Transmisión y filtrado de datos de servidores DNS de Windows con el conector AMA

En este artículo se describe cómo usar el conector del Agente de Azure Monitor (AMA) para transmitir y filtrar eventos de los registros del servidor del Sistema de nombres de dominio (DNS) de Windows. Después, puede analizar los datos para proteger los servidores DNS de amenazas y ataques.

El AMA y su extensión DNS se instalan en Windows Server para cargar datos de los registros analíticos de DNS en el área de trabajo de Microsoft Sentinel. Obtenga información sobre el conector.

Información general

Por qué es importante supervisar la actividad de DNS

DNS es un protocolo ampliamente utilizado, que se asigna entre los nombres de host y las direcciones IP legibles del equipo. Dado que DNS no se diseñó teniendo en cuenta la seguridad, el servicio está en el punto de mira de actividades malintencionadas, lo que hace que su registro sea una parte esencial de la supervisión de la seguridad.

Algunas amenazas conocidas que tienen como destino los servidores DNS incluyen:

- Ataques DDoS dirigidos a servidores DNS

- Amplificación de DDoS de DNS

- Secuestro de DNS

- Tunelización de DNS

- Envenenamiento de DNS

- Suplantación de identidad de DNS

- Ataque NXDOMAIN

- Ataques de dominio fantasma

Eventos DNS de Windows a través del conector AMA

Aunque se introdujeron algunos mecanismos para mejorar la seguridad general de este protocolo, los servidores DNS siguen siendo un servicio con muchas posibilidades de ser atacado. Las organizaciones pueden supervisar los registros DNS para comprender mejor la actividad de red e identificar comportamientos sospechosos o ataques dirigidos a recursos dentro de la red. Los eventos DNS de Windows a través del conector AMA proporcionan este tipo de visibilidad.

Con este conector, puede hacer lo siguiente:

- Identificar a los clientes que intentan resolver nombres de dominio malintencionados.

- Visualice y supervise las cargas de solicitudes en servidores DNS.

- Ver errores de registro DNS dinámicos.

- Identificar los nombres de dominio consultados con más frecuencia y los clientes participativos.

- Identificar los registros de recursos obsoletos.

- Vea todos los registros relacionados con DNS en un solo lugar.

Funcionamiento de la recopilación con los eventos DNS de Windows a través del conector AMA

El conector AMA usa la extensión DNS instalada para recopilar y analizar los registros.

Nota

Actualmente, los eventos DNS de Windows a través del conector AMA solo admiten actividades de eventos analíticos.

El conector transmite los eventos al área de trabajo de Microsoft Sentinel para analizarlos más.

Ahora puede usar filtros avanzados para filtrar eventos o información específicos. Con filtros avanzados, solo se cargan los datos importantes que desea supervisar, lo que reduce los costos y el uso del ancho de banda.

Normalización mediante ASIM

Este conector está totalmente normalizado mediante analizadores del modelo de información de seguridad avanzada (ASIM). El conector transmite eventos originados en los registros analíticos en la tabla normalizada denominada ASimDnsActivityLogs. Esta tabla actúa como traductor, mediante un lenguaje unificado, compartido con todos los conectores DNS por venir.

Para un analizador independiente del origen que unifica todos los datos DNS y garantiza que el análisis se ejecute en todos los orígenes configurados, use el analizador unificador de DNS de ASIM_Im_Dns.

El analizador que unifica ASIM complementa la tabla nativa ASimDnsActivityLogs. Aunque la tabla nativa es compatible con ASIM, el analizador es necesario para agregar funcionalidades, como alias, disponibles solo en tiempo de consulta y para combinar ASimDnsActivityLogs con otros orígenes de datos DNS.

El esquema DNS de ASIM representa la actividad del protocolo DNS, tal como se registró en el servidor DNS de Windows en los registros analíticos. El esquema se rige por listas de parámetros oficiales y RFC que definen campos y valores.

Vea la lista de campos del servidor DNS de Windows traducidos a los nombres de campo normalizados.

Configuración del conector DNS de Windows a través de AMA

Puede configurar el conector de dos maneras:

- Portal de Microsoft Sentinel. Con esta configuración, puede crear, administrar y eliminar una sola regla de recopilación de datos (DCR) por área de trabajo. Incluso si define varias DCR a través de la API, el portal solo muestra un único DCR.

- API. Con esta configuración, puede crear, administrar y eliminar varios DCR.

Requisitos previos

Antes de empezar, compruebe que dispone de lo siguiente:

- La solución de Microsoft Sentinel habilitada.

- Un área de trabajo de Microsoft Sentinel definida.

- Windows Server 2012 R2 con la revisión de auditoría y versiones posteriores.

- Un servidor DNS de Windows.

- Para recopilar eventos de cualquier sistema que no sea una máquina virtual de Azure, asegúrese de que Azure Arc esté instalado. Instale y habilite Azure Arc antes de habilitar el conector basado en agente de Azure Monitor. Este requisito incluye:

- Servidores Windows instalados en máquinas físicas

- Servidores Windows instalados en máquinas virtuales locales

- Servidores Windows instalados en máquinas virtuales en nubes que no son de Azure

Configuración del conector en el portal de Microsoft Sentinel (interfaz de usuario)

Abra la página del conector y cree el DCR

- Abra Azure Portal y vaya al servicio Microsoft Sentinel.

- En la hoja Conectores de datos, en la barra de búsqueda, escriba DNS.

- Seleccione el conector Eventos DNS de Windows a través de AMA .

- Debajo de la descripción del conector, seleccione Abrir página del conector.

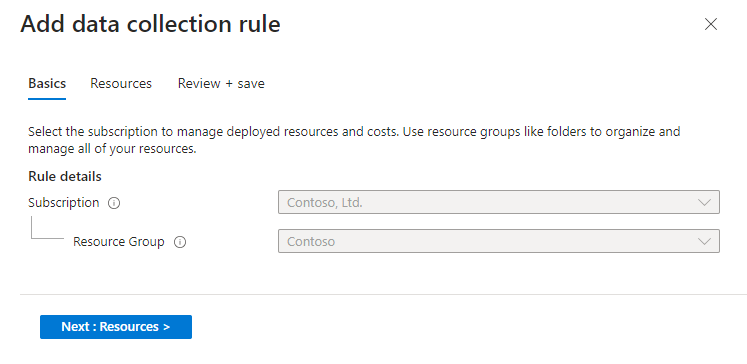

- En el área Configuración, seleccione Crear regla de recopilación de datos. Puede crear un controlador de dominio único por área de trabajo. Si necesita crear varios DCR, use la API.

El nombre, la suscripción y el grupo de recursos de DCR se establecen automáticamente en función del nombre del área de trabajo, la suscripción actual y el grupo de recursos desde el que se seleccionó el conector.

Definición de recursos (VM)

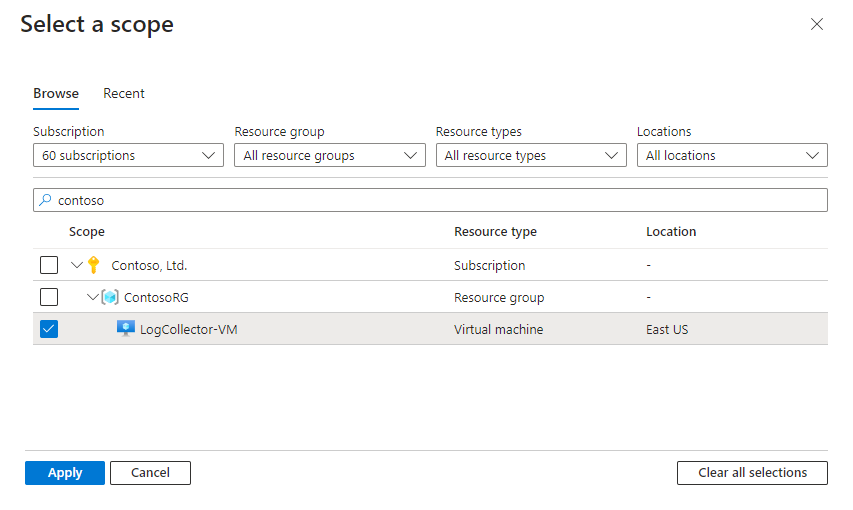

Seleccione la pestaña Recursos y seleccione Agregar recursos.

Seleccione las máquinas virtuales en las que desea instalar el conector para recopilar registros.

Revise los cambios y seleccione Guardar>Aplicar.

Filtrar eventos no deseados

Cuando se usan filtros, se excluye el evento que especifica el filtro. En otras palabras, Microsoft Sentinel no recopila datos para el evento especificado. Aunque este paso no es necesario, puede ayudar a reducir los costos y simplificar la evaluación de prioridades de eventos.

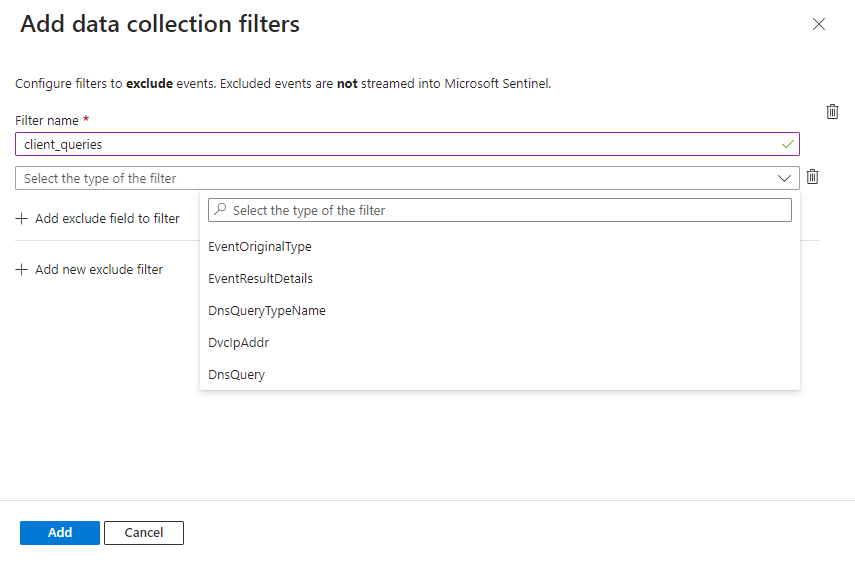

Para crear filtros:

En la página del conector, en el área Configuración, seleccione Agregar filtros de recopilación de datos.

Escriba un nombre para el filtro y seleccione el tipo de filtro. El tipo de filtro es un parámetro que reduce el número de eventos recopilados. Los parámetros se normalizan según el esquema normalizado de DNS. Consulte la lista de campos disponibles para filtrar.

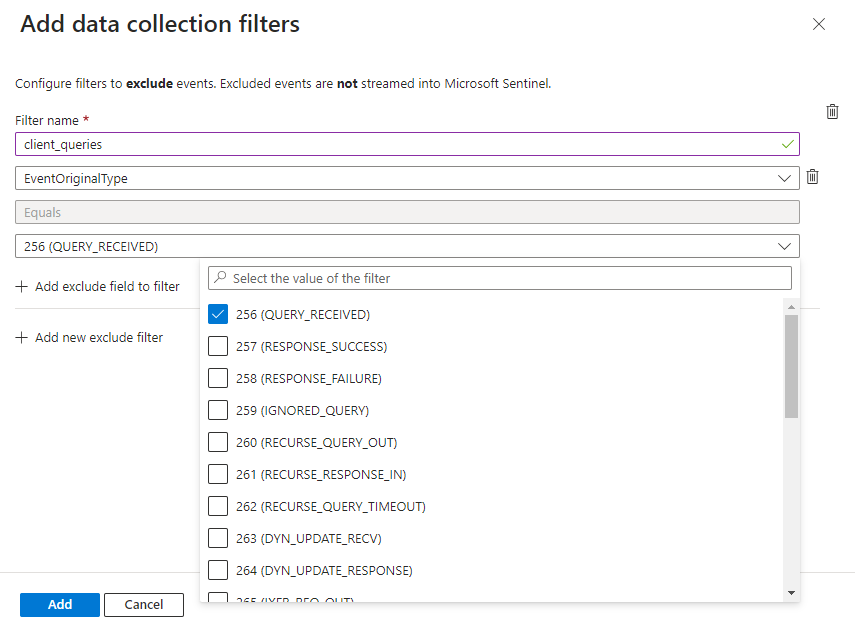

Elija los valores por los que desea filtrar el campo entre los valores enumerados en la lista desplegable.

Para agregar filtros complejos, seleccione Agregar campo de exclusión para filtrar y agregue el campo correspondiente. Consulte ejemplos en la sección Uso de filtros avanzados a continuación.

Para agregar más filtros nuevos, seleccione Agregar nuevo filtro de exclusión.

Cuando termine de agregar filtros, seleccione Agregar.

De nuevo en la página principal del conector, seleccione Aplicar cambios para guardar e implementar los filtros en los conectores. Para editar o eliminar filtros o campos existentes, seleccione los iconos de edición o eliminación de la tabla en el área Configuración.

Para agregar campos o filtros después de la implementación inicial, seleccione Agregar filtros de recopilación de datos de nuevo.

Configuración del conector con la API

Puede crear DCR mediante la API. Use esta opción si necesita crear varias DCR.

Use este ejemplo como plantilla para crear o actualizar una DCR:

Encabezado y dirección URL de solicitud

PUT

https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Insights/dataCollectionRules/{dataCollectionRuleName}?api-version=2019-11-01-preview

Cuerpo de la solicitud

{

"properties": {

"dataSources": {

"windowsEventLogs": [],

"extensions": [

{

"streams": [

"Microsoft-ASimDnsActivityLogs"

],

"extensionName": "MicrosoftDnsAgent",

"extensionSettings": {

"Filters": [

{

"FilterName": "SampleFilter",

"Rules": [

{

"Field": "EventOriginalType",

"FieldValues": [

"260"

]

}

]

}

]

},

"name": "SampleDns"

}

]

},

"destinations": {

"logAnalytics": [

{

"workspaceResourceId": "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroup}/providers/Microsoft.OperationalInsights/workspaces/{sentinelWorkspaceName}",

"workspaceId": {WorkspaceGuid}",

"name": "WorkspaceDestination"

}

]

},

"dataFlows": [

{

"streams": [

"Microsoft-ASimDnsActivityLogs"

],

"destinations": [

" WorkspaceDestination "

]

}

],

},

"location": "eastus2",

"tags": {},

"kind": "Windows",

"id":"/subscriptions/{subscriptionId}/resourceGroups/{resourceGroup}/providers/Microsoft.Insights/dataCollectionRules/{workspaceName}-microsoft-sentinel-asimdnsactivitylogs ",

"name": " {workspaceName}-microsoft-sentinel-asimdnsactivitylogs ",

"type": "Microsoft.Insights/dataCollectionRules",

}

Use filtros avanzados

Los registros de eventos del servidor DNS pueden contener un gran número de eventos. Puede usar el filtrado avanzado para filtrar eventos innecesarios antes de cargar los datos, lo que ahorra tiempo de evaluación de prioridades y costos importantes. Los filtros quitan los datos innecesarios del flujo de eventos cargados en el área de trabajo.

Los filtros se basan en una combinación de numerosos campos.

- Puede usar varios valores para cada campo mediante una lista separada por comas.

- Para crear filtros compuestos, use campos diferentes con una relación AND.

- Para combinar distintos filtros, use una relación OR entre ellos.

Revise los campos disponibles para filtrar.

Uso de caracteres comodín

Puede usar caracteres comodín en filtros avanzados. Revise estas consideraciones al usar caracteres comodín:

- Agregue un punto después de cada asterisco (

*.). - No use espacios entre la lista de dominios.

- Los caracteres comodín solo se aplican a los subdominios del dominio, incluido

www.domain.com, independientemente del protocolo. Por ejemplo, si usa*.domain.comen un filtro avanzado:- El filtro se aplica a

www.domain.comysubdomain.domain.com, independientemente de si el protocolo es HTTPS, FTP, etc. - El filtro no se aplica a

domain.com. Para aplicar un filtro adomain.com, especifique el dominio directamente, sin usar un carácter comodín.

- El filtro se aplica a

Ejemplos de filtros avanzados

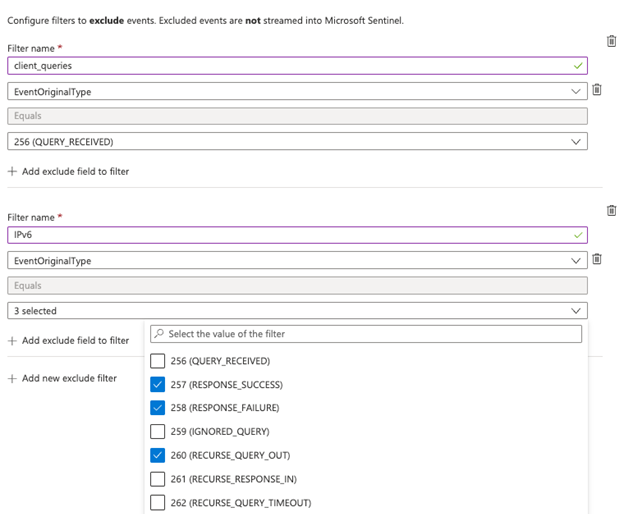

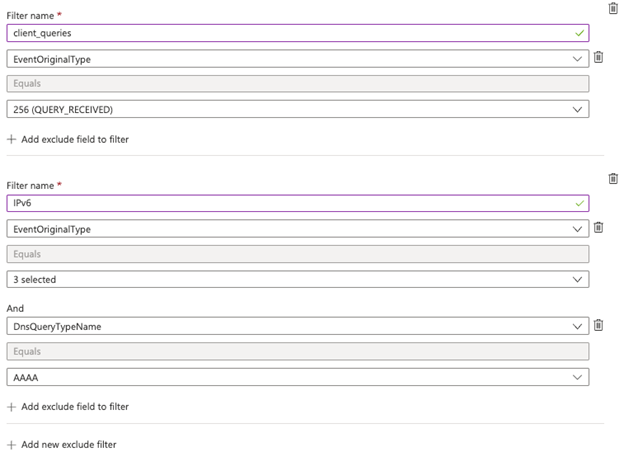

No recopilar identificadores de eventos específicos

Este filtro indica al conector que no recopile EventID 256 o EventID 257 o EventID 260 con direcciones IPv6.

Mediante el portal de Microsoft Sentinel:

Cree un filtro con el campo EventOriginalType, con el operador Equals, con los valores 256, 257 y 260.

Cree un filtro con el campo EventOriginalType definido anteriormente y use el operador And, incluyendo también el campo DnsQueryTypeName establecido en AAAA.

Uso de la API:

"Filters": [

{

"FilterName": "SampleFilter",

"Rules": [

{

"Field": "EventOriginalType",

"FieldValues": [

"256", "257", "260"

]

},

{

"Field": "DnsQueryTypeName",

"FieldValues": [

"AAAA"

]

}

]

},

{

"FilterName": "EventResultDetails",

"Rules": [

{

"Field": "EventOriginalType",

"FieldValues": [

"230"

]

},

{

"Field": "EventResultDetails",

"FieldValues": [

"BADKEY","NOTZONE"

]

}

]

}

]

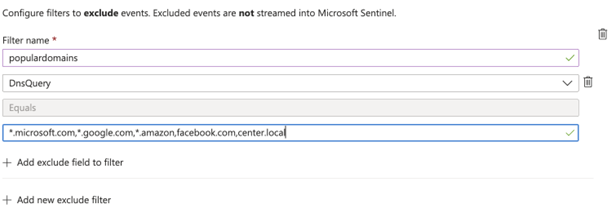

No recopilar eventos con dominios específicos

Este filtro indica al conector que no recopile eventos de ningún subdominio de microsoft.com, google.com, amazon.com o eventos de facebook.com o center.local.

Mediante el portal de Microsoft Sentinel:

Establezca el campo DnsQuery mediante el operador Equals, con la lista *.microsoft.com,*.google.com,facebook.com,*.amazon.com,center.local.

Revise estas consideraciones para usar caracteres comodín.

Para definir valores diferentes en un único campo, use el operador OR.

Uso de la API:

Revise estas consideraciones para usar caracteres comodín.

"Filters": [

{

"FilterName": "SampleFilter",

"Rules": [

{

"Field": "DnsQuery",

"FieldValues": [

"*.microsoft.com", "*.google.com", "facebook.com", "*.amazon.com","center.local"

]

},

}

}

]

Pasos siguientes

En este artículo, ha aprendido a configurar los eventos DNS de Windows a través del conector AMA para cargar datos y filtrar los registros DNS de Windows. Para obtener más información sobre Microsoft Sentinel, consulte los siguientes artículos:

- Aprenda a obtener visibilidad de los datos y de posibles amenazas.

- Empiece a detectar amenazas con Microsoft Sentinel.

- Use libros para supervisar los datos.