Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

En este artículo se explica cómo crear, cambiar o eliminar el emparejamiento de red virtual de Azure. El emparejamiento de redes virtuales conecta redes virtuales entre regiones mediante la red troncal de Azure. Obtenga más información en la introducción al emparejamiento de redes virtuales o en el tutorial de emparejamiento de redes virtuales.

Prerequisites

Si no tiene una cuenta de Azure con una suscripción activa, puede crear una cuenta gratuita. Complete una de estas tareas antes de continuar con este artículo:

Inicie sesión en Azure Portal con una cuenta de Azure que tenga los permisos necesarios para trabajar con los emparejamientos.

Creación de un emparejamiento de redes virtuales

Antes de crear un emparejamiento, familiarícese con los requisitos y las restricciones, así como los permisos necesarios.

En el cuadro de búsqueda de la parte superior de Azure Portal, escriba Redes virtuales. En los resultados de la búsqueda, seleccione Redes virtuales.

En Redes virtuales, seleccione la red para la que desea crear un emparejamiento.

En Configuración, seleccione Emparejamientos.

Seleccione +Agregar.

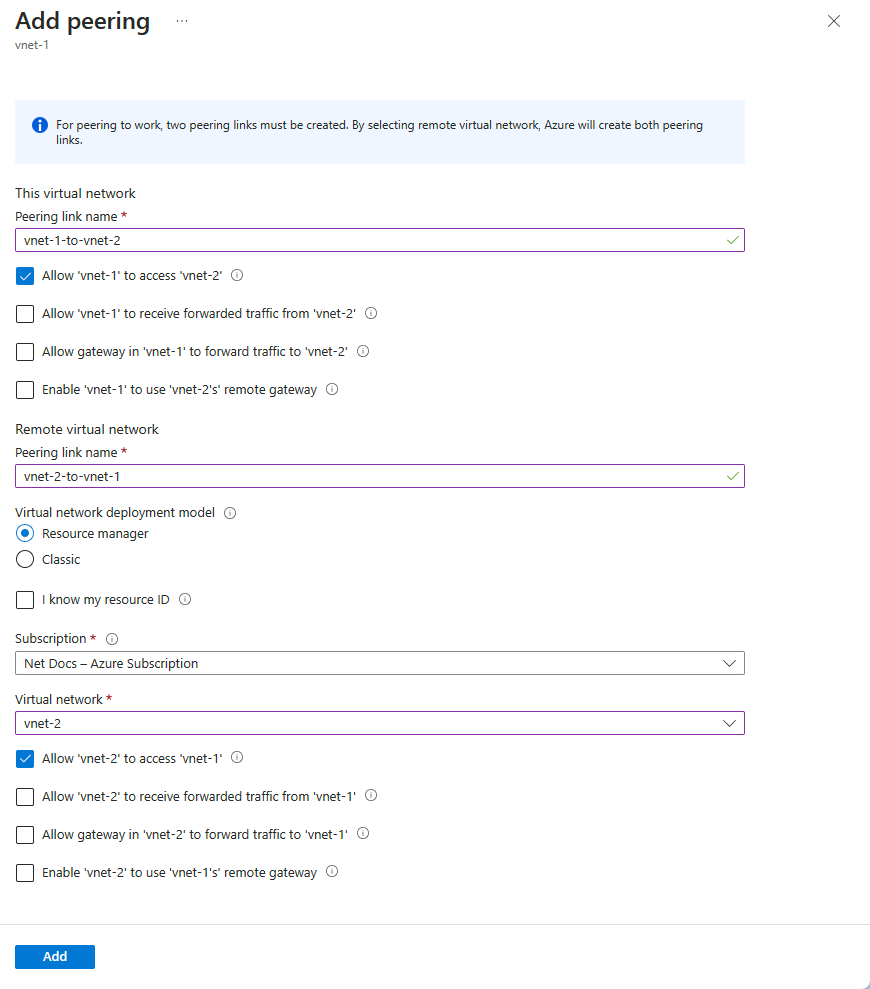

Escriba o seleccione valores para la configuración siguiente y luego seleccione Agregar.

Settings Description Resumen de red virtual remota Nombre del vínculo de emparejamiento Nombre del emparejamiento de la red virtual local. El nombre debe ser único dentro de la red virtual. Modelo de implementación de red virtual seleccione con qué modelo de implementación se implementó la red virtual con la que quiere realizar el emparejamiento. Conozco mi Id. de recurso si tiene acceso de lectura a la red virtual con la que quiere realizar el emparejamiento, no active esta casilla. Si no tiene acceso de lectura a la red virtual o a la suscripción con la que desea establecer emparejamiento, seleccione esta casilla de verificación. Identificador del recurso Este campo aparece cuando activa la casilla Conozco mi id. de recurso. El identificador de recurso que especifique debe ser para una red virtual que exista en la misma región de Azure, o en una regióndiferente admitida, que esta red virtual.

El identificador de recurso completo es similar a/subscriptions/<Id>/resourceGroups/<resource-group-name>/providers/Microsoft.Network/virtualNetworks/<virtual-network-name>.

Para obtener el identificador de recurso de una red virtual, vea las propiedades de la red virtual. Para obtener información sobre cómo ver las propiedades de una red virtual, consulte Administración de redes virtuales. Se deben asignar permisos de usuario si la suscripción está asociada a un inquilino de Microsoft Entra diferente al de la suscripción con la red virtual que está emparejando. Agregue un usuario de cada inquilino como usuario invitado en el inquilino opuesto.Subscription seleccione la suscripción de la red virtual con la que quiere realizar el emparejamiento. Se muestran una o varias suscripciones, en función del número de suscripciones a las que tiene acceso su cuenta. Red de área virtual Seleccione la red virtual remota. Configuración de emparejamiento de red virtual remota Permitir que la red virtual emparejada acceda a "vnet-1" Esta opción está seleccionada de manera predeterminada.

- Seleccione esta opción para permitir el tráfico de la red virtual emparejada a "vnet-1". Esta configuración permite la comunicación entre el centro y el radio en la topología de red en estrella tipo hub-and-spoke y permite que una máquina virtual de la red virtual emparejada se comunique con una máquina virtual en "vnet-1". La etiqueta de servicio VirtualNetwork para los grupos de seguridad de red incluye la red virtual y la red virtual emparejada cuando se selecciona esta configuración. Para obtener más información sobre las etiquetas de servicio, vea Etiquetas de servicio de Azure.Permitir que la red virtual emparejada reciba tráfico reenviado de "vnet-1". Esta opción no está seleccionada de forma predeterminada.

- Habilitar esta opción permite que la red virtual emparejada reciba tráfico de redes virtuales emparejadas a "vnet-1". Por ejemplo, si vnet-2 tiene un NVA que recibe tráfico desde fuera de vnet-2 que se reenvía a vnet-1, puede seleccionar esta opción para permitir que el tráfico llegue a vnet-1 desde vnet-2. Aunque al habilitar esta funcionalidad se permite el tráfico reenviado a través del emparejamiento, no se crean rutas definidas por el usuario ni aplicaciones virtuales de red. Las rutas definidas por el usuario y las aplicaciones virtuales de red se crean por separado.Permitir que la puerta de enlace o el servidor de rutas de la red virtual emparejada reenvíen el tráfico a "vnet-1" Esta opción no está seleccionada de forma predeterminada.

- Al habilitar esta configuración, se permite que "vnet-1" reciba tráfico de la puerta de enlace o del servidor de rutas de las redes virtuales emparejadas. Para habilitar esta opción, la red virtual emparejada debe contener una puerta de enlace o un servidor de rutas.Habilite la red virtual emparejada para usar la puerta de enlace remota o el servidor de rutas "vnet-1" Esta opción no está seleccionada de forma predeterminada.

- Esta opción solo se puede habilitar si "vnet-1" tiene una puerta de enlace remota o un servidor de rutas y "vnet-1" habilita "Permitir que la puerta de enlace en "vnet-1" reenvíe el tráfico a la red virtual emparejada". Esta opción solo se puede habilitar en uno de los emparejamientos de las redes virtuales emparejadas.

También puede seleccionar esta opción si desea que esta red virtual use el servidor de rutas remoto para intercambiar rutas, consulte Azure Route Server.

NOTA:No puede usar puertas de enlace remotas si ya tiene una puerta de enlace configurada en la red virtual. Para más información sobre el uso de una puerta de enlace para tránsito, consulte Configuración de una puerta de enlace de VPN para el tránsito en un emparejamiento de red virtual.Resumen de red virtual local Nombre del vínculo de emparejamiento Nombre del emparejamiento de la red virtual remota. El nombre debe ser único dentro de la red virtual. Configuración de emparejamiento de red virtual local Permitir que "vnet-1" acceda a la red virtual emparejada Esta opción está seleccionada de manera predeterminada.

: seleccione esta opción para permitir el tráfico de "vnet-1" a la red virtual emparejada. Esta configuración habilita la comunicación entre el centro y el radio en la topología de red en estrella tipo hub-and-spoke y permite que una máquina virtual de "vnet-1" se comunique con una máquina virtual en la red virtual emparejada.Permitir que "vnet-1" reciba tráfico reenviado de la red virtual emparejada Esta opción no está seleccionada de forma predeterminada.

- Habilitar esta opción permite que "vnet-1" reciba tráfico de redes virtuales emparejadas a la red virtual emparejada. Por ejemplo, si vnet-2 tiene un NVA que recibe tráfico de fuera de vnet-2 que se reenvía a vnet-1, puede seleccionar esta configuración para permitir que ese tráfico llegue a vnet-1 desde vnet-2. Aunque al habilitar esta funcionalidad se permite el tráfico reenviado a través del emparejamiento, no se crean rutas definidas por el usuario ni aplicaciones virtuales de red. Las rutas definidas por el usuario y las aplicaciones virtuales de red se crean por separado.Permitir que la puerta de enlace o el servidor de rutas en "vnet-1" reenvíen el tráfico a la red virtual emparejada Esta opción no está seleccionada de forma predeterminada.

- Al habilitar esta configuración, la red virtual emparejada recibe tráfico de la puerta de enlace o del servidor de rutas de "vnet-1". Para que esta opción esté habilitada, "vnet-1" debe contener una puerta de enlace o un servidor de rutas.Habilite "vnet-1" para usar la puerta de enlace remota o el servidor de rutas emparejadas Esta opción no está seleccionada de forma predeterminada.

- Esta opción solo se puede habilitar si la red virtual emparejada tiene una puerta de enlace remota o un servidor de rutas y la red virtual emparejada habilita "Permitir que la puerta de enlace de la red virtual emparejada reenvíe el tráfico a "vnet-1". Esta opción solo se puede habilitar en uno de los emparejamientos de "vnet-1".

Note

Si utiliza una puerta de enlace de red virtual para enviar tráfico local de forma transitoria a una red virtual interconectada, el intervalo IP de la red virtual interconectada para el dispositivo VPN local debe configurarse como tráfico "interesante". Es posible que tenga que agregar todas las direcciones CIDR de la red virtual de Azure a la configuración del túnel VPN IPsec sitio a sitio en el dispositivo VPN local. Las direcciones CIDR incluyen recursos como centros de conectividad, radios y grupos de direcciones IP de Point-2-Site. De lo contrario, los recursos locales no se pueden comunicar con los recursos de la red virtual emparejada. El tráfico de interés se comunica a través de asociaciones de seguridad de Fase 2. La asociación de seguridad crea un túnel VPN dedicado para cada subred especificada. El nivel local y el nivel de Azure VPN Gateway deben admitir el mismo número de túneles VPN de sitio a sitio y subredes de la red virtual de Azure. De lo contrario, los recursos locales no se pueden comunicar con los recursos de la red virtual emparejada. Consulte la documentación de VPN local para obtener instrucciones para crear asociaciones de seguridad de fase 2 para cada subred de red virtual de Azure especificada.

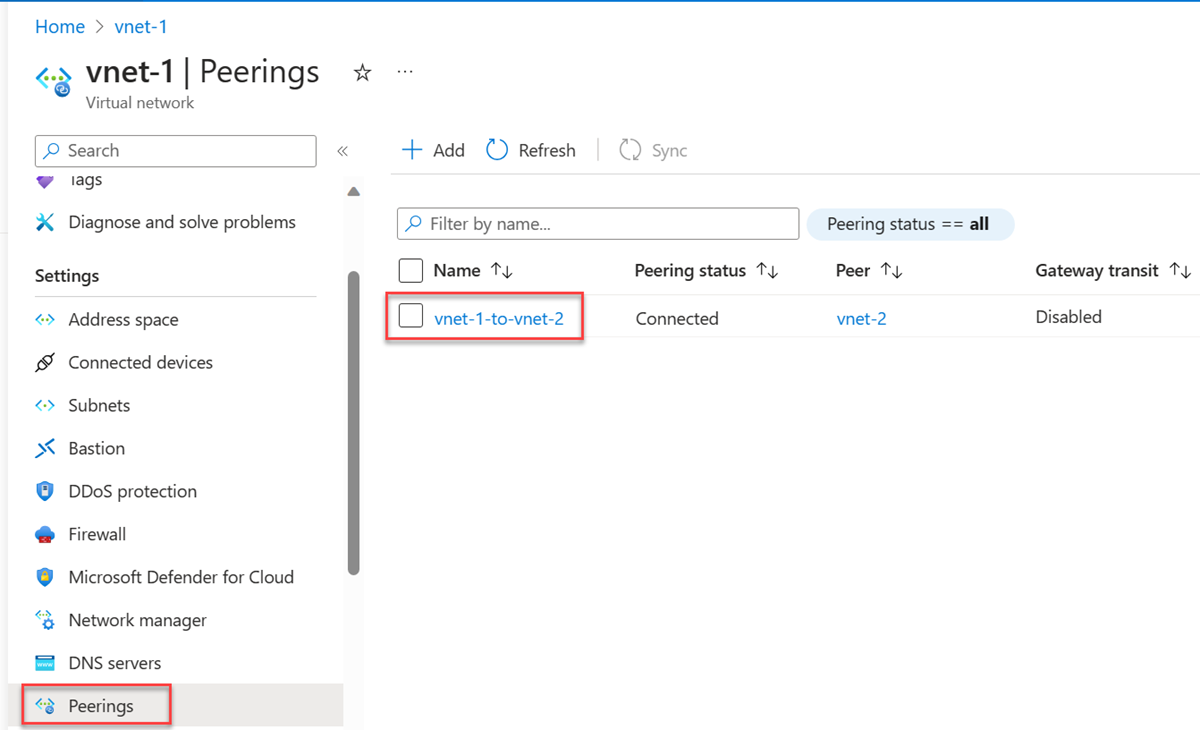

- Seleccione el botón Actualizar pasados unos segundos; el estado de emparejamiento cambiará de Actualizando a Conectado.

Para obtener instrucciones paso a paso para implementar el emparejamiento entre redes virtuales de distintas suscripciones y los modelos de implementación, consulte los pasos siguientes.

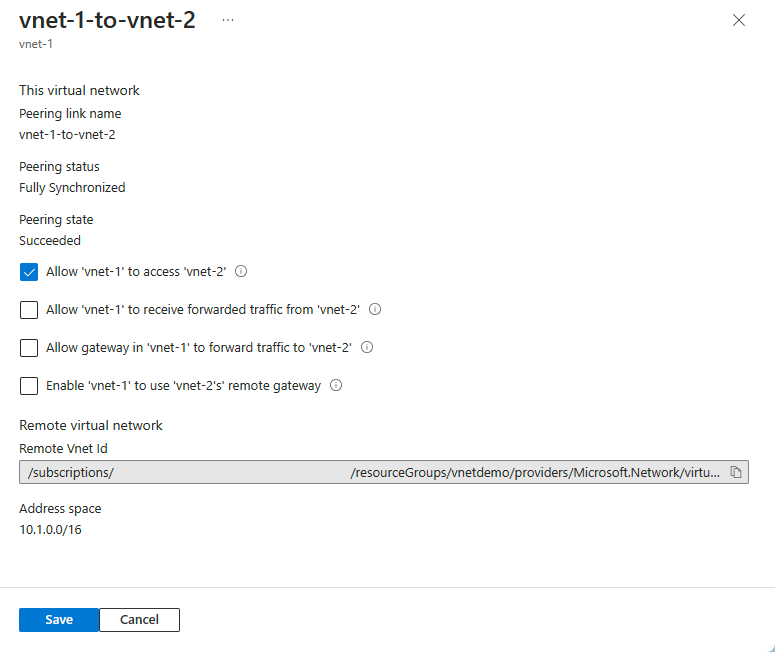

Visualización o cambio de la configuración de emparejamiento

Antes de cambiar un emparejamiento, familiarícese con los requisitos y las restricciones, así como con los permisos necesarios.

En el cuadro de búsqueda de la parte superior de Azure Portal, escriba Redes virtuales. En los resultados de la búsqueda, seleccione Redes virtuales.

Seleccione la red virtual que desea ver o cambiar la configuración de emparejamiento de red virtual en Redes virtuales.

Seleccione Emparejamientos en Configuración y, a continuación, elija el emparejamiento para el que desea ver o cambiar la configuración.

Cambie los valores pertinentes. Lea la información sobre las opciones de cada opción en el paso 4 de la sección de creación de un emparejamiento. Después, seleccione Guardar para completar los cambios de configuración.

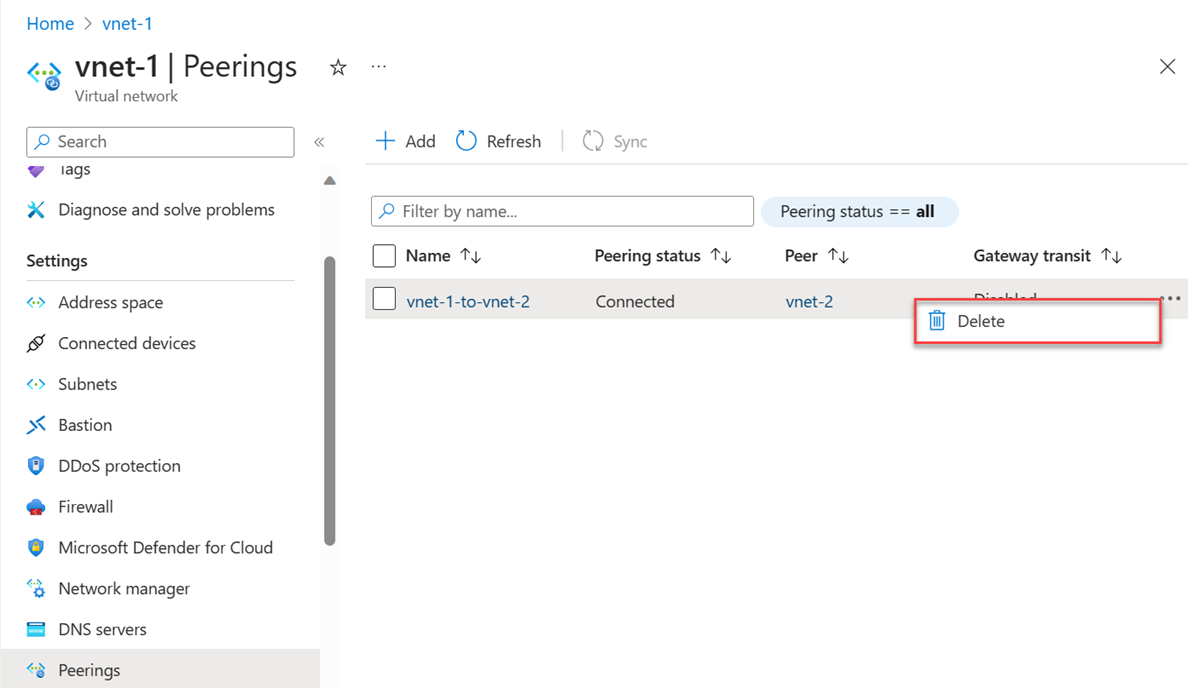

Eliminar emparejamiento

Antes de eliminar un emparejamiento, familiarícese con los requisitos y las restricciones, y también con los permisos necesarios.

Cuando se elimina un emparejamiento entre dos redes virtuales, el tráfico deja de pasar entre las redes virtuales. Si desea que las redes virtuales se comuniquen ocasionalmente, pero no siempre, en lugar de eliminar el emparejamiento, desmarque la opción Permitir tráfico a la red virtual remota si desea bloquear el tráfico a la red virtual remota. Es posible que encuentre más fácil deshabilitar y habilitar el acceso a la red que eliminar y volver a crear conexiones.

En el cuadro de búsqueda de la parte superior de Azure Portal, escriba Redes virtuales. En los resultados de la búsqueda, seleccione Redes virtuales.

Seleccione la red virtual que desea ver o cambiar la configuración de emparejamiento de red virtual en Redes virtuales.

En Configuración, seleccione Emparejamientos.

Seleccione el cuadro situado junto al emparejamiento que quiera eliminar, y luego seleccione Eliminar.

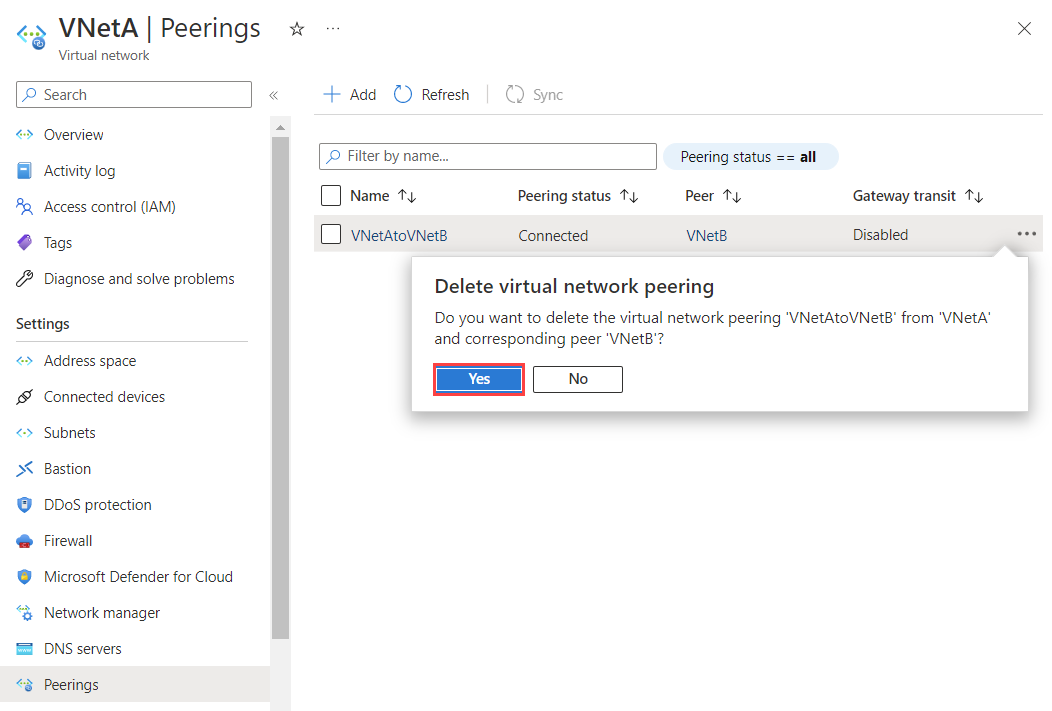

En Eliminar emparejamientos, escriba eliminar en el cuadro de confirmación y seleccione Eliminar.

Note

Al eliminar un emparejamiento de red virtual de una red virtual, también se elimina el emparejamiento de la red virtual remota.

Seleccione Eliminar para confirmar la eliminación en Eliminar confirmación.

Requisitos y restricciones

Puede emparejar redes virtuales de la misma región o de regiones diferentes. El emparejamiento de redes virtuales de diferentes regiones se conoce también como Emparejamiento de red virtual global.

Si las 2 redes virtuales están en distintas suscripciones o grupos de recursos diferentes dentro de la misma suscripción, tenga en cuenta que tiene que introducir el URI de recursos completo de la red virtual remota al usar PowerShell o la CLI.

Al crear un emparejamiento global, las redes virtuales emparejadas pueden existir en cualquier región de nube pública de Azure, región de nube de China o región en la nube gubernamental. Sin embargo, no se pueden emparejar redes virtuales entre nubes diferentes. Por ejemplo, una red virtual en la nube pública de Azure no puede conectarse a una red virtual en Microsoft Azure operada por la nube de 21Vianet.

No se puede mover una red virtual mientras forma parte de un emparejamiento. Para mover una red virtual a otro grupo de recursos o suscripción, elimine primero el emparejamiento, mueva la red virtual y, por último, vuelva a crear el emparejamiento.

Los recursos de una red virtual no pueden comunicarse con la dirección IP de front-end de un equilibrador de carga básico (interno o público) en una red virtual emparejada globalmente. El soporte técnico para el equilibrador de carga básico solo existe dentro de la misma región. Existe compatibilidad con el equilibrador de carga estándar tanto para el emparejamiento de red virtual como para el emparejamiento global de red virtual. Algunos servicios que usan un equilibrador de carga básico no funcionan en el emparejamiento de red virtual global. Para obtener más información, consulte Restricciones relacionadas con el emparejamiento de red virtual global y los equilibradores de carga.

Puede usar puertas de enlace remotas o permitir el tránsito de puerta de enlace en redes virtuales emparejadas globalmente y redes virtuales emparejadas localmente.

Las redes virtuales pueden estar en suscripciones distintas o en la misma. Cuando se emparejan redes virtuales en distintas suscripciones, las suscripciones pueden estar asociadas al mismo inquilino de Microsoft Entra o a uno diferente. Si todavía no tiene un inquilino de AD, puede crear uno.

Las redes virtuales que empareje deben tener espacios de direcciones IP que no se superpongan.

Cuando se unen dos redes virtuales creadas a través del Resource Manager, debe configurarse un emparejamiento para cada red virtual en el emparejamiento. Vea uno de los tipos siguientes de estado de emparejamiento:

Iniciado: cuando se crea el primer emparejamiento, el estado es Iniciado.

Conectado: al crear el segundo emparejamiento, el estado de emparejamiento pasa a Conectado para ambos emparejamientos. El emparejamiento no se habrá establecido correctamente mientras el estado de ambos emparejamientos de red virtual no sea Conectado.

El emparejamiento se establece entre dos redes virtuales. Los emparejamientos por sí mismos no son transitivos. Si crea emparejamientos entre:

VirtualNetwork1 y VirtualNetwork2

VirtualNetwork2 y VirtualNetwork3

No hay ninguna conectividad entre VirtualNetwork1 y VirtualNetwork3 mediante VirtualNetwork2. Si desea que VirtualNetwork1 y VirtualNetwork3 se comuniquen directamente, debe crear un emparejamiento explícito entre VirtualNetwork1 y VirtualNetwork3 o recorrer una NVA en la red del centro de conectividad. Para obtener más información, consulte Topología de red en estrella tipo hub-and-spoke en Azure.

No se pueden resolver nombres en redes virtuales emparejadas mediante la resolución de nombres predeterminada de Azure. Para resolver nombres de otras redes virtuales, tiene que usar DNS privado de Azure o un servidor DNS personalizado. Para obtener información sobre cómo configurar el servidor DNS, consulte Resolución de nombres mediante su propio servidor DNS.

Los recursos en redes virtuales emparejadas de la misma región pueden comunicarse entre sí con la misma latencia que si estuvieran en la misma red virtual. El rendimiento de la red se basa en el ancho de banda permitido para la máquina virtual, proporcional a su tamaño. No hay restricciones adicionales con respecto al ancho de banda en el emparejamiento. El tamaño de cada máquina virtual tiene su propio ancho de banda de red máximo. Para obtener más información sobre el ancho de banda de red máximo para los diferentes tamaños de máquina virtual, vea Tamaños de máquinas virtuales en Azure

Una red virtual puede emparejarse con otra red virtual y también conectarse a otra red virtual con una puerta de enlace de red virtual de Azure. Cuando las redes virtuales están conectadas mediante emparejamiento y una puerta de enlace, el tráfico entre las redes virtuales fluye a través de la configuración de emparejamiento, en lugar de la puerta de enlace.

Los clientes VPN de punto a sitio deben descargarse de nuevo después de que el emparejamiento de red virtual esté configurado correctamente para asegurarse de que las nuevas rutas se descargan en el cliente.

Hay un cargo nominal para el tráfico de entrada y salida que utiliza un emparejamiento de red virtual. Consulte la página de preciospara obtener más información.

Las puertas de enlace de aplicaciones que no tengan habilitado el aislamiento de red no permiten el envío de tráfico entre redes virtuales emparejadas cuando está desactivada la opción de permitir tráfico a la red virtual remota.

Permissions

Las cuentas que use para trabajar con el emparejamiento de red virtual deben asignarse al rol siguiente:

Si la cuenta no está asignada al rol anterior, debe asignarse a un rol personalizado que tenga asignadas las acciones necesarias de la tabla siguiente:

| Action | Name |

|---|---|

| Microsoft.Network/virtualNetworks/virtualNetworkPeerings/write | Necesario para crear un emparejamiento de la red virtual A a la red virtual B. |

| Microsoft.Network/virtualNetworks/virtualNetworkPeerings/read | Lectura de un emparejamiento de redes virtuales |

| Microsoft.Network/virtualNetworks/virtualNetworkPeerings/delete | Eliminación de un emparejamiento de redes virtuales |

Important

Debe tener el rol de colaborador de red o los roles personalizados de Microsoft.Network/virtualNetworks/virtualNetworkPeerings/read y Microsoft.Network/virtualNetworks/virtualNetworkPeerings/delete asignados a la red virtual remota para eliminar el emparejamiento de la red virtual remota.

Pasos siguientes

Un emparejamiento de red virtual se puede crear entre redes virtuales que existen en la misma suscripción o diferentes suscripciones. Realice el tutorial para uno de los siguientes escenarios:

Modelo de implementación de Azure Subscription Resource Manager Same Different Aprenda a crear una topología de red de concentrador y radio

Crear un emparejamiento de redes virtuales con scripts de ejemplo de PowerShell o de la CLI de Azure, o bien con plantillas de Resource Manager

Crear y asignar definiciones de Azure Policy para redes virtuales