Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

La integración Microsoft Defender for Cloud Apps con Microsoft Defender para punto de conexión proporciona una solución de control y visibilidad de Shadow IT sin problemas. Nuestra integración permite a los administradores de Defender for Cloud Apps bloquear el acceso de los usuarios finales a las aplicaciones en la nube mediante la integración nativa de Defender for Cloud Apps controles de gobernanza de aplicaciones con la protección de red de Microsoft Defender para punto de conexión. Como alternativa, los administradores pueden adoptar un enfoque más suave de advertencia a los usuarios cuando acceden a aplicaciones en la nube de riesgo.

Defender for Cloud Apps usa la etiqueta de aplicación integrada Unsanctioned para marcar las aplicaciones en la nube como prohibidas para su uso, disponibles en las páginas Cloud Discovery y Cloud App Catalog. Al habilitar la integración con Defender para punto de conexión, puede bloquear sin problemas el acceso a aplicaciones no autorizadas con un solo clic en Defender for Cloud Apps.

Las aplicaciones marcadas como No autorizadas en Defender for Cloud Apps se sincronizan automáticamente con Defender para punto de conexión. Más concretamente, los dominios utilizados por estas aplicaciones no autorizadas se propagan a los dispositivos de punto de conexión para que los bloquee Microsoft Defender Antivirus en el Acuerdo de Nivel de Servicio de Network Protection.

Nota:

La latencia de tiempo para bloquear una aplicación a través de Defender para punto de conexión es de hasta tres horas desde el momento en que se marca la aplicación como no autorizada en Defender for Cloud Apps hasta el momento en que se bloquea la aplicación en el dispositivo. Esto se debe a hasta una hora de sincronización de Defender for Cloud Apps aplicaciones autorizadas o no autorizadas en Defender para punto de conexión y hasta dos horas para insertar la directiva en los dispositivos con el fin de bloquear la aplicación una vez creado el indicador en Defender para punto de conexión.

Requisitos previos

Una de las licencias siguientes:

- Defender for Cloud Apps + Punto de conexión

- Microsoft 365 E5

Microsoft Defender Antivirus. Para más información, vea:

Uno de los siguientes sistemas operativos compatibles:

- Windows: Versiones de Windows 10 18.09 (RS5) Compilación del sistema operativo 1776.3, 11 y versiones posteriores

- Android: versión mínima 8.0: para obtener más información, consulte: Microsoft Defender para punto de conexión en Android

- iOS: versión mínima 14.0: para obtener más información, consulte: Microsoft Defender para punto de conexión en iOS

- macOS: versión mínima 11: para obtener más información, consulte Protección de red para macOS

- Requisitos del sistema Linux: para obtener más información, consulte Protección de red para Linux

Microsoft Defender para punto de conexión incorporado. Para obtener más información, consulte Incorporación de Defender for Cloud Apps con Defender para punto de conexión.

Acceso de administrador para realizar cambios en Defender for Cloud Apps. Para obtener más información, vea Administrar el acceso de administrador.

Habilitación del bloqueo de aplicaciones en la nube con Defender para punto de conexión

Siga estos pasos para habilitar el control de acceso para aplicaciones en la nube:

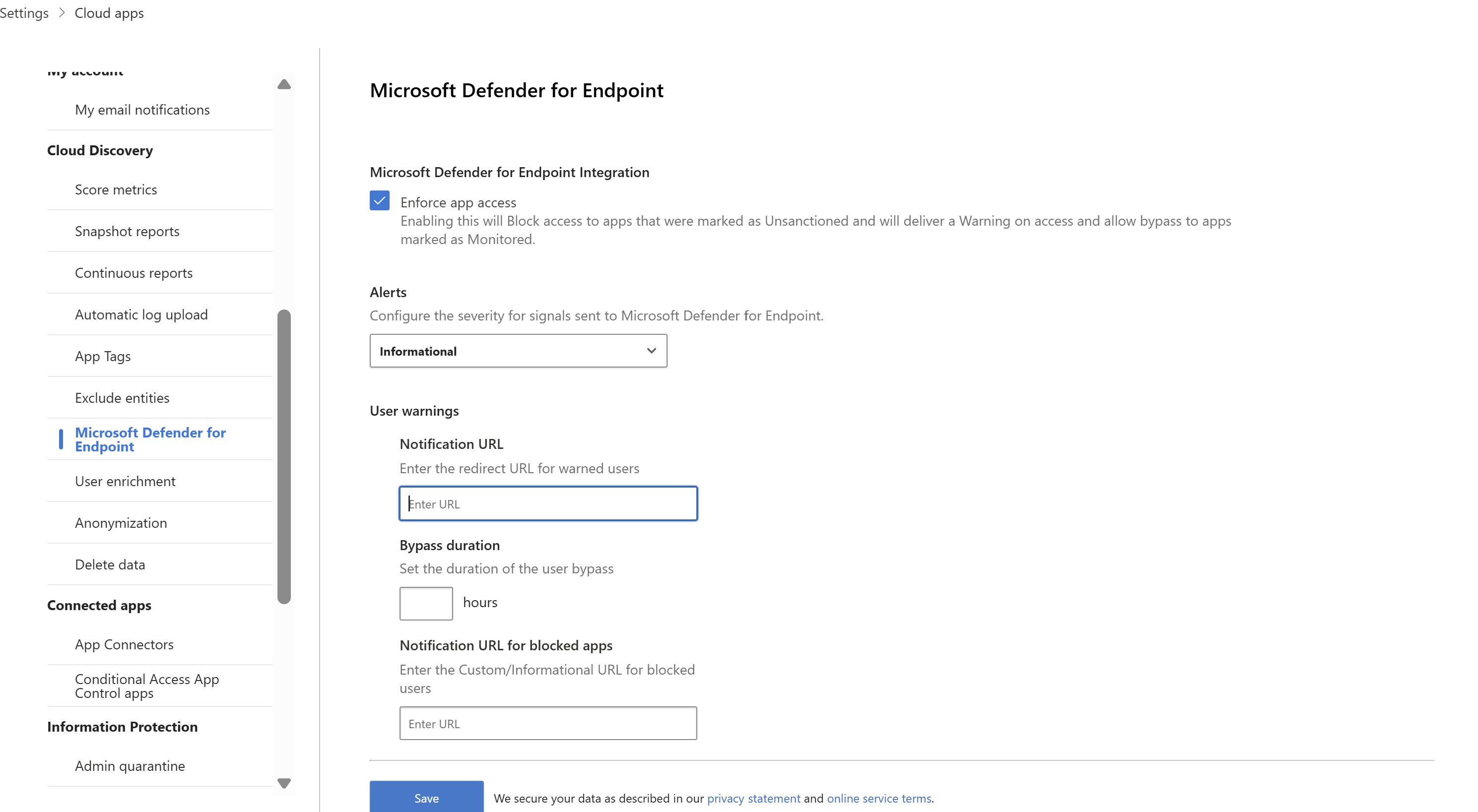

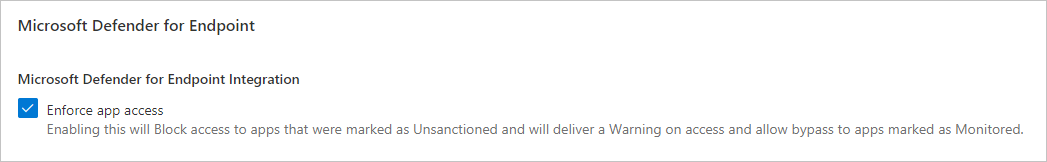

En el portal de Microsoft Defender, seleccione Configuración. A continuación, elija Aplicaciones en la nube. En Cloud Discovery, seleccione Microsoft Defender para punto de conexión y, a continuación, seleccione Aplicar acceso a la aplicación.

Nota:

Esta configuración puede tardar hasta 30 minutos en surtir efecto.

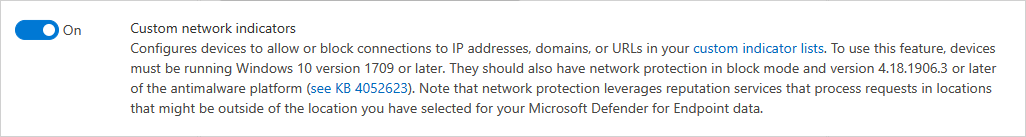

En Microsoft Defender XDR, vaya a Configuración>Puntos de conexiónCaracterísticas avanzadas> y, a continuación, seleccione Indicadores de red personalizados. Para obtener información sobre los indicadores de red, consulte Creación de indicadores para direcciones IP y direcciones URL/dominios.

Esto le permite aprovechar Microsoft Defender funcionalidades de protección de red antivirus para bloquear el acceso a un conjunto predefinido de direcciones URL mediante Defender for Cloud Apps, ya sea mediante la asignación manual de etiquetas de aplicación a aplicaciones específicas o automáticamente mediante una directiva de detección de aplicaciones.

Educar a los usuarios al acceder a aplicaciones bloqueadas & personalizar la página de bloques

Los administradores ahora pueden configurar e insertar una dirección URL de soporte técnico o de ayuda para las páginas en bloque. Con esta configuración, los administradores pueden educar a los usuarios cuando acceden a aplicaciones bloqueadas. Se solicita a los usuarios un vínculo de redireccionamiento personalizado a una página de la empresa que enumera las aplicaciones bloqueadas para su uso y los pasos necesarios que se deben seguir para proteger una excepción en las páginas en bloque. Los usuarios finales se redirigirán a esta dirección URL configurada por el administrador cuando haga clic en "Visitar la página de soporte técnico" en la página de bloque.

Defender for Cloud Apps usa la etiqueta de aplicación no autorizada integrada para marcar las aplicaciones en la nube como bloqueadas para su uso. La etiqueta está disponible en las páginas Cloud Discovery y Cloud App Catalog . Al habilitar la integración con Defender para punto de conexión, puede educar sin problemas a los usuarios en las aplicaciones bloqueadas para su uso y los pasos para proteger una excepción con un solo clic en Defender for Cloud Apps.

Las aplicaciones marcadas como No autorizadas se sincronizan automáticamente con los indicadores de dirección URL personalizados de Defender para punto de conexión, normalmente en unos minutos. Más concretamente, los dominios utilizados por las aplicaciones bloqueadas se propagan a los dispositivos de punto de conexión para proporcionar un mensaje por Microsoft Defender Antivirus en el Acuerdo de Nivel de Servicio de Network Protection.

Configuración de la dirección URL de redireccionamiento personalizada para la página de bloques

Siga estos pasos para configurar una dirección URL de ayuda o soporte técnico personalizada que apunte a una página web de la empresa o a un vínculo de SharePoint, donde puede informar a los empleados sobre por qué se les ha bloqueado el acceso a la aplicación y proporcionar una lista de pasos para proteger una excepción o compartir la directiva de acceso corporativo para cumplir con la aceptación de riesgos de su organización.

En el portal de Microsoft Defender, seleccione Configuración de>Cloud Apps>Cloud Discovery>Microsoft Defender para punto de conexión.

En la lista desplegable Alertas , seleccione Informativo.

En Dirección URL de notificación de advertencias de usuariopara aplicaciones bloqueadas>, escriba la dirección URL. Por ejemplo:

Bloquear aplicaciones para grupos de dispositivos específicos

Para bloquear el uso de grupos de dispositivos específicos, siga estos pasos:

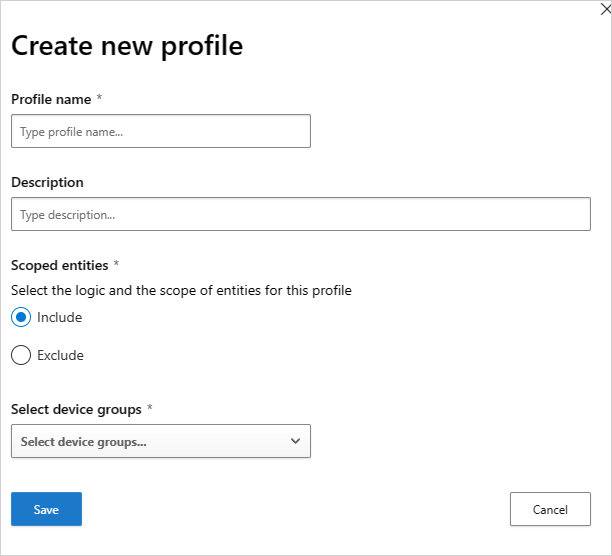

En el portal de Microsoft Defender, seleccione Configuración. A continuación, elija Aplicaciones en la nube. A continuación, en Cloud Discovery, seleccione Etiquetas de aplicaciones y vaya a la pestaña Perfiles con ámbito .

Seleccione Agregar perfil. El perfil establece las entidades con ámbito para bloquear o desbloquear aplicaciones.

Proporcione un nombre de perfil descriptivo y una descripción.

Elija si el perfil debe ser incluir o excluir perfil.

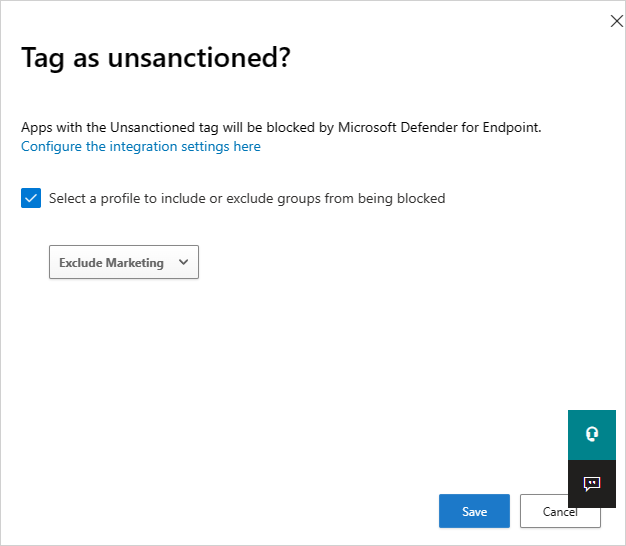

Incluir: solo el cumplimiento de acceso afectará al conjunto de entidades incluido. Por ejemplo, el perfil myContoso tiene Incluir para los grupos de dispositivos A y B. Bloquear la aplicación Y con el perfil myContoso bloqueará el acceso a la aplicación solo para los grupos A y B.

Excluir: el conjunto excluido de entidades no se verá afectado por la aplicación de acceso. Por ejemplo, el perfil myContoso tiene Excluir para los grupos de dispositivos A y B. Bloquear la aplicación Y con el perfil myContoso bloqueará el acceso a la aplicación para toda la organización excepto para los grupos A y B.

Seleccione los grupos de dispositivos correspondientes para el perfil. Los grupos de dispositivos enumerados se extraen de Microsoft Defender para punto de conexión. Para obtener más información, consulte Creación de un grupo de dispositivos.

Haga clic en Guardar.

Para bloquear una aplicación, siga estos pasos:

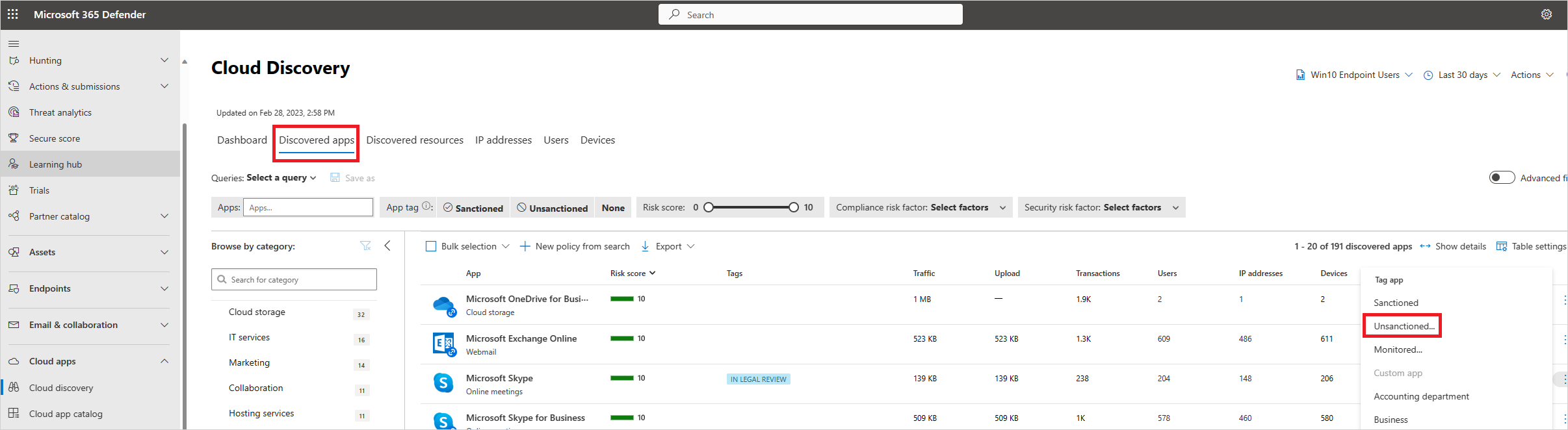

En Microsoft Defender Portal, en Cloud Apps, vaya a Cloud Discovery y vaya a la pestaña Aplicaciones detectadas.

Seleccione la aplicación que se debe bloquear.

Etiquete la aplicación como No autorizada.

Para bloquear todos los dispositivos de su organización, en el cuadro de diálogo ¿Etiqueta como no autorizada? , seleccione Guardar. Para bloquear grupos de dispositivos específicos en las organizaciones, seleccione Seleccionar un perfil para incluir o excluir grupos que no se bloqueen. A continuación, elija el perfil para el que se bloqueará la aplicación y seleccione Guardar.

El cuadro de diálogo ¿Etiqueta como no autorizada? solo aparece cuando el inquilino tiene la aplicación en la nube bloqueada con Defender para punto de conexión habilitado y si tiene acceso de administrador para realizar cambios.

Nota:

- La capacidad de cumplimiento se basa en los indicadores de dirección URL personalizados de Defender para punto de conexión.

- Cualquier ámbito organizativo que se haya establecido manualmente en los indicadores creados por Defender for Cloud Apps antes del lanzamiento de esta característica se invalidará por Defender for Cloud Apps. El ámbito necesario debe establecerse a partir de la experiencia de Defender for Cloud Apps mediante la experiencia de perfiles con ámbito.

- Para quitar un perfil de ámbito seleccionado de una aplicación no autorizada, quite la etiqueta no autorizada y vuelva a etiquetar la aplicación con el perfil con ámbito necesario.

- Los dominios de aplicación pueden tardar hasta dos horas en propagarse y actualizarse en los dispositivos de punto de conexión una vez marcados con la etiqueta o el ámbito pertinentes.

- Cuando una aplicación se etiqueta como Supervisada, la opción para aplicar un perfil con ámbito solo muestra si el origen de datos integrado Usuarios de punto de conexión win10 ha recibido datos de forma coherente durante los últimos 30 días.

- Los grupos de dispositivos de Microsoft Defender para Empresas(MDB) se administran de forma diferente. Debido a esto: no aparecerá ningún grupo de dispositivos en grupos de dispositivos MDA para los clientes con licencia de MDB.

Educar a los usuarios al acceder a aplicaciones de riesgo

Los administradores tienen la opción de advertir a los usuarios cuando acceden a aplicaciones de riesgo. En lugar de bloquear a los usuarios, se les pide un mensaje que proporciona un vínculo de redirección personalizado a una página de la empresa que enumera las aplicaciones aprobadas para su uso. El símbolo del sistema proporciona opciones para que los usuarios omitan la advertencia y continúen con la aplicación. Los administradores también pueden supervisar el número de usuarios que omiten el mensaje de advertencia.

Defender for Cloud Apps usa la etiqueta de aplicación supervisada integrada para marcar las aplicaciones en la nube como de riesgo para su uso. La etiqueta está disponible en las páginas Cloud Discovery y Cloud App Catalog . Al habilitar la integración con Defender para punto de conexión, puede advertir sin problemas a los usuarios sobre el acceso a las aplicaciones supervisadas con un solo clic en Defender for Cloud Apps.

Las aplicaciones marcadas como Supervisadas se sincronizan automáticamente con los indicadores de dirección URL personalizados de Defender para punto de conexión, normalmente en unos minutos. Más concretamente, los dominios utilizados por las aplicaciones supervisadas se propagan a los dispositivos de punto de conexión para proporcionar un mensaje de advertencia por Microsoft Defender Antivirus en el Acuerdo de Nivel de Servicio de Network Protection.

Configuración de la dirección URL de redireccionamiento personalizada para el mensaje de advertencia

Siga estos pasos para configurar una dirección URL personalizada que apunte a una página web de la empresa, donde puede informar a los empleados sobre por qué se les ha advertido y proporcionar una lista de aplicaciones aprobadas alternativas que se adhieren a la aceptación de riesgos de su organización o que ya están administradas por la organización.

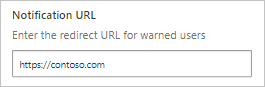

En el portal de Microsoft Defender, seleccione Configuración. A continuación, elija Aplicaciones en la nube. En Cloud Discovery, seleccione Microsoft Defender para punto de conexión.

En el cuadro Dirección URL de notificación , escriba la dirección URL.

Configuración de la duración de la omisión de usuario

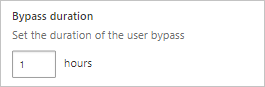

Dado que los usuarios pueden omitir el mensaje de advertencia, puede usar los pasos siguientes para configurar la duración de la omisión. Una vez que haya transcurrido la duración, se pedirá a los usuarios el mensaje de advertencia la próxima vez que accedan a la aplicación supervisada.

En el portal de Microsoft Defender, seleccione Configuración. A continuación, elija Aplicaciones en la nube. En Cloud Discovery, seleccione Microsoft Defender para punto de conexión.

En el cuadro Omitir duración , escriba la duración (horas) de la omisión del usuario.

Supervisión de controles de aplicación aplicados

Una vez aplicados los controles, puede supervisar los patrones de uso de la aplicación mediante los controles aplicados (acceso, bloqueo, omisión) mediante los pasos siguientes.

- En Microsoft Defender Portal, en Cloud Apps, vaya a Cloud Discovery y, a continuación, vaya a la pestaña Aplicaciones detectadas. Use los filtros para buscar la aplicación supervisada pertinente.

- Seleccione el nombre de la aplicación para ver los controles de aplicación aplicados en la página de información general de la aplicación.

Pasos siguientes

Vídeos relacionados

Si tiene algún problema, estamos aquí para ayudarle. Para obtener ayuda o soporte técnico para el problema del producto, abra una incidencia de soporte técnico.