Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Plataforma

- Windows

Información general

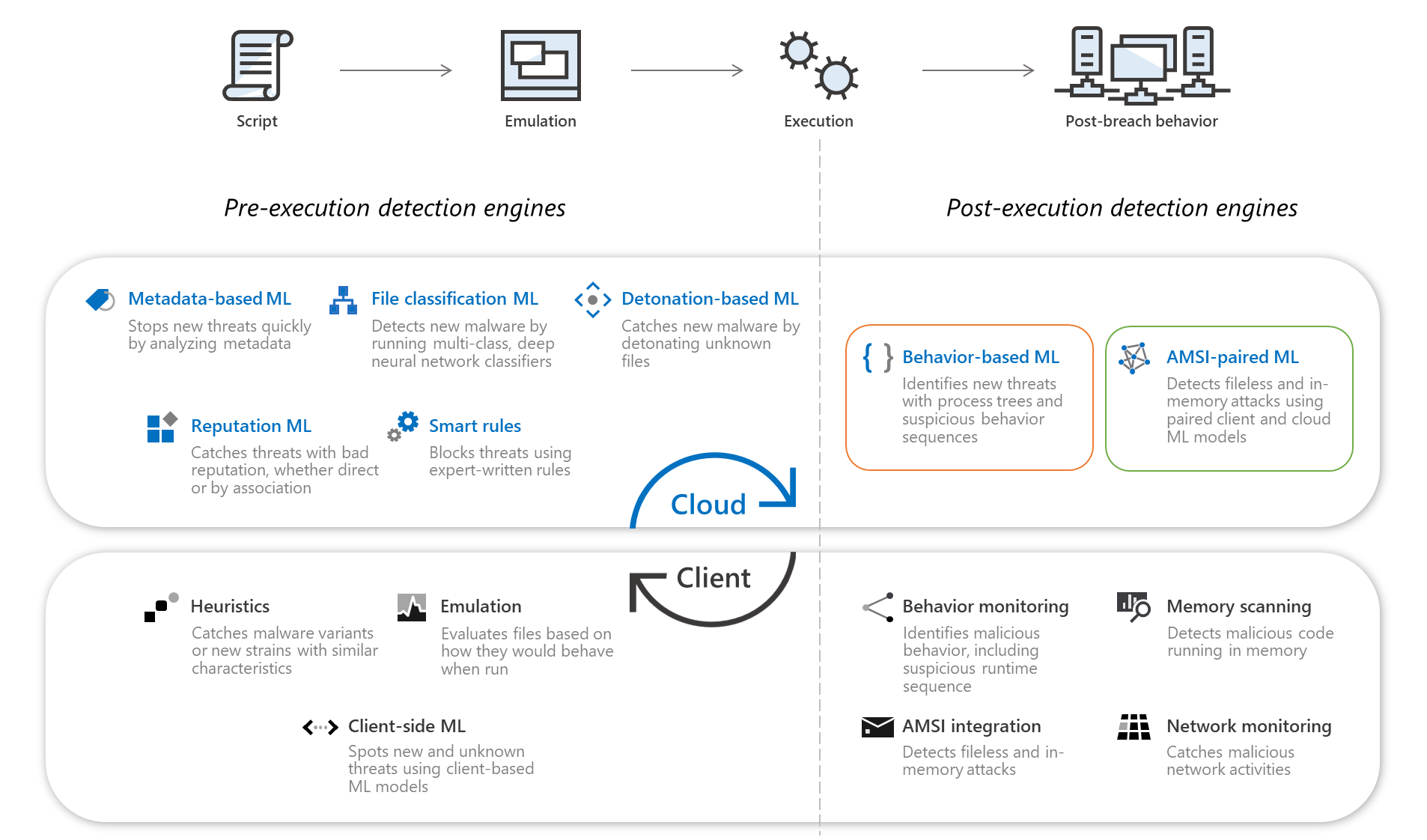

El bloqueo del comportamiento del cliente es un componente de las funcionalidades de bloqueo y contención del comportamiento en Defender para punto de conexión. A medida que se detectan comportamientos sospechosos en los dispositivos (también conocidos como clientes o puntos de conexión), los artefactos (como archivos o aplicaciones) se bloquean, comprueban y corrigen automáticamente.

La protección antivirus funciona mejor cuando se empareja con la protección en la nube.

Funcionamiento del bloqueo del comportamiento del cliente

Microsoft Defender Antivirus puede detectar comportamientos sospechosos, código malintencionado, ataques sin archivos y en memoria, etc. en un dispositivo. Cuando se detectan comportamientos sospechosos, Microsoft Defender Antivirus supervisa y envía esos comportamientos sospechosos y sus árboles de procesos al servicio de protección en la nube. El aprendizaje automático diferencia entre las aplicaciones malintencionadas y los buenos comportamientos en milisegundos y clasifica cada artefacto. En tiempo casi real, en cuanto se detecta que un artefacto es malintencionado, se bloquea en el dispositivo.

Cada vez que se detecta un comportamiento sospechoso, se genera una alerta y es visible mientras se detectó y detuvo el ataque; las alertas, como una "alerta de acceso inicial", se desencadenan y aparecen en el portal de Microsoft Defender.

El bloqueo del comportamiento del cliente es eficaz porque no solo ayuda a evitar que se inicie un ataque, sino que puede ayudar a detener un ataque que ha comenzado a ejecutarse. Además, con el bloqueo de bucle de comentarios (otra funcionalidad de bloqueo y contención del comportamiento), los ataques se evitan en otros dispositivos de la organización.

Detecciones basadas en comportamiento

Las detecciones basadas en comportamiento se denominan de acuerdo con la matriz de ATT de MITRE&CK para empresas. La convención de nomenclatura ayuda a identificar la fase de ataque en la que se observó el comportamiento malintencionado:

| Táctica | Nombre de la amenaza de detección |

|---|---|

| Acceso inicial | Behavior:Win32/InitialAccess.*!ml |

| Ejecución | Behavior:Win32/Execution.*!ml |

| Persistencia | Behavior:Win32/Persistence.*!ml |

| Elevación de privilegios | Behavior:Win32/PrivilegeEscalation.*!ml |

| Evasión de defensa | Behavior:Win32/DefenseEvasion.*!ml |

| Acceso a credenciales | Behavior:Win32/CredentialAccess.*!ml |

| Descubrimiento | Behavior:Win32/Discovery.*!ml |

| Movimiento lateral | Behavior:Win32/LateralMovement.*!ml |

| Colección | Behavior:Win32/Collection.*!ml |

| Comando y control | Behavior:Win32/CommandAndControl.*!ml |

| Filtración | Behavior:Win32/Exfiltration.*!ml |

| Impacto | Behavior:Win32/Impact.*!ml |

| Sin categoría | Behavior:Win32/Generic.*!ml |

Sugerencia

Para obtener más información sobre amenazas específicas, consulte actividad de amenazas globales recientes.

Configuración del bloqueo del comportamiento del cliente

Si su organización usa Defender para punto de conexión, el bloqueo del comportamiento del cliente está habilitado de forma predeterminada. Sin embargo, para beneficiarse de todas las funcionalidades de Defender para punto de conexión, incluido el bloqueo y la contención del comportamiento, asegúrese de que las siguientes características y funcionalidades de Defender para punto de conexión están habilitadas y configuradas:

- Líneas base de Defender para punto de conexión

- Dispositivos incorporados a Defender para punto de conexión

- EDR en modo bloqueo

- Reducción de la superficie expuesta a ataques

- Protección de última generación (antivirus, antimalware y otras funcionalidades de protección contra amenazas)

Sugerencia

Si busca información relacionada con el antivirus para otras plataformas, consulte:

- Establecer las preferencias para Microsoft Defender para punto de conexión en macOS

- Microsoft Defender para punto de conexión en Mac

- Configuración de las directivas de antivirus de macOS para Antivirus de Microsoft Defender para Intune

- Establecer preferencias para Microsoft Defender para punto de conexión en Linux

- Microsoft Defender para punto de conexión en Linux

- Configurar Defender para punto de conexión en características de Android

- Configurar Microsoft Defender para punto de conexión en las características de iOS