Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Se aplica a:  Inquilinos de personal

Inquilinos de personal  Inquilinos externos (más información)

Inquilinos externos (más información)

La configuración de la colaboración externa permite especificar qué roles de la organización pueden invitar a usuarios externos para la colaboración B2B. Esta configuración también incluye opciones tanto para permitir o bloquear dominios específicos, como para restringir lo que los usuarios invitados externos pueden ver en su directorio de Microsoft Entra. Están disponibles las opciones siguientes:

Determinar el acceso de usuarios invitados: Microsoft Entra External ID le permite restringir lo que pueden ver los usuarios invitados externos en el directorio de Microsoft Entra. Por ejemplo, puede limitar la vista de pertenencia a grupos de los usuarios invitados o permitir que los invitados solo puedan ver su propia información de perfil.

Especificar quién puede invitar: de forma predeterminada, todos los usuarios de la organización, incluidos los usuarios invitados de colaboración B2B, pueden invitar a usuarios externos a la colaboración B2B. Si quiere limitar la capacidad de enviar invitaciones, puede activar o desactivar invitaciones para todos, o limitar las invitaciones a determinados roles.

Habilitar el registro autónomo de invitados mediante flujos de usuarios: en las aplicaciones que compile, puede crear flujos de usuario que permitan a cualquier usuario registrarse en una aplicación y crear una cuenta de invitado. La característica se puede habilitar en la configuración de colaboración externa y, después, agregar un flujo de usuario de registro de autoservicio a la aplicación.

Permitir o bloquear dominios: puede usar restricciones de colaboración para permitir o denegar invitaciones a los dominios que especifique. Para más información, consulte Permitir o bloquear dominios.

Para la colaboración B2B con otras organizaciones de Microsoft Entra, también debe examinar la configuración de acceso entre inquilinos para asegurar la colaboración B2B entrante y saliente y el acceso de ámbito a usuarios, grupos y aplicaciones específicos.

Nota

A partir de julio de 2025, Microsoft comienza a desplegar una actualización de la experiencia de inicio de sesión de usuario invitado para la colaboración B2B. El lanzamiento continúa hasta finales de 2025. Con esta actualización, los usuarios invitados se redirigirán a la página de inicio de sesión de su propia organización para proporcionar sus credenciales. Los usuarios invitados ven la marca y el punto final de URL de su inquilino de origen. Este paso garantiza una mayor claridad con respecto a la información de inicio de sesión que se debe utilizar. Tras autenticarse correctamente en su propia organización, los usuarios invitados vuelven a la suya para completar el proceso de inicio de sesión. En el ejemplo siguiente, la personalización de marca de la empresa para Woodgrove Groceries aparece a la izquierda. En el ejemplo de la derecha se muestra la marca personalizada para el tenant principal del usuario.

Configuración de valores en el portal

En el Centro de administración de Microsoft Entra, debe tener asignado el rol Administrador global para activar la página Configuración de colaboración externa y actualizar la configuración. Al usar Microsoft Graph, los roles con menos privilegios podrían estar disponibles para la configuración individual; consulte Configuración de las opciones con Microsoft Graph más adelante en este artículo.

Para configurar el acceso de usuario invitado

Inicie sesión en el centro de administración de Microsoft Entra.

Vaya a Entra ID>External Identities>Configuración de colaboración externa.

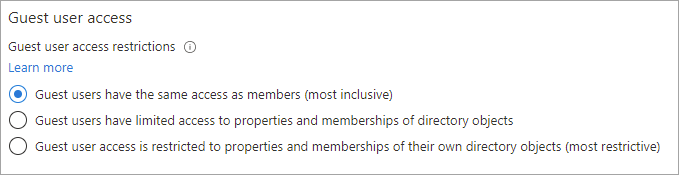

En Guest user access (Acceso de usuarios invitados), elija el nivel de acceso que desea que tengan los usuarios invitados:

Los usuarios invitados tienen el mismo acceso que los miembros (principalmente inclusivo): esta opción permite a los invitados tener el mismo acceso a los recursos de Microsoft Entra y a los datos del directorio que los usuarios miembros.

Los usuarios invitados tienen acceso limitado a las propiedades y pertenencias de los objetos de directorio: (opción predeterminada) esta opción impide que los usuarios realicen determinadas tareas de directorio, como enumerar usuarios, grupos u otros recursos de directorio. Los invitados pueden ver la pertenencia de todos los grupos no ocultos. Más información sobre permisos de invitado predeterminados.

El acceso de los usuarios invitados está restringido a las propiedades y pertenencias de sus propios objetos de directorio (opción más restrictiva): con esta configuración, cada usuario solo puede acceder a su propio perfil. No se permite a los invitados ver perfiles, grupos o pertenencias a grupos de otros usuarios.

Para configurar las opciones de invitación de invitados

Inicie sesión en el centro de administración de Microsoft Entra.

Vaya a Entra ID>External Identities>Configuración de colaboración externa.

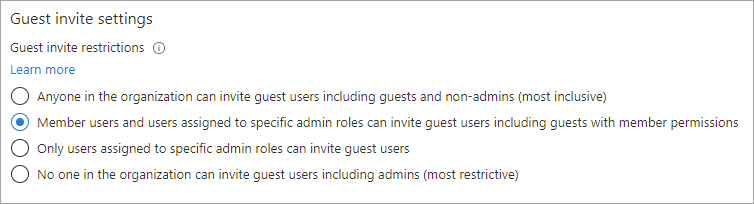

En Configuración de la invitación de usuarios, elija la configuración adecuada:

- Cualquiera de la organización puede invitar a usuarios invitados, incluidos invitados y no administradores (la mayoría incluidos): para permitir que los invitados de la organización inviten a otros invitados, incluidos los usuarios que no son miembros de una organización, seleccione este botón de radio.

- Los usuarios miembros y los usuarios asignados a roles de administrador específicos pueden invitar a usuarios, incluidos aquellos con permisos de miembro: para permitir que los usuarios miembros y los usuarios que tienen roles de administrador específicos inviten a invitados, selecciona este botón de radio.

- Solo los usuarios asignados a funciones de administrador específicas pueden invitar a usuarios invitados: para permitir que solo los usuarios con funciones de Administrador de usuarios o Invitador de invitados inviten a invitados, seleccione este botón de selección.

- Nadie de la organización puede invitar a usuarios, ni siquiera los administradores (esta es la opción más restrictiva) : para denegar a todos los usuarios de la organización la invitación de invitados, seleccione este botón de selección.

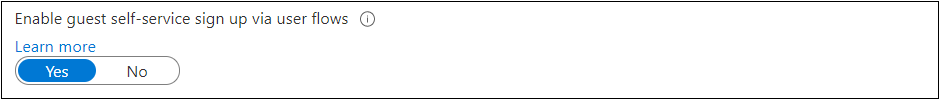

Para configurar el registro de autoservicio de invitados

Inicie sesión en el centro de administración de Microsoft Entra.

Vaya a Entra ID>External Identities>Configuración de colaboración externa.

En Enable guest self-service sign up via user flows (Habilitación del registro de autoservicio de invitados mediante flujos de usuario), seleccione Yes (Sí) si desea crear flujos de usuario que permitan a los usuarios suscribirse a las aplicaciones. Para más información sobre este valor, consulte Incorporación de un flujo de usuario de registro de autoservicio a una aplicación.

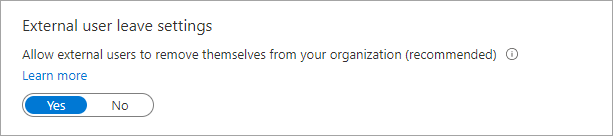

Para configurar los valores de salida de usuarios externos

Inicie sesión en el centro de administración de Microsoft Entra.

Vaya a Entra ID>External Identities>Configuración de colaboración externa.

En Configuración de permisos de usuario externo, puede controlar si los usuarios externos pueden quitarse de su organización.

- Sí: los usuarios pueden dejar la organización sin aprobación del contacto de administración o privacidad.

- No: los usuarios no pueden dejar su organización por sí mismos. Verán un mensaje en el que se les indica que se pongan en contacto con el administrador o el contacto de privacidad para solicitar la baja de la organización.

Importante

Puede configurar la Configuración de permisos de salida de usuario externo solo si ha agregado la información de privacidad al inquilino de Microsoft Entra. De lo contrario, esta configuración no estará disponible.

Para configurar restricciones de colaboración (permitir o bloquear dominios)

Importante

Microsoft recomienda usar roles con el menor número de permisos. Esta práctica ayuda a mejorar la seguridad de su organización. El administrador global es un rol con privilegios elevados que debe limitarse a escenarios de emergencia o cuando no se puede usar un rol existente.

Inicie sesión en el centro de administración de Microsoft Entra.

Vaya a Entra ID>External Identities>Configuración de colaboración externa.

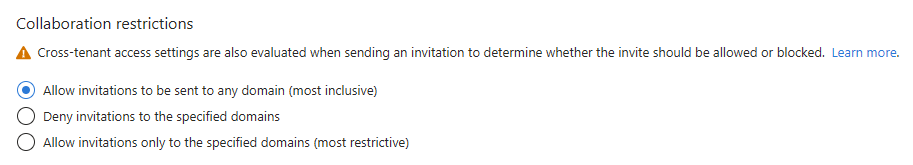

En Restricciones de colaboración, puede elegir si desea permitir o denegar las invitaciones a los dominios que especifique y especificar nombres de dominio concretos en los cuadros de texto. Si hay varios dominios, especifique cada dominio en una nueva línea. Para obtener más información, consulte Allow or block invitations to B2B users from specific organizations (Permitir o bloquear invitaciones a usuarios de B2B procedentes de determinadas organizaciones).

Configuración de valores con Microsoft Graph

La configuración de la colaboración externa se puede realizar mediante Microsoft Graph API:

- En Restricciones del acceso de usuario de invitados y Restricciones de la invitación de usuarios, use el tipo de recurso authorizationPolicy.

- Para la habilitación del registro de invitados de autoservicio mediante flujos de usuario, use el tipo de recurso authenticationFlowsPolicy.

- Para configuración de salida del usuario externo, use el tipo de recurso externalidentitiespolicy.

- Para la configuración del código de acceso de un solo uso por correo electrónico (ahora en la página Todos los proveedores de identidades en el centro de administración de Microsoft Entra), use el tipo de recurso emailAuthenticationMethodConfiguration.

Asignación del rol de invitador de usuarios invitados a un usuario

Con el rol Invitador de invitados, puede dar a usuarios individuales la capacidad de invitar a invitados sin asignarles un rol de administrador con mayores privilegios. Los usuarios con el rol Invitador de invitados pueden invitar a invitados incluso cuando la opción Solo los usuarios asignados a roles de administrador específicos pueden invitar a usuarios invitados está seleccionado (en Configuración de invitación de invitado).

Este es un ejemplo que muestra cómo usar Microsoft Graph PowerShell para agregar un usuario al rol Guest Inviter:

Import-Module Microsoft.Graph.Identity.DirectoryManagement

$roleName = "Guest Inviter"

$role = Get-MgDirectoryRole | where {$_.DisplayName -eq $roleName}

$userId = <User Id/User Principal Name>

$DirObject = @{

"@odata.id" = "https://graph.microsoft.com/v1.0/directoryObjects/$userId"

}

New-MgDirectoryRoleMemberByRef -DirectoryRoleId $role.Id -BodyParameter $DirObject

Registros de inicio de sesión para usuarios de B2B

Cuando un usuario de B2B inicia sesión en un inquilino de recursos para colaborar, se genera un registro de inicio de sesión tanto en el inquilino principal como en el inquilino de recursos. Estos registros incluyen información como la aplicación que se usa, las direcciones de correo electrónico, el nombre del inquilino y el identificador de inquilino tanto para el inquilino principal como para el inquilino de recursos.

Pasos siguientes

Consulte los siguientes artículos sobre la colaboración B2B de Microsoft Entra: