Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

La administración de derechos es una característica de gobernanza de identidad que permite a las organizaciones administrar el ciclo de vida de identidad y acceso a escala, mediante la automatización de los flujos de trabajo de solicitud de acceso, las asignaciones de acceso, las revisiones y la expiración.

Las personas de las organizaciones necesitan acceso a varios grupos, aplicaciones y sitios de SharePoint Online para realizar su trabajo. La administración de este acceso es un reto, ya que los requisitos cambian. Se agregan nuevas aplicaciones o los usuarios necesitan más derechos de acceso. Este escenario resulta más complicado cuando se colabora con organizaciones externas. Es posible que no sepa qué usuarios de la otra organización necesitan acceder a los recursos de su organización y ellos no sabrán qué aplicaciones, grupos o sitios usa la organización.

La administración de derechos puede ayudarle a administrar de manera más eficiente el acceso a grupos, aplicaciones y sitios de SharePoint Online para usuarios internos y también para usuarios de fuera de la organización que necesitan acceso a esos recursos.

¿Por qué usar la administración de derechos?

Las organizaciones empresariales encaran a menudo retos a la hora de administrar el acceso de los trabajadores a recursos como:

- Es posible que los usuarios no sepan qué acceso deben tener e, incluso si lo saben, pueden tener dificultades para encontrar los usuarios adecuados que aprueben su acceso

- Una vez que los usuarios buscan y reciben acceso a un recurso, pueden retener el acceso por más tiempo del necesario para fines empresariales

Estos problemas se agravan para los usuarios que necesitan acceso desde otra organización, como los usuarios externos que pertenecen a organizaciones de la cadena de suministro u otros asociados comerciales. Por ejemplo:

- Es posible que nadie conozca a todas las personas de los directorios de otra organización para poder invitarlos

- Incluso si pudieran invitar a estos usuarios, es posible que nadie de esa organización se acuerde de administrar todo el acceso de los usuarios de forma coherente

La administración de derechos puede ayudar a abordar estos desafíos. Para obtener más información sobre cómo los clientes han estado usando la administración de derechos, puedes leer los casos prácticos de Mississippi Division of Medicaid, Storebrand, Nippon Express Co., Ltd y Equipo de seguridad digital y resiliencia de Microsoft. Este vídeo proporciona información general sobre la administración de derechos y su valor:

¿Qué se puede hacer con la administración de derechos?

Estas son algunas de las funcionalidades de la administración de derechos:

- Controle quién puede obtener acceso a aplicaciones, grupos, Teams y sitios de SharePoint, con aprobación en varias fases, y asegúrese de que los usuarios no conservan el acceso indefinidamente mediante asignaciones limitadas en el tiempo y revisiones de acceso periódicas.

- Conceda a los usuarios acceso automático a esos recursos, en función de las propiedades del usuario, como departamento o centro de coste, y quite el acceso del usuario cuando cambien esas propiedades.

- Delegue a usuarios que no sean administradores la capacidad de crear paquetes de acceso. Estos paquetes de acceso contienen recursos que los usuarios pueden solicitar, y los administradores de paquetes de acceso delegados pueden definir directivas con reglas sobre lo que los usuarios pueden solicitar, quién debe aprobar su acceso y cuándo expira este.

- Seleccione las organizaciones conectadas cuyos usuarios pueden solicitar acceso. Cuando un usuario que todavía no está en su directorio solicita acceso y este se aprueba, se le invita automáticamente al directorio y se le asigna acceso. Cuando expira su acceso, si no tiene otras asignaciones de paquete de acceso, su cuenta de B2B en el directorio se puede quitar automáticamente.

Nota:

Si está preparado para probar la administración de derechos, puede empezar a trabajar con el tutorial para crear el primer paquete de acceso.

También puede leer los escenarios comunes o ver los vídeos siguientes:

- Implementación de la administración de derechos en su organización

- Supervisión y escala del uso de la administración de derechos

- Delegación en la administración de derechos

¿Qué son los paquetes de acceso y qué recursos puedo administrar con ellos?

La administración de derechos introduce el concepto de un paquete de acceso. Un paquete de acceso es una agrupación de todos los recursos con el acceso que necesita un usuario para trabajar en un proyecto o realizar su tarea. Los paquetes de acceso se pueden usar para controlar el acceso de los empleados y también para los usuarios que se originan fuera de la organización.

Estos son los tipos de recursos para los que puede administrar el acceso del usuario con la administración de derechos:

- Pertenencia a grupos de seguridad de Microsoft Entra

- Pertenencia a Teams y Grupos de Microsoft 365

- Asignación a aplicaciones empresariales de Microsoft Entra, incluidas las aplicaciones SaaS y las aplicaciones integradas personalizadas que admitan la federación o el inicio de sesión único o el aprovisionamiento

- Pertenencia a sitios de SharePoint Online

También puede controlar el acceso a otros recursos que dependen de los grupos de seguridad de Microsoft Entra o de Grupos de Microsoft 365. Por ejemplo:

- Puede conceder licencias a los usuarios para Microsoft 365 mediante un grupo de seguridad de Microsoft Entra en un paquete de acceso y la configuración de licencias basadas en grupos para ese grupo.

- Puede dar acceso a los usuarios para administrar los recursos de Azure mediante un grupo de seguridad de Microsoft Entra en un paquete de acceso y la creación de una asignación de roles de Azure para ese grupo.

- Puede conceder a los usuarios acceso para administrar roles de Microsoft Entra mediante grupos que se pueden asignar a roles de Microsoft Entra en un paquete de acceso y la asignación de un rol de Microsoft Entra a ese grupo.

¿Cómo controlo quién tiene acceso?

Con un paquete de acceso, un administrador o un administrador de paquetes de acceso delegado enumera los recursos (grupos, aplicaciones y sitios) y los roles que los usuarios necesitan para esos recursos.

Los paquetes de acceso también incluyen una o varias directivas. Una directiva define las reglas o barreras para la asignación al paquete de acceso. Cada directiva se puede utilizar para garantizar que solo los usuarios adecuados puedan tener asignaciones de acceso, y que el acceso esté limitado en el tiempo y caduque si no se renueva.

Puede tener directivas para que los usuarios soliciten acceso. En estos tipos de directivas, un administrador o administrador de paquetes de acceso define:

- Los usuarios existentes (normalmente empleados o invitados) o las organizaciones asociadas de usuarios externos que son elegibles para solicitar acceso

- El proceso de aprobación y los usuarios que pueden aprobar o denegar el acceso

- La duración de la asignación del acceso de un usuario, una vez aprobado, antes de que expire la asignación.

También puede tener directivas para que los usuarios tengan el acceso asignado, ya sea por parte de un administrador, de forma automática en función de reglas, o bien mediante flujos de trabajo de ciclo de vida.

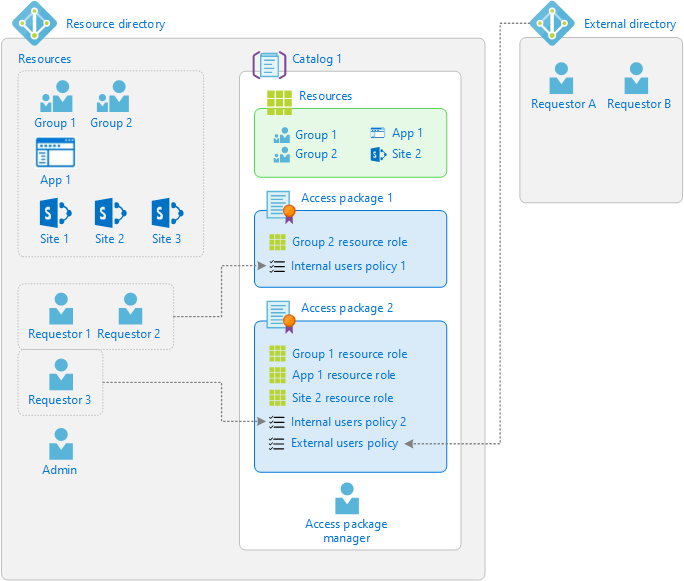

El siguiente diagrama muestra un ejemplo de los diferentes elementos de la administración de derechos. Aparece un catálogo con dos paquetes de acceso de ejemplo.

- El paquete de acceso 1 incluye un único grupo como un recurso. El acceso se define con una directiva que permite a un conjunto de usuarios del directorio solicitar acceso.

- El paquete de acceso 2 incluye un grupo, una aplicación y un sitio de SharePoint Online como recursos. El acceso se define con dos directivas diferentes. La primera directiva permite a un conjunto de usuarios del directorio solicitar acceso. La segunda directiva permite a los usuarios de un directorio externo solicitar acceso.

¿Cuándo debo usar paquetes de acceso?

Los paquetes de acceso no reemplazan a otros mecanismos de asignación de acceso. Son más adecuados en situaciones como las siguientes:

- Migración de definiciones de directivas de acceso de una administración de roles empresariales de terceros a Microsoft Entra ID.

- Los usuarios necesitan acceso por tiempo limitado para una tarea determinada. Por ejemplo, podría usar licencias basadas en grupos y un grupo dinámico para asegurarse de que todos los empleados tengan un buzón de Exchange Online y usar luego los paquetes de acceso en situaciones en las que los empleados necesiten más derechos de acceso. Por ejemplo, derechos para leer recursos de departamento de otro departamento.

- Acceso que requiere la aprobación del administrador de una persona u otras personas designadas.

- Acceso que se debe asignar automáticamente a las personas de una parte determinada de una organización durante su tiempo con ese puesto de trabajo; también debe estar disponible para que lo soliciten personas de otra parte de la organización o de una organización empresarial asociada.

- Los departamentos desean administrar sus propias directivas de acceso a los recursos sin la intervención del departamento de TI.

- Dos o más organizaciones colaboran en un proyecto y, como resultado, varios usuarios de una organización deben incorporarse mediante Microsoft Entra B2B para acceder a los recursos de la otra organización.

¿Cómo delego el acceso?

Los paquetes de acceso se definen en contenedores llamados catálogos. Puede tener un único catálogo para todos los paquetes de acceso o puede designar a personas para que creen o posean sus propios catálogos. Un administrador puede agregar recursos a cualquier catálogo, pero un usuario que no sea administrador solo puede agregar a un catálogo los recursos que posea. El propietario de un catálogo puede agregar a otros usuarios como copropietarios del catálogo o como administradores de paquetes de acceso. Estos escenarios se describen con más detalle en el artículo Delegación y roles en la administración de derechos.

Resumen de la terminología

Para comprender mejor la administración de derechos y su documentación, puede consultar la siguiente lista de términos.

| Término | Descripción |

|---|---|

| paquete de acceso | Conjunto de recursos que un equipo o proyecto necesita y se rige por directivas. Un paquete de acceso siempre se encuentra en un catálogo. Un paquete de acceso se crearía en un escenario en el que los usuarios necesiten solicitar acceso. |

| solicitud de acceso | Solicitud para acceder a los recursos de un paquete de acceso. Una solicitud suele pasa por un flujo de trabajo de aprobación. Si se aprueba, el usuario solicitante recibe una asignación de paquete de acceso. |

| asignación | La asignación de un paquete de acceso a un usuario garantiza que el usuario tenga todos los roles de recursos de ese paquete de acceso. Las asignaciones de paquetes de acceso suelen tener un límite de tiempo antes de que expiren. |

| catálogo | Un contenedor de recursos relacionados y paquetes de acceso. Los catálogos se usan para la delegación, de modo que los usuarios que no son administradores pueden crear sus propios paquetes de acceso. Los propietarios de catálogos pueden agregar recursos de su propiedad a un catálogo. |

| creador de catálogos | Una colección de usuarios que están autorizados para crear catálogos. Cuando un usuario que no es administrador y que está autorizado para ser un creador de catálogos crea un catálogo, se convierte automáticamente en el propietario de ese catálogo. |

| organización conectada | Un directorio o dominio externo de Microsoft Entra con el que tiene una relación. Los usuarios de una organización conectada se pueden especificar en una directiva como que tienen permiso para solicitar acceso. |

| política | Un conjunto de reglas que define el ciclo de vida del acceso, como por ejemplo, cómo los usuarios obtienen acceso, quién puede aprobarlo y cuánto tiempo tienen acceso mediante una asignación. Una directiva está vinculada a un paquete de acceso. Por ejemplo, un paquete de acceso podría tener dos directivas: una para que los empleados soliciten acceso y una segunda para que lo hagan los usuarios externos. |

| recurso | Un recurso, como un grupo de Office, un grupo de seguridad, una aplicación o un sitio de SharePoint Online, con un rol para el que se puede conceder permisos a un usuario. |

| directorio de recursos | Un directorio que tiene uno o más recursos para compartir. |

| rol de recurso | Una colección de permisos asociados a un recurso y definidos por él. Un grupo tiene dos roles: miembro y propietario. Los sitios de SharePoint suelen tener tres roles, pero podrían tener otros roles personalizados. Las aplicaciones pueden tener roles personalizados. |

Requisitos de licencia

Esta característica requiere suscripciones de Gobierno de Microsoft Entra ID o el Conjunto de aplicaciones de Microsoft Entra para los usuarios de la organización. Algunas funcionalidades de esta característica podrían funcionar con una suscripción de Microsoft Entra ID P2. Para obtener más información, consulte los artículos de cada funcionalidad para obtener más información. Para encontrar la licencia adecuada para sus requisitos, consulte Aspectos básicos de las licencias gubernamentales de id. de Microsoft Entra.

Pasos siguientes

- Si está interesado en el uso del centro de administración de Microsoft Entra para administrar el acceso a los recursos, vea Tutorial: Administrar el acceso a los recursos - Microsoft Entra.

- Si está interesado en el uso de Microsoft Graph para administrar el acceso a los recursos, consulte Tutorial: Administración del acceso a los recursos (Microsoft Graph).

- Escenarios comunes