Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Microsoft Entra ID Governance es una solución de gobernanza de identidades que permite a las organizaciones mejorar la productividad, reforzar la seguridad y cumplir con más facilidad los requisitos normativos y de cumplimiento. Puede usar la gobernanza de identificadores de Entra de Microsoft para garantizar automáticamente que las personas adecuadas tengan el acceso adecuado a los recursos adecuados. Esto se logra mediante la automatización de procesos de identidad y acceso, la delegación a grupos empresariales y una mayor visibilidad. Con las características de microsoft Entra ID Governance y productos relacionados de Microsoft, puede mitigar los riesgos de identidad y acceso mediante la protección, supervisión y auditoría del acceso a los recursos críticos.

En concreto, Gobierno de Microsoft Entra ID ayuda a las organizaciones a abordar estas cuatro preguntas clave, para el acceso entre servicios y aplicaciones tanto locales como en nubes:

- ¿Qué usuarios deben tener acceso a qué recursos?

- ¿Qué hacen esos usuarios con el acceso concedido?

- ¿La organización cuenta con controles para administrar el acceso?

- ¿Los auditores pueden comprobar que los controles funcionan de manera eficaz?

Con Microsoft Entra ID Governance puede implementar los siguientes escenarios para empleados, socios comerciales y proveedores:

- Controlar el ciclo de vida de las identidades.

- Controlar el ciclo de vida del acceso

- Proteger el acceso con privilegios para la administración

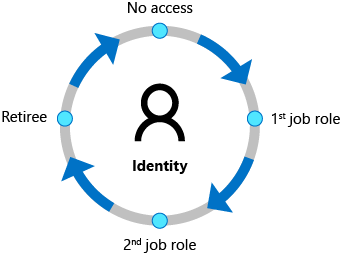

Ciclo de vida de las identidades

La gobernanza de identidades ayuda a las organizaciones a alcanzar un equilibrio entre productividad (con qué rapidez puede obtener acceso una persona a los recursos que necesita; por ejemplo, cuando se une a una organización) y seguridad (cómo debe cambiar el acceso de esa persona a lo largo del tiempo; por ejemplo, cuando varía su estado laboral). La administración del ciclo de vida de la identidad es la base de la gobernanza de identidades y, para que esa gobernanza resulte eficaz a gran escala, es preciso modernizar la infraestructura de administración del ciclo de vida de la identidad en las aplicaciones.

En muchas organizaciones, el ciclo de vida de las identidades de los empleados y otros trabajadores está relacionado con la representación del usuario en un sistema de administración del capital humano (HCM) o de recursos humanos. Las organizaciones deben automatizar el proceso de creación de una identidad para un nuevo empleado que se basa en una señal de ese sistema para que el empleado pueda ser productivo desde el primer día. Además, las organizaciones deben asegurarse de que esas identidades y el acceso se quiten cuando el empleado abandone la organización.

En Microsoft Entra ID Governance, puede automatizar el ciclo de vida de identidad de estas personas mediante lo siguiente:

- aprovisionamiento entrante de los orígenes de RR. HH. de la organización, incluida la recuperación de Workday y SuccessFactors, para mantener automáticamente las identidades de usuario en Active Directory y Microsoft Entra ID.

- flujos de trabajo del ciclo de vida para automatizar las tareas de flujo de trabajo que se ejecutan en determinados eventos clave, como antes de que un nuevo empleado se programe para iniciar el trabajo en la organización, a medida que cambian el estado durante su estancia en la organización y a medida que abandonan la organización. Por ejemplo, se puede configurar un flujo de trabajo para enviar un correo electrónico con una contraseña temporal al administrador de un nuevo usuario o un correo electrónico de bienvenida al usuario en su primer día.

- directivas de asignación automática en la administración de derechos para agregar y quitar las pertenencias a grupos de un usuario, los roles de aplicación y los roles de sitio de SharePoint, en función de los cambios en los atributos del usuario.

- aprovisionamiento de usuarios para crear, actualizar y quitar cuentas de usuario en otras aplicaciones, con conectores para cientos de aplicaciones locales y en la nube a través de SCIM, LDAP y SQL.

Las organizaciones también necesitan identidades adicionales, para asociados, proveedores y otros invitados, para permitirles colaborar o tener acceso a los recursos.

En Microsoft Entra ID Governance, puede permitir que los grupos empresariales determinen cuáles de estos invitados deben tener acceso y, durante cuánto tiempo, mediante lo siguiente:

- administración de derechos, en la que puede especificar las otras organizaciones cuyos usuarios pueden solicitar acceso a los recursos de la organización. Cuando se aprueba una de las solicitudes del usuario, la administración de derechos lo agrega automáticamente como invitado B2B al directorio de la organización. A continuación, se les asigna el acceso adecuado. La administración de derechos quita automáticamente el usuario invitado B2B del directorio de la organización cuando expiran sus derechos de acceso o se revocan.

- revisiones de acceso, que automatizan las revisiones periódicas de los invitados ya existentes en el directorio de la organización y quitan a esos usuarios del directorio de la organización cuando ya no necesitan acceso.

Para obtener más información, consulte el artículo sobre gobernanza del ciclo de vida de los empleados y los invitados.

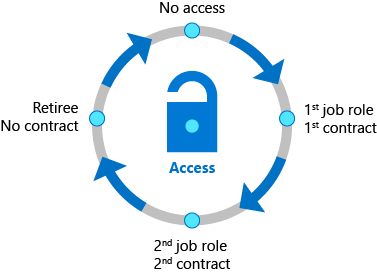

Ciclo de vida de los accesos

Las organizaciones necesitan un proceso que administre el acceso sin limitarse a lo que se aprovisionó inicialmente, cuando se creó la identidad del usuario. Además, las organizaciones empresariales deben ser capaces de escalar sus recursos con eficacia para poder desarrollar y aplicar de forma continuada directivas y controles de acceso.

Con la gobernanza de identificadores de Entra de Microsoft, los departamentos de TI pueden establecer qué derechos de acceso deben tener los usuarios en varios recursos. También pueden determinar las comprobaciones de cumplimiento necesarias, como la separación de funciones o la eliminación de acceso al cambiar de puesto de trabajo, cuando sea necesario. Microsoft Entra ID tiene conectores con cientos de aplicaciones locales y en la nube. Puede integrar las demás aplicaciones de la organización que dependen de grupos de AD, otros directorios locales o bases de datos de , que tienen un SOAP o una API REST, incluidos SAP, o que implementan estándares como SCIM, SAML o OpenID Connect. Cuando un usuario intenta iniciar sesión en una de esas aplicaciones, Microsoft Entra ID impone directivas de acceso condicional. Por ejemplo, las directivas de acceso condicional pueden especificar que se muestren los términos de uso para garantizar que el usuario acepta los términos antes de acceder a una aplicación. Para obtener más información, consulte controlar el acceso a las aplicaciones de su entorno, incluido cómo definir directivas organizativas para gobernar el acceso a las aplicaciones, integrar aplicacionesy implementar directivas.

Los cambios de acceso entre aplicaciones y grupos se pueden automatizar en función de los cambios de atributo. Los flujos de trabajo del ciclo de vida de Microsoft Entra y la administración de derechos de Microsoft Entra agregan automáticamente usuarios a los grupos o paquetes de acceso, o los eliminan de ellos, para mantener actualizado el acceso a las aplicaciones y los recursos. Los usuarios también se pueden mover cuando su condición dentro de la organización cambia a grupos diferentes e incluso se pueden quitar completamente de todos los grupos o paquetes de acceso.

Las organizaciones que anteriormente hayan usado un producto de gobernanza de identidades local pueden migrar su modelo de roles de la organización a Microsoft Entra ID Governance.

Además, el equipo de TI puede delegar decisiones de administración de acceso a los responsables de la toma de decisiones empresariales. Por ejemplo, los empleados que desean acceder a los datos confidenciales de los clientes en la aplicación de marketing de una empresa en Europa podrían necesitar la aprobación de su jefe, un responsable de departamento o propietario de recursos, y un responsable de riesgos de seguridad. La administración de derechos le permite definir cómo los usuarios solicitan acceso en los paquetes de pertenencias a grupos y equipos, roles de aplicación y roles de SharePoint Online, y aplicar comprobaciones de separación de responsabilidades en los paquetes de acceso.

Las organizaciones también pueden controlar qué usuarios invitados tienen acceso, incluido a las aplicaciones locales. Después, estos derechos de acceso se pueden revisar periódicamente mediante revisiones de acceso de Microsoft Entra recurrentes para volver a certificar el acceso.

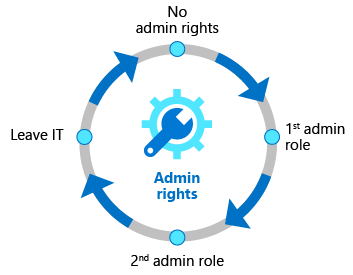

Ciclo de vida de los accesos con privilegios

El control del acceso con privilegios es una parte fundamental de la gobernanza de identidades, especialmente si se tienen en cuenta las consecuencias que podría tener para la organización un uso indebido de los derechos de administrador. Es preciso controlar las cuentas y los derechos de acceso con privilegios de los empleados, proveedores y contratistas que tienen derechos administrativos.

Microsoft Entra Privileged Identity Management (PIM) proporciona controles adicionales que adaptados para proteger los derechos de acceso de los recursos en Microsoft Entra, Azure y otros servicios en línea de Microsoft y otras aplicaciones. El acceso Just-In-Time y las funcionalidades de alerta de cambio de rol proporcionadas por PIM de Microsoft Entra, además de la autenticación multifactor y el acceso condicional, proporcionan un conjunto completo de controles de gobernanza para ayudar a proteger los recursos de su organización (roles de directorio, roles de Microsoft 365, roles de recursos de Azure y pertenencias a grupos). Como sucede con otras formas de acceso, las organizaciones pueden usar las revisiones de acceso para configurar nuevas certificaciones de acceso periódicas para todos los usuarios con roles de administrador con privilegios.

Requisitos de licencia

El uso de esta característica requiere licencias de Gobierno de Microsoft Entra ID o del Conjunto de aplicaciones de Microsoft Entra. Para encontrar la licencia adecuada para sus requisitos, consulte Aspectos básicos de las licencias gubernamentales de id. de Microsoft Entra.

Introducción

Consulte los requisitos previos antes de configurar Microsoft Entra ID para la gobernanza de identidades. A continuación, visite el panel de gobernanza en el Centro de administración de Microsoft Entra para empezar a usar la administración de derechos, las revisiones de acceso, los flujos de trabajo del ciclo de vida y Privileged Identity Management.

También hay tutoriales para administrar el acceso a los recursos en la administración de derechos, incorporar usuarios externos a Microsoft Entra ID mediante un proceso de aprobación y controlar el acceso a las aplicaciones existentes y a los usuarios existentes de las aplicaciones.

Aunque cada organización puede tener sus propios requisitos únicos, las siguientes guías de configuración también proporcionan las directivas de línea base que Microsoft recomienda seguir para garantizar una fuerza de trabajo más segura y productiva.

- Planeamiento de una implementación de revisiones de acceso para administrar el ciclo de vida de acceso de los recursos

- Configuraciones de acceso de dispositivos e identidades Confianza cero

- Protección del acceso con privilegios

Es posible que también quiera interactuar con uno de los servicios y asociados de integración de Microsoft para planear la implementación o integrarse con las aplicaciones y otros sistemas de su entorno.

Si tiene algún comentario sobre las características de Identity Governance, seleccione ¿Tiene comentarios? en el Centro de administración de Microsoft Entra para enviar sus comentarios. El equipo revisa periódicamente los comentarios.

Simplificación de tareas de gobernanza de identidades con automatización

Una vez que haya empezado a usar estas características de gobernanza de identidades, puede automatizar fácilmente escenarios comunes de gobernanza de identidades. En la tabla siguiente se muestra cómo empezar a trabajar con la automatización en cada escenario:

| Escenario para automatizar | Guía de automatización |

|---|---|

| Creación, actualización y eliminación de cuentas de usuario de AD y Microsoft Entra automáticamente para los empleados | Planeamiento del aprovisionamiento de usuarios de RR. HH. en la nube para Microsoft Entra |

| Actualización de la pertenencia de un grupo, en función de los cambios en los atributos del usuario miembro | Creación de un grupo dinámico |

| Asignación de licencias | licencias basadas en grupos |

| Agregar y quitar las pertenencias a grupos de un usuario, los roles de aplicación y los roles de sitio de SharePoint, en función de los cambios en los atributos del usuario | Configuración de una directiva de asignación automática para un paquete de acceso en la administración de derechos |

| Agregar y quitar las pertenencias a grupos de un usuario, los roles de aplicación y los roles de sitio de SharePoint, en una fecha específica | Configuración del ciclo de vida para un paquete de acceso en la administración de derechos |

| Ejecución de flujos de trabajo personalizados cuando un usuario solicita o recibe acceso, o se quita el acceso | Desencadenamiento de Logic Apps en la administración de derechos |

| Periódicamente, se revisan las pertenencias de invitados en grupos de Microsoft y Teams, y se quitan las pertenencias de invitado denegadas | Creación de una revisión de acceso |

| Eliminación de cuentas de invitado denegadas por un revisor | Revisión y eliminación de usuarios externos que ya no tienen acceso a los recursos |

| Eliminación de cuentas de invitado que no tienen asignaciones de paquetes de acceso | Administración del ciclo de vida de los usuarios externos |

| Aprovisionamiento de usuarios en aplicaciones locales y en la nube que tienen sus propios directorios o bases de datos | Configuración del aprovisionamiento automático de usuarios con asignaciones de usuarios o filtros de ámbito |

| Otras tareas programadas | Automatización de tareas de gobernanza de identidades con Azure Automation y Microsoft Graph mediante el módulo de PowerShell Microsoft.Graph.Identity.Governance. |