Tutorial: configurar Datawiza para habilitar la autenticación multifactor de Microsoft Entra y el inicio de sesión único en Oracle JD Edwards

En este tutorial, obtendrá información sobre cómo activar el inicio de sesión único (SSO) de Microsoft Entra y la autenticación multifactor de Microsoft Entra para una aplicación Oracle JD Edwards (JDE) mediante Datawiza Access Proxy (DAP).

Más información sobre Datawiza Access Proxy

Ventajas de integrar aplicaciones con Microsoft Entra ID mediante DAP:

- Adopción de la seguridad proactiva con Confianza cero: un modelo de seguridad que se adapta a entornos modernos y adopta el área de trabajo híbrida, mientras protege a personas, dispositivos, aplicaciones y datos.

- Inicio de sesión único de Microsoft Entra: acceso seguro y sin problemas para usuarios y aplicaciones desde cualquier ubicación mediante un dispositivo

- Funcionamiento de la autenticación multifactor de Microsoft Entra: durante el inicio de sesión se solicita a los usuarios formas de identificación, como un código enviado a su teléfono móvil o un examen de huellas digitales

- ¿Qué es el acceso condicional? Las directivas son instrucciones if-then; si un usuario quiere tener acceso a un recurso, deben completar una acción.

- Autenticación y autorización sencillas en Microsoft Entra ID mediante Datawiza sin código: uso de aplicaciones web como Oracle JDE, Oracle E-Business Suite, Oracle Sibel y aplicaciones propias

- Uso de la consola de administración en la nube de Datawiza (DCMC): administre el acceso a aplicaciones locales y en nubes públicas.

Descripción del escenario

Este escenario describe la integración de la aplicación de JDE de Oracle que usa encabezados de autorización HTTP para administrar el acceso al contenido protegido.

En las aplicaciones heredadas, debido a la ausencia de compatibilidad con protocolos modernos, es difícil realizar una integración directa con el inicio de sesión único de Microsoft Entra. DAP puede llenar el espacio entre la aplicación heredada y el plano de control de identificador moderno mediante la transición de protocolo. DAP reduce la sobrecarga de integración, ahorra tiempo de ingeniería y mejora la seguridad de las aplicaciones.

Arquitectura del escenario

La solución del escenario tiene los componentes siguientes:

- Microsoft Entra ID: servicio de administración de identidades y acceso que ayuda a los usuarios a iniciar sesión y acceder a recursos internos y externos

- Aplicación Oracle JDE: aplicación heredada protegida por Microsoft Entra ID

- Datawiza Access Proxy (DAP): proxy inverso basado en contenedores que implementa OpenID Connect (OIDC), OAuth o el Lenguaje de marcado de aserción de seguridad (SAML) para el flujo de inicio de sesión del usuario. Pasa identidad a las aplicaciones mediante encabezados HTTP, con transparencia.

- Consola de administración en la nube de Datawiza (DCMC): consola para administrar DAP. Los administradores usan la interfaz de usuario y las API RESTful para configurar DAP y directivas de control de acceso.

Más información: Datawiza y la arquitectura de autenticación de Microsoft Entra

Requisitos previos

Asegúrese de que se cumplen los siguientes requisitos previos.

- Suscripción a Azure.

- Si no tiene una, puede obtener una cuenta gratuita de Azure

- Un inquilino de Microsoft Entra vinculado a la suscripción de Azure

- Docker y Docker Compose

- Vaya a docs.docker.com para obtener Docker e instalar Docker Compose.

- Identidades de usuario sincronizadas desde un directorio local a Microsoft Entra ID, o bien creadas en Microsoft Entra ID y devueltas a su directorio local

- Una cuenta con Microsoft Entra ID y un rol de administrador de aplicaciones. Consulte Roles integrados de Microsoft Entra, todos los roles

- Un entorno JDE de Oracle

- (Opcional) Un certificado web SSL para publicar servicios a través de HTTPS. También puede usar certificados autofirmados de Datawiza predeterminados para realizar pruebas

Introducción a DAB

Para integrar Oracle JDE con Microsoft Entra ID:

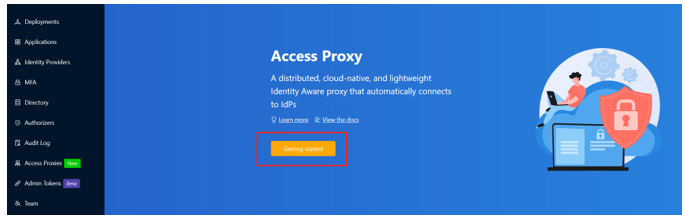

Inicie sesión en la consola de administración en la nube de Datawiza (DCMC).

Aparece la página principal.

Seleccione el botón Introducción naranja.

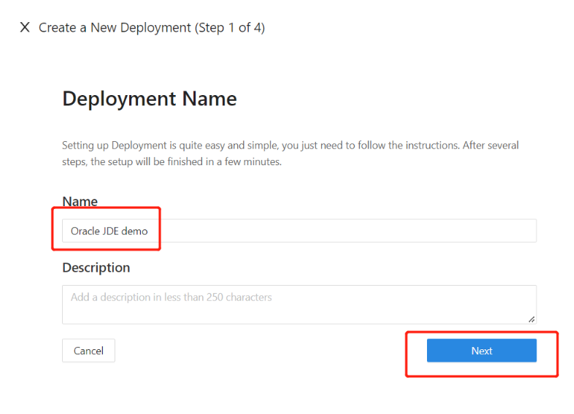

En los campos Nombre y Descripción, escriba la información.

Seleccione Next (Siguiente).

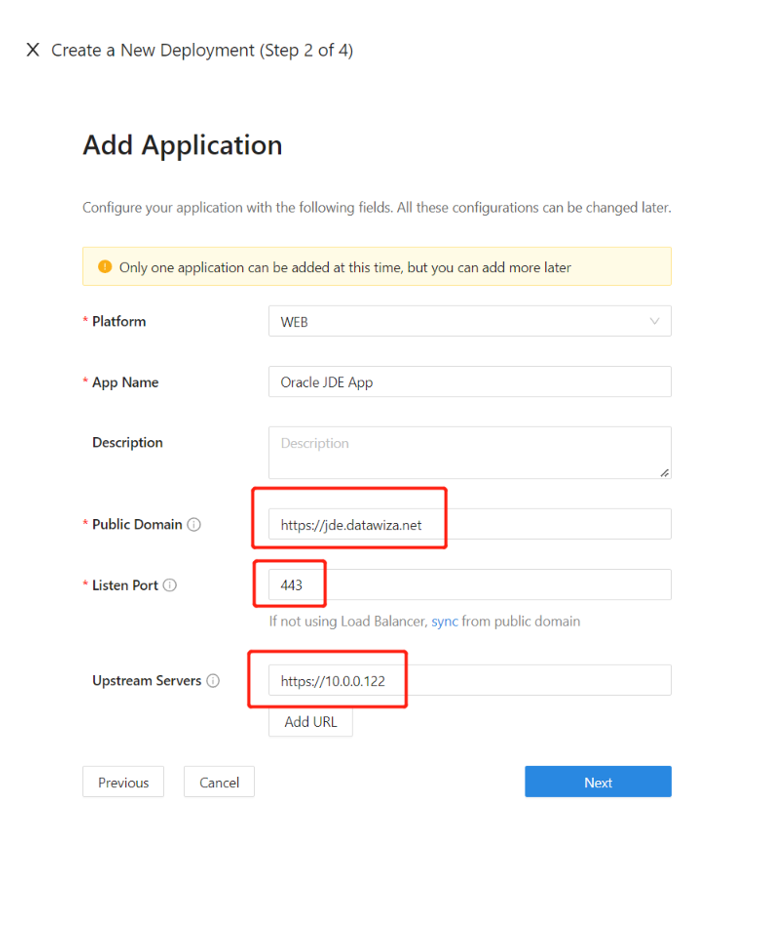

En el cuadro de diálogo Agregar aplicación, en Plataforma, seleccione Web.

En Nombre de aplicación, escriba un nombre de aplicación único.

En Dominio público, por ejemplo, escriba

https://jde-external.example.com. Para probar la configuración, puede usar DNS de localhost. Si no va a implementar DAP detrás de un equilibrador de carga, use el puerto de dominio público.En Listen Port (Puerto de escucha), seleccione el puerto en el que DAP escucha.

En Upstream Servers (Servidores ascendentes), seleccione la dirección URL de implementación de Oracle JDE y el puerto que se va a proteger.

Seleccione Next (Siguiente).

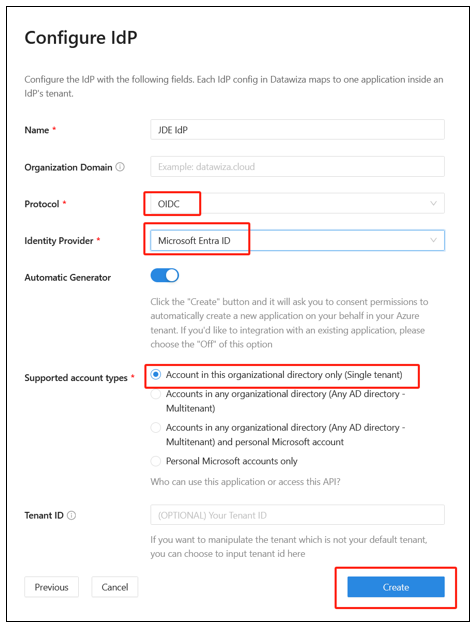

- En el cuadro de diálogo Configure IdP (Configurar IdP), escriba la información.

Nota:

Use la integración con un solo clic de DCMC para ayudar a completar la configuración de Microsoft Entra. DCMC llama a Graph API para crear un registro de aplicación en su nombre en el inquilino de Microsoft Entra. Vaya a docs.datawiza.com para obtener más información sobre la integración con un solo clic con Microsoft Entra ID.

- Seleccione Crear.

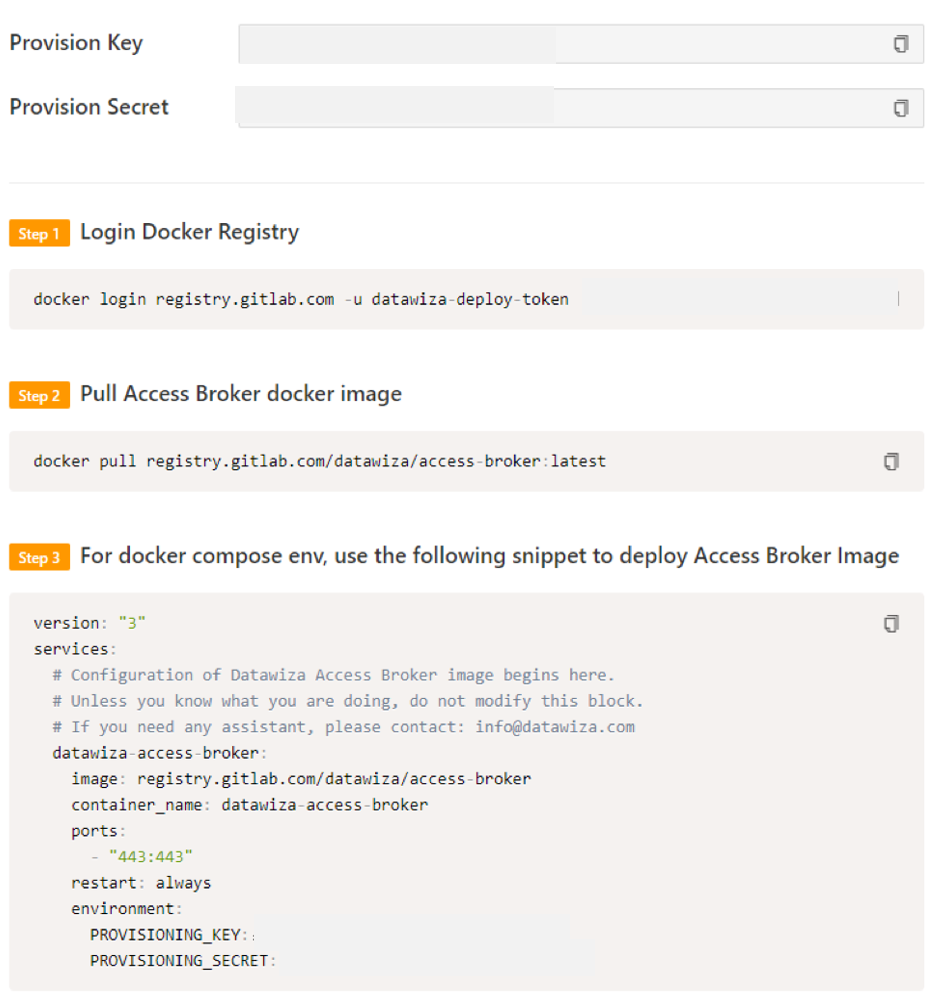

Aparece la página de implementación de DAP.

Anote el archivo Docker Compose de implementación. El archivo incluye la imagen DAP, la clave de aprovisionamiento y el secreto de aprovisionamiento, que extrae la configuración y las directivas más recientes de DCMC.

Encabezados SSO y HTTP

DAP obtiene atributos de usuario de IdP y los pasa a la aplicación ascendente con un encabezado o cookie.

La aplicación Oracle JDE debe reconocer al usuario; con un nombre, la aplicación indica a DAP que pase los valores del IdP a la aplicación a través del encabezado HTTP.

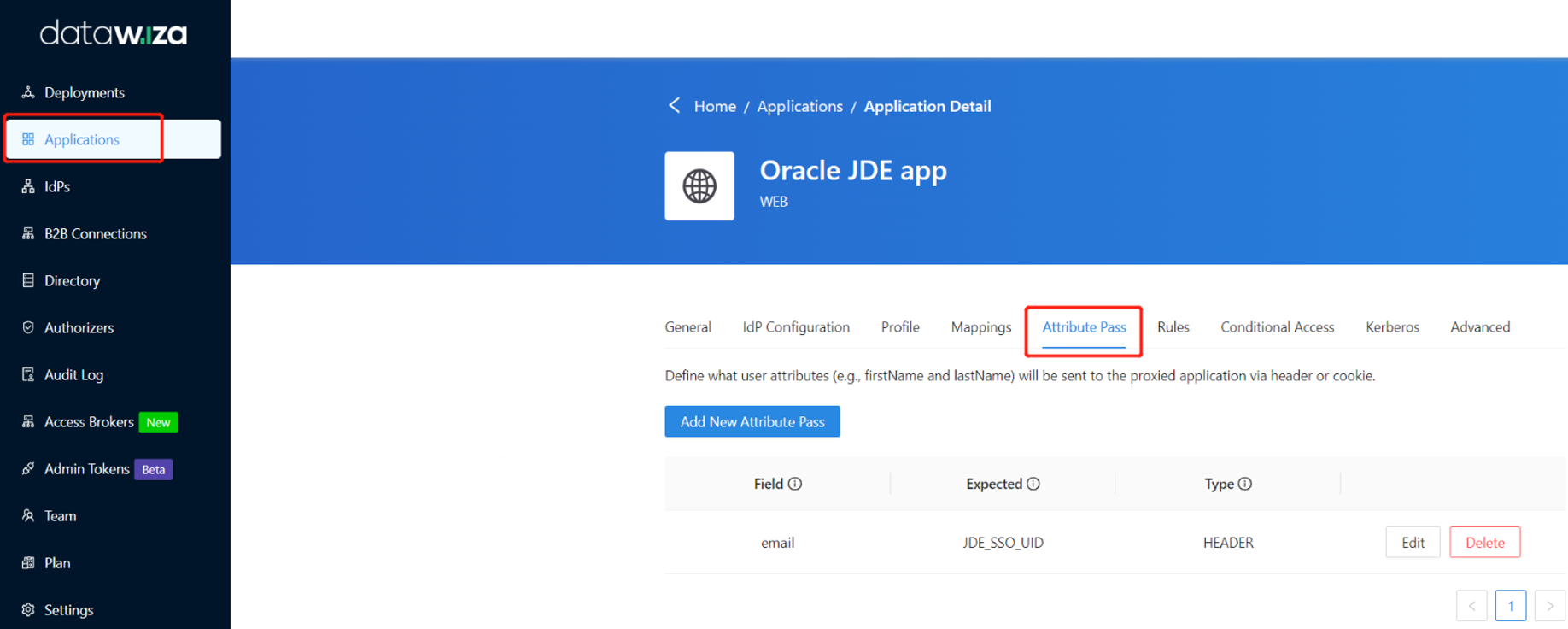

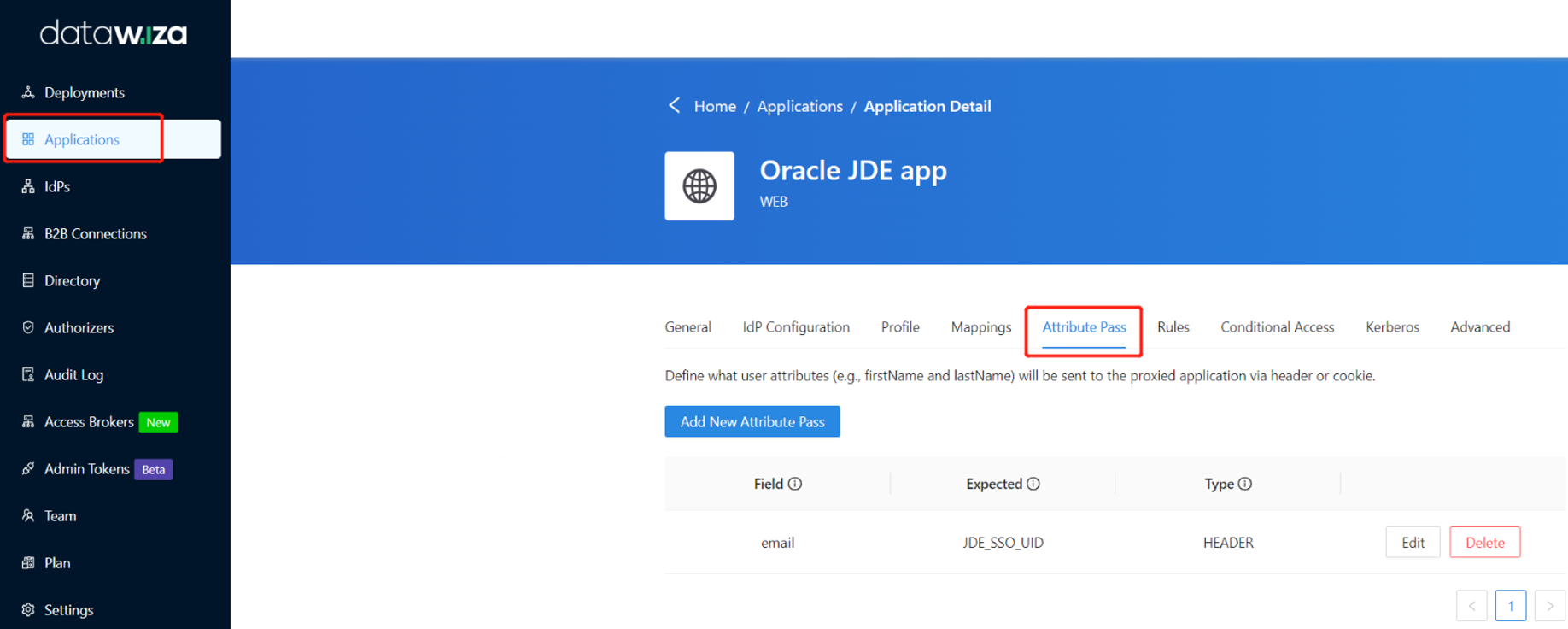

En Oracle JDE, en el panel de navegación izquierdo, seleccione Aplicaciones.

Seleccione la subpestaña Paso de atributo.

En Campo, seleccione Correo electrónico.

En Esperado, seleccione JDE_SSO_UID.

En Tipo, seleccione Encabezado.

Nota:

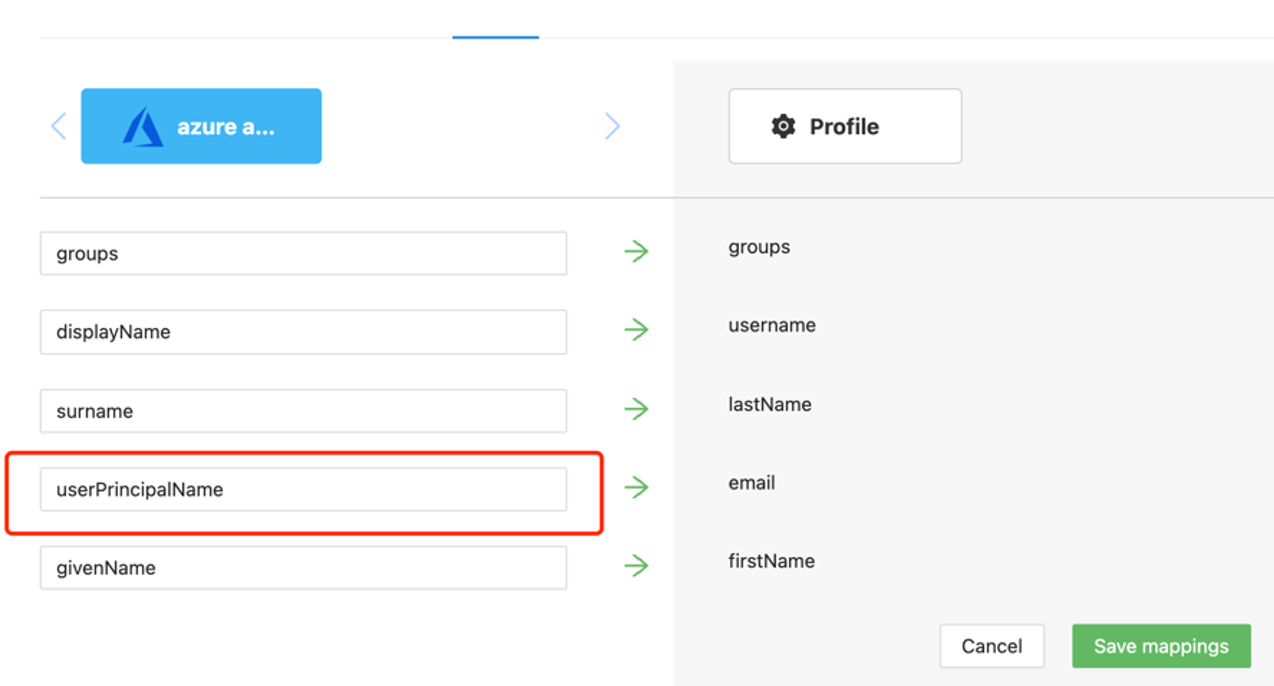

Esta configuración usa el nombre principal de usuario de Microsoft Entra como nombre de usuario de inicio de sesión usado por Oracle JDE. Para usar otra identidad de usuario, vaya a la pestaña Asignaciones.

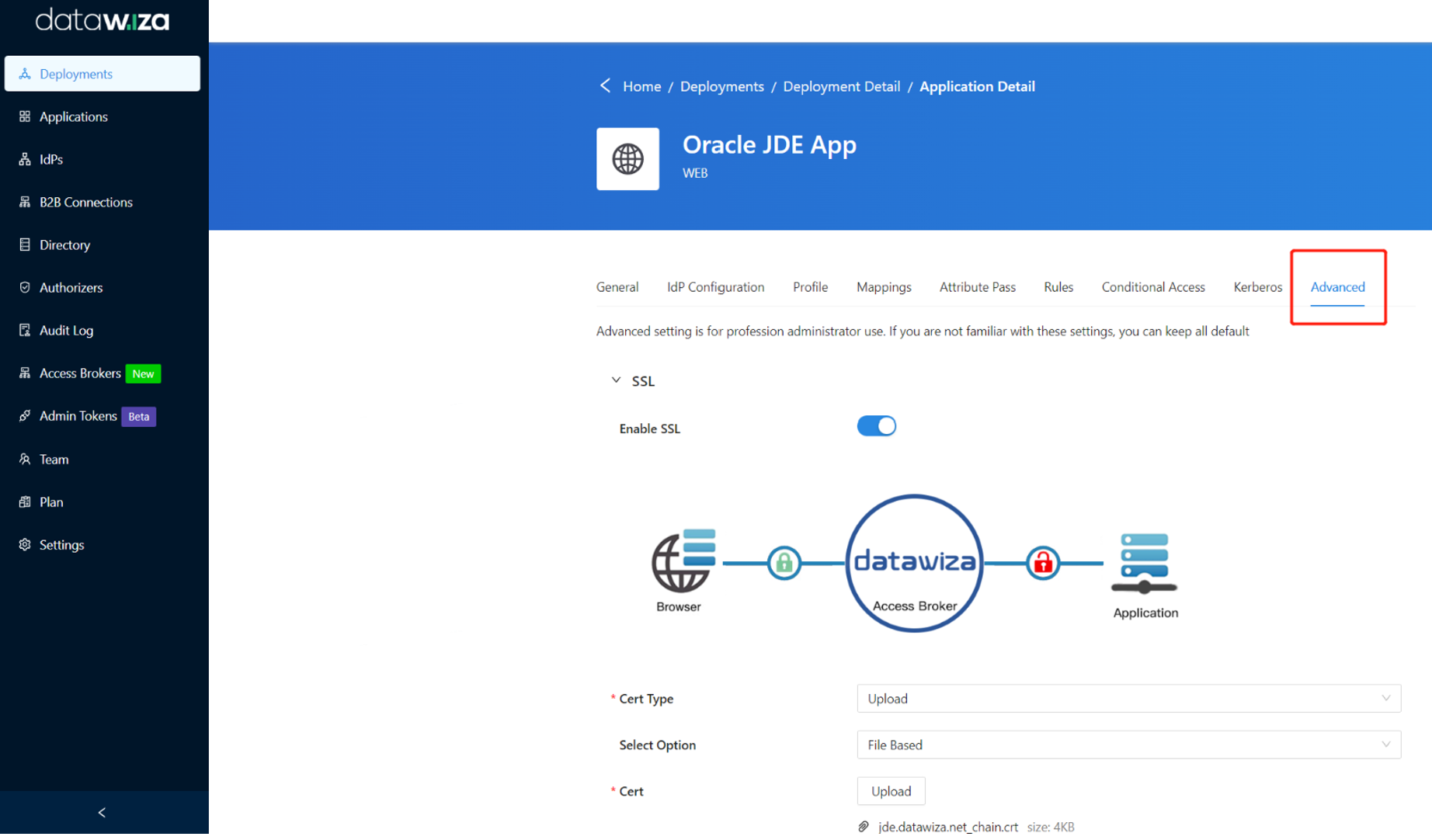

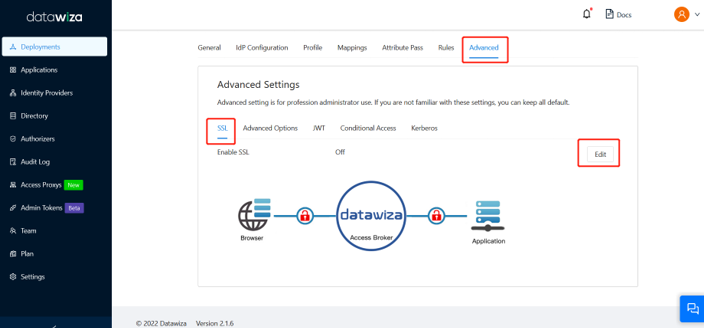

Seleccione la pestaña Opciones avanzadas .

Seleccione Habilitar SSL.

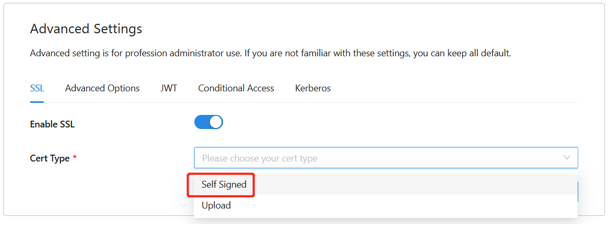

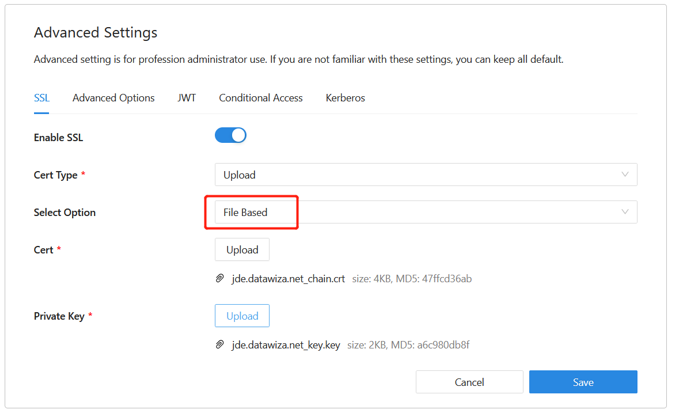

En la lista desplegable Tipo de certificado, seleccione un tipo.

Con fines de prueba, proporcionaremos un certificado autofirmado.

Nota

Tiene la opción de cargar un certificado desde un archivo.

Seleccione Guardar.

Habilitar autenticación multifactor de Microsoft Entra

Sugerencia

Los pasos de este artículo pueden variar ligeramente en función del portal desde donde comienza.

Para proporcionar más seguridad para los inicios de sesión, puede aplicar MFA para el inicio de sesión de usuario.

- Inicie sesión en el Centro de administración de Microsoft Entra como Administrador de la aplicación.

- Navegar hasta la pestañaIdentidad>Vista general>Propiedades.

- BajoSeguridad por defecto, seleccionar Gestionar los valores predeterminados de seguridad.

- En el panel Valores predeterminados de seguridad, cambie el menú desplegable para seleccionar Habilitado.

- Seleccione Guardar.

Habilitación del inicio de sesión único en la consola EnterpriseOne de Oracle JDE

Para habilitar el inicio de sesión único en el entorno de Oracle JDE:

Inicie sesión en la consola de administración de administrador del servidor de Oracle JDE EnterpriseOne como administrador.

En Seleccionar instancia, seleccione la opción anterior Servidor HTML de EnterpriseOne.

En el icono Configuración, seleccione View as Advanced (Ver como avanzado).

Seleccione Seguridad.

Active la casilla Habilitar Oracle Access Manager.

En el campo URL de cierre de sesión de Oracle Access Manager, escriba datawiza/ab-logout.

En la sección Configuración del servidor de seguridad, seleccione Aplicar.

Seleccione Detener.

Nota

Si un mensaje indica que la configuración del servidor web (jas.ini) no está actualizada, seleccione Sincronizar configuración.

Seleccione Inicio.

Prueba de una aplicación basada en JDE de Oracle

Para probar una aplicación Oracle JDE, valide los encabezados de aplicación, la directiva y las pruebas en general. Si es necesario, use la simulación de encabezado y directiva para validar los campos de encabezado y la ejecución de directivas.

Para confirmar que se produce el acceso a la aplicación Oracle JDE, aparece un mensaje para usar una cuenta de Microsoft Entra para el inicio de sesión. Se comprueban las credenciales y aparece el JDE de Oracle.

Pasos siguientes

- Vídeo: habilitación del inicio de sesión único y MFA para Oracle JDE) con Microsoft Entra ID a través de Datawiza

- Tutorial: configuración del acceso híbrido seguro con Microsoft Entra ID y Datawiza

- Tutorial: Configuración de Azure AD B2C con Datawiza para proporcionar un acceso híbrido seguro

- Vaya a docs.datawiza.com para guías de usuario de Datawiza