Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Los conectores de entrada configurados correctamente son un origen de confianza de correo entrante a Microsoft 365 o Office 365. Pero en escenarios de enrutamiento complejos en los que el correo electrónico de su dominio de Microsoft 365 o Office 365 se enruta primero a otro lugar, el origen del conector de entrada normalmente no es el verdadero indicador de de dónde procede el mensaje. Entre los escenarios de enrutamiento complejos se incluyen:

- Servicios de filtrado en la nube de terceros

- Aplicaciones de filtrado administradas

- Entornos híbridos (por ejemplo, con Exchange local)

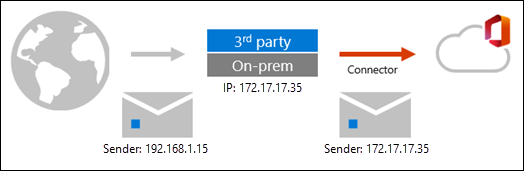

El enrutamiento de correo en escenarios complejos tiene este aspecto:

Como puede ver, el mensaje adopta la dirección IP de origen del servicio, el dispositivo o la organización local de Exchange que se encuentra delante de Microsoft 365. El mensaje llega a Microsoft 365 con una dirección IP de origen diferente. Este comportamiento no es una limitación de Microsoft 365; es simplemente cómo funciona SMTP.

En estos escenarios, todavía puede sacar el máximo partido de Exchange Online Protection (EOP) y Microsoft Defender para Office 365 mediante el filtrado mejorado para conectores (también conocido como lista de omitir).

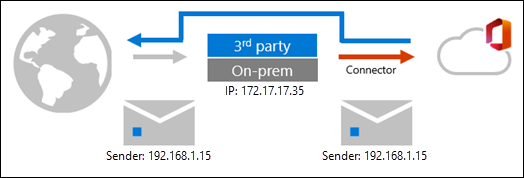

Después de habilitar el filtrado mejorado para conectores, el enrutamiento de correo en escenarios de enrutamiento complejos tiene este aspecto:

Como puede ver, el filtrado mejorado para conectores permite conservar la información del remitente y la dirección IP.

En estos escenarios de enrutamiento, normalmente se usa un sello arc para mantener la información de origen y la integridad del mensaje mediante DKIM. Sin embargo, DKIM produce un error con frecuencia porque muchos servicios que modifican el mensaje no admiten ARC. Para ayudar en estas situaciones, el filtrado mejorado para conectores no solo conserva la dirección IP del salto anterior, sino que también se recupera de forma inteligente de errores de firma DKIM. Este comportamiento ayuda a los mensajes a pasar la autenticación a través de los filtros de inteligencia de suplantación de identidad.

El filtrado mejorado para conectores tiene las siguientes ventajas:

- Precisión mejorada para la pila de filtrado de Microsoft y los modelos de aprendizaje automático, que incluyen:

- Se han reducido los falsos positivos en DMARC debido a la modificación del contenido y a la falta de un sello arc.

- Agrupación en clústeres heurística

- Protección contra la suplantación de identidad

- Protección contra la suplantación de identidad (anti-phishing)

- Mejores funcionalidades posteriores a la vulneración en investigación y respuesta automatizadas (AIR)

- Puede usar la autenticación de correo electrónico explícita (SPF, DKIM y DMARC) para comprobar la reputación del dominio de envío para la detección de suplantación y suplantación de identidad. Para obtener más información sobre la autenticación de correo electrónico explícita e implícita, consulte autenticación de Email en Microsoft 365.

Para obtener más información, consulte la sección ¿Qué ocurre al habilitar el filtrado mejorado para conectores? más adelante en este artículo.

Use los procedimientos de este artículo para habilitar el filtrado mejorado para conectores en conectores individuales. Para obtener más información sobre los conectores de Exchange Online, consulte Configuración del flujo de correo mediante conectores.

Nota:

- El filtrado mejorado para conectores está pensado para escenarios en los que el registro MX del dominio no apunta a Microsoft 365. Por ejemplo:

- Entornos híbridos en los que el correo de Internet se enruta a través del entorno de Exchange local antes de entregarse a Microsoft 365. Microsoft 365 no examina el correo enviado a los destinatarios locales.

- El correo de Internet se enruta a través de un servicio o dispositivo que no sea de Microsoft antes de entregarlo a los destinatarios de Microsoft 365, como se describe en Puntos de registro MX al filtrado de correo no deseado de terceros.

- El filtrado mejorado para conectores no está pensado para los servicios o dispositivos que no son de Microsoft que examinan el correo después de Microsoft 365. Una vez que Microsoft 365 examina un mensaje, tenga cuidado de no romper la cadena de confianza mediante el enrutamiento del correo a través de cualquier servidor que no sea exchange que no forme parte de la organización local o en la nube. Cuando el mensaje llega finalmente al buzón de destino, es posible que los encabezados del primer veredicto de examen ya no sean precisos.

- En escenarios de enrutamiento de entrada no lineal en el transporte de correo centralizado, no se admite la adición de servidores híbridos locales al filtrado mejorado para conectores. Esta configuración puede hacer que Microsoft 365 examine el correo que devuelve desde el entorno local, lo que agrega un valor de encabezado compauth a los mensajes y puede dar lugar a que el mensaje se identifique como correo no deseado. En escenarios de enrutamiento de entrada lineal en transporte de correo centralizado, se admite la adición de servidores híbridos locales al filtrado mejorado para conectores.

- No se admiten ejemplos de enrutamiento de entrada no lineal (no se admite la adición de servidores híbridos locales al filtrado mejorado para conectores):

- Internet > Microsoft 365 > Local Microsoft > 365

- Servicio de Internet > que no es de Microsoft > Microsoft 365 > Local > Microsoft 365

- Se admiten ejemplos de enrutamiento de entrada lineal (se admite la adición de servidores híbridos locales al filtrado mejorado para conectores):

- Microsoft 365 local > de Internet >

- Servicio local de Internet > que no es de Microsoft >> 365

- No se admiten ejemplos de enrutamiento de entrada no lineal (no se admite la adición de servidores híbridos locales al filtrado mejorado para conectores):

Configuración del filtrado mejorado para conectores

Nota:

Actualmente, las direcciones IPv6 solo se admiten en PowerShell. Para usar PowerShell para configurar el filtrado mejorado para conectores, consulte la sección Uso Exchange Online PowerShell o Exchange Online Protection PowerShell para configurar el filtrado mejorado para conectores en un conector de entrada más adelante en este artículo.

¿Qué necesita saber antes de empezar?

Incluya todas las direcciones IP de confianza asociadas a los hosts locales o a los filtros de terceros que envían correo electrónico a su organización de Microsoft 365 o Office 365, incluidos los saltos intermedios con direcciones IP públicas. Para obtener estas direcciones IP, consulte la documentación o soporte técnico que se proporciona con el servicio.

Si tiene reglas de flujo de correo (también conocidas como reglas de transporte) que establecen la SCL en -1 para los mensajes que fluyen a través de este conector, debe deshabilitar esas reglas de flujo de correo después de habilitar el filtrado mejorado para conectores.

Para abrir el portal de Microsoft Defender, vaya a https://security.microsoft.com. Para ir directamente a la página Filtrado mejorado para conectores , use https://security.microsoft.com/skiplisting.

Para conectarse al PowerShell de Exchange Online, consulte Conexión a Exchange Online PowerShell. Para conectarse a Exchange Online Protection PowerShell, consulte Conexión a Exchange Online Protection PowerShell.

Para configurar el filtrado mejorado para conectores, debe ser miembro de uno de los siguientes grupos de roles:

- Administración de la organización o administrador de seguridad en el portal de Microsoft Defender.

- Administración de la organización en Exchange Online.

Uso del portal de Microsoft Defender para configurar el filtrado mejorado para conectores en un conector de entrada

En el portal de Microsoft Defender, vaya a Email &directivasde colaboración> & página > Reglas >Directivas deamenazas sección > Reglas filtrado mejorado.

En la página Filtrado mejorado para conectores , haga clic en el nombre para seleccionar el conector de entrada que desea configurar.

En el control flotante de detalles del conector que aparece, configure los siguientes valores:

Direcciones IP que se van a omitir: elija uno de los valores siguientes:

Deshabilitar el filtrado mejorado para conectores: desactive el filtrado mejorado para conectores en el conector.

Detectar y omitir automáticamente la última dirección IP: se recomienda este valor si solo tiene que omitir el último origen del mensaje.

Omita estas direcciones IP asociadas al conector: seleccione este valor para configurar una lista de direcciones IP que se omitirán.

Importante

- No se admite escribir las direcciones IP de Microsoft 365 o Office 365. No use esta característica para compensar los problemas introducidos por rutas de enrutamiento de correo electrónico no admitidas. Tenga cuidado y limite los intervalos IP solo a los sistemas de correo electrónico que controlarán los mensajes de su propia organización antes de Microsoft 365 o Office 365.

- No se admite la entrada de ninguna dirección de bucle invertido (127.0.0.0/8) o dirección IP privada definida por RFC 1918 (10.0.0.0/8, 172.16.0.0/12 y 192.168.0.0/16). El filtrado mejorado detecta y omite automáticamente las direcciones de bucle invertido y las direcciones IP privadas. Si el salto anterior es un servidor de correo electrónico que está detrás de un dispositivo de traducción de direcciones de red (NAT) que asigna direcciones IP privadas, se recomienda configurar NAT para asignar una dirección IP pública al servidor de correo electrónico.

- Actualmente, las direcciones IPv6 solo se admiten en PowerShell.

Si seleccionó Detectar y omitir automáticamente la última dirección IP o Omitir estas direcciones IP asociadas al conector, aparecerá la sección Aplicar a estos usuarios :

Aplicar a toda la organización: se recomienda este valor después de probar primero la característica en algunos destinatarios.

Aplicar a un pequeño conjunto de usuarios: seleccione este valor para configurar una lista de direcciones de correo electrónico de destinatarios a las que se aplica el filtrado mejorado para conectores. Se recomienda este valor como una prueba inicial de la característica.

Nota:

- Este valor solo es efectivo en las direcciones de correo electrónico reales que especifique. Por ejemplo, si un usuario tiene cinco direcciones de correo electrónico asociadas a su buzón (también conocidas como direcciones proxy), debe especificar las cinco de sus direcciones de correo electrónico aquí. De lo contrario, los mensajes que se envían a las otras cuatro direcciones de correo electrónico pasarán por un filtrado normal.

- En entornos híbridos donde el correo entrante fluye a través de Exchange local, debe especificar el targetAddress del objeto MailUser . Por ejemplo,

michelle@contoso.mail.onmicrosoft.com. - Este valor solo es efectivo en los mensajes donde se especifican todos los destinatarios aquí. Si un mensaje contiene destinatarios que no se especifican aquí, se aplica el filtrado normal a todos los destinatarios del mensaje.

Aplicar a toda la organización: se recomienda este valor después de probar primero la característica en algunos destinatarios.

Cuando termine, seleccione Guardar.

Use Exchange Online PowerShell o Exchange Online Protection PowerShell para configurar el filtrado mejorado para conectores en un conector de entrada

Para configurar el filtrado mejorado para conectores en un conector de entrada, use la sintaxis siguiente:

Set-InboundConnector -Identity <ConnectorIdentity> [-EFSkipLastIP <$true | $false>] [-EFSkipIPs <IPAddresses>] [-EFUsers "emailaddress1","emailaddress2",..."emailaddressN"]

EFSkipLastIP: Los valores válidos son:

-

$true: solo se omite el último origen del mensaje. -

$false: omita las direcciones IP especificadas por el parámetro EFSkipIPs . Si no se especifica ninguna dirección IP allí, el filtrado mejorado para conectores se deshabilita en el conector de entrada. El valor predeterminado es$false.

-

EFSkipIP: las direcciones IPv4 o IPv6 específicas que se omitirán cuando el valor del parámetro EFSkipLastIP sea

$false. Los valores admitidos son:-

Una única dirección IP: por ejemplo,

192.168.1.1. -

Intervalo de direcciones IP: por ejemplo,

192.168.1.0-192.168.1.31. -

IP de enrutamiento de Inter-Domain sin clase (CIDR): por ejemplo,

192.168.1.0/25.

Consulte omitir estas direcciones IP asociadas a la descripción del conector en la sección anterior para ver las limitaciones de las direcciones IP.

-

Una única dirección IP: por ejemplo,

EFUsers: la dirección de correo electrónico separada por comas de las direcciones de correo electrónico de destinatario a las que desea aplicar el filtrado mejorado para conectores. Consulte la descripción Aplicar a un pequeño conjunto de usuarios en la sección anterior para ver las limitaciones de los destinatarios individuales. El valor predeterminado está en blanco (

$null), lo que significa que el filtrado mejorado para conectores se aplica a todos los destinatarios.

En este ejemplo se configura el conector de entrada denominado From Anti-Spam Service con la siguiente configuración:

- El filtrado mejorado para conectores está habilitado en el conector y se omite la dirección IP del último origen del mensaje.

- El filtrado mejorado para conectores solo se aplica a las direcciones

michelle@contoso.comde correo electrónico de destinatario ,laura@contoso.comyjulia@contoso.com.

Set-InboundConnector -Identity "From Anti-Spam Service" -EFSkipLastIP $true -EFUsers "michelle@contoso.com","laura@contoso.com","julia@contoso.com"

Para deshabilitar el filtrado mejorado para conectores, use el valor $false del parámetro EFSkipLastIP .

Para obtener información detallada sobre la sintaxis y los parámetros, vea Set-InboundConnector.

¿Qué ocurre cuando se habilita el filtrado mejorado para conectores?

En la tabla siguiente se describe el aspecto de las conexiones antes y después de habilitar el filtrado mejorado para conectores:

| Característica | Antes de habilitar el filtrado mejorado | Después de habilitar el filtrado mejorado |

|---|---|---|

| autenticación de dominio Email | Uso implícito de la tecnología de protección contra la suplantación de identidad. | Explícito, en función de los registros SPF, DKIM y DMARC del dominio de origen en DNS. |

| X-MS-Exchange-ExternalOriginalInternetSender | No disponible | Este encabezado se marca si la lista de omisión se ha realizado correctamente, se ha habilitado en el conector y se produce la coincidencia de destinatarios. El valor de este campo contiene información sobre la dirección de origen verdadera. |

| X-MS-Exchange-SkipListedInternetSender | No disponible | Este encabezado se marca si la lista de omisión se ha habilitado en el conector, independientemente de las coincidencias de destinatarios. El valor de este campo contiene información sobre la dirección de origen verdadera. Este encabezado se usa principalmente con fines de informes y para ayudar a comprender los escenarios de WhatIf. |

Puede ver las mejoras en el filtrado y los informes mediante el informe Estado de protección contra amenazas en el portal de Microsoft Defender. Para obtener más información, consulte Informe de estado de protección contra amenazas.