Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Dado que es posible que su organización ya tenga elementos de las protecciones de confianza cero ya vigentes, este conjunto de documentación proporciona información conceptual para ayudarle a empezar y a implementar planes de implementación y recomendaciones de implementación para el cumplimiento integral de los principios de confianza cero. Cada artículo actúa como una lista de comprobación de los objetivos de implementación con pasos y vínculos a más información.

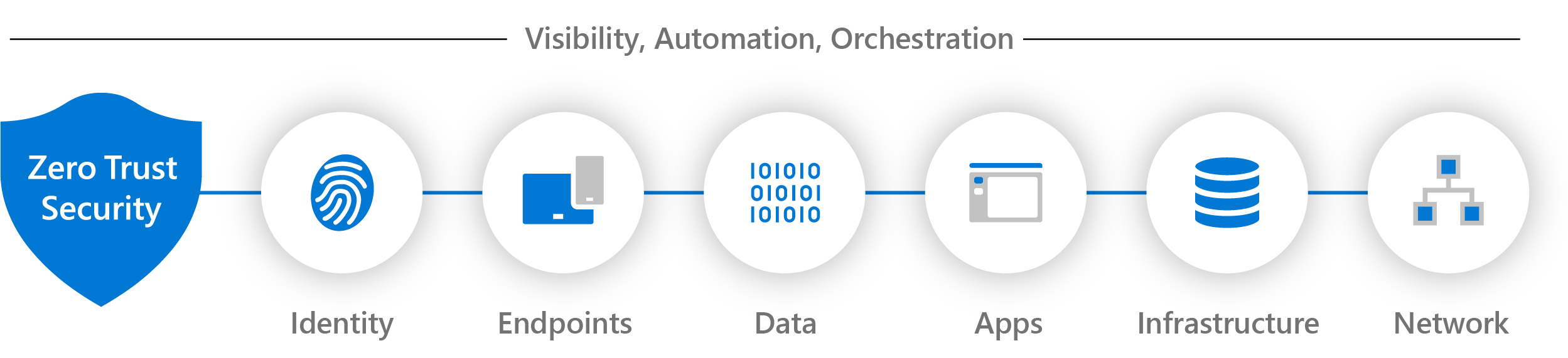

Los principios de confianza cero se implementan en la infraestructura de TI mediante la implementación de controles y tecnologías de confianza cero en siete pilares tecnológicos. Seis de estos pilares son fuentes de señal, un plano de control para el cumplimiento y un recurso crítico que se va a defender. El séptimo pilar es el pilar que recopila señales de los primeros seis pilares y proporciona visibilidad de los incidentes de seguridad y automatización y orquestación para responder a amenazas de ciberseguridad y mitigarlas.

En los siguientes artículos se proporcionan información conceptual y objetivos de implementación para estos siete pilares tecnológicos. Use estos artículos para evaluar la preparación y crear un plan de implementación para aplicar los principios de confianza cero.

| Pilar tecnológico | Descripción |

|---|---|

|

Identidades |

Las identidades, tanto si representan personas, servicios o dispositivos IoT, definen el plano de control Confianza cero. Cuando una identidad intenta acceder a un recurso, compruebe esa identidad con autenticación segura y asegúrese de que el acceso es compatible y típico para esa identidad. Siga los principios de acceso con privilegios mínimos. |

|

Puntos finales |

Una vez que se ha concedido acceso a una identidad a un recurso, los datos pueden fluir a una variedad de puntos de conexión diferentes (dispositivos), desde dispositivos IoT a smartphones, BYOD a dispositivos administrados por asociados y cargas de trabajo locales a servidores hospedados en la nube. Esta diversidad crea un área expuesta a ataques masivo. Supervise y haga cumplir la salud y el cumplimiento del dispositivo para un acceso seguro. |

|

Datos |

[En última instancia, los equipos de seguridad protegen los datos. Siempre que sea posible, los datos deben permanecer seguros incluso si abandonan los dispositivos, las aplicaciones, la infraestructura y las redes que controla la organización. Clasifique, etiquete y cifre los datos y restrinja el acceso en función de esos atributos. |

|

Aplicaciones |

Las aplicaciones y las API proporcionan la interfaz por la que se consumen los datos. Pueden ser cargas de trabajo locales heredadas, cargas de trabajo elevadas y desplazadas a cargas de trabajo en la nube o aplicaciones SaaS modernas. Aplique controles y tecnologías para descubrir TI no autorizada, asegúrese de que los permisos en la aplicación sean adecuados, restrinja el acceso en función del análisis en tiempo real, supervise el comportamiento anómalo, controle las acciones del usuario y valide las opciones de configuración seguras. |

|

Infraestructura |

La infraestructura( ya sea servidores locales, máquinas virtuales, contenedores o microservicios basados en la nube) representa un vector de amenazas crítico. Evalúe la versión, la configuración y el acceso JIT para fortalecer la defensa. Use la telemetría para detectar ataques y anomalías, así como bloquear y marcar automáticamente el comportamiento de riesgo y realizar acciones de protección. |

|

Network |

En última instancia, se accede a todos los datos a través de la infraestructura de red. Los controles de red pueden proporcionar controles críticos para mejorar la visibilidad y ayudar a evitar que los atacantes se muevan lateralmente a través de la red. Segmente las redes (y realice una microsegmentación más profunda en la red) e implemente la protección contra amenazas en tiempo real, el cifrado de un extremo a otro, la supervisión y el análisis. |

|

Visibilidad, automatización y orquestación |

En nuestras guías de confianza cero, definimos el enfoque para implementar una metodología de confianza cero de un extremo a otro en identidades, puntos de conexión (dispositivos), datos, aplicaciones, infraestructura y red. Estas actividades aumentan la visibilidad, lo que proporciona mejores datos para tomar decisiones de confianza. Dado que cada una de estas áreas individuales genera sus propias alertas pertinentes, se necesita una funcionalidad integrada para administrar el flujo de datos resultante para defenderse mejor contra las amenazas y validar la confianza en una transacción. |

Conjunto de documentación

Siga esta tabla para obtener los mejores conjuntos de documentación de Confianza cero para sus necesidades.

| Conjunto de documentación | Te ayuda... | Funciones |

|---|---|---|

| Marco de adopción para la orientación por fases y pasos para soluciones empresariales y resultados clave. | Aplique protecciones de Confianza Cero desde la alta dirección hasta la implementación de TI. | Arquitectos de seguridad, equipos de TI y administradores de proyectos |

| Recurso de evaluación y seguimiento del progreso | Evalúe la preparación de la infraestructura y realice un seguimiento del progreso. | Arquitectos de seguridad, equipos de TI y administradores de proyectos |

| Kit de socios de Zero Trust | Ilustraciones de arquitectura, taller y recursos de seguimiento con marca compartida. | Asociados y arquitectos de seguridad |

| Despliegue de pilares tecnológicos para información conceptual y objetivos de despliegue | Aplique protecciones de confianza cero alineadas con las áreas típicas de tecnología de TI. | Equipos de TI y personal de seguridad |

| Confianza cero para pequeñas empresas | Aplique los principios de Confianza cero a los clientes de pequeñas empresas. | Clientes y asociados que trabajan con Microsoft 365 para empresas |

| Confianza cero para Microsoft Copilots para obtener instrucciones de diseño e implementación escalonadas y detalladas | Aplicar protecciones de confianza cero a Microsoft Copilots. | Equipos de TI y personal de seguridad |

| Plan de implementación de Confianza cero con Microsoft 365 para obtener instrucciones de diseño e implementación detalladas y escalonadas | Aplicar protecciones de confianza cero a su organización de Microsoft 365. | Equipos de TI y personal de seguridad |

| La Respuesta a Incidentes con XDR y SIEM Integrado | Establecer herramientas de XDR e integrarlas con Microsoft Sentinel | Equipos de TI y personal de seguridad |

| Confianza cero para los servicios de Azure para obtener instrucciones detalladas de diseño e implementación escalonadas | Aplique protecciones de confianza cero a las cargas de trabajo y los servicios de Azure. | Equipos de TI y personal de seguridad |

| Integración de socios con Zero Trust para la orientación de diseño en áreas tecnológicas y especializaciones | Aplique protecciones de confianza cero a las soluciones en la nube de Microsoft asociadas. | Desarrolladores asociados, equipos de TI y personal de seguridad |

| Desarrollar utilizando principios de Confianza Cero como guía de diseño y mejores prácticas para el desarrollo de aplicaciones | Aplique protecciones de confianza cero a la aplicación. | Desarrolladores de aplicaciones |

| Guía del Gobierno de Estados Unidos para CISA, DoD y el Memorándum para la arquitectura de Confianza Cero | Recomendaciones prescriptivas para los requisitos del Gobierno de EE. UU. | Arquitectos de TI y equipos de TI |

Entrenamiento recomendado

| Formación | Establecer los principios rectores y los componentes principales de Confianza cero |

|---|---|

|

Use esta ruta de aprendizaje para comprender los aspectos básicos de la aplicación de principios de confianza cero a los pilares tecnológicos clave de identidades, puntos de conexión, acceso a aplicaciones, redes, infraestructura y datos. |