Visualización y corrección de las vulnerabilidades de las imágenes de registro (basado en el riesgo)

Nota:

En esta página se describe el nuevo enfoque basado en riesgos para la administración de vulnerabilidades en Defender for Cloud. Los clientes de Defender para CSPM deben usar este método. Para usar el enfoque de puntuación de seguridad clásica, consulte Visualización y corrección de vulnerabilidades para las imágenes del registro (puntuación de seguridad).

Defender for Cloud ofrece a los clientes la capacidad de corregir las vulnerabilidades en las imágenes de contenedor mientras siguen almacenadas en el registro. Además, realiza un análisis contextual de las vulnerabilidades de su entorno, lo que ayuda a priorizar los esfuerzos de corrección en función del nivel de riesgo asociado a cada vulnerabilidad.

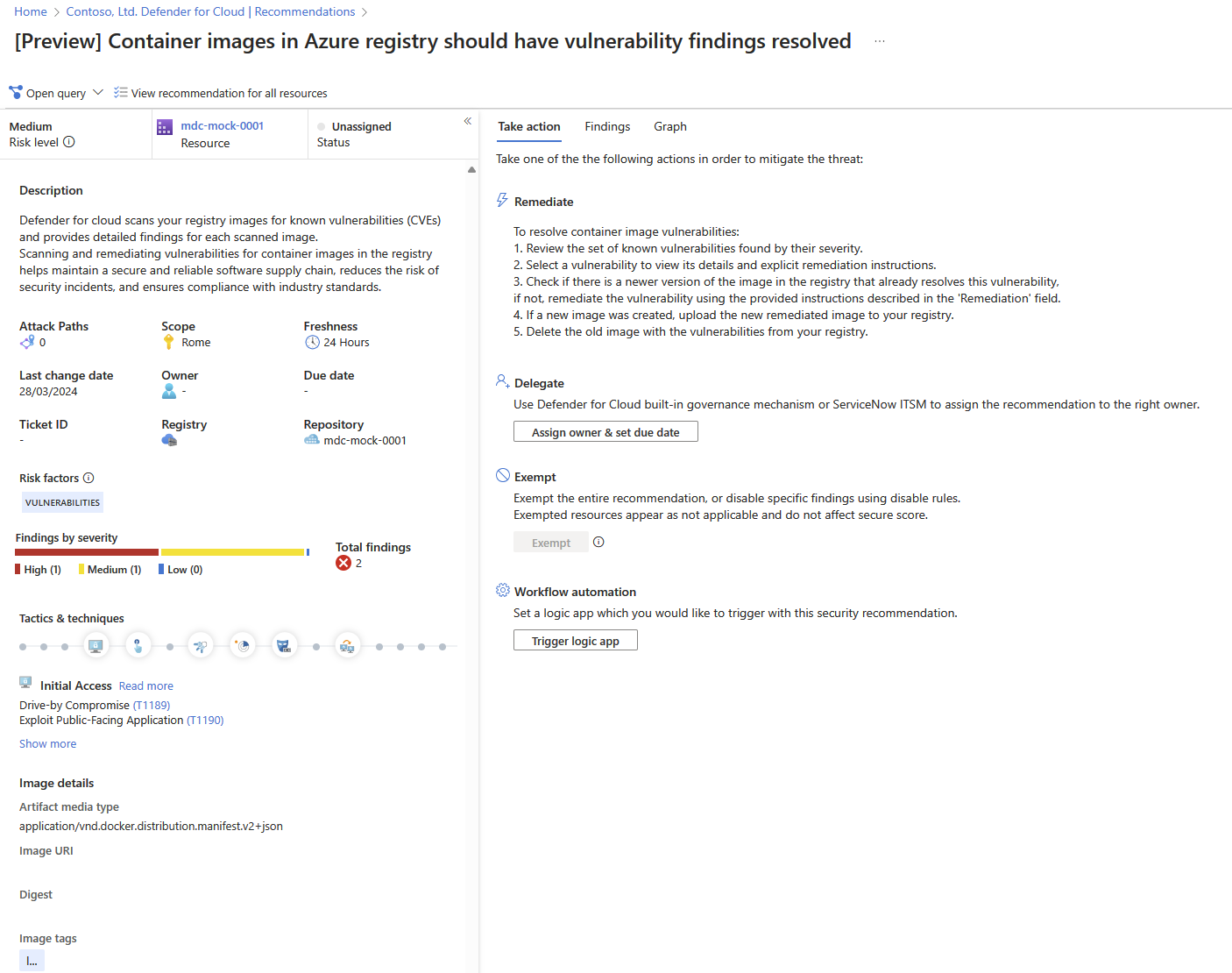

En este artículo, revisamos la recomendación Las imágenes de contenedor en el registro de Azure deben tener los resultados de vulnerabilidad resueltos. Para las demás nubes, consulte las recomendaciones paralelas en Evaluaciones de vulnerabilidades para AWS con la Administración de vulnerabilidades de Microsoft Defender y Evaluaciones de vulnerabilidades para GCP con la Administración de vulnerabilidades de Microsoft Defender.

Visualización de vulnerabilidades en una imagen de contenedor específica

En Defender for Cloud, abra la página Recomendaciones. Si no está en la nueva página basada en riesgos, seleccione Recomendaciones por riesgo en el menú superior. Si se encontraron problemas, verá la recomendación de Las imágenes del registro de contenedores deben tener resueltos los resultados de vulnerabilidad. Seleccione la recomendación.

Se abre la página de detalles de la recomendación con información adicional. Esta información incluye detalles sobre la imagen del registro y los pasos de corrección.

Seleccione la pestaña Resultados para ver la lista de vulnerabilidades que afectan a la imagen del registro.

Seleccione cada vulnerabilidad para obtener una descripción detallada de la vulnerabilidad, imágenes adicionales afectadas por esa vulnerabilidad, información sobre la versión de software que contribuye a resolver la vulnerabilidad y vínculos a recursos externos para ayudar a aplicar revisiones a la vulnerabilidad.

Para buscar todas las imágenes afectadas por una vulnerabilidad específica, agrupe las recomendaciones por título. Para obtener más información, vea Agrupación de recomendaciones por título.

Para obtener información sobre cómo corregir las vulnerabilidades, consulte Recomendaciones de corrección.