Cargas en el aprendizaje de simulación de ataques

Sugerencia

¿Sabía que puede probar las características de Microsoft Defender XDR para Office 365 Plan 2 de forma gratuita? Use la prueba de Defender para Office 365 de 90 días en el centro de pruebas del portal de Microsoft Defender. Obtenga información sobre quién puede registrarse y los términos de prueba en Probar Microsoft Defender para Office 365.

En Entrenamiento de simulación de ataque en Microsoft 365 E5 o Microsoft Defender para Office 365 Plan 2, una carga es el vínculo, el código QR o los datos adjuntos en el mensaje de correo electrónico simulado de suplantación de identidad (phishing) que se presenta a los usuarios. Entrenamiento de simulación de ataque ofrece un sólido catálogo de cargas útiles integrado para las técnicas de ingeniería social disponibles. Sin embargo, es posible que quiera crear cargas personalizadas que funcionen mejor para su organización.

Para obtener información de introducción sobre Entrenamiento de simulación de ataque, consulte Introducción al uso de Entrenamiento de simulación de ataque.

Para ver las cargas disponibles, abra el portal de Microsoft Defender en https://security.microsoft.com, vaya a Email & pestaña> Colaboración >Entrenamiento de simulación de ataque Biblioteca> de contenido y, a continuación, seleccione Cargas útiles. O bien, para ir directamente a la pestaña Biblioteca de contenido , donde puede seleccionar Cargas útiles, use https://security.microsoft.com/attacksimulator?viewid=contentlibrary.

Las cargas de la pestaña Biblioteca de contenido tienen tres pestañas:

- Cargas globales: contiene las cargas integradas y no modificables. Estas cargas se basan en ataques del mundo real que se observaron en los centros de datos de Microsoft. Aunque no hay ninguna programación de lanzamiento específica, normalmente promediamos entre 30 y 40 cargas nuevas cada mes.

- Cargas de inquilino: contiene las cargas personalizadas que ha creado.

- MDO recomendaciones: cargas recomendadas por Defender para Office 365 que tienen un impacto considerable cuando los atacantes las usan. Las recomendaciones se basan en campañas identificadas y en una alta tasa de compromiso prevista. Esta lista se actualiza mensualmente. Si no hay ninguna actividad de campaña reciente en su organización (menos de 60 días), la pestaña recomendaciones de MDO podría estar vacía.

La información disponible en las pestañas se describe en la lista siguiente:

MDO pestaña recomendaciones: se muestra la siguiente información para cada carga:

- Nombre de carga

- Tasa comprometida (%)

- Recomendado por

- Fecha y hora de la recomendación

Pestañas Cargas globales y Cargas de inquilino : se muestra la siguiente información para cada carga. Puede ordenar las cargas haciendo clic en un encabezado de columna disponible. Seleccione

Personalizar columnas para cambiar las columnas que se muestran. Las columnas predeterminadas se marcan con un asterisco (*):

Personalizar columnas para cambiar las columnas que se muestran. Las columnas predeterminadas se marcan con un asterisco (*):- Nombre de carga*

- Tipo*: actualmente, este valor siempre es Ingeniería social.

- Plataforma

-

Técnica*: Una de las técnicas de ingeniería social disponibles:

- Cosecha de credenciales

- Datos adjuntos de malware

- Vínculo en datos adjuntos

- Vínculo a Malware

- Dirección URL de unidad por

- Concesión de consentimiento de OAuth

- Guía paso a paso

- Idioma*: si la carga contiene varias traducciones, los dos primeros idiomas se muestran directamente. Para ver los idiomas restantes, mantenga el puntero sobre el icono numérico (por ejemplo, +10).

- Simulaciones iniciadas*: el número de simulaciones iniciadas que usan la carga útil.

- Source

- Tasa de riesgo prevista (%)*: datos históricos en Microsoft 365 que predice el porcentaje de personas que se verán comprometidas por esta carga (usuarios en peligro o número total de usuarios que reciben la carga). Para obtener más información, consulte Frecuencia de compromiso prevista.

- Creado por*: para cargas integradas, el valor es Microsoft. Para cargas personalizadas, el valor es el nombre principal de usuario (UPN) del usuario que creó la carga.

- Última modificación*

-

Estado*: los valores son:

- Listo

- Borrador: solo está disponible en la pestaña Cargas de inquilino .

-

Archivo: las cargas archivadas solo están visibles cuando Mostrar cargas archivadas está activada.

- ⋮ (control Acciones ):* realice una acción en la carga. Las acciones disponibles dependen del valor Status de la carga, tal como se describe en las secciones del procedimiento. Este control siempre aparece al final de la fila de carga.

Sugerencia

Para ver todas las columnas, es probable que deba realizar uno o varios de los pasos siguientes:

- Desplácese horizontalmente en el explorador web.

- Acote el ancho de las columnas adecuadas.

- Quite las columnas de la vista.

- Alejar en el explorador web.

Para buscar una carga en la lista, escriba parte del nombre de la carga en el

cuadro Buscar y, a continuación, presione la tecla ENTRAR.

cuadro Buscar y, a continuación, presione la tecla ENTRAR.Seleccione

esta opción para filtrar las cargas por uno o de los siguientes valores:

esta opción para filtrar las cargas por uno o de los siguientes valores:Técnica: Una de las técnicas de ingeniería social disponibles:

- Cosecha de credenciales

- Datos adjuntos de malware

- Vínculo en datos adjuntos

- Vínculo a Malware

- Dirección URL de unidad por

- Concesión de consentimiento de OAuth

- Guía paso a paso

Complejidad: se calcula en función del número de indicadores de la carga útil que indican un posible ataque (errores ortográficos, urgencia, etc.). Más indicadores son más fáciles de identificar como un ataque e indican una menor complejidad. Los valores disponibles son: Alto, Medio y Bajo.

Idioma: Los valores disponibles son: inglés, español, alemán, japonés, francés, portugués, holandés, italiano, sueco, chino (simplificado), chino (tradicional, Taiwán), noruego Bokmål, polaco, ruso, finés, coreano, turco, húngaro, tailandés, árabe, árabe, Vietnamita, eslovaco, griego, indonesio, rumano, esloveno, croata, catalán y otros.

Agregar etiquetas

Filtrar por tema: Los valores disponibles son: Activación de la cuenta, Verificación de cuenta, Facturación, Limpiar correo, Documento recibido, Gasto, Fax, Informe financiero, Mensajes entrantes, Factura, Elemento recibido, Alerta de inicio de sesión, Correo recibido, Contraseña, Pago, Nómina, Oferta personalizada, Cuarentena, Trabajo remoto, Revisar mensaje, Actualización de seguridad, Servicio suspendido, Firma requerida, Actualizar almacenamiento de buzones, Comprobar buzón de correo, Correo de voz y otros.

Filtrar por marca: los valores disponibles son: American Express, Capital One, DHL, DocuSign, Dropbox, Facebook, First American, Microsoft, Netflix, Scotiabank, SendGrid, Stewart Title, Tesco, Wells Fargo, Syrinx Cloud y otros.

Filtrar por sector: Los valores disponibles son: Banca, Servicios empresariales, Servicios de consumo, Educación, Energía, Construcción, Consultoría, Servicios Financieros, Gobierno, Hostelería, Seguros, Legal, Servicios de mensajería, TI, Salud, Fabricación, Minorista, Telecomunicaciones, Bienes Raíces, y otros.

Evento actual: los valores disponibles son Sí o No.

Controversial: los valores disponibles son Sí o No.

Cuando haya terminado de configurar los filtros, seleccione Aplicar, Cancelar o

Borrar filtros.

Borrar filtros.

Al seleccionar una carga haciendo clic en cualquier parte de la fila que no sea la casilla situada junto al nombre, aparece un control flotante de detalles con la siguiente información:

Pestaña Información general : vea la carga útil a medida que los usuarios la ven. Las propiedades de carga también están visibles:

- Descripción de la carga

- Nombre De

- Desde el correo electrónico

- Asunto del correo electrónico

- Origen: en el caso de las cargas integradas, el valor es Global. En el caso de las cargas personalizadas, el valor es Tenant.

- Tasa de clics

- Simulaciones iniciadas

- Theme

- Marca

- Industria

- Polémico

- Tasa de riesgo prevista

- Evento actual

- Tags

Pestaña Simulaciones iniciadas :

- Nombre de la simulación

- Tasa de clics

- Tasa en peligro

- Acción: hacer clic en el vínculo Ver detalles le lleva a los detalles de la simulación.

Para ver las cargas que se han archivado (el valor De estado es Archivo), use el botón mostrar cargas archivadas en la pestaña Cargas de inquilino .

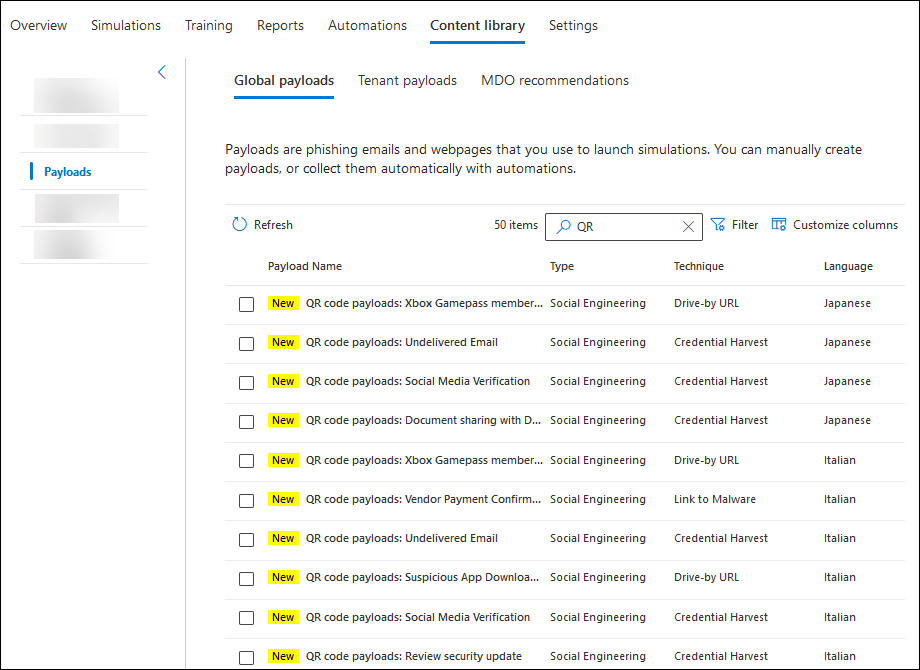

Cargas de código QR

En la pestaña Cargas globales deCargas útiles de la biblioteca> de contenido en https://security.microsoft.com/attacksimulator?viewid=contentlibrary& source=global, puede ver las cargas de código QR integradas y no modificables escribiendo QR en el ![]() cuadro Buscar y presionando la tecla ENTRAR.

cuadro Buscar y presionando la tecla ENTRAR.

Las cargas de código QR están disponibles en cinco idiomas para abordar escenarios reales que implican ataques de código QR.

También puede crear cargas útiles personalizadas que usen códigos QR como vínculos de suplantación de identidad como se describe en la sección siguiente.

Sugerencia

Antes de usar una carga de código QR en simulaciones, asegúrese de examinar los campos disponibles y el contenido de la carga.

Creación de cargas útiles

Nota:

Ciertas marcas comerciales, logotipos, símbolos, insignias y otros identificadores de origen reciben una protección mayor en virtud de leyes y leyes locales, estatales y federales. El uso no autorizado de dichos indicadores puede someter a los usuarios a sanciones, incluidas las multas penales. Aunque no es una lista extensa, esto incluye los sellos presidencial, vicepresidencial y del Congreso, la CIA, el FBI, el Seguro Social, Medicare y Medicaid, el Servicio de Ingresos Internos de Estados Unidos y los Juegos Olímpicos. Más allá de estas categorías de marcas comerciales, el uso y la modificación de cualquier marca comercial de terceros conlleva una cantidad inherente de riesgo. El uso de sus propias marcas comerciales y logotipos en una carga sería menos arriesgado, especialmente cuando su organización permite el uso. Si tiene más preguntas sobre lo que es o no es adecuado usar al crear o configurar una carga, debe consultar con sus asesores legales.

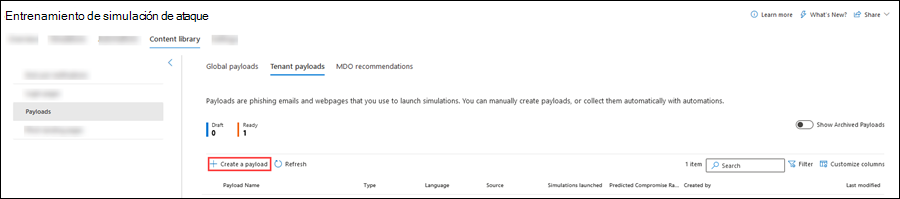

En el portal de Microsoft Defender, en https://security.microsoft.com, vaya a Email & pestaña Colaboración>Entrenamiento de simulación de ataque> Pestaña >Biblioteca de contenido Carga útiles> PestañaCargas de inquilino. Para ir directamente a la pestaña Biblioteca de contenido, donde puede seleccionar Cargas útiles y la pestaña Cargas de inquilino, use https://security.microsoft.com/attacksimulator?viewid=contentlibrary.

En la pestaña Cargas de inquilino , seleccione

Crear una carga para iniciar el asistente de carga.

Crear una carga para iniciar el asistente de carga.Nota:

En cualquier momento después de asignar un nombre a la carga durante el nuevo asistente de carga, puede seleccionar Guardar y cerrar para guardar el progreso y continuar más adelante. La carga incompleta tiene el valor De estadoBorrador. Puede seleccionar dónde lo dejó seleccionando la carga y, a continuación, haciendo clic en la

acción Editar carga que aparece.

acción Editar carga que aparece.También puede crear cargas útiles durante la creación de simulaciones. Para obtener más información, vea Crear una simulación: Seleccionar una carga y una página de inicio de sesión.

En la página Seleccionar tipo , seleccione uno de los valores siguientes:

- Correo electrónico

- Teams: actualmente, este valor solo está disponible en versión preliminar privada. Para obtener más información, consulte Microsoft Teams en Entrenamiento de simulación de ataque.

Cuando haya terminado en la página Seleccionar tipo , seleccione Siguiente.

En la página Seleccionar técnica , las opciones disponibles son las mismas que en la página Seleccionar técnica del asistente para nueva simulación:

- Cosecha de credenciales*

- Datos adjuntos de malware

- Vínculo en datos adjuntos*

- Vínculo a Malware*

- Dirección URL de unidad por*

- Concesión de consentimiento de OAuth*

- Guía paso a paso

* Esta técnica de ingeniería social le permite usar códigos QR.

Para obtener más información sobre las diferentes técnicas de ingeniería social, vea Simulaciones.

Cuando haya terminado en la página Seleccionar técnica , seleccione Siguiente.

En la página Nombre de carga , configure los siguientes valores:

- Nombre: escriba un nombre descriptivo único para la carga.

- Descripción: escriba una descripción detallada opcional para la carga.

Cuando haya terminado en la página Nombre de carga, seleccione Siguiente.

En la página Configurar carga, es el momento de compilar la carga. Muchos de los valores disponibles están determinados por la selección realizada en la página Seleccionar técnica (por ejemplo, vínculos frente a datos adjuntos).

Sección de detalles del remitente : Configure las siguientes opciones:

- Nombre De

- Use el nombre como nombre para mostrar: de forma predeterminada, esta configuración no está seleccionada.

- Desde el correo electrónico: si elige una dirección de correo electrónico interna para el remitente de la carga, la carga parece provenir de un compañero empleado. Esta dirección de correo electrónico del remitente aumenta la susceptibilidad de un usuario a la carga útil y ayuda a educar a los empleados sobre el riesgo de amenazas internas.

- Asunto del correo electrónico

- Agregar etiqueta externa al correo electrónico: de forma predeterminada, esta configuración no está seleccionada.

Sección de detalles de datos adjuntos (Solo datos adjuntos de malware, Vínculo a datos adjuntos o Vincular a técnicas de malware ): Configure las siguientes opciones:

- Nombre de los datos adjuntos: escriba un nombre de archivo para los datos adjuntos.

- Seleccione un tipo de datos adjuntos: seleccione un tipo de archivo para los datos adjuntos. Los valores disponibles son Docx o HTML.

Vínculo de suplantación de identidad o Vínculo para secciones de datos adjuntos :

- La sección Vínculo de suplantación de identidad solo está disponible en las técnicas Credential Harvest, Link in Attachment, Drive-by URL o OAuth Consent Grant .

- La sección Vínculo para datos adjuntos solo está disponible en la técnica Vincular a malware .

Seleccione Seleccionar dirección URL. En el control flotante de detalles que se abre, seleccione una de las direcciones URL disponibles y, a continuación, seleccione Confirmar.

Para cambiar la dirección URL, seleccione Cambiar dirección URL.

Nota:

Las direcciones URL disponibles se enumeran en Simulaciones.

Compruebe la disponibilidad de la dirección URL de suplantación de identidad simulada en los exploradores web compatibles antes de usar la dirección URL en una campaña de suplantación de identidad (phishing). Para obtener más información, consulte Direcciones URL de simulación de suplantación de identidad bloqueadas por Google Safe Browsing.

Sección contenido de datos adjuntos (solo vínculo en la técnica de datos adjuntos ).

Hay disponible un editor de texto enriquecido para crear el contenido de los datos adjuntos. Para ver la configuración típica de fuente y formato, cambie los controles de formato a

Activado.

Activado.Seleccione el cuadro Vínculo de suplantación de identidad . En el cuadro de diálogo Url de suplantación de identidad de nombre que se abre, escriba un valor de Nombre para la dirección URL que seleccionó en la sección Vínculo de suplantación de identidad y, a continuación, seleccione Confirmar.

El valor de nombre especificado se agrega al contenido de los datos adjuntos como un vínculo a la dirección URL de suplantación de identidad.

Configuración común para todas las técnicas en la página Configurar carga:

Agregar etiquetas

Tema: Los valores disponibles son: Activación de la cuenta, Verificación de cuenta, Facturación, Limpiar correo, Documento recibido, Gasto, Fax, Informe financiero, Mensajes entrantes, Factura, Elemento recibido, Alerta de inicio de sesión, Correo, Contraseña, Pago, Nómina, Oferta personalizada, Cuarentena, Trabajo remoto, Revise Mensaje, Actualización de seguridad, Servicio suspendido, Firma requerida, Actualizar almacenamiento de buzón de correo, Comprobar buzón de correo, Correo de voz u Otro.

Marca: Los valores disponibles son: American Express, Capital One, DHL, DocuSign, Dropbox, Facebook, First American, Microsoft, Netflix, Scotiabank, SendGrid, Stewart Title, Tesco, Wells Fargo, Syrinx Cloud, Other.

Sector: Los valores disponibles son: Banca, Servicios Empresariales, Servicios de Consumo, Educación, Energía, Construcción, Consultoría, Servicios Financieros, Gobierno, Hostelería, Seguros, Legal, Servicios de mensajería, TI, Salud, Fabricación, Minorista, Telecomunicaciones, Bienes Raíces, o Otro.

Evento actual: los valores disponibles son Sí o No.

Controversial: los valores disponibles son Sí o No.

Sección idioma : seleccione el idioma de la carga. Los valores disponibles son: inglés, español, alemán, japonés, francés, portugués, holandés, italiano, sueco, chino (simplificado), chino (tradicional, Taiwán), noruego Bokmål, polaco, ruso, finés, coreano, turco, húngaro, hebreo, tailandés, árabe, Vietnamita, eslovaco, griego, indonesio, rumano, esloveno, croata, catalán u otro.

Email sección del mensaje:

Puede seleccionar Importar correo electrónico y, a continuación, Elegir archivo para importar un archivo de mensaje de texto sin formato existente. Hay dos pestañas disponibles:

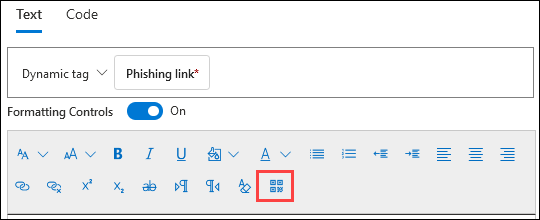

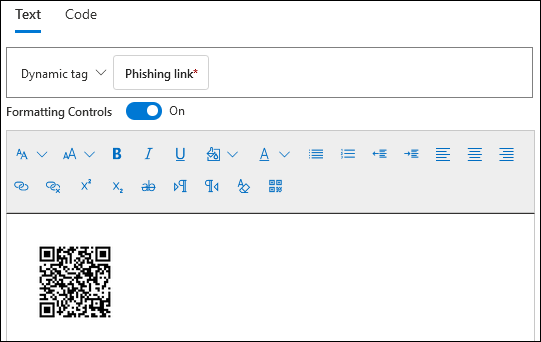

Pestaña Texto : hay disponible un editor de texto enriquecido para crear la carga. Para ver la configuración típica de fuente y formato, cambie los controles de formato a

Activado.

Activado.Sugerencia

La barra de controles De formato contiene una acción Insertar código QR que puede usar en lugar de seleccionar Insertar control de código QR en la lista desplegable Etiqueta dinámica para las técnicas de ingeniería social aplicables:

Consulte la descripción del control Insertar código QR para obtener más información sobre cómo agregar códigos QR a una carga.

Los controles siguientes también están disponibles en la pestaña Texto :

Etiqueta dinámica: seleccione una de las siguientes etiquetas:

Nombre de etiqueta Valor de etiqueta Insertar nombre de usuario ${userName}Insertar nombre ${firstName}Insertar apellidos ${lastName}Insertar UPN ${upn}Insertar Email ${emailAddress}Insertar departamento ${department}Insertar administrador ${manager}Insertar teléfono móvil ${mobilePhone}Insertar ciudad ${city}Insertar fecha ${date|MM/dd/yyyy|offset}El control Insertar código QR solo está disponible en las técnicas Credential Harvest, Drive-by URL, OAuth Consent Grant o How-to Guide .

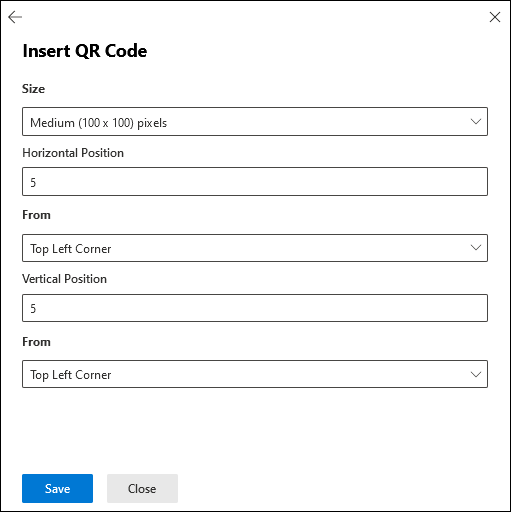

En lugar de usar un vínculo como carga de phishing en el mensaje, puede usar un código QR. Al seleccionar el control Insertar código QR , se abre el control flotante Insertar código QR , donde se configura la siguiente información:

-

Tamaño: seleccione uno de los valores siguientes:

- Pequeño (50 x 50 píxeles)

- Medio (100 x 100 píxeles)

- Grande (150 x 150 píxeles)

-

Posición horizontal: escriba la ubicación horizontal en centímetros. Use el siguiente cuadro Desde para especificar el punto inicial horizontal desde el que medir:

- Esquina superior izquierda

- Centrar

-

Posición vertical: escriba la ubicación vertical en centímetros. Use el siguiente cuadro De para especificar el punto inicial vertical desde el que medir:

- Esquina superior izquierda

- Centrar

Cuando haya terminado en el control flotante Insertar código QR , seleccione Guardar.

Sugerencia

El código QR se asigna a la dirección URL de suplantación de identidad que seleccionó en la sección Vínculo de suplantación de identidad (Phishing)>Seleccionar dirección URL. Cuando se usa la carga útil en una simulación, el servicio reemplaza el código QR por un código QR generado dinámicamente para realizar un seguimiento de las métricas de clic y peligro. El tamaño, la posición y la forma del código QR coinciden con las opciones de configuración que configuró en la carga.

Si usa el botón Enviar una prueba en la página Revisar carga útil (paso 7), verá el código QR, pero apunta a la dirección URL de phishing que seleccionó. El código QR dinámico se genera cuando la carga se usa en una simulación real.

El código QR se inserta en el mensaje de correo electrónico como una imagen. Si cambia de la pestaña Texto a la pestaña Código , verá la imagen insertada en formato Base64. El principio de la imagen contiene

<div id="QRcode"...>. Compruebe que la carga finalizada contiene<div id="QRcode"...>antes de usarla en una simulación. Por ejemplo:<div id="QRcode" style="position: absolute; margin-top: 2%; margin-left: 2%;"><img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAM0AAADNCAYAAAAbvPRpAAAAAXNSR0IArs4c6QAAAARnQU1BAACxjwv8YQUAAAAJcEhZcwAADsMAAA7DAcdvqGQAAA9cSURBVHhe7dNBDiM7EgPRvv+l/1zgLVggIXm6FU...Compruebe la página de inicio de sesión mientras usa la carga en una simulación. También puede crear páginas de inicio de sesión durante la creación de simulaciones. Para obtener más información, vea Crear una simulación: Seleccionar una carga y una página de inicio de sesión.

Se recomienda realizar una simulación de prueba para validar el flujo de un extremo a otro antes de usar la carga útil con una audiencia mayor.

-

Tamaño: seleccione uno de los valores siguientes:

El vínculo phishing o el control de datos adjuntos de malware están disponibles:

- El vínculo de suplantación de identidad solo está disponible en las técnicas Credential Harvest, Drive-by URL o OAuth Consent Grant .

- El vínculo de datos adjuntos de malware solo está disponible en el vínculo a malware.

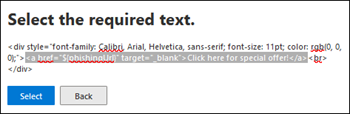

Después de seleccionar el control, se abre un cuadro de diálogo Dirección URL de suplantación de identidad de nombre . Escriba un valor de Nombre para la dirección URL que seleccionó en la sección Vínculo de suplantación de identidad o Vínculo para datos adjuntos y, a continuación, seleccione Confirmar.

El valor de nombre que escribió se agrega al cuerpo del mensaje como un vínculo a la dirección URL de phishing. En la pestaña Código , el valor del vínculo es

<a href="${phishingUrl}" target="_blank">Name value you specified</a>.

Sugerencia

Para agregar imágenes, copie (CTRL+C) y pegue (CTRL+V) la imagen en el editor de la pestaña Texto . El editor convierte automáticamente la imagen en Base64 como parte del código HTML. El tamaño máximo de carga de una simulación es de 4 MB.

Pestaña Código : puede ver y modificar el código HTML directamente.

Reemplace todos los vínculos del mensaje de correo electrónico por el vínculo de suplantación de identidad (Credential Harvest, Link to Malware, Drive-by URL o OAuth Consent Grant techniques only): este botón de alternancia puede ahorrar tiempo reemplazando todos los vínculos del mensaje por el vínculo de suplantación de identidad seleccionado anteriormente o vínculo para la dirección URL de datos adjuntos . Para realizar esta acción, cambie la configuración a en .

Sección De velocidad comprometida prevista: seleccione Predecir tasa de riesgo para calcular la tasa de éxito prevista de la carga útil. Para obtener más información, consulte Frecuencia de compromiso prevista.

Cuando haya terminado en la página Configurar carga, seleccione Siguiente.

Sugerencia

Para la técnica guía de procedimientos, vaya directamente a la página Revisar carga útil .

La página Agregar indicadores solo está disponible si seleccionó Credential Harvest, Link in Attachment, Drive-by URL o OAuth Consent Grant en la página Seleccionar técnica .

Los indicadores ayudan a los empleados a identificar los signos de los mensajes de phishing.

En la página Agregar indicadores , seleccione

Agregar indicador. En el control flotante Agregar indicador que se abre, configure los siguientes valores:

Agregar indicador. En el control flotante Agregar indicador que se abre, configure los siguientes valores:Seleccione e indicador que desea usar y ¿Dónde desea colocar este indicador en la carga útil?:

Estos valores están interrelacionados. Donde se puede colocar el indicador depende del tipo de indicador. Los valores disponibles se describen en la tabla siguiente:

Tipo de indicador Ubicación del indicador Tipo de datos adjuntos Cuerpo del mensaje Detalles que distraen Cuerpo del mensaje Suplantación de dominio Cuerpo del mensaje

Desde la dirección de correo electrónicoSaludo genérico Cuerpo del mensaje Llamamientos humanitarios Cuerpo del mensaje Inconsistencia Cuerpo del mensaje Falta de detalles del remitente Cuerpo del mensaje Lenguaje legal Cuerpo del mensaje Oferta por tiempo limitado Cuerpo del mensaje Imitación de logotipos o personalización de marca con fecha Cuerpo del mensaje Imita un proceso profesional o empresarial Cuerpo del mensaje Personalización de marca mínima o nula Cuerpo del mensaje Se hace pasar por amigo, compañero, supervisor o figura de autoridad Cuerpo del mensaje Solicitud de información confidencial Cuerpo del mensaje Indicadores e iconos de seguridad Cuerpo del mensaje

Asunto de mensajeNombre para mostrar del remitente y dirección de correo electrónico Nombre De

Desde la dirección de correo electrónicoSentido de urgencia Cuerpo del mensaje

Asunto de mensajeErrores ortográficos y gramaticales Cuerpo del mensaje

Asunto de mensajeLenguaje amenazante Cuerpo del mensaje

Asunto de mensajeDemasiado bueno para ser verdaderas ofertas Cuerpo del mensaje Diseño o formato de aspecto no profesional Cuerpo del mensaje Hipervínculo de dirección URL Cuerpo del mensaje Eres especial. Cuerpo del mensaje Esta lista está seleccionada para contener las pistas más comunes que aparecen en los mensajes de phishing.

Si selecciona el asunto del mensaje de correo electrónico o el cuerpo del mensaje como ubicación del indicador, aparece Seleccionar texto . En el control flotante Seleccionar texto necesario que se abre, seleccione (resalte) el texto del asunto del mensaje o del cuerpo del mensaje donde desea que aparezca el indicador. Cuando haya terminado, seleccione Seleccionar.

De nuevo en el control flotante Agregar indicador , el texto seleccionado aparece en la sección Texto seleccionado .

Descripción del indicador: puede aceptar la descripción predeterminada del indicador o puede personalizarlo.

Vista previa del indicador: para ver el aspecto del indicador actual, haga clic en cualquier parte de la sección.

Cuando haya terminado en el control flotante Agregar indicador, seleccione Agregar.

Repita estos pasos para agregar varios indicadores.

De nuevo en la página Agregar indicadores , puede revisar los indicadores seleccionados:

Para editar un indicador existente, selecciónelo y, a continuación, seleccione

Editar indicador.

Editar indicador.Para eliminar un indicador existente, selecciónelo y, a continuación, seleccione

Eliminar.

Eliminar.Para mover los indicadores hacia arriba o hacia abajo en la lista, seleccione el indicador y, a continuación, seleccione

Subir o

Subir o  Bajar.

Bajar.

Cuando haya terminado en la página Agregar indicadores , seleccione Siguiente.

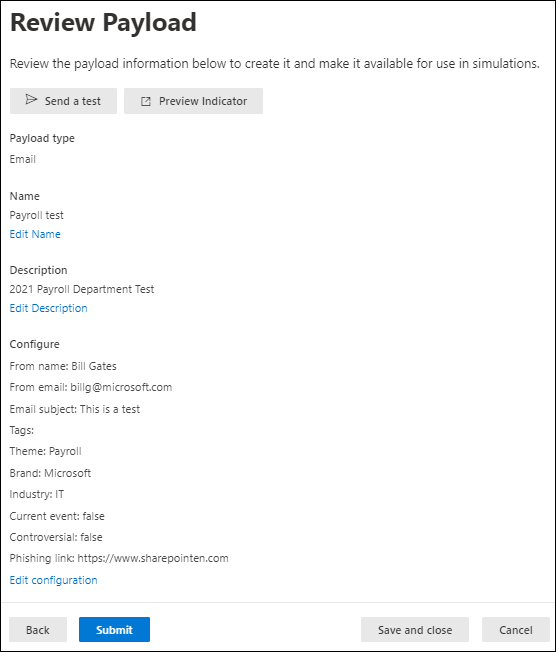

En la página Revisar carga, puede revisar los detalles de la carga.

Seleccione el

botón Enviar una prueba para enviar una copia del correo electrónico de carga a usted mismo (el usuario que ha iniciado sesión actualmente) para su inspección.

botón Enviar una prueba para enviar una copia del correo electrónico de carga a usted mismo (el usuario que ha iniciado sesión actualmente) para su inspección.Seleccione el

botón Vista previa del indicador para abrir la carga en un control flotante de vista previa. La vista previa incluye todos los indicadores de carga que ha creado.

botón Vista previa del indicador para abrir la carga en un control flotante de vista previa. La vista previa incluye todos los indicadores de carga que ha creado.En la página Revisar carga, puede seleccionar Editar en cada sección para modificar la configuración de la sección. O bien, puede seleccionar Atrás o la página específica en el asistente.

Cuando haya terminado en la página Revisar carga útil , seleccione Enviar. En la página de confirmación que aparece, haga clic en Listo.

En la página Nueva carga creada, puede usar los vínculos para ver todas las simulaciones o ir a la Entrenamiento de simulación de ataque información general.

Cuando haya terminado en la página Nueva carga creada , seleccione Listo.

De nuevo en la pestaña Cargas de inquilino , la carga que ha creado aparece ahora con el valor Estadolisto.

Realizar acciones en cargas útiles

Todas las acciones de las cargas existentes se inician en la página Cargas. Para ir allí, abra el portal de Microsoft Defender en https://security.microsoft.com, vaya a Email & pestaña Colaboración>Entrenamiento de simulación de ataque> Pestaña >Biblioteca de contenidoCarga útiles> PestañaCargas de inquilino. Para ir directamente a la pestaña Biblioteca de contenido, donde puede seleccionar Cargas útiles y las pestañas Cargas de inquilino o Cargas globales, use .https://security.microsoft.com/attacksimulator?viewid=contentlibrary

Sugerencia

Para ver el control ⋮ (Acciones) en las pestañas Cargas globales o Cargas de inquilino , es probable que deba realizar uno o varios de los pasos siguientes:

- Desplácese horizontalmente en el explorador web.

- Acote el ancho de las columnas adecuadas.

- Quite las columnas de la vista.

- Alejar en el explorador web.

Modificación de cargas

No se pueden modificar las cargas integradas en la pestaña Cargas globales . Solo puede modificar cargas personalizadas en la pestaña Cargas de inquilino .

Para modificar una carga existente en la pestaña Cargas de inquilino , realice uno de los pasos siguientes:

- Seleccione la carga haciendo clic en la casilla situada junto al nombre. Seleccione la

acción Editar carga que aparece.

acción Editar carga que aparece. - Seleccione la carga haciendo clic en cualquier lugar de la fila que no sea la casilla. En el control flotante de detalles que se abre, seleccione Editar carga en la parte inferior del control flotante.

- Seleccione la carga haciendo clic en ⋮ (Acciones) al final de la fila y, a continuación, seleccione

Editar.

Editar.

El asistente para carga se abre con la configuración y los valores de la carga seleccionada. Los pasos son los mismos que se describen en la sección Crear cargas .

Copiar cargas útiles

Para copiar una carga existente en las pestañas Cargas de inquilino o Cargas globales , realice uno de los pasos siguientes:

- Seleccione la carga haciendo clic en la casilla situada junto al nombre y, a continuación, seleccione la

acción Copiar carga útil que aparece.

acción Copiar carga útil que aparece. - Seleccione la carga haciendo clic en ⋮ (Acciones) al final de la fila y, a continuación, seleccione

Copiar carga útil.

Copiar carga útil.

El asistente para crear carga se abre con la configuración y los valores de la carga seleccionada. Los pasos son los mismos que se describen en la sección Crear cargas .

Nota:

Al copiar una carga integrada en la pestaña Cargas globales , asegúrese de cambiar el valor Nombre . Si no lo hace, la carga aparecerá en la página Cargas de inquilino con el mismo nombre que la carga integrada.

Cargas de archivo

Para archivar una carga existente en la pestaña Cargas de inquilino , seleccione la carga haciendo clic en ⋮ (Acciones) al final de la fila y, a continuación, seleccione ![]() Archivar.

Archivar.

El valor De estado de la carga cambia a Archivo y la carga ya no está visible en la tabla Cargas de inquilino cuando Mostrar cargas archivadas se desactiva  .

.

Para ver las cargas archivadas en la pestaña Cargas de inquilino , active Mostrar cargas archivadas en  .

.

Después de archivar una carga, puede restaurarla o quitarla como se describe en las subsecciones siguientes.

Restauración de cargas archivadas

Para restaurar una carga de archivo en la pestaña Cargas de inquilino , siga estos pasos:

- Establezca el botón de alternancia Mostrar cargas archivadas en en

.

. - Seleccione la carga haciendo clic en ⋮ (Acciones) al final de la fila y, a continuación, seleccione

Restaurar.

Restaurar.

Después de restaurar la carga archivada, el valor estado cambia a Borrador. Active Mostrar cargas archivadas para desactivarla  para ver la carga restaurada. Para devolver la carga al valor Estadolisto, edite la carga, revise o cambie la configuración y, a continuación, seleccione Enviar.

para ver la carga restaurada. Para devolver la carga al valor Estadolisto, edite la carga, revise o cambie la configuración y, a continuación, seleccione Enviar.

Eliminación de cargas archivadas

Para quitar una carga archivada de la pestaña Cargas de inquilino , siga estos pasos:

- Establezca el botón de alternancia Mostrar cargas archivadas en en

.

. - Seleccione la carga haciendo clic en ⋮ (Acciones) al final de la fila, seleccione

Eliminar y, a continuación, seleccione Confirmar en el cuadro de diálogo de confirmación.

Eliminar y, a continuación, seleccione Confirmar en el cuadro de diálogo de confirmación.

Envío de una prueba

En las pestañas Cargas de inquilino o Cargas globales , puede enviar una copia del correo electrónico de carga a usted mismo (el usuario que ha iniciado sesión actualmente) para su inspección.

Seleccione la carga haciendo clic en la casilla situada junto al nombre y, a continuación, seleccione el ![]() botón Enviar una prueba que aparece.

botón Enviar una prueba que aparece.

Vínculos relacionados

Introducción al uso de aprendizaje de simulación de ataques

Creación de una simulación de ataque de suplantación de identidad (phishing)

Obtenga información a través de la formación de simulación de ataques