Aplicación de RR. HH. en la nube para el aprovisionamiento de usuarios de Microsoft Entra

Históricamente, el personal del departamento de TI ha confiado en métodos manuales para crear, actualizar y eliminar a empleados. Ha usado métodos como la carga de archivos CSV o scripts personalizados para sincronizar los datos de los empleados. Estos procesos de aprovisionamiento son propensos a errores, inseguros y difíciles de administrar.

Para administrar el ciclo de vida de la identidad de los empleados, proveedores o trabajadores temporales, el servicio de aprovisionamiento de usuarios de Microsoft Entra ofrece integración con aplicaciones de recursos humanos (RR. HH.) basadas en la nube. Entre los ejemplos de aplicaciones se incluyen Workday y SuccessFactors.

Microsoft ID usa esta integración para habilitar los siguientes procesos de aplicación de RR. HH. en la nube:

- Aprovisionar a los usuarios en Active Directory: aprovisione conjuntos de usuarios seleccionados de una aplicación de RR. HH. en la nube en uno o varios dominios de Active Directory.

- Aprovisionamiento de usuarios solo en la nube en Microsoft ID: aprovisione usuarios directamente de la aplicación de RR. HH. en la nube en Microsoft ID en escenarios donde no se usa Active Directory.

- Reescribir en la aplicación de RR. HH. en la nube: reescriba los atributos de nombre de usuario y dirección de correo electrónico de Microsoft Entra en la aplicación de RR. HH. en la nube.

En el vídeo siguiente se proporcionan instrucciones sobre cómo planear las integraciones de aprovisionamiento controladas por RR. HH.

Nota:

En este plan de implementación se muestra cómo implementar la aplicación de RR. HH. en la nube con el aprovisionamiento de usuarios de Microsoft Entra. Para obtener información sobre cómo implementar el aprovisionamiento automático de usuarios en aplicaciones de software como servicio (SaaS), vea Planeamiento de una implementación del aprovisionamiento automático de usuarios.

Aprovisionamiento basado en API desde cualquier sistema de recursos humanos

Con el aprovisionamiento controlado por API, puede traer identidades de cualquier sistema de registro a Microsoft Entra ID. Puede usar cualquier herramienta de automatización de que prefiera para recuperar los datos de los empleados del sistema de registro e ingerirlos en Microsoft Entra ID. El administrador de TI tiene control total sobre cómo se procesan y transforman los datos con asignaciones de atributos.

Escenarios de RR. HH. habilitados

El servicio de aprovisionamiento de usuarios de Microsoft Entra permite la automatización de los siguientes escenarios de administración del ciclo de vida de la identidad basados en RR. HH.:

- Contratación de nuevos empleados: al agregar un empleado a la aplicación de RR. HH. en la nube, se crea automáticamente un usuario en Active Directory y en Microsoft Entra ID. Agregar una cuenta de usuario incluye la opción de reescribir los atributos de nombre de usuario y dirección de correo electrónico en la aplicación de RR. HH. en la nube.

- Actualizaciones de los perfiles y los atributos de los empleados: cuando se actualiza el registro de un empleado (por ejemplo, el nombre, el puesto o el jefe) en la aplicación de RR. HH. en la nube, su cuenta de usuario se actualiza automáticamente en Active Directory y en Microsoft Entra ID.

- Bajas de empleados: cuando se da de baja a un empleado en la aplicación de RR. HH. en la nube, su cuenta de usuario se deshabilita automáticamente en Active Directory y en Microsoft Entra ID.

- Recontrataciones de empleados: cuando se vuelve a contratar a un empleado en la aplicación de RR. HH. en la nube, su cuenta anterior se puede volver a activar o aprovisionar automáticamente en Active Directory y en Microsoft Entra ID.

¿Para quién es idónea esta integración?

La integración de aplicaciones de RR. HH. en la nube con el aprovisionamiento de usuarios de Microsoft Entra es ideal para organizaciones que:

- Buscan una solución basada en la nube y precompilada para el aprovisionamiento de usuarios de RR. HH. en la nube.

- Necesitan un aprovisionamiento de usuarios directos de la aplicación de RR. HH. en la nube en Active Directory o en Microsoft Entra ID.

- Necesitan que los usuarios se aprovisionen con los datos obtenidos de la aplicación de RR. HH. en la nube.

- Sincronizar usuarios que se unen, trasladan y salen. La sincronización ocurre entre uno o varios bosques, dominios o unidades organizativas de Active Directory en función de únicamente la información de cambio detectada en la aplicación de RR. HH. en la nube.

- Use Microsoft 365 para el correo electrónico.

Obtener información

El aprovisionamiento de usuarios crea una base en la gobernanza de identidades en curso. Mejora la calidad de los procesos empresariales que se basan en datos de identidad autoritativos.

Términos

En este artículo se usan los términos siguientes:

- Sistema de origen: el repositorio de los usuarios desde donde se aprovisiona Microsoft Entra ID. Un ejemplo es una aplicación de RR. HH. en la nube, como Workday o SuccessFactors.

- Sistema de destino: el repositorio de los usuarios hacia donde se aprovisiona Microsoft Entra ID. Algunos ejemplos son Active Directory, Microsoft Entra ID, Microsoft 365 u otras aplicaciones SaaS.

- Proceso de incorporaciones, cambios y bajas: término que se usa para nuevas contrataciones, transferencias y bajas mediante una aplicación de RR. HH. en la nube como sistema de registros. El proceso se completa cuando el servicio aprovisiona correctamente los atributos necesarios en el sistema de destino.

Ventajas principales

Esta función de aprovisionamiento de TI controlada por RR. HH. ofrece las siguientes ventajas empresariales importantes:

- Aumento de la productividad: ahora puede automatizar la asignación de las cuentas de usuario y las licencias de Microsoft 365, así como proporcionar acceso a los grupos clave. La automatización de las asignaciones proporciona a las nuevas contrataciones acceso inmediato a sus herramientas de trabajo y aumenta la productividad.

- Administrar el riesgo: automatice los cambios en función del estado de los empleados o la pertenencia a grupos para aumentar la seguridad. Esta automatización garantiza que las identidades de usuario y el acceso a las aplicaciones clave se actualicen automáticamente. Por ejemplo, una actualización en la aplicación de RR. HH. cuando un usuario realiza la transición o deja la organización fluye automáticamente.

- Control de cumplimiento y gobernanza: Microsoft Entra ID admite registros de aprovisionamiento nativos para las solicitudes de aprovisionamiento de usuarios realizadas por aplicaciones de los sistemas de origen y de destino. Con la auditoría, puede hacer un seguimiento de quién tiene acceso a las aplicaciones desde una sola pantalla.

- Administración del costo: el aprovisionamiento automático reduce los costos al evitar ineficiencias y errores humanos asociados con el aprovisionamiento manual. Reduce la necesidad de desarrollar soluciones personalizadas de aprovisionamiento de usuarios a lo largo del tiempo mediante plataformas heredadas y obsoletas.

Licencias

Para configurar la integración del aprovisionamiento de usuarios de la aplicación de RR. HH. en la nube en Microsoft Entra, necesita una licencia válida de Microsoft Entra ID P1 o P2 y una licencia de la aplicación de RR. HH. en la nube, como Workday o SuccessFactors.

También necesita una licencia válida de suscripción a Microsoft Entra ID P1 o superior para cada usuario que se obtenga de la aplicación de RR. HH. en la nube y que se aprovisione en Active Directory o en Microsoft Entra ID.

El uso de flujos de trabajo de ciclo de vida y otras características de Gobierno de Microsoft Entra ID en el proceso de aprovisionamiento requiere una licencia de Gobierno de Microsoft Entra ID.

Requisitos previos

- Rol Administrador de identidad híbridas para configurar el agente de aprovisionamiento de Connect.

- Rol Administrador de aplicaciones para configurar la aplicación de aprovisionamiento.

- Una instancia de prueba y producción de la aplicación de RR. HH. en la nube.

- Permisos de administrador en la aplicación de RR. HH. en la nube para crear un usuario de integración del sistema y efectuar cambios para probar los datos de los empleados con fines de pruebas.

- Para el aprovisionamiento de usuarios en Active Directory, se necesita un servidor que ejecute Windows Server 2016 (o una versión posterior) a fin de hospedar el agente de aprovisionamiento de Microsoft Entra Connect. Este servidor debe ser un servidor de nivel 0 basado en el modelo de nivel administrativo de Active Directory.

- Microsoft Entra Connect para sincronizar usuarios entre Active Directory y Microsoft Entra ID.

Recursos de aprendizaje

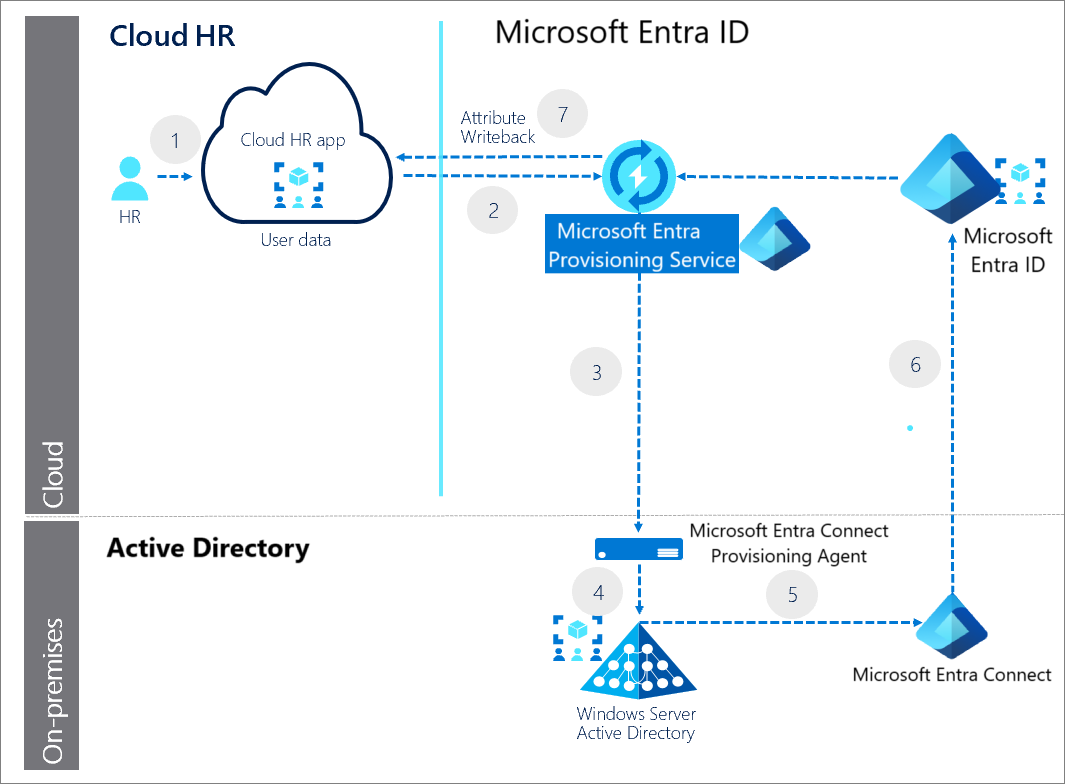

Arquitectura de la solución

En el ejemplo siguiente se describe la arquitectura de la solución de aprovisionamiento de usuarios de un extremo a otro para entornos híbridos comunes, e incluye lo siguiente:

- Flujo de datos de RR. HH. autoritativo desde la aplicación de RR. HH. en la nube a Active Directory. En este flujo, el evento de RR. HH. (proceso de incorporaciones, cambios y bajas) se inicia en el inquilino de la aplicación de RR. HH. en la nube. El servicio de aprovisionamiento de Microsoft Entra y el agente de aprovisionamiento de Microsoft Entra Connect aprovisionan los datos de los usuarios desde el inquilino de la aplicación de RR. HH. en la nube en Active Directory. En función del evento, puede dar lugar a operaciones de creación, actualización, habilitación y deshabilitación en Active Directory.

- Sincronice con Microsoft Entra ID y reescriba el correo electrónico y el nombre de usuario desde la instancia local de Active Directory en la aplicación de RR. HH. en la nube. Una vez actualizadas las cuentas en Active Directory, se sincroniza con Microsoft Entra ID mediante Microsoft Entra Connect. Se pueden reescribir los atributos de nombre de usuario y dirección de correo electrónico en el inquilino de la aplicación de RR. HH. en la nube.

Descripción del proceso de aprovisionamiento

En el diagrama se indican los siguientes pasos clave:

- El equipo de recursos humanos realiza las transacciones en el inquilino de la aplicación de RR. HH. en la nube.

- El servicio de aprovisionamiento de Microsoft Entra ejecuta los ciclos programados desde el inquilino de la aplicación de RR. HH. en la nube e identifica los cambios que deben procesarse para la sincronización con Active Directory.

- El servicio de aprovisionamiento de Microsoft Entra invoca al agente de aprovisionamiento de Microsoft Entra Connect con una carga de solicitud que contiene las operaciones de creación, actualización, habilitación y deshabilitación de las cuentas de Active Directory.

- El agente de aprovisionamiento de Microsoft Entra Connect usa una cuenta de servicio para administrar los datos de la cuenta de Active Directory.

- Microsoft Entra Connect ejecuta una sincronización diferencial para extraer las actualizaciones de Active Directory.

- Las actualizaciones de Active Directory se sincronizan con Microsoft Entra ID.

- El servicio de aprovisionamiento de Microsoft Entra reescribe el atributo de correo electrónico y el nombre de usuario de Microsoft Entra ID en el inquilino de la aplicación de RR. HH. en la nube.

Planeamiento del proyecto de implementación

Tenga en cuenta las necesidades de su organización al determinar la estrategia de esta implementación en su entorno.

Interactuar con las partes interesadas adecuadas

Cuando fracasan los proyectos tecnológicos, normalmente se debe a expectativas incorrectas relacionadas con el impacto, los resultados y las responsabilidades. Para evitar estos problemas, asegúrese de que interactúa con las partes interesadas adecuadas. Asegúrese también de que los roles de las partes interesadas del proyecto estén bien entendidos. Documente las partes interesadas, así como sus aportaciones y responsabilidades en el proyecto.

Incluya a un representante de la organización de RR. HH. que pueda proporcionar aportaciones sobre los procesos empresariales de RR. HH. y los requisitos de procesamiento de datos laborales e identidad de los trabajadores existentes.

Planeamiento de las comunicaciones

La comunicación es fundamental para el éxito de cualquier servicio nuevo. Comuníquese de forma proactiva con los usuarios sobre cuándo y cómo está cambiando su experiencia. Indíqueles cómo obtener soporte técnico si tienen problemas.

Planeamiento de un piloto

Integrar procesos de negocio de RR. HH. y flujos de trabajo de identidad desde la aplicación de RR. HH. en la nube en los sistemas de destino necesita una gran cantidad de validación, transformación y limpieza de datos, así como pruebas de un extremo a otro antes de poder implementar la solución en producción.

Ejecute la configuración inicial en un entorno piloto antes de escalarla a todos los usuarios de producción.

Planeamiento del flujo de datos de RR. HH. y la asignación de atributos

Para asegurarse de que los registros de RR. HH. correctos se asignan a los usuarios de Microsoft Entra ID (Entra ID)/Active Directory local (AD), trabaje con los equipos de RR. HH. y TI para garantizar la coherencia de los datos y planear las tareas de limpieza de datos. Esta es una lista de los procedimientos recomendados para empezar.

Presencia y exclusividad del identificador coincidente: El servicio de aprovisionamiento usa un atributo coincidente para identificar y vincular de forma única los registros de usuario en el sistema de RR. HH. con las cuentas de usuario correspondientes en AD /Entra ID. El atributo coincidente predeterminado se basa en id. de empleado. Asegúrese de que el valor del identificador de empleado se rellena en Entra ID (para usuarios solo en la nube) y en AD local (para usuarios híbridos) antes de iniciar la sincronización completa, ya que identifica de forma única a los usuarios.

Use filtros de ámbito para omitir los registros de RR. HH. que ya no son relevantes: los sistemas de RR. HH. tienen varios años de datos de empleo probablemente hasta 1970. Por otro lado, el equipo de TI solo puede estar interesado en la lista de empleados activos actualmente activos y registros de terminación que pasan después del inicio de sesión. Para filtrar los registros de RR. HH. que ya no son relevantes desde la perspectiva del equipo de TI, trabaje con su equipo de RR. HH. para agregar marcas en el registro de RR. HH. que se puede usar en los filtros de ámbito de aprovisionamiento de Microsoft Entra.

Plan para controlar caracteres especiales en el nombre de usuario: Es una práctica habitual usar el nombre y apellidos del trabajo para crear un único

userPrincipalNamepara el usuario. EluserPrincipalNameno permite caracteres de énfasis y solo se permiten los siguientes caracteres A - Z, a - z, 0 - 9, ' . - _ ! # ^ ~. Use la función NormalizeDiacritics para controlar los caracteres de énfasis y construir losuserPrincipalNameadecuados.Planear el control de cadenas largas: Compruebe si los datos de RR. HH. tienen valores de cadena largos asociados a los campos de RR. HH. que usará para rellenar los atributos de Entra ID o AD local. Cada atributo Entra ID tiene una longitud máxima de cadena. Si el valor del campo RR. HH. asignado al atributo Entra ID contiene más caracteres, es posible que se produzca un error en la actualización del atributo. Una opción es revisar la asignación de atributos y comprobar si existe la posibilidad de truncar o actualizar valores de cadena larga en el sistema de RR. HH. Si no es una opción, puede usar funciones como Mid para truncar cadenas largas o puede usar funciones como Switch para asignar valores largos a valores o abreviaturas más cortos.

Controlar valores null/vacíos para atributos obligatorios: Es obligatorio rellenar determinados atributos como

firstName,lastName,CNoUPNal crear una cuenta en Entra ID/AD local. Si el campo de RR. HH. correspondiente asignado a estos atributos es NULL, se produce un error en la operación de creación del usuario. Por ejemplo, si asigna el atributo ADCNa "nombre para mostrar" y si el "nombre para mostrar" no está establecido para todos los usuarios, se produce un error. Una opción es revisar estas asignaciones de atributos obligatorias y asegurarse de que los campos correspondientes se rellenan en RR. HH. También puede considerar la opción de comprobar si hay valores NULL en una asignación de expresiones. Por ejemplo, si el nombre para mostrar está vacío, concatene el nombre y apellidos para formar el nombre para mostrar.

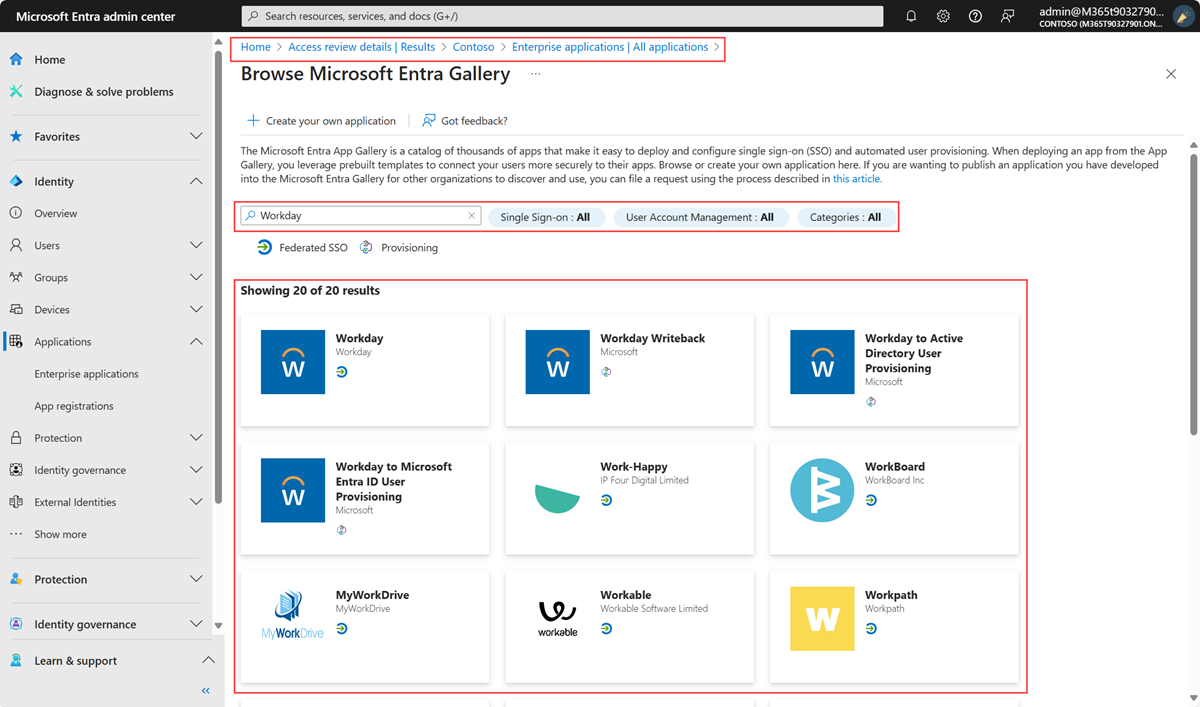

Selección de aplicaciones de conectores de aprovisionamiento de RR. HH. en la nube

Para facilitar el aprovisionamiento de Microsoft Entra desde la aplicación de RR. HH. en la nube a Active Directory, puede agregar varias aplicaciones de conectores de aprovisionamiento desde la galería de aplicaciones de Microsoft Entra:

- Aprovisionamiento de usuarios de la aplicación de RR. HH. en la nube en Active Directory: esta aplicación de conector de aprovisionamiento facilita el aprovisionamiento de cuentas de usuario de la aplicación de RR. HH. en la nube en un solo dominio de Active Directory. Si tiene varios dominios, puede agregar una instancia de esta aplicación desde la galería de aplicaciones de Microsoft Entra para cada dominio de Active Directory en el que deba efectuar un aprovisionamiento.

- Aplicación de RR. HH. en la nube para el aprovisionamiento de usuarios de Microsoft Entra: Microsoft Entra Connect es la herramienta que se usa para sincronizar usuarios locales de Active Directory con Microsoft Entra ID. La aplicación de RR. HH. en la nube para el aprovisionamiento de usuarios de Microsoft Entra es un conector que se usa para aprovisionar usuarios solo en la nube desde la aplicación de RR. HH. en la nube a un único inquilino de Microsoft Entra.

- Escritura diferida de la aplicación de RR. HH. en la nube: esta aplicación de conector de aprovisionamiento facilita la escritura diferida de las direcciones de correo electrónico del usuario de Microsoft Entra ID a la aplicación de RR. HH. en la nube.

Por ejemplo, en la imagen siguiente se enumeran las aplicaciones de conector de Workday que están disponibles en la galería de aplicaciones de Microsoft Entra.

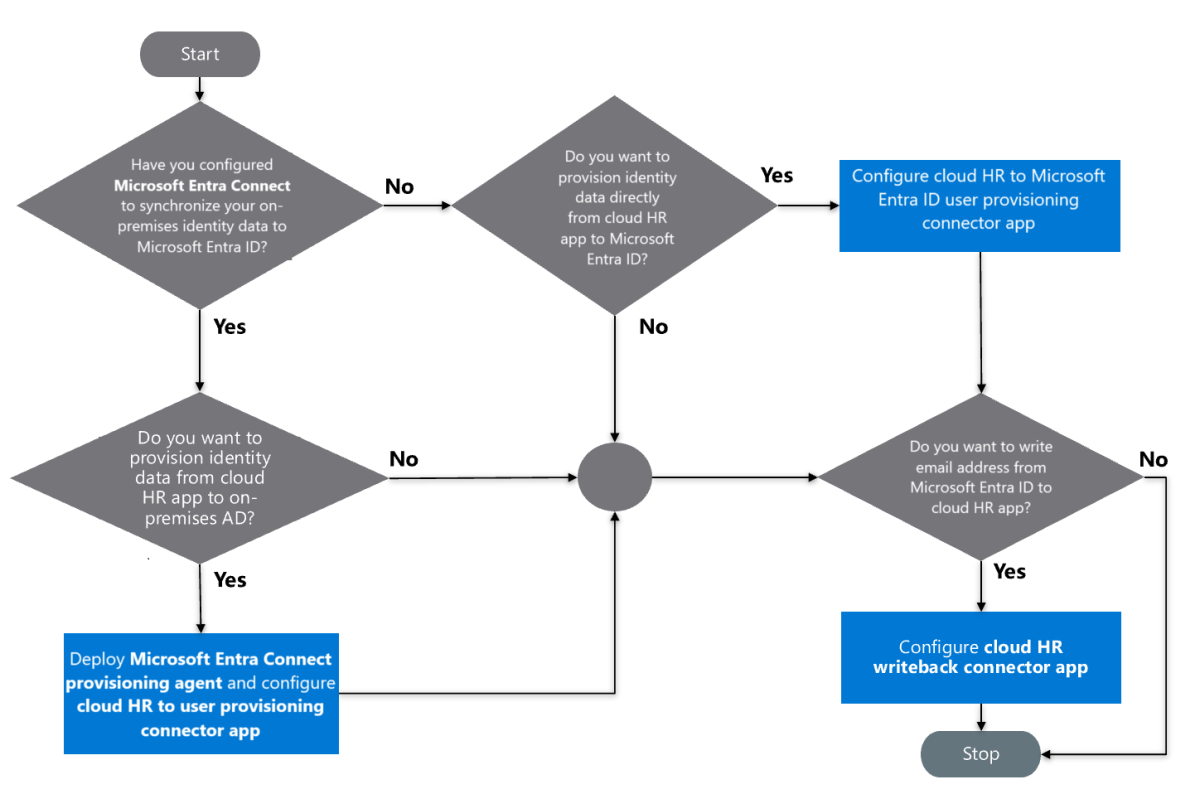

Diagrama de flujo de decisión

Use el siguiente diagrama de decisiones para identificar qué aplicaciones de aprovisionamiento de RR. HH. en la nube son pertinentes en su escenario.

Diseño de la topología de implementación del agente de aprovisionamiento de Microsoft Entra Connect

La integración de aprovisionamiento entre la aplicación de RR. HH. en la nube y Active Directory necesita cuatro componentes:

- Inquilino de la aplicación de RR. HH. en la nube

- Aplicación de conector de aprovisionamiento

- Agente de aprovisionamiento de Microsoft Entra Connect

- Dominio de Active Directory

La topología de implementación del agente de aprovisionamiento de Microsoft Entra Connect depende del número de inquilinos de la aplicación de RR. HH. en la nube y de los dominios secundarios de Active Directory que se van a integrar. Si tiene varios dominios de Active Directory, dependerá de si estos dominios son contiguos o no contiguos.

En función de su decisión, elija uno de los escenarios de implementación siguientes:

- Inquilino de una aplicación de RR. HH. en la nube único -> dirigido a uno o varios dominios secundarios de Active Directory en un bosque de confianza.

- Inquilino de una aplicación de RR. HH. en la nube único -> dirigido a varios dominios secundarios en un bosque de Active Directory no contiguo.

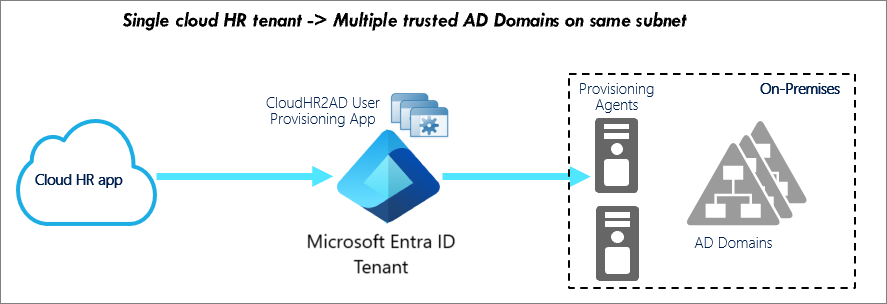

Inquilino de una aplicación de RR. HH. en la nube único -> dirigido a uno o varios dominios secundarios de Active Directory en un bosque de confianza.

Se recomienda la siguiente configuración de producción:

| Requisito | Recomendación |

|---|---|

| Número de agentes de aprovisionamiento de Microsoft Entra Connect que se van a implementar. | Dos (para la alta disponibilidad y la conmutación por error). |

| Número de aplicaciones de conectores de aprovisionamiento que se van a configurar. | Una aplicación por dominio secundario. |

| Host de servidor para el agente de aprovisionamiento de Microsoft Entra Connect. | Windows Server 2016 con campo visual a los controladores de dominio de Active Directory ubicados geográficamente. Puede coexistir con el servicio de Microsoft Entra Connect. |

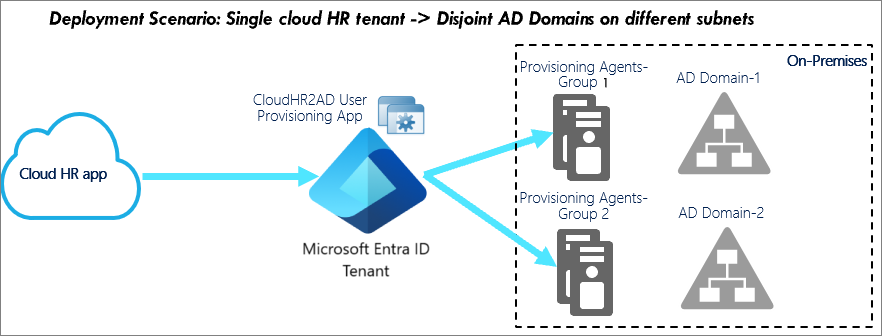

Inquilino de una aplicación de RR. HH. en la nube único -> dirigido a varios dominios secundarios en un bosque de Active Directory no contiguo.

Este escenario implica aprovisionar a los usuarios desde la aplicación de RR. HH. en dominios de bosques de Active Directory no contiguos.

Se recomienda la siguiente configuración de producción:

| Requisito | Recomendación |

|---|---|

| Número de agentes de aprovisionamiento de Microsoft Entra Connect que se van a implementar localmente | Dos por bosque de Active Directory no contiguo. |

| Número de aplicaciones de conectores de aprovisionamiento que se van a configurar | Una aplicación por dominio secundario. |

| Host de servidor para el agente de aprovisionamiento de Microsoft Entra Connect. | Windows Server 2016 con campo visual a los controladores de dominio de Active Directory ubicados geográficamente. Puede coexistir con el servicio de Microsoft Entra Connect. |

Requisitos del agente de aprovisionamiento de Microsoft Entra Connect

La aplicación de recursos humanos en la nube para la solución de aprovisionamiento de usuarios de Active Directory requiere la implementación de uno o más agentes de aprovisionamiento de Microsoft Entra Connect. Estos agentes deben implementarse en servidores que ejecuten Windows Server 2016 o superior. Los servidores deben tener un mínimo de 4 GB de RAM y un entorno de ejecución .NET 4.7.1+. Asegúrese de que el servidor host tiene acceso de red al dominio de Active Directory de destino.

Para preparar el entorno local, el asistente para la configuración del agente de aprovisionamiento de Microsoft Entra Connect registra el agente en el inquilino de Microsoft Entra, abre los puertos, permite el acceso a las direcciones URL y admite la configuración de proxy HTTPS saliente.

El agente de aprovisionamiento configura una cuenta de servicio administrada global (GMSA) para comunicarse con los dominios de Active Directory.

Puede seleccionar los controladores de dominio que deben controlar las solicitudes de aprovisionamiento. Si tiene varios controladores de dominio distribuidos geográficamente, instale al agente de aprovisionamiento en el mismo sitio que los controladores de dominio preferidos. Este posicionamiento mejora la confiabilidad y el rendimiento de la solución integral.

Para lograr una alta disponibilidad, puede implementar más de un agente de aprovisionamiento de Microsoft Entra Connect. Registre el agente para controlar el mismo conjunto de dominios locales de Active Directory.

Diseño de la topología de implementación de aplicaciones de aprovisionamiento de RR. HH.

En función del número de dominios de Active Directory implicados en la configuración de aprovisionamiento de usuarios entrantes, puede considerar una de las siguientes topologías de implementación. Cada diagrama de topología usa un escenario de implementación de ejemplo para resaltar los aspectos de configuración. Use el ejemplo que más se parezca a su requisito de implementación para determinar la configuración que satisfaga sus necesidades.

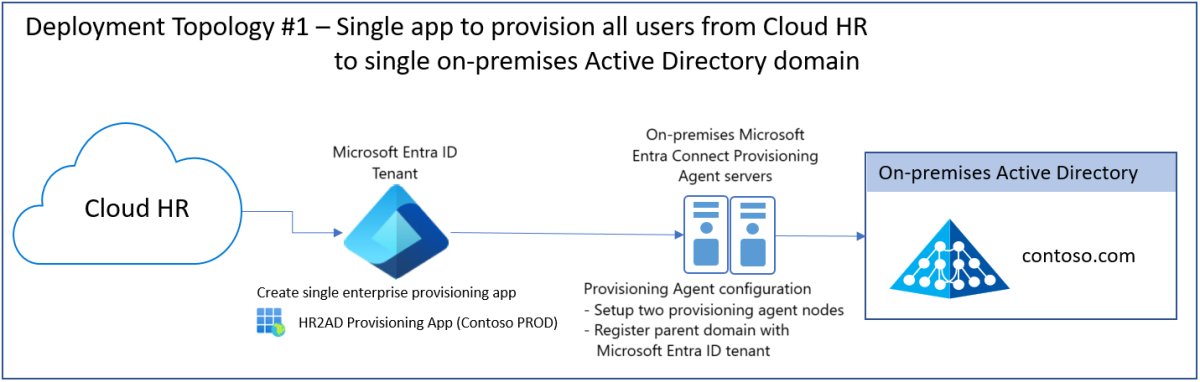

Topología de implementación 1: Aplicación única para aprovisionar a todos los usuarios desde RR. HH. en la nube a un dominio único de Active Directory local

La topología de implementación 1 es la topología de implementación más común. Use esta topología si necesita aprovisionar todos los usuarios desde RR. HH. en la nube en un dominio único de AD y se aplican las mismas reglas de aprovisionamiento a todos los usuarios.

Aspectos destacados de la configuración

- Configure dos nodos de agente de aprovisionamiento para alta disponibilidad y conmutación por error.

- Use el asistente para configuración del agente de aprovisionamiento para registrar el dominio de AD con el inquilino de Microsoft Entra.

- Al configurar la aplicación de aprovisionamiento, seleccione el dominio de AD en la lista desplegable de dominios registrados.

- Si usas filtros de ámbito, configura la marca de omisión de la eliminación de los usuarios fuera de ámbito para evitar desactivaciones accidentales de cuentas.

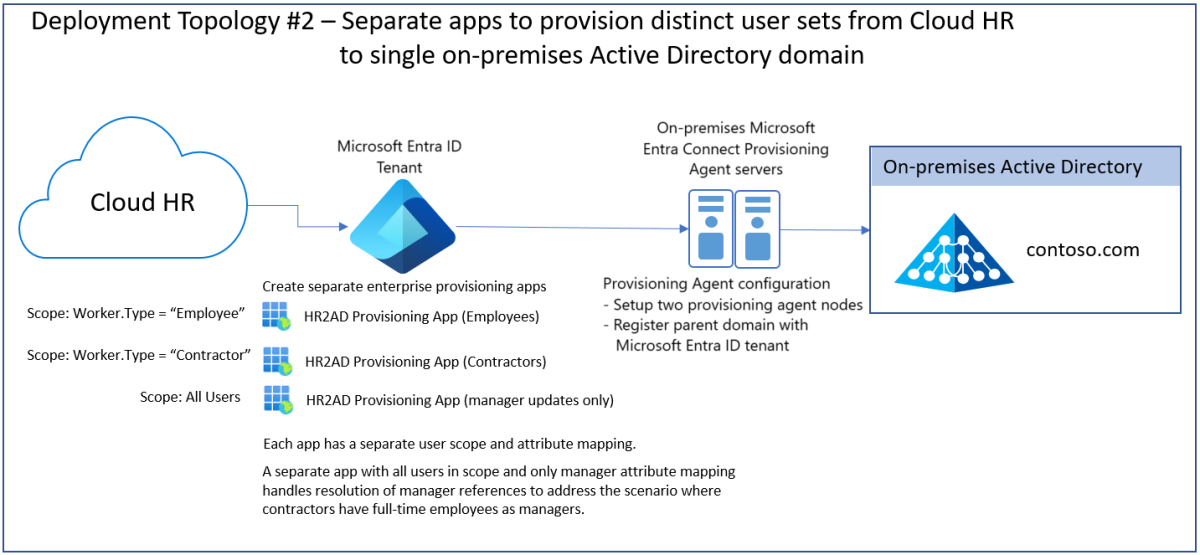

Topología de implementación 2: Aplicaciones independientes para aprovisionar distintos conjuntos de usuarios desde RR. HH. en la nube a un dominio único de Active Directory local

Esta topología admite requisitos empresariales en los que la lógica de asignación y aprovisionamiento de atributos difiere en función del tipo de usuario (empleado o contratista), la ubicación del usuario o la unidad de negocio del usuario. También puede usar esta topología para delegar la administración y el mantenimiento del aprovisionamiento de usuarios entrantes en función de la división o el país/región .

Aspectos destacados de la configuración

- Configure dos nodos de agente de aprovisionamiento para alta disponibilidad y conmutación por error.

- Cree una aplicación de aprovisionamiento de HR2AD para cada conjunto de usuarios distinto que quiera aprovisionar.

- Use los filtros de ámbito en la aplicación de aprovisionamiento para definir a los usuarios que cada aplicación va a procesar.

- En el escenario en el que es necesario resolver las referencias de administrador en distintos conjuntos de usuarios, cree una aplicación de aprovisionamiento HR2AD independiente. Por ejemplo, los contratistas que le reportan a los gerentes que son empleados. Use la aplicación independiente para actualizar solo el atributo administrador . Establezca el ámbito de esta aplicación en todos los usuarios.

- Configure la marca de omisión de la eliminación de los usuarios fuera de ámbito para evitar desactivaciones accidentales de cuentas.

Nota:

Si no tiene un dominio de AD de prueba y usa un contenedor de unidades organizativas TEST en AD, puede usar esta topología para crear dos aplicaciones independientes: HR2AD (Prod) y HR2AD (Test) . Use la aplicación HR2AD (Test) para probar los cambios de asignación de atributos antes de promoverla a la aplicación HR2AD (Prod) .

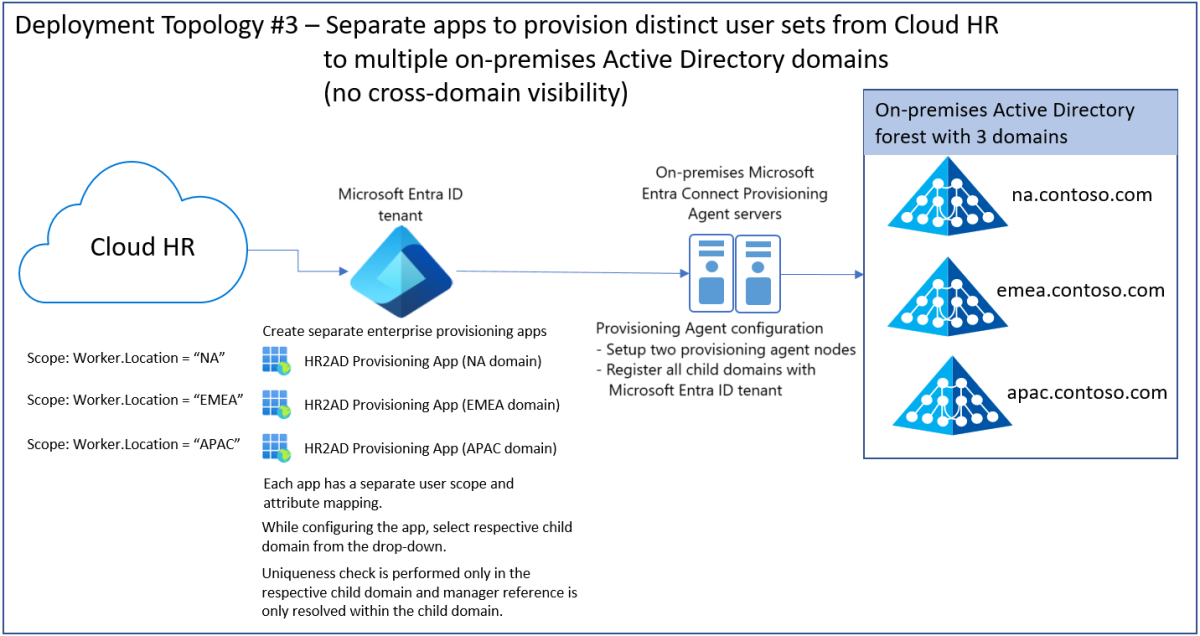

Topología de implementación 3: Aplicaciones independientes para aprovisionar distintos conjuntos de usuarios desde RR. HH. en la nube a varios dominios de Active Directory local (sin visibilidad entre dominios)

Use la topología 3 para administrar varios dominios de AD secundarios independientes que pertenezcan al mismo bosque. Asegúrese de que los administradores siempre existan en el mismo dominio que el usuario. Asegúrese también de que las reglas de generación de id. único para atributos como userPrincipalName, samAccountName y mail no requieran una búsqueda de todo el bosque. También ofrece la flexibilidad de delegar la administración de cada trabajo de aprovisionamiento por límite de dominio.

Por ejemplo, en el diagrama siguiente, las aplicaciones de aprovisionamiento se configuran para cada región geográfica: Norteamérica (NA), Europa, Oriente Medio y África (EMEA) y Asia Pacífico (APAC). En función de la ubicación, los usuarios se aprovisionan en el dominio de AD correspondiente. La administración delegada de la aplicación de aprovisionamiento es posible para que los administradores de EMEA puedan administrar de forma independiente la configuración de aprovisionamiento de los usuarios que pertenecen a la región de EMEA.

Aspectos destacados de la configuración

- Configure dos nodos de agente de aprovisionamiento para alta disponibilidad y conmutación por error.

- Use el asistente para configuración del agente de aprovisionamiento para registrar todos los dominios secundarios de AD con el inquilino de Microsoft Entra.

- Cree una aplicación de aprovisionamiento de HR2AD independiente para cada dominio de destino.

- Al configurar la aplicación de aprovisionamiento, seleccione el dominio secundario de AD correspondiente en la lista desplegable de dominios de AD disponibles.

- Use filtros de alcance en la app de aprovisionamiento para definir los usuarios que procesa cada app.

- Configure la marca de omisión de la eliminación de los usuarios fuera de ámbito para evitar desactivaciones accidentales de cuentas.

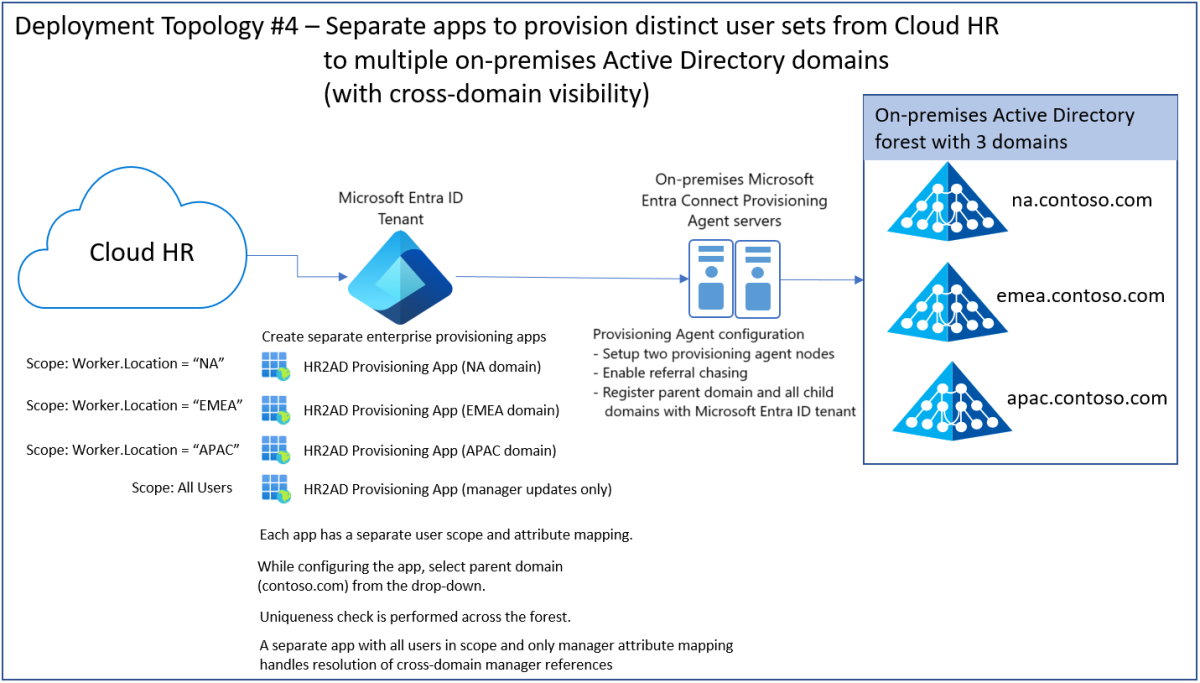

Topología de implementación 4: Aplicaciones independientes para aprovisionar distintos conjuntos de usuarios desde RR. HH. en la nube a varios dominios de Active Directory local (con visibilidad entre dominios)

Use la topología 4 para administrar varios dominios de AD secundarios independientes que pertenezcan al mismo bosque. El administrador de un usuario puede existir en un dominio diferente. Asegúrese también de que las reglas de generación de id. único para atributos como userPrincipalName, samAccountName y mail requieran una búsqueda de todo el bosque.

Por ejemplo, en el diagrama siguiente, las aplicaciones de aprovisionamiento se configuran para cada región geográfica: Norteamérica (NA), Europa, Oriente Medio y África (EMEA) y Asia Pacífico (APAC). En función de la ubicación, los usuarios se aprovisionan en el dominio de AD correspondiente. Las referencias de administrador entre dominios y la búsqueda en todo el bosque se controlan habilitando la búsqueda de referencias en el agente de aprovisionamiento.

Aspectos destacados de la configuración

- Configure dos nodos de agente de aprovisionamiento para alta disponibilidad y conmutación por error.

- Configure la búsqueda de referencias en el agente de aprovisionamiento.

- Use el asistente para configuración del agente de aprovisionamiento para registrar el dominio primario de AD y todos los dominios secundarios de AD con el inquilino de Microsoft Entra.

- Cree una aplicación de aprovisionamiento de HR2AD independiente para cada dominio de destino.

- Al configurar cada aplicación de aprovisionamiento, seleccione el dominio primario de AD en la lista desplegable de dominios de AD disponibles. La selección del dominio principal garantiza la búsqueda en todo el bosque a la vez que genera valores únicos para atributos como userPrincipalName, samAccountName y mail.

- Use parentDistinguishedName con la asignación de expresiones para crear dinámicamente el usuario en el dominio secundario correcto y el contenedor de unidades organizativas.

- Use filtros de alcance en la app de aprovisionamiento para definir los usuarios que procesa cada app.

- Para resolver las referencias de administradores entre dominios, cree una aplicación de aprovisionamiento de HR2AD independiente para actualizar solo el atributo de administrador. Establezca el ámbito de esta aplicación en todos los usuarios.

- Configure la marca de omisión de la eliminación de los usuarios fuera de ámbito para evitar desactivaciones accidentales de cuentas.

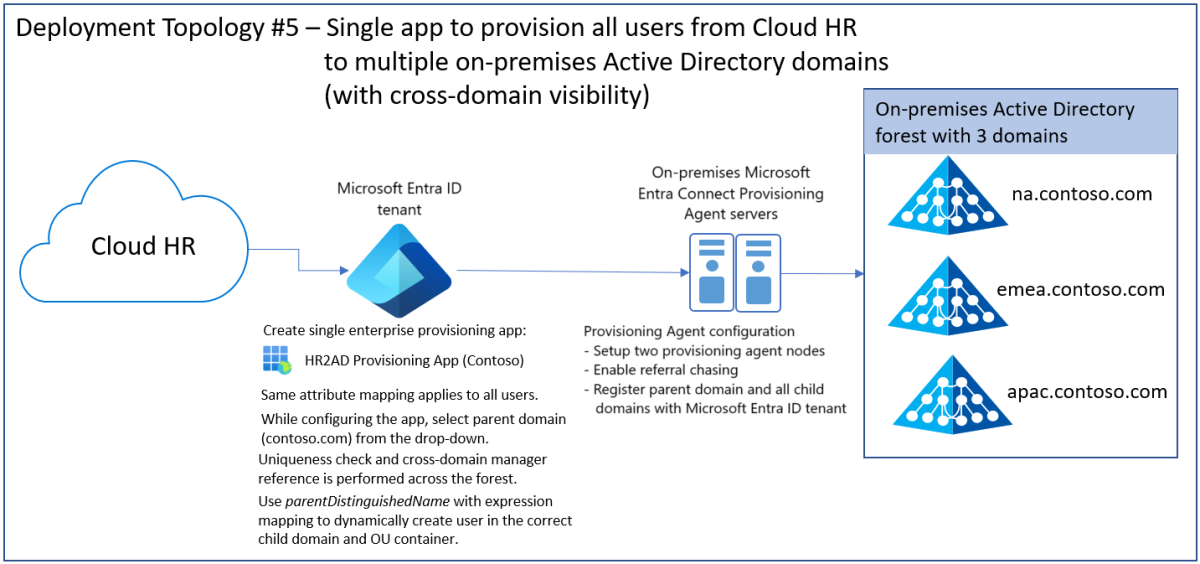

Topología de implementación 5: aplicación única para aprovisionar todos los usuarios desde RR. HH. en la nube a varios dominios de Active Directory local (con visibilidad entre dominios)

Use esta topología si desea usar una única aplicación de aprovisionamiento para administrar los usuarios que pertenecen a todos los dominios de AD primarios y secundarios. Esta topología se recomienda si las reglas de aprovisionamiento son coherentes en todos los dominios y no hay ningún requisito para la administración delegada de trabajos de aprovisionamiento. Esta topología admite la resolución de referencias de administradores entre dominios y permite realizar una comprobación de unidad en todo el bosque.

Por ejemplo, en el diagrama siguiente, una única aplicación de aprovisionamiento administra a los usuarios presentes en tres dominios secundarios diferentes agrupados por región: Norteamérica (NA), Europa, Oriente Medio y África (EMEA) y Asia Pacífico (APAC). La asignación de atributos de parentDistinguishedName se usa para crear dinámicamente un usuario en el dominio secundario adecuado. Las referencias de administrador entre dominios y la búsqueda en todo el bosque se controlan habilitando la búsqueda de referencias en el agente de aprovisionamiento.

Aspectos destacados de la configuración

- Configure dos nodos de agente de aprovisionamiento para alta disponibilidad y conmutación por error.

- Configure la búsqueda de referencias en el agente de aprovisionamiento.

- Use el asistente para configuración del agente de aprovisionamiento para registrar el dominio primario de AD y todos los dominios secundarios de AD con el inquilino de Microsoft Entra.

- Cree una única aplicación de aprovisionamiento de HR2AD para todo el bosque.

- Al configurar la aplicación de aprovisionamiento, seleccione el dominio primario de AD en la lista desplegable de dominios de AD disponibles. La selección del dominio principal garantiza la búsqueda en todo el bosque a la vez que genera valores únicos para atributos como userPrincipalName, samAccountName y mail.

- Use parentDistinguishedName con la asignación de expresiones para crear dinámicamente el usuario en el dominio secundario correcto y el contenedor de unidades organizativas.

- Si usas filtros de ámbito, configura la marca de omisión de la eliminación de los usuarios fuera de ámbito para evitar desactivaciones accidentales de cuentas.

Topología de implementación 6: aplicaciones independientes para aprovisionar distintos usuarios desde RR. HH. en la nube a bosques de Active Directory local desconectados

Use esta topología si la infraestructura de TI tiene bosques de AD desconectados o independientes y necesita aprovisionar usuarios a bosques diferentes en función de la afiliación empresarial. Por ejemplo: los usuarios que trabajan para la subsidiaria Contoso deben aprovisionarse en el dominio contoso.com, mientras que los usuarios que trabajan para la subsidiaria Fabrikam deben aprovisionarse en el dominio fabrikam.com.

Aspectos destacados de la configuración

- Configure dos conjuntos diferentes de agentes de aprovisionamiento para alta disponibilidad y conmutación por error, uno para cada bosque.

- Cree dos aplicaciones de aprovisionamiento diferentes, una para cada bosque.

- Si necesita resolver referencias entre dominios dentro del bosque, habilite la búsqueda de referencias en el agente de aprovisionamiento.

- Cree una aplicación de aprovisionamiento de HR2AD independiente para cada bosque desconectado.

- Al configurar cada aplicación de aprovisionamiento, seleccione el dominio primario de AD adecuado en la lista desplegable de nombres de dominios de AD disponibles.

- Configure la marca de omisión de la eliminación de los usuarios fuera de ámbito para evitar desactivaciones accidentales de cuentas.

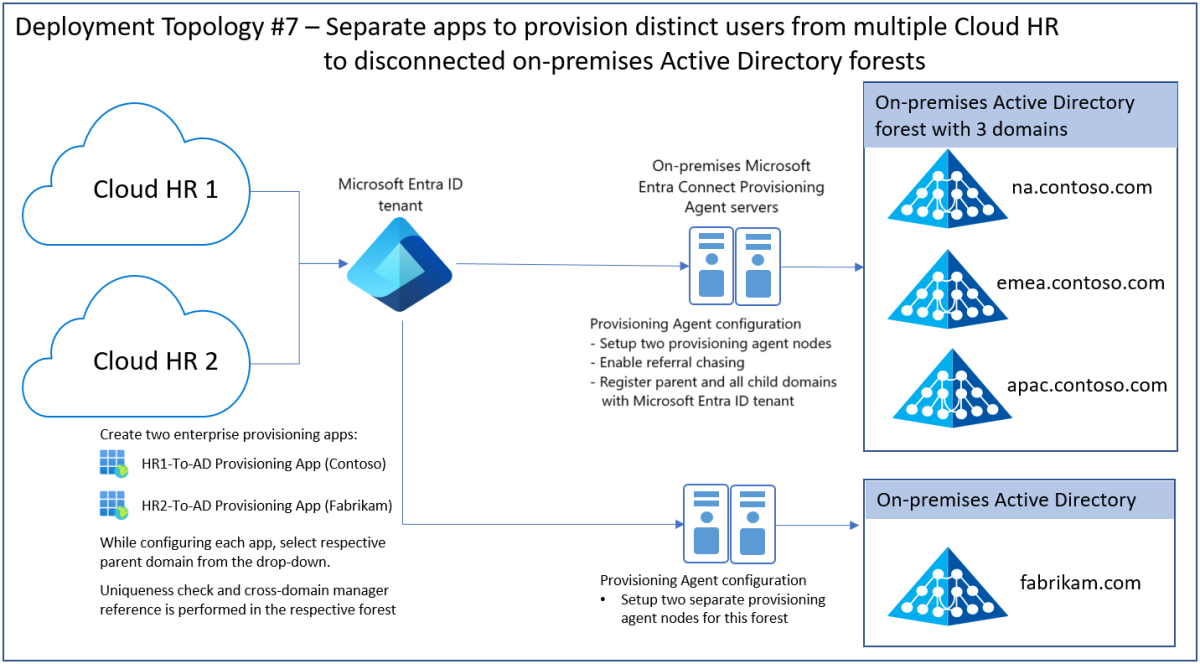

Topología de implementación 7: aplicaciones independientes para aprovisionar distintos usuarios desde varios RR. HH. en la nube a bosques de Active Directory local desconectados

En organizaciones grandes, no es raro tener varios sistemas de RR. HH. Durante los escenarios de M&A (fusiones y adquisiciones) empresariales, puede encontrarse con la necesidad de conectar Active Directory local a varios orígenes de RR. HH. Se recomienda la topología siguiente si tiene varios orígenes de RR. HH. y desea canalizar los datos de identidad de estos orígenes de RR. HH. a los mismos o a diferentes dominios de Active Directory local.

Aspectos destacados de la configuración

- Configure dos conjuntos diferentes de agentes de aprovisionamiento para alta disponibilidad y conmutación por error, uno para cada bosque.

- Si necesita resolver referencias entre dominios dentro del bosque, habilite la búsqueda de referencias en el agente de aprovisionamiento.

- Cree una aplicación de aprovisionamiento de HR2AD independiente para cada combinación de sistema de RR. HH. y Active Directory local.

- Al configurar cada aplicación de aprovisionamiento, seleccione el dominio primario de AD adecuado en la lista desplegable de nombres de dominios de AD disponibles.

- Configure la marca de omisión de la eliminación de los usuarios fuera de ámbito para evitar desactivaciones accidentales de cuentas.

Planeamiento de los filtros de ámbito y la asignación de atributos

Cuando se habilita el aprovisionamiento desde la aplicación de HR en la nube a Active Directory o Microsoft Entra ID, el centro de administración de Microsoft Entra controla los valores de los atributos a través de la asignación de atributos.

Definición de filtros de ámbito

Use filtros de ámbito para definir las reglas basadas en atributos que determinan qué usuarios se deben aprovisionar desde la aplicación de RR. HH. en la nube en Active Directory o a Microsoft Entra ID.

Al iniciar el proceso de las incorporaciones, reúna los siguientes requisitos:

- ¿La aplicación de RR. HH. en la nube se usa para incluir tanto a los empleados como a los trabajadores temporales?

- ¿Planea usar la aplicación de RR. HH. en la nube para el aprovisionamiento de usuarios de Microsoft Entra para administrar tanto a los empleados como a los trabajadores temporales?

- ¿Planea implementar la aplicación de RR. HH. en la nube para el aprovisionamiento de usuarios de Microsoft Entra solo para un subconjunto de usuarios de la aplicación de RR. HH. en la nube (por ejemplo, solo los empleados)? Un ejemplo podría ser solo los empleados.

En función de sus requisitos, al configurar las asignaciones de atributos, puede establecer el campo Ámbito de objeto de origen para seleccionar los conjuntos de usuarios de la aplicación de RR. HH. en la nube que deben incluirse en el aprovisionamiento en Active Directory. Para más información, vea el tutorial de la aplicación de RR. HH. en la nube, donde podrá ver los filtros de ámbito que más se usan.

Determinación de los atributos coincidentes

Con el aprovisionamiento, obtiene la capacidad de hacer coincidir las cuentas existentes entre el sistema de origen y el de destino. Al integrar la aplicación de RR. HH. en la nube con el servicio de aprovisionamiento de Microsoft Entra, puede configurar la asignación de atributos para determinar qué datos de los usuarios deben ir de la aplicación de RR. HH. en la nube a Active Directory o a Microsoft Entra ID.

Al iniciar el proceso de las incorporaciones, reúna los siguientes requisitos:

- ¿Cuál es el identificador único de esta aplicación de RR. HH. en la nube que se usa para identificar a cada usuario?

- Desde la perspectiva del ciclo de vida de las identidades, ¿cómo se administran las recontrataciones? En las recontrataciones, ¿se conserva el identificador anterior de los empleados?

- ¿Procesa las contrataciones con fecha futura y crea cuentas de Active Directory para estas de antemano?

- Desde la perspectiva del ciclo de vida de las identidades, ¿cómo controla la conversión de empleado a trabajador temporal o a la inversa?

- ¿Los usuarios convertidos conservan sus cuentas anteriores de Active Directory u obtienen otras nuevas?

En función de sus requisitos, Microsoft Entra ID admite la asignación directa de atributo a atributo al proporcionar valores constantes o escribir expresiones de asignaciones de atributos. Esta flexibilidad le brinda un mayor control de lo que se rellena en el atributo de la aplicación de destino. Puede usar Microsoft Graph API y Probador de Graph para exportar el esquema y las asignaciones de atributos de aprovisionamiento de usuarios en un archivo JSON e importarlos de nuevo en Microsoft Entra ID.

De forma predeterminada, el atributo de la aplicación de RR. HH. en la nube que representa el identificador de empleado único se usa como atributo coincidente asignado al atributo único en Active Directory. Por ejemplo, en el escenario de la aplicación Workday, el atributo WorkerID de Workday está asignado al atributo employeeID de Active Directory.

Puede establecer varios atributos coincidentes y asignar una precedencia de coincidencia. Se evalúan según la precedencia de la coincidencia. En el momento en que se encuentre una coincidencia, no se evaluarán más atributos coincidentes.

También puede personalizar las asignaciones de atributos predeterminados, como cambiar o eliminar asignaciones de atributos existentes. También puede crear asignaciones de atributos según sus necesidades empresariales. Para más información, vea el tutorial de la aplicación de RR. HH. en la nube (por ejemplo, Workday), en donde podrá consultar una lista de los atributos personalizados que se pueden asignar.

Determinar el estado de la cuenta de usuario

De manera predeterminada, la aplicación del conector de aprovisionamiento asigna el estado del perfil de usuario de RR.HH. al estado de la cuenta de usuario. El estado se usa para determinar si habilitar o deshabilitar la cuenta de usuario.

Al iniciar el proceso de las incorporaciones o bajas, reúna los siguientes requisitos.

| Proceso | Requisitos |

|---|---|

| Incorporaciones | Desde la perspectiva del ciclo de vida de las identidades, ¿cómo se administran las recontrataciones? En las recontrataciones, ¿se conserva el identificador anterior de los empleados? |

| ¿Procesa las contrataciones con fecha futura y crea cuentas de Active Directory para estas de antemano? ¿Estas cuentas se crean con el estado habilitado o deshabilitado? | |

| Desde la perspectiva del ciclo de vida de las identidades, ¿cómo controla la conversión de empleado a trabajador temporal o a la inversa? | |

| ¿Los usuarios convertidos conservan sus cuentas anteriores de Active Directory u obtienen otras nuevas? | |

| Bajas | ¿Las bajas de los empleados y los trabajadores temporales se administran de forma diferente en Active Directory? |

| ¿Qué fechas vigentes se tienen en cuenta para procesar la baja del usuario? | |

| ¿Cómo afectan las conversiones de empleados y trabajadores temporales a las cuentas de Active Directory existentes? | |

| ¿Cómo procesa la operación de rescisión en Active Directory? Las operaciones de rescisión deben controlarse si se crean contrataciones futuras en Active Directory como parte del proceso de incorporación. |

En función de sus requisitos, puede personalizar la lógica de asignación mediante expresiones de Microsoft Entra para que la cuenta de Active Directory esté habilitada o deshabilitada según una combinación de puntos de datos.

Asignación de atributos de usuario de la aplicación de RR. HH. en la nube en Active Directory

Cada aplicación de RR. HH. en la nube se incluye con asignaciones predeterminadas de la aplicación de RR. HH. en la nube en Active Directory.

Al iniciar el proceso de incorporaciones, cambios o bajas, reúna los siguientes requisitos.

| Proceso | Requisitos |

|---|---|

| Incorporaciones | ¿El proceso de creación de cuentas de Active Directory es manual, automatizado o parcialmente automatizado? |

| ¿Tiene pensado propagar los atributos personalizados de la aplicación de RR. HH. en la nube a Active Directory? | |

| Cambios | ¿Qué atributos quiere procesar cada vez que se realice una operación de cambio en la aplicación de RR. HH. en la nube? |

| ¿Se realizan validaciones de atributo específicas en el momento de realizar las actualizaciones de usuarios? Si la respuesta es que sí, proporcione detalles. | |

| Bajas | ¿Las bajas de los empleados y los trabajadores temporales se administran de forma diferente en Active Directory? |

| ¿Qué fechas vigentes se tienen en cuenta para procesar la baja del usuario? | |

| ¿Cómo afectan las conversiones de empleados y trabajadores temporales a las cuentas de Active Directory existentes? |

En función de sus requisitos, puede modificar las asignaciones para satisfacer sus objetivos de integración. Para más información, vea el tutorial de la aplicación específica de RR. HH. en la nube (por ejemplo, Workday), en donde podrá consultar una lista de los atributos personalizados que se pueden asignar.

Generación de un valor de atributo único

Los atributos como CN, samAccountName y UPN tienen restricciones únicas. Es posible que tenga que generar valores de atributo únicos al iniciar el proceso de combinaciones.

La función de Microsoft Entra ID SelectUniqueValues evalúa cada regla y, después, comprueba la unicidad del valor generado en el sistema de destino. Si quiere consultar un ejemplo, vea Generación de un valor único para el atributo userPrincipalName (UPN).

Nota:

Actualmente, esta función solo se admite para Workday a Active Directory, SAP SuccessFactors para el aprovisionamiento de usuarios de Active Directory y el aprovisionamiento controlado por API en Active Directory local. No se admite para su uso con otras aplicaciones de aprovisionamiento.

Configuración de la asignación de contenedores de unidades organizativas de Active Directory

Un requisito común es colocar las cuentas de usuario de Active Directory en contenedores en función de las unidades, las ubicaciones y los departamentos de la empresa. Cuando se inicia un proceso de cambio, y si hay un cambio en la organización de supervisión, es posible que tenga que mover al usuario de una unidad organizativa a otra en Active Directory.

Use la función Switch() para configurar la lógica de negocios de la asignación de la unidad organizativa y asígnela al atributo parentDistinguishedName de Active Directory.

Por ejemplo, si quiere crear usuarios en la unidad organizativa según el atributo de RR. HH. Municipio, puede usar la siguiente expresión:

Switch([Municipality], "OU=Default,OU=Users,DC=contoso,DC=com", "Dallas", "OU=Dallas,OU=Users,DC=contoso,DC=com", "Austin", "OU=Austin,OU=Users,DC=contoso,DC=com", "Seattle", "OU=Seattle,OU=Users,DC=contoso,DC=com", "London", "OU=London,OU=Users,DC=contoso,DC=com")

Con esta expresión, si el valor de Municipio es Dallas, Austin, Seattle o Londres, la cuenta de usuario se crea en la unidad organizativa correspondiente. Si no hay ninguna coincidencia, la cuenta se creará en la unidad organizativa predeterminada.

Planeamiento de la entrega de contraseñas de nuevas cuentas de usuario

Al iniciar el proceso de incorporaciones, debe establecer y proporcionar una contraseña temporal a las nuevas cuentas de usuario. Con el aprovisionamiento de usuarios de RR. HH. en la nube en Microsoft Entra, puede implementar la función de autoservicio de restablecimiento de contraseña (SSPR) de Microsoft Entra ID para el usuario desde el primer día.

SSPR es un medio sencillo con el que los administradores de TI pueden permitir que los usuarios restablezcan sus contraseñas o desbloqueen sus cuentas. Puede aprovisionar el atributo Número de móvil desde la aplicación de RR. HH. en la nube en Active Directory y sincronizarlo con Microsoft Entra ID. Una vez que el atributo Número de móvil esté en Microsoft Entra ID, puede habilitar la SSPR en la cuenta del usuario. El primer día, el nuevo usuario puede usar el número de móvil registrado y verificado para autenticarse. Consulte la documentación de SSPR para más información sobre cómo rellenar previamente la información de contacto de autenticación.

Planeamiento del ciclo inicial

Cuando el servicio de aprovisionamiento de Microsoft Entra se ejecuta por primera vez, se ejecuta un ciclo inicial en la aplicación de RR. HH. en la nube para crear una instantánea de todos los objetos de usuario en la aplicación de RR. HH. en la nube. El tiempo que tardan los ciclos iniciales depende directamente del número de usuarios que haya en el sistema de origen. El ciclo inicial de algunos inquilinos de aplicaciones de RR. HH. en la nube con más de 100 000 usuarios puede llevar mucho tiempo.

En el caso de los inquilinos de aplicaciones de RR. HH. en la nube de gran tamaño (>30 000 usuarios), ejecute el ciclo inicial en fases progresivas. Inicie las actualizaciones incrementales después de validar que se han establecido en Active Directory los atributos correctos de distintos escenarios de aprovisionamiento de usuarios. Siga el orden que se indica aquí.

- Ejecute el ciclo inicial solo para un conjunto limitado de usuarios estableciendo el filtro de ámbito.

- Compruebe el aprovisionamiento de cuentas de Active Directory y los valores de atributo establecidos para los usuarios seleccionados en la primera ejecución. Si el resultado cumple con sus expectativas, expanda el filtro de ámbito para que incluya más usuarios de forma progresiva y compruebe los resultados de la segunda ejecución.

Cuando esté conforme con los resultados del ciclo inicial de los usuarios de prueba, inicie las actualizaciones incrementales.

Planeamiento de pruebas y seguridad

Una implementación consta de etapas que van desde el piloto inicial hasta la habilitación del aprovisionamiento de usuarios. En cada etapa, asegúrese de que está probando los resultados esperados. Además, audite los ciclos de aprovisionamiento.

Planeamiento de pruebas

Después de configurar el aprovisionamiento de usuarios de la aplicación de RR. HH. en la nube en Microsoft Entra, ejecute casos de prueba para comprobar si esta solución cumple con los requisitos de su organización.

| Escenarios | Resultados esperados |

|---|---|

| Se contrata al nuevo empleado en la aplicación de RR. HH. en la nube. | - La cuenta de usuario se aprovisiona en Active Directory. - El usuario puede iniciar sesión en las aplicaciones de dominio de Active Directory y realizar las acciones deseadas. - Si la sincronización de Microsoft Entra Connect está configurada, la cuenta de usuario también se crea en Microsoft Entra ID. |

| Se da de baja al usuario en la aplicación de RR. HH. en la nube. | - La cuenta de usuario está deshabilitada en Active Directory. - El usuario no puede iniciar sesión en ninguna aplicación empresarial protegida por Active Directory. |

| Se actualiza la organización de supervisión de usuarios en la aplicación de RR. HH. en la nube. | En función de la asignación de atributos, la cuenta de usuario se mueve de una unidad organizativa a otra en Active Directory. |

| El departamento de RR. HH. actualiza al administrador del usuario en la aplicación de RR. HH. en la nube. | Se actualiza el campo de administrador de Active Directory para que refleje el nombre del nuevo administrador. |

| RR. HH. recontrata a un empleado en un nuevo rol. | El comportamiento depende de cómo se haya configurado la aplicación de RR. HH. en la nube para generar los identificadores de los empleados: Si el Id. de empleado antiguo se usa para un empleado recontratado, el conector habilita la cuenta de Active Directory existente para el usuario. Si el empleado recontratado obtiene un nuevo ID de empleado, el conector crea una nueva cuenta de Active Directory para el usuario. |

| El departamento de RR. HH. convierte al empleado en trabajador temporal o viceversa. | Se crea otra cuenta de Active Directory para el nuevo rol y la cuenta anterior se deshabilita en la fecha de aplicación de la conversión. |

Use los resultados anteriores para determinar cómo realizar la transición de la implementación automática del aprovisionamiento de usuarios en producción en función de las escalas de tiempo establecidas.

Sugerencia

Use técnicas como la reducción y la limpieza de datos al actualizar el entorno de prueba con los datos de producción para quitar o enmascarar datos personales confidenciales a fin de cumplir con los estándares de privacidad y seguridad.

Planeamiento de seguridad

Es habitual que se necesite una revisión de seguridad como parte de la implementación de un nuevo servicio. Si se necesita una revisión de seguridad o no se ha realizado, vea las numerosas notas del producto de Microsoft Entra ID, en las que se proporciona información general sobre la identidad como servicio.

Planeamiento de la reversión

La implementación del aprovisionamiento de usuarios de RR. HH. en la nube podría no funcionar según lo previsto en el entorno de producción. Si es así, los siguientes pasos de reversión pueden ayudarle a volver a un estado anterior que sepa que funciona.

- Revise los registros de aprovisionamiento para determinar qué operaciones incorrectas se produjeron en los usuarios o grupos afectados. Para más información sobre el informe de resumen y los registros de aprovisionamiento, vea Administración del aprovisionamiento de usuarios de la aplicación de RR. HH. en la nube.

- El último estado válido conocido de los usuarios o grupos afectados se puede determinar mediante los registros de aprovisionamiento o al revisar los sistemas de destino (Microsoft Entra ID o Active Directory).

- Trabaje con el propietario de la aplicación para actualizar los usuarios o grupos afectados directamente en la aplicación con los últimos valores de estado válido conocidos.

Implementación de la aplicación de RR. HH. en la nube

Elija la aplicación de RR. HH. en la nube que se ajuste a los requisitos de la solución.

Workday: para importar perfiles de trabajo de Workday en Active Directory y Microsoft Entra ID, vea Tutorial: Configuración de Workday para el aprovisionamiento automático de usuarios. Si quiere, puede reescribir la dirección de correo electrónico, el nombre de usuario y el número de teléfono en Workday.

SAP SuccessFactors: para importar perfiles de trabajo de SuccessFactors en Active Directory y Microsoft Entra ID, vea Tutorial: Configuración del aprovisionamiento de usuarios de SAP SuccessFactors a Active Directory. Opcionalmente, puede reescribir la dirección de correo electrónico y el nombre de usuario en SuccessFactors.

Administración de la configuración

Microsoft Entra ID puede proporcionar conclusiones adicionales sobre el uso del aprovisionamiento de usuarios y el estado operativo mediante registros de aprovisionamiento e informes.

Obtención de información a partir de informes y registros

Después de un ciclo inicial correcto, el servicio de aprovisionamiento de Microsoft Entra sigue ejecutando actualizaciones incrementales de manera indefinida, a intervalos definidos en los tutoriales específicos de cada aplicación, hasta que se produzca alguno de los siguientes eventos:

- El servicio se detiene de forma manual. Se desencadena un nuevo ciclo inicial mediante el centro de administración de Microsoft Entra o el comando adecuado de Microsoft Graph API.

- Se desencadena un nuevo ciclo inicial debido a un cambio en las asignaciones de atributos o los filtros de ámbito.

- El proceso de aprovisionamiento entra en cuarentena debido a una alta tasa de errores. Permanece en cuarentena durante más de cuatro semanas, momento en el que se deshabilita de forma automática.

Para revisar estos eventos y todas las demás actividades que ha realizado el servicio de aprovisionamiento, aprenda a consultar los registros y obtener informes sobre la actividad de aprovisionamiento.

Registros de Azure Monitor

Todas las actividades realizadas por el servicio de aprovisionamiento se registran en los registros de aprovisionamiento de Microsoft Entra ID. Puede enrutar los registros de aprovisionamiento de Microsoft Entra a un área de trabajo de Log Analytics, que envía los datos a los registros de Azure Monitor y a los libros de Microsoft Entra, donde puede consultar datos para buscar eventos, analizar tendencias y realizar la correlación entre varios orígenes de datos. Vea el siguiente vídeo para conocer las ventajas de usar los registros de Azure Monitor para los registros de Microsoft Entra en escenarios de usuario prácticos.

Para habilitar libros de Log Analytics y Microsoft Entra, debe configurar un área de trabajo de Log Analytics. A continuación, enrute los datos al punto de conexión adecuado mediante la configuración de diagnóstico. Para más información, vea:

- Configuración de un área de trabajo de Log Analytics

- Integración de registros de actividad de Microsoft Entra con registros de Azure Monitor

- Cómo usar los libros de Microsoft Entra

- Libro de conclusiones de aprovisionamiento

Administración de datos personales

El agente de aprovisionamiento de Microsoft Entra Connect instalado en Windows Server crea registros en el registro de eventos de Windows que pueden contener datos personales en función de las asignaciones de atributos de la aplicación de RR. HH. en la nube en Active Directory. Para cumplir con las obligaciones de privacidad de los usuarios, configure una tarea programada de Windows que borre el registro de eventos y asegúrese de que no se conserve ningún dato durante más de 48 horas.

El servicio de aprovisionamiento de Microsoft Entra no genera informes, realiza análisis ni proporciona información más allá de 30 días, ya que el servicio no almacena, procesa ni conserva datos que tengan más de 30 días.

Administración de flujos de trabajo del ciclo de vida de empleados que se unen, se trasladan o se van

Puede ampliar el proceso de aprovisionamiento controlado por recursos humanos para automatizar aún más los procesos empresariales y los controles de seguridad asociados a nuevas contrataciones, cambios de empleo y terminación. Con los flujos de trabajo del ciclo de vida de Gobierno de Microsoft Entra ID, puede configurar flujos de trabajo de empleados que se unen, se trasladan o se van, como:

- "X" días antes de las nuevas uniones de contrataciones, enviar un correo electrónico al administrador, agregar usuarios a grupos y generar un pase de acceso temporal para el inicio de sesión por primera vez.

- Cuando haya un cambio en el departamento o el puesto de trabajo o la pertenencia a un grupo del usuario, inicie una tarea personalizada.

- En el último día de trabajo, enviar un correo electrónico al administrador y quitar el usuario de los grupos y las asignaciones de licencias.

- "X" días después de la finalización, eliminar al usuario de Microsoft Entra ID.

Solución de problemas

Para solucionar los problemas que pueden surgir durante el aprovisionamiento, vea los siguientes artículos:

- Problema al configurar el aprovisionamiento de usuarios para una aplicación de la galería de Microsoft Entra

- Sincronización de un atributo de Active Directory local con Microsoft Entra ID para el aprovisionamiento en una aplicación

- Problema al guardar las credenciales de administrador al configurar el aprovisionamiento de usuarios en una aplicación de la galería de Microsoft Entra

- No se aprovisionan usuarios en una aplicación de la galería de Microsoft Entra

- Aprovisionamiento de un conjunto de usuarios incorrecto en una aplicación de la galería de Microsoft Entra

- Configuración del Visor de eventos de Windows para solucionar problemas del agente

- Configuración de los registros de aprovisionamiento del Centro de administración de Microsoft Entra para la solución de problemas del servicio

- Información sobre registros para las operaciones de creación de cuentas de usuario de AD

- Información sobre registros para las operaciones de actualización del administrador

- Resolución de errores comunes