Märkus.

Juurdepääs sellele lehele nõuab autoriseerimist. Võite proovida sisse logida või kausta vahetada.

Juurdepääs sellele lehele nõuab autoriseerimist. Võite proovida kausta vahetada.

Klientidel on andmete privaatsuse ja vastavuse nõuded, et kaitsta oma andmeid, krüpteerides nende jõudeolekus olevad andmed. See kaitseb andmeid paljastamise eest juhul, kui andmebaasi koopia varastatakse. Puhkeolekus andmete krüptimisega on varastatud andmebaasi andmed kaitstud ilma krüpteerimisvõtmeta teise serverisse taastamise eest.

Kõik sinna Power Platform salvestatud kliendiandmed krüpteeritakse vaikimisi tugevate Microsofti hallatavate krüptovõtmetega. Microsoft salvestab ja haldab kõigi teie andmete andmebaasi krüptovõtit, nii et te ei pea seda tegema. Kuid Power Platform pakub seda kliendi hallatavat krüpteerimisvõtit (CMK) teie täiendavaks andmekaitse kontrolliks, kus saate ise hallata andmebaasi krüpteerimisvõtit, mis on seotud teie Microsoft Dataverse'i keskkonnaga. See võimaldab teil soovi korral krüptovõtit pöörata või vahetada ning takistada Microsofti juurdepääsu teie kliendiandmetele, kui tühistate võtme juurdepääsu meie teenustele.

Kliendi hallatava võtme sisestamise Power Platform kohta lisateabe saamiseks vaadake kliendi hallatava võtme videot.

Need krüpteerimisvõtme toimingud on saadaval kliendi hallatava võtmega (CMK):

- Loo RSA (RSA-HSM) võti oma Azure Key Vaultist.

- Looge Power Platform oma võtme jaoks ettevõtte poliitika.

- Andke ettevõtte poliitikale Power Platform õigus oma võtmehoidlale juurde pääseda.

- Andke teenuse administraatorile Power Platform ettevõtte poliitika lugemine.

- Rakendage oma keskkonnale krüptovõti.

- Keskkonna CMK-krüptimise ennistamine/eemaldamine Microsofti hallatavale võtmele.

- Muutke võtit, luues uue ettevõttepoliitika, eemaldades keskkonna CMK-st ja rakendades CMK-d uuesti uue ettevõttepoliitikaga.

- Lukustage CMK keskkonnad, tühistades CMK võtmehoidla ja/või võtmeõigused.

- Tooge oma võtmega (BYOK) keskkonnad CMK-sse, rakendades CMK-võtit.

Praegu saab kliendi hallatava võtmega krüpteerida kõiki teie kliendiandmeid, mis on salvestatud ainult järgmistesse rakendustesse ja teenustesse.

Kommertspilv

- Dataverse (Kohandatud lahendused ja Microsofti teenused)

- Dataverse Copilot mudelipõhiste rakenduste jaoks

- Power Automate

- Chat for Dynamics 365

- Dynamics 365 müük

- Dynamics 365 Customer Service

- Dynamics 365 Customer Insights - Data

- Dynamics 365 Field Service

- Dynamics 365 Retail

- Dynamics 365 Finance (Finants ja operatsioonid)

- Dynamics 365 Intelligent Order Management (Finants ja operatsioonid)

- Dynamics 365 Project Operations (rahandus ja operatsioonid)

- Dynamics 365 Supply Chain Management (finants ja operatsioonid)

- Copilot Studio

Suveräänne pilv – GCC High

- Dataverse (Kohandatud lahendused ja Microsofti teenused)

- Dataverse Copilot mudelipõhiste rakenduste jaoks

- Chat for Dynamics 365

- Dynamics 365 müük

- Dynamics 365 Customer Service

- Dynamics 365 Customer Insights - Data

- Copilot Studio

Märkus.

- Kliendi hallatava võtmetoe kohta teabe saamiseks võtke ühendust ülal loetlemata teenuste esindajaga.

- Nuance Vestluse IVR ja tegija tervitussisu on kliendi hallatava võtme krüptimisest välja jäetud.

- Konnektorite ühendussätted krüptitakse jätkuvalt Microsofti hallatava võtmega.

- Konfigureeritud CMK ei krüpteeri Copilot Studio poolt saadetud andmeid Agent 365 turvaauditi logimise osana.

- Power Apps'i kuvanimed, kirjeldused ja ühenduse metaandmed krüpteeritakse jätkuvalt Microsofti hallatava võtmega.

- Allalaadimistulemuste link ja muud lahenduse kontrollija jõustamise käigus lahenduse kontrolli käigus loodud andmed krüptitakse jätkuvalt Microsofti hallatava võtmega.

Krüpteerida saab ka finants- ja äritoimingute rakendustega keskkondi, kus Power Platform integratsioon on lubatud . Integreerimata Power Platform finants- ja äritegevuskeskkonnad kasutavad andmete krüptimiseks jätkuvalt Microsofti hallatavat vaikevõtit. Lisateavet leiate teemast Krüptimine finants- ja äritoimingute rakendustes.

Sissejuhatus kliendi hallatavasse võtmesse

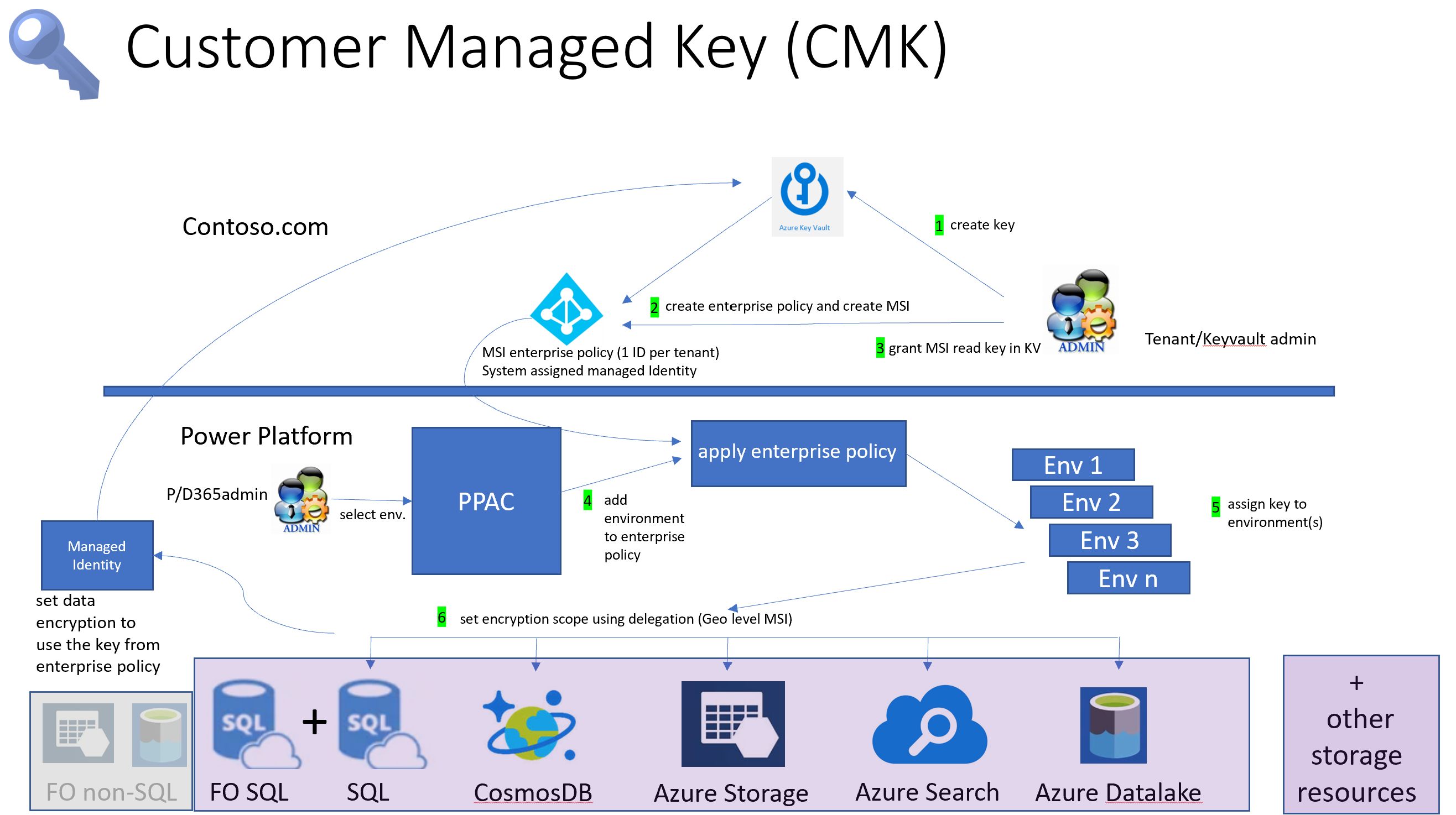

Kliendi hallatava võtme abil saavad administraatorid anda oma krüpteerimisvõtme Azure Key Vault'ist Power Platformi salvestusteenustele, et krüpteerida oma kliendiandmeid. Microsoftil ei ole otsest ligipääsu sinu Azure Key Vault'ile. Selleks, et Power Platformi teenused pääseksid ligi krüpteerimisvõtmele teie Azure Key Vault'ist, loob administraator Power Platformi ettevõtte poliitika, mis viitab krüpteerimisvõtmele ja annab sellele ettevõtte poliitikale juurdepääsu võtme lugemiseks teie Azure Key Vault'ist.

Teenuseadministraator Power Platform saab seejärel lisada Dataverse keskkonnad ettevõtte poliitikasse, et alustada kõigi keskkonnas olevate kliendiandmete krüptimist teie krüptovõtmega. Administraatorid saavad muuta keskkonna krüptimisvõtit, luues uue ettevõtte poliitika ja lisades keskkonna (pärast selle eemaldamist) uude ettevõtte poliitikasse. Kui keskkonda ei pea enam kliendi hallatava võtmega krüptima, saab administraator keskkonna ettevõtte poliitikast eemaldada Dataverse , et taastada andmete krüptimine Microsofti hallatavale võtmele.

Administraator saab lukustada kliendi hallatavad võtmekeskkonnad, tühistades võtme juurdepääsu ettevõtte poliitikast, ja avada keskkonnad, taastades võtme juurdepääsu. Lisateave: Keskkondade lukustamine võtmehoidla ja/või võtmeõiguste juurdepääsu tühistamise teel

Peamiste juhtimisülesannete lihtsustamiseks on ülesanded jagatud kolme põhivaldkonda:

- Looge krüptovõti.

- Looge ettevõtte poliitika ja andke juurdepääs.

- Keskkonna krüptimise haldamine.

Hoiatus

Kui keskkonnad on lukustatud, ei pääse neile ligi keegi, sealhulgas Microsofti tugiteenused. Lukustatud keskkonnad keelatakse ja võib tekkida andmete kadu.

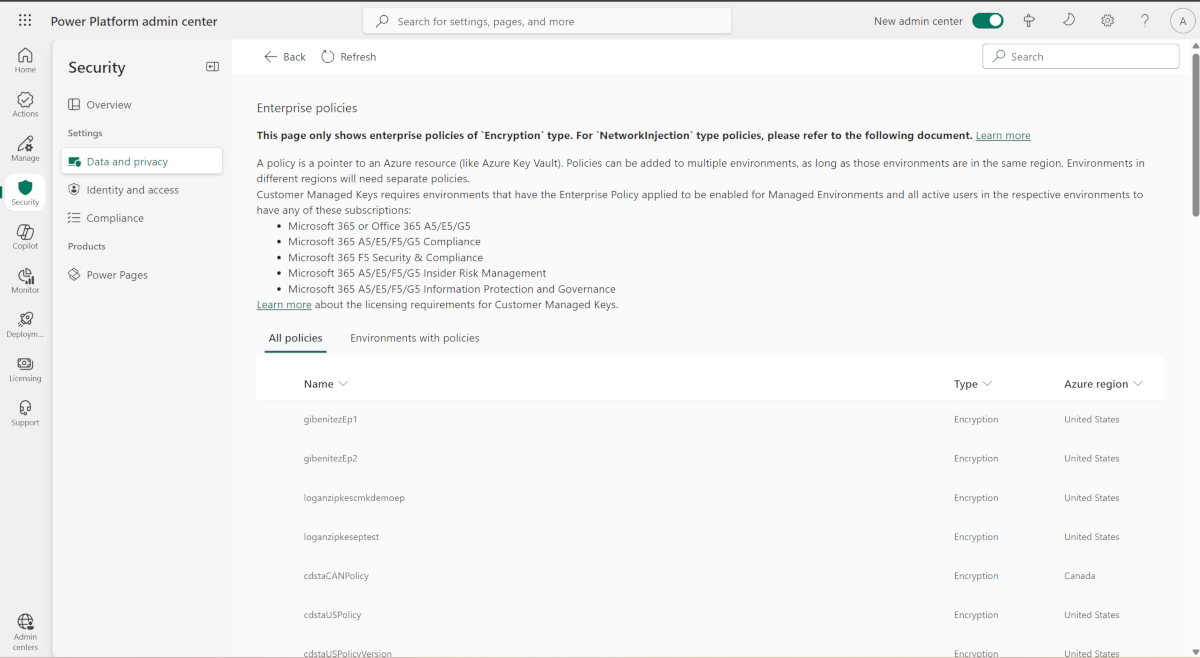

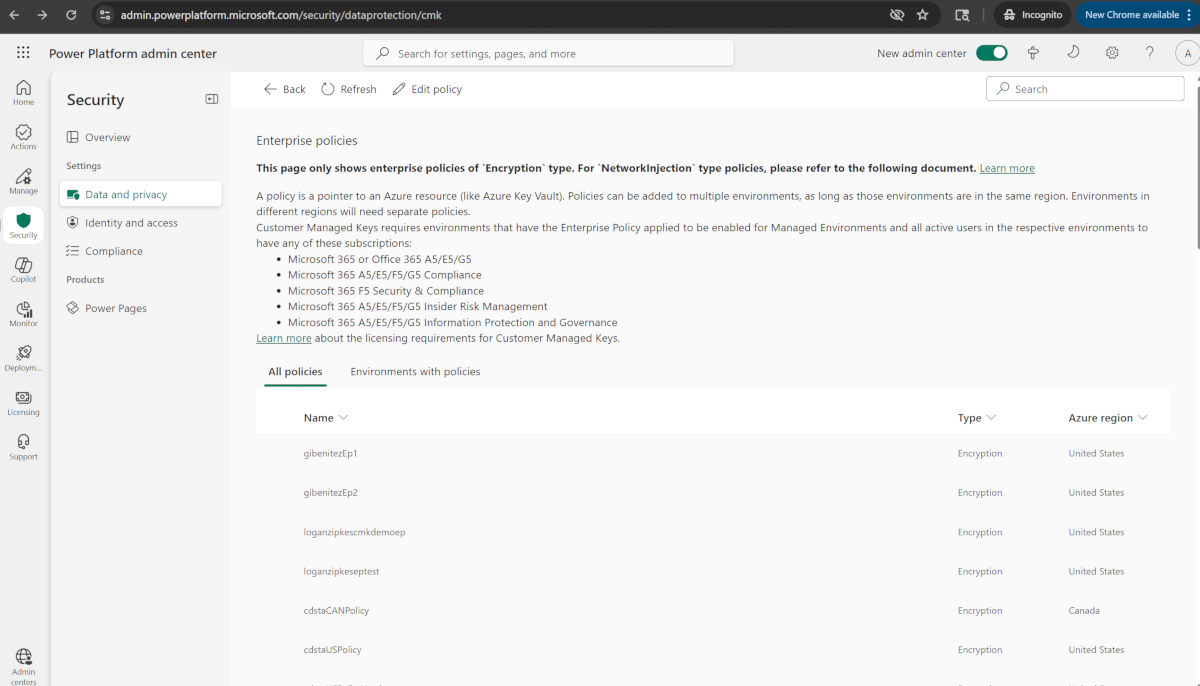

Kliendi hallatava võtme litsentsimisnõuded

Kliendi hallatava võtme poliitika jõustatakse ainult keskkondades, mis on hallatavate keskkondade jaoks aktiveeritud. Hallatud keskkonnad on kaasatud eraldiseisvatesse Power Apps, Power Automate, Microsoft Copilot Studio, Power Pages ja Dynamics 365 litsentsidesse, mis annavad premium-kasutusõigused. Loe lähemalt Hallatud keskkonna litsentsimise kohtalitsentsimise ülevaatest Microsoft Power Platform kohta.

Lisaks nõuab kliendi hallatava võtme kasutamine Microsoft Power Platform ja Dynamics 365 jaoks, et kasutajad keskkondades, kus krüpteerimisvõtme poliitika on rakendatud, omaksid üht järgmistest tellimustest:

- Microsoft 365 või Office 365 A5/E5/G5

- Microsoft 365 A5/E5/F5/G5 vastavus

- Microsoft 365 F5 turvalisus ja Vastavus

- Microsoft 365 A5/E5/F5/G5 Infokaitse ja juhtimine

- Microsoft 365 A5/E5/F5/G5 siseringi riskijuhtimine

Vaadake nende litsentside kohta lisateavet.

Võtme haldamisel tekkiva võimaliku riski mõistmine

Nagu mis tahes äriliselt kriitilise tähtsusega rakenduse puhul peab organisatsioonisisene personal, kellel on administraatoritasemel juurdepääs, olema usaldusväärne. Enne võtmehalduse funktsiooni kasutamist peate mõistma andmebaasi krüptovõtmete haldamisega seotud ohtu. On mõeldav, et teie organisatsioonis töötav pahatahtlik administraator (isik, kellele on antud või kes on saanud administraatoritaseme juurdepääsu kavatsusega kahjustada organisatsiooni turvet või äriprotsesse) võib kasutada võtmete haldamise funktsiooni võtme loomiseks ja selle kasutamiseks rentniku keskkondade lukustamiseks.

Kaaluge järgmist sündmuste jada.

Pahatahtliku võtmehoidla administraator loob Azure portaalis võtme ja ettevõtte poliitika. Azure Key Vault administraator läheb Power Platformi halduskeskusesse ja lisab keskkonnad ettevõtte poliitikasse. Pahatahtlik administraator naaseb seejärel Azure'i portaali ja tühistab võtmejuurdepääsu ettevõtte poliitikale, lukustades sellega kõik keskkonnad. See põhjustab ärikatkestusi, kuna kõik keskkonnad muutuvad ligipääsmatuks ja kui seda sündmust ei lahendata, st võtme juurdepääs taastatakse, võivad keskkonnaandmed kaotsi minna.

Märkus.

- Azure Key Vault on sisseehitatud kaitsemehhanismid, mis aitavad võtit taastada, mis nõuavad Soft Delete ja Purge kaitse võtmehoidla seadete lubamist.

- Teine meedevaade on ülesannete eraldamine, kus Azure Key Vault administraatoril ei ole ligipääsu Power Platformi halduskeskusele.

Riski maandamise kohustuse lahusus

Selles jaotises kirjeldatakse kliendi hallatavaid põhifunktsioonide ülesandeid, mille eest iga administraatoriroll vastutab. Nende ülesannete eraldamine aitab vähendada kliendi hallatavate võtmetega seotud riske.

Azure Key Vault ja Power Platform/Dynamics 365 service admin tasks

Kliendi hallatavate võtmete lubamiseks loob võtmehoidla administraator esmalt võtme Azure'i võtmekambrisse ja loob Power Platformi ettevõtte poliitika. Kui ettevõtte poliitika luuakse, luuakse spetsiaalne Microsoft Entra ID hallatav identiteet. Seejärel naaseb võtmehoidla administraator Azure'i võtmekambrisse ja annab ettevõtte poliitikale/hallatavale identiteedile juurdepääsu krüpteerimisvõtmele.

Võtmehoidla administraator annab vastavale Power Platform/Dynamics 365 teenuse administraatorile lugemisõiguse ettevõtte poliitikale. Kui lugemisluba on antud, saab Power Platform/Dynamics 365 teenuse administraator minna Power Platformi halduskeskusesse ja lisada keskkonnad ettevõtte poliitikasse. Seejärel krüptitakse kõik lisatud keskkondade kliendiandmed kliendi hallatava võtmega, mis on lingitud selle ettevõtte poliitikaga.

Eeltingimused

- Azure tellimus, mis sisaldab Azure Key Vault või Azure Key Vault hallatud riistvaraturbe mooduleid.

- Microsoft Entra ID, millel on:

- Panustaja luba Microsoft Entra tellimusele.

- Luba luua Azure Key Vault ja võti.

- Juurdepääs ressursirühma loomiseks. See on vajalik võtmehoidla seadistamiseks.

Loo võti ja anna ligipääs Azure Key Vault abil

Azure Key Vault administraator täidab need ülesanded Azure'is.

- Loo Azure'i tasuline tellimus ja Key Vault. Ignoreeri seda sammu, kui sul on juba tellimus, mis sisaldab Azure Key Vault'i.

- Mine Azure Key Vault teenusesse ja loo võti. Lisateave: võtmehoidlas võtme loomine

- Luba Power Platformi ettevõtte poliitikate teenus oma Azure tellimuse jaoks. Tehke seda ainult üks kord. Lisainfo: Luba Power Platform ettevõtte poliitikate teenus oma Azure tellimuse jaoks

- Looge Power Platform ettevõtte poliitika. Lisateave: Ettevõttepoliitika loomine

- Andke ettevõtte poliitika õigused võtmehoidlale juurdepääsuks. Lisateave: Ettevõtte poliitika õiguste andmine võtmehoidlale juurdepääsuks

- Anna Power Platformile ja Dynamics 365 administraatoritele luba lugeda ettevõtte poliitikat. Lisateave: Administraatoriõiguse andmine Power Platform ettevõtte poliitika lugemiseks

Power Platform/Dynamics 365 service admin Power Platform admin center tasks

Eeltingimus

Power Platformi administraator peab olema määratud kas Power Platformi või Dynamics 365 teenuse administraatori Microsoft Entra rolli.

Keskkonna krüptimise haldamine halduskeskuses Power Platform

Administraator Power Platform haldab halduskeskuses Power Platform keskkonnaga seotud kliendi hallatavaid võtmeülesandeid.

- Lisage keskkonnad Power Platform ettevõtte poliitikasse, et krüpteerida andmed kliendi hallatava võtmega. Lisateave: Keskkonna lisamine ettevõtte poliitikasse andmete krüptimiseks

- Eemaldage keskkonnad ettevõtte poliitikast, et tagastada krüptimine Microsofti hallatavale võtmele. Lisateave:Keskkondade eemaldamine poliitikast, et naasta Microsofti hallatava võtme juurde

- Muutke võtit, eemaldades keskkonnad vanast ettevõtte poliitikast ja lisades keskkonnad uude ettevõtte poliitikasse. Lisateave: Sirptimisvõtme loomine ja juurdepääsu andmine

- Migreerimine BYOK-ist. Kui kasutate varasemat isehallatava krüptovõtme funktsiooni, saate oma võtme migreerida kliendi hallatavasse võtmesse. Lisateavet leiate teemast Oma võtme keskkondade migreerimine kliendi hallatavasse võtmesse.

Krüpteerimisvõtme loomine ja juurdepääsu andmine

Loo Azure'i tasuline tellimus ja võtmehoidla

Azure'is tee järgmised sammud:

Loo Pay-as-you-Go või selle ekvivalentne Azure tellimus. Seda toimingut pole vaja, kui rentnikul on juba tellimus.

Looge ressursirühm. Lisateave: Ressursirühmade loomine

Märkus.

Loo või kasuta ressursigruppi, mille asukoht, näiteks Kesk-USA, mis vastab Power Platformi keskkonna piirkonnale, näiteks United States.

Looge võtmehoidla, kasutades tasulist tellimust, mis sisaldab eelmises etapis loodud ressursirühmaga pehme kustutamise ja tühjendamise kaitset.

Oluline

Tagamaks, et teie keskkond on kaitstud krüptovõtme juhusliku kustutamise eest, peab võtmehoidlas olema lubatud pehme kustutamise ja tühjendamise kaitse. Te ei saa oma keskkonda oma võtmega krüptida ilma neid sätteid lubamata. Lisainfo: Azure Key Vault pehme kustutamise ülevaade Lisainfo: Loo võtmehoidla Azure portaali abil

Võtmehoidlas võtme loomine

- Veenduge, et olete eeltingimused täitnud.

- Mine portaalile Azure >Key Vault ja leia key vault, kus soovid krüpteerimisvõtit genereerida.

- Kontrolli Azure'i võtmehoidla seadeid:

- Valige jaotises Sätted Atribuudid.

- Määrake või kontrollige jaotises Pehme kustutamine, et see on seatud väärtusele Pehme kustutamine on selles võtmehoidla suvandis lubatud.

- Määrake või veenduge, et jaotises Tühjendamiskaitse (kustutatud hoidlate ja hoidlaobjektide kohustusliku säilitusperioodi jõustamine) on lubatud .

- Kui tegite muudatusi, valige Salvesta.

RSA-võtmete loomine

Looge või importige võti, millel on järgmised atribuudid.

- Key Vault omaduste lehtedel vali Keys.

- Valige Loo/impordi.

- Määrake kuval Võtme loomine järgmised väärtused ja seejärel valige Loo.

- Valikud: Genereeri

- Nimi: sisestage võtme nimi

- Võtme tüüp: RSA

- RSA võtme suurus: 2048 või 3072

Oluline

Kui määrate võtmes aegumiskuupäeva ja võti aegus, on kõik selle võtmega krüptitud keskkonnad maas. Sea an hoiatus, et jälgida aegumissertifikaate koos e-posti teavitusega oma kohaliku Power Platformi administraatori ja Azure võtmehoidla administraatori jaoks, et meeldetuletus aegumiskuupäeva uuendamiseks. See on oluline planeerimata süsteemikatkestuste vältimiseks.

Riistvara turbemoodulite (HSM) kaitstud võtmete importimine

Keskkondade krüptimiseks Power Platform Dataverse saate kasutada riistvaraliste turbemoodulite (HSM) kaitstud võtmeid. Teie HSM-kaitsega võtmed tuleb importida võtmehoidlasse , et saaks luua ettevõtte poliitika. Lisateabe saamiseks vaata Supported HSMsImport HSM-kaitstud võtmed Key Vault-sse (BYOK).

Loo võti Azure Key Vault Managed HSM-is

Saad kasutada krüpteerimisvõtit, mis on loodud Azure Key Vault Managed HSM-ist, et krüpteerida oma keskkonnaandmeid. See annab teile FIPS 140-2 3. taseme toe.

RSA-HSM-võtmete loomine

Veenduge, et olete eeltingimused täitnud.

Avage Azure’i portaalis.

Hallatava HSM-i loomine:

Lubage oma hallatavas HSM-is puhastuskaitse .

Andke hallatava HSM-i krüptokasutaja roll isikule, kes lõi hallatava HSM-i võtmehoidla.

- Juurdepääs hallatud HSM-võtmehoidlale portaalis Azure .

- Liikuge jaotisse Kohalik RBAC ja valige + Lisa.

- Valige ripploendist Roll hallatava HSM-i krüptokasutaja roll lehel Rollimääramine .

- Valige jaotises Ulatus Kõik võtmed.

- Valige Valige turbeprintsiip ja seejärel valige lehel Printsiibi lisamine administraator.

- Valige Loo.

RSA-HSM-võtme loomine:

- Valikud: Genereeri

- Nimi: sisestage võtme nimi

- Võtme tüüp: RSA-HSM

- RSA võtme suurus: 2048

Märkus.

Toetatud RSA-HSM-võtme suurused: 2048-bitine ja 3072-bitine.

Krüpteeri oma keskkond Azure Key Vault'i võtmega privaatlingiga

Saad uuendada oma Azure Key vaulti võrku, lubades privaatse lõpp-punkti ning kasutada võtme seifi võtit Power Platformi keskkondade krüpteerimiseks.

Saate luua uue võtmehoidla ja luua privaatse lingi ühenduse või luua privaatse lingi ühenduse olemasoleva võtmehoidlaga ning luua sellest võtmehoidlast võtmehoidla ja kasutada seda oma keskkonna krüptimiseks. Samuti saate luua privaatse lingi ühenduse olemasoleva võtmehoidlaga pärast seda, kui olete võtme juba loonud, ja kasutada seda oma keskkonna krüptimiseks.

Krüpteerige andmed võtmehoidla võtmega privaatse lingiga

Loo Azure Key Vault järgmiste valikutega:

- Luba puhastuskaitse

- Võtme tüüp: RSA

- Võtme suurus: 2048 või 3072

Kopeerige võtmehoidla URL ja krüptovõtme URL, mida kasutatakse ettevõtte poliitika loomiseks.

Märkus.

Kui olete oma võtmehoidlasse lisanud privaatse lõpp-punkti või keelanud avaliku juurdepääsu võrgu, ei näe te võtit, kui teil pole vastavat õigust.

Looge virtuaalne võrk.

Naase oma võtmehoidla ja lisa privaatsed lõpp-punkti ühendused oma Azure Key Vault-sse.

Märkus.

Peate valima suvandi Keela avaliku juurdepääsu võrk ja lubama suvandi Luba usaldusväärsetel Microsofti teenustel sellest tulemüüri erandist mööda minna.

Looge Power Platform ettevõtte poliitika. Lisateave: Ettevõttepoliitika loomine

Andke ettevõtte poliitika õigused võtmehoidlale juurdepääsuks. Lisateave: Ettevõtte poliitika õiguste andmine võtmehoidlale juurdepääsuks

Anna Power Platformile ja Dynamics 365 administraatoritele luba lugeda ettevõtte poliitikat. Lisateave: Administraatoriõiguse andmine Power Platform ettevõtte poliitika lugemiseks

Power Platform Halduskeskuse administraator valib keskkonna hallatava keskkonna krüptimiseks ja lubamiseks. Lisateave: Hallatava keskkonna ettevõtte poliitikasse lisamise lubamine

Power Platform Halduskeskuse administraator lisab hallatava keskkonna ettevõtte poliitikasse. Lisateave: Keskkonna lisamine ettevõtte poliitikasse andmete krüptimiseks

Luba Power Platform ettevõtte poliitikate teenus oma Azure'i tellimuse jaoks

Registreeruge Power Platform ressursipakkujana. Seda ülesannet tuleb teha vaid üks kord iga Azure'i tellimuse puhul, kus asub sinu Azure Key vault. Ressursipakkuja registreerimiseks peavad teil olema tellimuse juurdepääsuõigused.

- Logi sisse Azure portaali ja mine Subscription>Resource providers.

- Otsige ressursipakkujate loendist üles Microsoft.PowerPlatform ja registreerige see.

Ettevõtte poliitika loomine

- Installige PowerShell MSI. Lisainfo:

Installi PowerShell Windows, Linuxi ja macOS - Pärast PowerShell MSI paigaldamist mine tagasi Deploy a custom template Azure.

- Valige link Koosta redaktoris oma mall.

- Kopeerige see JSON-mall tekstiredaktorisse, näiteks Notepadi. Lisateave: Ettevõttepoliitika JSON-mall

- Asendage JSON-malli väärtused: EnterprisePolicyName,location, kus EnterprisePolicy tuleb luua,keyVaultId ja keyName. Lisateave: JSON-malli väljamääratlused

- Kopeeri uuendatud mall tekstiredaktorist ja kleebi see Edit malliCustom deployment Azure-s ja vali Save.

- Valige kordustellimus ja ressursirühm , kuhu ettevõtte poliitika luuakse.

- Valige Läbivaatamine + loomine ja seejärel valige Loo.

Juurutamine on käivitatud. Kui see on tehtud, luuakse ettevõtte poliitika.

Ettevõtte poliitika JSON-mall

{

"$schema": "https://schema.management.azure.com/schemas/2019-04-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {},

"resources": [

{

"type": "Microsoft.PowerPlatform/enterprisePolicies",

"apiVersion": "2020-10-30",

"name": {EnterprisePolicyName},

"location": {location where EnterprisePolicy needs to be created},

"kind": "Encryption",

"identity": {

"type": "SystemAssigned"

},

"properties": {

"lockbox": null,

"encryption": {

"state": "Enabled",

"keyVault": {

"id": {keyVaultId},

"key": {

"name": {keyName}

}

}

},

"networkInjection": null

}

}

]

}

JSON-malli väljamääratlused

nimi. Ettevõtte poliitika nimi. See on halduskeskuses Power Platform kuvatava poliitika nimi.

asukoht. Üks järgmistest. See on ettevõtte poliitika asukoht ja see peab vastama Dataverse keskkonna piirkonnale:

- "Ameerika Ühendriigid""

- "Lõuna-Aafrika Vabariik"

- "Ühendkuningriik"

- "Jaapan"

- "India"

- "Prantsusmaa"

- "Euroopa"

- "Saksamaa""

- "Šveits""

- "Kanada"

- "Brasiilia"

- "Austraalia"

- "Aasia"

- "AÜE"

- "Korea"

- "Norra""

- "Singapur"

- "Rootsi"

Kopeeri need väärtused oma võtmehoidla omadustest Azure'i portaalis:

- keyVaultId: minge jaotisse Võtmehoidlad> , valige oma võtmehoidla >ülevaade. Valige välja Essentials kõrval JSON-vaade . Kopeerige ressursi ID lõikelauale ja kleepige kogu sisu oma JSON-malli.

- keyName: minge jaotisse Võtmehoidlad> , valige oma võtmehoidla >võtmed. Pange tähele võtit Nimi ja tippige nimi oma JSON-malli.

Ettevõtte poliitika õiguste andmine võtmehoidlale juurdepääsuks

Kui ettevõtte poliitika on loodud, annab võtmehoidla administraator ettevõtte poliitika hallatavale identiteedile juurdepääsu krüptovõtmele.

- Logi sisse Azure portaali ja mine Key vaults.

- Valige võtmehoidla, kuhu võti määrati ettevõtte poliitikale.

- Valige vahekaart Juurdepääsukontroll (IAM) ja seejärel valige + Lisa.

- Valige ripploendist Lisa rollimääramine ,

- Otsi Key Vault Crypto Service Encryption User ja vali see.

- Valige Edasi.

- Vali + vali liikmed.

- Otsige üles loodud ettevõttepoliitika.

- Valige ettevõtte poliitika ja seejärel valige Vali.

- Valige Läbivaatamine + määramine.

Ülaltoodud õiguste seadistus põhineb teie võtmehoiu Permission modelAzure rollipõhisel juurdepääsukontrolli-l. Kui teie võtmehoidla väärtuseks on seatud hoidla juurdepääsupoliitika, on soovitatav migreerida rollipõhisele mudelile. Oma ettevõtte poliitikale võtmehoidlale juurdepääsu andmiseks hoidla juurdepääsupoliitika abil looge juurdepääsupoliitika, valigeVõtihaldustoimingute käivitamineja Krüptograafiliste toimingute puhul Võti lahti ja Mähkimisvõti.

Märkus.

Planeerimata süsteemikatkestuste vältimiseks on oluline, et ettevõtte poliitikal oleks võtmele juurdepääs. Veenduge, et:

- Võtmehoidla on aktiivne.

- Võti on aktiivne ja pole aegunud.

- Võtit ei kustutata.

- Ülaltoodud võtmeõigusi ei tühistata.

Seda võtit kasutavad keskkonnad keelatakse, kui krüptovõti pole juurdepääsetav.

Administraatoriõiguste andmine Power Platform ettevõtte poliitika lugemiseks

Administraatorid, kellel on Dynamics 365 või Power Platformi administraatorirollid, saavad kasutada Power Platformi halduskeskust, et määrata keskkondi ettevõtte poliitikale. Ettevõtte poliitikatele ligipääsuks peab administraator, kellel on Azure võtmehoidla ligipääs, andma Power Platformi administraatorile Reader rolli. Kui Reader roll on täidetud, saab Power Platformi administraator vaadata ettevõtte poliitikaid Power Platformi halduskeskuses.

Märkus.

Ainult Power Platformi ja Dynamics 365 administraatorid, kellele on antud ettevõtte poliitika lugejaroll, saavad poliitikale keskkonna lisada. Teised Power Platformi või Dynamics 365 administraatorid võivad ettevõtte poliitikat vaadata, kuid nad saavad vea, kui üritavad poliitikale Lisa keskkonna teha.

Administraatorile lugeja rolli Power Platform andmine

- Logi sisse Azure portaali.

- Kopeeri Power Platformi või Dynamics 365 administraatori objekti ID. Selleks tehke järgmist.

- Mine Azure Users alale.

- Nimekirjas All users leia kasutaja, kellel on Power Platform või Dynamics 365 administraatori õigused, kasutades Search users.

- Avage kasutajakirje ja kopeerige vahekaardil Ülevaade kasutaja objekti ID. Kleepige see hilisemaks tekstiredaktorisse (nt NotePabi).

- Kopeerige ettevõttepoliitika ressursi ID. Selleks tehke järgmist.

- Mine Resource Graph Explorer Azure.

- Sisestage väljale

microsoft.powerplatform/enterprisepoliciesOtsing ja seejärel valige ressurss Microsoft.powerplatform/enterprisepolicies . - Valige käsuribal käsk Käivita päring . Kuvatakse kõigi ettevõtte poliitikate Power Platform loend.

- Otsige üles ettevõtte poliitika, millele soovite juurdepääsu anda.

- Liikuge kerides ettevõtte poliitikast paremale ja valige Kuva üksikasjad.

- Kopeerige lehel Üksikasjad ID .

- Alusta Azure Cloud Shell ja käivita järgmine käsk, asendades objId kasutaja objekti ID-ga ja EP Resource ID koos eelnevates sammudes kopeeritud

enterprisepoliciesID-ga:New-AzRoleAssignment -ObjectId { objId} -RoleDefinitionName Reader -Scope {EP Resource Id}

Keskkonna krüptimise haldamine

Keskkonna krüptimise haldamiseks on teil vaja järgmist õigust.

- Microsoft Entra aktiivne kasutaja, kellel on Power Platformi ja/või Dynamics 365 administraatori turvaroll.

- Microsoft Entra kasutaja, kellel on kas Power Platformi või Dynamics 365 teenuse administraatori roll.

Võtmehoidla administraator teavitab administraatorit Power Platform krüptovõtme ja ettevõtte poliitika loomisest ning edastab administraatorile Power Platform ettevõtte poliitika. Kliendi hallatava võtme Power Platform lubamiseks määrab administraator oma keskkonnad ettevõtte poliitikale. Kui keskkond on määratud ja salvestatud, käivitab krüpteerimisprotsessi, Dataverse et määrata kõik keskkonnaandmed ja krüpteerida need kliendi hallatava võtmega.

Hallatava keskkonna ettevõtte poliitikasse lisamise lubamine

- Logige sisse Power Platformi halduskeskusesse.

- Valige navigeerimispaanil Halda .

- Valige paanil Haldamine Keskkonnad ja seejärel valige saadaolevast keskkondade loendist keskkond.

- Valige Luba hallatavad keskkonnad.

- Valige Luba.

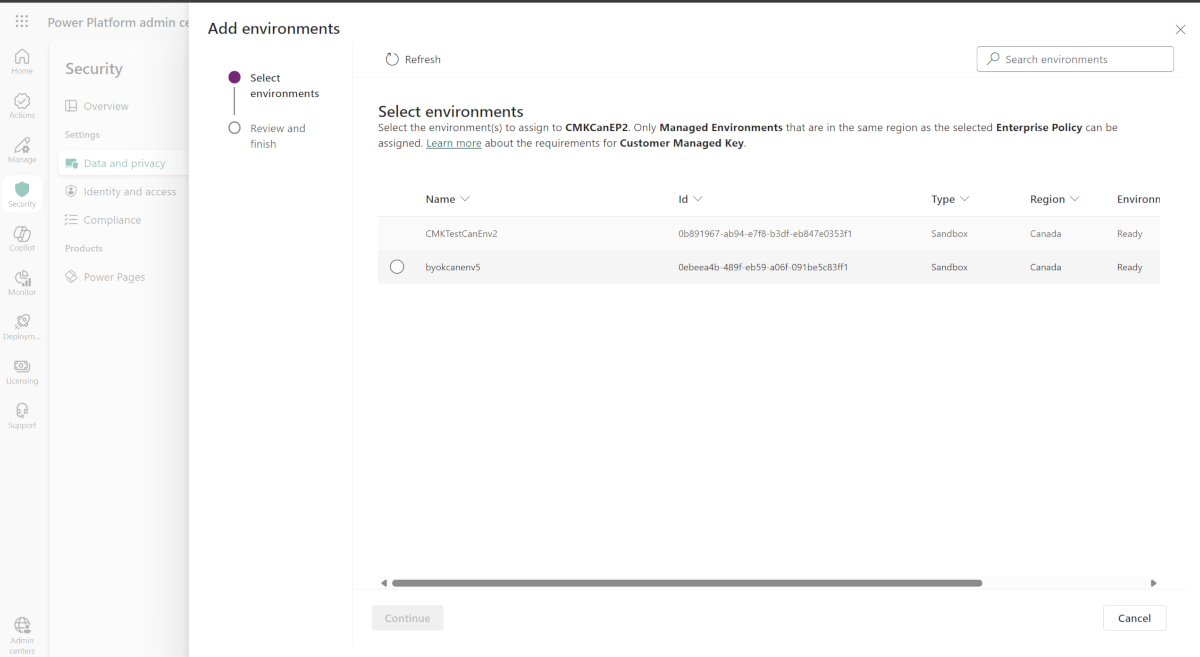

Keskkonna lisamine ettevõtte poliitikasse andmete krüptimiseks

Oluline

Keskkond on keelatud, kui see lisatakse ettevõtte andmete krüptimise poliitikasse. Süsteemi seisaku kestus sõltub andmebaasi suurusest. Soovitame teil teha proovitöö, tehes sihtkeskkonnast koopia testkeskkonda, et määrata kindlaks süsteemi hinnanguline seisakuaeg. Süsteemi seisakuaega saab kindlaks teha, kontrollides keskkonna krüptimisolekut. Süsteemi seisak on krüpteerimise ja krüptimise - võrgus olekute vahel . Süsteemi seisakute vähendamiseks muudame krüpteerimisolekuks Krüpteerimine - võrgus , kui kõik põhilised krüpteerimisetapid, mis nõudsid süsteemi maasolekut, on lõpule viidud. Süsteemi saavad kasutada teie kasutajad, samal ajal kui ülejäänud salvestusteenused, nagu otsing ja Copilot Index, jätkavad andmete krüpteerimist teie kliendi hallatava võtmega.

- Logige sisse Power Platformi halduskeskusesse.

- Valige navigeerimispaanil Turvalisus .

- Valige paanil Turvalisus jaotises Sätted Andmed ja privaatsus .

- Valige Kliendi hallatav krüptovõti , et minna lehele Ettevõtte poliitikad.

- Valige poliitika ja seejärel valige Redigeeri poliitikat.

- Valige Lisa keskkonnad, valige soovitud keskkond ja seejärel valige Jätka.

- Valige Salvesta ja seejärel valige Kinnita.

Oluline

- Loendis Keskkondade lisamine kuvatakse ainult keskkonnad, mis asuvad ettevõtte poliitikaga samas piirkonnas.

- Krüptimise lõpuleviimiseks võib kuluda kuni neli päeva, kuid keskkond võib olla lubatud enne, kui toiming Keskkondade lisamine on lõpule viidud.

- Toiming ei pruugi lõpule viia ja kui see nurjub, jätkatakse teie andmete krüptimist Microsofti hallatava võtmega. Toimingu Keskkondade lisamine saate uuesti käivitada .

Märkus.

Saate lisada ainult keskkondi, mis on lubatud hallatavate keskkondadena. Prooviversiooni ja Teamsi keskkonnatüüpe ei saa ettevõtte poliitikasse lisada.

Keskkondade eemaldamine poliitikast, et naasta Microsofti hallatava võtme juurde

Kui soovite naasta Microsofti hallatava krüptovõtme juurde, järgige neid samme.

Oluline

Keskkond keelatakse, kui see eemaldatakse ettevõtte poliitikast, et tagastada andmete krüptimine Microsofti hallatava võtme abil.

- Logige sisse Power Platformi halduskeskusesse.

- Valige navigeerimispaanil Turvalisus .

- Valige paanil Turvalisus jaotises Sätted Andmed ja privaatsus .

- Valige Kliendi hallatav krüptovõti , et minna lehele Ettevõtte poliitikad.

- Valige vahekaart Poliitikatega keskkond ja seejärel leidke keskkond, mille soovite kliendi hallatavast võtmest eemaldada.

- Valige vahekaart Kõik poliitikad , valige 2. juhises kinnitatud keskkond ja seejärel valige käsuribal Redigeeri poliitikat .

- Valige käsuribal Eemalda keskkond , valige keskkond, mille soovite eemaldada, ja seejärel valige Jätka.

- Valige käsk Salvesta.

Oluline

Keskkond keelatakse, kui see eemaldatakse ettevõtte poliitikast, et taastada andmete krüptimine Microsofti hallatavale võtmele. Ärge kustutage ega keelake võtit, ärge kustutage ega keelake võtmehoidlat ega eemaldage ettevõtte poliitika võtmehoidla õigusi. Võtme ja võtmehoidla juurdepääs on vajalik andmebaasi taastamise toetamiseks. Ettevõtte poliitika õigused saate kustutada ja eemaldada 30 päeva pärast.

Keskkonna krüptimisoleku ülevaatamine

Krüptimisoleku ülevaatamine ettevõtte poliitikatest

Logige sisse Power Platformi halduskeskusesse.

Valige navigeerimispaanil Turvalisus .

Valige paanil Turvalisus jaotises Sätted Andmed ja privaatsus .

Valige Kliendi hallatav krüptovõti , et minna lehele Ettevõtte poliitikad.

Valige poliitika ja seejärel valige käsuribal Redigeeri poliitikat.

Vaadake üle keskkonna krüptimise olekjaotises Selle poliitikaga keskkonnad.

Märkus.

Keskkonna krüptimise olek võib olla:

Krüptimine – kliendi hallatav võtme krüptimise protsess töötab ja süsteem on võrgus kasutamiseks keelatud.

Krüpteerimine - võrgus - Kõik põhiteenuste krüptimine, mis nõudis süsteemi seisakuid, on lõpule viidud ja süsteem on võrgus kasutamiseks lubatud.

Krüpteeritud – ettevõtte poliitika krüptovõti on aktiivne ja keskkond on teie võtmega krüpteeritud.

Ennistamine – krüptovõti muudetakse kliendi hallatavast võtmest Microsofti hallatavaks võtmeks ja süsteem keelatakse võrgus kasutamiseks.

Ennistamine - võrgus - Kõik põhiteenuste krüptimine, mis nõudis süsteemi seisakuid, on võtme ennistanud ja süsteem on võrgus kasutamiseks lubatud.

Microsofti hallatav võti – Microsofti hallatav võtme krüptimine on aktiivne.

Nurjunud – kõik salvestusteenused ei kasuta Dataverse ettevõtte poliitika krüptovõtit. Nende töötlemine nõuab rohkem aega ja saate toimingu Lisa keskkond uuesti käivitada . Kui kordustoiming nurjub, võtke ühendust klienditoega.

Krüptimise olek Nurjunud ei mõjuta teie keskkonnaandmeid ega selle toiminguid. See tähendab, et mõned Dataverse salvestusteenused krüptivad teie andmed teie võtmega ja mõned jätkavad Microsofti hallatava võtme kasutamist. Ennistamine pole soovitatav, kuna toimingu Lisa keskkond uuesti käivitamisel jätkub teenus sealt, kus see pooleli jäi.

Hoiatus – ettevõtte poliitika krüptovõti on aktiivne ja üks teenuse andmetest on jätkuvalt krüptitud Microsofti hallatava võtmega. Lisateavet leiate Power Automate CMK rakenduse hoiatussõnumitest.

Krüptimise oleku ülevaatamine lehel Keskkonnaajalugu

Näete keskkonna ajalugu.

Logige sisse Power Platformi halduskeskusesse.

Valige navigeerimispaanil Halda .

Valige paanil Haldamine Keskkonnad ja seejärel valige saadaolevast keskkondade loendist keskkond.

Valige käsuribal Ajalugu .

Otsige üles kliendi hallatava võtme värskendamise ajalugu.

Märkus.

Kui krüptimine on pooleli, kuvatakse olekTöötab . Kui krüptimine on lõpule viidud, kuvatakse teade Õnnestus . Olek kuvatakse Nurjus, kui on mõni probleem sellega, et mõni teenus ei saa krüptovõtit rakendada.

Ebaõnnestunud olek võib olla hoiatus ja te ei pea suvandit Lisa keskkond uuesti käivitama. Saate kinnitada, kas tegemist on hoiatusega.

Keskkonna krüptovõtme muutmine uue ettevõtte poliitika ja võtmega

Krüptovõtme muutmiseks looge uus võti ja uus ettevõttepoliitika. Seejärel saate muuta ettevõtte poliitikat, eemaldades keskkonnad ja lisades seejärel keskkonnad uude ettevõtte poliitikasse. Uuele ettevõttepoliitikale üleminekul on süsteem kaks korda maas – 1) krüptimise taastamiseks Microsofti hallatavale võtmele ja 2) uue ettevõtte poliitika rakendamiseks.

Näpunäide

Krüpteerimisvõtme pööramiseks soovitame kasutada võtmehoidlaid" Uus versioon või määrake rotatsioonipoliitika.

- Azure portaalis loo uus võti ja uus ettevõtte poliitika. Lisateave: Sirptimisvõtme loomine ja juurdepääsu andmine ja Ettevõtte poliitika loomine

- Andke uuele ettevõttepoliitikale juurdepääs vanale võtmele.

- Pärast uue võtme ja ettevõtte poliitika loomist logige sisse Power Platform halduskeskusesse.

- Valige navigeerimispaanil Turvalisus .

- Valige paanil Turvalisus jaotises Sätted Andmed ja privaatsus .

- Valige Kliendi hallatav krüptovõti , et minna lehele Ettevõtte poliitikad.

- Valige vahekaart Poliitikatega keskkond ja seejärel leidke keskkond, mille soovite kliendi hallatavast võtmest eemaldada.

- Valige vahekaart Kõik poliitikad , valige 2. juhises kinnitatud keskkond ja seejärel valige käsuribal Redigeeri poliitikat .

- Valige käsuribal Eemalda keskkond , valige keskkond, mille soovite eemaldada, ja seejärel valige Jätka.

- Valige käsk Salvesta.

- Korrake juhiseid 2–10, kuni kõik ettevõtte poliitika keskkonnad on eemaldatud.

Oluline

Keskkond keelatakse, kui see eemaldatakse ettevõtte poliitikast, et taastada andmete krüptimine Microsofti hallatavale võtmele. Ärge kustutage ega keelake võtit, ärge kustutage ega keelake võtmehoidlat ega eemaldage ettevõtte poliitika võtmehoidla õigusi. Andke uus ettevõttepoliitika vanale võtmehoidlale. Võtme ja võtmehoidla juurdepääs on vajalik andmebaasi taastamise toetamiseks. Ettevõtte poliitika õigused saate kustutada ja eemaldada 30 päeva pärast.

- Kui kõik keskkonnad on eemaldatud, Power Platform minge halduskeskusest jaotisse Ettevõtte poliitikad.

- Valige uus ettevõttepoliitika ja seejärel valige Redigeeri poliitikat.

- Valige Lisa keskkond, valige keskkonnad, mida soovite lisada, ja seejärel valige Jätka.

Oluline

Keskkond keelatakse, kui see lisatakse uude ettevõttepoliitikasse.

Keskkonna krüptovõtme pööramine uue võtmeversiooniga

Keskkonna krüptovõtit saate muuta, luues uue võtmeversiooni. Uue võtmeversiooni loomisel lubatakse uus võtmeversioon automaatselt. Kõik salvestusressursid tuvastavad uue võtmeversiooni ja hakkavad seda teie andmete krüptimiseks rakendama.

Kui muudate võtit või võtmeversiooni, muutub juurkrüptovõtme kaitse, kuid salvestusruumis olevad andmed jäävad alati teie võtmega krüpteerituks. Te ei pea enam oma andmete kaitse tagamiseks midagi tegema. Võtmeversiooni pööramine ei mõjuta jõudlust. Võtmeversiooni pööramisega ei kaasne seisakuid. Kõigil ressursipakkujatel võib uue võtmeversiooni taustal rakendamiseks kuluda 24 tundi. Eelmist võtmeversiooni ei tohi keelata , kuna see on vajalik selleks, et teenus saaks seda uuesti krüptimiseks ja andmebaasi taastamise toetamiseks kasutada.

Krüptovõtme pööramiseks uue võtmeversiooni loomisega toimige järgmiselt.

- Mine Azure portaali>Key Vaults ja leia võtmehoidla, kus soovid luua uue võtmeversiooni.

- Navigeerige jaotisse Klahvid.

- Valige praegune lubatud võti.

- Vali+ Uus versioon.

- Sätte Lubatud vaikeväärtus on Jah, mis tähendab, et uus võtmeversioon lubatakse loomisel automaatselt.

- Valige Loo.

Näpunäide

Võtme vahetamise poliitika järgimiseks saate krüptovõtit pöörata, kasutades rotatsioonipoliitikat. Saate konfigureerida rotatsioonipoliitika või pöörata nõudmisel, käivitades käsu Pööra kohe.

Oluline

Uut võtmeversiooni pööratakse taustal automaatselt ja administraator ei pea Power Platform midagi tegema. Andmebaasi taastamise toetamiseks on oluline, et eelmist võtmeversiooni ei keelataks ega kustutataks vähemalt 28 päeva jooksul. Eelmise võtmeversiooni liiga varajane keelamine või kustutamine võib muuta teie keskkonna võrguühenduseta.

Krüptitud keskkondade loendi vaatamine

- Logige sisse Power Platformi halduskeskusesse.

- Valige navigeerimispaanil Turvalisus .

- Valige paanil Turvalisus jaotises Sätted Andmed ja privaatsus .

- Valige Kliendi hallatav krüptovõti , et minna lehele Ettevõtte poliitikad.

- Valige lehel Ettevõtte poliitikad vahekaart Poliitikatega keskkonnad. Kuvatakse ettevõtte poliitikatesse lisatud keskkondade loend.

Märkus.

Võib esineda olukordi, kus keskkonna või krüptimise olek näitab olekut Nurjunud . Kui see juhtub, võid proovida uuesti käivitada Add keskkonna operatsiooni või esitada Microsoft Support abipalve.

Keskkonna andmebaasi toimingud

Kliendi rentnikul võivad olla keskkonnad, mis on krüptitud Microsofti hallatava võtmega, ja keskkonnad, mis on krüptitud kliendi hallatava võtmega. Andmete terviklikkuse ja andmekaitse tagamiseks on keskkonna andmebaasi toimingute haldamisel saadaval järgmised juhtelemendid.

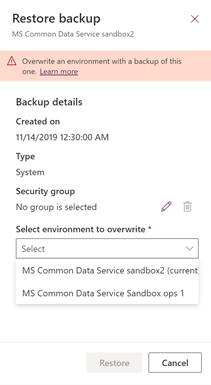

Taastamine Ülekirjutatav keskkond (taastatud keskkond) on piiratud sama keskkonnaga, kust varukoopia tehti, või teise keskkonda, mis on krüptitud sama kliendi hallatava võtmega.

-

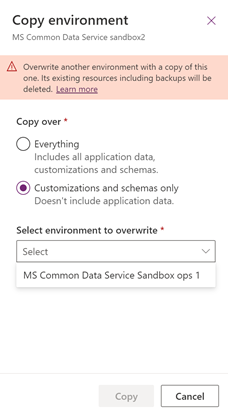

Ülekirjutatav keskkond (keskkonda kopeerimine) on piiratud teise keskkonnaga, mis on krüptitud sama kliendi hallatava võtmega.

Märkus.

Kui tugijuurdluse keskkond loodi tugiteenuse probleemi lahendamiseks kliendi hallatavas keskkonnas, tuleb toe uurimise keskkonna krüpteerimisvõti enne keskkonna kopeerimise toimingut muuta kliendi hallatavaks võtmeks.

Lähtesta: keskkonna krüptitud andmed, sealhulgas varukoopiad, kustutatakse. Pärast keskkonna lähtestamist naaseb keskkonna krüptimine tagasi Microsofti hallatavale võtmele.