Oharra

Orrialde honetara sartzeak baimena behar du. Saioa hasteko edo direktorioak aldatzen saia zaitezke.

Orrialde honetara sartzeak baimena behar du. Direktorioak aldatzen saia zaitezke.

las directivas de Prevención de pérdida de datos de Microsoft Purview (DLP) tienen muchos componentes que configurar. Para crear una directiva eficaz, debe comprender cuál es el propósito de cada componente y cómo su configuración modifica el comportamiento de la directiva. En este artículo se proporciona una anatomía detallada de una directiva DLP.

Sugerencia

Empiece a trabajar con Microsoft Security Copilot para explorar nuevas formas de trabajar de forma más inteligente y rápida con el poder de la inteligencia artificial. Obtenga más información sobre Microsoft Security Copilot en Microsoft Purview.

Lectura recomendada

- Administrative units

- Información sobre la prevención de pérdida de datos de Microsoft Purview

- Planear la prevención de pérdida de datos (DLP): al trabajar en este artículo, podrá:

- Introducción a la solución directivas de recopilación

- Referencia de directiva de recopilación

- Referencia de directiva de prevención de pérdida de datos: en este artículo se presentan todos los componentes de una directiva DLP y cómo influye cada uno en el comportamiento de una directiva.

- Diseñar una directiva DLP : este artículo le guiará a través de la creación de una instrucción de intención de directiva y su asignación a una configuración de directiva específica.

- Crear e implementar directivas de prevención de pérdida de datos : en este artículo se presentan algunos escenarios comunes de intención de directivas que se asignan a las opciones de configuración y, a continuación, se le guía por la configuración de esas opciones.

- Más información sobre la investigación de alertas de prevención de pérdida de datos : en este artículo se presenta el ciclo de vida de las alertas desde la creación hasta la corrección final y el ajuste de directivas. También le presenta las herramientas que usa para investigar alertas.

Consideraciones de plataforma DLP

Además, debe tener en cuenta estas restricciones de la plataforma:

- Número máximo de directivas MIP + MIG en un inquilino: 10 000

- Tamaño máximo de una directiva DLP (100 KB)

- Número máximo de reglas DLP:

- En una directiva: limitado por el tamaño de la directiva

- En un inquilino: 600

- Tamaño máximo de una regla DLP individual: 100 KB (102 400 caracteres)

- Generación del límite de evidencias del informe de incidentes: 100, con cada evidencia de SIT, en proporción a la aparición

- Tamaño máximo de texto escaneado desde un archivo: los primeros 2 millones de caracteres (~2 MB) de texto extraíble. Si un archivo supera este límite, se examinan los dos primeros millones de caracteres y se emite una señal "Document didn't complete scan".

- Número máximo de niveles anidados de datos examinados desde un archivo: los tres primeros niveles. Si un archivo supera este límite, se examinan los datos de los tres primeros niveles y se emite un evento de examen Document didn't complete .

- Límite de tamaño de regex para todas las coincidencias previstas: 20 KB

- Límite de longitud del nombre de la directiva: 64 caracteres

- Límite de longitud de la regla de directiva: 64 caracteres

- Límite de longitud de comentario: 1024 caracteres

- Límite de longitud de descripción: 1024 caracteres

- Tamaño máximo de la configuración dlp de punto de conexión: 16 384 caracteres

Plantillas de directiva

Hay cinco tipos de plantillas de directiva DLP en dos categorías.

Aplicaciones empresariales & dispositivos

- directivas mejoradas

- directivas que pueden detectar y proteger tipos de información financiera .

- directivas que pueden detectar y proteger tipos de información médica y de salud .

- directivas que pueden detectar y proteger tipos de información de privacidad .

- Plantilla de directiva personalizada que puede usar para crear su propia directiva si ninguna de las demás satisface las necesidades de su organización.

En la tabla siguiente se enumeran todas las plantillas de directiva y los tipos de información confidencial (SIT) que cubren.

Directivas de tráfico web insertadas

- Plantilla de directiva personalizada que puede usar para crear su propia directiva.

Ámbito de directiva

Consulte Unidades administrativas para asegurarse de que comprende la diferencia entre un administrador sin restricciones y un administrador restringido de unidad administrativa.

Las directivas DLP se limitan a dos niveles diferentes. El primer nivel aplica directivas de ámbito de administración sin restricciones a todas las siguientes directivas de su organización (en función de las ubicaciones seleccionadas) o a subgrupos de la organización, denominados directivas restringidas de unidad administrativa:

- users

- groups

- grupos de distribución

- cuentas

- sitios

- instancias de aplicación en la nube

- repositorios locales

- Áreas de trabajo de Fabric y Power BI

En este nivel, un administrador restringido de unidad administrativa solo podrá elegir entre las unidades administrativas a las que están asignadas. Dlp admite el ámbito de la unidad de administración para algunas de las ubicaciones protegidas en aplicaciones empresariales & dispositivos.

El segundo nivel de ámbito de la directiva DLP se encuentra en las ubicaciones compatibles con DLP. En este nivel, los administradores restringidos de unidades administrativas y sin restricciones solo ven los usuarios, grupos de distribución, grupos y cuentas que se incluyeron en el primer nivel de ámbito de directiva y que están disponibles para esa ubicación.

Compatibilidad con la adición de sitios de SharePoint a unidades administrativas

Microsoft Purview admite la adición de sitios de SharePoint a unidades administrativas existentes. Al asignar una directiva DLP para la ubicación de SharePoint a una unidad administrativa, la directiva solo se aplicará a los sitios que forman parte de esa unidad administrativa. La opción de editar aún más el ámbito para incluir o excluir sitios específicos no está disponible. La directiva se aplica a todos los sitios que forman parte de la unidad administrativa.

Este es un caso de uso de ejemplo:

Contoso ha creado una unidad administrativa entra id. para el departamento de ingeniería y ha asignado determinados administradores para administrar los usuarios y grupos de ese departamento. El departamento de ingeniería tiene un sitio de SharePoint que se usa para almacenar información confidencial. Contoso quiere asegurarse de que la directiva DLP para los sitios de SharePoint del departamento de ingeniería solo se aplica al sitio de SharePoint que forma parte de la unidad administrativa. Al asignar la directiva DLP a la unidad administrativa, la directiva solo se aplicará al sitio de SharePoint que forma parte de esa unidad administrativa. Además, el administrador restringido de la unidad administrativa solo podrá administrar la directiva DLP para ese sitio y solo verá los datos de resultados de coincidencia de directivas de la unidad administrativa en el explorador de actividad y el panel de alertas.

Directivas sin restricciones

Los usuarios de estos grupos de roles crean y administran directivas sin restricciones:

- Administrador de cumplimiento

- Administrador de datos de cumplimiento

- Protección de la información

- Administrador de Information Protection

- Administrador de seguridad

Consulte el artículo Permisos para obtener más información.

Los administradores sin restricciones pueden administrar todas las directivas y ver todas las alertas y eventos que fluyen desde las coincidencias de directiva en el panel Alertas y el Explorador de actividad DLP.

Directivas restringidas de unidad administrativa

Las unidades administrativas son subconjuntos del directorio Microsoft Entra ID y se crean con el fin de administrar colecciones de usuarios, grupos, grupos de distribución y cuentas. Estas colecciones se crean normalmente a lo largo de líneas de grupo de negocios o áreas geopolíticas. Las unidades administrativas tienen un administrador delegado que está asociado a una unidad administrativa del grupo de roles. Se denominan administradores restringidos de unidad administrativa.

DLP admite la asociación de directivas con unidades administrativas. Consulte Unidades administrativas para obtener más información sobre la implementación en el portal de Microsoft Purview. Los administradores de unidades administrativas deben asignarse a uno de los mismos roles o grupos de roles que los administradores de directivas DLP sin restricciones para crear y administrar directivas DLP para su unidad administrativa.

| Grupo de roles administrativos DLP | Enlatar |

|---|---|

| Administrador sin restricciones | - creación y ámbito de directivas DLP en toda la organización : edición de todas las directivas DLP, creación y ámbito de directivas DLP en unidades administrativas: visualización de todas las alertas y eventos de todas las directivas DLP |

| Administrador restringido de unidad administrativa: debe ser miembro o asignado a un grupo o rol de roles que pueda administrar DLP. |

- crear y ámbito de directivas DLP solo a la unidad administrativa a la que están asignadas: editar directivas DLP asociadas a su unidad administrativa: ver alertas y eventos solo desde las directivas DLP que tienen como ámbito su unidad administrativa. |

Ubicaciones

Una directiva DLP puede encontrar y proteger elementos que contienen información confidencial en varias ubicaciones.

| Ubicación | Admite unidades administrativas | Incluir o excluir ámbito | Estado de los datos | Otros requisitos previos |

|---|---|---|---|---|

| Exchange en línea | Sí | - grupos de distribución asignados o dinámicos - grupos de seguridad - grupos de seguridad no habilitados para correo electrónico asignados o dinámicos) - Grupos de Microsoft 365 asignados o dinámicos |

datos en movimiento | No |

| SharePoint | Sí | ubicación del sitio en el nivel de directiva. Si el ámbito de la directiva es una unidad administrativa que incluye sitios de SharePoint, la directiva solo se aplicará a todos los sitios de la unidad administrativa, no es posible establecer un ámbito adicional. | datos en reposo en uso |

No |

| OneDrive | Sí | - Grupos de distribución - Grupos de seguridad - Grupos de seguridad no habilitados para correo electrónico - Grupos de Microsoft 365 (solo miembros del grupo, no el grupo como entidad) |

datos en reposo en uso |

No |

| Mensajes de canales y chats de Teams | Sí | - Grupos de distribución - Grupos de seguridad - Grupos de seguridad habilitados para correo - Grupos de Microsoft 365 (solo miembros del grupo, no el grupo como entidad) |

datos en movimiento en uso |

Consulte Ámbito de la protección DLP. |

| Instancias | No | Instancia de aplicación en la nube | datos en reposo | - Uso de directivas de prevención de pérdida de datos para aplicaciones en la nube que no son de Microsoft |

| Dispositivos | Sí | - Grupos de distribución - Grupos de seguridad - Grupos de seguridad no habilitados para correo electrónico - Grupos de Microsoft 365 (solo miembros del grupo, no el grupo como entidad) |

datos en uso en movimiento |

-

Más información sobre la prevención - de pérdida de datos de punto de conexiónIntroducción a la prevención - de pérdida de datos de punto de conexiónConfiguración del proxy de dispositivo y la conexión a Internet para Information Protection |

| Repositorios locales (recursos compartidos de archivos y SharePoint) | No | Repositorio | datos en reposo |

-

Más información sobre los repositorios - locales de prevención de pérdida de datosIntroducción a los repositorios locales de prevención de pérdida de datos |

| Tejido y Power BI | No | Áreas de trabajo | datos en uso | No |

| Aplicaciones de terceros | Ninguno | No | No | No |

| Microsoft 365 Copilot (versión preliminar) | No | Cuenta o grupo de distribución | datos en reposo en uso |

- Solo disponible en la plantilla de directiva personalizada |

| Aplicaciones en la nube administradas | No | Cuenta o grupo de distribución | datos en movimiento | - Solo disponible en la plantilla de directiva personalizada |

| Aplicaciones en la nube no administradas | No | Cuenta o grupo de distribución | datos en movimiento | - Solo disponible en la plantilla de directiva personalizada |

Ámbito de la ubicación de Exchange

Si decide incluir grupos de distribución específicos en Exchange, la directiva DLP se limita a los correos electrónicos enviados por los miembros de ese grupo o enviados a los miembros de ese grupo. Del mismo modo, la exclusión de un grupo de distribución excluye todos los correos electrónicos enviados por los miembros de ese grupo de distribución o de la evaluación de directivas.

| Tipo de grupo | Tipo de pertenencia | Compatible durante la creación de directivas | Compatible durante la evaluación de reglas | Notas |

|---|---|---|---|---|

| Grupos de seguridad no habilitados para correo | Asignado | Sí | No | Habilitado solo para clientes específicos |

| Grupos de seguridad no habilitados para correo | Dinámico | Sí | No | |

| grupos de seguridad de Mail-Enabled | Asignado | Sí | Sí | |

| Grupos de distribución dinámicos | Asignado | Sí | Sí | |

| Grupos de distribución dinámicos | Dinámico | Sí | Sí | |

| Grupos de Microsoft 365 | Asignado | Sí | Sí | |

| Grupos de Microsoft 365 | Dinámico | Sí | Sí | |

| Ámbitos de adaptación | Dinámico | No | No |

| El remitente es | El destinatario es | Comportamiento resultante |

|---|---|---|

| En el ámbito | N/D | Se aplica la directiva |

| Fuera de ámbito | En el ámbito | No se aplica la directiva |

Cálculo del ámbito de ubicación de Exchange

Este es un ejemplo de cómo se calcula el ámbito de ubicación de Exchange:

Supongamos que tiene cuatro usuarios en su organización y dos grupos de distribución que usa para definir ámbitos de inclusión y exclusión de ubicación de Exchange. La pertenencia a grupos está configurada de la siguiente manera:

| Grupo de distribución | Pertenencia |

|---|---|

| Grupo 1 | User1, User2 |

| Grupo 2 | User2, User3 |

| Ningún grupo | User4 |

| Incluir configuración | Excluir configuración | La directiva se aplica a | La directiva no se aplica a | Explicación del comportamiento |

|---|---|---|---|---|

| todas | Ninguno | Todos los remitentes de la organización de Exchange (User1, User2, User3, User4) | N/D | Cuando no se define ninguno, se incluyen todos los remitentes. |

| Grupo 1 | Ninguno | Remitentes de miembros de Group1 (User1, User2) | Todos los remitentes que no son miembros de Group1 (User3, User4) | Cuando se define una configuración y la otra no, se usa la configuración definida. |

| todas | Grupo 2 | Todos los remitentes de la organización de Exchange que no son miembros de Group2 (User1, User4) | Todos los remitentes que son miembros de Group2 (User2, User3) | Cuando se define una configuración y la otra no, se usa la configuración definida. |

| Grupo 1 | Grupo 2 | User1 | User2, User3, User4 | Inclusión de invalidaciones de exclusión |

Puede escoger entre definir una directiva para los miembros de las listas de distribución, los grupos de distribución dinámicos y los grupos de seguridad. Una directiva DLP no puede contener más de 50 de estas inclusiones y exclusiones.

Ámbito de la ubicación de OneDrive

Al determinar el ámbito de una directiva para las ubicaciones de OneDrive, además de aplicar las directivas DLP a todos los usuarios y grupos de la organización, puede limitar el ámbito de una directiva a usuarios y grupos específicos. DLP admite directivas de ámbito hasta 100 usuarios individuales.

Por ejemplo, si desea incluir más de 100 usuarios, primero debe colocarlos en grupos de distribución o grupos de seguridad, según corresponda. A continuación, puede limitar la directiva a hasta 50 grupos.

En algunos casos, es posible que quiera aplicar una directiva a uno o dos grupos, además de dos o tres usuarios individuales que no pertenezcan a ninguno de esos grupos. Aquí, el procedimiento recomendado es colocar a esas dos o tres personas en un grupo propio. Esta es la única manera de asegurarse de que el ámbito de la directiva se dirige a todos los usuarios previstos.

El motivo es que, cuando se enumeran solo los usuarios, DLP agrega todos los usuarios especificados al ámbito de la directiva. Del mismo modo, al agregar solo grupos, DLP agrega todos los miembros de todos los grupos al ámbito de la directiva.

Supongamos que tiene los siguientes grupos y usuarios:

| Grupo de distribución | Pertenencia |

|---|---|

| Grupo 1 | User1, User2 |

| Grupo 2 | User2, User3 |

Si limita el ámbito de una directiva solo a usuarios o grupos , DLP aplica la directiva a los usuarios como se muestra en la tabla siguiente:

| Ámbito especificado | Comportamiento de evaluación del ámbito DLP | Usuarios en el ámbito |

|---|---|---|

|

(solo usuarios) User1 User2 |

DLP toma la unión de los usuarios especificados | User1, User2 |

|

(Solo grupos) Grupo 1 Grupo 2 |

DLP toma la unión de los grupos especificados | User1, User2, User3 |

Sin embargo, cuando los usuarios y grupos se mezclan en la configuración de ámbito, las cosas se complican. Este es el motivo: DLP solo limita las directivas a los usuarios a la intersección de los grupos y usuarios enumerados.

DLP usa el siguiente orden de operaciones al determinar qué usuarios y grupos incluir en el ámbito:

- Evaluación de la unión de pertenencia a grupos

- Evaluación de la unión de usuarios

- Evaluar la intersección de miembros y usuarios del grupo, es decir, donde se superponen los resultados

A continuación, aplica el ámbito de la directiva a la intersección de miembros y usuarios del grupo.

Vamos a ampliar nuestro ejemplo, trabajando con el mismo conjunto de grupos y vamos a agregar User4, que no está en un grupo:

| Grupo de distribución | Pertenencia |

|---|---|

| Grupo 1 | User1, User2 |

| Grupo 2 | User2, User3 |

| Ningún grupo | Usuario 4 |

En la tabla siguiente se explica cómo funciona el ámbito de la directiva en los casos en los que los usuarios y los grupos se incluyen en las instrucciones de ámbito.

| Ámbito especificado | Comportamiento de evaluación del ámbito DLP | Usuarios en el ámbito |

|---|---|---|

| Grupo 1 Grupo 2 User3 User4 |

Primera evaluación: Unión de grupos: (Group1 + Group2) = User1, User2, User3 Segunda evaluación: Unión de usuarios: (User3 + User4) = User3, User4 Tercera evaluación: Intersección de grupos y usuarios (superposición): (Group1 + Group2) = User1, User2, User3 (User3 + User4) = User3, User4 |

User3 (User3 es el único usuario que aparece en los resultados de las evaluaciones primera y segunda). |

| Grupo 1 Grupo 2 User1 User3 User4 |

Primera evaluación: Unión de grupos: (Group1 + Group2) = User1, User2, User3 Segunda evaluación: Unión de usuarios: (User1 + User3 + User4) = User1, User3, User4 Tercera evaluación: Intersección de grupos y usuarios (superposición): (Group1 + Group2) = User1, User3 (User1 + User3, User4) = User1, User3, User4 |

User1, User3 (Estos son los únicos usuarios que aparecen en los resultados de la primera y la segunda evaluación). |

Ámbito de la ubicación de SharePoint

Al determinar el ámbito de una directiva para ubicaciones de SharePoint, puede limitar el ámbito de una directiva a sitios específicos de SharePoint. DLP admite directivas de ámbito de hasta 100 sitios.

Ámbito del dispositivo

En versión preliminar, los usuarios y los dispositivos tienen como ámbito las directivas DLP para los puntos de conexión. Para que se aplique una directiva de punto de conexión, tanto el usuario como el dispositivo deben estar en el ámbito de la directiva. Esto significa que si un usuario está en el ámbito de la directiva, pero el dispositivo no lo está, no se aplicará la directiva. De forma similar, si un dispositivo está en el ámbito de la directiva, pero el usuario no lo está, no se aplicará la directiva.

Nota:

Use la compilación 101.25072 o posterior para esta compatibilidad con esta característica en macOS.

A continuación se muestra cómo configurar el ámbito de una directiva DLP para obtener resultados diferentes.

| Si desea orientar la directiva a... | Establezca el ámbito de usuario en... | Establezca el ámbito del dispositivo en... | Caso de uso de ejemplo |

|---|---|---|---|

| Todos los usuarios de todos los dispositivos incorporados | Todos los usuarios y grupos | Todos los dispositivos y grupos de dispositivos | Úselo para la aplicación general de directivas DLP en todos los dispositivos de la organización. Esta es la configuración predeterminada para las directivas DLP. |

| Todos los usuarios de dispositivos específicos | Todos los usuarios y grupos | Todos los dispositivos y grupos de dispositivos con Excluir dispositivos y grupos de dispositivos y agregar los dispositivos que se van a excluir o Dispositivos y grupos de dispositivos específicos y agregar los dispositivos que se van a incluir | Use esta opción para aplicar una directiva restrictiva a los dispositivos de pantalla completa que usarán varios usuarios. |

| Usuarios específicos en todos los dispositivos incorporados | Todos los usuarios y grupos con Excluir usuarios y grupos y agregar los usuarios que se van a excluir o Usuarios y grupos específicos y agregar los usuarios que se van a incluir | Todos los dispositivos y grupos de dispositivos | Úselo para ayudar a controlar la pérdida de datos por parte de usuarios específicos en todos los dispositivos de la organización. |

| Usuarios específicos en dispositivos específicos | Usuarios y grupos específicos | Dispositivos y grupos de dispositivos específicos | Supongamos que tiene dispositivos de uso especial en la nómina que se usan para imprimir comprobaciones y solo hay algunas cuentas que pueden usar esos dispositivos con el fin de imprimir comprobaciones. Puede limitar una directiva DLP de punto de conexión muy restrictiva a esas cuentas de usuario en esos dispositivos específicos. |

Compatibilidad con la ubicación de cómo se puede definir el contenido

Las directivas DLP detectan elementos confidenciales si coinciden con un tipo de información confidencial (SIT), o con una etiqueta de confidencialidad o una etiqueta de retención. Cada ubicación admite diferentes métodos para definir contenido confidencial. Cómo se puede definir el contenido al combinar ubicaciones en una directiva, puede cambiar de cómo se puede definir cuando se limita a una sola ubicación.

Importante

Al seleccionar varias ubicaciones para una directiva, un valor "no" para una categoría de definición de contenido tiene prioridad sobre el valor "sí". Por ejemplo, al seleccionar solo sitios de SharePoint, la directiva admite la detección de elementos confidenciales por uno o varios de SIT, por etiqueta de confidencialidad o por etiqueta de retención. Sin embargo, al seleccionar sitios de SharePoint y ubicaciones de mensajes de chat y canal de Teams, la directiva solo admitirá la detección de elementos confidenciales por parte de SIT.

| Ubicación | El contenido se puede definir mediante SIT | El contenido se puede definir como etiqueta de confidencialidad | El contenido se puede definir mediante la etiqueta de retención. |

|---|---|---|---|

| Correo electrónico de Exchange en línea | Sí | Sí | No |

| SharePoint en sitios de Microsoft 365 | Sí | Sí | Sí |

| OneDrive para cuentas profesionales o educativas | Sí | Sí | Sí |

| Mensajes de chat y canal de Teams | Sí | No | No |

| Dispositivos | Sí | Sí | No |

| Instancias | Sí | Sí | Sí |

| Repositorios locales | Sí | Sí | No |

| Tejido y Power BI | Sí | Sí | No |

| Microsoft 365 Copilot (versión preliminar) | No | Sí | No |

| Aplicaciones en la nube administradas | Sí | No | No |

| Aplicaciones en la nube no administradas | Sí | No | No |

DLP admite el uso de clasificadores entrenables como condición para detectar información confidencial. El contenido se puede definir mediante clasificadores entrenables en Exchange, sitios de SharePoint, cuentas de OneDrive, chat y canales de Teams, dispositivos y aplicaciones en la nube no administradas. Para obtener más información, vea Clasificadores entrenables.

Nota:

DLP admite la detección de etiquetas de confidencialidad en correos electrónicos y datos adjuntos. Para obtener más información, vea Usar etiquetas de confidencialidad como condiciones en las directivas DLP.

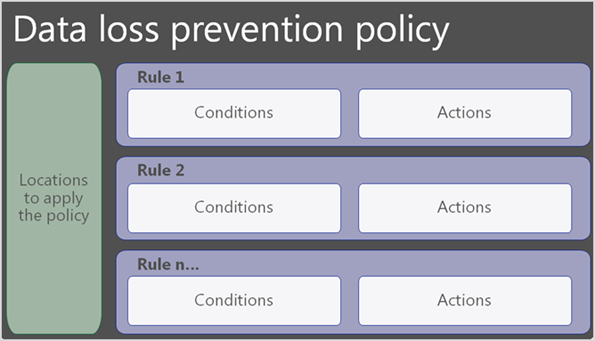

Rules

Las reglas son la lógica de negocios de las directivas DLP. Constan de:

Condiciones que, cuando coinciden, desencadenan la directiva

Acciones que determinan las actividades incluidas y los resultados de una coincidencia.

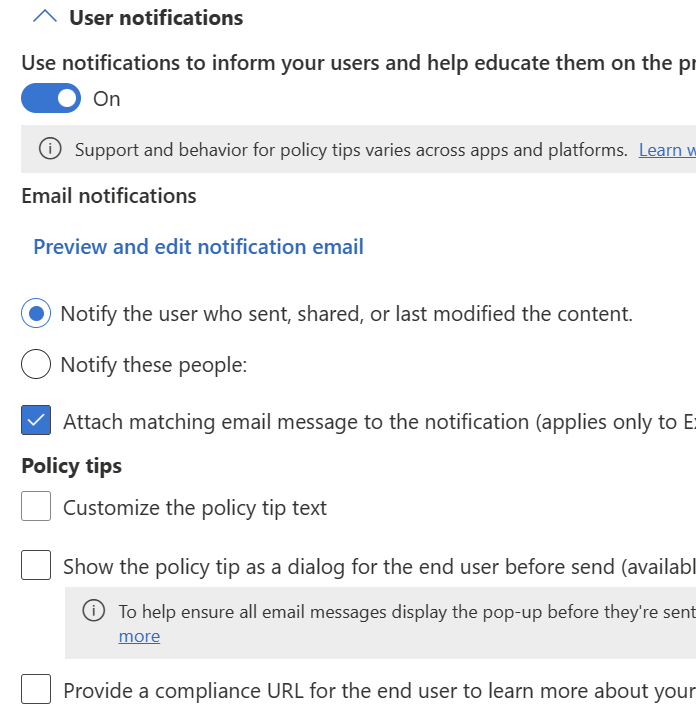

Notificaciones de usuario para informar a los usuarios cuando están haciendo algo que desencadena una directiva y ayudarles a educarlos sobre cómo su organización quiere tratar la información confidencial.

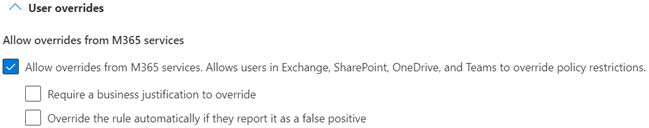

Las invalidaciones de usuario cuando las configura un administrador, permiten a los usuarios invalidar de forma selectiva una acción de bloqueo.

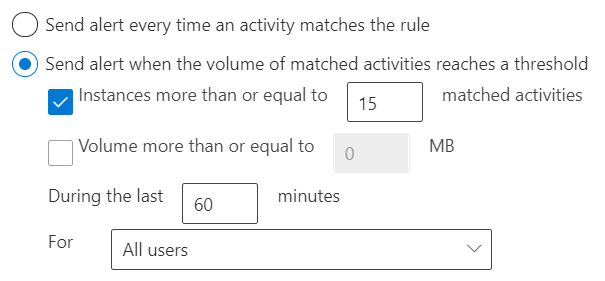

Informes de incidentes que notifican a los administradores y a otras partes interesadas clave cuando se produce una coincidencia de regla

Opciones adicionales que definen la prioridad para la evaluación de reglas y pueden detener el procesamiento de reglas y directivas adicionales.

Una directiva contiene una o varias reglas. Las reglas se ejecutan secuencialmente, comenzando por la regla de mayor prioridad de cada directiva.

Funcionamiento de la clasificación DLP

DLP evalúa un elemento para obtener información confidencial cuando se crea, lee o modifica el elemento. La evaluación también se inicia mediante la clasificación a petición. Sin embargo, los eventos como La regla DLP coincidente solo aparecen en el registro de auditoría o en el explorador de actividad cuando un usuario intenta una actividad que coincide con una directiva DLP.

Esta es una lista de algunas de las actividades de usuario en las que DLP puede supervisar y realizar acciones:

Carga de texto a través del explorador Edge mediante funcionalidades integradas

Carga de archivos a través del explorador Edge mediante funcionalidades integradas

Descarga de archivos a través del explorador Edge mediante funcionalidades integradas

Cortar o copiar datos a través del explorador Edge mediante funcionalidades integradas

Pegar datos a través del explorador Edge mediante funcionalidades integradas

Impresión de datos a través del explorador Edge mediante funcionalidades integradas

Imprimir datos desde otras ubicaciones

Copia en medios extraíbles

Copia en el recurso compartido de red

Copiar en el portapapeles

Transferencia mediante Bluetooth

Archivo al que se ha accedido mediante una aplicación no permitida

Pegar en exploradores distintos de Edge

Imprimir datos

Transferencia mediante escritorio remoto

Un elemento que se crea, lee o modifica coincidirá con una regla DLP y una directiva en el cliente si se cumplen las condiciones y la actividad del usuario. Esto se audita como actividad de archivo, como FileRead o FileRenamed.

Si se cumple una actividad, aparece un evento de coincidencia de regla DLP en el explorador de actividad como un evento "Coincidencia de regla DLP". También se generará un evento que describe el modo de salida.

Las directivas realizan acciones y las acciones son diferentes de las condiciones. Una regla puede coincidir en un archivo aunque no se realice ninguna acción.

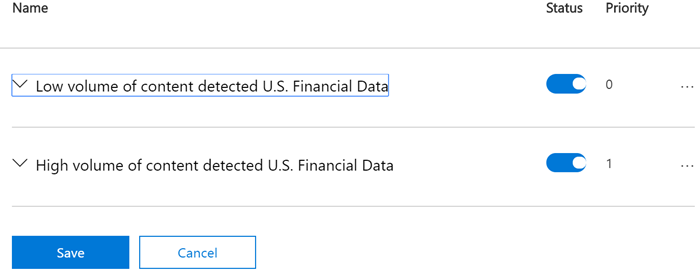

Prioridad por la que se evalúan y aplican las reglas

Ubicaciones de servicio hospedadas

Para las ubicaciones de servicio hospedadas, como Exchange, SharePoint y OneDrive, a cada regla se le asigna una prioridad en el orden en que se crea. Esto significa que la regla creada primero tiene la primera prioridad, la regla creada en segundo lugar tiene segunda prioridad, etc.

Cuando se evalúa el contenido frente a reglas, estas se procesan en orden de prioridad. Si el contenido coincide con varias reglas, se aplica la primera regla evaluada que tiene la acción más restrictiva. Por ejemplo, si el contenido coincide con todas las reglas siguientes, se aplica la regla 3 porque es la regla más restrictiva y de mayor prioridad:

- Regla 1: solo notifica a los usuarios

- Regla 2: notifica a los usuarios, restringe el acceso y permite invalidaciones de usuario

- Regla 3: notifica a los usuarios, restringe el acceso y no permite invalidaciones de usuario.

- Regla 4: restringe el acceso

Las reglas 1, 2 y 4 se evaluarán, pero no se aplicarán. En este ejemplo, las coincidencias de todas las reglas se registran en los registros de auditoría y se muestran en los informes DLP, aunque solo se aplique la regla más restrictiva.

Puede usar una regla para satisfacer un requisito de protección específico y después usar una directiva DLP para agrupar los requisitos de protección comunes, como todas las reglas necesarias para cumplir una normativa específica.

Por ejemplo, podría tener una directiva DLP que ayude a detectar la presencia de información sujeta a la Ley de transferencia y responsabilidad de seguros de salud (HIPAA). Esta directiva DLP podría ayudar a proteger los datos hipaa (el "qué") en todos los sitios de SharePoint y todos los sitios de OneDrive (el "dónde") mediante la búsqueda de cualquier documento que contenga esta información confidencial compartida con personas ajenas a la organización (las condiciones) y, a continuación, bloquear el acceso al documento y enviar una notificación (las acciones). Estos requisitos se almacenan como reglas individuales y se agrupan de forma conjunta como directiva DLP para simplificar la administración y la creación de informes.

Para puntos de conexión

Cuando un elemento coincide con varias reglas DLP, DLP usa un algoritmo complejo para decidir qué acciones aplicar. DLP de punto de conexión aplica el agregado o la suma de la mayoría de las acciones restrictivas. DLP usa estos factores al realizar el cálculo.

Orden de prioridad de directiva Cuando un elemento coincide con varias directivas y esas directivas tienen acciones idénticas, se aplican las acciones de la directiva de mayor prioridad.

Orden de prioridad de regla Cuando un elemento coincide con varias reglas de una directiva y esas reglas tienen acciones idénticas, se aplican las acciones de la regla de mayor prioridad.

Modo de la directiva Cuando un elemento coincide con varias directivas y esas directivas tienen acciones idénticas, las acciones de todas las directivas que están en Estado Activar ( aplicar modo) se aplican preferentemente a las directivas en Ejecutar la directiva en modo de simulación con sugerencias de directiva y Ejecutar la directiva en estado de modo de simulación .

acción Cuando un elemento coincide con varias directivas y esas directivas difieren en las acciones, se aplica el agregado o la suma de las acciones más restrictivas.

Configuración de grupos de autorización Cuando un elemento coincide con varias directivas y esas directivas difieren en acción, se aplica el agregado o la suma de las acciones más restrictivas.

opciones de invalidación Cuando un elemento coincide con varias directivas y esas directivas difieren en la opción de invalidación, las acciones se aplican en este orden:

Sin invalidación>Permitir invalidación

Estos son escenarios que ilustran el comportamiento en tiempo de ejecución. Para los tres primeros escenarios, tiene tres directivas DLP configuradas de esta manera:

| Nombre de la directiva | Condición para coincidir | Acción | Prioridad de directiva |

|---|---|---|---|

| ABC | El contenido contiene el número de tarjeta de crédito | Bloquear impresión, auditar todas las demás actividades de salida del usuario | 0 |

| MNO | El contenido contiene el número de tarjeta de crédito | Bloquear copia en USB, auditar todas las demás actividades de salida del usuario | 1 |

| XYZ | El contenido contiene el número de seguro social de EE. UU. | Bloquear copia en el Portapapeles, auditar todas las demás actividades de salida del usuario | 2 |

El elemento contiene números de tarjeta de crédito

Un elemento de un dispositivo supervisado contiene números de tarjeta de crédito, por lo que coincide con la directiva ABC y la directiva MNO. Tanto ABC como MNO están en modo Activar .

| Policy | Acción de salida de la nube | Copia en la acción del Portapapeles | Copia en la acción USB | Copia en la acción de recurso compartido de red | Acción de aplicaciones no permitidas | Acción imprimir | Copiar a través de la acción bluetooth | Copia en la acción de Escritorio remoto |

|---|---|---|---|---|---|---|---|---|

| ABC | Auditoría | Auditoría | Auditoría | Auditoría | Auditoría | Bloquear | Auditoría | Auditoría |

| MNO | Auditoría | Auditoría | Bloquear | Auditoría | Auditoría | Auditoría | Auditoría | Auditoría |

| Acciones aplicadas en tiempo de ejecución | Auditoría | Auditoría | Bloquear | Auditoría | Auditoría | Bloquear | Auditoría | Auditoría |

El elemento contiene números de tarjeta de crédito y números de seguro social de EE. UU.

Un elemento de un dispositivo supervisado contiene números de tarjeta de crédito y números de seguro social de EE. UU., por lo que este elemento coincide con la directiva ABC, el MNO de directiva y la directiva XYZ. Las tres directivas están en modo Activar.

| Policy | Acción de salida de la nube | Copia en la acción del Portapapeles | Copia en la acción USB | Copia en la acción de recurso compartido de red | Acción de aplicaciones no permitidas | Acción imprimir | Copiar a través de la acción bluetooth | Copia en la acción de Escritorio remoto |

|---|---|---|---|---|---|---|---|---|

| ABC | Auditoría | Auditoría | Auditoría | Auditoría | Auditoría | Bloquear | Auditoría | Auditoría |

| MNO | Auditoría | Auditoría | Bloquear | Auditoría | Auditoría | Auditoría | Auditoría | Auditoría |

| XYZ | Auditoría | Bloquear | Auditoría | Auditoría | Auditoría | Bloquear | Auditoría | Auditoría |

| Acciones aplicadas en tiempo de ejecución | Auditoría | Bloquear | Bloquear | Auditoría | Auditoría | Bloquear | Auditoría | Auditoría |

El elemento contiene números de tarjeta de crédito, estado de directiva diferente

Un elemento de un dispositivo supervisado contiene el número de tarjeta de crédito, por lo que coincide con la directiva ABC y la directiva MNO. La directiva ABC está en Modo de activación y la directiva MNO está en Estado ejecutar la directiva en modo de simulación .

| Policy | Acción de salida de la nube | Copia en la acción del Portapapeles | Copia en la acción USB | Copia en la acción de recurso compartido de red | Acción de aplicaciones no permitidas | Acción imprimir | Copiar a través de la acción bluetooth | Copia en la acción de Escritorio remoto |

|---|---|---|---|---|---|---|---|---|

| ABC | Auditoría | Auditoría | Auditoría | Auditoría | Auditoría | Bloquear | Auditoría | Auditoría |

| MNO | Auditoría | Auditoría | Bloquear | Auditoría | Auditoría | Auditoría | Auditoría | Auditoría |

| Acciones aplicadas en tiempo de ejecución | Auditoría | Auditoría | Auditoría | Auditoría | Auditoría | Bloquear | Auditoría | Auditoría |

El elemento contiene números de tarjeta de crédito, configuración de invalidación diferente

Un elemento de un dispositivo supervisado contiene el número de tarjeta de crédito, por lo que coincide con la directiva ABC y la directiva MNO. La directiva ABC está en Activar el estado y la directiva MNO está en Activar estado. Tienen diferentes acciones de invalidación configuradas.

| Policy | Acción de salida de la nube | Copia en la acción del Portapapeles | Copia en la acción USB | Copia en la acción de recurso compartido de red | Acción de aplicaciones no permitidas | Acción imprimir | Copiar a través de la acción bluetooth | Copia en la acción de Escritorio remoto |

|---|---|---|---|---|---|---|---|---|

| ABC | Auditoría | Auditoría | Bloqueo con invalidación | Auditoría | Auditoría | Bloquear | Auditoría | Auditoría |

| MNO | Auditoría | Auditoría | Bloquear sin invalidación | Auditoría | Auditoría | Auditoría | Auditoría | Auditoría |

| Acciones aplicadas en tiempo de ejecución | Auditoría | Auditoría | Bloquear sin invalidación | Auditoría | Auditoría | Bloquear | Auditoría | Auditoría |

El elemento contiene números de tarjeta de crédito, configuración de grupos de autorización diferentes

Un elemento de un dispositivo supervisado contiene el número de tarjeta de crédito, por lo que coincide con la directiva ABC y la directiva MNO. La directiva ABC está en Activar el estado y la directiva MNO está en Activar estado. Tienen diferentes acciones de grupo de autorización configuradas.

| Policy | Acción de salida de la nube | Copia en la acción del Portapapeles | Copia en la acción USB | Copia en la acción de recurso compartido de red | Acción de aplicaciones no permitidas | Acción imprimir | Copiar a través de la acción bluetooth | Copia en la acción de Escritorio remoto |

|---|---|---|---|---|---|---|---|---|

| ABC | Auditoría | Auditoría | Grupo de autenticación A: bloque | Auditoría | Auditoría | Grupo de autenticación A: bloque | Auditoría | Auditoría |

| MNO | Auditoría | Auditoría | Autenticación del grupo A: bloquear con invalidación | Auditoría | Auditoría | Grupo de autenticación B: bloque | Auditoría | Auditoría |

| Acciones aplicadas en tiempo de ejecución | Auditoría | Auditoría | Grupo de autenticación A: bloque | Auditoría | Auditoría | Grupo de autenticación A: bloque, grupo de autenticación B: bloque | Auditoría | Auditoría |

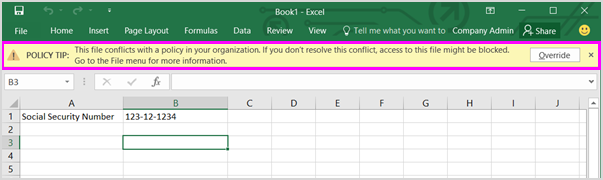

Condiciones

Las condiciones son donde se define lo que quiere que busque la regla y el contexto en el que se usan esos elementos. Indican la regla: cuando se encuentra un elemento que tiene este aspecto y se usa así, es una coincidencia y el resto de las acciones de la directiva se deben realizar en ella. Puede usar condiciones para asignar acciones diferentes a distintos niveles de riesgo. Por ejemplo, el contenido confidencial compartido internamente podría ser de menor riesgo y necesitar menos acciones que el contenido confidencial compartido con personas de fuera de la organización.

Nota:

Los usuarios que tienen cuentas no invitadas en el inquilino de Active Directory o Microsoft Entra de una organización host se consideran personas dentro de la organización.

El contenido contiene

Todas las ubicaciones admiten la condición Contenido contiene . Puede seleccionar varias instancias de cada tipo de contenido y refinar aún más las condiciones mediante cualquiera de estos operadores (OR lógico) o Todos estos (AND lógico):

- tipos de información confidencial

- etiquetas de confidencialidad

- etiquetas de retención

- Clasificadores entrenables

La regla solo buscará la presencia de las etiquetas de confidencialidad y las etiquetas de retención que elija.

Los SIT tienen un nivel de confianza predefinido que puede modificar si es necesario. Para obtener más información, consulte Más información sobre los niveles de confianza.

Importante

Los SIT tienen dos formas diferentes de definir los parámetros de recuento de instancias únicos máximos. Para obtener más información, consulte Valores admitidos de recuento de instancias para SIT.

Protección adaptable en Microsoft Purview

La protección adaptable integra Administración de riesgos internos de Microsoft Purview perfiles de riesgo en las directivas DLP para que DLP pueda ayudar a protegerse frente a comportamientos de riesgo identificados dinámicamente. Cuando se configura en la administración de riesgos internos, el nivel de riesgo insider de Adaptive Protection se mostrará como condición para las ubicaciones de aplicaciones en la nube Exchange Online, Dispositivos, Teams y aplicaciones en la nube no administradas. Consulte Más información sobre la protección adaptable en prevención de pérdida de datos para obtener más información.

Condiciones que admite La protección adaptable

- El nivel de riesgo interno para la protección adaptable es...

con estos valores:

- Nivel de riesgo elevado

- Nivel de riesgo moderado

- Nivel de riesgo menor

Contexto de condición

Las opciones de contexto disponibles cambian en función de la ubicación que elija. Si selecciona varias ubicaciones, solo estarán disponibles las condiciones que las ubicaciones tienen en común.

Condiciones que admite Exchange

Nota:

Directivas DLP para examinar correos electrónicos no generados por el sistema y correos electrónicos de registro en diario de Exchange.

- El contenido contiene

- El nivel de riesgo interno para la protección adaptable es

- El contenido no está etiquetado

- El contenido se comparte desde Microsoft 365

- El contenido se recibe de

- La dirección IP del remitente es

- El encabezado contiene palabras o frases

- El atributo DE AD del remitente contiene palabras o frases

- El juego de caracteres de contenido contiene palabras

- El encabezado coincide con patrones

- El atributo de AD del remitente coincide con los patrones

- El atributo ad de destinatario contiene palabras o frases

- El atributo de AD del destinatario coincide con los patrones

- El destinatario es miembro de

- La propiedad del documento es

- No se pudo digitalizar algún contenido de los datos adjuntos del correo

- El documento o los datos adjuntos están protegidos con contraseña

- ¿Ha invalidado el remitente la sugerencia de directiva?

- El remitente es miembro de

- No se pudo completar el análisis de algún contenido de los datos adjuntos del correo

- La dirección del destinatario contiene palabras

- La extensión de archivo es

- El dominio del destinatario es

- El destinatario es

- El remitente es

- El dominio del remitente es

- La dirección del destinatario coincide con patrones

- El nombre del documento contiene palabras o frases

- El nombre del documento coincide con los patrones

- El asunto contiene palabras o frases

- El asunto coincide con patrones

- El asunto o el cuerpo contiene palabras o frases

- El asunto o el cuerpo coinciden con los patrones

- La dirección del remitente contiene palabras

- La dirección del remitente coincide con patrones

- El tamaño del documento es igual o mayor que

- El contenido del documento contiene palabras o frases

- El contenido del documento coincide con patrones

- El tamaño del mensaje es igual o mayor que

- El tipo de mensaje es

- La importancia del mensaje es

Sugerencia

Para obtener más información sobre las condiciones que admite Exchange, incluidos los valores de PowerShell, vea: Referencia de las condiciones y acciones de Exchange de prevención de pérdida de datos.

Condiciones que admite SharePoint

- El contenido contiene

- El contenido se comparte desde Microsoft 365

- La propiedad del documento es

- No se pudo examinar el documento

- El documento o los datos adjuntos están protegidos con contraseña

- El documento no ha completado el examen

- La extensión de archivo es

- El nombre del documento contiene palabras o frases

- El tamaño del documento es igual o mayor que

- Documento creado por

Condiciones compatibles con las cuentas de OneDrive

- El contenido contiene

- El contenido se comparte desde Microsoft 365

- La propiedad del documento es

- No se pudo examinar el documento

- El documento o los datos adjuntos están protegidos con contraseña

- El documento no ha completado el examen

- La extensión de archivo es

- El nombre del documento contiene palabras o frases

- El tamaño del documento es igual o mayor que

- Documento creado por

- El documento se comparte

Condiciones Compatibilidad con mensajes de canal y chat de Teams

- El contenido contiene

- El nivel de riesgo interno para la protección adaptable es

- El contenido se comparte desde Microsoft 365

- El dominio del destinatario es

- El destinatario es

- El remitente es

- El dominio del remitente es

Condiciones de compatibilidad con aplicaciones en la nube administradas

- El contenido contiene

- La extensión de archivo es

- El tamaño del documento es igual o mayor que

- Dispositivos administrados o no administrados (las actividades cortar o copiar datos, pegar datos e imprimir datos solo admiten la condición de dispositivos administrados o no administrados).

Condiciones de compatibilidad con aplicaciones en la nube no administradas

- El contenido contiene

- El nivel de riesgo interno para la protección adaptable es

Condiciones admitidas para puntos de conexión

El contenido contiene: Especifica el contenido que se va a detectar. Para obtener más información sobre los tipos de archivo admitidos, consulte Archivos examinados para obtener contenido.

El contenido no está etiquetado: Detecta el contenido que no tiene una etiqueta de confidencialidad aplicada. Para ayudar a garantizar que solo se detecten tipos de archivo admitidos, debe usar esta condición con la extensión Archivo es o El tipo de archivo es condiciones. Se admiten archivos PDF y Office:

Tipo de archivo Formato Extensiones de archivo supervisadas Procesamiento de texto Word, PDF .doc, .docx, .docm, .dot, dotx, .dotm, .docb, .pdf Hoja de cálculo Excel, CSV, TSV .xls, .xlsx, .xlt, .xlm, .xlsm, xltx, xltm, xlsb, .xlw, .csv, .tsv Presentación PowerPoint .ppt, .pptx, .pos, .pps, .pptm, .potx, .potm, .ppam, .ppsx No se pudo examinar el documento: Se aplica a los archivos que no se pueden examinar por una de las siguientes razones:

- El archivo contiene uno o varios errores transitorios de extracción de texto

- El archivo está protegido con contraseña

- El tamaño de archivo supera el límite admitido (tamaños máximos de archivo: 64 MB para archivos sin comprimir; 256 MB para archivos comprimidos)

- Tiempo de espera o error del motor de clasificación de Microsoft (MCE)

El nombre del documento contiene palabras o frases: Detecta documentos con nombres de archivo que contienen cualquiera de las palabras o frases que especifique, por ejemplo:

file,credit card,patent, etc.El nombre del documento coincide con los patrones: Detecta documentos en los que el nombre de archivo coincide con patrones específicos. La evaluación tiene en cuenta toda la ruta de acceso del documento, no solo el nombre del documento. El patrón se comprueba como coincidencia de cadena, lo que significa que puede coincidir con cualquier parte de la ruta de acceso del documento. Para definir los patrones, use comodín. Para obtener información sobre los patrones de expresión regular, consulte la documentación de expresiones regulares aquí.

Nota:

Debido a posibles problemas de rendimiento, esta condición se eliminará gradualmente de la DLP de punto de conexión de Purview. En su lugar, se recomienda usar la condición "Nombre del documento contiene palabras o frases".

- El documento o los datos adjuntos están protegidos con contraseña: Detecta solo los archivos protegidos que están abiertos. Se admiten los siguientes archivos:

- archivos Archivo (ZIP, .7z, RAR)

- Archivos de Office

- Archivos cifrados de Symantec PGP

El tamaño del documento es igual o mayor que: Detecta documentos con tamaños de archivo iguales o mayores que el valor especificado. DLP solo admite la inspección de contenido para archivos de menos de 64 MB.

Importante

Se recomienda establecer esta condición para detectar elementos que tienen más de 10 KB.

El tipo de archivo es: Detecta los siguientes tipos de archivo:

Tipo de archivo Aplicaciones Extensiones de archivo supervisadas Procesamiento de texto Word, PDF doc, .docx, .docm, .dot, dotx, .dotm, .docb, .pdf Hoja de cálculo Excel, CSV, TSV .xls, .xlsx, .xlt, .xlm, .xlsm, xltx, xltm, xlsb, .xlw, .csv, .tsv Presentación PowerPoint .ppt, .pptx, .pos, .pps, .pptm, .potx, .potm, .ppam, .ppsx Correo electrónico Outlook .msg Importante

Las opciones de extensiones de archivo y tipos de archivono se pueden usar como condiciones en la misma regla. Si desea usarlas como condiciones en la misma directiva, deben estar en reglas independientes.

Para usar la condición Tipo de archivo es , debe tener una de las siguientes versiones de Windows:

Puntos de conexión de Windows (X64):

- Windows 10 (21H2, 22H2)

Puntos de conexión de Windows (ARM64):

- Windows 11 (21H2, 22H2)

La extensión de archivo es: Además de detectar información confidencial en archivos con las mismas extensiones que las cubiertas por el tipo de archivo es condición, puede usar la condición Extensión de archivo es para detectar información confidencial en archivos con cualquier extensión de archivo que necesite supervisar. Para ello, agregue las extensiones de archivo necesarias, separadas por comas a una regla de la directiva. La condición Extensión de archivo solo se admite para las versiones de Windows que admiten el tipo de archivo es condición. La extensión de archivo no admite tipos de archivo de archivo.

Advertencia

Incluir cualquiera de las siguientes extensiones de archivo en las reglas de directiva podría aumentar significativamente la carga de CPU: .dll, .exe, .mui, .ost, .pf, .pst.

No se completó el examen: Se aplica cuando se inicia el examen de un archivo, pero se detiene antes de examinar todo el archivo. La razón principal de un examen incompleto es que el texto extraído dentro del archivo supera el tamaño máximo permitido. (Tamaños máximos de texto extraído: archivos sin comprimir: los primeros 4 MB de texto extraíble; Archivos comprimidos: N=1000 / Tiempo de extracción = 5 minutos).

La propiedad document es: Detecta documentos con propiedades personalizadas que coinciden con los valores especificados. Por ejemplo:

Department = 'Marketing',Project = 'Secret'. Para especificar varios valores para una propiedad personalizada, use comillas dobles. Por ejemplo, "Departamento: Marketing, Ventas". Los tipos de archivo admitidos son Office y PDF:Tipo de archivo Formato Extensiones de archivo supervisadas Procesamiento de texto Word, PDF .doc, .docx, .docm, .dot, dotx, .dotm, .docb, .pdf Hoja de cálculo Excel, CSV, TSV .xls, .xlsx, .xlt, .xlm, .xlsm, xltx, xltm, xlsb, .xlw, .csv, .tsv Presentación PowerPoint .ppt, .pptx, .pos, .pps, .pptm, .potx, .potm, .ppam, .ppsx El usuario accedió a un sitio web confidencial desde Microsoft Edge: Para obtener más información, vea Escenario 6 Supervisar o restringir las actividades de usuario en dominios de servicio confidenciales (versión preliminar).

El nivel de riesgo interno de Adaptive Protection es: Detecta el nivel de riesgo interno.

Consulte también: Actividades de punto de conexión en las que puede supervisar y tomar medidas.

Requisitos del sistema operativo para cinco condiciones

- No se pudo examinar el documento

- El nombre del documento contiene palabras o frases

- El nombre del documento coincide con los patrones

- El tamaño del documento es igual o mayor que

- No se completó el examen

Para usar cualquiera de estas condiciones, los dispositivos de punto de conexión deben ejecutar uno de los siguientes sistemas operativos:

Windows 11 23H2:4 de diciembre de 2023: KB5032288 (compilaciones del sistema operativo 22621.2792 y 22631.2792) (versión preliminar)

Windows 11 22H2:4 de diciembre de 2023: KB5032288 (compilaciones del sistema operativo 22621.2792 y 22631.2792) versión preliminar: Soporte técnico de Microsoft

Windows 11 21H2:12 de diciembre de 2023: KB5033369 (compilación del sistema operativo 22000.2652): Soporte técnico de Microsoft

Windows 10 22H2:30 de noviembre de 2023: KB5032278 (versión preliminar del sistema operativo 19045.3758): Soporte técnico de Microsoft

Windows 10 21H2:30 de noviembre de 2023: KB5032278 (versión preliminar del sistema operativo 19045.3758): Soporte técnico de Microsoft

Windows Server 2022/2019:14 de noviembre de 2023: KB5032198 (compilación del sistema operativo 20348.2113): Soporte técnico de Microsoft (o posterior)

Requisitos del sistema operativo para la condición 'Document Property is'

Windows 11:29 de febrero de 2024: versión preliminar KB5034848 (compilaciones del sistema operativo 22621.3235 y 22631.3235) Soporte técnico de Microsoft (o posterior)

Windows 10:29 de febrero de 2024: KB5034843 (versión preliminar del sistema operativo 19045.4123): Soporte técnico de Microsoft (o posterior)

Importante

Para obtener información sobre los requisitos de Adobe para usar características de Prevención de pérdida de datos de Microsoft Purview (DLP) con archivos PDF, consulte este artículo de Adobe: Microsoft Purview Information Protection Support in Acrobat.

Las instancias de condiciones admiten

- El contenido contiene

- El contenido se comparte desde Microsoft 365

Condiciones compatibles con repositorios locales

- El contenido contiene

- La extensión de archivo es

- La propiedad del documento es

Compatibilidad con Conditions Fabric y Power BI

- El contenido contiene

Condiciones Microsoft 365 Copilot admite

Esta característica está en versión preliminar.

- El contenido contiene (etiquetas de confidencialidad)

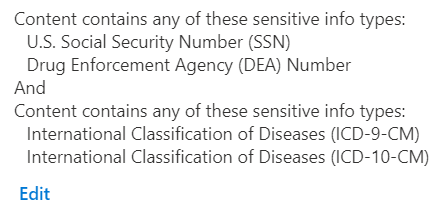

Grupos de condiciones

A veces, necesita una regla para identificar solo una cosa, como todo el contenido que contiene un número de seguro social de EE. UU., que se define mediante una sola SIT. Sin embargo, en muchos escenarios en los que los tipos de elementos que intenta identificar son más complejos y, por lo tanto, más difíciles de definir, se requiere más flexibilidad para definir las condiciones.

Por ejemplo, para identificar el contenido sujeto a la Ley de seguros de salud (HIPAA) de Estados Unidos, debe buscar:

Contenido que incluye tipos concretos de información confidencial, como un Número de la Seguridad social o un Número de la Agencia antidroga (DEA) de Estados Unidos.

Y

Contenido que es más difícil identificar, como las comunicaciones sobre la atención a un paciente o las descripciones de los servicios médicos proporcionados. La identificación de este tipo de contenido requiere que coincida con las palabras clave de una lista grande, como la Clasificación internacional de enfermedades (ICD-9-CM o ICD-10-CM).

Puede identificar este tipo de datos mediante la agrupación de condiciones y el uso de operadores lógicos (AND, OR) entre los grupos.

En el caso de la Ley de Seguro De Salud (HIPAA) de EE. UU., las condiciones se agrupan de la siguiente manera:

El primer grupo contiene los SIT que identifican a un individuo y el segundo grupo contiene los SIT que identifican el diagnóstico médico.

Las condiciones se pueden agrupar y combinar con operadores booleanos (AND, OR, NOT) para que defina una regla indicando lo que se debe incluir y, a continuación, definiendo exclusiones en un grupo diferente unido al primero por un NOT. Para obtener más información sobre cómo DLP de Purview implementa booleanos y grupos anidados, consulte Diseño de reglas complejas.

Limitaciones de la plataforma DLP para condiciones

| Condición | Carga de trabajo | Límite | Costo de la evaluación |

|---|---|---|---|

| Contenido contiene | EXO/SPO/ODB | 125 SIT por regla | Alto |

| El contenido se comparte desde Microsoft 365 | EXO/SPO/ODB | - | Alto |

| La dirección IP del remitente es | EXO | Longitud <del intervalo individual = 128; Count <= 600 | Bajo |

| ¿Ha invalidado el remitente la sugerencia de directiva? | EXO | - | Bajo |

| El remitente es | EXO | Longitud <del correo electrónico individual = 256; Count <= 600 | Mediano |

| El remitente es miembro de | EXO | Count <= 600 | Alto |

| El dominio del remitente es | EXO | Longitud <del nombre de dominio = 67; Count <= 600 | Bajo |

| La dirección del remitente contiene palabras | EXO | Longitud de la palabra <individual = 128; Count <= 600 | Bajo |

| La dirección del remitente coincide con patrones | EXO | Longitud de la expresión <regular = 128 caracteres; Count <= 600 | Bajo |

| El atributo de AD del remitente contiene palabras | EXO | Longitud de la palabra <individual = 128; Count <= 600 | Mediano |

| El atributo de AD del remitente coincide con los patrones | EXO | Longitud de la expresión <regular = 128 caracteres; Count <= 600 | Mediano |

| No se puede examinar el contenido de los datos adjuntos de correo electrónico | EXO | Tipos de archivo admitidos | Bajo |

| Examen incompleto del contenido de datos adjuntos de correo electrónico | EXO | Tamaño > de contenido extraído de 2 MB (2 millones de caracteres) | Bajo |

| Los datos adjuntos están protegidos con contraseña | EXO | Tipos de archivo: archivos de Office, .PDF, .ZIP y 7z | Bajo |

| La extensión del archivo adjunto es | EXO/SPO/ODB | Count <= 600 por regla | Alto |

| El destinatario es un miembro de | EXO | Count <= 600 | Alto |

| El dominio del destinatario es | EXO | Longitud <del nombre de dominio = 67; Count <= 5000 | Bajo |

| El destinatario es | EXO | Longitud <del correo electrónico individual = 256; Count <= 600 | Bajo |

| La dirección del destinatario contiene palabras | EXO | Longitud de la palabra <individual = 128; Count <= 600 | Bajo |

| La dirección del destinatario coincide con patrones | EXO | Count <= 300 | Bajo |

| El nombre del documento contiene palabras o frases | EXO | Longitud de la palabra <individual = 128; Count <=600 | Bajo |

| El nombre del documento coincide con los patrones | EXO | Longitud de la expresión <regular = 128 caracteres; Count <= 300 | Bajo |

| La propiedad del documento es | EXO/SPO/ODB | - | Bajo |

| El tamaño del documento es igual o mayor que | EXO | - | Bajo |

| El asunto contiene palabras o frases | EXO | Longitud de la palabra <individual = 128; Count <= 600 | Bajo |

| El encabezado contiene palabras o frases | EXO | Longitud de la palabra <individual = 128; Count <= 600 | Bajo |

| El asunto o el cuerpo contiene palabras o frases | EXO | Longitud de la palabra <individual = 128; Count <= 600 | Bajo |

| El juego de caracteres de contenido contiene palabras | EXO | Count <= 600 | Bajo |

| El encabezado coincide con patrones | EXO | Longitud de la expresión <regular = 128 caracteres; Count <= 300 | Bajo |

| El asunto coincide con patrones | EXO | Longitud de la expresión <regular = 128 caracteres; Count <= 300 | Bajo |

| El asunto o el cuerpo coinciden con los patrones | EXO | Longitud de la expresión <regular = 128 caracteres; Count <= 300 | Bajo |

| El tipo de mensaje es | EXO | - | Bajo |

| Tamaño del mensaje sobre | EXO | - | Bajo |

| Con importancia | EXO | - | Bajo |

| El atributo de AD del remitente contiene palabras | EXO | Cada par de valores de clave de atributo: tiene longitud <Regex = 128 char; Count <= 600 | Mediano |

| El atributo de AD del remitente coincide con los patrones | EXO | Cada par de valores de clave de atributo: tiene longitud <Regex = 128 char; Count <= 300 | Mediano |

| El documento contiene palabras | EXO | Longitud de la palabra <individual = 128; Count <= 600 | Mediano |

| El documento coincide con los patrones | EXO | Longitud de la expresión <regular = 128 caracteres; Count <= 300 | Mediano |

Acciones

Cualquier elemento que lo realice a través del filtro de condiciones tiene las acciones que se definen en la regla que se le aplica. Tiene que configurar las opciones necesarias para admitir la acción. Por ejemplo, si selecciona Exchange con la acción Restringir acceso o cifrar el contenido en ubicaciones de Microsoft 365 , debe elegir entre estas opciones:

- Impedir que los usuarios accedan al contenido compartido de SharePoint, OneDrive y Teams

- Bloquear a todos. Solo el propietario del contenido, el último modificador y el administrador del sitio seguirán teniendo acceso

- Bloquee solo a personas de fuera de la organización. Los usuarios de la organización siguen teniendo acceso.

- Cifrar mensajes de correo electrónico (solo se aplica al contenido de Exchange)

Las acciones que están disponibles en una regla dependen de las ubicaciones que se han seleccionado. Las acciones disponibles para cada ubicación individual se enumeran a continuación.

Importante

En el caso de las ubicaciones de SharePoint y OneDrive, los documentos se bloquearán proactivamente justo después de la detección de información confidencial (independientemente de si el documento se comparte o no) para todos los invitados; los usuarios internos siguen teniendo acceso al documento.

Acciones admitidas: Exchange

Cuando se aplican reglas de directiva DLP en Exchange, es posible que se detengan, no se detengan o ninguna de ellas. La mayoría de las reglas que admite Exchange no se detienen. Las acciones que no se detienen se aplican después de procesar las reglas y directivas posteriores.

Las acciones DLP se realizan en los correos electrónicos cifrados entrantes que están en el ámbito de una directiva, como bloquear, pero para mantener la confidencialidad del cifrado, el evento no aparecerá en el Explorador de actividad ni en la alerta y el contenido del mensaje no será accesible para nadie que no sea el destinatario.

Sin embargo, cuando una regla de directiva DLP desencadena una acción de detención , Purview deja de procesar las reglas posteriores. Por ejemplo, cuando se desencadena la acción Restringir acceso o cifrar el contenido en ubicaciones de Microsoft 365 , no se procesan reglas ni directivas adicionales.

Si una acción no se detiene ni no se detiene, Purview espera a que se produzca el resultado de la acción antes de continuar. Por lo tanto, cuando un correo electrónico saliente desencadena la acción Reenviar el mensaje para su aprobación al administrador del remitente , Purview espera a obtener la decisión del administrador sobre si se puede enviar o no el correo electrónico. Si el administrador lo aprueba, la acción se comporta como una acción que no se detiene y se procesan las reglas posteriores. Por el contrario, si el administrador rechaza enviar el correo electrónico, reenviar el mensaje para su aprobación al administrador del remitente se comporta como una acción de detención y bloquea el envío del correo electrónico; no se procesan reglas o directivas posteriores.

En la tabla siguiente se enumeran las acciones que admite Exchange e indica si se detienen o no.

| Acción | Detención o no detención |

|---|---|

| Restringir el acceso o cifrar el contenido en ubicaciones de Microsoft 365 (Bloquear a todos, Bloquear solo a personas ajenas a la organización) | Detención |

| Restringir el acceso o cifrar el contenido en ubicaciones de Microsoft 365 (Cifrar Email mensajes) | Non - Halting |

| Establecer encabezados | Sin detención |

| Quitar encabezado | Sin detención |

| Redirigir el mensaje a usuarios específicos | Sin detención |

| Reenviar el mensaje para su aprobación al administrador del remitente | Ninguna |

| Reenviar el mensaje para su aprobación a aprobadores específicos | Ninguna |

| Agregar destinatario al cuadro Para | Sin detención |

| Agregar destinatario al cuadro Cc | Sin detención |

| Agregar destinatario al cuadro CCO | Sin detención |

| Agregar el administrador del remitente como destinatario | Sin detención |

| Eliminación del cifrado de mensajes y la protección de derechos | Sin detención |

| Anteponer Email asunto | Sin detención |

| Agregar declinación de responsabilidades html | Sin detención |

| Modificar Email asunto | Sin detención |

| Entrega del mensaje a la cuarentena hospedada | Detención |

| Aplicación de personalización de marca a mensajes cifrados | Sin detención |

Sugerencia

Para la acción Aplicar personalización de marca a mensajes cifrados, si ya ha implementado Cifrado de mensajes de Microsoft Purview, las plantillas se muestran automáticamente en la lista desplegable. Si desea implementar Cifrado de mensajes de Microsoft Purview, consulte Incorporación de la marca de su organización a la Cifrado de mensajes de Microsoft Purview mensajes cifrados para obtener información general sobre el cifrado de mensajes y cómo crear y configurar las plantillas de personalización de marca.

Para obtener más información sobre las acciones que admite Exchange, incluidos los valores de PowerShell, vea: Referencia de las condiciones y acciones de Exchange de prevención de pérdida de datos.

Acciones admitidas: SharePoint

- Restricción del acceso o cifrado del contenido en ubicaciones de Microsoft 365

Acciones admitidas: OneDrive

- Restricción del acceso o cifrado del contenido en ubicaciones de Microsoft 365

Acciones admitidas: Mensajes de chat y canal de Teams

- Restricción del acceso o cifrado del contenido en ubicaciones de Microsoft 365

Acciones admitidas: Dispositivos

La ubicación dispositivos admite estas acciones:

- Restricción del acceso o cifrado del contenido en ubicaciones de Microsoft 365

- Impedir que los usuarios reciban correo electrónico o accedan a sharePoint, OneDrive, archivos de Teams y elementos de Power BI compartidos

- Auditoría o restricción de actividades cuando los usuarios acceden a sitios confidenciales en exploradores Microsoft Edge en dispositivos Windows

- Restricciones de sitios confidenciales

- Auditoría o restricción de actividades en dispositivos

- Carga en un dominio o accesos de servicio en la nube restringidos desde un explorador no permitido

- Pegar en exploradores admitidos

- Actividades de archivo para todas las aplicaciones

- Copiar en el portapapeles

- Copia en un dispositivo USB extraíble

- Copiar en un recurso compartido de red

- Imprimir

- Copiar o mover mediante una aplicación Bluetooth no permitida

- Copia o movimiento mediante RDP

- Actividades de archivo para aplicaciones en grupos de aplicaciones restringidos

- Restricciones de acceso a aplicaciones

- Acceso por aplicaciones restringidas

- Acceso por las aplicaciones no incluidas en la lista de aplicaciones restringidas o en los grupos de aplicaciones restringidos agregados a la regla

- en versión preliminar Restricciones en la recuperación de Windows en equipos Copilot+

- Aplicar restricciones solo a extensiones de archivo no admitidas Iniciar un flujo de Power Automate

Importante

Al seleccionar la acción Auditar o restringir actividades en dispositivos , se muestra aplicar restricciones a solo extensiones de archivo no admitidas . Aplicar restricciones solo a la opción de configuración de extensiones de archivo no admitidaNO admite el ámbito por parte de los grupos de dispositivos y dispositivos en la configuración de ubicación de la directiva.

Puede indicar a DLP que permita, audite solo, bloquee con invalidación o bloquee (las acciones) estas actividades de usuario para dispositivos Windows incorporados.

Puede indicar a DLP que audite solo, Bloquee con invalidación o Bloquee (las acciones) estas actividades de usuario para dispositivos macOS incorporados.

Bloquear: la actividad relacionada con el usuario está bloqueada y la auditoría está habilitada. Opcionalmente, los administradores pueden ver alertas.

Bloquear con invalidación: esta opción actúa como un bloque estándar, pero permite a los usuarios omitirlo. Al hacer clic en el botón "Permitir" de la notificación del sistema o en el botón "Aceptar" de la notificación de Microsoft Edge, los usuarios pueden continuar. Una vez permitido, DLP de punto de conexión se reanudará automáticamente para las acciones que incluyen "Copiar en un recurso compartido de red", "Copiar en un dispositivo USB extraíble" e "Imprimir". Para otras acciones, los usuarios tendrán que repetir el proceso después de hacer clic en "Permitir" para omitir la directiva.

Auditoría: no hay bloqueo de actividades, pero la auditoría está habilitada, y los administradores pueden ver opcionalmente las alertas.

Permitir: las actividades se permiten sin desencadenar alertas, pero la auditoría sigue estando habilitada.

Desactivado: no hay bloqueo ni auditoría de actividades.

| Modo de aplicación | Bloquear usuario | Generación de alertas | Generación de registros de auditoría |

|---|---|---|---|

| Bloquear | Sí | Sí si la alerta está activada para la regla DLP | Sí |

| Bloqueo con invalidación | Sí | Sí si la alerta está activada para la regla DLP | Sí |

| Auditoría | No | Sí si la alerta está activada para la regla DLP | Sí |

| Permitir | No | Nunca se desencadenó | Sí |

| Desactivado | No | No | No |

Acciones admitidas: Aplicaciones en la nube administradas

Puede indicar a DLP que audite solo o bloquee (las acciones) para las actividades del usuario en aplicaciones en la nube administradas en dispositivos Windows y macOS.

Acciones admitidas: aplicaciones en la nube no administradas

Puede indicar a DLP que audite solo o bloquee (las acciones) para las actividades del usuario en aplicaciones en la nube no administradas en Windows.

Más información sobre las acciones admitidas

Puede encontrar más detalles aquí sobre las acciones:

- Restricción del acceso o cifrado de contenido en ubicaciones de Microsoft 365

- Auditoría o restricción de actividades cuando los usuarios acceden a sitios confidenciales en exploradores Microsoft Edge en dispositivos Windows

- Auditoría o restricción de actividades en dispositivos

- Actividades de dominio y explorador de servicio

- Actividades de archivo para todas las aplicaciones

- Actividades de aplicación restringidas

- Actividades de archivo para aplicaciones en grupos de aplicaciones restringidos

Restricción del acceso o cifrado de contenido en ubicaciones de Microsoft 365

Úselo para impedir que los usuarios reciban correo electrónico o accedan a sharePoint, OneDrive, archivos de Teams y elementos de Power BI compartidos. Esta acción puede bloquear a todos o bloquear solo a las personas que están fuera de su organización.

Auditoría o restricción de actividades cuando los usuarios acceden a sitios confidenciales en exploradores Microsoft Edge en dispositivos Windows

Use esta acción para controlar cuándo los usuarios intentan:

| Actividad | Descripción/opciones |

|---|---|

| Imprimir el sitio | Detecta cuándo los usuarios intentan imprimir un sitio protegido desde un dispositivo incorporado. |

| Copia de datos del sitio | Detecta cuándo los usuarios intentan copiar datos de un sitio protegido desde un dispositivo incorporado. |

| Guardar el sitio como archivos locales (Guardar como) | Detecta cuándo los usuarios intentan guardar un sitio protegido como archivos locales desde un dispositivo incorporado. |

Auditoría o restricción de actividades en dispositivos

Úselo para restringir las actividades de usuario por dominio de servicio y actividades del explorador, actividades de archivo para todas las aplicaciones, actividades de aplicaciones restringidas. Para usar auditar o restringir actividades en dispositivos, debe configurar opciones en la configuración dlp y en la directiva en la que desea usarlas. Consulte Aplicaciones restringidas y grupos de aplicaciones para obtener más información.

Las reglas DLP con la acción Auditar o restringir actividades en dispositivos pueden tener bloquear con invalidación configurado. Cuando esta regla se aplica a un archivo, se bloquea cualquier intento de realizar una acción restringida en el archivo. Se muestra una notificación con la opción de invalidar la restricción. Si el usuario decide invalidar, la acción se permite durante un período de 1 minuto, durante el cual el usuario puede volver a intentar la acción sin restricciones. La excepción a este comportamiento es cuando se arrastra y quita un archivo confidencial a Microsoft Edge, que adjuntará inmediatamente el archivo si se invalida la regla.

Actividades de dominio y explorador de servicio

Al configurar los dominios de servicio en la nube Allow/Block y la lista Exploradores no permitidos (consulte Restricciones de explorador y dominio para datos confidenciales) y un usuario intenta cargar un archivo protegido en un dominio de servicio en la nube o acceder a él desde un explorador no permitido, puede configurar la acción de directiva en Audit only, Block with overrideo Block en la actividad.

| Actividad | Descripción/opciones |

|---|---|

| Carga en un dominio de servicios en la nube restringido o acceso desde una aplicación no permitida | Detecta cuándo se bloquean los archivos protegidos o se permite cargarlos en dominios de servicio en la nube. Consulte Restricciones de explorador y dominio para datos confidenciales y Escenario 6 Supervisar o restringir las actividades del usuario en dominios de servicio confidenciales). |

| Pegar en exploradores admitidos | Detecta cuándo los usuarios pegan información confidencial en un campo de texto o formulario web mediante Microsoft Edge, Google Chrome (con la extensión Microsoft Purview) o Mozilla Firefox (con la extensión Microsoft Purview). La evaluación es independiente de la clasificación del archivo de origen. Para obtener más información, consulte: Actividades de punto de conexión sobre las que puede supervisar y realizar acciones. |

Limitaciones de pegar en el explorador

Solo determinadas condiciones de regla funcionarán con eventos Paste to Browser debido al hecho de que las reglas se están evaluando solo en los datos del Portapapeles. Pegar en el explorador no se evaluará en función de dónde se copia el texto.

Condiciones de regla que funcionan con Pegar en el explorador:

- El contenido contiene

- El contenido no está etiquetado

Notas adicionales:

- Pegar en el explorador admite SIT, no etiquetas de confidencialidad.

- Pegar en el explorador no se evalúa en texto de menos de 30 caracteres.

- No se admite la clasificación avanzada.

- El resumen contextual no se muestra para los eventos Pegar en el explorador.

- Pegar en el explorador tarda 2 segundos en evaluarse antes de permitir la acción de pegar.

- Si JIT está configurado para bloquearse durante la reserva, bloqueará el pegado.

- Pegar en el explorador solo clasifica los primeros 4 MB de texto del Portapapeles

Actividades de archivo para todas las aplicaciones

Con la opción Actividades de archivo para todas las aplicaciones , seleccione No restringir las actividades de archivo o Aplicar restricciones a actividades específicas. Al seleccionar Aplicar restricciones a actividades específicas, las acciones que seleccione aquí se aplicarán cuando un usuario tenga acceso a un elemento protegido dlp.

| Actividad | Descripción/opciones |

|---|---|

| Copiar en el portapapeles | Detecta cuándo se copian los archivos protegidos en el Portapapeles en un dispositivo incorporado. Para obtener más información, consulte Actividades de punto de conexión en las que puede supervisar y realizar acciones y Copiar en el comportamiento del Portapapeles. |

| Copia en un dispositivo extraíble | Detecta cuándo se copian o mueven archivos protegidos de un dispositivo incorporado a un dispositivo USB extraíble. Para obtener más información, consulte Grupos de dispositivos USB extraíbles. |

| Copia en un recurso compartido de red | Detecta cuándo se copian o mueven archivos protegidos de un dispositivo incorporado a cualquier recurso compartido de red. Para obtener más información, consulte Actividades de punto de conexión en las que puede supervisar y tomar medidas yCobertura y exclusiones de recursos compartidos de red. |

| Detecta cuándo se imprime un archivo protegido desde un dispositivo incorporado. Para obtener más información, consulte Grupos de impresoras. | |

| Copiar o mover mediante una aplicación Bluetooth no permitida | Detecta cuándo se copia o mueve un archivo protegido desde un dispositivo Windows incorporado mediante una aplicación Bluetooth no permitida. Para obtener más información, consulte Aplicaciones Bluetooth no permitidas. Esto no es compatible con macOS. |

| Copia o movimiento mediante RDP | Detecta cuándo los usuarios copian o mueven archivos protegidos de un dispositivo Windows incorporado a otra ubicación mediante RDP. Esto no es compatible con macOS. |

Actividades de aplicación restringidas

Anteriormente denominadas aplicaciones no permitidas, las actividades de aplicaciones restringidas son aplicaciones en las que quiere aplicar restricciones. Estas aplicaciones se definen en una lista de la configuración dlp de punto de conexión. Cuando un usuario intenta acceder a un archivo protegido dlp mediante una aplicación que se encuentra en la lista, puede , Audit onlyBlock with overrideo Block la actividad . Las acciones DLP definidas en las actividades de aplicaciones restringidas se invalidan si la aplicación es miembro del grupo de aplicaciones restringido. A continuación, se aplican las acciones definidas en el grupo de aplicaciones restringidas.

| Actividad | Descripción/opciones |

|---|---|

| Acceso por aplicaciones restringidas | Detecta cuándo las aplicaciones no permitidas intentan acceder a archivos protegidos en un dispositivo Windows incorporado. Para obtener más información, consulte Aplicaciones restringidas y grupos de aplicaciones. |

Actividades de archivo para aplicaciones en grupos de aplicaciones restringidos