Muistiinpano

Tämän sivun käyttö edellyttää valtuutusta. Voit yrittää kirjautua sisään tai vaihtaa hakemistoa.

Tämän sivun käyttö edellyttää valtuutusta. Voit yrittää vaihtaa hakemistoa.

MITRE ATT&CK on julkisesti saatavilla olevien taktiikoiden ja tekniikoiden tietokanta, joita hyökkääjät käyttävät yleisesti, ja se luodaan ja ylläpidetään tarkkailemalla todellisia havaintoja. Monet organisaatiot käyttävät MITRE ATT&CK -tietokanta tiettyjen uhkamallien ja -menetelmien kehittämiseen, joita käytetään ympäristöjen suojaustilan tarkistamiseen.

Microsoft Sentinel analysoi kirjattuja tietoja, ei ainoastaan uhkien havaitsemiseksi ja tutkimisen helpottamiseksi, vaan myös visualisoidakseen organisaatiosi suojaustilan luonteen ja kattavuuden.

Tässä artikkelissa kuvataan, miten voit tarkastella Microsoft Sentinel MITRE-sivua työtilassasi jo aktiivisina olevien analytiikkasääntöjen (tunnistuksia) tarkastelemiseen sekä tunnistuksia, joita voit määrittää organisaatiosi suojauksen kattavuuden ymmärtämiseksi MITRE ATT&CK® -sovelluskehyksen taktiikoiden ja tekniikoiden perusteella.

Tärkeää

Microsoft Sentinel MITRE-sivu on tällä hetkellä ESIKATSELU-tilassa. Azure Esikatselun lisäehdot sisältävät oikeudellisia ehtoja, jotka koskevat Azure ominaisuuksia, jotka ovat beetaversiossa, esikatselussa tai muussa tapauksessa julkaisematta.

Ennakkovaatimukset

Ennen kuin voit tarkastella organisaatiosi MITRE-kattavuutta Microsoft Sentinel, varmista, että sinulla on seuraavat edellytykset:

- Aktiivinen Microsoft Sentinel esiintymä.

- Microsoft Sentinel sisällön tarkasteluoikeudet. Lisätietoja on artikkelissa Microsoft Sentinel roolit ja käyttöoikeudet.

- Tietoliittimet, jotka on määritetty käyttämään olennaisia suojaustietoja Microsoft Sentinel. Lisätietoja on kohdassa Microsoft Sentinel tietoliittimiä.

- Aktiiviset ajoitetut kyselysäännöt ja lähes reaaliaikaiset (NRT) säännöt, jotka on määritetty Microsoft Sentinel. Lisätietoja on artikkelissa Uhkien havaitseminen Microsoft Sentinel.

- MITRE ATT&CK -kehyksen tunteminen sekä sen taktiikat ja tekniikat.

MITRE ATT&CK-kehysversio

Microsoft Sentinel on tällä hetkellä linjassa MITRE ATT&CK -kehyksen version 18 kanssa.

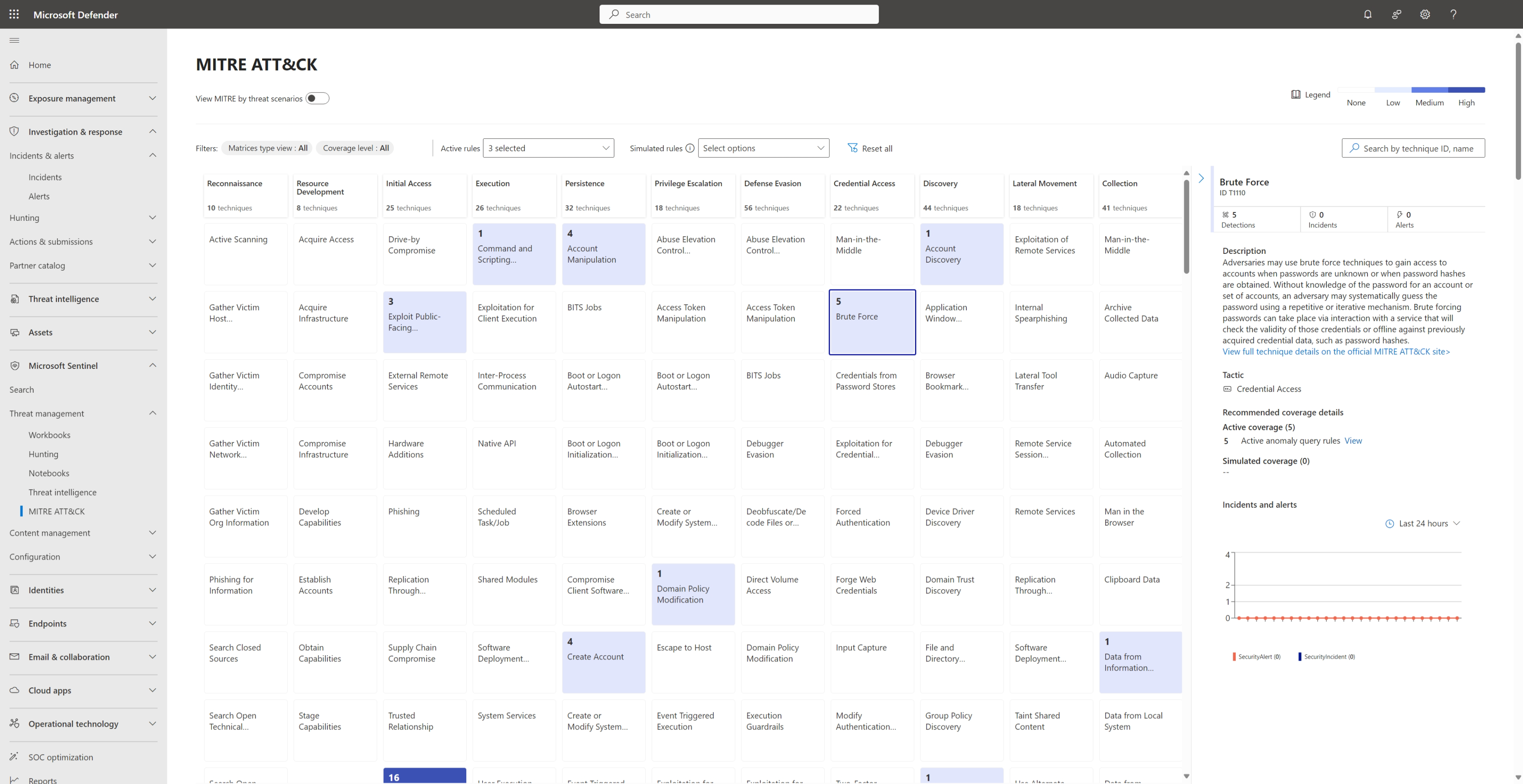

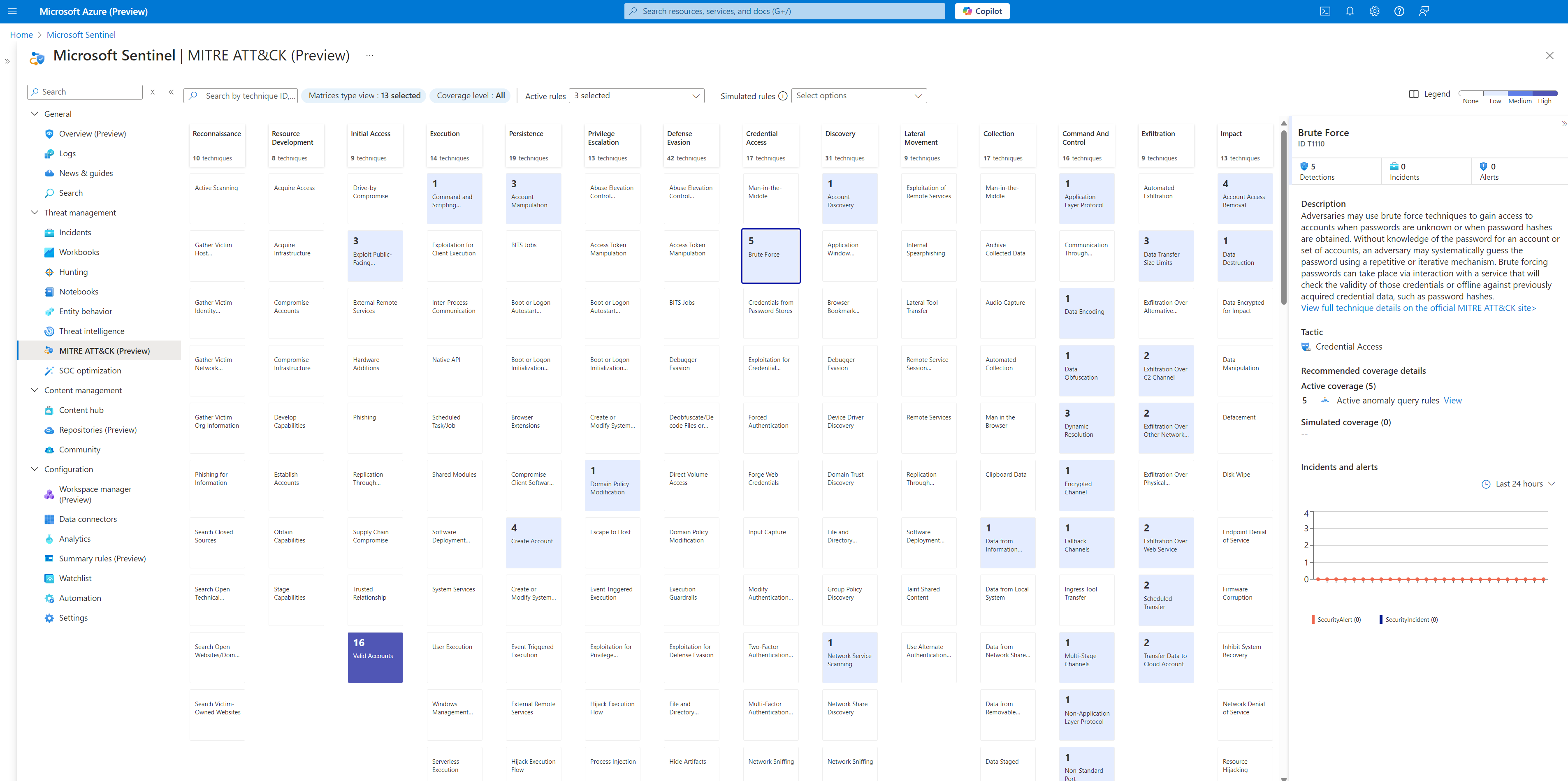

Näytä nykyinen MITRE-kattavuus

Oletusarvoisesti sekä aktiivinen ajoitettu kysely että lähes reaaliaikainen (NRT) -säännöt on merkitty kattavuusmatriisiin.

Tee jokin seuraavista käyttämäsi portaalin mukaan:

Valitse Defender-portaalissa Microsoft Sentinel > Uhkien hallinta > MITRE ATT&CK.

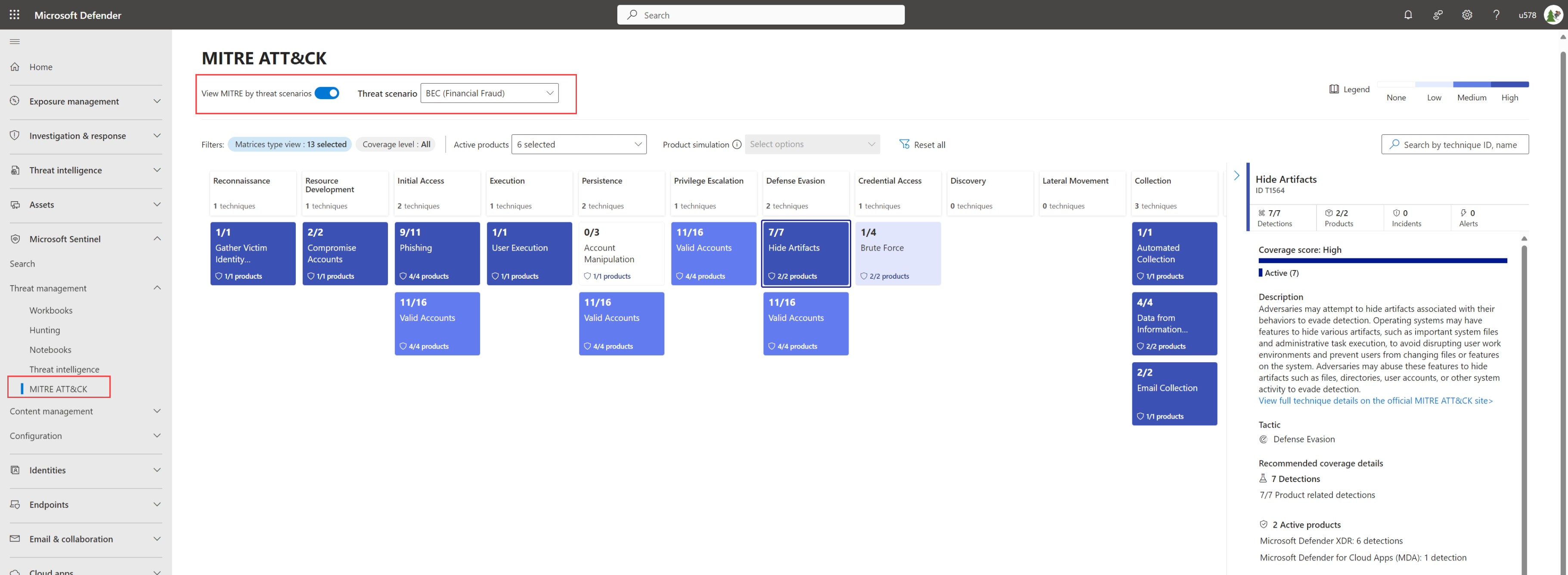

Jos haluat suodattaa sivun tietyn uhkaskenaarion mukaan, vaihda Näytä MITRE uhkaskenaarion mukaan -asetus käyttöön ja valitse sitten uhkaskenaario avattavasta valikosta. Sivua päivitetään vastaavasti. Esimerkki:

Käytä mitä tahansa seuraavista menetelmistä:

Selitteen avulla voit ymmärtää, kuinka monta tunnistusta työtilassasi on tällä hetkellä aktiivisena tiettyä tekniikkaa varten.

Hakupalkin avulla voit hakea matriisista tiettyä tekniikkaa käyttämällä tekniikan nimeä tai tunnusta, jolla voit tarkastella organisaatiosi valitun tekniikan suojaustilaa.

Valitse matriisissa tietty tekniikka , jos haluat tarkastella lisätietoja tietoruudussa. Linkkien avulla voit siirtyä mihin tahansa seuraavista sijainneista:

Valitse Kuvaus-alueellaNäytä koko tekniikan tiedot ... saadaksi lisätietoja valitusta tekniikasta MITRE ATT&CK -kehyksessä tietokanta.

Vieritä ruudussa alaspäin ja valitse linkit mihin tahansa aktiiviseen kohteeseen siirtyäksesi asianmukaiselle alueelle Microsoft Sentinel.

Valitse esimerkiksi Metsästyskyselyt siirtyäksesi Metsästys-sivulle . Siellä näet suodatetun luettelon metsästyskyselyistä, jotka liittyvät valittuun tekniikkaan ja jotka voit määrittää työtilassasi.

Defender-portaalissa tiedot-ruutu näyttää myös suositellut kattavuustiedot, mukaan lukien aktiivisten tunnistusten ja suojauspalvelujen (tuotteiden) suhteen kaikista valitun tekniikan suositelluista tunnistuksista ja palveluista.

Simuloi mahdollista kattavuutta käytettävissä olevien tunnistusten avulla

MITRE-kattavuusmatriisissa simuloitu kattavuus viittaa tunnistamisiin, jotka ovat käytettävissä, mutta joita ei ole tällä hetkellä määritetty Microsoft Sentinel työtilassasi. Tarkastele simuloitua kattavuuttasi ymmärtääksesi organisaatiosi mahdollisen suojaustilan, jos haluat määrittää kaikki käytettävissäsi olevat tunnistuksia.

Valitse Microsoft Sentinel Kohdassa Uhkien hallintaMITRE ATTA&CK (esikatselu) ja valitse sitten simuloidut säännöt -valikosta kohteet, jotka simuloivat organisaatiosi mahdollista suojaustilaa.

Sen jälkeen voit käyttää sivun elementtejä samalla tavalla kuin muuten tarkastellaksesi tietyn tekniikan simuloitua kattavuutta.

MITRE ATT&CK -kehyksen käyttäminen analytiikkasäännöissä ja -tapahtumissa

Ajoitettu sääntö, jossa MITRE-tekniikoita käytetään säännöllisesti Microsoft Sentinel -työtilassa, parantaa organisaatiosi suojaustilaa MITRE-kattavuusmatriisissa.

Analysointisäännöt:

- Kun määrität analytiikkasääntöjä, valitse tietyt MITRE-tekniikat, joita käytetään säännössäsi.

- Kun etsit analytiikkasääntöjä, suodata tekniikalla näytettävät säännöt, jotta löydät säännöt nopeammin.

Lisätietoja on ohjeaiheessa Uhkien havaitseminen valmiina ja Mukautettujen analytiikkasääntöjen luominen uhkien havaitsemiseksi.

Tapaukset:

Kun tapauksia luodaan hälytyksille, jotka tulevat esiin säännöillä, joihin on määritetty MITRE-tekniikoita, myös tekniikoita lisätään tapahtumiin.

Lisätietoja on artikkelissa Microsoft Sentinel tapahtumien tutkiminen. Jos Microsoft Sentinel on otettu käyttöön Defender-portaalissa, tutki sen sijaan tapauksia Microsoft Defender portaalissa.

Uhkien metsästys:

- Kun luot uutta metsästyskyselyä, valitse kyselyssä käytettävät taktiikat ja tekniikat.

- Kun haet aktiivisia metsästyskyselyitä, suodata taktiikoiden näyttämät kyselyt valitsemalla kohde ruudukon yläpuolella olevasta luettelosta. Valitse kysely nähdäksesi taktiikka- ja tekniikkatiedot reunan tietoruudussa

- Kun luot kirjanmerkkejä, käytä joko metsästyskyselystä periytynyttä tekniikkamääritystä tai luo oma yhdistämismäärityksesi.

Lisätietoja on kohdassa Uhkien etsiminen Microsoft Sentinel ja Tietojen seuraaminen metsästyksen aikana Microsoft Sentinel kanssa.

Aiheeseen liittyvä sisältö

Lisätietoja on seuraavissa artikkeleissa: