Pilvisuojauksen ja mallilähetyksen lähettäminen Microsoft Defenderin virustentorjuntaohjelmassa

Koskee seuraavia:

- Microsoft Defender for Endpoint Plan 1

- Microsoft Defender for Endpoint Plan 2

- Microsoft Defenderin virustentorjunta

Käyttöympäristöt

Windows

macOS

Linux

Windows Server

Microsoft Defenderin virustentorjuntaohjelma käyttää monia älykkäitä mekanismeja haittaohjelmien havaitsemiseksi. Yksi tehokkaimmista ominaisuuksista on kyky käyttää pilvipalvelun tehoa haittaohjelmien havaitsemiseen ja nopean analyysin suorittamiseen. Pilvisuojaus ja automaattinen mallien lähettäminen toimivat yhdessä Microsoft Defenderin virustentorjunnan kanssa suojautuakseen uusia ja uusia uhkia vastaan.

Jos havaitaan epäilyttävä tai haitallinen tiedosto, malli lähetetään pilvipalveluun analyysia varten, kun taas Microsoft Defenderin virustentorjunta estää tiedoston. Heti kun päätös on tehty, mikä tapahtuu nopeasti, Microsoft Defenderin virustentorjunta joko julkaisee tai estää tiedoston julkaisun.

Tässä artikkelissa on yleiskatsaus pilvisuojauksesta ja automaattisesta mallilähetyksestä Microsoft Defenderin virustentorjuntaohjelmassa. Lisätietoja pilvisuojauksesta on kohdassa Pilvisuojaus ja Microsoft Defenderin virustentorjunta.

Miten pilvipalvelujen suojaus ja mallien lähettäminen toimivat yhdessä

Jos haluat ymmärtää, miten pilvisuojaus toimii yhdessä näytteen lähettämisen kanssa, voi olla hyödyllistä ymmärtää, miten Defender for Endpoint suojaa uhkilta. Microsoft Intelligent Security Graph valvoo uhkatietoja laajasta anturiverkostosta. Microsoft kerrostaa pilvipohjaisia koneoppimismalleja, jotka voivat arvioida tiedostoja asiakkaan signaalien sekä älykkään suojauskaavion laajan anturi- ja tietoverkoston perusteella. Tämä lähestymistapa antaa Defender for Endpointille mahdollisuuden estää monia koskaan ennen nähtyjä uhkia.

Seuraavassa kuvassa esitetään pilvisuojauksen kulku ja lähetetty malli Microsoft Defenderin virustentorjuntaohjelmalla:

Microsoft Defenderin virustentorjunta ja pilvisuojaus estävät automaattisesti useimmat uudet, koskaan ennen nähdyt uhat ensi silmäyksellä seuraavien menetelmien avulla:

Kevyet asiakaspohjaiset koneoppimismallit, jotka estävät uuden ja tuntemattoman haittaohjelman.

Paikallinen käyttäytymisanalyysi, joka lopettaa tiedostopohjaiset ja tiedostottomaan tiedostoon perustuvat hyökkäykset.

Suuren tarkkuuden virustentorjuntaohjelma, joka havaitsee yleisen haittaohjelman yleisten ja heurististen tekniikoiden avulla.

Pilvipohjainen lisäsuojaus annetaan tapauksissa, joissa päätepisteessä suoritettava Microsoft Defenderin virustentorjunta tarvitsee enemmän tietoja epäilyttävän tiedoston tarkoituksen varmistamiseksi.

Jos Microsoft Defenderin virustentorjunta ei voi tehdä selkeää päätöstä, tiedoston metatiedot lähetetään pilvisuojauspalveluun. Usein millisekunteina pilvisuojauspalvelu voi määrittää metatietojen perusteella, onko tiedosto haitallinen vai ei uhka.

- Tiedoston metatietojen pilvikysely voi johtua toiminnasta, verkon merkistä tai muista ominaisuuksista, joissa selkeää päätöstä ei määritetä.

- Lähetetään pieni metatietojen hyötykuorma, jonka tavoitteena on antaa tuomio haittaohjelmista tai ei uhka. Metatiedot eivät sisällä henkilökohtaisesti tunnistettavia tietoja (PII). Tiedot, kuten tiedostonimet, hajautetaan.

- Voi olla synkroninen tai asynkroninen. Synkronisessa tapauksessa tiedosto ei avaudu, ennen kuin pilvipalvelu antaa tuomion. Asynkroniselle toiminnolle tiedosto avautuu, kun pilvisuojaus suorittaa analyysinsa.

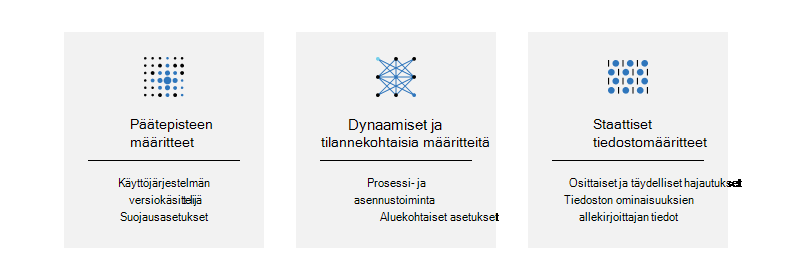

- Metatiedot voivat sisältää PE-määritteitä, staattisia tiedostomääritteitä, dynaamisia ja tilannekohtaisia määritteitä ja paljon muuta (katso Esimerkkejä pilvisuojauspalveluun lähetetyistä metatiedoista).

Jos Microsoft Defenderin virustentorjuntaohjelman pilvisuojaus ei saa ratkaisevaa päätöstä metatietojen tutkimisen jälkeen, se voi pyytää mallia tiedostosta tarkempaa tarkastusta varten. Tämä pyyntö noudattaa mallilähetyksen asetusten määritystä:

Lähetä turvalliset mallit automaattisesti

- Turvalliset näytteet ovat näytteitä, joiden katsotaan yleisesti sisältävän PII-tietoja, kuten: .bat, .scr, .dll, .exe.

- Jos tiedosto todennäköisesti sisältää PII:n, käyttäjä saa pyynnön sallia tiedostoesimerkkien lähettäminen.

- Tämä vaihtoehto on oletusarvo Windowsissa, macOS:ssä ja Linuxissa.

Kysy aina

- Jos käyttäjä on määritetty, häntä pyydetään aina antamaan suostumus ennen tiedoston lähettämistä

- Tämä asetus ei ole käytettävissä macOS- ja Linux-pilvisuojauksessa

Lähetä kaikki mallit automaattisesti

- Jos tämä on määritetty, kaikki mallit lähetetään automaattisesti

- Jos haluat mallilähetyksen sisältävän Word-asiakirjoihin upotettuja makroja, valitse Lähetä kaikki mallit automaattisesti

- Tämä asetus ei ole käytettävissä macOS:n pilvisuojauksessa

Älä lähetä

- Estää "estämisen ensi silmäyksellä" tiedostomallianalyysin perusteella

- "Älä lähetä" vastaa MacOS-käytännön Käytöstä poistettu -asetusta ja Linux-käytännön Ei mitään -asetusta.

- Metatiedot lähetetään tunnistuksia varten silloinkin, kun näytteen lähettäminen on poistettu käytöstä

Kun tiedostot on lähetetty pilvisuojaukseen, lähetetyt tiedostot voidaan skannata, räjäyttää ja käsitellä massadata-analyysinkoneoppimismallien kautta tuomion saamiseksi. Pilvipalveluun toimitettujen suojausrajoitusten analyysin poistaminen käytöstä vain siihen, mitä asiakas voi tarjota paikallisten koneoppimismallien ja vastaavien funktioiden kautta.

Tärkeää

Ensi silmäyksellä lohko (BAFS) tarjoaa räjähdyksen ja analyysin sen määrittämiseksi, onko tiedosto tai prosessi turvallinen. BAFS voi viivyttää tiedoston avaamista hetkellisesti, kunnes tuomio on annettu. Jos poistat näytteen lähettämisen käytöstä, myös BAFS on poistettu käytöstä ja tiedostoanalyysi on rajoitettu vain metatietoihin. Suosittelemme, että pidät näytteen lähettämisen ja BAFS-toiminnon käytössä. Jos haluat lisätietoja, katso Mikä on "kortteli ensi silmäyksellä"?

Pilvipalvelujen suojaustasot

Pilvisuojaus on oletusarvoisesti käytössä Microsoft Defenderin virustentorjuntaohjelmassa. Suosittelemme, että pidät pilvisuojauksen käytössä, vaikka voit määrittää organisaatiosi suojaustason. Katso Pilvipalveluun toimitetun suojaustason määrittäminen Microsoft Defenderin virustentorjuntaa varten.

Lähetyksen malliasetukset

Pilvisuojaustason määrittämisen lisäksi voit määrittää lähetyksen malliasetukset. Voit valita useista vaihtoehdoista:

- Lähetä turvalliset mallit automaattisesti (oletustoiminta)

- Lähetä kaikki mallit automaattisesti

- Älä lähetä näytteitä

Vihje

-vaihtoehdon Send all samples automatically käyttäminen parantaa suojausta, koska tietojenkalasteluhyökkäyksiä käytetään suuriin ensimmäisiin käyttöoikeushyökkäyksiin.

Lisätietoja määritysasetuksista Intunen, Configuration Managerin, ryhmäkäytännön tai PowerShellin avulla on artikkelissa Pilvisuojauksen ottaminen käyttöön Microsoft Defenderin virustentorjuntaohjelmassa.

Esimerkkejä pilvisuojauspalveluun lähetetyistä metatiedoista

Seuraavassa taulukossa on esimerkkejä metatiedoista, jotka lähetetään pilvisuojauksen analyysia varten:

| Kirjoita | Määrite |

|---|---|

| Koneen määritteet | OS version Processor Security settings |

| Dynaamiset ja tilannekohtaiset määritteet |

Prosessi ja asennus ProcessName ParentProcess TriggeringSignature TriggeringFile Download IP and url HashedFullPath Vpath RealPath Parent/child relationships Käyttäytymis Connection IPs System changes API calls Process injection Tapahtumapaikka Locale setting Geographical location |

| Staattiset tiedostomääritteet |

Osittaiset ja täydet hajautuksia ClusterHash Crc16 Ctph ExtendedKcrcs ImpHash Kcrc3n Lshash LsHashs PartialCrc1 PartialCrc2 PartialCrc3 Sha1 Sha256 Tiedoston ominaisuudet FileName FileSize Allekirjoittajan tiedot AuthentiCodeHash Issuer IssuerHash Publisher Signer SignerHash |

Malleja käsitellään asiakastietoina

Siltä varalta, että mietit, mitä mallilähetyksille tapahtuu, Defender for Endpoint käsittelee kaikkia tiedostomalleja asiakastietoina. Microsoft kunnioittaa organisaatiosi valitsemia maantieteellisiä ja tietojen säilytysvalintoja, kun siirryt Defender for Endpointiin.

Lisäksi Defender for Endpoint on saanut useita yhteensopivuussertifiointeja, mikä osoittaa, että kehittyneitä yhteensopivuusvalvontatoimia on edelleen noudatettava:

- ISO 27001

- ISO 27018

- SOC I, II, III

- PCI

Lisätietoja on seuraavissa resursseissa:

- Azuren yhteensopivuustarjoukset

- Service Trust Portal

- Microsoft Defender for Endpoint data storage and privacy

Muut tiedostoesimerkkien lähetysskenaariot

On kaksi muutakin skenaariota, joissa Defender for Endpoint saattaa pyytää tiedostoesimerkkiä, joka ei liity Microsoft Defenderin virustentorjuntaohjelman pilvisuojaukseen. Nämä skenaariot on kuvattu seuraavassa taulukossa:

| Skenaario | Kuvaus |

|---|---|

| Manuaalinen tiedostoesimerkkikokoelma Microsoft Defender -portaalissa | Kun laitteet asennetaan Defender for Endpointiin, voit määrittää päätepisteen tunnistuksen ja vastauksen (EDR) asetukset. Voit esimerkiksi ottaa käyttöön mallikokoelmia laitteesta käyttämällä asetusta, joka voidaan helposti sekoittaa tässä artikkelissa kuvattuihin lähetyksen malliasetuksiin. EDR-asetus ohjaa tiedostojen mallikokoelmaa laitteista, kun sitä pyydetään Microsoft Defender -portaalin kautta, ja siihen sovelletaan jo määritettyjä rooleja ja käyttöoikeuksia. Tämä asetus voi sallia tiedostokokoelman päätepisteestä tai estää sen toiminnoille, kuten syväanalyysille Microsoft Defender -portaalissa. Jos tätä asetusta ei ole määritetty, oletusarvona on ottaa käyttöön mallikokoelma. Lisätietoja Defender for Endpoint -määritysasetuksista on artikkelissa: Windows 10 -laitteiden käyttöönottotyökalut ja -menetelmät Defender for Endpointissa |

| Automatisoitu tutkimus- ja vastaussisältöanalyysi | Kun laitteissa suoritetaan automatisoituja tutkimuksia (kun ne on määritetty toimimaan automaattisesti vastauksena hälytykseen tai manuaalisesti), epäilyttäviksi tunnistetut tiedostot voidaan kerätä päätepisteistä tarkempaa tarkastusta varten. Tarvittaessa tiedoston sisältöanalyysitoiminto automatisoituja tutkimuksia varten voidaan poistaa käytöstä Microsoft Defender -portaalissa. Tiedostotunnisteiden nimiä voidaan myös muokata lisäämään tai poistamaan tunnisteita muille tiedostotyypeille, jotka lähetetään automaattisesti automatisoidun tutkimuksen aikana. Lisätietoja on artikkelissa Automaatiotiedostojen latausten hallinta. |

Vihje

Jos etsit virustentorjuntaan liittyviä tietoja muista ympäristöistä, katso:

- Asetusten määrittäminen Microsoft Defender for Endpoint Macissa

- Microsoft Defender for Endpoint Macissa

- macOS:n virustentorjuntakäytännön asetukset Microsoft Defenderin virustentorjunta Intunessa

- Asetusten määrittäminen Microsoft Defender for Endpoint Linuxissa

- Microsoft Defender for Endpoint Linuxissa

- Defender for Endpointin ominaisuuksien määrittäminen Androidissa

- Microsoft Defender for Endpointin ominaisuuksien määrittäminen iOS:ssä

Tutustu myös seuraaviin ohjeartikkeleihin:

Seuraavan sukupolven suojauksen yleiskatsaus

Määritä korjaus Microsoft Defenderin virustentorjunnan tunnistuksia varten.

Vihje

Haluatko tietää lisää? Ole yhteydessä Microsoft Security -yhteisöön teknologiayhteisössämme: Microsoft Defender for Endpoint Tech -yhteisössä.

Palaute

Tulossa pian: Vuoden 2024 aikana poistamme asteittain GitHub Issuesin käytöstä sisällön palautemekanismina ja korvaamme sen uudella palautejärjestelmällä. Lisätietoja on täällä: https://aka.ms/ContentUserFeedback.

Lähetä ja näytä palaute kohteelle