Muistiinpano

Tämän sivun käyttö edellyttää valtuutusta. Voit yrittää kirjautua sisään tai vaihtaa hakemistoa.

Tämän sivun käyttö edellyttää valtuutusta. Voit yrittää vaihtaa hakemistoa.

Hyökkäyspinnan vähentämissäännöt auttavat ehkäisemään toimia, joita haittaohjelmat käyttävät usein väärin laitteiden ja verkkojen vaarantumiseen. Tässä artikkelissa kerrotaan, miten hyökkäyspinnan vähentämissäännöt otetaan käyttöön ja määritetään seuraavasti:

- Microsoft Intune

- Mobiililaitteiden hallinta (MDM)

- Microsoft Configuration Manager

- Ryhmäkäytäntö (GP)

- PowerShell

Ennakkovaatimukset

Jotta voit käyttää kaikkia hyökkäyspinnan vähentämissääntöjä, seuraavien vaatimusten on täytyttävä:

Microsoft Defender virustentorjunta on määritettävä ensisijaiseksi virustentorjuntaohjelmaksi. Se ei saa olla käynnissä passiivitilassa eikä sitä saa poistaa käytöstä.

Reaaliaikaisen suojauksen on oltava käytössä.

Pilvipalvelun toimituksen suojauksen on oltava käytössä (jotkin säännöt edellyttävät cloud protectionia).

Sinulla on oltava Cloud Protection -verkkoyhteys

Suositus: Microsoft 365 E5

Vaikka hyökkäysalueen vähentämissäännöt eivät edellytä Microsoft 365 E5 käyttöoikeutta, on suositeltavaa käyttää hyökkäysalueen vähentämissääntöjä Microsoft 365 E5 käyttöoikeudella (tai vastaavalla käyttöoikeus SKU:lla) hyödyntääkseen kehittyneitä hallintaominaisuuksia, kuten valvontaa, analytiikkaa ja työnkulkuja, jotka ovat käytettävissä Defender for Endpointissa, sekä raportointi- ja määritysominaisuuksia Microsoft Defender XDR portaalissa. Vaikka nämä lisäominaisuudet eivät ole käytettävissä E3-käyttöoikeudella, E3-käyttöoikeudella voit silti Tapahtumienvalvonta tarkastella hyökkäyspinnan pienentämissääntöjen tapahtumia.

Jos sinulla on toinen käyttöoikeus, kuten Windows Professional tai Microsoft 365 E3, joka ei sisällä kehittyneitä valvonta- ja raportointiominaisuuksia, voit kehittää omia valvonta- ja raportointityökaluja tapahtumien lisäksi, jotka luodaan jokaisessa päätepisteessä, kun hyökkäyspinnan vähentämissäännöt käynnistetään (esimerkiksi Tapahtumien edelleenlähetys).

Lisätietoja Windowsin käyttöoikeuksista on artikkelissa Windows 10 Käyttöoikeus ja volyymikäyttöoikeusopas Windows 10.

Tuetut käyttöjärjestelmät

Voit määrittää hyökkäyspinnan vähentämissääntöjä laitteille, joissa on käytössä jokin seuraavista Windowsin versioista ja versioista:

- Windows 11 Pro

- Windows 11 Enterprise

- Windows 10 Pro, versio 1709 tai uudempi

- Windows 10 Enterprise, versio 1709 tai uudempi

- Windows Server, versio 1803 (puolivuosittainen kanava) tai uudempi versio

- Windows Server 2012 R2

- Windows Server 2016

- Windows Server 2019

- Windows Server 2022

- Windows Server 2025

- Azure Stack HCI OS, versio 23H2 ja uudemmat

Huomautus

Jotkin hyökkäysalueen pienentämissäännöt pakotetaan käyttöön vain, jos Office-suoritustiedostot on asennettu järjestelmän määrittämien %ProgramFiles%- tai %ProgramFiles(x86)% -hakemistojen alle (useimmissa järjestelmissä %ProgramFiles% osoittaa C:\Program Files). Jos Office asennetaan mukautettuun polkuun jonkin järjestelmän määrittämän hakemiston ulkopuolelle, näitä sääntöjä ei sovelleta. Sääntöjä, joihin tämä vaikuttaa, ovat seuraavat:

- Estä Office-tietoliikennesovelluksia luomasta aliprosesseja (26190899-1602-49e8-8b27-eb1d0a1ce869)

- Estä aliprosessien luominen kaikilta Office-sovelluksilta (D4F940AB-401B-4EFC-AADC-AD5F3C50688A)

- Estä Office-sovelluksia lisäämästä koodia muihin prosesseihin (75668C1F-73B5-4CF0-BB93-3ECF5CB7CC84)

Hyökkäyspinnan pienentämissääntöjen käyttöönotto

Jokainen hyökkäyspinnan pienentämissääntö sisältää yhden neljästä asetuksista:

- Ei määritetty tai poistettu käytöstä: Poista hyökkäysalueen pienennyssääntö käytöstä

- Lohko: Ota hyökkäysalueen pienentämissääntö käyttöön

- Valvonta: Arvioi, miten hyökkäyspinnan pienentämissääntö vaikuttaisi organisaatioosi, jos se on käytössä

- Varoitus: Ota hyökkäysalueen pienentämissääntö käyttöön, mutta salli käyttäjän ohittaa lohko

Voit ottaa hyökkäysalueen pienentämissäännöt käyttöön käyttämällä mitä tahansa seuraavista menetelmistä:

- Microsoft Intune

- Mobiililaitteiden hallinta (MDM)

- Microsoft Configuration Manager

- Ryhmäkäytäntö (GP)

- PowerShell

Yritystason hallintaa, kuten Intune tai Microsoft Configuration Manager, suositellaan. Yritystason hallinta korvaa kaikki ristiriitaiset ryhmäkäytännöt tai PowerShell-asetukset käynnistyksen yhteydessä.

Jätä pois tiedostoja ja kansioita hyökkäysalueen vähentämissäännöistä

Useimmat hyökkäyspinnan pienentämissäännöt eivät voi arvioida tiedostoja ja kansioita. Tämä tarkoittaa sitä, että vaikka hyökkäysalueen pienentämissääntö määrittäisi, että tiedosto tai kansio sisältää haitallista toimintaa, se ei estä tiedoston suorittamista.

Tärkeää

Tiedostojen tai kansioiden jättäminen pois voi heikentää huomattavasti hyökkäysalueen pienentämissääntöjen tarjoamaa suojausta. Pois jätettyjen tiedostojen suorittaminen on sallittua, eikä raporttia tai tapahtumaa tallenneta. Jos hyökkäyspinnan vähentämissäännöt havaitsevat tiedostoja, joita ei mielestäsi pitäisi havaita, testaa sääntö ensin valvontatilassa. Poikkeusta sovelletaan vain, kun pois jätetty sovellus tai palvelu käynnistyy. Jos esimerkiksi lisäät poissulkemisen jo käynnissä olevalle päivityspalvelulle, päivityspalvelu jatkaa tapahtumien käynnistämistä, kunnes palvelu pysäytetään ja käynnistetään uudelleen.

Kun lisäät poissulkemisia, pidä mielessä seuraavat asiat:

- Poikkeukset perustuvat yleensä yksittäisiin tiedostoihin tai kansioihin (kansiopolkuja käytetään tai tiedoston koko polku jätetään pois).

- Poissulkemispolut voivat käyttää ympäristömuuttujia ja yleismerkkejä. Katso Yleismerkkien käyttäminen tiedostonimi- ja kansiopolkujen tai tunnisteiden poissulkemisluetteloissa

- Kun se otetaan käyttöön ryhmäkäytännön, PowerShellin tai Intune kautta, voit määrittää poikkeuksia tietyille hyökkäyspinnan pienentämissäännöille. Katso Intune ohjeet kohdasta Hyökkäyspinnan pienentämissääntöjen määrittäminen sääntökohtaisia poissulkemisia varten.

- Poikkeukset voidaan lisätä varmenteen ja tiedoston hajautuksen perusteella sallimalla määritetty Defender for Endpoint -tiedosto- ja varmenne-ilmaisimet. Katso Ilmaisimien yleiskatsaus.

Käytäntöristiriitojen käsittelytapa

Jos ristiriitaista käytäntöä käytetään MDM:n ja GP:n kautta, ryhmäkäytäntö käytetty asetus on etusijalla.

Hyökkäyspinnan pienentämissäännöt hallituille laitteille tukevat toimintaa asetusten yhdistämisessä eri käytännöistä käytännön yläjoukon luomiseksi kullekin laitteelle. Vain asetukset, jotka eivät ole ristiriidassa, yhdistetään, kun taas käytäntöristiriitoja ei lisätä sääntöjen yläjoukkoon. Aiemmin, jos kaksi käytäntöä sisälsi ristiriitoja yhdelle asetukselle, molemmat käytännöt merkittiin ristiriitaisiksi eikä kummankaan profiilin asetuksia otettu käyttöön.

Hyökkäysalueen pienentämissäännön yhdistäminen toimii seuraavasti:

Hyökkäyspinnan vähentämissäännöt seuraavista profiileista arvioidaan kullekin laitteelle, johon sääntöjä sovelletaan:

- Laitteet>Määritysprofiilit>Päätepisteen suojausprofiili>Microsoft Defender Exploit Guard>Attack pintan pienentäminen. (Katso Hyökkäyspinnan pienentäminen.)

- Päätepisteen suojaus>Hyökkäyspinnan vähentämiskäytäntö>Hyökkäyspinnan vähentämissäännöt. (Katso Hyökkäyspinnan pienentämissäännöt.)

- Päätepisteen suojaus>Suojauksen perustasot>Microsoft Defender ATP:n perustason>hyökkäysalueen pienentämissäännöt. (Katso Microsoft Intune Microsoft Defender for Endpoint suojauksen perusasetusten viitetiedot.)

Asetukset, joissa ei ole ristiriitoja, lisätään laitteen käytännön yläjoukkoon.

Kun vähintään kahdella käytännöllä on ristiriitaisia asetuksia, ristiriitaisia asetuksia ei lisätä yhdistettyyn käytäntöön, kun taas asetukset, jotka eivät ole ristiriidassa, lisätään laitteeseen sovellettavaan yläjoukkokäytäntöön.

Vain ristiriitaisten asetusten määritykset pidätetään.

Määritysmenetelmät

Tässä osassa on määritystiedot seuraaville määritysmenetelmille:

Seuraavat hyökkäysalueen vähentämissääntöjen käyttöönoton menettelyt sisältävät ohjeita siitä, miten tiedostot ja kansiot jätetään pois.

Intune

Tärkeää

Jos käytät Intune Windows Server 2012 R2:ssa ja Windows Server 2016:ssa nykyaikaisen yhdistetyn ratkaisun kanssa, sinun on määritettävä seuraavat hyökkäyspinnan vähentämissäännötNot Configured, koska niitä ei tueta näissä käyttöjärjestelmäversioissa. Muussa tapauksessa käytäntöjä, jotka sisältävät jonkin näistä säännöistä, joiden kohteena on Windows Server 2012 R2 tai Windows Server 2016, ei sovelleta:

- Estä pysyvyys Windows Management Instrumentation (WMI) -tapahtumatilauksen kautta

- Estä JavaScriptia tai VBScriptia käynnistämästä ladattua suoritettavaa sisältöä

- Estä Win32-ohjelmointirajapintakutsut Office-makrosta

- Estä WebShellin luominen palvelimille, tätä ei tueta Windows Server 2012 R2:ssa, mutta sitä tuetaan Windows Server 2016. Se koskee vain Exchange-palvelinroolia.

Päätepisteen suojauskäytäntö (ensisijainen)

Valitse Päätepisteen tietoturvahyökkäyksen>pinnan pienentäminen. Valitse aiemmin luotu hyökkäyspinnan pienentämissääntö tai luo uusi. Jos haluat luoda uuden, valitse Luo käytäntö ja anna tiedot tälle profiilille. Valitse Profiilityyppi-kohdassaHyökkäyspinnan pienentämissäännöt. Jos olet valinnut aiemmin luodun profiilin, valitse Ominaisuudet ja valitse sitten Asetukset.

Valitse Määritysasetukset-ruudussaHyökkäyspinnan pienentäminen ja valitse sitten haluamasi asetus kullekin hyökkäyspinnan pienentämissäännölle.

Anna suojattavan lisäkansion luettelo-kohtaanLuettelo sovelluksista, joilla on suojattujen kansioiden käyttöoikeus, ja Jätä pois tiedostoja ja polkuja hyökkäysalueen vähentämissäännöistä ja kirjoita yksittäisiä tiedostoja ja kansioita.

Voit myös valita Tuo tuodaksesi CSV-tiedoston, joka sisältää tiedostoja ja kansioita, jotka eivät sisälly hyökkäysalueen vähennyssääntöihin. CSV-tiedoston kunkin rivin tulee olla muotoiltu seuraavasti:

C:\folder,%ProgramFiles%\folder\file,C:\pathValitse kolme määritysruutua seuraava ja valitse sitten Luo , jos olet luomassa uutta käytäntöä, tai Tallenna , jos muokkaat aiemmin luotua käytäntöä.

Huomautus

Uusimman Intune käyttöliittymän määritysprofiilit sijaitsevat kohdassa Laitteiden > määritysprofiilit.

Intune aiemmat versiot näyttivät tämän kohdassa Laitemääritysprofiilit>.

Jos et näe Kokoonpanoprofiilia vanhemmissa ohjeissa kirjoitettuna, etsi Määritysprofiilit Laitteet-valikosta.

Laitemääritysprofiilit (vaihtoehto 1)

Valitse Laitemääritysprofiilit>. Valitse aiemmin luotu päätepisteen suojausprofiili tai luo uusi. Jos haluat luoda uuden, valitse Luo profiili ja anna tiedot tälle profiilille. Valitse Profiilityyppi-kohdassaPäätepisteen suojaus. Jos olet valinnut aiemmin luodun profiilin, valitse Ominaisuudet ja valitse sitten Asetukset.

Valitse Päätepisteen suojaus -ruudussa Windows Defender Exploit Guard ja valitse sitten Attack pinta Reduction. Valitse haluamasi asetus kullekin hyökkäysalueen pienentämissäännölle.

Kirjoita Attack pinta Reduction -kohtaan yksittäiset tiedostot ja kansiot. Voit myös valita Tuo tuodaksesi CSV-tiedoston, joka sisältää tiedostoja ja kansioita, jotka eivät sisälly hyökkäysalueen vähennyssääntöihin. CSV-tiedoston kunkin rivin tulee olla muotoiltu seuraavasti:

C:\folder,%ProgramFiles%\folder\file,C:\pathValitse kolmesta määritysruudusta OK. Valitse sitten Luo , jos olet luomassa uutta päätepisteen suojaustiedostoa, tai Tallenna , jos muokkaat aiemmin luotua tiedostoa.

Mukautettu profiili Intune (vaihtoehto 2)

Microsoft Intune OMA-URI:n avulla voit määrittää mukautetut hyökkäyspinnan pienentämissäännöt. Seuraavassa toimenpiteessä käytetään esimerkiksi sääntöä Haavoittuvassa asemassa olevien allekirjoitettujen ohjainten väärinkäytön estäminen .

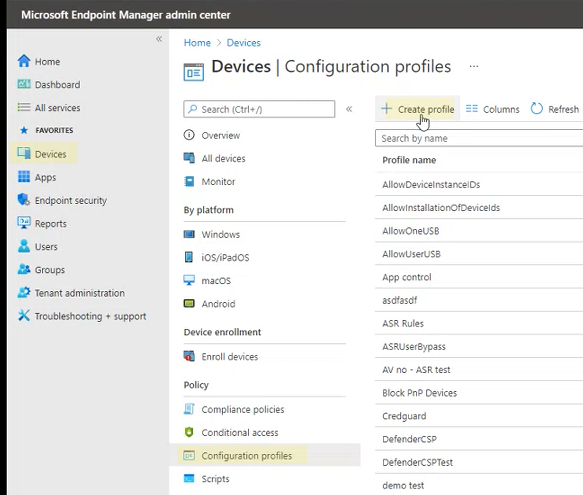

Valitse Microsoft Intune hallintakeskuksessa osoitteessa https://intune.microsoft.comLaitteet Laitteiden>hallinta Laitteiden>määritys. Voit myös siirtyä suoraan Laitteisiin | Käytä määrityssivuahttps://intune.microsoft.com/#view/Microsoft_Intune_DeviceSettings/DevicesMenu/~/configuration.

Laitteet -välilehden Käytännöt-välilehdessä | Määrityssivu, valitse Luo>uusi käytäntö.

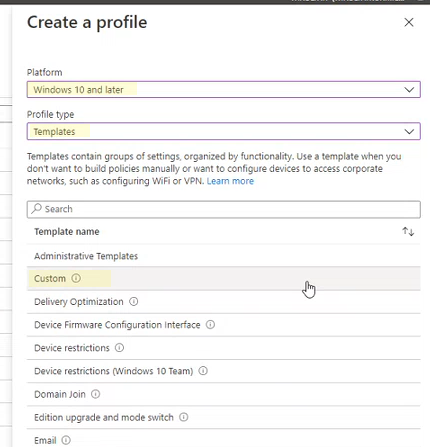

Määritä avautuvassa Luo profiili -pikaikkunassa seuraavat asetukset:

- Käyttöympäristö: Valitse Windows 10 ja uudemmat.

-

Profiilityyppi: Valitse jokin seuraavista arvoista:

Mallit

Valitse avautuvasta Mallin nimi - osiosta Mukautettu.

TAI

Jos hyökkäysalueen vähentämissäännöt on jo määritetty päätepisteen suojauksen kautta, valitse Asetusluettelo.

Kun olet valmis Luo profiili -pikaikkunassa , valitse Luo.

Mukautettu malli -työkalu avautuu vaiheeseen 1 Perusteet. Kirjoita 1 Perustiedot-kohdassaNimi-kohtaan mallisi nimi, ja kuvaus-kohtaan voit kirjoittaa kuvauksen (valinnainen).

Valitse Seuraava. Vaihe 2 Määritysasetukset avautuu. Valitse OMA-URI-asetukset valitsemalla Lisää. Näkyviin tulee nyt kaksi vaihtoehtoa: Lisää ja vie.

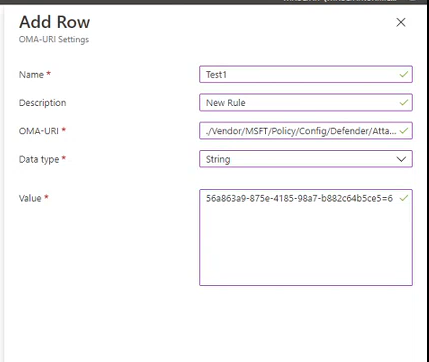

Valitse Lisää uudelleen. Lisää rivi OMA-URI-asetukset avautuu. Täytä Lisää rivi -kohdassa seuraavat tiedot:

Kirjoita Nimi-kohtaan säännön nimi.

Kirjoita Kuvaus-ruutuun lyhyt kuvaus.

Kirjoita tai liitä OMA-URI-kohtaan tietty OMA-URI-linkki lisättävälle säännölle. Katso tämän artikkelin MDM-osiosta OMA-URI, jota käytetään tässä esimerkkisäännössä. Lisätietoja hyökkäyksen pinnan pienentämissäännön GUIDS-tunnuksista on kohdassa Säännön kuvaukset.

Kirjoita tai liitä Arvo-kohdassa GUID-arvo,

\=merkki ja State-arvo ilman välilyöntejä (GUID=StateValue):-

0: Poista käytöstä (poista käytöstä hyökkäysalueen pienentämissääntö) -

1: Lohko (Ota hyökkäysalueen pienentämissääntö käyttöön) -

2: Valvonta (Arvioi, miten hyökkäyspinnan pienentämissääntö vaikuttaisi organisaatioosi, jos se on käytössä) -

6: Varoita (Ota hyökkäysalueen pienentämissääntö käyttöön, mutta salli käyttäjän ohittaa lohko)

-

Valitse Tallenna. Lisää rivi sulkeutuu. Valitse Mukautettu-kohdassaSeuraava. Vaiheen 3 käyttöaluetunnisteet ovat valinnaisia. Tee jokin seuraavista toimista:

- Valitse Valitse käyttöaluetunnisteet, valitse käyttöaluetunniste (valinnainen) ja valitse sitten Seuraava.

- Tai valitse Seuraava

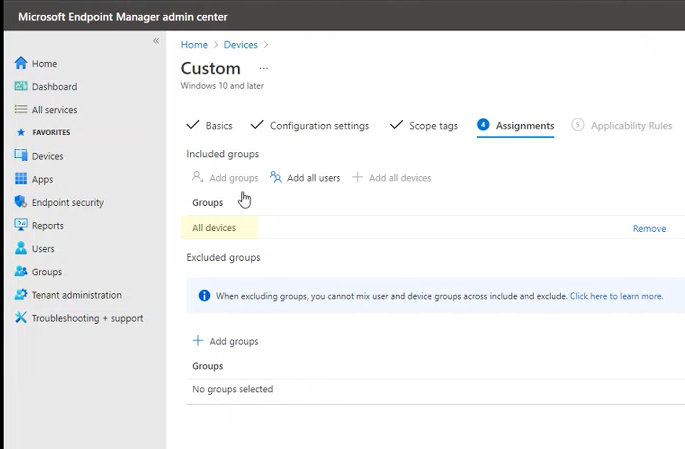

Valitse vaiheessa 4 VarauksetJaetut ryhmät -kohdassa ryhmille, joita haluat tämän säännön sisältävän, seuraavista vaihtoehdoista:

- Ryhmien lisääminen

- Lisää kaikki käyttäjät

- Lisää kaikki laitteet

Valitse Pois jätetyissä ryhmissä ryhmät, jotka haluat jättää pois tästä säännöstä, ja valitse sitten Seuraava.

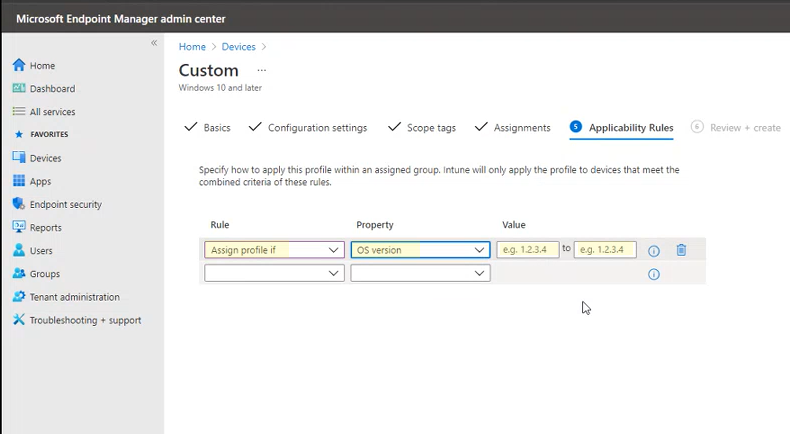

Toimi vaiheessa 5 seuraavien asetusten soveltuvuussääntöjen mukaisesti:

- Valitse Sääntö-kohdassa joko Määritä profiili, jos tai Älä määritä profiilia, jos.

- Valitse Ominaisuus-kohdassa ominaisuus, jota haluat tämän säännön käytettävän.

- Syötä Arvo-kohtaan soveltuva arvo tai arvoalue.

Valitse Seuraava. Tarkista vaiheessa 6 Tarkista + luo, tarkista valitsemasi ja syöttämäsi asetukset ja tiedot ja valitse sitten Luo.

Säännöt ovat aktiivisia ja reaaliaikaisia muutamassa minuutissa.

Huomautus

Jos määrität laitteelle kaksi erilaista hyökkäysalueen vähentämiskäytäntöä ristiriitojen käsittelyssä, mahdollisia käytäntöristiriitoja voi ilmetä sen mukaan, onko säännöille määritetty eri osavaltioita, onko ristiriitojen hallinta käytössä ja onko tulos virhe.

Ei-rajoittamattomat säännöt eivät aiheuta virhettä, ja nämä säännöt otetaan käyttöön oikein. Käytetään ensimmäistä sääntöä, ja sen jälkeiset yhteensovintamattomat säännöt yhdistetään käytäntöön.

MDM

Käytä ./Vendor/MSFT/Policy/Config/Defender/AttackSurfaceReductionRules-määrityspalveluntarjoajaa (CSP) ottaaksesi jokaisen säännön tilan käyttöön ja määrittääksesi sen tilan erikseen.

Seuraavassa on esimerkki viitteeksi, jossa käytetään HYÖKKÄYKSEN pinnan pienentämissääntöjen viitettä guiD-arvoja.

OMA-URI path: ./Vendor/MSFT/Policy/Config/Defender/AttackSurfaceReductionRules

Value: 75668c1f-73b5-4cf0-bb93-3ecf5cb7cc84=2|3b576869-a4ec-4529-8536-b80a7769e899=1|d4f940ab-401b-4efc-aadc-ad5f3c50688a=2|d3e037e1-3eb8-44c8-a917-57927947596d=1|5beb7efe-fd9a-4556-801d-275e5ffc04cc=0|be9ba2d9-53ea-4cdc-84e5-9b1eeee46550=1

Valvontatilassa käyttöön otettavat arvot (Estä), Poista käytöstä, Varoita tai ota käyttöön:

- 0: Poista käytöstä (Poista hyökkäysalueen pienennyssääntö käytöstä)

- 1: Estä (Ota hyökkäyspinnan pienentämissääntö käyttöön)

- 2: Valvonta (Arvioi, miten hyökkäyspinnan pienentämissääntö vaikuttaisi organisaatioosi, jos se on käytössä)

- 6: Varoita (Ota hyökkäysalueen pienentämissääntö käyttöön, mutta salli käyttäjän ohittaa lohko). Varoitustila on käytettävissä useimmille hyökkäysalueen vähentämissäännöille.

Lisää poissulkemisia käyttämällä ./Vendor/MSFT/Policy/Config/Defender/AttackSurfaceReductionOnlyExclusions-määrityspalveluntarjoajaa (CSP).

Esimerkki:

OMA-URI path: ./Vendor/MSFT/Policy/Config/Defender/AttackSurfaceReductionOnlyExclusions

Value: c:\path|e:\path|c:\Exclusions.exe

Huomautus

Muista antaa OMA-URI-arvot ilman välilyöntejä.

Microsoft Configuration Manager

Siirry Microsoft Configuration Manager kohtaan Assets and Compliance>Endpoint Protection>Windows Defender Exploit Guard.

Valitse Aloitus>Luo hyödyntämissuojan käytäntö.

Kirjoita nimi ja kuvaus, valitse Attack pinta Reduction ja valitse Seuraava.

Valitse, mitkä säännöt estävät tai valvovat toimintoja, ja valitse Seuraava.

Tarkista asetukset ja luo käytäntö valitsemalla Seuraava .

Kun käytäntö on luotu, valitse Sulje.

Varoitus

Hyökkäyspinnan vähentämisen soveltuvuudessa palvelimen käyttöjärjestelmäversioihin on tunnettu ongelma, joka on merkitty yhteensopivaksi ilman varsinaista täytäntöönpanoa. Tällä hetkellä ei ole määritettyä julkaisupäivää sille, milloin tämä korjataan.

Tärkeää

Jos käytät "Poista järjestelmänvalvojan yhdistäminen käytöstä" -asetusta true laitteissa ja käytät mitä tahansa seuraavista työkaluista/menetelmistä, ASR-sääntöjen poistojen tai paikallisten ASR-sääntöjen poissulkemisten lisääminen ei koske seuraavia:

- Defender for Endpointin suojausasetusten hallinta (Poista paikallisen Hallinta yhdistäminen käytöstä)

- Intune (Poista paikallisen Hallinta yhdistäminen käytöstä)

- Defender CSP (DisableLocalAdminMerge)

- ryhmäkäytäntö (Määritä luetteloiden paikallisen järjestelmänvalvojan yhdistämistoiminnot) Jos haluat muokata tätä toimintaa, vaihda Järjestelmänvalvojan yhdistämisen poistaminen käytöstä -asetukseksi

false.

Ryhmäkäytäntö

Varoitus

Jos hallitset tietokoneita ja laitteita Intune, Kokoonpanon hallinta tai muulla yritystason hallintaympäristöllä, hallintaohjelmisto korvaa kaikki käynnistyksen yhteydessä mahdolliset ristiriitaiset ryhmäkäytäntöasetukset.

Avaa ryhmäkäytäntö hallintatietokoneesi ryhmäkäytäntö management console (GPMC).

Laajenna GPMC-konsolipuussa ryhmäkäytäntö Objektit toimialuepuuryhmässä ja toimialueessa, joka sisältää muokattavan ryhmäkäytäntöobjektin.

Napsauta GPO:ta hiiren kakkospainikkeella ja valitse sitten Muokkaa.

Siirry ryhmäkäytäntö hallintaeditorissa kohtaan Tietokoneasetukset>Hallintamallit>Windowsin osat>Microsoft Defender Virustentorjunta>Microsoft Defender Hyödynnä Guard > attack pinta Reduction.

Attack pinta Reduction -ikkunan tietoruudussa käytettävissä olevat asetukset ovat seuraavat:

- Hyökkäyspinnan pienentämissääntöjen määrittäminen

- Jätä pois tiedostoja ja polkuja Hyökkäysalueen pienentämissäännöistä

- Poikkeusten luettelon käyttäminen tiettyihin hyökkäyspinnan vähentämisen sääntöihin (ASR)

Voit avata ja määrittää ASR-sääntöasetuksen jollakin seuraavista menetelmistä:

- Kaksoisnapsauta asetusta.

- Napsauta asetusta hiiren kakkospainikkeella ja valitse sitten Muokkaa

- Valitse asetus ja valitse sitten Muokkaa toimintoa>.

Käytettävissä olevat asetukset on kuvattu seuraavissa alikohdissa.

Tärkeää

Lainausmerkkejä ei tueta missään ryhmäkäytäntöarvossa.

Älä käytä alussa tai lopussa olevia välilyöntejä ASR-säännön tunnuksissa.

Microsoft nimesi Windows Defenderin virustentorjunta uudelleen Microsoft Defender virustentorjuntaohjelmaksi alkaen Windows 10 versiosta 2004 (toukokuu 2020). ryhmäkäytäntö aiemmissa Windows-versioissa polut saattavat viitata Windows Defenderin virustentorjunta, kun taas uudemmissa koontiversioissa näytetään Microsoft Defender virustentorjunta. Molemmat nimet viittaavat samaan käytännön sijaintiin.

OTA ASR-säännöt käyttöön

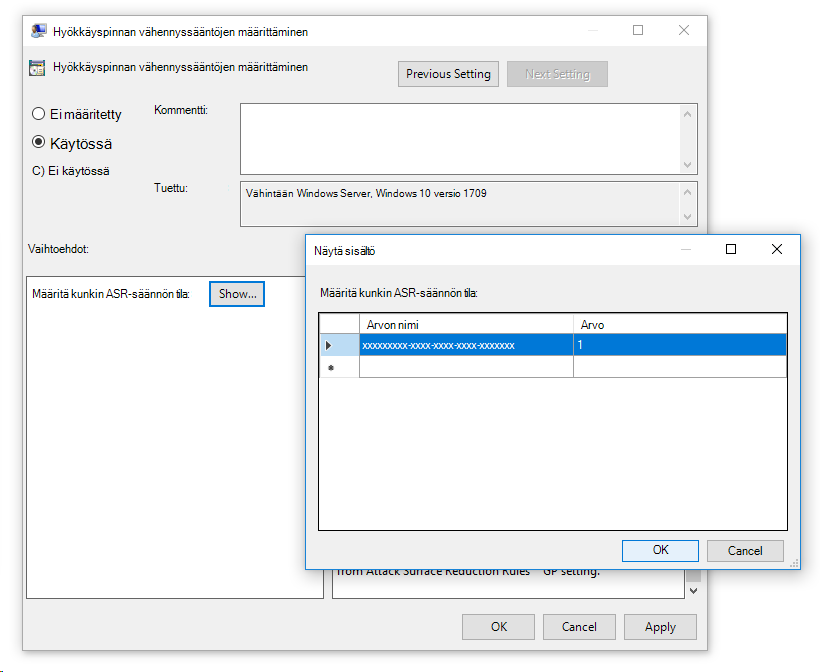

Avaa Attack pinta Reduction -kohteen tietoruudussa Määritä hyökkäyspinnan vähentämissäännöt -asetus.

Määritä avautuvassa asetusikkunassa seuraavat asetukset:

- Valitse Käytössä.

- Määritä kunkin ASR-säännön tila: Valitse Näytä....

Määritä kunkin avautuvan ASR-säännön valintaikkunan Määritä tila -kohdassa seuraavat asetukset:

- Arvon nimi: Anna ASR-säännön GUID-arvo.

-

Arvo: Anna jokin seuraavista arvoista:

- 0: Ei käytössä

- 1: Lohko

- 2: Valvonta

- 5: Ei määritetty

- 6: Varoita

Lisätietoja on ohjeaiheessa ASR-sääntötilat.

Toista tämä vaihe niin monta kertaa kuin on tarpeen. Kun olet valmis, valitse OK.

Poikkeusten käyttäminen kaikissa ASR-säännöissä

Avaa Attack pinta Reduction -kohteen tiedot-ruudussa Sulje tiedostot ja polut pois hyökkäyspinnan pienentämissäännöistä -asetus.

Määritä avautuvassa asetusikkunassa seuraavat asetukset:

- Valitse Käytössä.

- ASR-säännöistä pois jäljet: Valitse Näytä....

Määritä avautuvassa Asr-sääntöjen poikkeukset -valintaikkunassa seuraavat asetukset:

- Arvon nimi: Anna ASR-säännön GUID-arvo.

-

Arvo: Anna jokin seuraavista arvotyypeistä:

- Jos haluat sulkea pois kaikki kansion tiedostot, kirjoita koko kansiopolku. Esimerkiksi

C:\Data\Test. - Jos haluat jättää tietyn tiedoston pois määritetystä kansiosta (suositus), kirjoita polku ja tiedostonimi. Esimerkiksi

C:\Data\Test\test.exe.

- Jos haluat sulkea pois kaikki kansion tiedostot, kirjoita koko kansiopolku. Esimerkiksi

Toista tämä vaihe niin monta kertaa kuin on tarpeen. Kun olet valmis, valitse OK.

Käytä säännönkohtaisia poissulkemisia

Huomautus

Jos Käytä poikkeusten luetteloa tiettyyn hyökkäyspinnan pienentämiseen (ASR) -sääntöasetus ei ole käytettävissä GPMC:ssä, tarvitset KeskisäilönHallintamallit-tiedostojen version 24H2 tai uudemman.

Avaa Attack pinta Reduction -kohdan tietoruudussa Käytä poikkeusten luetteloa tietyille hyökkäyspinnan vähentämissäännöille (ASR) -asetus.

Määritä avautuvassa asetusikkunassa seuraavat asetukset:

- Valitse Käytössä.

- Poissulkemiset kullekin ASR-säännölle: Valitse Näytä....

Määritä seuraavat asetukset kunkin avautuvan ASR-säännön poissulkemisten valintaikkunassa:

- Arvon nimi: Anna ASR-säännön GUID-arvo.

-

Arvo: Anna yksi tai useampi poikkeus ASR-säännölle. Käytä syntaksia

Path1\ProcessName1>Path2ProcessName2>...PathNProcessNameN. EsimerkiksiC:\Windows\Notepad.exe>c:\Windows\regedit.exe>C:\SomeFolder\test.exe.

Toista tämä vaihe niin monta kertaa kuin on tarpeen. Kun olet valmis, valitse OK.

PowerShell

Varoitus

Jos hallitset tietokoneita ja laitteita Intune, Kokoonpanon hallinta tai jollakin toisella yritystason hallintaympäristöllä, hallintaohjelmisto korvaa kaikki käynnistettäessä mahdolliset ristiriitaiset PowerShell-asetukset.

Kirjoita powershell aloitusvalikossa, napsauta Windows PowerShell hiiren kakkospainikkeella ja valitse Suorita järjestelmänvalvojana.

Kirjoita jokin seuraavista cmdlet-komennoista. Lisätietoja, kuten säännön tunnus, on kohdassa Hyökkäyspinnan pienentämissääntöjen viite.

Tehtävä PowerShellin cmdlet-komento Hyökkäyspinnan pienentämissääntöjen käyttöönotto Set-MpPreference -AttackSurfaceReductionRules_Ids <rule ID> -AttackSurfaceReductionRules_Actions EnabledHyökkäyspinnan pienentämissääntöjen käyttöönotto valvontatilassa Add-MpPreference -AttackSurfaceReductionRules_Ids <rule ID> -AttackSurfaceReductionRules_Actions AuditModeHyökkäyspinnan pienentämissääntöjen käyttöönotto varoitustilassa Add-MpPreference -AttackSurfaceReductionRules_Ids <rule ID> -AttackSurfaceReductionRules_Actions WarnOta käyttöön hyökkäyspinnan vähentäminen Hyödynnettyjen, haavoittuvassa asemassa olevien allekirjoitettujen ohjainten väärinkäytön estäminen Add-MpPreference -AttackSurfaceReductionRules_Ids 56a863a9-875e-4185-98a7-b882c64b5ce5 -AttackSurfaceReductionRules_Actions EnabledPoista käytöstä hyökkäyspinnan pienentämissäännöt Add-MpPreference -AttackSurfaceReductionRules_Ids <rule ID> -AttackSurfaceReductionRules_Actions DisabledTärkeää

Sinun on määritettävä osavaltio erikseen kullekin säännölle, mutta voit yhdistää säännöt ja osavaltiot pilkuin eroteltuun luetteloon.

Seuraavassa esimerkissä kaksi ensimmäistä sääntöä ovat käytössä, kolmas sääntö on poistettu käytöstä ja neljäs sääntö on otettu käyttöön valvontatilassa:

Set-MpPreference -AttackSurfaceReductionRules_Ids <rule ID 1>,<rule ID 2>,<rule ID 3>,<rule ID 4> -AttackSurfaceReductionRules_Actions Enabled, Enabled, Disabled, AuditModeVoit myös lisätä uusia sääntöjä aiemmin luotuun luetteloon PowerShell-verbin avulla

Add-MpPreference.Varoitus

Set-MpPreferencekorvaa aiemmin luodun sääntöjoukon. Jos haluat lisätä aiemmin luotuun joukkoon, käytäAdd-MpPreferencesitä. Voit saada luettelon säännöistä ja niiden nykyisestä tilasta käyttämällä -toimintoaGet-MpPreference.Jos haluat jättää tiedostoja ja kansioita pois hyökkäysalueen vähentämissäännöistä, käytä seuraavaa cmdlet-komentoa:

Add-MpPreference -AttackSurfaceReductionOnlyExclusions "<fully qualified path or resource>"Jatka käyttöä

Add-MpPreference -AttackSurfaceReductionOnlyExclusionstiedostojen ja kansioiden lisäämiseen luetteloon.Tärkeää

Käytä

Add-MpPreferencesovellusten lisäämiseksi luetteloon. Cmdlet-komennonSet-MpPreferencekäyttäminen korvaa aiemmin luodun luettelon.