Muistiinpano

Tämän sivun käyttö edellyttää valtuutusta. Voit yrittää kirjautua sisään tai vaihtaa hakemistoa.

Tämän sivun käyttö edellyttää valtuutusta. Voit yrittää vaihtaa hakemistoa.

Verkon suojaus auttaa estämään käyttäjiä käyttämästä mitään sovellusta käyttämään vaarallisia toimialueita, jotka saattavat isännöidä tietojenkalasteluhuijauksia, hyväksikäyttöjä ja muuta haitallista sisältöä Internetissä. Voit valvoa verkon suojausta testiympäristössä nähdäksesi, mitkä sovellukset estetään ennen verkon suojauksen käyttöönottoa.

Lue lisätietoja verkon suodatuksen määritysasetuksista.

Ennakkovaatimukset

Tuetut käyttöjärjestelmät

- Windows

- Linux (Katso Linuxin verkkosuojaus)

- macOS (Katso macOS:n verkkosuojaus)

Ota verkon suojaus käyttöön

Voit ottaa verkon suojauksen käyttöön millä tahansa tässä artikkelissa kuvatulla tavalla.

Microsoft Defender for Endpoint suojausasetusten hallinta

Päätepisteen suojauskäytännön luominen

Vihje

Seuraavat menettelyt edellyttävät suojauksen järjestelmänvalvojan roolia Microsoft Entra ID.

Siirry osoitteessa Microsoft Defender -portaalissa https://security.microsoft.comkohtaan Päätepisteiden määritysten>hallinta>Päätepisteen suojauskäytännöt. Voit myös siirtyä suoraan Päätepisteen suojauskäytännöt -sivulle valitsemalla https://security.microsoft.com/policy-inventory.

Valitse Windowsin käytännöt -välilehden Päätepisteen suojauskäytännöt -sivulta Luo uusi käytäntö.

Määritä avautuvassa Luo uusi käytäntö -pikaikkunassa seuraavat asetukset:

- Valitse käyttöympäristö: Valitse Windows.

- Valitse malli: Valitse Microsoft Defender Virustentorjunta.

Valitse Luo käytäntö.

Ohjattu uuden käytännön luominen avautuu. Määritä Perustiedot-välilehdessä seuraavat asetukset:

- Nimi: Anna käytännölle yksilöllinen, kuvaava nimi.

- Kuvaus: Kirjoita valinnainen kuvaus.

Valitse Seuraava.

Laajenna Kokoonpanoasetukset-välilehdessäDefender ja valitse sitten arvo Ota käyttöön käyttöjärjestelmään perustuva verkkosuojaus :lle:

Windows-asiakasohjelmat ja Windows-palvelimet: Käytettävissä olevat arvot ovat:

- Käytössä (lohkotila): Estotilaa tarvitaan IP-osoite-/URL-ilmaisimien ja verkkosisällön suodatuksen estämiseen.

- Käytössä (valvontatila)

- Poistettu käytöstä (oletus)

- Ei määritetty

Windows Server 2016 ja Windows Server 2012 R2: Sinun on myös määritettävä Salli verkon suojauksen alataso-asetus Uhkien vakavuus oletustoiminto -osassa. Käytettävissä olevat arvot ovat:

- Verkon suojaus otetaan käyttöön alatasossa

- Verkon suojaus poistetaan käytöstä. (Oletus)

- Ei määritetty

Valinnaiset verkkosuojausasetukset Windows-asiakkaille ja Windows-palvelimille:

-

Salli datagrammin käsittely Win Serverissä: Käytettävissä olevat arvot ovat:

Datagrammin käsittely Windows Server on käytössä

Tietogrammien käsittely Windows Server on poistettu käytöstä (oletus): Suosittelemme tätä arvoa erittäin paljon UDP-liikennettä luoville palvelinrooleille. Esimerkki:

- Toimialueen ohjauskoneet

- Windows DNS -palvelimet

- Windows-tiedostopalvelimet

- Microsoft SQL -palvelimet

- Microsoft Exchange -palvelimet

Tietogrammien käsittelyn poistaminen käytöstä näissä palvelimissa auttaa pitämään verkon vakaana ja varmistaa järjestelmäresurssien paremman käytön suuren kysynnän ympäristöissä. Tietogrammien käsittelyn ottaminen käyttöön näissä palvelimissa voi heikentää verkon suorituskykyä ja luotettavuutta.

Ei määritetty

-

DNS:n poistaminen käytöstä TCP-jäsennysten kautta

- DNS ja TCP-jäsennys on poistettu käytöstä

- DNS TCP-jäsennys on käytössä (oletus)

- Ei määritetty

-

Poista HTTP-jäsennys käytöstä

- HTTP-jäsennys on poistettu käytöstä

- HTTP-jäsennys on käytössä (oletus)

- Ei määritetty

-

Poista SSH-jäsennys käytöstä

- SSH-jäsennys on poistettu käytöstä

- SSH-jäsennys on käytössä (oletus)

- Ei määritetty

-

Poista TLS-jäsennys käytöstä

- TLS-jäsennys on poistettu käytöstä

- TLS-jäsennys on käytössä (oletus)

- Ei määritetty

-

[Vanhentunut] DNS-vajoaman käyttöönotto

- DNS-alireikä on poistettu käytöstä

- DNS-vajoama on käytössä. (Oletus)

- Ei määritetty

-

Salli datagrammin käsittely Win Serverissä: Käytettävissä olevat arvot ovat:

Kun olet valmis Määritysasetukset-välilehdessä , valitse Seuraava.

Napsauta Määritykset-välilehden hakuruutua tai ala kirjoittaa ryhmän nimeä ja valitse se sitten tuloksista.

Voit valita Kaikki käyttäjät tai Kaikki laitteet.

Kun valitset mukautetun ryhmän, voit sisällyttää tai sulkea pois ryhmän jäseniä kyseisellä ryhmällä.

Kun olet valmis , valitse Määritykset-välilehdessäSeuraava.

Tarkista asetukset Tarkista + luo -välilehdessä ja valitse sitten Tallenna.

Microsoft Intune

Microsoft Defender for Endpoint perusaikataulun menetelmä

Tärkeää

Suojauksen perustasot käyttävät useita Microsoftin suosittelemia asetuksia laitteissasi– verkon suojaus on yksi asetus monista. Jos laitteesi eivät ole vielä perusaikataulun hallitsemia, perusaikataulun käyttöönotto pelkästään verkon suojauksen mahdollistamiseksi edellyttää myös kaikkia muita perusaikatauluasetuksia, mikä voi olla ristiriidassa olemassa olevien kokoonpanojesi kanssa. Jos haluat määrittää vain verkon suojauksen, käytä virustentorjuntakäytännön menetelmää tai Laitteen määritysprofiilin menetelmää .

Jos haluat määrittää verkon suojauksen osana suojauksen perustasoa Microsoft Intune, katso profiilin luominen suojauksen perustasolle (avautuu uudessa välilehdessä Intune dokumentaatiossa). Kun luot profiilia, käytä seuraavia asetuksia:

- Perusaikataulu: Microsoft Defender for Endpoint suojauksen perusaikataulu

- Määritysasetukset: Laajenna Defender ja määritä Ota verkkosuojaus käyttöön(estotila) tai Käytössä (valvontatila)

Lisätietoja Microsoft Intune suojauksen perustasoista on artikkelissa Lisätietoja Windows-laitteiden Intune suojauksen perustasoista.

Kun profiilisi on luotu ja määritetty, palaa tähän artikkeliin ja jatka vahvistusta.

Virustentorjuntakäytännön menetelmä

Jos haluat määrittää verkon suojauksen Microsoft Intune päätepisteen suojauksen virustentorjuntakäytännön avulla, katso päätepisteen suojauskäytännön luominen (avautuu uuteen välilehteen Intune dokumentaatiossa). Kun luot käytäntöä, käytä seuraavia asetuksia:

- Käytäntötyyppi: Virustentorjunta

- Käyttöympäristö: Windows

- Profiili: Microsoft Defender virustentorjunta

- Määritysasetukset: Määritä Ota verkon suojaus käyttöön-asetus käytössä (estotila) täytäntöönpanoa varten tai Käytössä (valvontatila) vaikutuksen arvioimiseksi ennen täytäntöönpanoa

Lisätietoja Microsoft Intune virustentorjuntaprofiilien Microsoft Defender on kohdassa Päätepisteen suojauksen virustentorjuntakäytäntö.

Kun käytäntö on luotu ja määritetty, palaa tähän artikkeliin ja jatka vahvistusta.

Laitteen määritysprofiilimenetelmä

Jos haluat määrittää verkon suojauksen Microsoft Intune laitemääritysprofiilin avulla, katso Endpoint-suojausasetusten lisääminen Intune (avautuu uudessa välilehdessä Intune dokumentaatiossa). Kun luot profiilia, käytä seuraavia asetuksia:

- Käyttöympäristö: Windows 10 ja uudemmat

- Profiilityyppi: Mallien > päätepisteiden suojaus

- Määritysasetukset: Laajenna Microsoft Defender Exploit Guard>-verkkosuodatusta ja määritä verkon suojausasetukseksi Ota käyttöön tai Valvo

Lisätietoja verkon suojausasetuksesta ja käytettävissä olevista arvoista on kohdassa Päätepisteiden suojauksen verkon suodatusasetukset.

Kun profiilisi on luotu ja määritetty, palaa tähän artikkeliin ja jatka vahvistusta ja vaihtoehtoisia käyttöönottomenetelmiä.

Mobiililaitteiden hallinta (MDM)

Ota verkon suojaus käyttöön tai poista se käytöstä tai ota valvontatila käyttöön EnableNetworkProtection-määrityspalveluntarjoajan (CSP) avulla.

Päivitä Microsoft Defender haittaohjelmien torjuntaympäristö uusimpaan versioon, ennen kuin otat verkon suojauksen käyttöön tai poistat sen käytöstä.

Ryhmäkäytäntö

Seuraavien ohjeiden avulla voit ottaa käyttöön verkkosuojauksen toimialueeseen kytketyissä tietokoneissa tai erillisessä tietokoneessa.

Siirry erillisessä tietokoneessa Käynnistä-kohtaan , kirjoita ja valitse Muokkaa ryhmäkäytäntöä.

-Tai-

Avaa ryhmäkäytäntö Management Console (GPMC) toimialueeseen liitetyssä ryhmäkäytäntö hallintatietokoneessa. Napsauta hiiren kakkospainikkeella ryhmäkäytäntö Objekti, jonka haluat määrittää, ja valitse Muokkaa.

Siirry ryhmäkäytäntö Hallintaeditorissatietokoneen määritykseen ja valitse hallintamallit.

Laajenna puu windows-osiin>Microsoft Defender virustentorjunta>Microsoft Defender Exploit Guard>-verkkosuojaus.

Vanhemmissa Windows-versioissa ryhmäkäytäntö polussa voi olla Windows Defenderin virustentorjuntavirustentorjunnan Microsoft Defender sijaan.

Kaksoisnapsauta Estä käyttäjiä ja sovelluksia käyttämästä vaarallisia sivustoja -asetusta ja määritä asetukseksi Käytössä. Asetukset-osassa on määritettävä jokin seuraavista vaihtoehdoista:

- Estä: Käyttäjät eivät voi käyttää haitallisia IP-osoitteita ja toimialueita.

- Poista käytöstä (oletus): Verkon suojaustoiminto ei toimi. Käyttäjiä ei estetä käyttämästä haitallisia toimialueita.

- Valvontatila: Jos käyttäjä käyttää haitallista IP-osoitetta tai toimialuetta, tapahtuma tallennetaan Windowsin tapahtumalokiin. Käyttäjää ei kuitenkaan ole estetty vierailemasta osoitteessa.

Tärkeää

Jos haluat ottaa verkon suojauksen täysin käyttöön, määritä ryhmäkäytäntö-asetukseksi Käytössä ja valitse myös Estä avattavasta Asetukset-valikosta.

(Tämä vaihe on valinnainen.) Noudata ohjeita kohdassa Tarkista, onko verkkosuojaus käytössä, ja varmista, että ryhmäkäytäntö asetukset ovat oikein.

Microsoft Configuration Manager

Avaa Configuration Manager konsoli.

Siirry kohtaan Assets and Compliance>Endpoint Protection>Windows Defender Exploit Guard.

Luo uusi käytäntö valitsemalla valintanauhasta Luo hyödyntämissuojakäytäntö .

Jos haluat muokata aiemmin luotua käytäntöä, valitse käytäntö ja valitse sitten ominaisuudet valintanauhasta tai hiiren kakkospainikkeen valikosta. Muokkaa Verkon suojauksen määrittäminen-asetusta Verkon suojaus -välilehdessä.

Määritä Yleiset-sivulla uudelle käytännölle nimi ja varmista, että Verkon suojaus -asetus on käytössä.

Valitse Verkon suojaus -sivulla jokin seuraavista Määritä verkon suojaus -asetuksen asetuksista:

- Estä

- Valvonta

- Poistettu käytöstä

Suorita muut vaiheet ja tallenna käytäntö.

Ota käytäntö käyttöön kokoelmassa valitsemalla valintanauhasta Ota käyttöön .

PowerShell

Valitse Windows-laitteessa Käynnistä, kirjoita

powershell, napsauta Windows PowerShell hiiren kakkospainikkeella ja valitse sitten Suorita järjestelmänvalvojana.Suorita seuraava cmdlet-komento:

Set-MpPreference -EnableNetworkProtection EnabledKäytä Windows Server ylimääräiset komennot, jotka on lueteltu seuraavassa taulukossa:

Windows Server versio Komennot Windows Server 2019 ja uudemmat versiot Set-MpPreference -AllowNetworkProtectionOnWinServer $trueWindows Server 2016

Windows Server 2012 R2 yhdessä Microsoft Defender for Endpoint yhtenäisen edustajan kanssaSet-MpPreference -AllowNetworkProtectionDownLevel $true

Set-MpPreference -AllowNetworkProtectionOnWinServer $true

Tärkeää

Poista käytöstä AllowDatagramProcessingOnWinServer-asetus. Tämän asetuksen poistaminen käytöstä on tärkeää kaikissa rooleissa, jotka tuottavat suuria määriä UDP-liikennettä, kuten toimialueen ohjauskoneet, Windows DNS -palvelimet, Windows-tiedostopalvelimet, Microsoft SQL -palvelimet, Microsoft Exchange -palvelimet ja muut. Tietogrammien käsittelyn ottaminen käyttöön näissä tapauksissa voi heikentää verkon suorituskykyä ja luotettavuutta. Sen poistaminen käytöstä auttaa pitämään verkon vakaana ja varmistaa järjestelmäresurssien paremman käytön suuren kysynnän ympäristöissä.

(Tämä vaihe on valinnainen.) Jos haluat määrittää verkon suojauksen valvontatilaan, käytä seuraavaa cmdlet-komentoa:

Set-MpPreference -EnableNetworkProtection AuditModeVoit poistaa verkon suojauksen käytöstä käyttämällä -parametria -parametrin

DisabledAuditModetaiEnabledsijaan.

Tarkista, onko verkkosuojaus käytössä

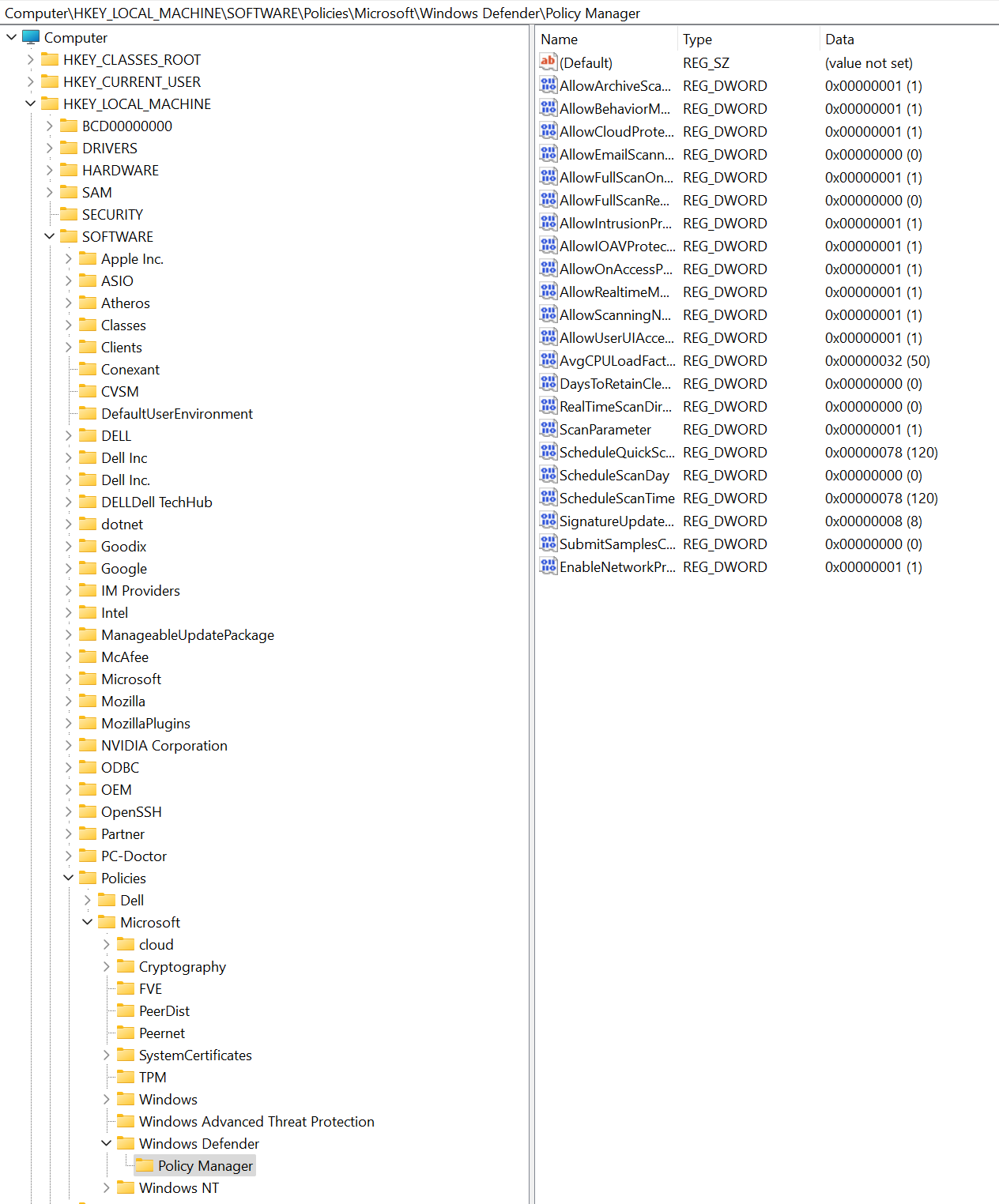

Rekisterieditorin avulla voit tarkistaa verkon suojauksen tilan.

Avaa Rekisterieditori (esimerkiksi suorita

regedit.exe).Siirry seuraavaan polkuun: HKEY_LOCAL_MACHINE>SOFTWARE Policies>>Microsoft>Windows Defender>Policy Manager

Jos tätä polkua ei ole olemassa, siirry kohtaan HKEY_LOCAL_MACHINE>SOFTWARE>Microsoft>Windows Defender>Windows Defender Exploit Guard>Network Protection.

Valitse EnableNetworkProtection , niin näet laitteen verkon suojauksen nykyisen tilan:

- 0 ei ole käytössä

- 1 on käytössä

- 2 on valvontatila

Tärkeitä tietoja Exploit Guard -asetusten poistamisesta laitteesta

Kun otat exploit guard -käytännön käyttöön Configuration Manager avulla, asetukset pysyvät asiakkaassa, vaikka poistaisit käyttöönoton myöhemmin. Jos käyttöönotto poistetaan, asiakaslokeja Delete ei tueta ExploitGuardHandler.log tiedostossa.

Jos haluat poistaa Exploit Guard -asetukset oikein, käytä kontekstissa seuraavaa PowerShell-komentosarjaa SYSTEM :

$defenderObject = Get-WmiObject -Namespace "root/cimv2/mdm/dmmap" -Class "MDM_Policy_Config01_Defender02" -Filter "InstanceID='Defender' and ParentID='./Vendor/MSFT/Policy/Config'"

$defenderObject.AttackSurfaceReductionRules = $null

$defenderObject.AttackSurfaceReductionOnlyExclusions = $null

$defenderObject.EnableControlledFolderAccess = $null

$defenderObject.ControlledFolderAccessAllowedApplications = $null

$defenderObject.ControlledFolderAccessProtectedFolders = $null

$defenderObject.EnableNetworkProtection = $null

$defenderObject.Put()

$exploitGuardObject = Get-WmiObject -Namespace "root/cimv2/mdm/dmmap" -Class "MDM_Policy_Config01_ExploitGuard02" -Filter "InstanceID='ExploitGuard' and ParentID='./Vendor/MSFT/Policy/Config'"

$exploitGuardObject.ExploitProtectionSettings = $null

$exploitGuardObject.Put()