Microsoft Defender for Endpoint tapausten tutkiminen

Koskee seuraavia:

- Microsoft Defender for Endpoint Plan 1

- Microsoft Defender for Endpoint Plan 2

- Microsoft Defender XDR

Tutki verkkoon vaikuttavia tapauksia, ymmärrä mitä ne tarkoittavat ja lajittele todisteita niiden ratkaisemiseksi.

Kun tutkit tapausta, näet:

- Tapauksen tiedot

- Tapauksen kommentit ja toiminnot

- Välilehdet (hälytykset, laitteet, tutkimukset, todisteet, kaaviot)

Tapauksen tietojen analysointi

Vihje

Tammikuussa 2024, kun vierailet Tapahtumat-sivulla , Defender Boxed tulee näkyviin. Defender Boxed tuo esiin organisaatiosi tietoturvan onnistumisia, parannuksia ja reagointitoimia vuonna 2023. Jos haluat avata Defender Boxedin uudelleen, siirry Microsoft Defender portaalissa kohtaan Tapaukset ja valitse sitten Puolustaja Kehystetty.

Napsauta tapausta, niin näet Tapaus-ruudun. Valitse Avaa tapaussivu , jotta näet tapahtuman tiedot ja siihen liittyvät tiedot (hälytykset, laitteet, tutkimukset, todisteet, kaavion).

Ilmoitukset

Voit tutkia hälytyksiä ja katsoa, miten ne on linkitetty yhteen välikohtauksessa. Hälytykset on ryhmitelty tapauksiin seuraavien syiden perusteella:

- Automaattinen tutkinta - Automatisoitu tutkinta käynnisti linkitetyn hälytyksen tutkiessaan alkuperäistä ilmoitusta

- Tiedoston ominaisuudet – Hälytykseen liittyvillä tiedostoilla on samanlaiset ominaisuudet

- Manuaalinen kytkentä – Käyttäjä linkittää hälytykset manuaalisesti

- Lähestymisaika – Hälytykset käynnistettiin samassa laitteessa tietyn ajanjakson aikana

- Sama tiedosto – Hälytykseen liittyvät tiedostot ovat täsmälleen samat

- Sama URL-osoite – Hälytyksen käynnistänyt URL-osoite on täsmälleen sama

Voit myös hallita ilmoitusta ja tarkastella ilmoituksen metatietoja muiden tietojen ohella. Lisätietoja on kohdassa Ilmoitusten tutkiminen.

Laitteet

Voit myös tutkia laitteita, jotka ovat osa tiettyä tapausta tai liittyvät siihen. Lisätietoja on kohdassa Laitteiden tutkiminen.

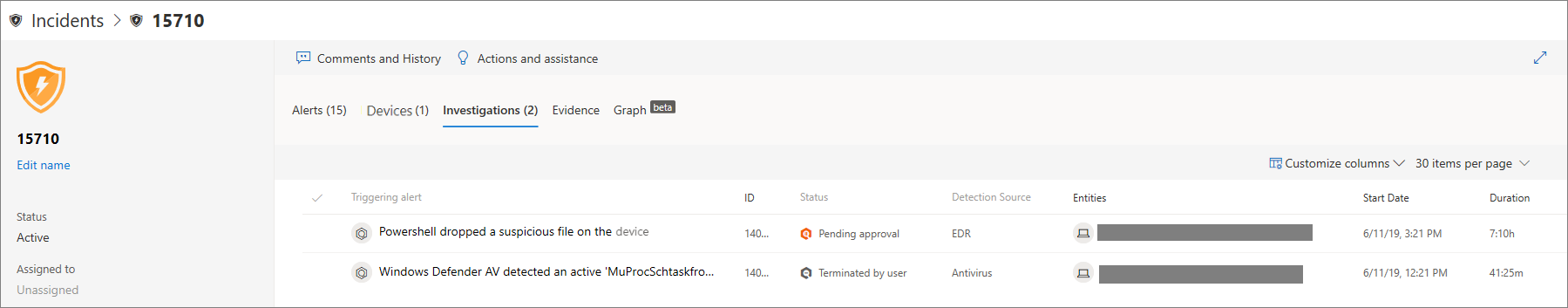

Tutkimukset

Valitse Tutkimukset , jos haluat nähdä kaikki automaattiset tutkimukset, jotka järjestelmä käynnistää vastauksena tapausilmoituksiin.

Todisteiden läpikäynti

Microsoft Defender for Endpoint tutkii automaattisesti kaikkien tapausten tukemat tapahtumat ja epäilyttävät entiteetit hälytyksissä, jolloin saat automaattisen vastaamisen ja tietoja tärkeistä tiedostoista, prosesseista, palveluista ja paljon muusta.

Kaikki analysoidut entiteetit merkitään tartunnan saaneiksi, korjatuiksi tai epäilyttäviksi.

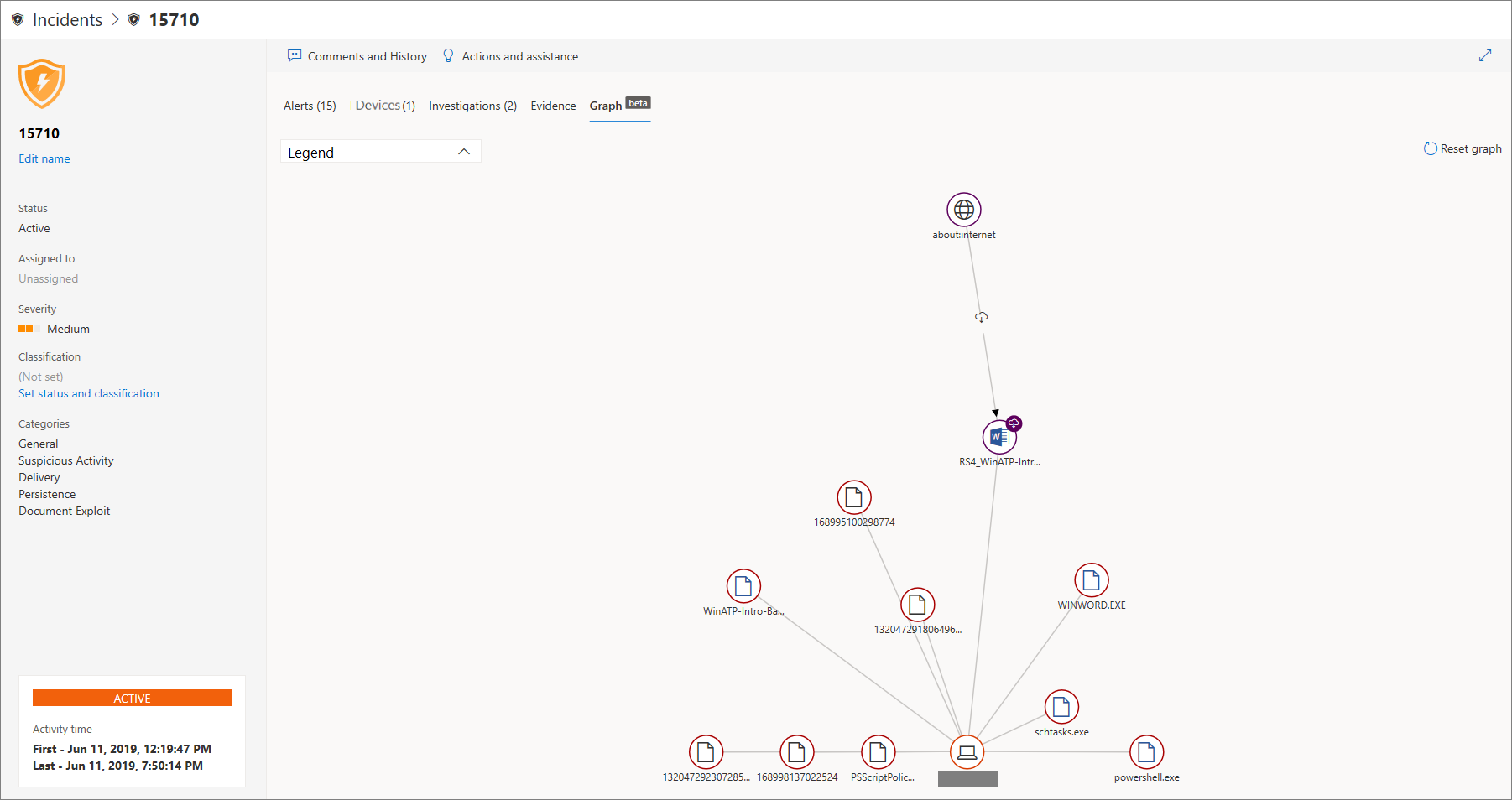

Liittyvien kyberturvallisuusuhkien visualisointi

Microsoft Defender for Endpoint koostaa uhkatiedot tapahtumaksi, jotta näet eri arvopisteistä tulevat mallit ja korrelaatiot. Voit tarkastella tällaista korrelaatiota tapauskaavion kautta.

Tapauskaavio

Graph kertoo kyberturvallisuushyökkäyksen tarinan. Se näyttää esimerkiksi, mikä oli aloituskohta, mikä ilmaisee kompromissin tai toiminnan havaittu missäkin laitteessa. Jne.

Napsauttamalla tapauskaavion ympyröitä voit tarkastella haitallisten tiedostojen tietoja, niihin liittyviä tiedostotunnistustietoja, kuinka monta esiintymää on ollut maailmanlaajuisesti, onko niitä havaittu organisaatiossasi, jos on, kuinka monta esiintymää on.

Aiheeseen liittyvät artikkelit

- Tapahtumajono

- Microsoft Defender for Endpoint tapausten tutkiminen

- Microsoft Defender for Endpoint tapahtumien hallinta

Vihje

Haluatko tietää lisää? Engage Microsoft security -yhteisön kanssa teknologiayhteisössämme: Microsoft Defender for Endpoint Tech Community.