Huomautus

Tämän sivun käyttö edellyttää valtuutusta. Voit yrittää kirjautua sisään tai vaihtaa hakemistoa.

Tämän sivun käyttö edellyttää valtuutusta. Voit yrittää vaihtaa hakemistoa.

Vihje

Tiesitkö, että voit kokeilla Microsoft Defender for Office 365 palvelupaketin 2 ominaisuuksia maksutta? Käytä 90 päivän Defender for Office 365 kokeiluversiota Microsoft Defender-portaalin kokeilukeskuksessa. Lisätietoja siitä, ketkä voivat rekisteröityä ja kokeilla käyttöehtoja, on artikkelissa Kokeile Microsoft Defender for Office 365.

Toimialueeseen perustuva viestien todennus, raportointi ja vaatimustenmukaisuus (DMARC) on sähköpostin todennusmenetelmä , joka auttaa vahvistamaan Microsoft 365 -organisaatioltasi lähetetyt sähköpostit, jotta estetään yrityssähköpostien kompromississa (BEC), kiristyshaittaohjelmissa ja muissa tietojenkalasteluhyökkäyksissä käytettävät huijarit.

Voit ottaa DMARC:n käyttöön toimialueella luomalla TXT-tietueen DNS:ssä. Sähköpostiviestin DMARC-vahvistus sisältää seuraavat elementit:

Tarkista, että MAIL FROM- ja FROM-osoitteiden toimialueet ovat tasassa: SPF ja DKIM eivät edellytä, että seuraavien sähköpostiosoitteiden toimialueet ovat "tasaavia" (vastaa):

-

MAIL FROM -osoite: Sähköpostiosoite, jota käytetään viestin lähettämisessä SMTP-sähköpostipalvelimien välillä. Tätä osoitetta kutsutaan myös osoitteeksi, P1-lähettäjäksi tai kirjekuoren lähettäjäksi

5321.MailFrom. -

Lähettäjä-osoite: Lähettäjän otsikko -kentässä oleva sähköpostiosoite, joka näkyy sähköpostiasiakkaiden viestin lähettäjänä. Tätä osoitetta kutsutaan myös osoitteeksi tai P2-lähettäjäksi

5322.From.

Lisätietoja siitä, miten nämä sähköpostiosoitteet voivat olla eri toimialueilla ja käyttää huijaukseen, on artikkelissa Miksi Internet-sähköposti tarvitsee todennuksen.

DMARC tarkistaa SPF:n tuloksen avulla molemmat seuraavista ehdoista:

- Viesti on peräisin valtuutetusta lähteestä toimialueelle, jota käytetään MAIL FROM -osoitteessa (SPF:n perusvaatimus).

- Viestin MAIL FROM- ja From-osoitteiden toimialueet on tasattu. Tämä tulos edellyttää käytännössä, että viestin kelvollisten lähteiden on oltava Lähettäjän osoite -toimialueella.

DMARC tarkistaa DKIM:n tuloksen avulla viestin allekirjoittaneen toimialueen ( D= -arvo DKIM-Signature-otsikkokentässäs= valitsinarvon vahvistamana) ja vastaa Lähettäjä-osoitteen toimialuetta.

Viesti välittää DMARC:n, jos jompikumpi tai molemmat kuvatuista SPF- tai DKIM-tarkistuksista läpäisevät. Viesti epäonnistuu DMARC:ssä, jos molemmat kuvatut SPF- tai DKIM-tarkistukset epäonnistuvat.

-

MAIL FROM -osoite: Sähköpostiosoite, jota käytetään viestin lähettämisessä SMTP-sähköpostipalvelimien välillä. Tätä osoitetta kutsutaan myös osoitteeksi, P1-lähettäjäksi tai kirjekuoren lähettäjäksi

DMARC-käytäntö: Määrittää, mitä tehdä viesteille, jotka epäonnistuvat DMARC:ssä (hylkää, aseta karanteeniin tai ei ohjeita).

DMARC-raportit: Määrittää, mihin koosteraportit lähetetään (säännöllinen yhteenveto positiivisista ja negatiivisista DMARC-tuloksista) ja rikostekniset raportit (tunnetaan myös nimellä Virheraportit; lähes välittömät DMARC-epäonnistumisen tulokset, jotka muistuttavat toimittamattomia raportteja tai pomppuviestiä).

Ennen kuin aloitamme, sinun on tiedettävä DMARC Microsoft 365:ssä sähköpostisi toimialueen perusteella:

Jos käytät sähköpostissa vain Microsoft Online Email Routing Address (MOERA) -toimialuetta (esimerkiksi contoso.onmicrosoft.com): Vaikka SPF ja DKIM on jo määritetty *.onmicrosoft.com-toimialueelle, sinun on luotava DMARC TXT -tietue *.onmicrosoft.com-toimialueelle Microsoft 365 -hallintakeskus. Katso ohjeet tästä osiosta myöhemmin tässä artikkelissa. Lisätietoja *.onmicrosoft.com-toimialueista on artikkelissa Miksi minulla on onmicrosoft.com toimialue?.

Jos käytät sähköpostia varten yhtä tai useampaa mukautettua toimialuetta (esimerkiksi contoso.com): Jos et ole vielä tehnyt niin, sinun on määritettävä SPF kaikille mukautetuille toimialueille ja alitoimialueille, joita käytät sähköpostissa. Sinun on myös määritettävä DKIM-allekirjoitus käyttämällä mukautettua toimialuetta tai alitoimialuetta, jotta viestin allekirjoittamiseen käytettävä toimialue vastaa Lähettäjä-osoitteen toimialuetta. Katso ohjeet seuraavista artikkeleista:

- SPF:n määrittäminen väärentämisen estämiseksi

- DKIM:n avulla voit vahvistaa mukautetusta toimialueesta lähteviä viestejä

Sen jälkeen sinun on myös määritettävä DMARC TXT -tietueet mukautetuille toimialueillesi tässä artikkelissa kuvatulla tavalla. Huomioi myös seuraavat seikat:

Alitoimialue:

- Jos käytät sähköpostipalveluja, jotka eivät ole suorassa hallinnassasi (esimerkiksi joukkosähköpostipalvelut), suosittelemme käyttämään alitoimialuetta (esimerkiksi marketing.contoso.com) pääsähköpostitoimialueen (esimerkiksi contoso.com) sijaan. Et halua, että kyseisistä sähköpostipalveluista lähetettyjen sähköpostien ongelmat vaikuttavat pääsähköpostitoimialueen työntekijöiden lähettämien sähköpostien maineeseen. Lisätietoja alitoimialueiden lisäämisestä on artikkelissa Mukautettujen alitoimialueiden tai useiden toimialueiden lisääminen Microsoft 365:een?.

- Toisin kuin SPF ja DKIM, toimialueen DMARC TXT -tietue kattaa automaattisesti kaikki alitoimialueet (mukaan lukien olemattomat alitoimialueet), joilla ei ole omaa DMARC TXT -tietuetta. Toisin sanoen voit häiritä DMARC:n periytymistä alitoimialueessa luomalla DMARC TXT -tietueen kyseisessä alitoimialueessa. Jokainen alitoimialue edellyttää kuitenkin SPF- ja DKIM-tietuetta DMARC:lle.

Jos omistat rekisteröityjä mutta käyttämättömiä verkkotunnuksia: Jos omistat rekisteröityjä verkkotunnuksia, joita ei käytetä sähköpostiin tai mihinkään (kutsutaan myös säilytetyiksi toimialueiksi), määritä kyseisten toimialueiden DMARC TXT -tietueet määrittämään, että kyseisiltä toimialueilta ei tulisi koskaan lähettää sähköpostia. Tämä direktiivi sisältää *.onmicrosoft.com-toimialueen, jos et käytä sitä sähköpostina.

Saapuvan postin DMARC-tarkistukset saattavat tarvita apua: Jos käytät sähköpostipalvelua, joka muokkaa siirrettäviä viestejä ennen Microsoft 365:een toimitusta, voit tunnistaa palvelun luotettavaksi ARC-sinetiksi, jolloin muokatut viestit eivät automaattisesti ohita DMARC-tarkistuksia. Lisätietoja on tämän artikkelin lopussa olevassa Seuraavat vaiheet - osiossa.

Tässä artikkelissa kuvataan DMARC TXT -tietue, joka sinun on luotava Microsoft 365:n toimialueille. Se on paras tapa määrittää DMARC asteittain ja turvallisesti Microsoft 365:n mukautetuille toimialueille ja se, miten Microsoft 365 käyttää DMARC:tä saapuvan postin kanssa.

Vihje

Jos haluat luoda DMARC TXT -tietueen *.onmicrosoft.com-toimialueelle Microsoft 365 -hallintakeskus, lue tämä osio myöhemmin tässä artikkelissa.

Microsoft 365:ssä ei ole hallintaportaaleja tai PowerShellin cmdlet-komentoja, joiden avulla voit hallita DMARC TXT -tietueita mukautetuilla toimialueilla. Sen sijaan luot DMARC TXT -tietueen toimialuerekisteröijässä tai DNS-isännöintipalvelussa (usein sama yritys).

Microsoft antaa ohjeet toimialueen omistajuuden TXT-tietueen TXT-tietueen luomiseen Microsoft 365:lle useissa toimialuerekisteröijissä. Voit luoda DMARC TXT -tietueita näiden ohjeiden avulla. Lisätietoja on artikkelissa DNS-tietueiden lisääminen toimialueen yhdistämiseksi.

Jos et tunne DNS-määritystä, ota yhteyttä toimialuerekisteröijään ja pyydä apua.

DMARC TXT -tietueiden syntaksi

DMARC TXT -tietueet kuvataan tyhjentävästi kohdassa RFC 7489.

Microsoft 365:n toimialueen DMARC TXT -tietueen perussyntaksi on seuraava:

Isäntänimi: _dmarc

TXT-arvo: v=DMARC1; <DMARC policy>; <Percentage of DMARC failed mail subject to DMARC policy>; <DMARC reports>

TAI

Isäntänimi: _dmarc

TXT-arvo: v=DMARC1; p=<reject | quarantine | none>; pct=<0-100>; rua=mailto:<DMARCAggregateReportURI>; ruf=mailto:<DMARCForensicReportURI>

Esimerkki:

Isäntänimi: _dmarc

TXT-arvo: v=DMARC1; p=reject; pct=100; rua=mailto:rua@contoso.com; ruf=mailto:ruf@contoso.com

Isäntänimi-arvo

_dmarcon pakollinen.v=DMARC1;määrittää TXT-tietueen DMARC TXT -tietueeksi.DMARC-käytäntö: Kertoo kohdesähköpostijärjestelmälle, mitä tehdä viesteille, jotka epäonnistuvat DMARC:ssä, tässä artikkelissa aiemmin kuvatulla tavalla:

-

p=reject: Viestit tulee hylätä. Se, mitä viestille todellisuudessa tapahtuu, riippuu kohdesähköpostijärjestelmästä, mutta viestit yleensä hylätään. -

p=quarantine: Viestit tulee hyväksyä, mutta merkitä. Se, mitä viestille todella tapahtuu, riippuu kohdesähköpostijärjestelmästä. Viesti voidaan esimerkiksi asettaa karanteeniin roskapostina, toimittaa Roskaposti-kansioon tai toimittaa Saapuneet-kansioon niin, että Aihe- tai viestin tekstiosaan on lisätty tunnus. -

p=none: Ei ehdotettua toimintoa viesteille, jotka epäonnistuvat DMARC:ssä. Viestin tapahtumat riippuvat kohdesähköpostijärjestelmän sähköpostin suojausominaisuuksista. Tätä arvoa käytetään DMARC-käytännön testaamiseen ja säätämiseen jäljempänä tässä artikkelissa kuvatulla tavalla.

Vihje

Microsoft 365:n toimialueilta lähtevät viestit, jotka eivät läpäise kohdesähköpostipalvelun DMARC-tarkastuksia, reititetään suuren riskin toimitusvarannon kautta lähteville viesteille , jos toimialueen DMARC-käytäntö on

p=rejecttaip=quarantine. Tälle toiminnolle ei ole ohitusta.-

DMARC-käytännön alaisen epäonnistuneen DMARC-sähköpostin prosenttiosuus: Kertoo kohdesähköpostijärjestelmälle, kuinka monta viestiä, jotka eivät läpäise DMARC:tä (prosenttiosuus), saa DMARC-käytännön käyttöönsä. Tarkoittaa esimerkiksi sitä, että kaikissa viesteissä,

pct=100joissa DMARC ei onnistu, sovelletaan DMARC-käytäntöä. DMARC-käytännön testaamiseen ja säätämiseen käytetään arvoja, jotka ovat alle 100, jäljempänä tässä artikkelissa kuvatulla tavalla. Jos et käytä -arvoapct=, oletusarvo onpct=100.DMARC-raportit:

DMARC-koosteraportin URI: Arvo

rua=mailto:määrittää, minne DMARC-koosteraportti lähetetään. Koosteraportissa on seuraavat ominaisuudet:- Koosteraportin sisältävät sähköpostiviestit lähetetään yleensä kerran päivässä (raportti sisältää edellisen päivän DMARC-tulokset). Aihe-rivi sisältää kohdetoimialueen, joka lähetti raportin (Submitter) ja lähdetoimialueen DMARC-tuloksia (raporttitoimialue) varten.

- DMARC-tiedot ovat XML-sähköpostiliitteessä, joka on todennäköisesti pakattu GZIP:hen. XML-rakenne määritellään RFC 7489:n lisäyksessä C. Raportti sisältää seuraavat tiedot:

- Niiden palvelimien tai palveluiden IP-osoitteet, jotka lähettävät sähköpostia toimialueen avulla.

- Läpäisevätkö tai epäonnistuvatko palvelimet tai palvelut DMARC-todennuksen.

- Toimet, jotka DMARC suorittaa sähköpostiin, jotka eivät täytä DMARC-todennusta (DMARC-käytännön perusteella).

Vihje

Koosteraportin tiedot voivat olla valtavia ja vaikeasti jäsennettävää. Tietojen merkityksen helpottamiseksi voit käyttää seuraavia DMARC-raportointivaihtoehtoja:

- Automaation luominen PowerShellin tai Microsoft Power BI avulla.

- Käytä ulkoista palvelua. Saat palveluluettelon valitsemalla DMARC-hakusanan Microsoft Intelligent Security Association (MISA) -luettelosta osoitteesta https://www.microsoft.com/misapartnercatalog. DMARC-raportointipalvelut kuvaavat mitä tahansa mukautettuja arvoja, joita DMARC TXT -tietueessa vaaditaan.

DMARC:n rikosteknisen raportin URI: Arvo

ruf=mailto:tunnistaa, mihin DMARC-rikostekninen raportti lähetetään (tunnetaan myös nimellä DMARC:n virheraportti). Raportti luodaan ja lähetetään heti DMARC-virheen jälkeen, kuten toimittamattoman raportin (kutsutaan myös NDR- tai bounce-viestiksi).

Vihje

Tarkista säännöllisesti DMARC-koosteraportit, jotta voit valvoa, mistä sähköposti toimialueiltasi tulee, ja tarkistaa tahattomat DMARC-virheet (false-positiiviset).

Yksittäiset kohdesähköpostijärjestelmät ovat vastuussa DMARC-raporttien lähettämisestä sinulle. DMARC-raporttien määrä ja valikoima vaihtelevat samalla tavalla kuin organisaatiostasi lähetettyjen sähköpostien määrä ja valikoima. Voit esimerkiksi odottaa, että sähköpostin määrä on pienempi lomien aikana ja että sähköpostien määrä on suurempi organisaation tapahtumien aikana. On parasta määrittää tietyt henkilöt valvomaan DMARC-raportteja ja käyttämään tiettyä postilaatikkoa tai Microsoft 365 -ryhmää DMARC-raporttien vastaanottamiseen (älä toimita raportteja käyttäjän postilaatikkoon).

Saat lisätietoja DMARC:stä seuraavien resurssien avulla:

- DMARC-koulutussarja M3AAWG:ltä (messaging, malware, mobile anti-abuse working group).

- Tietoa DMARC.org.

Microsoft 365 -hallintakeskus avulla voit lisätä DMARC TXT -tietueita *.onmicrosoft.com toimialueille Microsoft 365:ssä

Valitse Microsoft 365 -hallintakeskus kohdassa https://admin.microsoft.comNäytä kaikki>asetukset>Toimialueet. Voit myös siirtyä suoraan Toimialueet-sivulle valitsemalla https://admin.microsoft.com/Adminportal/Home#/Domains.

Valitse Toimialueet-sivulla *.onmicrosoft.com toimialue luettelosta napsauttamalla mitä tahansa muuta riviä kuin toimialueen nimen vieressä olevaa valintaruutua.

Valitse avautuvalta toimialueen tietosivulta DNS-tietueet-välilehti .

Valitse DNS-tietueet-välilehdessä

Lisää tietue.

Lisää tietue.Määritä avautuvassa Lisää mukautettu DNS-tietue - pikaikkunassa seuraavat asetukset:

Tyyppi: Tarkista, että TXT (Teksti) on valittuna.

TXT-nimi: Kirjoita

_dmarc.TXT-arvo: Anna

v=DMARC1; p=reject.Vihje

Jos haluat määrittää DMARC Aggregate- ja DMARC Forensic -raporttien kohteet, käytä syntaksia

v=DMARC1; p=reject rua=mailto:<emailaddress>; ruf=mailto:<emailaddress>. Esimerkiksiv=DMARC1; p=reject rua=mailto:rua@contoso.onmicrosoft.com; ruf=mailto:ruf@contoso.onmicrosoft.com.DMARC-raportoijat MISA-luettelossa osoitteessa https://www.microsoft.com/misapartnercatalog helpottaa DMARC-tulosten tarkastelua ja tulkintaa.

TTL: Varmista, että 1 tunti on valittuna.

Kun olet valmis Lisää mukautettu DNS-tietue -pikaikkunassa, valitse Tallenna.

DMARC:n määrittäminen aktiivisille mukautetuille toimialueille Microsoft 365:ssä

Vihje

Kuten aiemmin tässä artikkelissa mainittiin, sinun on luotava SPF TXT -tietueet ja määritettävä DKIM-allekirjoitus kaikille mukautetuille toimialueille ja alitoimialueille, joilla lähetät sähköpostia Microsoft 365:ssä, ennen kuin määrität DMARC:n mukautetuille toimialueille tai alitoimialueille.

Suosittelemme asteittaista lähestymistapaa DMARC:n määrittämiseen Microsoft 365 -toimialueille. Tavoitteena on päästä p=reject DMARC-käytäntöön kaikille mukautetuille toimialueille ja alitoimialueille, mutta sinun on testattava ja tarkistettava matkan varrella, jotta kohdesähköpostijärjestelmät eivät hylkää hyvää postia tahattomien DMARC-virheiden vuoksi.

DMARC-käyttöönottosuunnitelmassa tulee käyttää seuraavia vaiheita. Aloita toimialueesta tai alitoimialueesta, jonka sähköpostimäärä on vähissä ja/tai vähemmän mahdollisia sähköpostilähteitä (vähemmän mahdollisuuksia estää tuntemattomista lähteistä peräisin olevat lailliset sähköpostit):

Aloita DMARC-käytännöllä, joka käsittelee

p=nonetoimialueen tuloksia ja valvoo niitä. Esimerkki:marketing.contoso.com DMARC TXT -tietue:

Isäntänimi:

_dmarc

TXT-arvo:v=DMARC1; p=none; pct=100; rua=mailto:rua@marketing.contoso.com; ruf=mailto:ruf@marketing.contoso.comDMARC Aggregate- ja DMARC Forensic -raportit antavat numerot ja viestilähteet, jotka läpäisevät ja epäonnistuvat DMARC-tarkastuksissa. Voit nähdä, kuinka suuri osa laillisesta sähköpostiliikenteestäsi kuuluu tai ei kuulu DMARC:n piiriin, ja tehdä mahdollisten ongelmien vianmäärityksen. Näet myös, kuinka monta vilpillistä viestiä lähetetään ja mistä ne lähetetään.

Suurenna DMARC-käytäntöä toimialueen tulosten seuraamiseksi

p=quarantine.Kun olet valvonut kohteen vaikutuksia

p=nonetarpeeksi, voit suurentaa DMARC-käytännön toimialueen käytännöksip=quarantine. Esimerkki:marketing.contoso.com DMARC TXT -tietue:

Isäntänimi:

_dmarc

TXT-arvo:v=DMARC1; p=quarantine; pct=100; rua=mailto:rua@marketing.contoso.com; ruf=mailto:ruf@marketing.contoso.comArvon avulla voit myös vaikuttaa asteittain useampaan

pct=viestiin ja tarkistaa tulokset. Voit esimerkiksi siirtää seuraavia lisäyksiä:pct=10pct=25pct=50pct=75pct=100

Suurenna DMARC-käytäntöä toimialueen tulosten seuraamiseksi

p=reject.Kun olet valvonut kohteen vaikutuksia

p=quarantinetarpeeksi, voit suurentaa DMARC-käytännön toimialueen käytännöksip=reject. Esimerkki:marketing.contoso.com DMARC TXT -tietue:

Isäntänimi:

_dmarc

TXT-arvo:v=DMARC1; p=reject; pct=100; rua=mailto:rua@marketing.contoso.com; ruf=mailto:ruf@marketing.contoso.comArvon avulla voit myös vaikuttaa asteittain useampaan

pct=viestiin ja tarkistaa tulokset.Toista edelliset kolme vaihetta jäljellä olevalle alitoimialueelle, joka lisää määrää ja/tai monimutkaisuutta ja tallentaa päätoimialueen viimeiseksi.

Vihje

Käyttäjät eivät voi hyväksyä laillisen sähköpostin estämistä merkittävässä määrässä, mutta on lähes väistämätöntä, että saat joitain vääriä positiivisia. Käsittele hitaasti ja järjestelmällisesti ongelmia, jotka paljastuvat DMARC-raportoinnissa. DMARC-raportoijat MISA-luettelossa osoitteessa https://www.microsoft.com/misapartnercatalog helpottaa DMARC-tulosten tarkastelua ja tulkintaa.

Kuten edellä kuvattiin, alitoimialueet perivät päätoimialueen DMARC TXT -tietueasetukset, jotka voidaan ohittaa erillisellä DMARC TXT -tietueella alitoimialueessa. Kun olet määrittänyt DMARC:n toimialueeseen ja kaikkiin alitoimialueisiin ja DMARC-asetukset ovat käytännössä identtisiä päätoimialueen ja kaikkien alitoimialueiden osalta, voit poistaa alitoimialueiden DMARC TXT -tietueet ja luottaa yksittäiseen DMARC TXT -tietueeseen päätoimialueella.

Säilytetyille toimialueille DMARC TXT -tietueet Microsoft 365:ssä

Vihje

Suositeltu SPF TXT -tietue säilytetyille toimialueille, jotka eivät lähetä sähköpostia, on kuvattu kohdassa SPF TXT -tietueet Mukautetuille toimialueille Microsoft 365:ssä. Kuten kohdassa DKIM:n määrittäminen microsoft 365 -toimialueen sähköpostin allekirjoittamiseksi on kuvattu, säilytetyille toimialueille ei suositella DKIM CNAME -tietueita.

Jos sinulla on rekisteröityjä toimialueita, joita kenenkään Internetissä ei pitäisi odottaa vastaanottavan sähköpostia, luo seuraava DMARC TXT -tietue toimialueen toimialuerekisteröintiin:

Isäntänimi:

_dmarc

TXT-arvo:v=DMARC1; p=reject;- Arvoa

pct=ei sisällytetä, koska oletusarvo onpct=100. - - ja

ruf=mailto:-rua=mailto:arvoja ei todennäköisesti tarvita tässä skenaariossa, koska kelvollisia viestejä ei tulisi koskaan lähettää toimialueen lähettäjiltä.

- Arvoa

Jos et käytä *.onmicrosoft.com-toimialuetta sähköpostin lähettämiseen, sinun on myös lisättävä DMARC TXT -tietue *.onmicrosoft.com-toimialueellesi.

Microsoft 365:een saapuvan postin DMARC

Microsoft 365:een saapuvien sähköpostien DMARC-tarkistuksiin vaikuttavat seuraavat Exchange Online Protection (EOP) -ominaisuudet:

- Onko tietojenkalastelun torjuntakäytännössä käytössä tai poissa käytöstä tietojenkalastelun torjuntakäytännössä, joka on tarkistanut viestin. Spoof Intelligencen poistaminen käytöstä poistaa käytöstä vain yhdistelmätodennustarkistustenimplisiittisen huijauksen suojauksen.

- Onko Honor DMARC -tietuekäytäntö, kun viesti havaitaan huijausasetukseksi, otettu käyttöön vai poistettu käytöstä viestin tarkistamisessa tietojenkalastelun vastaisessa käytännössä sekä määritetyissä toiminnoissa, jotka perustuvat lähdetoimialueen (

p=quarantinetaip=rejectDMARC TXT -tietueen) DMARC-käytäntöön.

Katso täydelliset tiedot artikkelista Spoof-suojaus ja lähettäjän DMARC-käytännöt.

Jos haluat nähdä näiden asetusten oletusarvot tietojenkalastelun vastaisissa käytännöissä, tarkista taulukon arvot EOP:n tietojenkalastelun torjuntakäytännön asetuksissa.

Microsoft 365 ei lähetä DMARC Forensic reports -raportteja (tunnetaan myös nimellä DMARC Failure reports), vaikka lähdetoimialueen DMARC TXT -tietueessa olisi kelvollinen

ruf=mailto:osoite.Microsoft 365 lähettää DMARC-koosteraportit kaikille toimialueille, joilla on kelvollinen

rua=mailto:osoite DMARC TXT -tietueissa, kunhan Microsoft 365 -toimialueen MX-tietue osoittaa suoraan Microsoft 365:een.Jos Internetistä peräisin olevat viestit reititetään kolmannen osapuolen palvelun tai laitteen kautta ennen toimitusta Microsoft 365:een (MX-tietuepisteet ovat muualla kuin Microsoft 365:ssä), DMARC-koosteraportteja ei lähetetä. Tämä rajoitus sisältää hybridi- tai erilliset EOP-skenaariot, joissa sähköpostiviestit toimitetaan paikalliseen ympäristöön ennen kuin ne reititetään Microsoft 365:een liittimen avulla.

Vihje

Kun kolmannen osapuolen palvelu tai laite sijaitsee Microsoft 365:een virtaavan postin edessä, parannettu liittimien suodatus (tunnetaan myös ohitusluettelona) tunnistaa oikein SPF:n, DKIM:n (jos palvelu muokkaa viestejä) ja DMARC-vahvistuksen Internet-viestien lähteen.

DMARC-vianmääritys

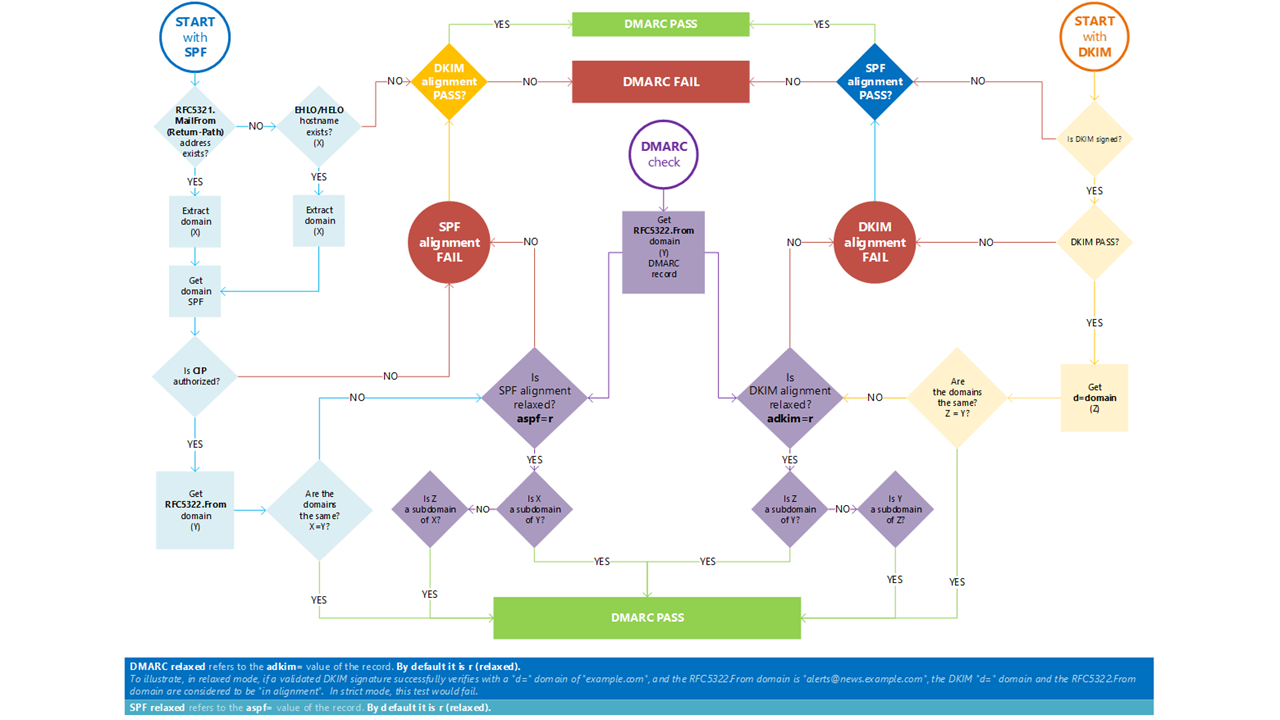

Voit käyttää seuraavaa kuvaa DMARC-todennusongelmien vianmääritykseen.

Seuraavat vaiheet

Microsoft 365:een tulevaa sähköpostia varten sinun on ehkä myös määritettävä luotetut ARC-sulkejat, jos käytät palveluja, jotka muokkaavat siirrettävia viestejä ennen toimitusta organisaatioosi. Lisätietoja on kohdassa Luotettujen ARC-sinettien määrittäminen.