Microsoft 365:n yleiset VPN-jakotunnelin skenaariot

Huomautus

Tämä artikkeli on osa artikkeleita, jotka käsittelevät Microsoft 365:n optimointia etäkäyttäjille.

- Yleiskatsaus MICROSOFT 365 -yhteyden optimoinnista etäkäyttäjille VPN-tunneloinnin avulla on artikkelissa Yleiskatsaus: VPN:n jakotunneli Microsoft 365:lle.

- Tarkempia ohjeita VPN-jakotunnelin käyttöönotosta on artikkelissa VPN-tunneloinnin toteuttaminen Microsoft 365:lle.

- Saat lisätietoja Teams-medialiikenteen suojaamisesta VPN:n jaetun tunneloinnin ympäristöissä artikkelista Teams-medialiikenteen suojaaminen VPN-tunneloinnin kautta.

- Lisätietoja Stream- ja live-tapahtumien määrittämisestä VPN-ympäristöissä on kohdassa Vpn-ympäristöjen Stream ja live-tapahtumien erityisnäkökohdat.

- Lisätietoja Microsoft 365:n maailmanlaajuisen vuokraajan suorituskyvyn optimoimisesta käyttäjille Kiinassa on artikkelissa Microsoft 365:n suorituskyvyn optimointi Kiinan käyttäjille.

Alla olevasta luettelosta näet yleisimmät VPN-skenaariot yritysympäristöissä. Useimmat asiakkaat käyttävät perinteisesti mallia 1 (VPN-tunneli). Tämä osio auttaa sinua siirtymään nopeasti ja turvallisesti malliin 2, joka on saavutettavissa suhteellisen pienellä vaivalla ja joka tarjoaa valtavat edut verkon suorituskyvylle ja käyttökokemukselle.

| Malli | Kuvaus |

|---|---|

| 1. VPN:n pakotettu tunneli | 100 % liikenteestä menee VPN-tunneliin, mukaan lukien paikallinen, Internet ja kaikki O365/M365 |

| 2. VPN Pakotettu tunneli muutamaa poikkeusta lukuun ottamatta | VPN-tunnelia käytetään oletusarvoisesti (oletusreititys osoittaa VPN:ään) ja harvoja, tärkeimpiä vapautettuja skenaarioita, joiden sallitaan mennä suoraan |

| 3. VPN-tunneli, pakotetusti, laajat poikkeukset | VPN-tunnelia käytetään oletusarvoisesti (oletusreititys osoittaa VPN:ään) laajoin poikkeuksin, jotka voivat mennä suoraan (esimerkiksi kaikki Microsoft 365, All Salesforce ja All Zoom) |

| 4. Valikoiva VPN-tunneli | VPN-tunnelia käytetään vain corpnet-pohjaisissa palveluissa. Oletusreitti (Internet ja kaikki Internet-pohjaiset palvelut) kulkee suoraan. |

| 5. Ei VPN:ää | Variaatio arvolle 2. Vanhan VPN:n sijaan kaikki corpnet-palvelut julkaistaan nykyaikaisilla suojaustavoilla (kuten Zscaler ZPA, Microsoft Entra ID Proxy/MCAS jne.) |

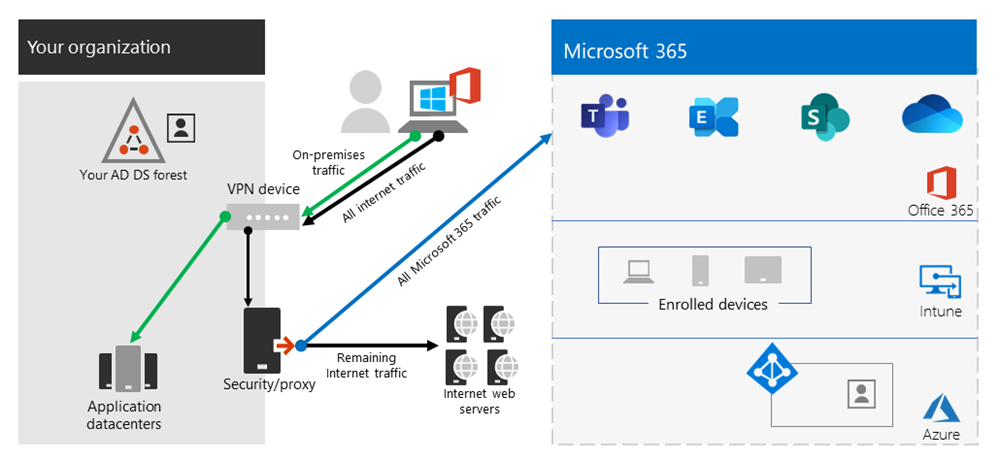

1. VPN:n pakotettu tunneli

Yleisin aloitusskenaario useimmille yritysasiakkaille. Pakotetun VPN:n käyttö tarkoittaa, että 100 % liikenteestä ohjataan yritysverkkoon riippumatta siitä, sijaitseeko päätepiste yritysverkossa vai ei. Mikä tahansa ulkoinen (Internet) sidottu liikenne, kuten Microsoft 365 tai Internet-selaus, kiinnitetään sitten takaisin paikallisesta suojauslaitteesta, kuten välityspalvelimesta. Nykyisessä tilanteessa, jossa lähes 100 % käyttäjistä työskentelee etänä, tämä malli aiheuttaa suuren kuormituksen VPN-infrastruktuurille ja todennäköisesti estää merkittävästi kaiken yritysliikenteen suorituskykyä ja siten yrityksen toimintaa tehokkaasti kriisitilanteessa.

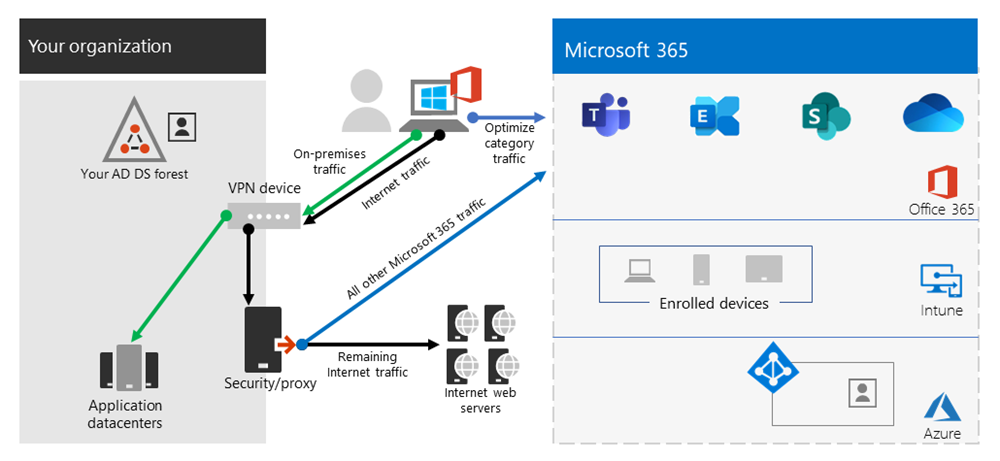

2. VPN Pakotettu tunneli, jossa on vain vähän luotettuja poikkeuksia

Yrityksen toiminta on huomattavasti tehokkaampaa. Tämän mallin avulla voidaan ohittaa VPN-tunneli ja siirtyä suoraan Microsoft 365 -palveluun muutamalla hallitulla ja määritetyllä päätepisteellä, joiden kuormitus ja viive ovat herkkiä. Tämä parantaa merkittävästi kuormitusten suorituskykyä ja vähentää myös VPN-infrastruktuurin kuormitusta, jolloin sitä edelleen vaativat elementit toimivat pienemmällä resursseilla. Tässä artikkelissa keskitytään juuri tähän malliin avustamaan siirtymisessä, sillä se mahdollistaa yksinkertaisten, määritettyjen toimintojen nopean suorittamisen lukuisilla positiivisilla tuloksilla.

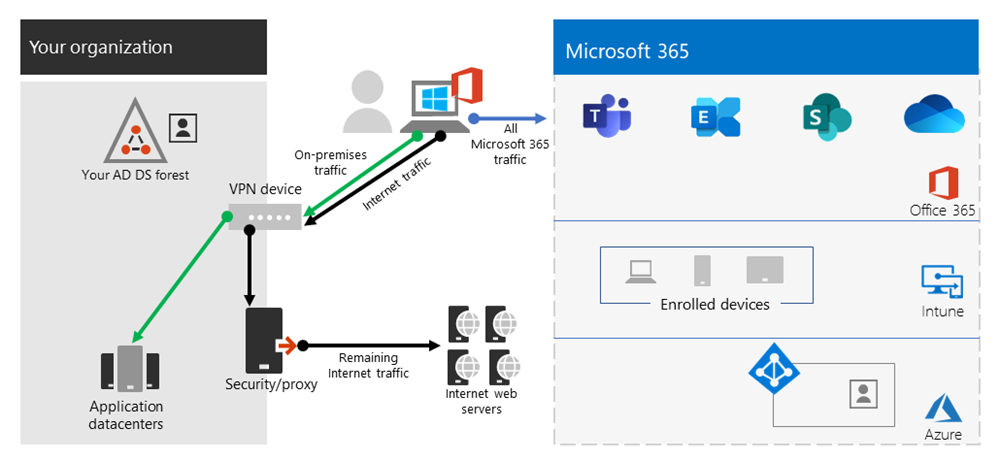

3. VPN-tunneli, pakotetusti, laajat poikkeukset

Laajentaa mallin 2 vaikutusaluetta. Sen sijaan, että se lähettäisi vain pienen ryhmän määritettyjä päätepisteitä suoraan, se lähettää kaiken liikenteen suoraan luotettuihin palveluihin, kuten Microsoft 365:een ja SalesForceen. Tämä vähentää entisestään yrityksen VPN-infrastruktuurin kuormitusta ja parantaa määritettyjen palveluiden suorituskykyä. Koska tämän mallin arvioiminen ja toteuttaminen vie todennäköisesti enemmän aikaa, se on todennäköisesti vaihe, joka voidaan ottaa toistuvasti myöhemmin, kun malli 2 on onnistuneesti käytössä.

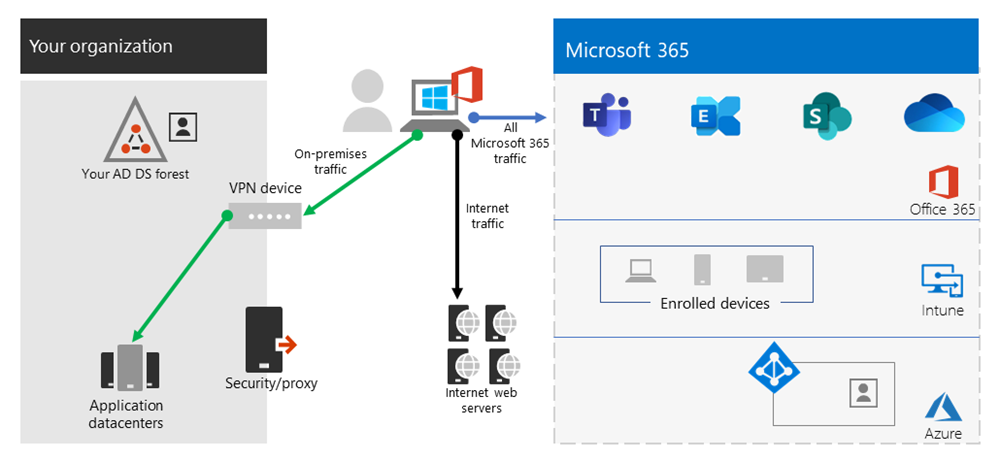

4. Valikoiva VPN-tunneli

Kääntää kolmannen mallin päinvastaiseksi siinä tapauksessa, että vain liikenne, jolla on yrityksen IP-osoite, lähetetään VPN-tunnelia pitkin, joten Internet-polku on kaiken muun oletusreitti. Tämä malli edellyttää, että organisaatio on hyvin matkalla Zero Trust -suojausmalli tämän mallin turvalliseen käyttöönottoon. On syytä huomata, että tästä mallista tai sen variaatiosta tulee todennäköisesti ajan mittaan välttämätön oletus, kun yhä useammat palvelut siirtyvät pois yritysverkosta pilvipalveluun.

Microsoft käyttää tätä mallia sisäisesti. Lisätietoja VPN-tunneloinnin käyttöönotosta On VPN:llä: Miten Microsoft pitää etätyövoimansa yhteydessä?

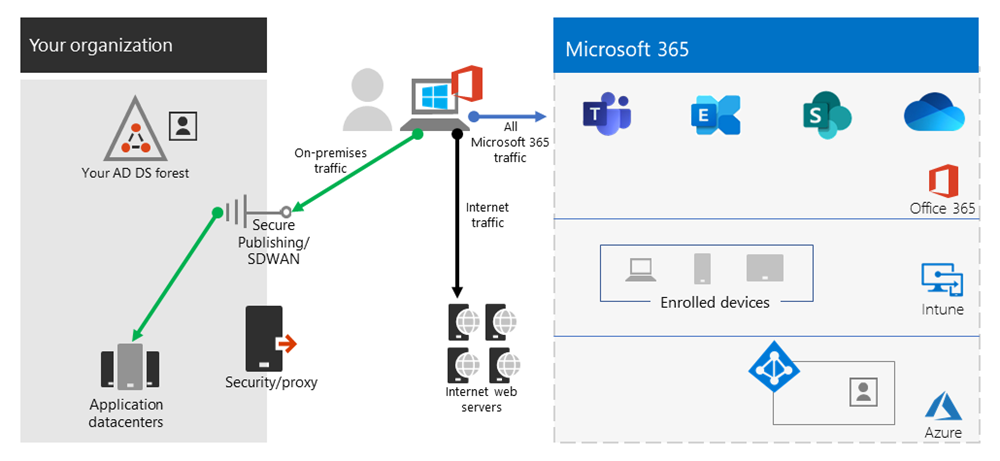

5. Ei VPN:ää

Edistyneempi versio mallista 2, jossa sisäiset palvelut julkaistaan nykyaikaisella suojausmenetelmällä tai SDWAN-ratkaisulla, kuten Microsoft Entra ID Proxy, Defender for Cloud Apps, Zscaler ZPA jne.

Aiheeseen liittyviä artikkeleita

Yleiskatsaus: VPN-tunneloinnin jakaminen Microsoft 365:lle

VPN:n jakotunnelin toteuttaminen Microsoft 365:lle

Teamsin medialiikenteen suojaaminen VPN-jakotunnelointipalvelua varten

Vpn-ympäristöjen Stream ja live-tapahtumiin liittyviä erityisnäkökohtia

Microsoft 365:n suorituskyvyn optimointi Kiinan käyttäjille

Microsoft 365:n verkkoyhteysperiaatteet

Microsoft 365:n verkkoyhteyden arviointi

Microsoft 365 -verkko ja suorituskyvyn säätö

Vpn:n käyttö: Miten Microsoft pitää etätyövoimansa yhteydessä