Passer en revue les résultats de l’analyse antivirus Microsoft Defender

S’applique à :

- Microsoft Defender pour point de terminaison Plan 1

- Microsoft Defender pour point de terminaison Plan 2

- Microsoft Defender pour les PME

- Microsoft Defender pour les particuliers

- Antivirus Microsoft Defender

Plateformes

- Windows

Une fois une analyse Microsoft Defender Antivirus terminée, qu’il s’agisse d’une analyse à la demande ou planifiée, les résultats sont enregistrés et vous pouvez afficher les résultats.

Utiliser Microsoft Defender XDR pour passer en revue les résultats de l’analyse

Pour afficher les résultats de l’analyse à l’aide de Microsoft Defender XDR Point de terminaison, suivez la procédure ci-dessous.

Se connecter au portail Microsoft Defender

Accédez à Incidents & alertes>Alertes.

Vous pouvez afficher les résultats analysés sous Alertes.

Utiliser Microsoft Intune pour passer en revue les résultats de l’analyse

Pour afficher les résultats de l’analyse à l’aide de Microsoft Intune centre d’administration, suivez la procédure ci-dessous.

Connectez-vous à Microsoft Intune centre d’administration.

Accédez à Rapports.

Sous Sécurité du point de terminaison, sélectionnez antivirus Microsoft Defender.

Sous l’onglet Rapports , sélectionnez Programmes malveillants détectés.

Sélectionnez le niveau de gravité dans la liste déroulante.

Par défaut , l’option Toutes les gravités est sélectionnée.

Sélectionnez État d’exécution dans la liste déroulante.

Par défaut , l’option Tous les états d’exécution est sélectionnée.

Sélectionnez Géré par dans la liste déroulante.

Par défaut , l’option Tous gérés par est sélectionnée.

Cliquez sur Générer un rapport.

Utiliser Configuration Manager pour examiner les résultats de l’analyse

Consultez Guide pratique pour surveiller les status Endpoint Protection.

Utiliser des applets de commande PowerShell pour passer en revue les résultats de l’analyse

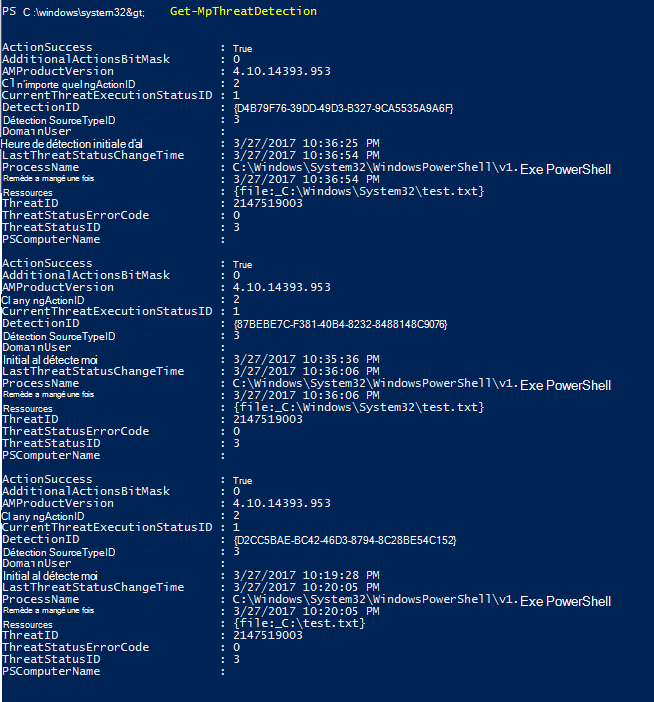

L’applet de commande suivante retourne chaque détection sur le point de terminaison. S’il existe plusieurs détections de la même menace, chaque détection est répertoriée séparément, en fonction de l’heure de chaque détection :

Get-MpThreatDetection

Vous pouvez spécifier -ThreatID de limiter la sortie pour afficher uniquement les détections d’une menace spécifique.

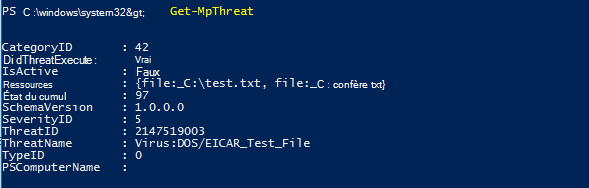

Si vous souhaitez répertorier les détections de menaces, mais combiner les détections de la même menace en un seul élément, vous pouvez utiliser l’applet de commande suivante :

Get-MpThreat

Pour plus d’informations sur l’utilisation de PowerShell avec Microsoft Defender Antivirus, consultez Utiliser des applets de commande PowerShell pour configurer et exécuter Microsoft Defender Antivirus.

Utiliser l’instruction WMI (Windows Management Instruction) pour passer en revue les résultats de l’analyse

Utilisez la méthode Get des classes MSFT_MpThreat et MSFT_MpThreatDetection.

Conseil

Si vous recherchez des informations relatives à l’antivirus pour d’autres plateformes, consultez :

- Définir les préférences pour Microsoft Defender pour point de terminaison sur macOS

- Microsoft Defender pour point de terminaison sur Mac

- Paramètres de stratégie antivirus macOS pour Antivirus Microsoft Defender pour Intune

- Définir les préférences pour Microsoft Defender pour point de terminaison sur Linux

- Microsoft Defender pour point de terminaison Linux

- Configurer Defender pour point de terminaison pour des fonctionnalités Android

- configurer Microsoft Defender pour point de terminaison sur les fonctionnalités iOS

Articles connexes

- Personnaliser, lancer et examiner les résultats des analyses et des corrections Microsoft Defender antivirus

- Résoudre des faux négatifs/positifs dans Microsoft Defender pour point de terminaison

- Antivirus Microsoft Defender dans Windows 10

Conseil

Voulez-vous en savoir plus ? Engage avec la communauté Microsoft Security dans notre communauté technique : Microsoft Defender pour point de terminaison Tech Community.