Interruption automatique des attaques dans Microsoft Defender XDR

S’applique à :

- Microsoft Defender XDR

Microsoft Defender XDR met en corrélation des millions de signaux individuels pour identifier les campagnes de ransomware actives ou d’autres attaques sophistiquées dans l’environnement avec une grande confiance. Pendant qu’une attaque est en cours, Defender XDR interrompt l’attaque en contenant automatiquement les ressources compromises que l’attaquant utilise par le biais d’une interruption d’attaque automatique.

L’interruption automatique des attaques limite les mouvements latéraux dès le début et réduit l’impact global d’une attaque, des coûts associés à la perte de productivité. En même temps, cela laisse aux équipes des opérations de sécurité le contrôle total de l’investigation, de la correction et de la remise en ligne des ressources.

Cet article fournit une vue d’ensemble de l’interruption automatisée des attaques et inclut des liens vers les étapes suivantes et d’autres ressources.

Fonctionnement de l’interruption des attaques automatiques

L’interruption automatique des attaques est conçue pour contenir les attaques en cours, limiter l’impact sur les ressources d’un organization et fournir plus de temps aux équipes de sécurité pour corriger entièrement l’attaque. L’interruption d’attaque utilise toute l’étendue de nos signaux de détection et de réponse étendues (XDR), en tenant compte de l’ensemble de l’attaque pour agir au niveau de l’incident. Cette fonctionnalité est différente des méthodes de protection connues telles que la prévention et le blocage basées sur un seul indicateur de compromission.

Bien que de nombreuses plateformes SOAR (orchestration, automatisation et réponse) XDR et de sécurité vous permettent de créer vos actions de réponse automatique, l’interruption automatique des attaques est intégrée et utilise les insights des chercheurs en sécurité Microsoft et des modèles IA avancés pour contrer la complexité des attaques avancées. L’interruption automatique des attaques prend en compte l’ensemble du contexte des signaux provenant de différentes sources pour déterminer les ressources compromises.

L’interruption automatique des attaques s’effectue en trois étapes clés :

- Il utilise la capacité de Defender XDR à corréler les signaux provenant de nombreuses sources différentes en un seul incident à haut niveau de confiance par le biais d’insights provenant de points de terminaison, d’identités, d’outils de messagerie et de collaboration, et d’applications SaaS.

- Il identifie les ressources contrôlées par l’attaquant et utilisées pour répartir l’attaque.

- Il effectue automatiquement des actions de réponse sur les produits Microsoft Defender pertinents pour contenir l’attaque en temps réel en isolant les ressources affectées.

Cette fonctionnalité de changement de jeu limite la progression précoce d’un acteur de menace et réduit considérablement l’impact global d’une attaque, des coûts associés à la perte de productivité.

Établissement d’une confiance élevée lors de l’action automatique

Nous comprenons que l’action automatique est parfois accompagnée d’une hésitation de la part des équipes de sécurité, compte tenu de l’impact potentiel qu’elle peut avoir sur un organization. Par conséquent, les fonctionnalités d’interruption d’attaque automatique dans Defender XDR sont conçues pour s’appuyer sur des signaux haute fidélité. Il utilise également la corrélation des incidents de Defender XDR avec des millions de signaux de produit Defender dans les e-mails, les identités, les applications, les documents, les appareils, les réseaux et les fichiers. Les insights de l’examen continu de milliers d’incidents par l’équipe de recherche de sécurité de Microsoft garantissent que l’interruption des attaques automatiques maintient un ratio signal/bruit (SNR) élevé.

Les enquêtes font partie intégrante de la surveillance de nos signaux et du paysage des menaces d’attaque pour garantir une protection de haute qualité et précise.

Conseil

Cet article décrit le fonctionnement de l’interruption des attaques. Pour configurer ces fonctionnalités, consultez Configurer les fonctionnalités d’interruption des attaques dans Microsoft Defender XDR.

Actions de réponse automatisées

L’interruption automatique des attaques utilise des actions de réponse XDR basées sur Microsoft. Voici quelques exemples d’actions suivantes :

Conteneur de l’appareil : en fonction de la capacité de Microsoft Defender pour point de terminaison, cette action est une rétention automatique d’un appareil suspect pour bloquer toute communication entrante/sortante avec ledit appareil.

Désactiver l’utilisateur : en fonction de la capacité de Microsoft Defender pour Identity, cette action est une suspension automatique d’un compte compromis pour éviter des dommages supplémentaires tels que le mouvement latéral, l’utilisation malveillante de boîtes aux lettres ou l’exécution de programmes malveillants. L’action désactiver l’utilisateur se comporte différemment selon la façon dont l’utilisateur est hébergé dans votre environnement.

- Lorsque le compte d’utilisateur est hébergé dans Active Directory : Defender pour Identity déclenche l’action de désactivation de l’utilisateur sur les contrôleurs de domaine exécutant l’agent Defender pour Identity.

- Lorsque le compte d’utilisateur est hébergé dans Active Directory et synchronisé sur Microsoft Entra ID : Defender pour Identity déclenche l’action de désactivation de l’utilisateur via des contrôleurs de domaine intégrés. L’interruption des attaques désactive également le compte d’utilisateur sur le compte synchronisé de l’ID Entra.

- Lorsque le compte d’utilisateur est hébergé dans l’ID Entra uniquement (compte natif cloud) : l’interruption d’attaque désactive le compte d’utilisateur sur le compte synchronisé de l’ID Entra.

Remarque

La désactivation du compte d’utilisateur dans Microsoft Entra ID ne dépend pas du déploiement de Microsoft Defender pour Identity.

- Contenir l’utilisateur : en fonction de la capacité de Microsoft Defender pour point de terminaison, cette action de réponse contient automatiquement des identités suspectes temporairement afin de bloquer tout mouvement latéral et chiffrement à distance lié à la communication entrante avec les appareils intégrés de Defender pour point de terminaison.

Pour plus d’informations, consultez Actions de correction dans Microsoft Defender XDR.

Actions de réponse automatisées pour SAP avec Microsoft Sentinel

Si vous utilisez la plateforme d’opérations de sécurité unifiée et que vous avez déployé la solution Microsoft Sentinel pour les applications SAP, vous pouvez également déployer une interruption automatique des attaques pour SAP.

Par exemple, déployez une interruption des attaques pour QUE SAP contienne des ressources compromises en verrouillant les utilisateurs SAP suspects en cas d’attaque de manipulation de processus financier.

Une fois le risque atténué, Microsoft Defender administrateurs peuvent déverrouiller manuellement les utilisateurs qui avaient été automatiquement verrouillés par la réponse d’interruption d’attaque. La possibilité de déverrouiller manuellement les utilisateurs est disponible à partir du centre de notifications Microsoft Defender, et uniquement pour les utilisateurs qui ont été verrouillés par une interruption d’attaque.

Pour utiliser l’interruption des attaques pour SAP, déployez un nouvel agent de connecteur de données ou assurez-vous que votre agent utilise la version 90847355 ou une version ultérieure, puis attribuez et appliquez les rôles Azure et SAP requis. Pour plus d’informations, reportez-vous aux rubriques suivantes :

- Déployer et configurer le conteneur hébergeant l’agent de connecteur de données SAP

- Mettez à jour l’agent de connecteur de données SAP de Microsoft Sentinel, en particulier Mettre à jour votre système pour l’interruption automatique des attaques.

Pendant que vous configurez l’interruption des attaques dans le Portail Azure et votre système SAP, l’interruption d’attaque automatique elle-même apparaît uniquement dans la plateforme unifiée des opérations de sécurité dans le portail Microsoft Defender.

Identifier quand une interruption d’attaque se produit dans votre environnement

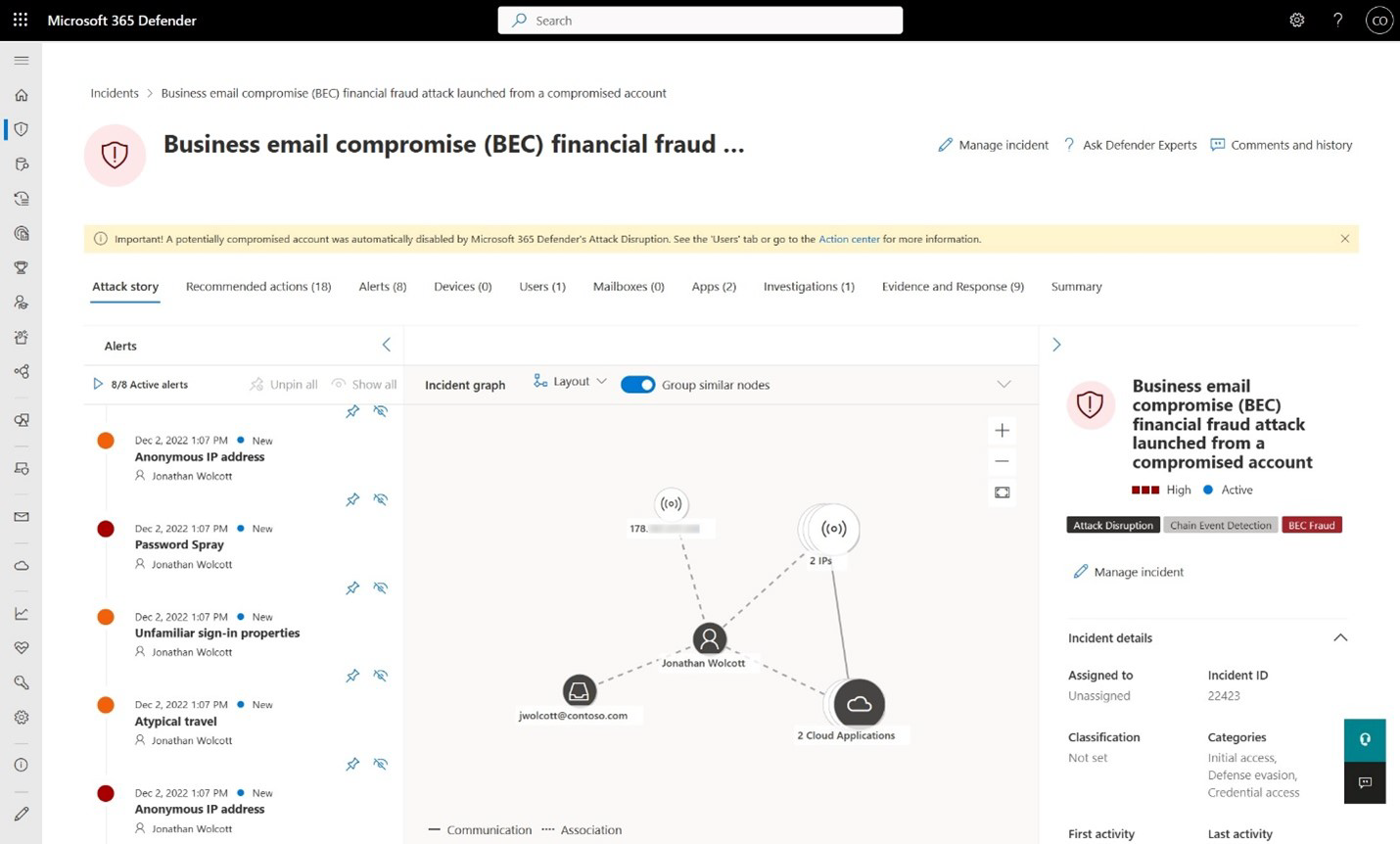

La page d’incident Defender XDR reflète les actions automatiques d’interruption des attaques par le biais de l’histoire de l’attaque et des status indiquées par une barre jaune (Figure 1). L’incident affiche une balise d’interruption dédiée, met en surbrillance les status des ressources contenues dans le graphique des incidents et ajoute une action au Centre de notifications.

Figure 1. Vue d’incident montrant la barre jaune où l’interruption d’attaque automatique a pris des mesures

Figure 1. Vue d’incident montrant la barre jaune où l’interruption d’attaque automatique a pris des mesures

L’expérience utilisateur Defender XDR inclut désormais des signaux visuels supplémentaires pour garantir la visibilité de ces actions automatiques. Vous pouvez les trouver dans les expériences suivantes :

Dans la file d’attente des incidents :

- Une balise intitulée Interruption des attaques apparaît en regard des incidents affectés

Sur la page de l’incident :

- Une balise intitulée Interruption d’attaque

- Bannière jaune en haut de la page qui met en évidence l’action automatique effectuée

- Le status actif actif actuel est affiché dans le graphique de l’incident si une action est effectuée sur une ressource, par exemple, un compte désactivé ou un appareil contenu

Via l’API :

Une chaîne (interruption d’attaque) est ajoutée à la fin des titres des incidents avec un niveau de confiance élevé susceptible d’être automatiquement interrompu. Par exemple :

Attaque de fraude financière BEC lancée à partir d’un compte compromis (interruption d’attaque)

Pour plus d’informations, consultez afficher les détails et les résultats de l’interruption des attaques.

Étapes suivantes

- Configuration de l’interruption automatique des attaques dans Microsoft Defender XDR

- Afficher les détails et les résultats

- Obtenir Notifications par e-mail pour les actions de réponse

Conseil

Voulez-vous en savoir plus ? Collaborez avec la communauté Microsoft Security dans notre communauté technique : communauté technique Microsoft Defender XDR.