Remarque

L’accès à cette page requiert une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page requiert une autorisation. Vous pouvez essayer de modifier des répertoires.

Dans cet article, vous allez apprendre à intégrer Fulcrum à Microsoft Entra ID. Quand vous intégrez Fulcrum à Microsoft Entra ID, vous pouvez :

- Contrôler dans Microsoft Entra ID qui a accès à Fulcrum.

- Permettre à vos utilisateurs de se connecter automatiquement à Fulcrum avec leurs comptes Microsoft Entra.

- Gérez vos comptes dans un emplacement central.

Conditions préalables

Le scénario décrit dans cet article suppose que vous disposez déjà des conditions préalables suivantes :

- Un compte d’utilisateur Microsoft Entra avec un abonnement actif. Si vous n’en avez pas encore, vous pouvez créer un compte gratuitement.

- L’un des rôles suivants :

- Un abonnement Fulcrum pour lequel l’authentification unique est activée

Description du scénario

Dans cet article, vous allez configurer et tester l’authentification unique Microsoft Entra dans un environnement de test.

- Fulcrum prend en charge le SSO initié par SP et IDP.

- Fulcrum prend en charge l’attribution d’utilisateurs juste-à-temps.

Remarque

L’identificateur de cette application étant une valeur de chaîne fixe, une seule instance peut être configurée dans un locataire.

Ajout de Fulcrum depuis la galerie

Pour configurer l’intégration de Fulcrum à Microsoft Entra ID, vous devez ajouter Fulcrum à votre liste d’applications SaaS gérées, à partir de la galerie.

- Connectez-vous au Centre d’administration Microsoft Entra en tant qu’administrateur d’application cloud au moins.

- Accédez à Entra ID>Applications d’entreprise>Nouvelle application.

- Dans la section Ajouter à partir de la galerie , tapez Fulcrum dans la zone de recherche.

- Sélectionnez Fulcrum dans le volet de résultats, puis ajoutez l’application. Patientez quelques secondes pendant que l’application est ajoutée à votre locataire.

Vous pouvez sinon également utiliser l’Assistant de configuration des applications d'entreprise . Dans cet assistant, vous pouvez ajouter une application à votre instance, ajouter des utilisateurs/groupes à l’application, attribuer des rôles, ainsi que parcourir la configuration de l’authentification unique (SSO). En savoir plus sur les assistants Microsoft 365.

Configurer et tester l’authentification unique (SSO) Microsoft Entra pour Fulcrum

Configurez et testez l’authentification unique Microsoft Entra avec Fulcrum à l’aide d’un utilisateur de test appelé B.Simon. Pour que l’authentification unique (SSO) fonctionne, vous devez établir un lien entre un utilisateur Microsoft Entra et l’utilisateur associé dans Fulcrum.

Pour configurer et tester l’authentification unique (SSO) Microsoft Entra auprès de Fulcrum, effectuez les étapes suivantes :

-

Configurez l’authentification unique Microsoft Entra pour permettre à vos utilisateurs d’utiliser cette fonctionnalité.

- Créer un utilisateur de test Microsoft Entra pour tester l’authentification unique Microsoft Entra avec B.Simon.

- Affectez l’utilisateur de test Microsoft Entra pour permettre à B.Simon d’utiliser l’authentification unique Microsoft Entra.

-

Configurez l’authentification unique Fulcrum pour configurer les paramètres de l’authentification unique côté application.

- Créer un utilisateur de test Fulcrum pour avoir un équivalent de B.Simon dans Fulcrum lié à la représentation Microsoft Entra de l’utilisateur.

- Test SSO pour vérifier si la configuration fonctionne.

Configurer l’authentification unique Microsoft Entra

Suivez ces étapes pour activer l’authentification unique Microsoft Entra.

Connectez-vous au Centre d’administration Microsoft Entra en tant qu’administrateur d’application cloud au moins.

Accédez à Entra ID>Applications d'entreprise>Fulcrum>Authentification unique.

Dans la page Sélectionner une méthode d’authentification unique , sélectionnez SAML.

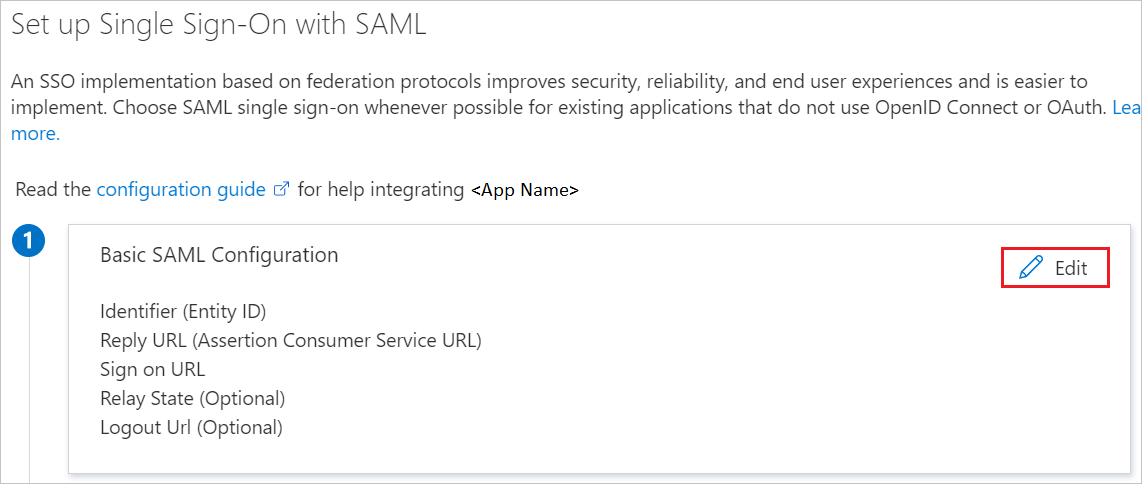

Dans la page Configurer l’authentification unique avec SAML , sélectionnez l’icône crayon de configuration SAML de base pour modifier les paramètres.

Dans la section Configuration SAML de base , effectuez l’étape suivante :

Dans la zone de texte URL de réponse , tapez une URL à l’aide du modèle suivant :

https://web.fulcrumapp.com/saml/consume?organization=<DOMAIN>Sélectionnez Définir des URL supplémentaires et effectuez l’étape suivante si vous souhaitez configurer l’application en mode initié par le fournisseur de services :

Dans la zone de texte URL de connexion , tapez l’URL :

https://web.fulcrumapp.com/users/samlRemarque

La valeur de l’URL de réponse n’est pas réelle. Mettez à jour la valeur avec l’URL de réponse réelle. Pour obtenir la valeur, contactez l’équipe du support technique Fulcrum . Vous pouvez également faire référence aux modèles indiqués dans la section Configuration SAML de base .

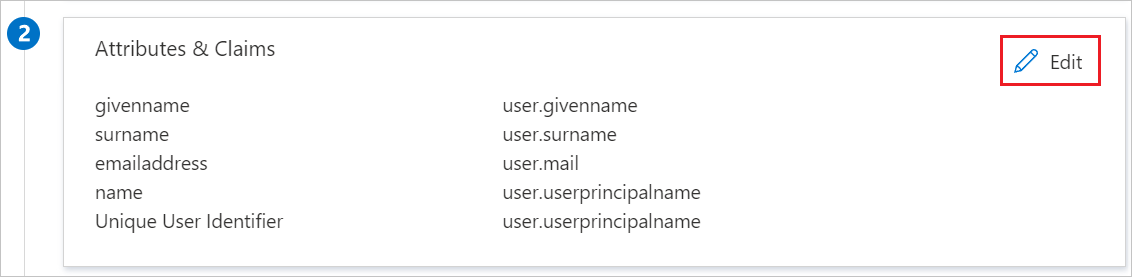

L’application Fulcrum s’attend à recevoir les assertions SAML dans un format spécifique, ce qui vous oblige à ajouter des mappages d’attributs personnalisés à la configuration de vos attributs de jeton SAML. La capture d’écran suivante montre la liste des attributs par défaut.

En plus de ce qui précède, l’application Fulcrum s’attend à ce que quelques attributs supplémentaires soient repassés dans la réponse SAML. Ces attributs sont également préremplis, mais vous pouvez les passer en revue en fonction de vos besoins.

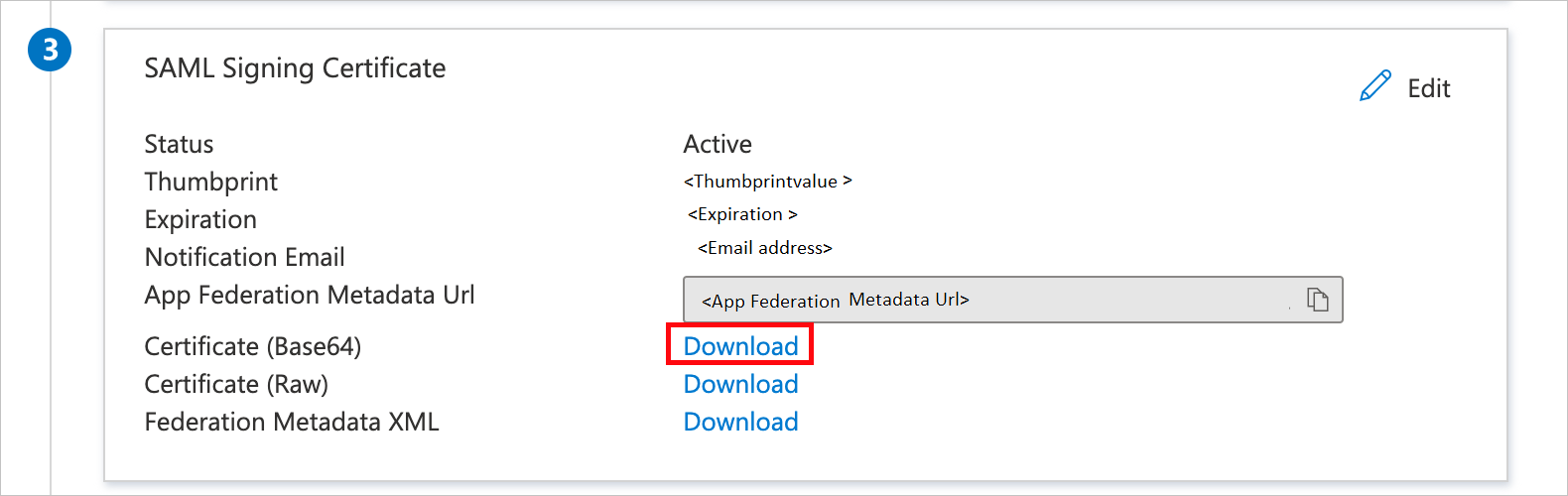

Nom Attribut source prénom utilisateur.prénom last_name nom.d'utilisateur Messagerie électronique e-mail de l'utilisateur Dans la page Configurer l’authentification unique avec SAML , dans la section Certificat de signature SAML , recherchez le certificat (Base64) et sélectionnez Télécharger pour télécharger le certificat et l’enregistrer sur votre ordinateur.

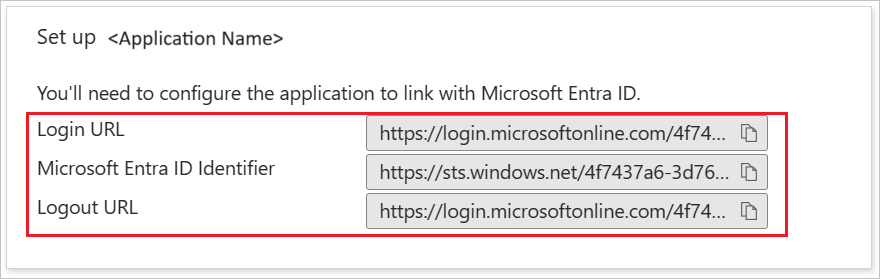

Dans la section Configurer Fulcrum , copiez la ou les URL appropriées en fonction de vos besoins.

Créer et affecter un utilisateur de test Microsoft Entra

Suivez les instructions de création et d’affectation d’un compte d’utilisateur pour créer un compte d’utilisateur de test appelé B.Simon.

Configurer l’authentification unique Fulcrum

Pour configurer l’authentification unique côté Fulcrum , vous devez envoyer le certificat téléchargé (Base64) et les URL appropriées copiées à partir de la configuration de l’application à l’équipe du support technique Fulcrum. Ils définissent ce paramètre pour que la connexion SAML SSO soit correctement définie sur les deux côtés.

Créer un utilisateur de test Fulcrum

Dans cette section, un utilisateur appelé Britta Simon est créé dans Fulcrum. Fulcrum prend en charge l’attribution d’utilisateurs juste-à-temps, option activée par défaut. Vous n’avez aucune opération à effectuer dans cette section. S’il n’existe pas encore d’utilisateur dans Fulcrum, il en est créé un après l’authentification.

Tester l’authentification unique (SSO)

Dans cette section, vous testez votre configuration d’authentification unique Microsoft Entra avec les options suivantes.

Lancée par le fournisseur de services :

Sélectionnez Tester cette application, cette option redirige vers l’URL de connexion Fulcrum où vous pouvez lancer le flux de connexion.

Accédez directement à l’URL de connexion de Fulcrum pour initier le flux de connexion.

Lancée par le fournisseur d’identité :

- Sélectionnez Tester cette application et vous devez être connecté automatiquement à l’application Fulcrum pour laquelle vous avez configuré l’authentification unique.

Vous pouvez également utiliser Microsoft My Apps pour tester l’application en tout mode. Quand vous sélectionnez la vignette Fulcrum dans Mes applications, si le mode Fournisseur de services est configuré, vous êtes redirigé vers la page de connexion de l’application pour lancer le flux de connexion ; si le mode IdP est configuré, vous êtes automatiquement connecté à l’instance Fulcrum pour laquelle vous avez configuré l’authentification unique. Pour plus d’informations, consultez Microsoft Entra My Apps.

Contenu connexe

Après avoir configuré Fulcrum, vous pouvez appliquer le contrôle de session, qui protège contre l’exfiltration et l’infiltration des données sensibles de votre organisation en temps réel. Le contrôle de session s’étend de l’accès conditionnel. Découvrez comment appliquer le contrôle de session avec Microsoft Cloud App Security.