Remarque

L’accès à cette page requiert une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page requiert une autorisation. Vous pouvez essayer de modifier des répertoires.

Dans cet article, vous allez découvrir les principaux concepts de contrôle d’accès en fonction du rôle (RBAC) pour Microsoft Foundry, notamment les étendues, les rôles intégrés et les modèles d’affectation d’entreprise courants.

Conseil / Astuce

Les rôles RBAC s’appliquent lorsque vous vous authentifiez à l’aide de Microsoft Entra ID. Si vous utilisez plutôt l’authentification basée sur des clés, la clé accorde un accès complet sans aucune restriction de rôle. Microsoft recommande d’utiliser l’authentification Entra ID pour améliorer la sécurité et le contrôle d’accès granulaire.

Pour plus d’informations sur l’authentification et l’autorisation dans Microsoft Foundry, consultez Authentication et autorisation.

Attributions de rôles minimales pour commencer

Pour les nouveaux utilisateurs d'Azure et de Microsoft Foundry, effectuez ces affectations minimales afin que votre principal utilisateur et votre identité de projet managée puissent accéder aux fonctionnalités de Foundry.

Vous pouvez vérifier les affectations actuelles à l’aide de Vérifier l’accès d’un utilisateur à une ressource Azure unique.

- Attribuez le rôle Azure AI User sur votre ressource Foundry à votre principal utilisateur.

- Attribuez le rôle Azure AI User sur votre ressource Foundry à l'identité managée de votre projet.

Si l’utilisateur qui a créé le projet peut attribuer des rôles (par exemple, en ayant le rôle Azure Owner au niveau de l’étendue de l’abonnement ou du groupe de ressources), les deux affectations sont ajoutées automatiquement.

Pour attribuer ces rôles manuellement, suivez les étapes rapides suivantes.

Attribuer un rôle à votre principal utilisateur

Dans le portail Azure, ouvrez votre ressource Foundry et accédez à Access control (IAM). Créer une attribution de rôle pour Azure AI Utilisateur, définissez membres sur Utilisateur, groupe ou principal de service, sélectionnez votre principal utilisateur, puis sélectionnez Réviser + attribuer.

Attribuer un rôle à l'identité managée de votre project

Dans le portail Azure, ouvrez votre projet Foundry et accédez à Access control (IAM). Créer une attribution de rôle pour Azure AI User, définissez Members sur Managed Identity, sélectionnez l'identité managée de votre projet, puis sélectionnez Review + assign.

Terminologie pour le contrôle d'accès basé sur les rôles dans Foundry

Pour comprendre le contrôle d’accès en fonction du rôle dans Microsoft Foundry, tenez compte de deux questions pour votre entreprise.

- Quelles sont les autorisations que mon équipe doit avoir lors de la génération dans Microsoft Foundry ?

- À quelle étendue dois-je attribuer des autorisations à mon équipe ?

Pour répondre à ces questions, voici des descriptions de certaines terminologies utilisées dans cet article.

- Autorisations : actions autorisées ou refusées qu’une identité peut effectuer sur une ressource, comme la lecture, l’écriture, la suppression ou la gestion des opérations de plan de contrôle et de plan de données.

- Scope : ensemble de ressources Azure auxquelles une attribution de rôle s’applique. Les étendues classiques incluent l’abonnement, le groupe de ressources, la ressource Foundry ou le project Foundry.

- Role : collection nommée d’autorisations qui définit les actions qui peuvent être effectuées sur Azure ressources dans une étendue donnée.

Une identité obtient un rôle avec des autorisations spécifiques dans une étendue sélectionnée en fonction des besoins de votre entreprise.

Dans Microsoft Foundry, tenez compte de deux étendues lors de l’achèvement des attributions de rôles.

- ressource Foundry : étendue de niveau supérieur qui définit la limite d’administration, de sécurité et de surveillance d’un environnement Microsoft Foundry.

- Projet Foundry : un sous-ensemble au sein d’une ressource Foundry, utilisé pour organiser le travail et appliquer le contrôle d’accès aux API, aux outils et aux workflows de développement de Foundry.

Rôles intégrés

Un rôle intégré dans Foundry est un rôle créé par Microsoft qui couvre les scénarios d’accès courants que vous pouvez affecter aux membres de votre équipe. Les rôles intégrés clés utilisés dans Azure incluent Propriétaire, Contributeur et Lecteur. Ces rôles ne sont pas spécifiques aux autorisations de ressources Foundry.

Pour les ressources Foundry, utilisez des rôles prédéfinis supplémentaires pour suivre les principes de l'accès au privilège minimal. Le tableau suivant répertorie les rôles intégrés clés pour Foundry et les liens vers les définitions de rôles exactes dans AI + Machine Learning rôles intégrés.

| Role | Descriptif |

|---|---|

| Utilisateur Azure IA | Accorde l'accès en lecture au projet Foundry, à la ressource Foundry, et aux actions de données pour votre projet Foundry. Si vous pouvez attribuer des rôles, ce rôle vous est attribué automatiquement. Sinon, votre propriétaire d’abonnement ou un utilisateur disposant d’autorisations d’attribution de rôle l’accorde. Rôle d'accès à privilège minimal dans Foundry. |

| Azure AI Project Manager | Permet d’effectuer des opérations de management sur des projets Foundry, de concevoir et développer avec des projets, et d’affecter de manière conditionnelle le rôle d'utilisateur Azure IA à d’autres principaux d’utilisateur. |

| Propriétaire de compte Azure IA | Octroie un accès complet pour gérer des projets et des ressources, et vous permet d’affecter de manière conditionnelle le rôle d’utilisateur Azure AI à d’autres principaux d’utilisateur. |

| Propriétaire Azure AI | Accorde des accès complets aux projets et ressources gérés, et construit et développe des projets. Rôle de libre-service hautement privilégié conçu pour les natifs numériques. |

Autorisations pour chaque rôle intégré

Utilisez le tableau suivant pour afficher les autorisations autorisées pour chaque rôle intégré dans Microsoft Foundry.

| Rôle intégré | Créer des projets Foundry | Créer des comptes Foundry | Créer et développer dans un projet (actions de données) | Terminer les attributions de rôles | Accès en lecture des projets et des comptes | Gérer les modèles | Déployer des agents |

|---|---|---|---|---|---|---|---|

| Utilisateur Azure IA | ✔ | ✔ | |||||

| Azure AI Project Manager | ✔ | ✔ (attribuer uniquement le rôle d'utilisateur Azure AI) | ✔ | ✔ | |||

| Propriétaire de compte Azure IA | ✔ | ✔ | ✔ (attribuer uniquement le rôle d'utilisateur Azure AI) | ✔ | ✔ | ||

| Propriétaire Azure AI | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ |

Utilisez le tableau suivant pour afficher les autorisations pour les principaux rôles intégrés Azure (Propriétaire, Contributeur, Lecteur).

| Rôle intégré | Créer des projets Foundry | Créer des comptes Foundry | Créer et développer dans un projet (actions de données) | Terminer les attributions de rôles | Accès en lecture des projets et des comptes | Gérer les modèles | Déployer des agents |

|---|---|---|---|---|---|---|---|

| Owner | ✔ | ✔ | ✔ (affecter n’importe quel rôle à n’importe quel utilisateur) | ✔ | ✔ | ✔ | |

| Contributeur | ✔ | ✔ | ✔ | ✔ | |||

| Reader | ✔ |

Pour publier des agents, vous avez besoin du rôle Azure AI Project Manager (minimum) dans l’étendue de la ressource Foundry. Pour plus d’informations, consultez Publier et partager des agents dans Microsoft Foundry.

Pour plus d’informations sur les rôles intégrés dans Azure et Foundry, consultez Azure rôles intégrés. Pour en savoir plus sur la délégation conditionnelle utilisée dans le rôle de propriétaire de compte Azure AI et le rôle de gestion de projet Azure AI, consultez Attribuer la gestion de rôle Azure à d'autres avec des conditions.

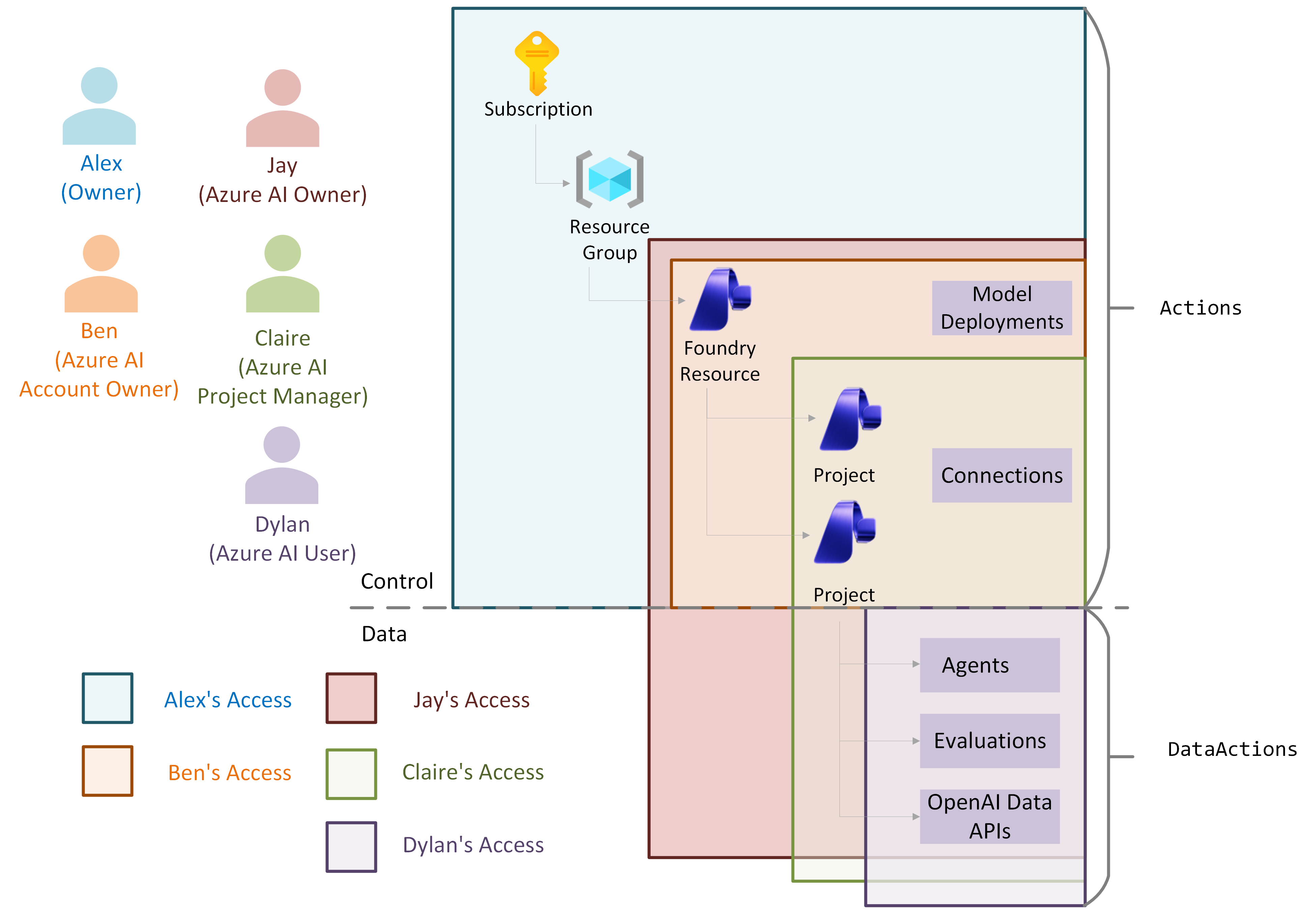

Exemples de mappages RBAC d’entreprise pour les projets

Voici un exemple de l'implémentation du contrôle d'accès basé sur les rôles (RBAC) pour une ressource Foundry d'entreprise.

| Persona | Rôle et étendue | Objectif |

|---|---|---|

| Administrateur informatique | Propriétaire dans le cadre du périmètre de l'abonnement | L’administrateur informatique garantit que la ressource Foundry répond aux normes d’entreprise. Attribuez aux gestionnaires le rôle Azure propriétaire de compte IA sur la ressource pour leur permettre de créer de nouveaux comptes Foundry. Attribuez aux gestionnaires le rôle Azure AI Project Manager sur la ressource pour leur permettre de créer des projets dans un compte. |

| Managers | Propriétaire du compte Azure AI sur l'étendue des ressources Foundry | Les gestionnaires gèrent la ressource Foundry, déploient des modèles, auditent les ressources de calcul, auditent les connexions et créent des connexions partagées. Ils ne peuvent pas créer de projets, mais ils peuvent s'attribuer le rôle Utilisateur Azure IA et l'attribuer à d'autres pour commencer à développer. |

| Responsable d’équipe ou développeur principal | Gestionnaire de projet Azure AI sur l’étendue des ressources Foundry | Les développeurs responsables créent des projets pour leur équipe et commencent à créer dans ces projets. Après avoir créé un projet, les propriétaires de projet invitent d’autres membres et attribuent le rôle Azure utilisateur IA. |

| Membres de l’équipe ou développeurs | Utilisateur Azure AI sur l’étendue du projet Foundry et Lecteur sur l’étendue de la ressource Foundry | Les développeurs créent des agents dans un project avec des modèles Foundry prédéployés et des connexions prédéfinies. |

Gérer les attributions de rôles

Pour gérer les rôles dans Foundry, vous devez avoir l’autorisation d’attribuer et de supprimer des rôles dans Azure. Le rôle Azure intégré Owner inclut cette autorisation. Vous pouvez attribuer des rôles via le portail Foundry (page d’administration), Azure portail IAM ou Azure CLI. Vous pouvez supprimer des rôles à l’aide Azure portail IAM ou Azure CLI.

Dans le portail Foundry, gérez les autorisations par :

- Ouvrez la page Admin dans Foundry, puis sélectionnez Operate>Admin.

- Sélectionnez votre nom de project.

- Sélectionnez Ajouter un utilisateur pour gérer l'accès au projet. Cette action est disponible uniquement si vous disposez d’autorisations d’attribution de rôle.

- Appliquez le même flux pour l'accès au niveau de ressource Foundry.

Vous pouvez gérer les autorisations dans le portail Azure sous Access Control (IAM) ou à l’aide de Azure CLI.

Par exemple, la commande suivante affecte le rôle d’utilisateur IA Azure à joe@contoso.com pour le groupe de ressources this-rg dans l’abonnement 00000000-0000-0000-0000-000000000000 :

az role assignment create --role "Azure AI User" --assignee "joe@contoso.com" --scope /subscriptions/00000000-0000-0000-0000-000000000000/resourceGroups/this-rg

Créer des rôles personnalisés pour les projets

Si les rôles intégrés ne répondent pas aux exigences de votre entreprise, créez un rôle personnalisé qui permet un contrôle précis sur les actions et les étendues autorisées. Voici un exemple de définition de rôle personnalisé au niveau de l’abonnement :

{

"properties": {

"roleName": "My Enterprise Foundry User",

"description": "Custom role for Foundry at my enterprise to only allow building Agents. Assign at subscription level.",

"assignableScopes": ["/subscriptions/<your-subscription-id>"],

"permissions": [ {

"actions": ["Microsoft.CognitiveServices/*/read", "Microsoft.Authorization/*/read", "Microsoft.CognitiveServices/accounts/listkeys/action","Microsoft.Resources/deployments/*"],

"notActions": [],

"dataActions": ["Microsoft.CognitiveServices/accounts/AIServices/agents/*"],

"notDataActions": []

} ]

}

}

Pour plus d’informations sur la création d’un rôle personnalisé, consultez les articles suivants.

- portail Azure

- Azure CLI

- Azure PowerShell

- Désactiver les fonctionnalités d'aperçu dans Microsoft Foundry. Cet article fournit plus d’informations sur les autorisations spécifiques dans Foundry sur le plan de contrôle et de données que vous pouvez utiliser lors de la création de rôles personnalisés.

Notes et limitations

- Pour afficher et vider les comptes Foundry supprimés, vous devez avoir le rôle Contributeur affecté à l’étendue de l’abonnement.

- Les utilisateurs disposant du rôle Contributeur peuvent déployer des modèles dans Foundry.

- Vous avez besoin du rôle Propriétaire sur le périmètre d'une ressource pour créer des rôles personnalisés dans la ressource.

- Si vous disposez des autorisations d’attribution de rôle dans Azure (par exemple, le rôle Propriétaire attribué sur l’étendue du compte) à votre principal d’utilisateur et que vous déployez une ressource Foundry à partir du portail Azure ou de l’interface utilisateur du portail Foundry, le rôle d’utilisateur IA Azure est automatiquement affecté à votre principal d’utilisateur. Cette affectation ne s’applique pas lors du déploiement de Foundry à partir du Kit de développement logiciel (SDK) ou de l’interface CLI.

- Lorsque vous créez une ressource Foundry, les autorisations de contrôle d'accès intégrées basées sur les rôles (RBAC) vous donnent accès à la ressource. Pour utiliser les ressources créées en dehors de Foundry, vérifiez que la ressource dispose d’autorisations qui vous permettent de l’access. Voici quelques exemples :

- Pour utiliser un nouveau compte Stockage Blob Azure, ajoutez l’identité managée de la ressource de compte de Foundry au rôle Lecteur des données blob du stockage de ce compte de stockage.

- Pour utiliser une nouvelle source Azure AI Search, ajoutez Foundry aux attributions de rôles Azure AI Search.

- Pour affiner un modèle dans Foundry, vous avez besoin des autorisations de plan de données et de plan de contrôle. Le déploiement d’un modèle optimisé relève des autorisations du plan de contrôle. Par conséquent, le seul rôle intégré qui possède des autorisations de plan de données et de plan de contrôle est le rôle Propriétaire d'Azure AI. Si vous préférez, vous pouvez également attribuer le rôle Azure utilisateur IA pour les autorisations de plan de données et le rôle Azure propriétaire du compte AI pour les autorisations du plan de contrôle.

Contenu connexe

- Créer un projet.

- Vérifiez l'accès d'un utilisateur à une seule ressource Azure.

- Authentification et autorisation dans Foundry.

- Désactiver les fonctionnalités d'aperçu dans Microsoft Foundry.

- Informations de référence sur les autorisations de l’agent hébergé.

Appendice

Exemples d’isolation d’accès

Chaque organisation peut avoir des exigences d'isolation d'accès différentes en fonction des profils d'utilisateur dans leur entreprise. Isolation des accès se réfère à la manière dont les utilisateurs de votre entreprise se voient attribués des rôles, soit pour une séparation des permissions avec nos rôles intégrés, soit pour un rôle unifié et très permissif. Il existe trois options de d'accès isolé pour Foundry que vous pouvez sélectionner pour votre organisation en fonction de vos besoins d'accès isolé.

Aucune isolation d'accès. Cela signifie que dans votre entreprise, vous n'avez pas de conditions de séparation des autorisations entre un développeur, project manager ou un administrateur. Les autorisations pour ces rôles peuvent être attribuées à l’ensemble des équipes.

Par conséquent, vous devriez...

- Accordez à tous les utilisateurs de votre entreprise le rôle Azure AI Owner sur l’étendue des ressources

Isolation partielle d'accès. Cela signifie que le responsable project dans votre entreprise doit être en mesure de développer au sein de projets, ainsi que de créer des projets. Mais vos administrateurs ne doivent pas être en mesure de développer dans Foundry, uniquement de créer des projets et des comptes Foundry.

Par conséquent, vous devriez...

- Accordez à votre administrateur le rôle de Propriétaire du compte Azure AI sur l’étendue de la ressource.

- Accordez à vos développeurs et chefs de projet un rôle Azure AI Project Manager sur la ressource.

Isolation complète d'accès. Cela signifie que vos administrateurs, gestionnaires project et développeurs disposent d'autorisations claires qui ne se chevauchent pas pour leurs différentes fonctions au sein d'une entreprise.

Par conséquent, vous devriez...

- Accordez à votre administrateur le rôle Propriétaire du compte Azure AI au niveau de l’étendue de la ressource

- Accordez à votre développeur le rôle Reader sur l’étendue de la ressource Foundry et Utilisateur Azure AI dans l’étendue du projet

- Accordez à votre gestionnaire de projet le rôle Azure AI Project Manager sur le périmètre des ressources.

Utiliser des groupes Microsoft Entra avec Foundry

Microsoft Entra ID offre plusieurs façons de gérer l’accès aux ressources, aux applications et aux tâches. En utilisant Microsoft Entra groupes, vous pouvez accorder l’accès et les autorisations à un groupe d’utilisateurs au lieu de chaque utilisateur individuel. Les administrateurs informatiques d’entreprise peuvent créer des groupes Microsoft Entra dans le portail Azure pour simplifier le processus d’attribution de rôle pour les développeurs. Lorsque vous créez un groupe Microsoft Entra, vous pouvez réduire le nombre d’attributions de rôles requises pour les nouveaux développeurs travaillant sur des projets Foundry en affectant au groupe l’attribution de rôle requise sur la ressource nécessaire.

Effectuez les étapes suivantes pour utiliser des groupes Microsoft Entra ID avec Foundry :

- Créez un groupe Security dans Groups dans le portail Azure.

- Ajoutez un propriétaire et les principaux utilisateurs de votre organisation qui ont besoin d'un accès partagé.

- Ouvrez la ressource cible et accédez à Access control (IAM).

- Attribuez le rôle requis à l’utilisateur, au groupe ou au principal du service, puis sélectionnez le nouveau groupe de sécurité.

- Sélectionnez Vérifier + affecter afin que l’attribution de rôle s’applique à tous les membres du groupe.

Exemples courants :

- Pour générer des agents, exécuter des traces et utiliser les fonctionnalités principales de Foundry, affectez Azure utilisateur IA au groupe Microsoft Entra.

- Pour utiliser les fonctionnalités de suivi et de surveillance, affectez lecteur sur la ressource Application Insights connectée au même groupe.

Pour en savoir plus sur les groupes Microsoft Entra ID, les prérequis et les limitations, consultez :