Administrateurs d’abonnement Azure Classic

Important

Les ressources et les administrateurs classiques vont être mis hors service le 31 août 2024. À compter du 3 avril 2024, vous ne pourrez plus ajouter de nouveaux coadministrateurs. Cette date a été récemment prorogée. Supprimez les coadministrateurs inutiles et utilisez Azure RBAC pour un contrôle d’accès affiné.

Microsoft vous recommande de gérer l’accès aux ressources Azure à l’aide du contrôle d’accès en fonction du rôle Azure (Azure RBAC). Toutefois, si vous utilisez toujours le modèle de déploiement classique, vous devez utiliser un rôle d’administrateur d’abonnement classique : administrateur de services fédérés et coadministrateur. Pour plus d'informations sur la migration de vos ressources à partir du déploiement classique vers le déploiement Resource Manager, consultez Déploiement Azure Resource Manager et déploiement classique.

Si vous avez toujours des administrateurs classiques, vous devez supprimer ces attributions de rôle avant la date de mise hors service. Cet article explique comment préparer la mise hors service des rôles de coadministrateur et d’administrateur de services fédérés et comment supprimer ou modifier ces attributions de rôles.

Forum aux questions

Les coadministrateurs et l’administrateur de services fédérés perdront-ils l’accès après le 31 août 2024 ?

- À compter du 31 août 2024, Microsoft commencera à supprimer l'accès des coadministrateurs et des administrateurs de services fédérés.

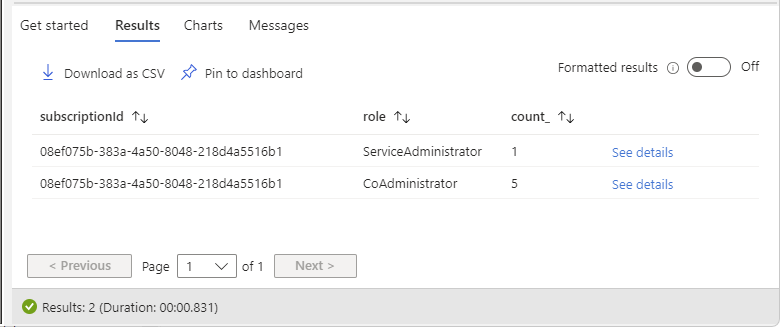

Comment déterminer les abonnements qui ont des administrateurs classiques ?

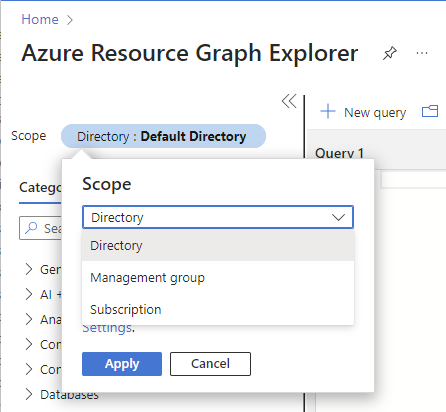

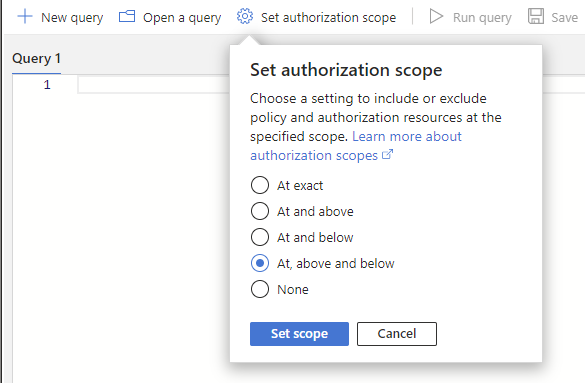

- Vous pouvez utiliser une requête Azure Resource Graph pour répertorier les abonnements avec des attributions de rôle Administrateur de service ou Coadministrateur. Pour la procédure à suivre, consultez Répertorier les administrateurs classiques.

Quel est le rôle Azure équivalent que je dois attribuer aux coadministrateurs ?

- Le rôle Propriétaire au niveau de l'étendue de l'abonnement dispose de l'accès équivalent. Cependant, Propriétaire est un rôle d'administrateur privilégié et donne pleinement accès à la gestion des ressources Azure. Vous devez envisager un rôle de fonction de travail avec moins d'autorisations, réduire l'étendue ou ajouter une condition.

Quel est le rôle Azure équivalent que je dois attribuer aux administrateurs de services fédérés ?

- Le rôle Propriétaire au niveau de l'étendue de l'abonnement dispose de l'accès équivalent.

Pourquoi dois-je effectuer une migration vers Azure RBAC ?

- Les administrateurs classiques vont être mis hors service. Azure RBAC offre un contrôle d’accès précis, une compatibilité avec Microsoft Entra Privileged Identity Management (PIM) et une prise en charge complète des journaux d’audit. Tous les investissements futurs seront consacrés à Azure RBAC.

Qu’en est-il du rôle Administrateur de compte ?

- L’Administrateur de compte est l’utilisateur principal de votre compte de facturation. L’Administrateur de compte n’est pas déconseillé. Il est donc inutile de remplacer cette attribution de rôle. Un même utilisateur peut avoir les rôles Administrateur de compte et Administrateur de service. Toutefois, vous devez uniquement supprimer l’attribution de rôle Administrateur de service.

Que dois-je faire si j’ai une forte dépendance vis-à-vis des coadministrateurs ou de l’administrateur de services fédérés ?

- Envoyez un e-mail ACARDeprecation@microsoft.com et décrivez votre scénario.

Préparer la mise hors service des coadministrateurs

Si vous avez toujours des administrateurs classiques, effectuez les étapes suivantes pour vous aider à préparer la mise hors service du rôle Coadministrateur.

Étape 1 : examinez vos coadministrateurs actuels

Connectez-vous au portail Azure en tant que Propriétaire d'un abonnement.

Utilisez le Portail Azure ou Azure Resource Graph pour répertorier vos coadministrateurs.

Examinez les journaux de connexion de vos coadministrateurs pour déterminer s'ils sont des utilisateurs actifs.

Étape 2 : supprimer les coadministrateurs qui n'ont plus besoin d'un accès

Si l'utilisateur n'est plus dans votre entreprise, supprimez le coadministrateur.

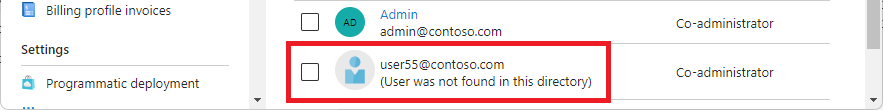

Si l'utilisateur a été supprimé, mais que son affectation de coadministrateur n'a pas été supprimée, supprimez le coadministrateur.

Les utilisateurs qui ont été supprimés incluent généralement le texte (l'utilisateur n'a pas été trouvé dans ce répertoire).

Une fois l'activité de l'utilisateur examinée, si ce dernier n'est plus actif, supprimez le coadministrateur.

Étape 3 : remplacer les coadministrateurs existants par des rôles de fonction de travail

La plupart des utilisateurs n'ont pas besoin des mêmes autorisations qu'un coadministrateur. Considérez plutôt un rôle de fonction de travail.

Si un utilisateur a toujours besoin d'un certain accès, déterminez le rôle de fonction de travail approprié dont il a besoin.

Déterminez l'étendue dont a besoin l'utilisateur.

Suivez les étapes pour attribuer un rôle de fonction de travail à l'utilisateur.

Étape 4 : remplacer les coadministrateurs existants par le rôle propriétaire et les conditions

Certains utilisateurs peuvent avoir besoin d'un accès plus important que celui que peut offrir un rôle de fonction. Si vous devez attribuer le rôle Propriétaire, envisagez d'ajouter une condition pour limiter l'attribution de rôle.

Attribuez le rôle Propriétaire dans l'étendue de l'abonnement avec des conditions à l'utilisateur.

Préparer la mise hors service de l’administrateur de services fédérés

Si vous avez toujours des administrateurs classiques, effectuez les étapes suivantes pour vous aider à préparer la mise hors service du rôle Administrateur de service. Pour supprimer l'administrateur de services fédérés, vous devez disposer d'au moins un utilisateur auquel est attribué le rôle Propriétaire au niveau de l'étendue d'abonnement sans conditions pour éviter un abonnement orphelin. Un propriétaire d’abonnement a le même accès que l’administrateur de service.

Étape 1 : passer en revue votre administrateur de services fédérés actuel

Connectez-vous au portail Azure en tant que Propriétaire d'un abonnement.

Utilisez le Portail Azure ou Azure Resource Graph pour répertorier votre administrateur de service.

Passez en revue les journaux de connexion de votre administrateur de services fédérés pour déterminer s’ils sont un utilisateur actif.

Étape 2 : passer en revue vos propriétaires de compte de facturation actuels

L’utilisateur affecté au rôle Administrateur de services fédérés peut également être le même utilisateur que l’administrateur de votre compte de facturation. Vous devez passer en revue vos propriétaires de compte de facturation actuels pour vous assurer qu’ils sont toujours exacts.

Utilisez le portail Azure pour obtenir les propriétaires de votre compte de facturation.

Passez en revue votre liste de propriétaires de compte de facturation. Si nécessaire, mettez à jour ou ajoutez un autre propriétaire de compte de facturation.

Étape 3 : remplacer l’administrateur de services fédérés existant par le rôle Propriétaire

Votre administrateur de services fédérés peut être un compte Microsoft ou un compte Microsoft Entra. Un compte Microsoft est un compte personnel tel qu’Outlook, OneDrive, Xbox LIVE ou Microsoft 365. Un compte Microsoft Entra est une identité créée via Microsoft Entra ID.

Si l’utilisateur Administrateur de services fédérés est un compte Microsoft et que vous souhaitez que cet utilisateur conserve les mêmes autorisations, attribuez le rôle Propriétaire à cet utilisateur dans l’étendue de l’abonnement sans conditions.

Si l’utilisateur Administrateur de services fédérés est un compte Microsoft Entra et que vous souhaitez que cet utilisateur conserve les mêmes autorisations, attribuez le rôle Propriétaire à cet utilisateur dans l’étendue de l’abonnement sans conditions.

Si vous souhaitez remplacer l’utilisateur Administrateur de services fédérés par un autre utilisateur, attribuez le rôle Propriétaire à ce nouvel utilisateur dans l’étendue de l’abonnement sans conditions.

Répertorier les administrateurs classiques

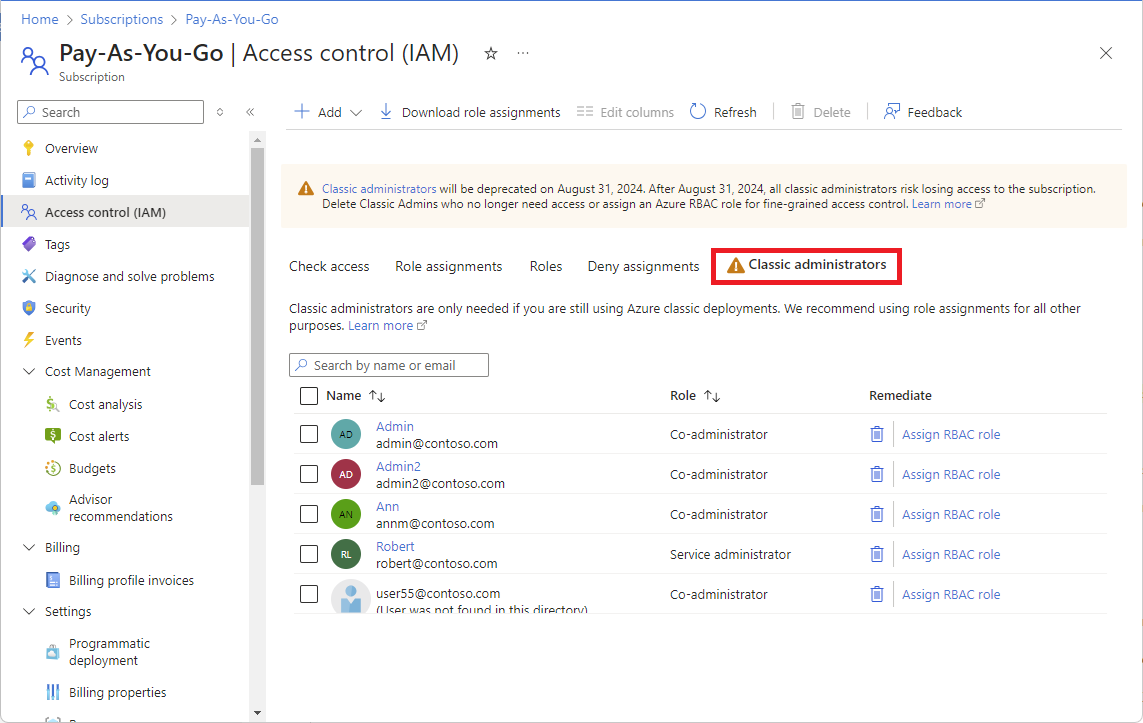

Effectuez les étapes suivantes pour répertorier l’administrateur de service et les coadministrateurs d’un abonnement à l’aide du Portail Azure.

Connectez-vous au portail Azure en tant que Propriétaire d'un abonnement.

Ouvrez Abonnements et sélectionnez un abonnement.

Sélectionnez Contrôle d’accès (IAM) .

Sélectionnez l'onglet Administrateurs classiques pour afficher la liste des coadministrateurs.

Supprimer un coadministrateur

Important

Les ressources et les administrateurs classiques vont être mis hors service le 31 août 2024. À compter du 3 avril 2024, vous ne pourrez plus ajouter de nouveaux coadministrateurs. Cette date a été récemment prorogée. Supprimez les coadministrateurs inutiles et utilisez Azure RBAC pour un contrôle d’accès affiné.

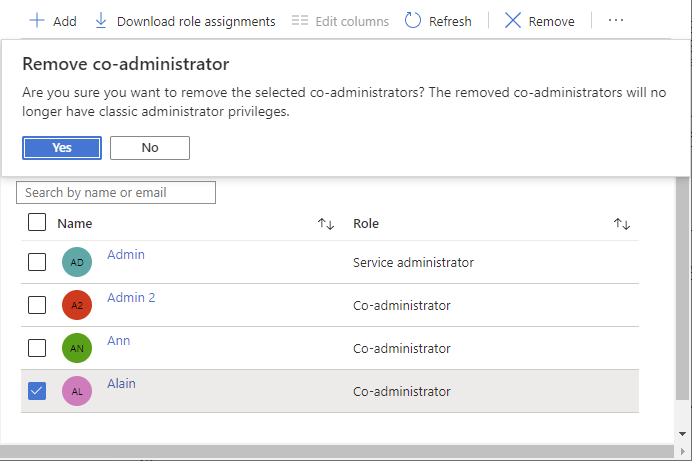

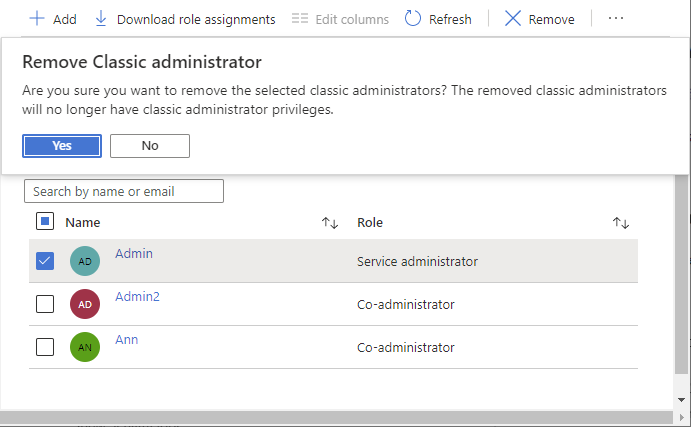

Suivez ces étapes pour supprimer un coadministrateur.

Connectez-vous au portail Azure en tant que Propriétaire d'un abonnement.

Ouvrez Abonnements et sélectionnez un abonnement.

Sélectionnez Contrôle d’accès (IAM) .

Sélectionnez l'onglet Administrateurs classiques pour afficher la liste des coadministrateurs.

Ajoutez une coche en regard du Coadministrateur que vous souhaitez supprimer.

Sélectionnez Supprimer.

Dans la zone de message qui s’affiche, sélectionnez Oui.

Ajouter un coadministrateur

Important

Les ressources et les administrateurs classiques vont être mis hors service le 31 août 2024. À compter du 3 avril 2024, vous ne pourrez plus ajouter de nouveaux coadministrateurs. Cette date a été récemment prorogée. Supprimez les coadministrateurs inutiles et utilisez Azure RBAC pour un contrôle d’accès affiné.

Vous devez ajouter un coadministrateur uniquement si l’utilisateur a besoin de gérer les déploiements Azure Classic à l’aide du module PowerShell de gestion des services Azure. Si l’utilisateur utilise uniquement le portail Azure pour gérer les ressources classiques, vous n’avez pas besoin d’ajouter l’administrateur classique pour l’utilisateur.

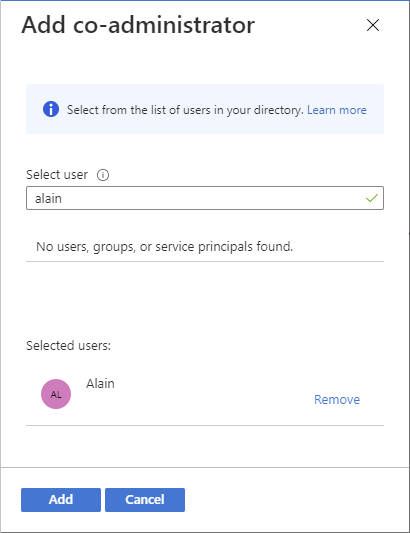

Connectez-vous au portail Azure en tant que Propriétaire d'un abonnement.

Ouvrez Abonnements et sélectionnez un abonnement.

Les coadministrateurs peuvent uniquement être attribués à l’étendue de l’abonnement.

Sélectionnez Contrôle d’accès (IAM) .

Sélectionnez l’onglet Administrateurs classiques.

Sélectionnez Ajouter>Ajouter un coadministrateur pour ouvrir le volet Ajouter des coadministrateurs.

Si l’option Ajouter un coadministrateur est désactivée, vous n’avez pas l’autorisation.

Sélectionnez l’utilisateur que vous souhaitez ajouter, puis sélectionnez Ajouter.

Ajoutez un utilisateur invité en tant que coadministrateur

Pour ajouter un utilisateur invité en tant que coadministrateur, suivez les mêmes étapes que celles décrites dans la section précédente Ajouter un coadministrateur. L’utilisateur invité doit remplir les critères suivants :

- L’utilisateur invité doit être présent dans votre annuaire. Cela signifie que l’utilisateur a été invité dans votre annuaire et a accepté l’invitation.

Pour plus d'informations sur l'ajout d'un utilisateur invité à votre répertoire, consultez Ajouter des utilisateurs de collaboration Microsoft Entra B2B dans le portail Azure.

Avant de supprimer un utilisateur invité de votre répertoire, vous devez d'abord supprimer toutes ses attributions de rôle. Pour plus d’informations, consultez Supprimer un utilisateur externe de votre annuaire.

Différences pour les utilisateurs invités

Les utilisateurs invités qui ont été affectés au rôle de coadministrateur peuvent constater des différences par rapport aux utilisateurs membres avec le rôle coadministrateur. Prenez en compte le scénario suivant :

- L'utilisateur A disposant d'un compte Microsoft Entra (compte professionnel ou scolaire) est l'administrateur de service d'un abonnement Azure.

- L’utilisateur B dispose d’un compte Microsoft.

- L’utilisateur A attribue le rôle de coadministrateur à l’utilisateur B.

- L'utilisateur B peut presque tout faire. Cependant, il ne peut pas enregistrer d'applications ni rechercher des utilisateurs dans le répertoire Microsoft Entra.

Vous vous attendiez sans doute à ce que l’utilisateur B puisse tout gérer. La raison de cette différence est que le compte Microsoft est ajouté à l’abonnement en tant qu’invité utilisateur et non en tant qu’utilisateur membre. Les utilisateurs invités disposent d'autorisations par défaut différentes dans Microsoft Entra ID par rapport aux utilisateurs membres. Par exemple, les utilisateurs membres peuvent lire les autres utilisateurs dans Microsoft Entra ID et les utilisateurs invités ne le peuvent pas. Les utilisateurs membres peuvent enregistrer de nouveaux principaux de service dans Microsoft Entra ID et les utilisateurs invités ne le peuvent pas.

Si un utilisateur invité doit pouvoir effectuer ces tâches, une solution possible consiste à lui affecter les rôles Microsoft Entra spécifiques requis. Par exemple, dans le scénario précédent, vous pouvez attribuer le rôle lecteur d’annuaire pour pouvoir lire d’autres utilisateurs et affecter le rôle développeur d’applications pour pouvoir créer des principaux de service. Pour plus d'informations sur les utilisateurs membres et invités et leurs autorisations, consultez Quelles sont les autorisations par défaut des utilisateurs dans Microsoft Entra ID ?. Pour plus d’informations sur l’octroi d’accès pour les utilisateurs invités, consultez Attribuer des rôles Azure aux utilisateurs externes avec le portail Azure.

Notez que les rôles intégrés Azure sont différents des rôles Microsoft Entra. Les rôles intégrés n'accordent aucun accès à Microsoft Entra ID. Pour plus d’informations, consultez Comprendre les différents rôles.

Pour plus d'informations comparant les utilisateurs membres et les utilisateurs invités, consultez Quelles sont les autorisations d'utilisateur par défaut dans Microsoft Entra ID ?

Changement d’administrateur de services

Seul l’administrateur de compte peut modifier l’administrateur de services fédérés d’un abonnement. Par défaut, quand vous vous inscrivez à un abonnement Azure, l’Administrateur de services est le même que l’Administrateur de compte.

L’utilisateur ayant le rôle d’administrateur de compte peut accéder au Portail Azure et gérer la facturation, mais il ne peut pas annuler les abonnements. L’utilisateur avec le rôle d’administrateur de service a un accès complet au Portail Azure et peut annuler les abonnements. L’administrateur de compte peut se changer lui-même en administrateur de service.

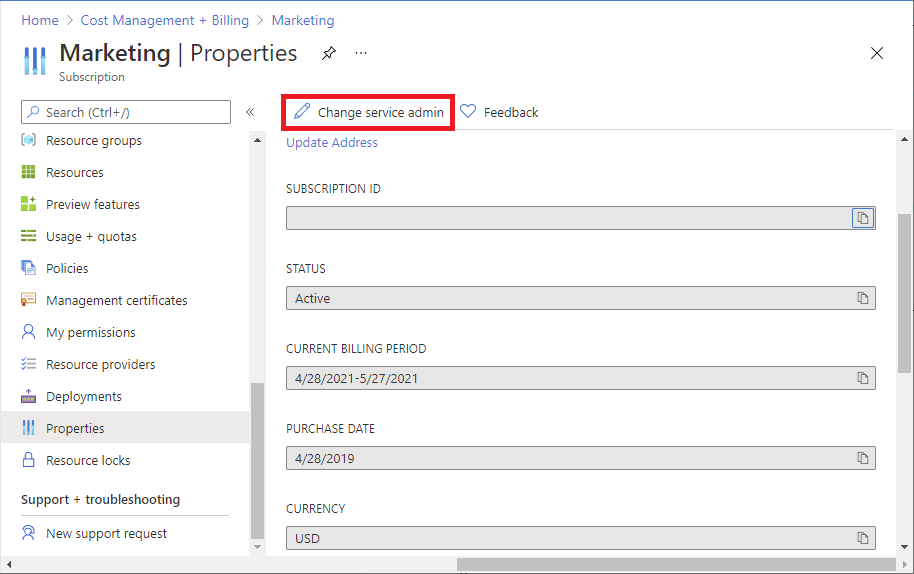

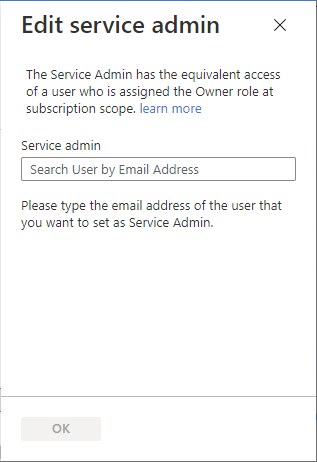

Procédez comme suit pour modifier l’administrateur de services fédérés dans le portail Azure.

Connectez-vous au portail Azure en tant qu’administrateur de compte.

Ouvrez Facturation et gestion des coûts et sélectionnez un abonnement.

Dans le volet de navigation de gauche, sélectionnez Propriétés.

Sélectionnez Changer l’administrateur de service.

Dans la page Modifier l’administrateur de services fédérés, entrez l’adresse e-mail du nouvel administrateur de services fédérés.

Sélectionnez OK pour enregistrer la modification.

Retirer l’administrateur du service

Pour supprimer l'administrateur de service, vous devez disposer d'un utilisateur auquel est attribué le rôle Propriétaire au niveau de l'étendue d'abonnement sans conditions pour éviter un abonnement orphelin. Un propriétaire d’abonnement a le même accès que l’administrateur de service.

Connectez-vous au portail Azure en tant que Propriétaire d'un abonnement.

Ouvrez Abonnements et sélectionnez un abonnement.

Sélectionnez Contrôle d’accès (IAM) .

Sélectionnez l’onglet Administrateurs classiques.

Ajoutez une coche à côté de l’administrateur de service.

Sélectionnez Supprimer.

Dans la zone de message qui s’affiche, sélectionnez Oui.

Si l’utilisateur Administrateur de service ne figure pas dans l’annuaire, vous pouvez obtenir l’erreur suivante lorsque vous essayez de supprimer l’Administrateur de service :

Call GSM to delete service admin on subscription <subscriptionId> failed. Exception: Cannot delete user <principalId> since they are not the service administrator. Please retry with the right service administrator user PUID.

Si l’utilisateur Administrateur de service ne figure pas dans l’annuaire, essayez d’attribuer le rôle Administrateur de service à un utilisateur existant, puis essayez de supprimer l’Administrateur de service.

Étapes suivantes

Commentaires

Bientôt disponible : Tout au long de l’année 2024, nous abandonnerons progressivement le mécanisme de retour d’information GitHub Issues pour le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez : https://aka.ms/ContentUserFeedback.

Soumettre et afficher des commentaires pour