Remarque

L’accès à cette page requiert une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page requiert une autorisation. Vous pouvez essayer de modifier des répertoires.

Cet article explique comment ajouter des indicateurs à partir d’objets CSV ou STIX à partir d’un fichier JSON dans Microsoft Sentinel renseignement sur les menaces. Étant donné que le partage de renseignements sur les menaces se produit toujours entre les e-mails et d’autres canaux informels pendant une enquête en cours, la possibilité d’importer rapidement ces informations dans Microsoft Sentinel est importante pour relayer les menaces émergentes à votre équipe. Ces menaces identifiées sont ensuite disponibles pour alimenter d’autres analyses, telles que la production d’alertes de sécurité, d’incidents et de réponses automatisées.

Importante

Après le 31 mars 2027, Microsoft Sentinel ne seront plus pris en charge dans le Portail Azure et ne seront disponibles que dans le portail Microsoft Defender. Tous les clients qui utilisent Microsoft Sentinel dans le Portail Azure sont redirigés vers le portail Defender et utilisent Microsoft Sentinel dans le portail Defender uniquement. À compter de juillet 2025, de nombreux nouveaux clients sont automatiquement intégrés et redirigés vers le portail Defender.

Si vous utilisez toujours Microsoft Sentinel dans le Portail Azure, nous vous recommandons de commencer à planifier votre transition vers le portail Defender pour garantir une transition en douceur et tirer pleinement parti de l’expérience unifiée des opérations de sécurité offerte par Microsoft Defender. Pour plus d’informations, consultez It’s Time to Move : Mise hors service Microsoft Sentinel’Portail Azure pour une sécurité accrue.

Configuration requise

Vous devez disposer d’autorisations de lecture et d’écriture sur l’espace de travail Microsoft Sentinel pour stocker vos informations sur les menaces.

Sélectionner un modèle d’importation pour votre renseignement sur les menaces

Ajoutez plusieurs objets threat intelligence avec un fichier CSV ou JSON spécialement conçu. Téléchargez les modèles de fichiers pour vous familiariser avec les champs et comment ils sont mappés aux données dont vous disposez. Passez en revue les champs obligatoires pour chaque type de modèle afin de valider vos données avant de les importer.

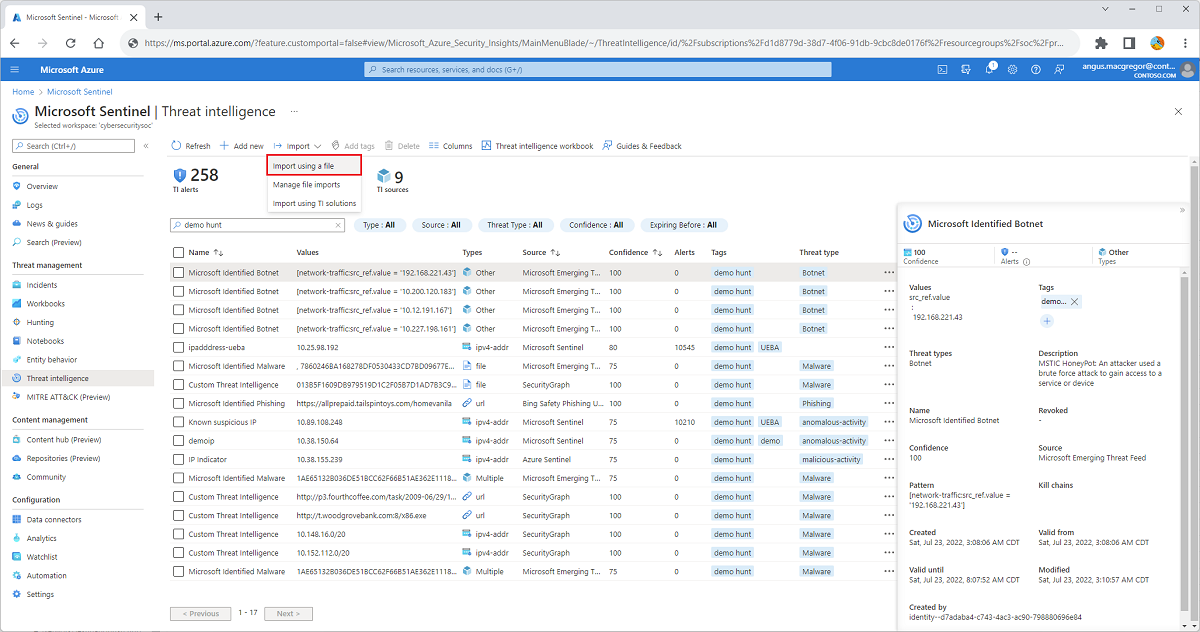

Pour Microsoft Sentinel dans le Portail Azure, sous Gestion des menaces, sélectionnez Renseignement sur les menaces.

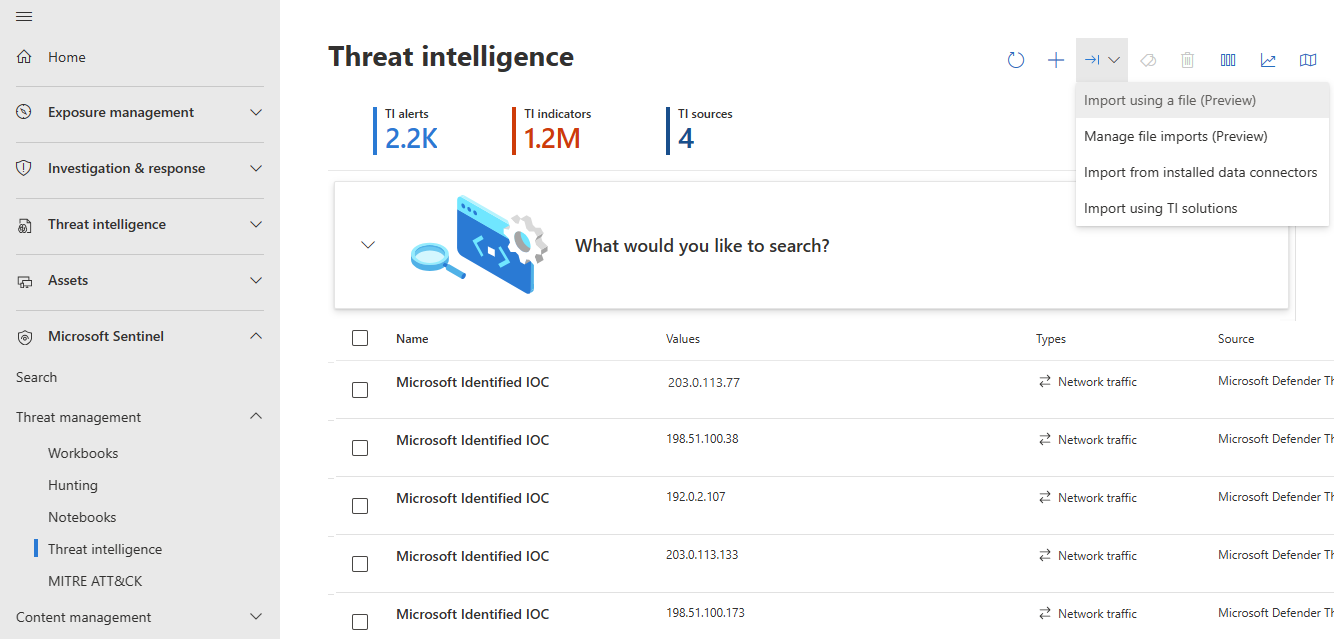

Pour Microsoft Sentinel dans le portail Defender, sélectionnez Microsoft Sentinel> Gestion du renseignement sur les>menaces.

Sélectionnez Importer>importer à l’aide d’un fichier.

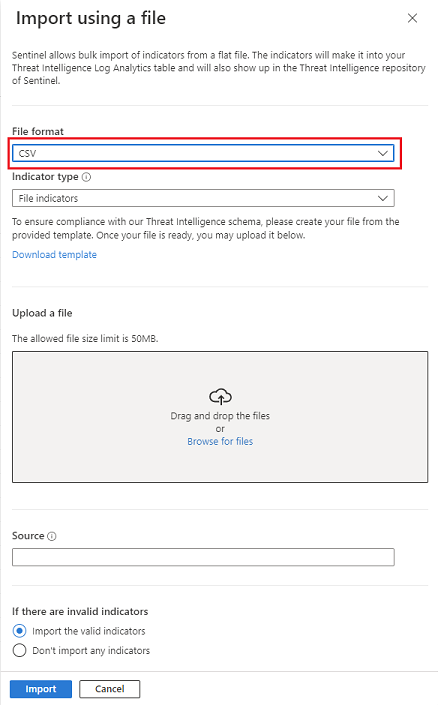

Dans le menu déroulant Format de fichier, sélectionnez CSV ou JSON.

Remarque

Le modèle CSV prend uniquement en charge les indicateurs. Le modèle JSON prend en charge les indicateurs et d’autres objets STIX tels que les acteurs des menaces, les modèles d’attaque, les identités et les relations. Pour plus d’informations sur la création d’objets STIX pris en charge dans JSON, consultez Informations de référence sur l’API de chargement.

Après avoir choisi un modèle de chargement en bloc, sélectionnez le lien Télécharger le modèle .

Envisagez de regrouper vos informations sur les menaces par source, car chaque chargement de fichier en nécessite un.

Les modèles fournissent tous les champs dont vous avez besoin pour créer un indicateur valide unique, y compris les champs obligatoires et les paramètres de validation. Répliquez cette structure pour remplir plusieurs indicateurs dans un fichier ou ajoutez des objets STIX au fichier JSON. Pour plus d’informations sur les modèles, consultez Comprendre les modèles d’importation.

Charger le fichier threat intelligence

Remplacez le nom de fichier par défaut du modèle, mais conservez l’extension de fichier comme .csv ou .json. Lorsque vous créez un nom de fichier unique, il est plus facile de surveiller vos importations à partir du volet Gérer les importations de fichiers .

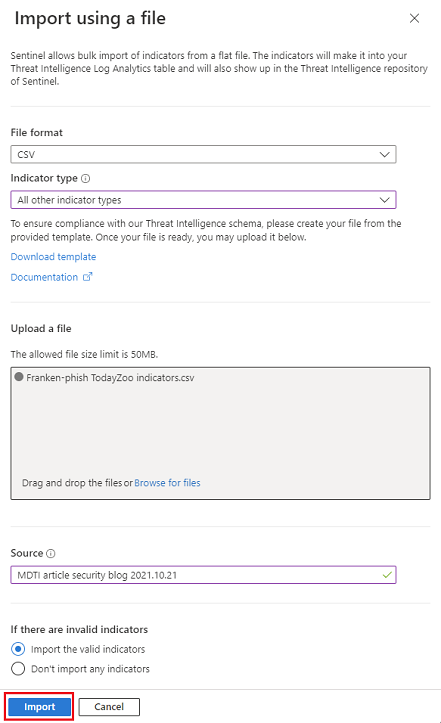

Faites glisser votre fichier de renseignement sur les menaces en bloc vers la section Charger un fichier , ou recherchez le fichier à l’aide du lien.

Entrez une source pour le renseignement sur les menaces dans la zone de texte Source . Cette valeur est horodatée sur tous les indicateurs inclus dans ce fichier. Affichez cette propriété en tant que

SourceSystemchamp. La source s’affiche également dans le volet Gérer les importations de fichiers . Pour plus d’informations, consultez Utiliser des indicateurs de menace.Choisissez comment Microsoft Sentinel gérer les entrées non valides en sélectionnant l’un des boutons en bas du volet Importer à l’aide d’un fichier :

- Importez uniquement les entrées valides et laissez de côté toutes les entrées non valides du fichier.

- N’importez aucune entrée si un seul objet du fichier n’est pas valide.

Sélectionnez Importer.

Gérer les importations de fichiers

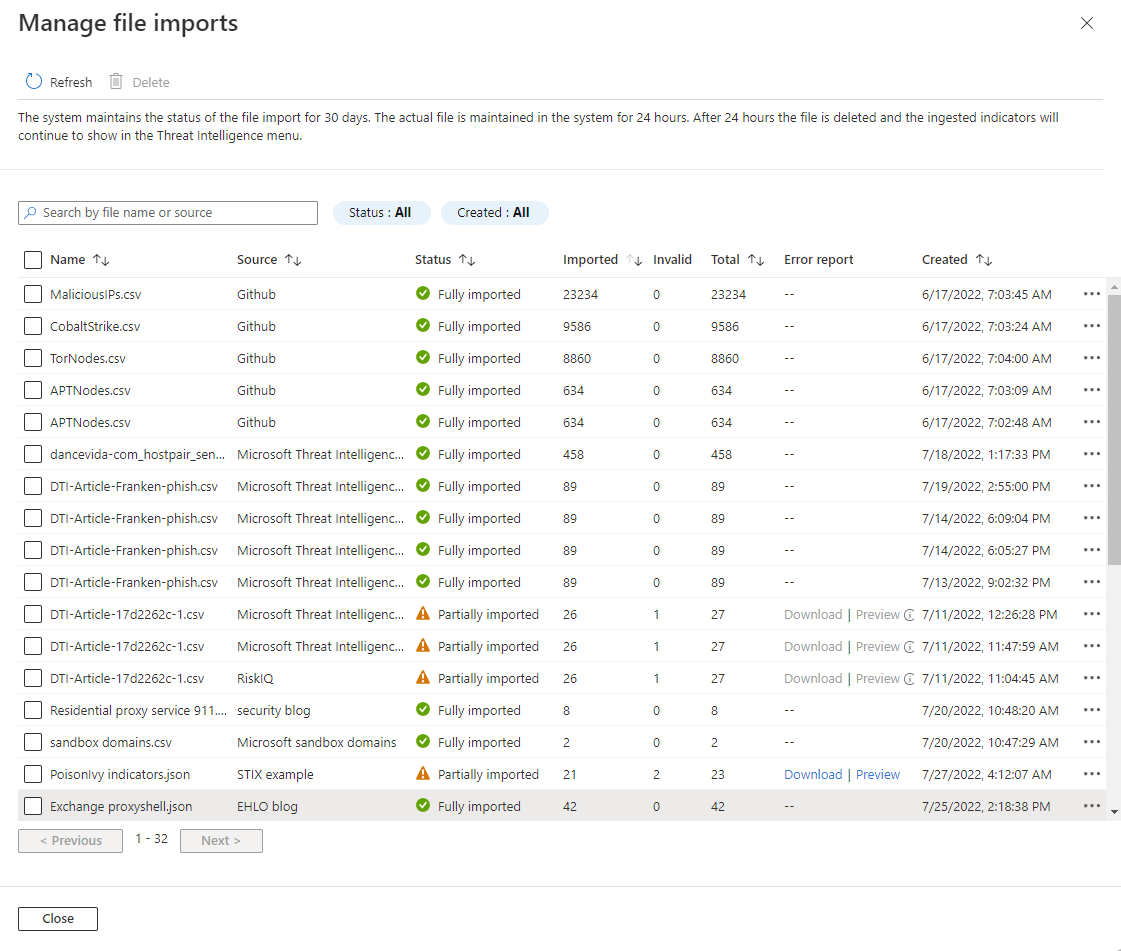

Surveillez vos importations et affichez les rapports d’erreurs pour les importations partiellement importées ou ayant échoué.

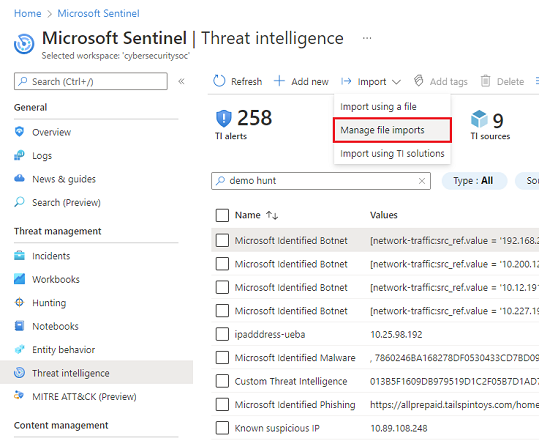

Sélectionnez Importer>Gérer les importations de fichiers.

Passez en revue la status des fichiers importés et le nombre d’entrées non valides. Le nombre d’entrées valides est mis à jour après le traitement du fichier. Attendez la fin de l’importation pour obtenir le nombre d’entrées valides mis à jour.

Affichez et triez les importations en sélectionnant Source, le nom du fichier de renseignement sur les menaces, le nombre importé, le nombre total d’entrées dans chaque fichier ou la date de création .

Sélectionnez l’aperçu du fichier d’erreur ou téléchargez le fichier d’erreur qui contient les erreurs relatives aux entrées non valides.

Microsoft Sentinel conserve la status de l’importation de fichier pendant 30 jours. Le fichier réel et le fichier d’erreur associé sont conservés dans le système pendant 24 heures. Après 24 heures, le fichier et le fichier d’erreur sont supprimés, mais tous les indicateurs ingérés continuent d’apparaître dans le renseignement sur les menaces.

Comprendre les modèles d’importation

Passez en revue chaque modèle pour vous assurer que votre renseignement sur les menaces est correctement importé. Veillez à référencer les instructions dans le fichier de modèle et les conseils supplémentaires suivants.

Structure de modèle CSV

Dans le menu déroulant Type d’indicateur , sélectionnez CSV. Choisissez ensuite entre les options Indicateurs de fichier ou Tous les autres types d’indicateurs .

Le modèle CSV a besoin de plusieurs colonnes pour prendre en charge le type d’indicateur de fichier, car les indicateurs de fichier peuvent avoir plusieurs types de hachage comme MD5 et SHA256. Tous les autres types d’indicateurs, comme les adresses IP, nécessitent uniquement le type observable et la valeur observable.

Les en-têtes de colonne pour le modèle CSV Tous les autres types d’indicateurs incluent des champs tels que

threatTypes, un ou plusieurstags,confidenceettlpLevel. Le protocole TLP (Traffic Light Protocol) est une désignation de confidentialité qui vous aide à prendre des décisions sur le partage de renseignements sur les menaces.Seuls les

validFromchamps ,observableTypeetobservableValuesont obligatoires.Supprimez la première ligne entière du modèle pour supprimer les commentaires avant le chargement.

La taille de fichier maximale pour une importation de fichier CSV est de 50 Mo.

Voici un exemple d’indicateur de nom de domaine qui utilise le modèle CSV :

threatTypes,tags,name,description,confidence,revoked,validFrom,validUntil,tlpLevel,severity,observableType,observableValue

Phishing,"demo, csv",MDTI article - Franken-Phish domainname,Entity appears in MDTI article Franken-phish,100,,2022-07-18T12:00:00.000Z,,white,5,domain-name,1776769042.tailspintoys.com

Structure de modèle JSON

Il n’existe qu’un seul modèle JSON pour tous les types d’objets STIX. Le modèle JSON est basé sur le format STIX 2.1.

L’élément

typeprend en chargeindicator,attack-pattern,identity,threat-actoretrelationship.Pour les indicateurs, l’élément

patternprend en charge les types d’indicateurs defile,ipv4-addripv6-addr,domain-name,url,user-account,email-addr, etwindows-registry-key.Supprimez les commentaires du modèle avant le chargement.

Fermez le dernier objet du tableau à l’aide de sans

}virgule.La taille de fichier maximale pour une importation de fichier JSON est de 250 Mo.

Voici un exemple ipv4-addr d’indicateur et attack-pattern utilisant le format de fichier JSON :

[

{

"type": "indicator",

"id": "indicator--dbc48d87-b5e9-4380-85ae-e1184abf5ff4",

"spec_version": "2.1",

"pattern": "[ipv4-addr:value = '198.168.100.5']",

"pattern_type": "stix",

"created": "2022-07-27T12:00:00.000Z",

"modified": "2022-07-27T12:00:00.000Z",

"valid_from": "2016-07-20T12:00:00.000Z",

"name": "Sample IPv4 indicator",

"description": "This indicator implements an observation expression.",

"indicator_types": [

"anonymization",

"malicious-activity"

],

"kill_chain_phases": [

{

"kill_chain_name": "mandiant-attack-lifecycle-model",

"phase_name": "establish-foothold"

}

],

"labels": ["proxy","demo"],

"confidence": "95",

"lang": "",

"external_references": [],

"object_marking_refs": [],

"granular_markings": []

},

{

"type": "attack-pattern",

"spec_version": "2.1",

"id": "attack-pattern--fb6aa549-c94a-4e45-b4fd-7e32602dad85",

"created": "2015-05-15T09:12:16.432Z",

"modified": "2015-05-20T09:12:16.432Z",

"created_by_ref": "identity--f431f809-377b-45e0-aa1c-6a4751cae5ff",

"revoked": false,

"labels": [

"heartbleed",

"has-logo"

],

"confidence": 55,

"lang": "en",

"object_marking_refs": [

"marking-definition--34098fce-860f-48ae-8e50-ebd3cc5e41da"

],

"granular_markings": [

{

"marking_ref": "marking-definition--089a6ecb-cc15-43cc-9494-767639779123",

"selectors": [

"description",

"labels"

],

"lang": "en"

}

],

"extensions": {

"extension-definition--d83fce45-ef58-4c6c-a3f4-1fbc32e98c6e": {

"extension_type": "property-extension",

"rank": 5,

"toxicity": 8

}

},

"external_references": [

{

"source_name": "capec",

"description": "spear phishing",

"external_id": "CAPEC-163"

}

],

"name": "Attack Pattern 2.1",

"description": "menuPass appears to favor spear phishing to deliver payloads to the intended targets. While the attackers behind menuPass have used other RATs in their campaign, it appears that they use PIVY as their primary persistence mechanism.",

"kill_chain_phases": [

{

"kill_chain_name": "mandiant-attack-lifecycle-model",

"phase_name": "initial-compromise"

}

],

"aliases": [

"alias_1",

"alias_2"

]

}

]

Contenu connexe

Dans cet article, vous avez appris à renforcer manuellement votre renseignement sur les menaces en important des indicateurs et d’autres objets STIX collectés dans des fichiers plats. Pour en savoir plus sur la façon dont le renseignement sur les menaces alimente d’autres analyses dans Microsoft Sentinel, consultez les articles suivants :