Remarque

L’accès à cette page requiert une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page requiert une autorisation. Vous pouvez essayer de modifier des répertoires.

Importante

Dans Defender pour point de terminaison Plan 1 et Defender for Business, vous pouvez créer un indicateur pour bloquer ou autoriser un fichier. Dans Defender for Business, votre indicateur est appliqué dans votre environnement et ne peut pas être étendu à des appareils spécifiques.

Remarque

Pour que cette fonctionnalité fonctionne sur Windows Server 2016 et Windows Server 2012 R2, ces appareils doivent être intégrés à l’aide de la solution unifiée moderne. Les indicateurs de fichier personnalisés avec les actions Autoriser, Bloquer et Corriger sont désormais également disponibles dans les fonctionnalités améliorées du moteur anti-programme malveillant pour macOS et Linux.

Les indicateurs de fichier empêchent la propagation d’une attaque dans votre organization en interdisant les fichiers potentiellement malveillants ou les programmes malveillants suspects. Si vous connaissez un fichier exécutable portable (PE) potentiellement malveillant, vous pouvez le bloquer. Cette opération empêche la lecture, l’écriture ou l’exécution sur les appareils de votre organization.

Il existe trois façons de créer des indicateurs pour les fichiers :

- En créant un indicateur via la page des paramètres

- En créant un indicateur contextuel à l’aide du bouton Ajouter un indicateur à partir de la page des détails du fichier

- En créant un indicateur via l’API Indicateur

Configuration requise

Avant de créer des indicateurs pour les fichiers, familiarisez-vous avec les prérequis suivants :

- La surveillance du comportement est activée

- La protection basée sur le cloud est activée.

- La connectivité réseau Cloud Protection est fonctionnelle

Systèmes d’exploitation pris en charge

- Windows 10, version 1703 ou supérieure

- Windows 11

- Windows Server 2012 R2

- Windows Server 2016 ou version ultérieure

- Azure système d’exploitation Stack HCI, version 23H2 et ultérieure.

Conditions préalables pour Windows

- Cette fonctionnalité est disponible si votre organization utilise Microsoft Defender Antivirus (en mode actif)

- La version du client anti-programme malveillant doit être

4.18.1901.xou ultérieure. Consultez Versions mensuelles de la plateforme et du moteur - Le calcul de hachage de fichier est activé en définissant sur

Computer Configuration\Administrative Templates\Windows Components\Microsoft Defender Antivirus\MpEngine\Enable File Hash ComputationActivé. Vous pouvez également exécuter la commande PowerShell suivante :Set-MpPreference -EnableFileHashComputation $true

Remarque

Les indicateurs de fichier prennent en charge les fichiers exécutables portables (PE), y compris .exe les fichiers et .dll uniquement.

Prérequis pour macOS

- La protection en temps réel (RTP) doit être active.

-

Le calcul de hachage de fichier doit être activé. Exécutez la commande suivante :

mdatp config enable-file-hash-computation --value enabled

Remarque

Sur macOS, les indicateurs de fichier prennent en charge trois types de fichiers : les exécutables Mach-O, les scripts d’interpréteur de commandes POSIX (par exemple, ceux exécutés par sh ou bash) et les fichiers AppleScript (.scpt). (Mach-O est le format exécutable natif de macOS, comparable à .exe et .dll sur Windows.)

Linux prérequis

- Disponible dans Defender pour point de terminaison version

101.85.27ou ultérieure. - Le calcul de hachage de fichier doit être activé dans le portail Microsoft Defender ou dans le json managé

- La surveillance du comportement est préférable, mais cette fonctionnalité fonctionne avec toute autre analyse (RTP ou Personnalisée).

Remarque

Sur Linux, les indicateurs de fichier prennent en charge les fichiers de script (fichiers .sh) et les fichiers ELF.

Créer un indicateur pour les fichiers à partir de la page paramètres

Dans le volet de navigation, sélectionnezParamètres>système>Indicateursde >points de terminaison(sous Règles).

Sélectionnez l’onglet Hachages de fichiers .

Sélectionnez Ajouter un élément.

Spécifiez les détails suivants :

- Indicateur : spécifiez les détails de l’entité et définissez l’expiration de l’indicateur.

- Action : spécifiez l’action à entreprendre et fournissez une description.

- Étendue : définissez l’étendue du groupe d’appareils (l’étendue n’est pas disponible dans Defender for Business).

Passez en revue les détails sous l’onglet Résumé, puis sélectionnez Enregistrer.

Créer un indicateur contextuel à partir de la page détails du fichier

Lorsque vous effectuez des actions de réponse sur un fichier , l’une des options consiste à ajouter un indicateur pour le fichier. Lorsque vous ajoutez un hachage d’indicateur pour un fichier, vous pouvez choisir de déclencher une alerte et de bloquer le fichier chaque fois qu’un appareil de votre organization tente de l’exécuter.

Files bloqué automatiquement par un indicateur n’apparaît pas dans le Centre de notifications du fichier, mais les alertes restent visibles dans la file d’attente Alertes.

Bloquer les fichiers

- Pour commencer à bloquer des fichiers, activez la fonctionnalité « bloquer ou autoriser » dans Paramètres (dans le portail Microsoft Defender, accédez à Paramètres Points>de terminaisonFonctionnalités>avancées> générales >Autoriser ou bloquer le fichier).

Alertes sur les actions de blocage de fichiers (préversion)

Importante

Les informations contenues dans cette section (préversion publique pour le moteur d’investigation et de correction automatisées) concernent la préversion du produit qui peut être considérablement modifié avant sa publication commerciale. Microsoft n’offre aucune garantie, explicite ou implicite, concernant les informations fournies ici.

Les actions actuellement prises en charge pour le fichier IOC sont autoriser, auditer, bloquer et corriger. Après avoir choisi de bloquer un fichier, vous pouvez choisir si le déclenchement d’une alerte est nécessaire. De cette façon, vous serez en mesure de contrôler le nombre d’alertes qui arrivent à vos équipes d’opérations de sécurité et de vous assurer que seules les alertes requises sont déclenchées.

Dans le portail Microsoft Defender, accédez à Paramètres Indicateurs>>de> points de terminaisonAjouter un nouveau hachage de fichier.

Choisissez de bloquer et de corriger le fichier.

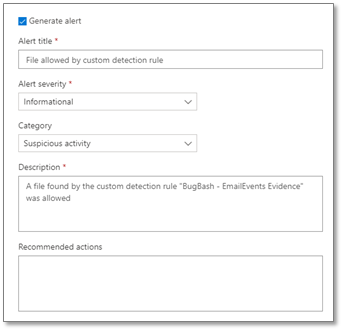

Spécifiez s’il faut générer une alerte sur l’événement de bloc de fichiers et définir les paramètres des alertes :

- Titre de l’alerte

- Gravité de l’alerte

- Catégorie

- Description

- Actions recommandées

Importante

- En règle générale, les blocs de fichiers sont appliqués et supprimés en 15 minutes, en moyenne 30 minutes, mais peuvent prendre jusqu’à 2 heures.

- S’il existe des stratégies d’IoC de fichier en conflit avec le même type d’application et la même cible, la stratégie du hachage plus sécurisé est appliquée. Une stratégie IoC de hachage de fichier SHA-256 l’emporte sur une stratégie IoC de hachage de fichier SHA-1, qui l’emportera sur une stratégie IoC de hachage de fichier MD5 si les types de hachage définissent le même fichier. Cela est toujours vrai, quel que soit le groupe d’appareils.

- Dans tous les autres cas, si des stratégies IoC de fichier en conflit avec la même cible d’application sont appliquées à tous les appareils et au groupe de l’appareil, pour un appareil, la stratégie dans le groupe d’appareils gagne.

- Si la stratégie de groupe EnableFileHashComputation est désactivée, la précision de blocage du fichier IoC est réduite. Toutefois, l’activation

EnableFileHashComputationpeut avoir un impact sur les performances de l’appareil. Par exemple, la copie de fichiers volumineux à partir d’un partage réseau sur votre appareil local, en particulier via une connexion VPN, peut avoir un effet sur les performances de l’appareil. Pour plus d’informations sur la stratégie de groupe EnableFileHashComputation, consultez Csp Defender. Pour plus d’informations sur la configuration de cette fonctionnalité sur Defender pour point de terminaison sur Linux et macOS, consultez Configurer la fonctionnalité de calcul de hachage de fichier sur Linux et Configurer la fonctionnalité de calcul de hachage de fichier sur macOS.

Fonctionnalités de repérage avancées (préversion)

Importante

Les informations contenues dans cette section (préversion publique pour le moteur d’investigation et de correction automatisés) concernent le produit de préversion qui peut être considérablement modifié avant sa publication commerciale. Microsoft n’offre aucune garantie, explicite ou implicite, concernant les informations fournies ici.

Actuellement en préversion, vous pouvez interroger l’activité d’action de réponse à l’avance. Voici un exemple de requête de repérage avancé :

search in (DeviceFileEvents, DeviceProcessEvents, DeviceEvents, DeviceRegistryEvents, DeviceNetworkEvents, DeviceImageLoadEvents, DeviceLogonEvents)

Timestamp > ago(30d)

| where AdditionalFields contains "EUS:Win32/CustomEnterpriseBlock!cl"

Pour plus d’informations sur la chasse avancée, consultez La chasse proactive aux menaces avec la chasse avancée.

Voici d’autres noms de menace qui peuvent être utilisés dans l’exemple de requête :

Fichiers :

EUS:Win32/CustomEnterpriseBlock!clEUS:Win32/CustomEnterpriseNoAlertBlock!cl

Certificats:

EUS:Win32/CustomCertEnterpriseBlock!cl

L’activité d’action de réponse peut également être visible dans l’appareil chronologie.

Gestion des conflits de stratégie

Les conflits de gestion des stratégies IoC de certificat et de fichier suivent cet ordre :

Si le fichier n’est pas autorisé par le contrôle d’application Windows Defender et les stratégies de mode d’application AppLocker, bloquez.

Sinon, si le fichier est autorisé par la Microsoft Defender exclusions antivirus, puis Autoriser.

Sinon, si le fichier est bloqué ou averti par un bloc ou un ioC de fichier d’avertissement, puis Bloquer/Avertir.

Sinon, si le fichier est bloqué par SmartScreen, puis Bloquer.

Sinon, si le fichier est autorisé par une stratégie d’IoC de fichier d’autorisation, puis Autoriser.

Sinon, si le fichier est bloqué par des règles de réduction de la surface d’attaque, un accès contrôlé aux dossiers ou une protection antivirus, bloquez.

Sinon, Autoriser (passe le contrôle d’application Windows Defender & stratégie AppLocker, aucune règle IoC ne s’y applique).

Remarque

Dans les situations où Microsoft Defender Antivirus est défini sur Bloquer, mais que les indicateurs Defender pour point de terminaison pour le hachage de fichier ou les certificats sont définis sur Autoriser, la stratégie par défaut est Autoriser.

Remarque

Dans les situations où un indicateur basé sur un certificat est configuré sur Bloquer, mais qu’un indicateur de hachage de fichier pour l’un de ses fichiers signés est configuré sur Autoriser, cette configuration n’est pas prise en charge par la conception. Les indicateurs basés sur des certificats ont une priorité plus élevée dans le pipeline d’évaluation Defender et remplacent toujours les indicateurs d’autorisation de hachage de fichier. Configuration qui :

- bloque un certificat, et

- tente d’autoriser l’un de ses fichiers signés via le hachage de fichier

n’est pas pris en charge. Les indicateurs basés sur les certificats sont prioritaires et, par conséquent, le fichier continuera d’être bloqué.

S’il existe des stratégies d’IoC de fichier en conflit avec le même type d’application et la même cible, la stratégie du hachage plus sécurisé (c’est-à-dire plus long) est appliquée. Par exemple, une stratégie IoC de hachage de fichier SHA-256 est prioritaire sur une stratégie IoC de hachage de fichier MD5 si les deux types de hachage définissent le même fichier.

Avertissement

La gestion des conflits de stratégie pour les fichiers et les certificats diffère de la gestion des conflits de stratégie pour les domaines/URL/adresses IP.

les fonctionnalités d’application vulnérables de blocage de Gestion des vulnérabilités Microsoft Defender utilisent les ICS de fichier pour l’application et suivent l’ordre de gestion des conflits décrit plus haut dans cette section.

Exemples

| Composant | Application des composants | Action de l’indicateur de fichier | Résultat |

|---|---|---|---|

| Protection antivirus | Bloquer | Autoriser | Autoriser |

| Exclusion du chemin d’accès au fichier de réduction de la surface d’attaque | Autoriser | Bloquer | Bloquer |

| Règle de réduction de la surface d’attaque | Bloquer | Autoriser | Autoriser |

| Windows Defender Application Control | Autoriser | Bloquer | Autoriser |

| Windows Defender Application Control | Bloquer | Autoriser | Bloquer |

| exclusion de l’antivirus Microsoft Defender | Autoriser | Bloquer | Autoriser |