Réponse aux incidents dans le portail Microsoft Defender

Un incident dans le portail Microsoft Defender est une collection d’alertes associées et de données associées qui constituent l’histoire d’une attaque. Il s’agit également d’un fichier de cas que votre SOC peut utiliser pour examiner cette attaque et gérer, implémenter et documenter la réponse à celle-ci.

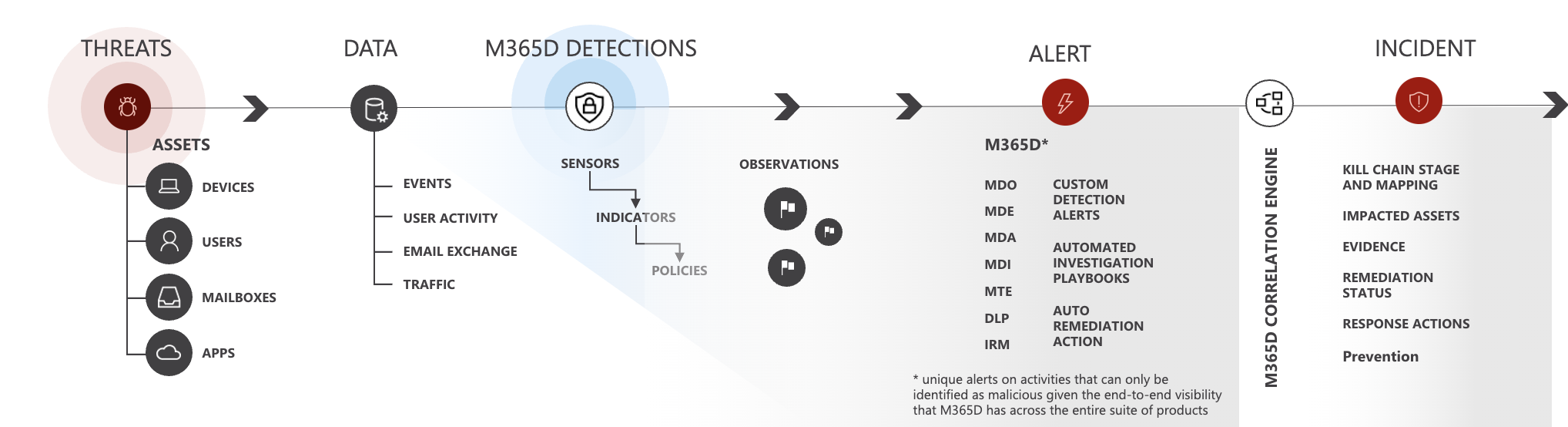

Les services Microsoft Sentinel et Microsoft Defender créent des alertes lorsqu’ils détectent un événement ou une activité suspect ou malveillant. Les alertes individuelles fournissent des preuves précieuses d’une attaque terminée ou en cours. Toutefois, les attaques de plus en plus répandues et sophistiquées utilisent généralement une variété de techniques et de vecteurs contre différents types d’entités de ressources, tels que les appareils, les utilisateurs et les boîtes aux lettres. Le résultat est plusieurs alertes, provenant de plusieurs sources, pour plusieurs entités de ressources dans votre patrimoine numérique.

Étant donné que les alertes individuelles ne racontent qu’une partie de l’histoire et que le regroupement manuel d’alertes individuelles pour obtenir des informations sur une attaque peut être difficile et fastidieux, la plateforme d’opérations de sécurité unifiée identifie automatiquement les alertes associées (à partir de Microsoft Sentinel et de Microsoft Defender XDR) et les agrège et les informations associées dans un incident.

Le regroupement d’alertes associées dans un incident vous donne une vue complète d’une attaque. Par exemple, vous pouvez voir :

- Où l’attaque a démarré.

- Quelles tactiques ont été utilisées.

- Jusqu’où l’attaque a atteint votre patrimoine numérique.

- L’étendue de l’attaque, par exemple le nombre d’appareils, d’utilisateurs et de boîtes aux lettres qui ont été affectés.

- Toutes les données associées à l’attaque.

La plateforme unifiée d’opérations de sécurité dans le portail Microsoft Defender inclut des méthodes permettant d’automatiser et d’aider au triage, à l’investigation et à la résolution des incidents.

Microsoft Copilot dans Defender exploite l’IA pour prendre en charge les analystes avec des flux de travail quotidiens complexes et chronophages, y compris l’investigation et la réponse aux incidents de bout en bout avec des récits d’attaque clairement décrits, des conseils de correction actionnables pas à pas et des rapports résumés sur l’activité des incidents, la chasse au langage naturel KQL et l’analyse du code expert, ce qui optimise l’efficacité du SOC sur les données XDR de Microsoft Sentinel et Defender.

Cette fonctionnalité s’ajoute aux autres fonctionnalités basées sur l’IA que Microsoft Sentinel apporte à la plateforme unifiée, dans les domaines de l’analyse du comportement des utilisateurs et des entités, de la détection des anomalies, de la détection des menaces multiphases, etc.

L’interruption automatisée des attaques utilise des signaux à haute confiance collectés à partir de Microsoft Defender XDR et de Microsoft Sentinel pour interrompre automatiquement les attaques actives à la vitesse de la machine, contenir la menace et limiter l’impact.

Si cette option est activée, Microsoft Defender XDR peut examiner et résoudre automatiquement les alertes provenant de sources d’ID Microsoft 365 et Entra via l’automatisation et l’intelligence artificielle. Vous pouvez également effectuer des étapes de correction supplémentaires pour résoudre l’attaque.

Les règles d’automatisation Microsoft Sentinel peuvent automatiser le triage, l’affectation et la gestion des incidents, quelle que soit leur source. Ils peuvent appliquer des balises aux incidents en fonction de leur contenu, supprimer les incidents bruyants (faux positifs) et fermer les incidents résolus qui répondent aux critères appropriés, en spécifiant une raison et en ajoutant des commentaires.

Importante

Microsoft Sentinel est désormais en disponibilité générale dans la plateforme d’opérations de sécurité unifiée de Microsoft dans le portail Microsoft Defender. Pour plus d’informations, consultez Microsoft Sentinel dans le portail Microsoft Defender.

Incidents et alertes dans le portail Microsoft Defender

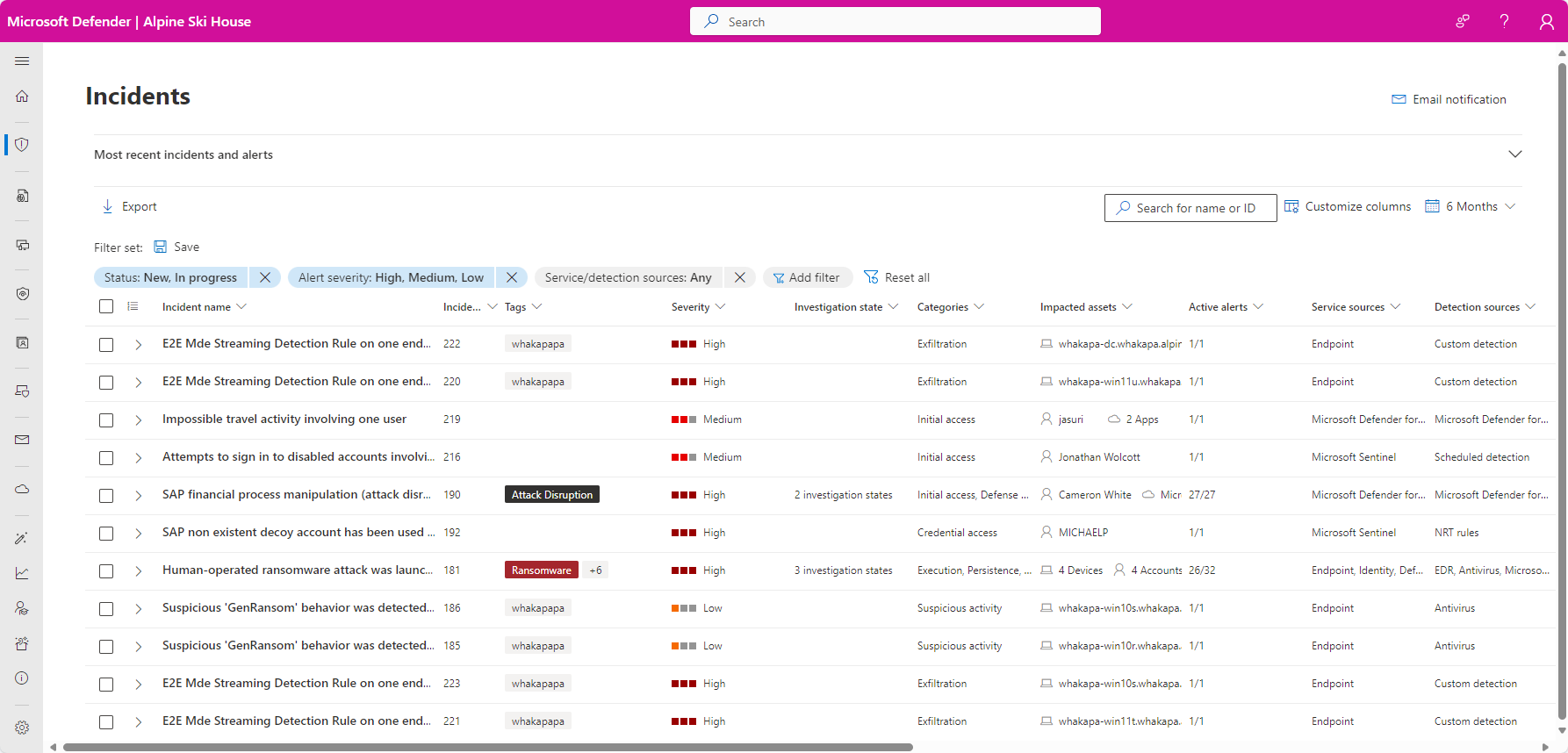

Vous gérez les incidents à partir de Investigation & response > Incidents & alertes > Incidents lors du lancement rapide du portail Microsoft Defender. Voici un exemple :

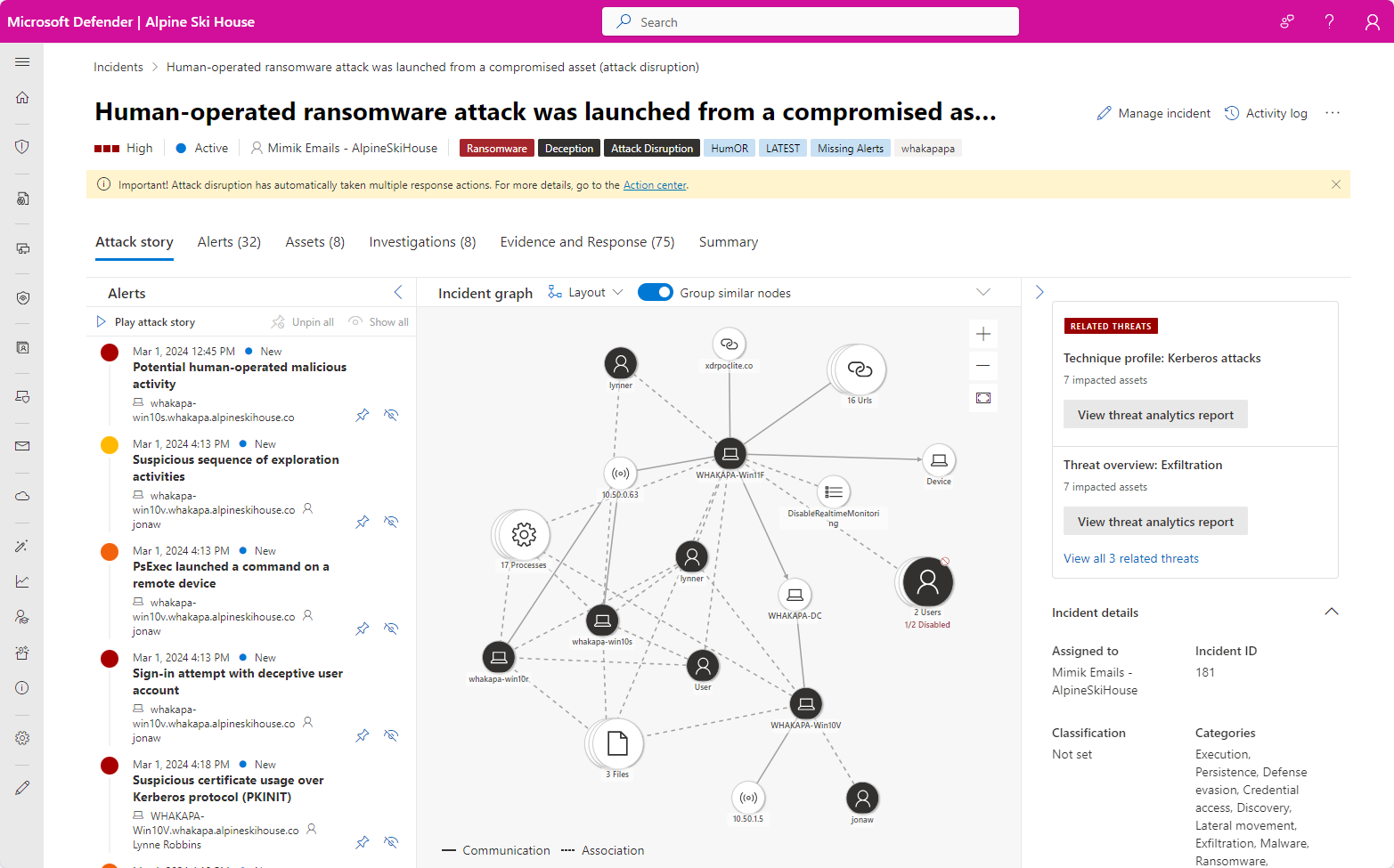

La sélection d’un nom d’incident affiche la page de l’incident, en commençant par le récit complet de l’attaque de l’incident, notamment :

Page d’alerte dans l’incident : étendue des alertes liées à l’incident et leurs informations sous le même onglet.

Graphe : représentation visuelle de l’attaque qui connecte les différentes entités suspectes qui font partie de l’attaque aux entités de ressources qui composent les cibles de l’attaque, telles que les utilisateurs, les appareils, les applications et les boîtes aux lettres.

Vous pouvez afficher les détails de la ressource et d’autres entités directement à partir du graphique et agir sur ces éléments avec des options de réponse telles que la désactivation d’un compte, la suppression d’un fichier ou l’isolation d’un appareil.

La page d’incident se compose des onglets suivants :

Histoire de l’attaque

Mentionné ci-dessus, cet onglet inclut la chronologie de l’attaque, y compris toutes les alertes, les entités de ressources et les actions de correction effectuées.

Alertes

Toutes les alertes liées à l’incident, à leurs sources et à leurs informations.

Éléments

Toutes les ressources (entités protégées telles que les appareils, les utilisateurs, les boîtes aux lettres, les applications et les ressources cloud) qui ont été identifiées comme faisant partie de l’incident ou liées à celui-ci.

Enquêtes

Toutes les enquêtes automatisées déclenchées par les alertes dans l’incident, y compris l’état des investigations et leurs résultats.

Preuve et réponse

Toutes les entités suspectes dans les alertes de l’incident, qui constituent des preuves à l’appui de l’histoire de l’attaque. Ces entités peuvent inclure des adresses IP, des fichiers, des processus, des URL, des clés de Registre et des valeurs, etc.

Résumé

Vue d’ensemble rapide des ressources affectées associées aux alertes.

Remarque

Si vous voyez un état d’alerte de type d’alerte non pris en charge , cela signifie que les fonctionnalités d’investigation automatisée ne peuvent pas récupérer cette alerte pour exécuter une investigation automatisée. Toutefois, vous pouvez examiner ces alertes manuellement.

Exemple de workflow de réponse aux incidents dans le portail Microsoft Defender

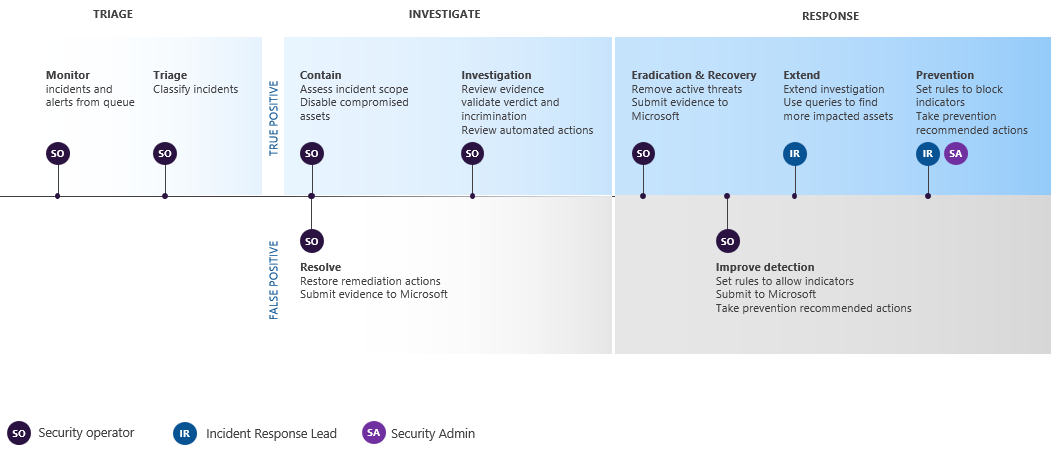

Voici un exemple de flux de travail pour répondre aux incidents dans Microsoft 365 avec le portail Microsoft Defender.

En continu, identifiez les incidents les plus prioritaires pour l’analyse et la résolution dans la file d’attente des incidents et préparez-les pour la réponse. Il s’agit d’une combinaison de :

- Triage pour déterminer les incidents de priorité la plus élevée par le filtrage et le tri de la file d’attente des incidents.

- Gestion des incidents en modifiant leur titre, en les affectant à un analyste et en ajoutant des balises et des commentaires.

Vous pouvez utiliser des règles d’automatisation Microsoft Sentinel pour trier et gérer automatiquement (et même répondre à) certains incidents au fur et à mesure qu’ils sont créés, ce qui supprime les incidents les plus faciles à gérer de l’espace dans votre file d’attente.

Envisagez les étapes suivantes pour votre propre workflow de réponse aux incidents :

| Phase | Étapes |

|---|---|

| Pour chaque incident, commencez une attaque et alertez l’investigation et l’analyse. |

|

| Après ou pendant votre analyse, effectuez l’endiguement pour réduire tout impact supplémentaire de l’attaque et l’élimination de la menace de sécurité. | Par exemple, |

| Autant que possible, récupérez l’attaque en restaurant vos ressources de locataire à l’état dans lequel elles se trouvaient avant l’incident. | |

| Résolvez l’incident et documentez vos résultats. | Prenez le temps de l’apprentissage post-incident pour : |

Si vous débutez dans l’analyse de la sécurité, consultez l’introduction à la réponse à votre premier incident pour obtenir des informations supplémentaires et parcourir un exemple d’incident.

Pour plus d’informations sur la réponse aux incidents dans les produits Microsoft, consultez cet article.

Intégration des opérations de sécurité dans le portail Microsoft Defender

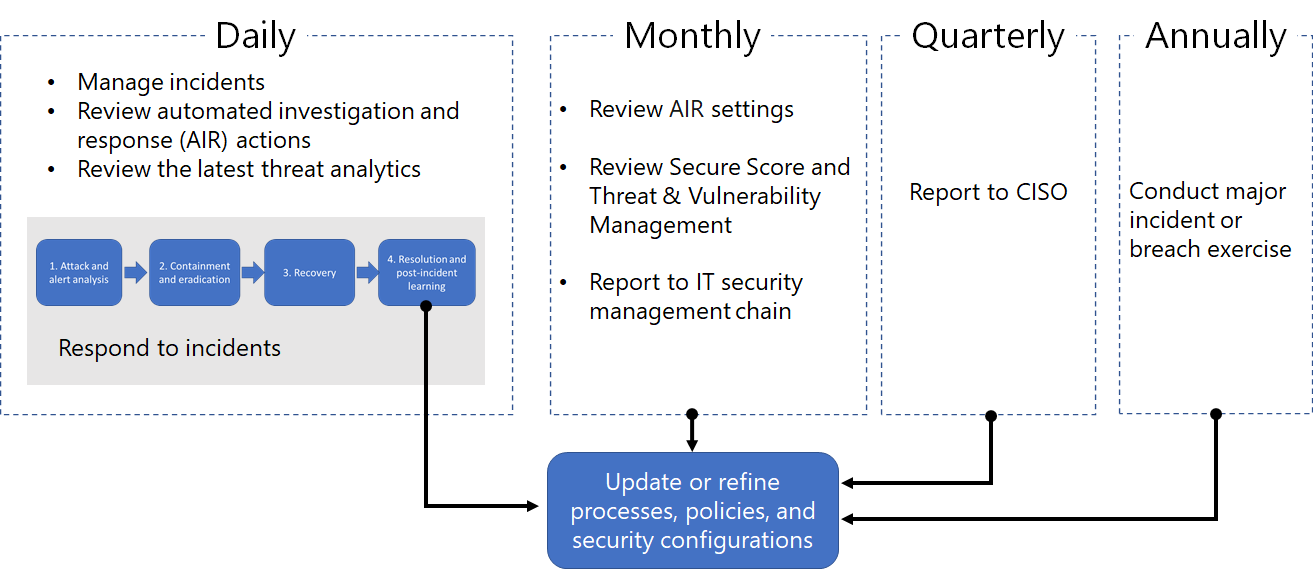

Voici un exemple d’intégration des processus d’opérations de sécurité (SecOps) dans le portail Microsoft Defender.

Les tâches quotidiennes peuvent inclure :

- Gestion des incidents

- Examen des actions d’investigation et de réponse automatisées (AIR) dans le centre de notifications

- Examen de la dernière version d’Analyse des menaces

- Réponse aux incidents

Les tâches mensuelles peuvent inclure :

- Examen des paramètres AIR

- Examen du degré de sécurisation et de la gestion des vulnérabilités Microsoft Defender

- Rapports à votre chaîne de gestion de la sécurité informatique

Les tâches trimestrielles peuvent inclure un rapport et une séance d’information sur les résultats de la sécurité à l’intention du responsable de la sécurité de l’information (CISO).

Les tâches annuelles peuvent inclure la conduite d’un incident majeur ou d’un exercice de violation pour tester votre personnel, vos systèmes et vos processus.

Les tâches quotidiennes, mensuelles, trimestrielles et annuelles peuvent être utilisées pour mettre à jour ou affiner les processus, les stratégies et les configurations de sécurité.

Pour plus d’informations, consultez Intégration de Microsoft Defender XDR dans vos opérations de sécurité .

Ressources SecOps dans les produits Microsoft

Pour plus d’informations sur SecOps sur les produits Microsoft, consultez les ressources suivantes :

Notifications d’incident par e-mail

Vous pouvez configurer le portail Microsoft Defender pour informer votre personnel par e-mail de nouveaux incidents ou de mises à jour d’incidents existants. Vous pouvez choisir d’obtenir des notifications en fonction des points suivants :

- Gravité de l’alerte

- Sources d’alerte

- Groupe d’appareils

Pour configurer des notifications par e-mail pour les incidents, consultez Obtenir des notifications par e-mail sur les incidents.

Formation pour les analystes de sécurité

Utilisez ce module d’apprentissage de Microsoft Learn pour comprendre comment utiliser Microsoft Defender XDR pour gérer les incidents et les alertes.

| Formation : | Examiner les incidents avec Microsoft Defender XDR |

|---|---|

|

Microsoft Defender XDR unifie les données sur les menaces de plusieurs services et utilise l’IA pour les combiner en incidents et alertes. Découvrez comment réduire le temps entre un incident et sa gestion pour sa prochaine réponse et résolution. 27 min - 6 unités |

Étapes suivantes

Utilisez les étapes répertoriées en fonction de votre niveau d’expérience ou de votre rôle au sein de votre équipe de sécurité.

Niveau d’expérience

Suivez ce tableau pour connaître votre niveau d’expérience avec l’analyse de la sécurité et la réponse aux incidents.

| Niveau | Étapes |

|---|---|

| New |

|

| Expérimenté |

|

Rôle d’équipe de sécurité

Suivez ce tableau en fonction de votre rôle d’équipe de sécurité.

| Role | Étapes |

|---|---|

| Répondeur aux incidents (niveau 1) | Commencez à utiliser la file d’attente des incidents à partir de la page Incidents du portail Microsoft Defender. Vous pouvez alors effectuer les opérations suivantes :

|

| Enquêteur ou analyste de sécurité (niveau 2) |

|

| Analyste de sécurité avancé ou chasseur de menaces (niveau 3) |

|

| Responsable SOC | Découvrez comment intégrer Microsoft Defender XDR à votre Centre d’opérations de sécurité (SOC). |

Conseil

Voulez-vous en savoir plus ? Collaborez avec la communauté Microsoft Security dans notre communauté technique : communauté technique Microsoft Defender XDR.