Configurer une connexion directe B2B avec une organisation externe

S’applique à : Locataires de main-d’œuvre

Locataires de main-d’œuvre  Locataires externes (en savoir plus)

Locataires externes (en savoir plus)

Utilisez des paramètres d’accès multilocataire pour gérer la collaboration avec d’autres organisations Microsoft Entra par le biais de la connexion directe B2B. Ces paramètres vous permettent de déterminer le niveau d’accès sortant de vos utilisateurs aux organisations externes. Ils vous permettent également de contrôler le niveau d’accès entrant que les utilisateurs des organisations externes Microsoft Entra ont à vos ressources internes.

Paramètres par défaut : Les paramètres d’accès multilocataire par défaut s’appliquent à toutes les organisations Microsoft Entra externes, à l’exception de celles pour lesquelles vous configurez des paramètres individuels. Vous pouvez modifier ces paramètres par défaut. Pour la connexion directe B2B, vous laissez généralement les paramètres par défaut tels quels et vous activez l’accès à la connexion directe B2B avec les paramètres spécifiques à l’organisation. Au départ, les valeurs par défaut sont les suivantes :

- Paramètres par défaut de connexion directe B2B : Par défaut, la connexion directe B2B est bloquée pour l’ensemble de votre locataire et la connexion directe entrante B2B est bloquée pour toutes les organisations Microsoft Entra externes.

- Paramètres organisationnels : Aucune organisation n’est ajoutée à vos paramètres par défaut.

Paramètres spécifiques à l’organisation : Vous pouvez configurer des paramètres spécifiques à l’organisation en ajoutant une organisation et en modifiant les paramètres entrants et sortants pour cette organisation. Les paramètres organisationnels sont prioritaires sur les paramètres par défaut.

Apprenez-en plus sur l’utilisation des paramètres d’accès multilocataire pour gérer la connexion directe B2B.

Important

Le 30 août 2023, Microsoft commence à déplacer des clients à l’aide des paramètres d’accès interlocataires vers un nouveau modèle de stockage. Vous allez peut-être remarquer qu’une entrée dans vos journaux d’audit vous informe que vos paramètres d’accès interlocataires ont été mis à jour à mesure que notre tâche automatisée effectue une migration de vos paramètres. Pendant un bref instant au cours du processus de migration, vous n’allez pouvoir apporter aucune modification à vos paramètres. Si vous ne parvenez pas à apporter une modification, vous devez attendre quelques instants et réessayer la modification. Une fois la migration terminée, vous n’allez plus être limité à 25 Kb d’espace de stockage et le nombre de partenaires que vous pouvez ajouter ne va plus être limité.

Avant de commencer

- Examinez la section Considérations importantes de la vue d’ensemble de l’accès multi-abonné avant de configurer les paramètres d’accès inter-abonnés.

- Déterminez le niveau d’accès par défaut que vous souhaitez appliquer à toutes les organisations Microsoft Entra externes.

- Identifiez toutes les organisations Microsoft Entra qui nécessitent des paramètres personnalisés.

- Contactez les organisations avec lesquelles vous souhaitez configurer la connexion directe B2B. Étant donné que la connexion directe B2B est établie par le biais d’une approbation mutuelle, vous et l’autre organisation devez activer la connexion directe B2B entre vous dans vos paramètres d’accès multilocataire.

- Obtenez toutes les informations requises des organisations externes. Si vous souhaitez appliquer des paramètres d’accès à des utilisateurs, des groupes ou des applications spécifiques dans une organisation externe, vous devez obtenir ces identifiants de l’organisation avant de pouvoir configurer les paramètres d’accès.

- Pour configurer les paramètres d’accès multilocataire dans le centre d’administration Microsoft Entra, vous avez besoin d’un compte avec au moins le rôle d’Administrateur de la sécurité. Les administrateurs des équipes peuvent lire les paramètres d’accès multilocataire, mais ils ne peuvent pas mettre à jour ces paramètres.

Configurer les paramètres par défaut

Conseil

Les étapes décrites dans cet article peuvent varier légèrement en fonction du portail de départ.

Les paramètres d’accès inter-locataires par défaut s’appliquent à toutes les organisations externes pour lesquelles vous n’avez pas créé de paramètres personnalisés spécifiques à l’organisation. Si vous souhaitez modifier les paramètres par défaut fournis par Microsoft Entra ID, procédez comme suit.

Connectez-vous au Centre d’administration de Microsoft Entra en tant qu’Administrateur de la sécurité.

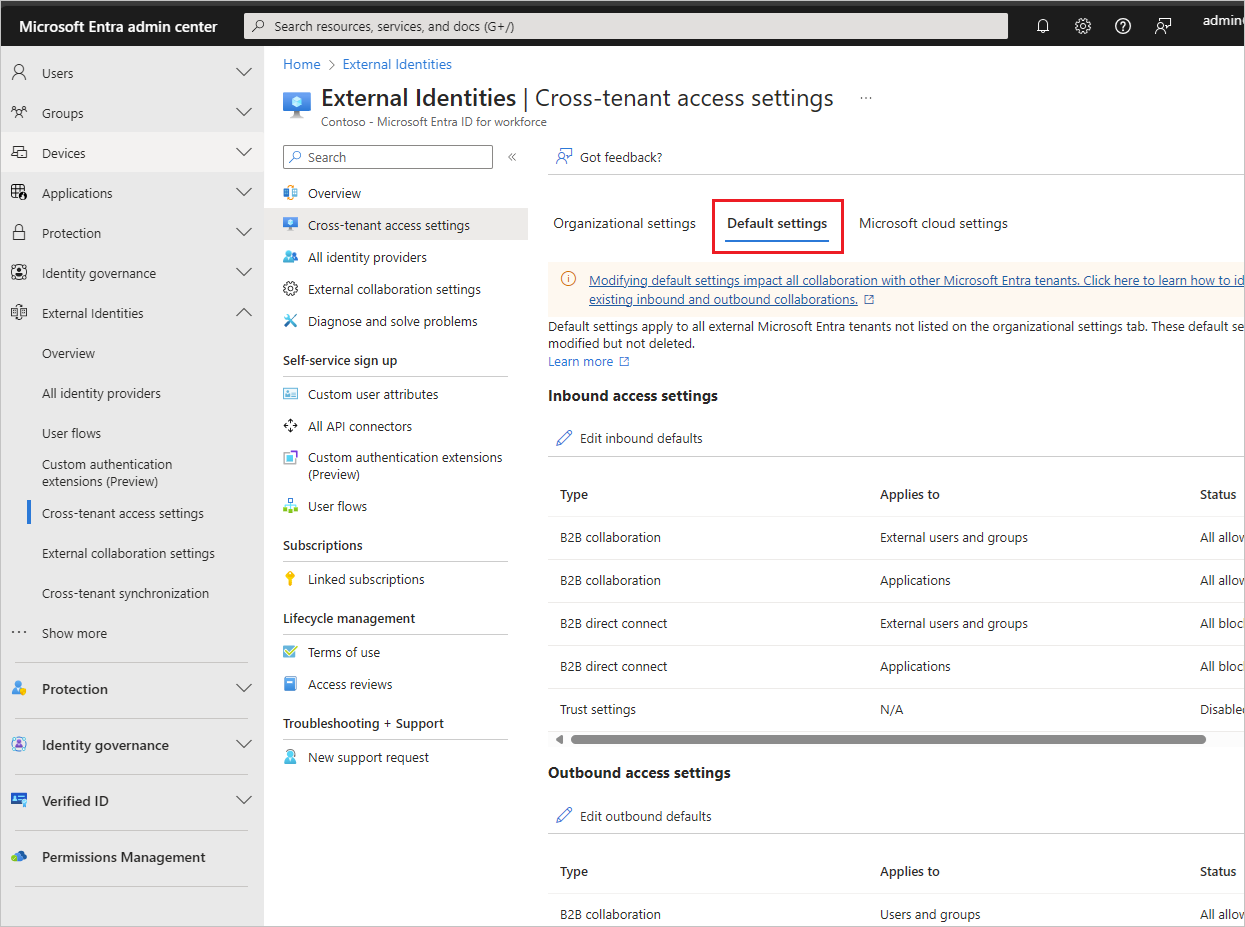

Accédez à Identité>Identités externes>Paramètres d’accès multilocataire.

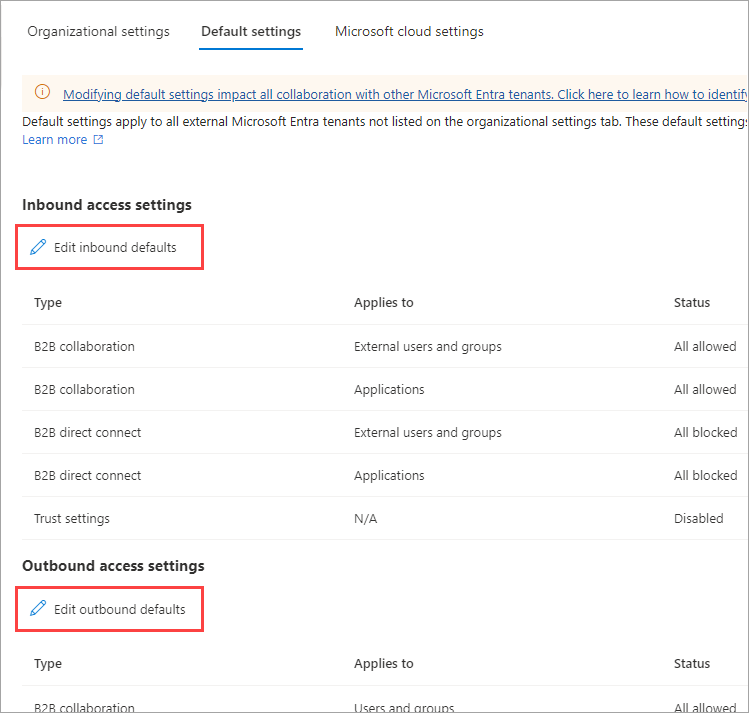

Sélectionnez l’onglet Paramètres par défaut et passez en revue la page Résumé.

Pour modifier les paramètres, sélectionnez le lien Modifier les valeurs par défaut entrantes ou Modifier les valeurs par défaut sortantes .

Modifiez les paramètres par défaut en suivant les étapes décrites dans les sections suivantes :

Ajouter une organisation

Procédez comme suit pour configurer des paramètres personnalisés pour des organisations spécifiques.

Connectez-vous au Centre d’administration de Microsoft Entra en tant qu’Administrateur de la sécurité.

Accédez à Identité>Identités externes>Paramètres d’accès multilocataire.

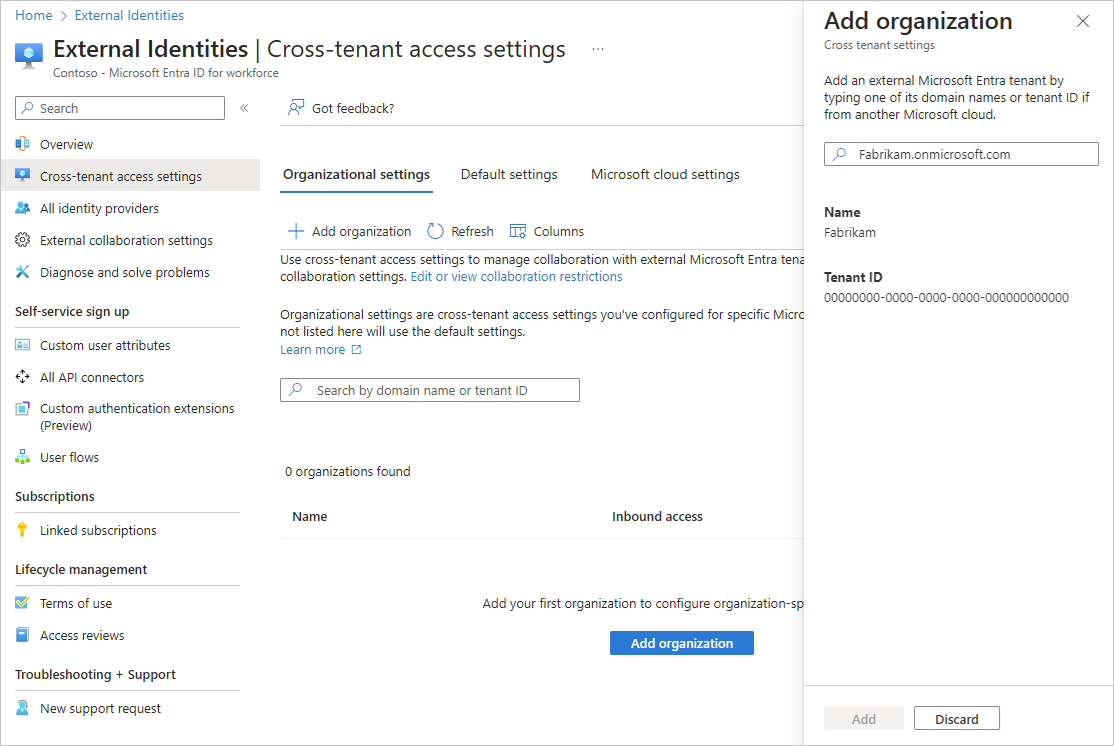

Sélectionnez Paramètres organisationnels.

Sélectionnez Ajouter une organisation.

Dans le volet Ajouter une organisation, tapez le nom de domaine complet (ou ID de l’abonné) de l’organisation.

Sélectionnez l’organisation dans les résultats de la recherche, puis sélectionnez Ajouter.

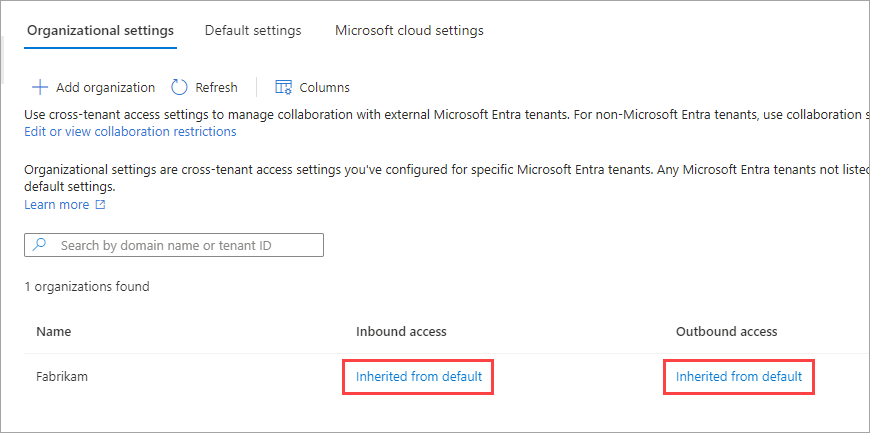

L’organisation apparaît dans la liste Paramètres organisationnels . À ce stade, tous les paramètres d’accès de cette organisation sont hérités de vos paramètres par défaut. Pour modifier les paramètres de cette organisation, sélectionnez le lien Hérité de la valeur par défaut sous la colonne Accès entrant ou Accès sortant.

Modifiez les paramètres de l’organisation en suivant les étapes décrites dans les sections suivantes :

Modifier les paramètres d’accès entrant

Avec les paramètres entrants, vous sélectionnez les utilisateurs et les groupes externes qui peuvent accéder aux applications internes que vous choisissez. Que vous configuriez les paramètres par défaut ou les paramètres spécifiques de l’organisation, les étapes de modification des paramètres d’accès multi-abonné entrants sont les mêmes. Comme décrit dans cette section, vous accédez à l’onglet Par défaut ou à une organisation sur l’onglet Paramètres organisationnels, puis apportez vos modifications.

Connectez-vous au Centre d’administration de Microsoft Entra en tant qu’Administrateur de la sécurité.

Accédez à Identité>Identités externes>Paramètres d’accès multilocataire.

Accédez aux paramètres que vous souhaitez modifier :

- Pour modifier les paramètres entrants par défaut, sélectionnez l’onglet Paramètres par défaut et sous Paramètres d’accès entrant, sélectionnez Modifier les valeurs entrantes par défaut.

- Pour modifier les paramètres d’une organisation spécifique, sélectionnez l’onglet Paramètres organisationnels, recherchez l’organisation dans la liste (ou ajoutez-en une), puis sélectionnez le lien dans la colonne Accès entrant.

Suivez les étapes détaillées pour les paramètres entrants que vous souhaitez modifier :

Pour modifier les paramètres de la connexion directe B2B entrante

Sélectionner l’onglet Connexion directe B2B

Si vous configurez les paramètres d’une organisation, sélectionnez l’une des options suivantes :

Paramètres par défaut : l’organisation utilise les paramètres configurés sous l’onglet paramètres Par défaut. Si des paramètres personnalisés ont déjà été configurés pour cette organisation, vous devez sélectionner Oui pour confirmer que vous souhaitez que tous les paramètres soient remplacés par les paramètres par défaut. Sélectionnez ensuite Enregistrer, puis ignorez les étapes restantes de cette procédure.

Personnaliser les paramètres : vous pouvez personnaliser les paramètres à appliquer pour cette organisation au lieu des paramètres par défaut. Poursuivez l’application des autres étapes de cette procédure.

Sélectionner Utilisateurs et groupes externes.

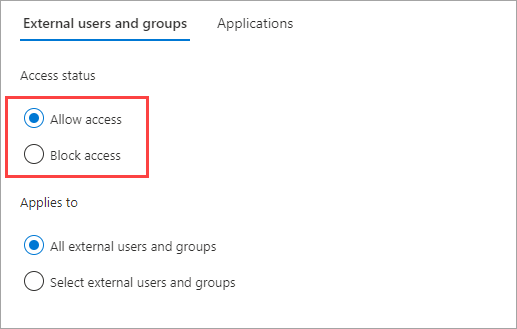

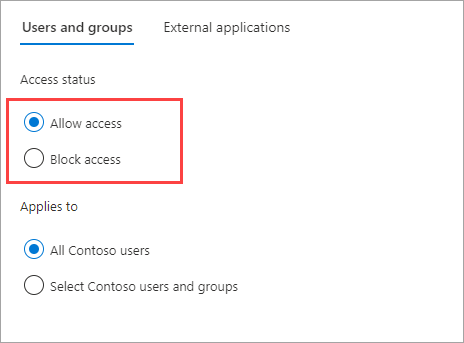

Sous État de l’accès, sélectionnez l’une des options suivantes :

- Autoriser l’accès : Permet aux utilisateurs et aux groupes spécifiés sous S’applique à d’accéder à la connexion directe B2B.

- Bloquer l’accès : Empêche les utilisateurs et les groupes spécifiés sous S’applique à d’accéder à la connexion directe B2B. Le blocage de l’accès à tous les utilisateurs et groupes externes empêche également toutes vos applications internes d’être partagées via la connexion directe B2B.

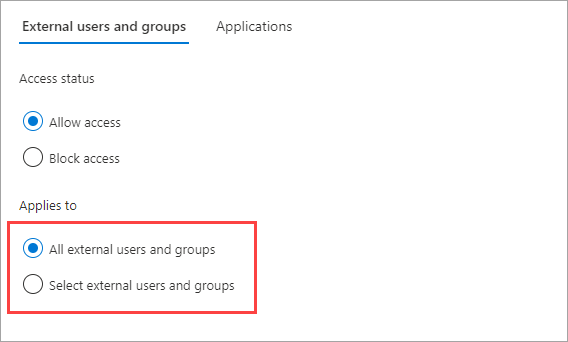

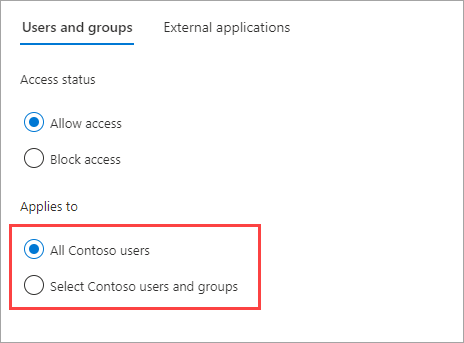

Sous S’applique à, sélectionnez l’une des options suivantes :

- Tous les utilisateurs et groupes externes : applique l’action que vous avez choisie sous Statut d’accès à tous les utilisateurs et groupes des organisations Microsoft Entra externes.

- Sélectionner des utilisateurs et des groupes externes : vous permet d’appliquer l’action que vous avez choisie sous État de l’accès à des utilisateurs et des groupes spécifiques au sein de l’organisation externe. Une licence Microsoft Entra ID P1 est requise sur le locataire que vous configurez.

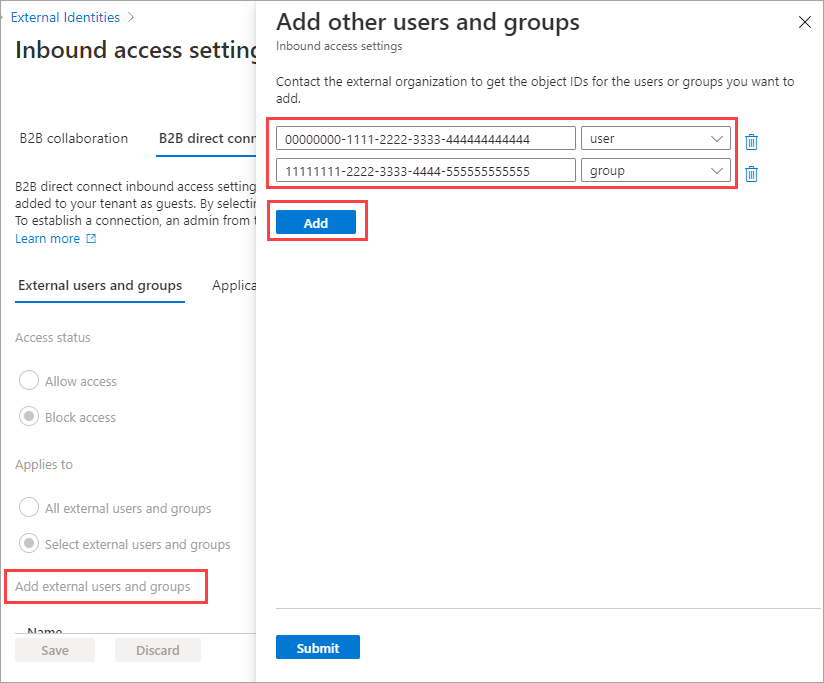

Si vous avez choisi Sélectionner des utilisateurs et des groupes externes, procédez comme suit pour chaque utilisateur ou groupe que vous souhaitez ajouter :

- Sélectionnez Ajouter des utilisateurs et groupes externes.

- Dans le volet Ajouter d’autres utilisateurs et groupes, entrez l’ID d’objet utilisateur ou l’ID d’objet de groupe dans la zone de recherche.

- Dans le menu en regard de la zone de recherche, choisissez utilisateur ou groupe.

- Sélectionnez Ajouter.

Remarque

Vous ne pouvez pas cibler des utilisateurs ou des groupes dans les paramètres par défaut entrants.

Lorsque vous avez terminé d’ajouter des utilisateurs et des groupes, sélectionnez Envoyer.

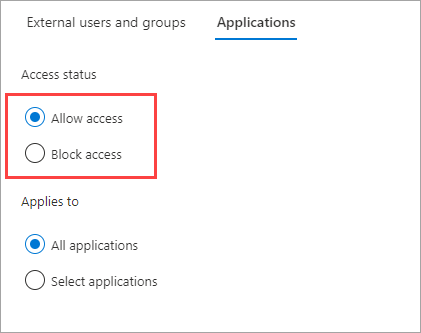

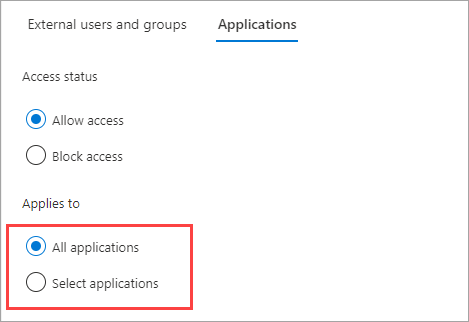

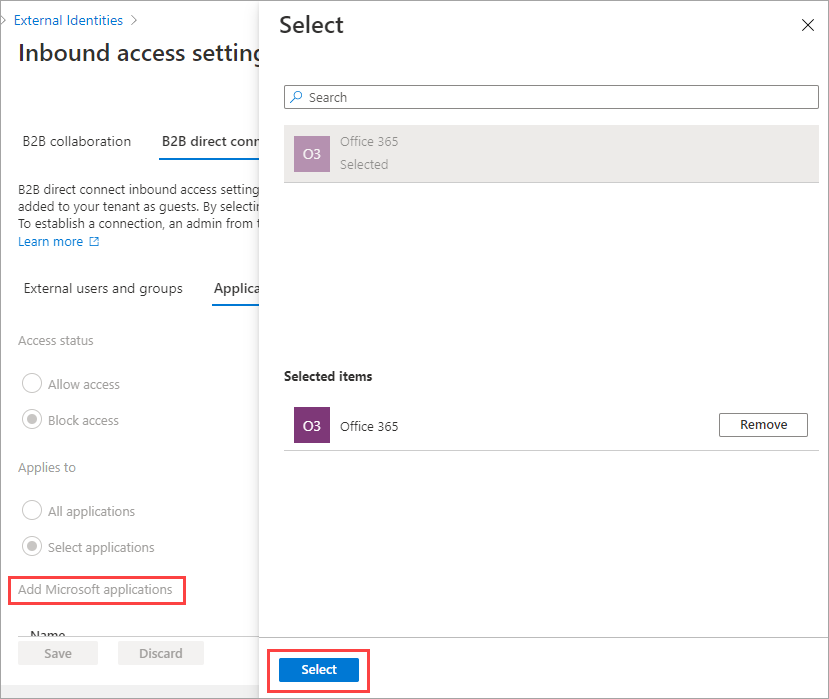

Sélectionnez l'onglet Applications.

Sous État de l’accès, sélectionnez l’une des options suivantes :

- Autoriser l’accès : Permet aux applications spécifiées sous S’applique à d’être accessibles aux utilisateurs de la connexion directe B2B.

- Bloquer l’accès : Empêche les applications spécifiées sous S’applique à d’être accessibles aux utilisateurs de la connexion directe B2B.

Sous S’applique à, sélectionnez l’une des options suivantes :

- Toutes les applications : applique l’action que vous avez choisie sous État de l’accès à toutes vos applications.

- Sélectionner des applications (nécessite un abonnement Microsoft Entra ID P1 ou P2) : vous permet d'appliquer l'action que vous avez choisie sous Statut d'accès à des applications spécifiques de votre organisation.

Si vous avez choisi Sélectionner des applications, procédez comme suit pour chaque application que vous souhaitez ajouter :

- Sélectionnez Ajouter des applications Microsoft.

- Dans le volet Applications, tapez le nom de l’application dans la zone de recherche et sélectionnez l’application dans les résultats de la recherche.

- Lorsque vous avez terminé de sélectionner des applications, choisissez Sélectionner.

Sélectionnez Enregistrer.

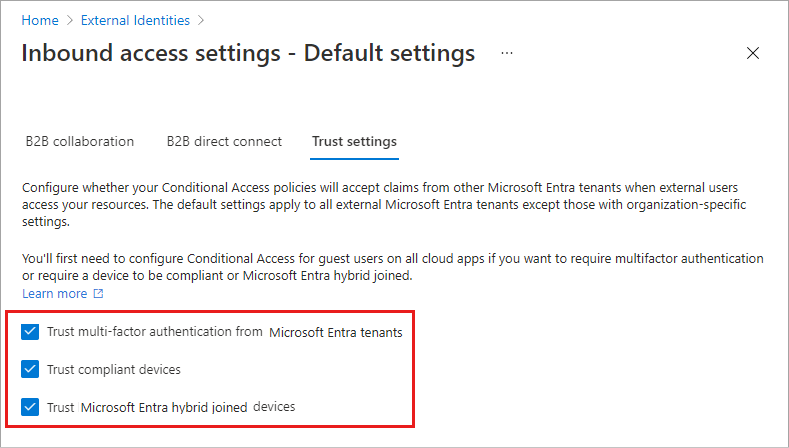

Pour modifier les paramètres de confiance entrants pour l’authentification multifacteur et l’état de l’appareil

Sélectionnez l’onglet Paramètres de confiance.

Si vous configurez les paramètres d’une organisation, sélectionnez l’une des options suivantes :

Paramètres par défaut : l’organisation utilise les paramètres configurés sous l’onglet paramètres Par défaut. Si des paramètres personnalisés ont déjà été configurés pour cette organisation, vous devez sélectionner Oui pour confirmer que vous souhaitez que tous les paramètres soient remplacés par les paramètres par défaut. Sélectionnez ensuite Enregistrer, puis ignorez les étapes restantes de cette procédure.

Personnaliser les paramètres : vous pouvez personnaliser les paramètres à appliquer pour cette organisation au lieu des paramètres par défaut. Poursuivez l’application des autres étapes de cette procédure.

Sélectionnez une ou plusieurs des options suivantes :

Approuver l’authentification multifacteur à partir des locataires Microsoft Entra : Cochez cette case si vos stratégies d’accès conditionnel nécessitent l’authentification multifacteur (MFA). Ce paramètre permet à vos stratégies d’accès conditionnel d’approuver les revendications MFA d’organisations externes. Lors de l'authentification, Microsoft Entra ID vérifie les informations d'identification d'un utilisateur pour confirmer que l'utilisateur a terminé l'authentification MFA. Si ce n’est pas le cas, une stimulation MFA est lancée dans le locataire d’origine de l’utilisateur.

Faire confiance aux appareils conformes : permet à vos stratégies d’accès conditionnel de faire confiance à des revendications de conformité d’appareils d’une organisation externe lorsque leurs utilisateurs accèdent à vos ressources.

Faire confiance aux appareils joints hybrides Microsoft Entra : permet à vos stratégies d’accès conditionnel de faire confiance aux revendications d’appareils joints hybrides Microsoft Entra provenant d’une organisation externe lorsque leurs utilisateurs accèdent à vos ressources.

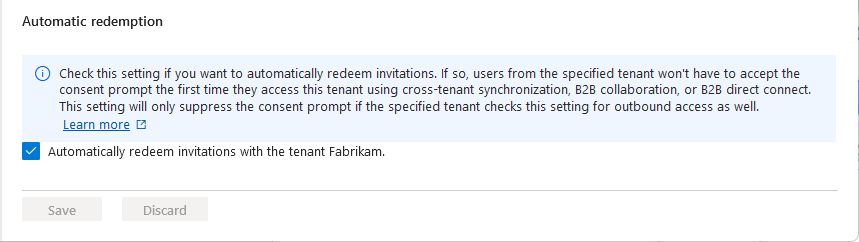

(Cette étape s’applique uniquement aux Paramètres de l’organisation uniquement.) Vérifiez l’option d’Échange automatique :

- Échanger automatiquement des invitations avec le client <client> : vérifiez ce paramètre si vous souhaitez utiliser automatiquement les invitations. Dans ce cas, les utilisateurs du client spécifié n’auront pas à accepter l’invite de consentement la première fois qu’ils accèdent à ce client à l’aide de la synchronisation entre clients, de la collaboration B2B ou de la connexion directe B2B. Ce paramètre supprime l’invite de consentement uniquement si le locataire spécifié coche également ce paramètre pour l’accès sortant.

Sélectionnez Enregistrer.

Notes

Quand vous configurez les paramètres d’une organisation, vous voyez l’onglet Synchronisation entre clients. Cet onglet ne s’applique pas à votre configuration de connexion directe B2B. En fait, cette fonctionnalité est utilisée par les organisations multilocataires pour permettre la collaboration B2B entre leurs locataires. Pour plus d’informations, consultez la documentation sur les organisations multilocataires.

Modifier les Paramètres d’accès sortants

Avec les paramètres sortants, vous sélectionnez les utilisateurs et les groupes externes qui pourront accéder aux applications internes que vous choisissez. Les étapes détaillées de modification des paramètres d’accès multilocataire sortants sont les mêmes, que vous configuriez les paramètres par défaut ou les paramètres spécifiques de l’organisation. Comme décrit dans cette section, accédez à l’onglet Par défaut ou à une organisation dans l’onglet Paramètres organisationnels, puis apportez vos modifications.

Connectez-vous au Centre d’administration de Microsoft Entra en tant qu’Administrateur de la sécurité.

Accédez à Identité>Identités externes>Paramètres d’accès multilocataire.

Accédez aux paramètres que vous souhaitez modifier :

Pour modifier les paramètres sortants par défaut, sélectionnez l’ongletParamètres par défaut et sous Paramètres d’accès sortants sélectionnez Modifier les valeurs sortantes par défaut.

Pour modifier les paramètres d’une organisation spécifique, sélectionnez l’onglet Paramètres organisationnels recherchez l’organisation dans la liste (ou ajoutez-en une), puis sélectionnez le lien dans la colonne Accès sortant.

Pour modifier les paramètres d’accès sortant

Sélectionnez l’onglet Connexion directe B2B.

Si vous configurez les paramètres d’une organisation, sélectionnez l’une des options suivantes :

Paramètres par défaut : l’organisation utilise les paramètres configurés sous l’onglet paramètres Par défaut. Si des paramètres personnalisés ont déjà été configurés pour cette organisation, vous devez sélectionner Oui pour confirmer que vous souhaitez que tous les paramètres soient remplacés par les paramètres par défaut. Sélectionnez ensuite Enregistrer, puis ignorez les étapes restantes de cette procédure.

Personnaliser les paramètres : vous pouvez personnaliser les paramètres de cette organisation, qui seront appliqués à cette organisation au lieu des paramètres par défaut. Poursuivez l’application des autres étapes de cette procédure.

Sélectionnez Utilisateurs et groupes.

Sous État de l’accès, sélectionnez l’une des options suivantes :

- Autoriser l’accès : Permet à vos utilisateurs et groupes spécifiés sous S’applique à d’accéder à la connexion directe B2B.

- Bloquer l’accès : Empêche vos utilisateurs et groupes spécifiés sous S’applique à d’accéder à la connexion directe B2B. Le blocage de l’accès à tous vos utilisateurs et groupes empêche également toutes vos applications externes d’être partagées via la connexion directe B2B.

Sous S’applique à, sélectionnez l’une des options suivantes :

- Tous <les utilisateurs> de votre organisation : applique l’action que vous avez choisie sous État de l’accès à tous vos utilisateurs et groupes.

- Sélectionnez les utilisateurs et les groupes de <votre organisation> (nécessite un abonnement Microsoft Entra ID P1 ou P2) : vous permet d'appliquer l'action que vous avez choisie sous Statut d'accès à des utilisateurs et des groupes spécifiques.

Si vous avez choisi Sélectionner <les utilisateurs et groupes>de votre organisation, procédez comme suit pour chaque utilisateur ou groupe que vous souhaitez ajouter :

- Sélectionnez Ajouter <les utilisateurs et les groupes> de votre organisation .

- Dans le volet Sélectionner, tapez le nom d’utilisateur ou le nom de groupe dans la zone de recherche.

- Une fois que vous avez fini de sélectionner les utilisateurs et groupes, choisissez Sélectionner.

Notes

Lorsque vous ciblez vos utilisateurs et groupes, vous ne pourrez pas sélectionner les utilisateurs qui ont configuré l’authentification par SMS. Cela est dû au fait que les utilisateurs qui ont des « informations d’identification fédérées » sur leur objet utilisateur sont bloqués pour empêcher les utilisateurs externes d’être ajoutés aux paramètres d’accès sortant. En guise de solution de contournement, vous pouvez utiliser l’API Microsoft Graph pour ajouter l’ID d’objet de l’utilisateur directement ou cibler un groupe auquel appartient l’utilisateur.

Sélectionnez Enregistrer.

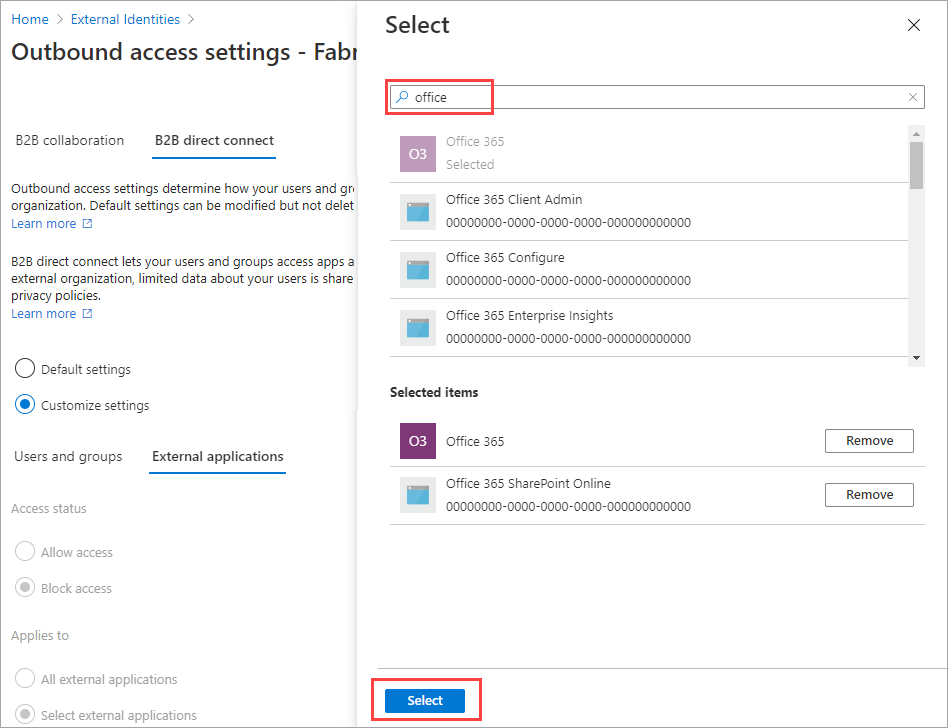

Sélectionnez l’onglet Applications externes.

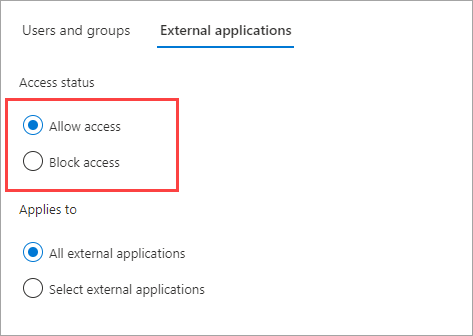

Sous État de l’accès, sélectionnez l’une des options suivantes :

- Autoriser l’accès : Permet aux applications spécifiées sous S’applique à d’être accessibles aux utilisateurs de la connexion directe B2B.

- Bloquer l’accès : Empêche les applications spécifiées sous S’applique à d’être accessibles aux utilisateurs de la connexion directe B2B.

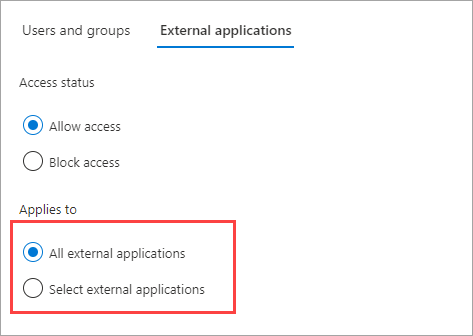

Sous S’applique à, sélectionnez l’une des options suivantes :

- Toutes les applications externes : applique l’action que vous avez choisie sous État de l’accès à toutes les applications externes.

- Sélectionner des applications (nécessite un abonnement Microsoft Entra ID P1 ou P2) : vous permet d'appliquer l'action que vous avez choisie sous Statut d'accès à des applications spécifiques.

Si vous avez choisi Sélectionner des applications externes, procédez comme suit pour chaque application que vous souhaitez ajouter :

- Sélectionnez Ajouter des applications Microsoft ou Ajouter d’autres applications.

- Dans le volet Applications, tapez le nom de l’application dans la zone de recherche et sélectionnez l’application dans les résultats de la recherche.

- Lorsque vous avez terminé de sélectionner des applications, choisissez Sélectionner.

Sélectionnez Enregistrer.

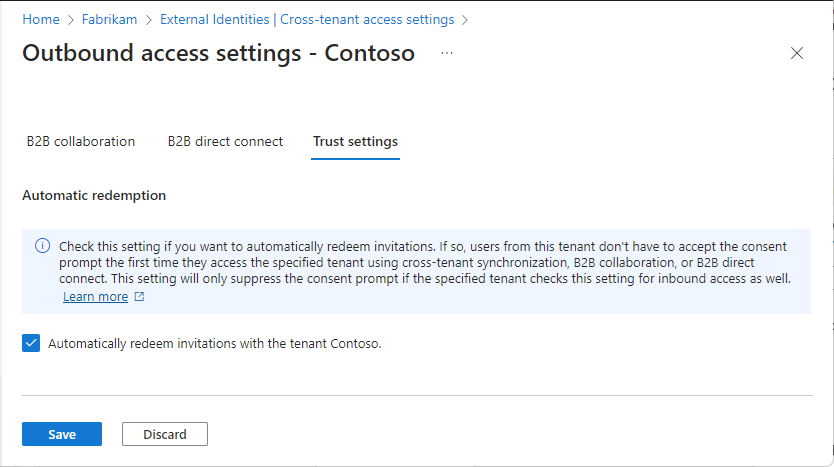

Pour modifier les paramètres d’approbation sortante

(Cette section s’applique uniquement aux paramètres organisationnels.)

Sélectionnez l’onglet Paramètres de confiance.

Examinez l’option d’échange automatique :

- Échanger automatiquement des invitations avec le client <client> : vérifiez ce paramètre si vous souhaitez utiliser automatiquement les invitations. Si c’est le cas, les utilisateurs du client spécifié n’auront pas à accepter l’invite de consentement la première fois qu’ils accèdent à ce client spécifié à l’aide de la synchronisation entre clients, de la collaboration B2B ou de la connexion directe B2B. Ce paramètre supprime l’invite de consentement uniquement si le locataire spécifié coche également ce paramètre pour l’accès entrant.

Sélectionnez Enregistrer.

Supprimer une organisation

Lorsque vous supprimez une organisation de vos Paramètres organisationnels, les paramètres d’accès multilocataire par défaut entrent en vigueur pour cette organisation.

Remarque

Si l’organisation est un fournisseur de services cloud pour votre organisation (la propriété isServiceProvider dans la configuration spécifique au partenaire Microsoft Graph a la valeur true), vous ne pouvez pas supprimer l’organisation.

Connectez-vous au Centre d’administration de Microsoft Entra en tant qu’Administrateur de la sécurité.

Accédez à Identité>Identités externes>Paramètres d’accès multilocataire.

Sélectionnez l’onglet Paramètres organisationnels.

Recherchez l’organisation dans la liste, puis sélectionnez l’icône de la corbeille sur cette ligne.

Étapes suivantes

Configurer les paramètres d’accès multilocataire pour la collaboration B2B