Note

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de changer d’annuaire.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de changer d’annuaire.

Cette page décrit comment Azure Databricks synchronise automatiquement les utilisateurs, les principaux de service et les groupes à partir de Microsoft Entra ID à l’aide de la gestion automatique des identités.

Vue d’ensemble de la gestion automatique des identités

La gestion automatique des identités vous permet d’ajouter en toute transparence des utilisateurs, des principaux de service et des groupes de Microsoft Entra ID dans Azure Databricks sans configurer une application dans l’ID Microsoft Entra. Lorsque la gestion automatique des identités est activée, vous pouvez rechercher directement des espaces de travail fédérés d’identité pour les utilisateurs d’ID d’entrée Microsoft, les principaux de service et les groupes, et les ajouter à votre espace de travail. Databricks utilise l’ID Microsoft Entra comme source d’enregistrement. Les modifications apportées aux appartenances aux groupes sont donc respectées dans Azure Databricks.

L’approvisionnement juste-à-temps (JIT) est toujours activé lorsque la gestion automatique des identités est activée et que vous ne pouvez pas la désactiver. Les nouveaux utilisateurs de Microsoft Entra ID sont automatiquement approvisionnés dans Azure Databricks lors de la première connexion. Consultez Provisionner automatiquement les utilisateurs (JIT).

Les utilisateurs peuvent également partager des tableaux de bord avec n’importe quel utilisateur, principal de service ou groupe dans Microsoft Entra ID. Lorsqu’ils sont partagés, ces utilisateurs, principaux de service et membres de groupes sont automatiquement ajoutés au compte Azure Databricks lors de la connexion. Ils ne sont pas ajoutés en tant que membres à l’espace de travail dans lequel se trouve le tableau de bord. Les membres de l’ID Microsoft Entra qui n’ont pas accès à l’espace de travail sont autorisés à accéder à une copie en affichage seule d’un tableau de bord publié avec des autorisations de données partagées. Pour plus d’informations sur le partage de tableaux de bord, consultez Partager un tableau de bord.

La gestion automatique des identités n’est pas prise en charge dans les espaces de travail fédérés sans identités. Pour plus d’informations sur la fédération d’identité, consultez Fédération des identités.

États des utilisateurs et des groupes

Lorsque la gestion automatique des identités est activée, les utilisateurs, les principaux de service et les groupes de Microsoft Entra ID sont visibles dans la console de compte et la page des paramètres d’administration de l’espace de travail. Leur état reflète leur activité et leur état entre l’ID Microsoft Entra et Azure Databricks :

| Statut | Signification |

|---|---|

| Inactif : aucune utilisation | Pour les utilisateurs et les principaux de services : identité dans Microsoft Entra ID qui ne s'est pas encore connecté(e) à Azure Databricks. Pour les groupes : le groupe n’a pas été ajouté à un espace de travail. |

| Actif | L’identité est active dans Azure Databricks. |

| Actif : supprimé de EntraID | Précédemment actif dans Azure Databricks et a été supprimé de l’ID Microsoft Entra. Azure Databricks désactive automatiquement ces utilisateurs lors de la prochaine synchronisation d’identité. Impossible de se connecter ou de s’authentifier auprès des API. |

| Désactivé | L’identité est désactivée dans l’ID Microsoft Entra ou Azure Databricks a automatiquement désactivé l’identité après la suppression de l’ID Microsoft Entra. Impossible de se connecter ou de s’authentifier auprès des API. |

Conseil / Astuce

En guise de meilleure pratique de sécurité, Databricks recommande de révoquer les jetons d’accès personnels pour les utilisateurs désactivés et actifs : supprimés des utilisateurs EntraID . Lorsque les utilisateurs sont supprimés de l’ID Microsoft Entra, Azure Databricks désactive automatiquement leurs comptes, mais ne révoque pas automatiquement les jetons.

Les identités gérées à l’aide de la gestion automatique des identités sont affichées comme externes dans Azure Databricks. Les identités externes ne peuvent pas être mises à jour à l’aide de l’interface utilisateur Azure Databricks.

Partage et attribution des autorisations aux identités Microsoft Entra ID

Lorsque la gestion automatique des identités est activée, vous pouvez sélectionner des utilisateurs et des principaux de service Microsoft Entra ID lors du partage ou de l’attribution d’autorisations dans Azure Databricks.

Pour les groupes d’ID Microsoft Entra, le comportement de partage diffère du type de ressource :

- Ressources au niveau du compte : les groupes sont disponibles lors du partage ou de l’attribution d’autorisations aux ressources au niveau du compte, telles que Databricks Apps, Unity Catalog objects, AI/BI dashboards, Genie spaces et workspace assignment.

- Ressources au niveau de l’espace de travail : pour partager des ressources au niveau de l’espace de travail (telles que des blocs-notes, des travaux, des entrepôts SQL, des alertes et des fichiers) avec des groupes d’ID Microsoft Entra, les administrateurs de l’espace de travail doivent d’abord ajouter directement le groupe à l’espace de travail.

Gestion automatique des identités et approvisionnement SCIM

Lorsque la gestion automatique des identités est activée, tous les utilisateurs, groupes et appartenances aux groupes se synchronisent à partir de l’ID Microsoft Entra vers Azure Databricks afin que le provisionnement SCIM n’est pas nécessaire. Si vous conservez l’application d’entreprise SCIM en parallèle, l’application SCIM continue de gérer les utilisateurs et les groupes configurés dans l’application d’entreprise Microsoft Entra ID. Il ne gère pas les identités d’ID Microsoft Entra qui n’ont pas été ajoutées à l’aide du provisionnement SCIM.

Databricks recommande d’utiliser la gestion automatique des identités. L’approvisionnement SCIM nécessite le rôle Administrateur d’application cloud et une application Microsoft Entra ID distincte. Le tableau ci-dessous compare les fonctionnalités de gestion automatique des identités aux fonctionnalités d’approvisionnement SCIM.

| Fonctionnalités | Gestion automatique des identités | Approvisionnement SCIM |

|---|---|---|

| Synchroniser les utilisateurs | ✓ | ✓ |

| Groupes de synchronisation | ✓ | ✓ (Membres directs uniquement) |

| Synchroniser des groupes imbriqués | ✓ | |

| Synchroniser les principaux de service | ✓ | |

| Disponible par défaut dans Azure Databricks | ✓ | |

| Fonctionne avec toutes les éditions de Microsoft Entra ID | ✓ | |

| Disponible sans rôles d’administrateur d’ID Microsoft Entra | ✓ | |

| Nécessité d’une fédération d’identités | ✓ |

ID externe Azure Databricks et ID d’objet Microsoft Entra ID

Azure Databricks utilise l’ID ObjectId Microsoft Entra comme lien faisant autorité pour synchroniser les identités et les appartenances aux groupes, et met automatiquement à jour le externalId champ pour qu’il corresponde ObjectId au flux périodique quotidien. Databricks recommande contre le mélange des méthodes d’approvisionnement. L’ajout de la même identité par le biais de la gestion automatique des identités et du provisionnement SCIM entraîne des doublons d’entrées et des conflits d’autorisations. Utilisez la gestion automatique des identités comme source unique de vérité, avec des appartenances de groupe qui reflètent l’ID Microsoft Entra.

Vous pouvez fusionner ces identités en double en fournissant leur ID externe dans Azure Databricks. Utilisez l'API Account Users, Account Service Principals, ou Account Groups pour mettre à jour le principal afin d'ajouter son ID Microsoft Entra dans le champ objectId.

Puisque la externalId peut être mise à jour au fil du temps, Azure Databricks recommande vivement de ne pas utiliser de flux de travail personnalisés qui dépendent du champ externalId.

Fonctionnement de la synchronisation de l’appartenance au groupe

Lorsque la gestion automatique des identités est activée, Azure Databricks actualise les appartenances aux groupes d’utilisateurs à partir de Microsoft Entra ID pendant les activités qui déclenchent des vérifications d’authentification et d’autorisation, par exemple, les connexions de navigateur, l’authentification par jeton ou les exécutions de travaux. Cela garantit que les autorisations basées sur des groupes dans Azure Databricks restent synchronisées avec les modifications apportées à l’ID Microsoft Entra.

Quand Azure Databricks actualise les appartenances aux groupes, il récupère les appartenances de groupe transitives (imbriquées) depuis Microsoft Entra ID. Cela signifie que si un utilisateur est membre du groupe A et que le groupe A est membre du groupe B, Azure Databricks reconnaît l’utilisateur comme étant membre des deux groupes. Azure Databricks récupère uniquement les membres des groupes qui ont été ajoutés à Azure Databricks. Elle ne synchronise pas ou ne reconstruit pas la hiérarchie de groupe parent complète à partir de l’ID Microsoft Entra.

Azure Databricks actualise les appartenances de groupe selon différentes planifications en fonction de l’activité :

- Connexions du navigateur : les appartenances aux groupes se synchronisent si plus de 5 minutes sont passées depuis la dernière synchronisation

- Autres activités (par exemple, l’authentification par jeton ou les travaux en cours d’exécution) : les appartenances au groupe se synchronisent si plus de 40 minutes sont passées depuis la dernière synchronisation

Groupes imbriqués et principaux de service

Lorsque la gestion automatique des identités est activée, les membres de groupes imbriqués héritent des autorisations des groupes approvisionnés. Les autorisations attribuées à un groupe parent s’appliquent à tous les utilisateurs et principaux de service qui appartiennent au groupe, y compris ceux ajoutés directement au groupe et ceux qui appartiennent à des appartenances de groupe imbriquées. Toutefois, les groupes imbriqués et les principaux de service d’un groupe ne sont pas automatiquement référencés dans le compte, à l’exception du partage de tableaux de bord.

Visibilité du groupe imbriqué

Les groupes imbriqués sont visibles dans Azure Databricks. Considérez un groupe enfant, Group-Cqui est membre d’un groupe parent, Group-P. Si vous ajoutez Group-P à un espace de travail, toutes les identités dans les deux Group-P et Group-C ont accès à l’espace de travail. Dans les interfaces utilisateur d’administrateur de compte et d’espace de travail, Group-C apparaît en tant que membre Group-P dans la page de détails des membres du groupe. Seul le premier niveau d’imbrication apparaît sur la page de détails du groupe.

Considérations relatives aux groupes imbriqués

- Accès à l’espace de travail : les groupes imbriqués et les principaux de service n’ont pas besoin d’être directement ajoutés à un espace de travail pour accéder. Si un groupe parent est ajouté à un espace de travail, tous les membres de ce groupe peuvent accéder à l’espace de travail.

- Ressources au niveau du compte : les groupes sont disponibles lors du partage ou de l’attribution d’autorisations aux ressources au niveau du compte, telles que Databricks Apps, Unity Catalog objects, AI/BI dashboards, Genie spaces et workspace assignment.

- Limites des groupes de comptes et des principaux de service : Les groupes imbriqués et les principaux de service qui ne sont pas directement provisionnés dans le groupe de compte ne sont pas pris en compte dans les limites des groupes de comptes. Seuls les groupes explicitement configurés dans le compte sont pris en compte dans les limites.

Par exemple, dans Microsoft Entra ID, vous disposez de la structure de groupe suivante :

-

Marketing-All(groupe parent)-

Marketing-US(groupe enfant) -

Marketing-EU(groupe enfant) -

Marketing-APAC(groupe enfant)

-

Si un administrateur d’espace de travail ajoute Marketing-All à son espace de travail :

- Accès accordé : tous les membres de

Marketing-Allainsi que ceux de ses groupes enfants (Marketing-US,Marketing-EU,Marketing-APAC) peuvent accéder à l’espace de travail. Par exemple, les utilisateurs et les principaux de service dansMarketing-APACpeuvent s’authentifier et utiliser l’espace de travail. - Approvisionnement de compte : seul le compte

Marketing-Allest provisionné sur Azure Databricks et est pris en compte dans les limites du groupe de comptes. Les groupes enfants ne comptent pas dans les limites, sauf si vous les provisionnez explicitement. - Ressources au niveau du compte :

Marketing-Allet tous ses groupes enfants (Marketing-US,Marketing-EU,Marketing-APAC) sont disponibles lors du partage ou de l’attribution d’autorisations à des ressources au niveau du compte, telles que des tableaux de bord et des objets dans le catalogue Unity.

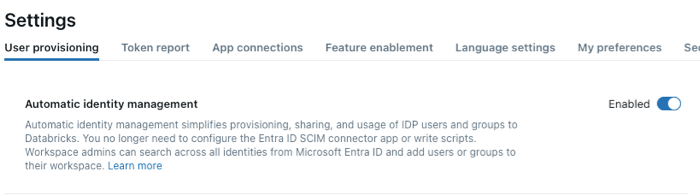

Activer la gestion automatique des identités

La gestion automatique des identités est activée par défaut pour les comptes créés après le 1er août 2025. Les administrateurs de compte peuvent activer la gestion automatique des identités dans la console de compte.

En tant qu’administrateur de compte, connectez-vous à la console de compte.

Dans la barre latérale, cliquez sur Sécurité.

Sous l’onglet Attribution d’utilisateurs, activez la gestion automatique des identités à Activé.

Les modifications prennent cinq à dix minutes.

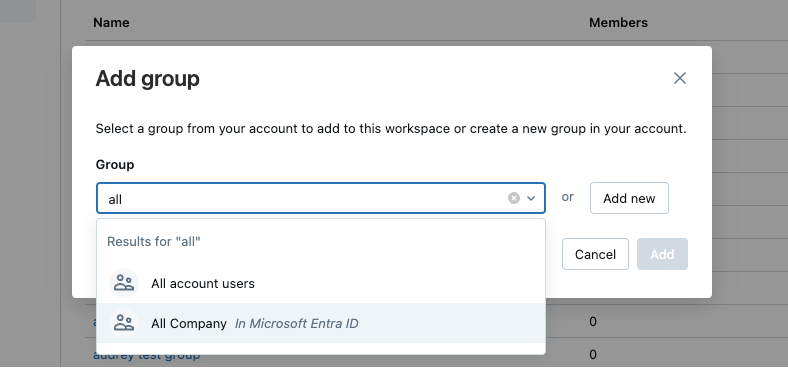

Une fois votre compte activé, ajoutez et supprimez des utilisateurs, des principaux de service et des groupes de l’ID Microsoft Entra, suivez les instructions ci-dessous :

- Ajouter des utilisateurs à votre compte

- Ajouter des principaux de service à votre compte

- Ajouter des groupes à votre compte

Désactiver la gestion automatique des identités

Lorsque la gestion automatique des identités est désactivée :

- Les utilisateurs et les principaux de service restent : ils conservent l’accès, mais ne sont plus synchronisés avec l’ID Microsoft Entra. Vous pouvez supprimer ou désactiver manuellement les utilisateurs et les principaux de service dans la console de compte après avoir désactivé la gestion automatique des identités.

- Les groupes perdent l’appartenance : les groupes restent dans Azure Databricks, mais tous les membres du groupe sont supprimés.

- Aucune synchronisation avec l’ID Microsoft Entra : les modifications apportées à l’ID Microsoft Entra (telles que les suppressions d’utilisateurs ou les mises à jour de groupe) ne sont pas reflétées dans Azure Databricks.

- Aucun héritage d’autorisation : les utilisateurs gérés par la gestion automatique des identités ne peuvent pas hériter des autorisations des groupes parents. Cela affecte les modèles d’autorisation imbriqués basés sur un groupe.

Si vous envisagez de désactiver la gestion automatique des identités, Databricks recommande de configurer l’approvisionnement SCIM à l’avance en tant que secours. SCIM peut ensuite prendre en charge la synchronisation d’identité et de groupe.

- En tant qu’administrateur de compte, connectez-vous à la console de compte.

- Dans la barre latérale, cliquez sur Sécurité.

- Sous l’onglet Attribution d’utilisateurs , activez la gestion automatique des identitéssur Désactivé.

Auditer les événements de gestion automatique des identités

Lorsque la gestion automatique des identités est activée, vous pouvez utiliser les journaux d’audit pour suivre les opérations d’identité effectuées par le processus AIM.

Balises du journal d’audit pour les événements AIM

AIM utilise des événements de journal d’audit existants, mais ajoute des balises pour identifier les opérations effectuées automatiquement par le processus de synchronisation d’identité :

-

point de terminaison : « autoUserCreation » : indique que l’événement a été émis à partir du processus AIM. Cette balise apparaît sur les opérations utilisateur (

add, ,activateUserdeactivateUser,updateUser), opérations de groupe (createGroup,updateGroup,removeGroup) et opérations d’appartenance au groupe (addPrincipalToGroup,removePrincipalFromGroup). -

groupMembershipType : « IdentityProvider » : apparaît sur les opérations d’appartenance au groupe (

addPrincipalToGroup,removePrincipalFromGroup) pour indiquer que l’appartenance au groupe a été synchronisée à partir de l’ID Microsoft Entra.

Interroger les événements d’audit AIM

Vous pouvez interroger la system.access.audit table pour suivre les opérations AIM. Par exemple:

Suivre les connexions utilisateur :

SELECT

DISTINCT user_identity.email

FROM

system.access.audit

WHERE

action_name = "aadBrowserLogin"

Suivre les utilisateurs créés par AIM :

SELECT

request_params.targetUserName,

event_time

FROM

system.access.audit

WHERE

action_name = "add"

AND request_params.endpoint = "autoUserCreation"

Effectuez le suivi des appartenances aux groupes synchronisées à partir de l’ID Entra :

SELECT

request_params.targetGroupName,

request_params.targetUserName,

event_time

FROM

system.access.audit

WHERE

action_name IN ("addPrincipalToGroup", "removePrincipalFromGroup")

AND request_params.groupMembershipType = "IdentityProvider"

Pour découvrir plus d’informations sur la table system.access.audit, consultez Référence de la table du système du journal d’audit.