Migrer vers Microsoft Sentinel avec l’expérience de migration SIEM

Migrez votre SIEM vers Microsoft Sentinel pour tous vos cas d'utilisation en matière de surveillance de la sécurité. L'assistance automatisée de l'expérience SIEM Migration simplifie votre migration.

Ces fonctionnalités sont actuellement incluses dans l'expérience de migration SIEM :

Splunk

- L’expérience se concentre sur la migration de la surveillance de sécurité Splunk vers Microsoft Sentinel.

- L'expérience ne prend en charge que la migration des détections Splunk vers les règles d'analyse Microsoft Sentinel.

Prérequis

Les éléments suivants doivent être fournis par le SIEM source :

Splunk

- L'expérience de migration est compatible avec les éditions Splunk Enterprise et Splunk Cloud.

- Un rôle d'administrateur Splunk est nécessaire pour exporter toutes les alertes Splunk. Pour plus d’informations, consultez Accès utilisateur en fonction du rôle Splunk.

- Exportez les données historiques de Splunk vers les tables appropriées de l'espace de travail Log Analytics. Pour plus d’informations, consultez Exporter des données historiques à partir de Splunk

Vous avez besoin des éléments suivants sur la cible, Microsoft Sentinel :

- L'expérience de migration SIEM déploie des règles d'analyse. Cette capacité nécessite le rôle Contributeur Microsoft Sentinel. Pour plus d’informations, consultez Autorisations dans Microsoft Sentinel.

- Ingérer dans Microsoft Sentinel les données de sécurité précédemment utilisées dans votre SIEM source. Installez et activez les connecteurs de données prêts à l’emploi (OOTB) pour qu’ils correspondent à votre patrimoine de surveillance de la sécurité de votre SIEM source.

- Si les connecteurs de données ne sont pas encore installés, recherchez la solution appropriée dans le Hub de contenu.

- Si aucun connecteur de données n'existe, créez un pipeline d'ingestion personnalisé.

Pour plus d’informations, voir Découvrir et gérer le contenu prêt à l’emploi de Microsoft Sentinel ou Ingestion des données et transformation personnalisées.

Traduire les règles de détection Splunk

Le langage de traitement des recherches (SPL) est au cœur des règles de détection de Splunk. L'expérience de migration SIEM traduit systématiquement SPL en langage de requête Kusto (KQL) pour chaque règle Splunk. Examinez attentivement les traductions et procédez aux ajustements nécessaires pour que les règles migrées fonctionnent comme prévu dans votre espace de travail Microsoft Sentinel. Pour plus d’informations sur les concepts importants dans la traduction de règles de détection, consultez migrer des règles de détection Splunk.

Fonctionnalités actuelles :

- Traduire des requêtes simples à partir d'une seule source de données

- Traductions directes répertoriées dans l’article, Splunk à Kusto aide-mémoire

- Révision des erreurs de la requête traduite avec possibilité d'édition pour gagner du temps dans le processus de traduction des règles de détection

- Les requêtes traduites présentent un état de complétude avec des états de traduction

Voici quelques-unes des priorités qui sont importantes pour nous alors que nous continuons à développer la technologie de traduction :

- Prise en charge de la traduction de Common Information Model (CIM) de Splunk vers le modèle d'information de sécurité avancé (ASIM) de Microsoft Sentinel

- Prise en charge des macros Splunk

- Prise en charge des recherches Splunk

- Traduction d’une logique de corrélation complexe qui interroge et met en corrélation des événements dans plusieurs sources de données

Démarrer l’expérience de migration SIEM

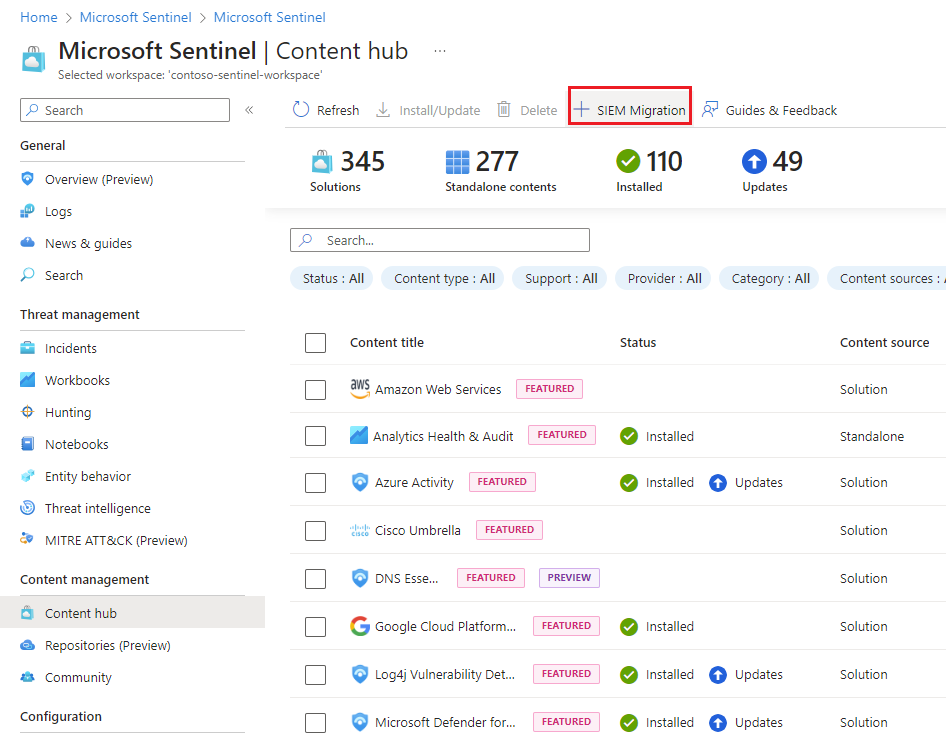

Accédez à Microsoft Sentinel, dans le Portail Azure, sous Gestion du contenu, sélectionnez Hub de contenu.

Sélectionnez Migration SIEM.

Télécharger les détections Splunk

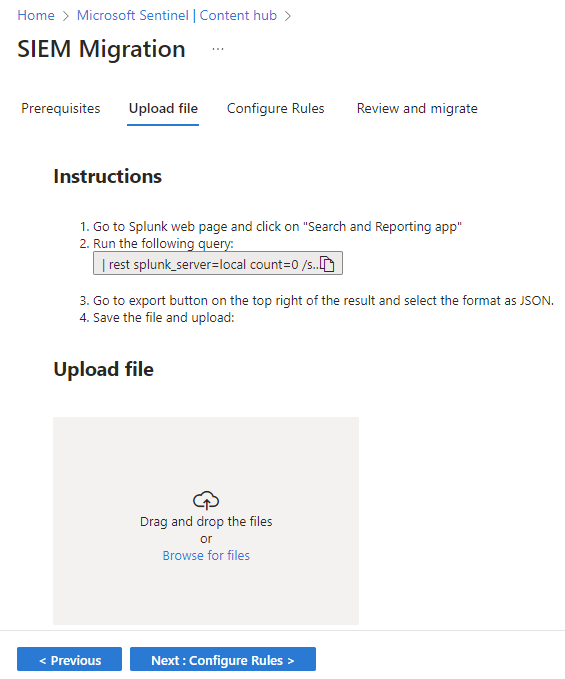

Dans Splunk Web, sélectionnez Rechercher et créer des rapports dans le volet Applications.

Exécutez la requête suivante :

| rest splunk_server=local count=0 /services/saved/searches | search disabled=0 | table title,search ,*Sélectionnez le bouton d'exportation et choisissez le format JSON.

Enregistrez le fichier.

Téléchargez le fichier Splunk JSON exporté.

Remarque

L'exportation Splunk doit être un fichier JSON valide et la taille du téléchargement est limitée à 50 Mo.

Configurer des règles

Sélectionnez Configurer les règles.

Examinez l'analyse de l'exportation Splunk.

- Nom est le nom de la règle de détection Splunk d’origine.

- Type de traduction indique si une règle d’analyse OOTB Sentinel correspond à la logique de détection de Splunk.

- État de la traduction a les valeurs suivantes :

- Les requêtes Entièrement traduites dans cette règle ont été entièrement traduites en KQL

- Les requêtes Partiellement traduites dans cette règle n’ont pas été entièrement traduites en KQL

- Non traduit indique une erreur dans la traduction

- Traduit manuellement quand une règle est examinée et enregistrée

Remarque

Vérifier le schéma des types de données et des champs utilisés dans la logique des règles. Microsoft Sentinel Analytics exige que le type de données soit présent dans l'espace de travail Log Analytics avant que la règle ne soit activée. Il est également important que les champs utilisés dans la requête soient exacts pour le schéma de type de données défini.

Mettez en surbrillance une règle pour résoudre la traduction et sélectionnez Modifier. Lorsque vous êtes satisfait des résultats, sélectionnez Enregistrer les modifications.

Activez le bouton bascule Prêt à déployer pour les règles d’analyse que vous souhaitez déployer.

Une fois la révision terminée, sélectionnez Vérifier et migrer.

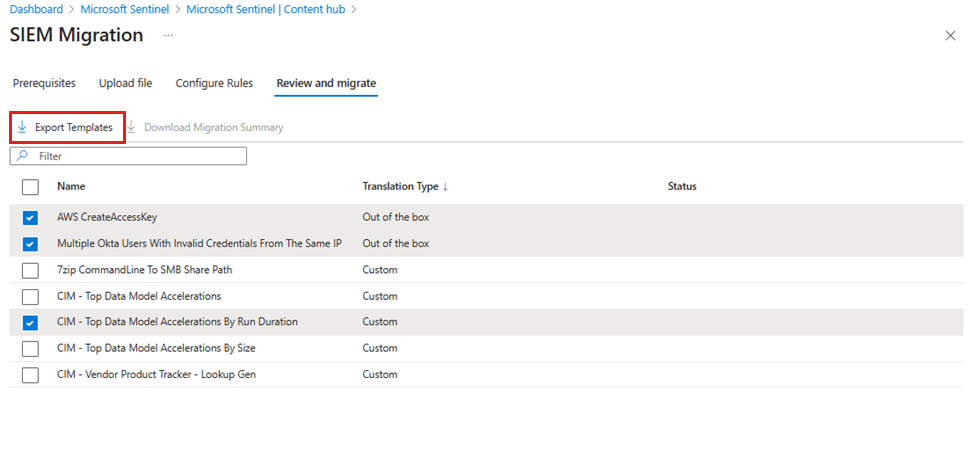

Déployer les règles Analytics

Sélectionnez Déployer.

Type de traduction Ressource déployée Prête à l’emploi Les solutions correspondantes du Hub de contenu qui contiennent les modèles de règles d’analyse correspondants sont installées. Les règles correspondantes sont déployées en tant que règles d’analyse actives dans l’état désactivé.

Pour plus d’informations, consultez Gérer les modèles de règles d’analyse.Personnalisée Les règles sont déployées en tant que règles d’analyse actives dans l’état désactivé. (Facultatif) Choisissez des règles d’analyse et sélectionnez Exporter des modèles pour les télécharger en tant que modèles ARM et les utiliser dans vos processus de déploiement CI/CD ou personnalisés.

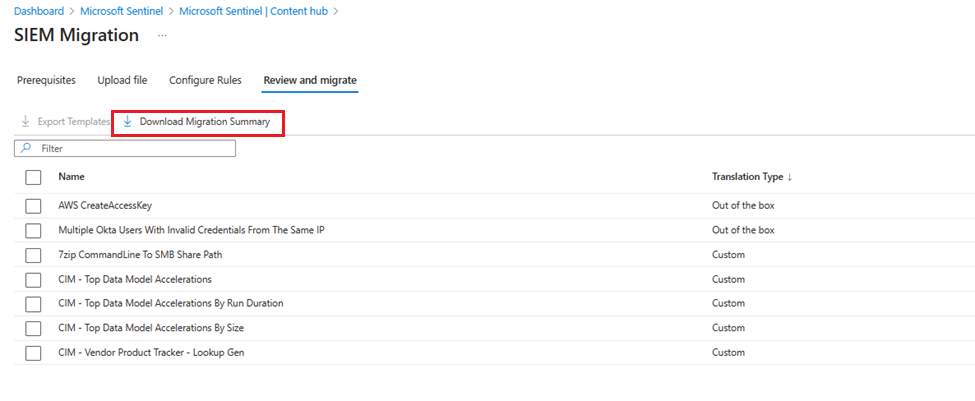

Avant de quitter l’expérience de migration SIEM, sélectionnez Télécharger le résumé de migration pour conserver un résumé du déploiement d’analyse.

Valider et activer les règles

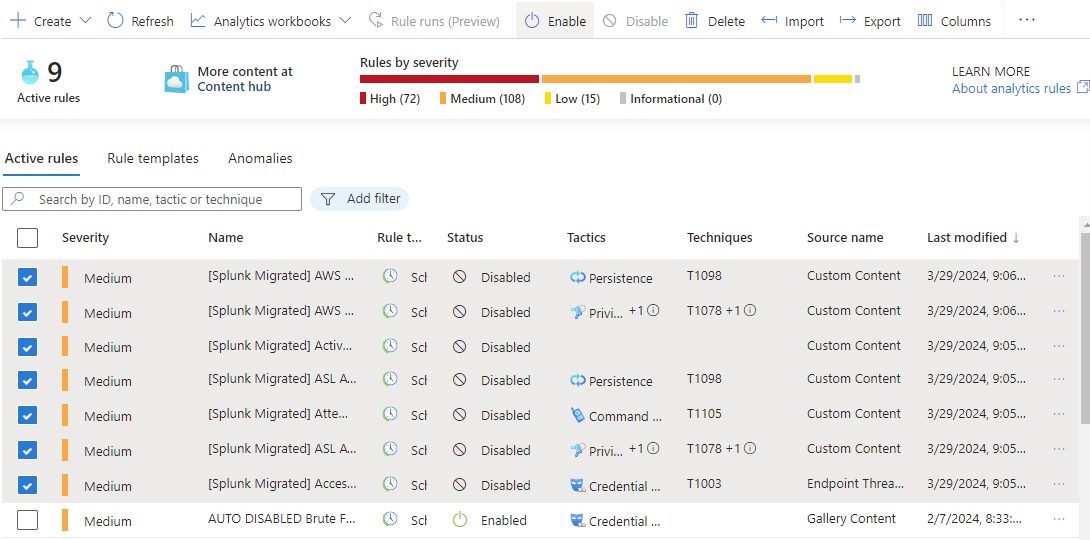

Affichez les propriétés des règles déployées à partir de Microsoft Sentinel Analytics.

- Toutes les règles migrées sont déployées avec le préfixe [Splunk Migrated].

- Toutes les règles migrées sont désactivées.

- Dans la mesure du possible, les propriétés suivantes sont conservées dans l'exportation Splunk :

Severity

queryFrequency

queryPeriod

triggerOperator

triggerThreshold

suppressionDuration

Activez les règles après les avoir examinées et vérifiées.

Étape suivante

Dans cet article, vous avez appris à utiliser l'expérience de migration SIEM.

Commentaires

Prochainement : Tout au long de l'année 2024, nous supprimerons progressivement les GitHub Issues en tant que mécanisme de retour d'information pour le contenu et nous les remplacerons par un nouveau système de retour d'information. Pour plus d’informations, voir: https://aka.ms/ContentUserFeedback.

Soumettre et afficher des commentaires pour