Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Cet article décrit la configuration requise pour installer le capteur Microsoft Defender pour Identity v3.x.

Limitations de la version du capteur

Avant d’activer le capteur Defender pour Identity v3.x, notez que v3.x :

- Ne prend pas en charge l’intégration VPN.

- Ne prend pas en charge les notifications syslog.

- Présente des limitations en ce qui concerne l’utilisation de Azure ExpressRoute. Pour plus d’informations, consultez Azure ExpressRoute pour Microsoft 365.

Configuration requise pour le serveur

Avant d’activer le capteur Defender pour Identity v3.x, assurez-vous que le serveur sur lequel vous activez le capteur :

- Defender pour point de terminaison est déployé. Le composant antivirus Microsoft Defender peut être en mode actif ou passif.

- Aucun capteur Defender pour Identity v2.x n’est déjà déployé.

- Exécute Windows Server 2019 ou version ultérieure.

- Inclut la mise à jour cumulative d’octobre 2025 ou ultérieure .

Conditions d'octroi de licence

Le déploiement de Defender pour Identity nécessite l’une des licences Microsoft 365 suivantes :

- Enterprise Mobility + Security E5 (EMS E5/A5)

- Microsoft 365 E5 (Microsoft E5/A5/G5)

- Sécurité Microsoft 365 E5/A5/G5/F5*

- Microsoft 365 F5 Sécurité + Conformité*

Les deux licences F5 nécessitent Microsoft 365 F1/F3 ou Office 365 F3 et Enterprise Mobility + Security E3. Achetez des licences dans le portail Microsoft 365 ou via des licences Cloud Solution Partner (CSP). Pour plus d’informations, consultez FAQ sur les licences et la confidentialité.

Conditions requises pour les rôles et les autorisations

Pour créer votre espace de travail Defender pour Identity, vous avez besoin d’un locataire Microsoft Entra ID.

Vous devez être administrateur de la sécurité ou disposer des autorisations RBAC unifiées suivantes :

System settings (Read and manage)Security settings (All permissions)

Besoins en mémoire

Le tableau suivant décrit la mémoire requise sur le serveur utilisé pour le capteur Defender pour Identity, en fonction du type de virtualisation que vous utilisez :

| Machine virtuelle en cours d’exécution sur | Description |

|---|---|

| Hyper-V | Vérifiez que l’option Activer la mémoire dynamique n’est pas activée pour la machine virtuelle. |

| Vmware | Vérifiez que la quantité de mémoire configurée et la mémoire réservée sont identiques, ou sélectionnez l’option Réserver toute la mémoire invité (tout verrouillé) dans les paramètres de la machine virtuelle. |

| Autre hôte de virtualisation | Reportez-vous à la documentation fournie par le fournisseur pour vous assurer que la mémoire est toujours entièrement allouée aux machines virtuelles. |

Importante

Lors de l’exécution en tant que machine virtuelle, allouez toujours toute la mémoire à la machine virtuelle.

La version 3 du capteur empêche le capteur de surutilisation du processeur ou de la mémoire en limitant l’utilisation du processeur à 30 % et l’utilisation de la mémoire à 1,5 Go. Toutefois, si Falcon Identity utilise déjà des ressources système substantielles, le contrôleur de domaine peut toujours rencontrer des contraintes de performances.

Configurer l’audit RPC

L’application de la balise d’audit RPC du capteur unifié à un appareil améliore la visibilité de la sécurité et déverrouille davantage de détections d’identité. Une fois appliquée, la configuration est appliquée sur tous les appareils existants et futurs qui correspondent aux critères de la règle. La balise est visible dans l’inventaire des appareils pour les fonctionnalités de transparence et d’audit.

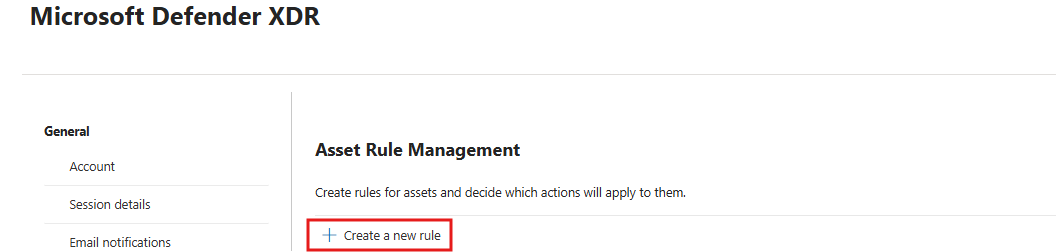

Dans le portail Microsoft Defender, accédez à : Paramètres > système > Microsoft Defender XDR > Gestion des règles de ressources.

Sélectionnez Créer une règle.

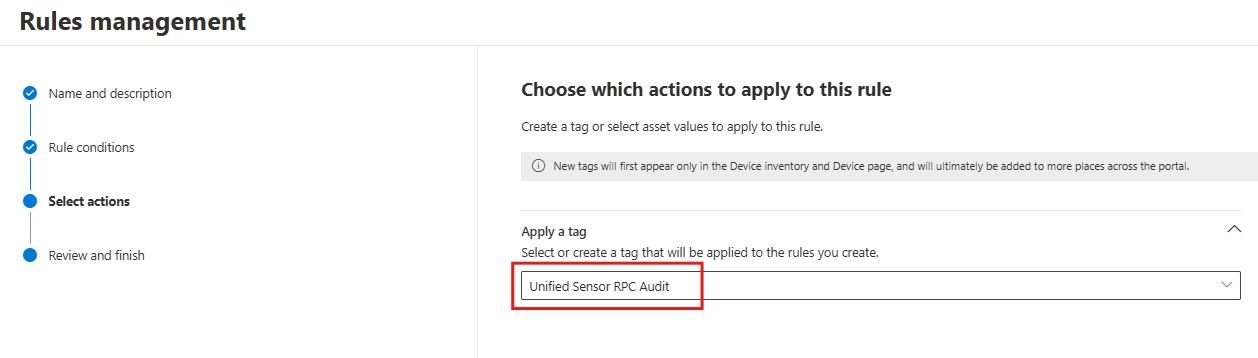

Dans le panneau latéral :

- Entrez un nom de règle et une description.

- Définissez des conditions de règle à l’aide

Device namede ,DomainouDevice tagpour cibler les machines souhaitées. Ciblez les contrôleurs de domaine avec le capteur v3.x installé. - Assurez-vous que le capteur Defender pour Identity v3.x est déjà déployé sur les appareils sélectionnés.

Ajoutez la balise d’audit RPC du capteur unifié aux appareils sélectionnés.

Sélectionnez Suivant pour passer en revue et terminer la création de la règle, puis sélectionnez Envoyer. L’application de la règle peut prendre jusqu’à une heure.

Supprimer l’audit RPC d’un appareil

Pour désactiver un appareil de cette configuration, supprimez la règle de ressource ou modifiez les conditions de la règle afin que l’appareil ne correspond plus.

Remarque

Jusqu’à une heure peuvent être nécessaires pour que les modifications soient reflétées dans le portail.

En savoir plus sur les règles de gestion des ressources.

Configurer l’audit des événements Windows

Defender pour Identity utilise les entrées du journal des événements Windows pour détecter des activités spécifiques. Ces données sont utilisées dans différents scénarios de détection et peuvent être utilisées dans des requêtes de repérage avancées. Pour une protection et une surveillance optimales, assurez-vous que la collection d’événements Windows est correctement configurée.

Si vous ne sélectionnez pas la configuration automatique de l’audit Windows, vous devez configurer l’audit des événements Windows manuellement ou à l’aide de PowerShell.

Configurations recommandées pour des performances optimales

Nous vous recommandons de vous assurer que ces éléments sont correctement configurés pour des performances optimales.

- Définissez l’option d’alimentation de l’ordinateur exécutant le capteur Defender pour Identity sur Hautes performances.

- Synchronisez l’heure sur les serveurs et les contrôleurs de domaine où vous installez le capteur à moins de cinq minutes les uns des autres.

- Ce capteur utilise l’identité système locale du serveur pour les actions Active Directory et de réponse. Si vous avez configuré un compte de service administré de groupe (gMSA) pour une version antérieure du capteur, veillez à supprimer gMSA. Si gMSA est activé, les actions de réponse ne fonctionnent pas. Dans les environnements qui utilisent des capteurs v2 et v3, utilisez des comptes système locaux pour tous vos capteurs.

Tester vos prérequis

Nous vous recommandons d’exécuter le script Test-MdiReadiness.ps1 pour tester et voir si votre environnement a les prérequis nécessaires.

Le script Test-MdiReadiness.ps1 est également disponible à partir de Microsoft Defender XDR, dans la page Outils Identités > (préversion).