Accès conditionnel : Exiger une force d’authentification pour les utilisateurs externes

La force de l’authentification est un contrôle d’accès conditionnel qui vous permet de définir une combinaison spécifique de méthodes d’authentification multifacteur (MFA) qu’un utilisateur externe doit suivre pour accéder à vos ressources. Ce contrôle est particulièrement utile pour restreindre l’accès externe aux applications sensibles de votre organisation. Par exemple, vous pouvez créer une stratégie d’accès conditionnel, exiger une force d’authentification résistante au hameçonnage dans la stratégie, et l’affecter aux invités et aux utilisateurs externes.

Microsoft Entra ID fournit trois forces d’authentification intégrées :

- Force de l’authentification multifacteur

- Force de l’authentification multifacteur sans mot de passe

- Force de l’authentification multifacteur résistante au hameçonnage

Vous pouvez utiliser l’une des forces intégrées ou créer une force d’authentification personnalisée basée sur les méthodes d’authentification que vous souhaitez exiger.

Dans les scénarios d’utilisateur externe, les méthodes d’authentification multifacteur qu’un locataire de ressource peut accepter varient selon que l’utilisateur termine l’authentification multifacteur dans son locataire domestique ou dans le locataire de ressource. Pour plus de détails, consultez Force d’authentification de l’accès conditionnel.

Remarque

Actuellement, vous pouvez uniquement appliquer des stratégies de force d’authentification aux utilisateurs externes qui s’authentifient auprès de Microsoft Entra ID. Pour les utilisateurs du code secret à usage unique par e-mail, de SAML/WS-Fed et de la fédération Google, utilisez le contrôle d’octroi d’authentification multifacteur pour exiger l’authentification multifacteur.

Configurer les paramètres d’accès interlocataire pour approuver l’authentification multifacteur

Les stratégies de force d’authentification fonctionnent conjointement avec les paramètres de confiance d’authentification multifacteur dans vos paramètres d’accès inter-locataires pour déterminer où et comment l’utilisateur externe doit effectuer l’authentification multifacteur. Un utilisateur Microsoft Entra s’authentifie d’abord avec son propre compte dans son tenant d’origine. Ensuite, lorsque cet utilisateur tente d’accéder à votre ressource, Microsoft Entra ID applique la stratégie d’accès conditionnel de la force d’authentification et vérifie si vous avez activé l’approbation authentification multifacteur.

- Si l’approbation authentification multifacteur est activée, Microsoft Entra ID vérifie la session d’authentification de l’utilisateur pour obtenir une revendication indiquant que l’authentification multifacteur a été remplie dans le locataire de domicile de l’utilisateur.

- Si la confiance d’authentification multifacteur est désactivée, le locataire de la ressource présente à l’utilisateur un défi pour compléter authentification multifacteur dans le locataire de la ressource en utilisant une méthode d’authentification acceptable.

Les méthodes d’authentification que les utilisateurs externes peuvent utiliser pour répondre aux exigences de l’authentification multifacteur sont différentes selon que l’utilisateur termine l’authentification multifacteur dans son locataire domestique ou dans le locataire de ressource. Consultez le tableau dans Force d’authentification de l’accès conditionnel.

Important

Avant de créer la stratégie d’accès conditionnel, vérifiez vos paramètres d’accès interlocataire pour vous assurer que vos paramètres d’approbation d’authentification multifacteur entrants sont configurés comme prévu.

Choisir une force d’authentification

Déterminez si l’une des forces d’authentification intégrées fonctionnera pour votre scénario ou si vous devez créer une force d’authentification personnalisée.

- Connectez-vous au Centre d’administration de Microsoft Entra en tant qu’administrateur d’accès conditionnel.

- Accédez à Protection>Méthodes d’authentification>Forces d’authentification.

- Passez en revue les forces d’authentification intégrées pour voir si l’une d’entre elles répond à vos besoins.

- Si vous voulez appliquer un ensemble différent de méthodes d’authentification, créez une force d’authentification personnalisée.

Créer une stratégie d’accès conditionnel

Effectuez les étapes suivantes pour créer une stratégie d’accès conditionnel qui applique une force d’authentification aux utilisateurs externes.

Connectez-vous au Centre d’administration de Microsoft Entra en tant qu’administrateur d’accès conditionnel.

Accédez à Protection>Accès conditionnel>Stratégies.

Sélectionnez Nouvelle stratégie.

Donnez un nom à votre stratégie. Nous recommandons aux organisations de créer une norme explicite pour les noms de leurs stratégies.

Sous Affectations, sélectionnez Utilisateurs ou identités de charge de travail.

Sous Inclure, choisissez Sélectionner des utilisateurs et des groupes, puis sélectionnez Utilisateurs invités ou externes.

Sélectionnez les types d’utilisateurs invités ou externes auxquels vous souhaitez appliquer la stratégie.

Sous Exclure, sélectionnez Utilisateurs et groupes, puis choisissez les comptes d’accès d’urgence ou de secours de votre organisation.

Sous Ressources cibles>Applications Cloud, sous Inclure or Exclure, sélectionnez les applications que vous souhaitez inclure ou exclure des exigences de force d’authentification.

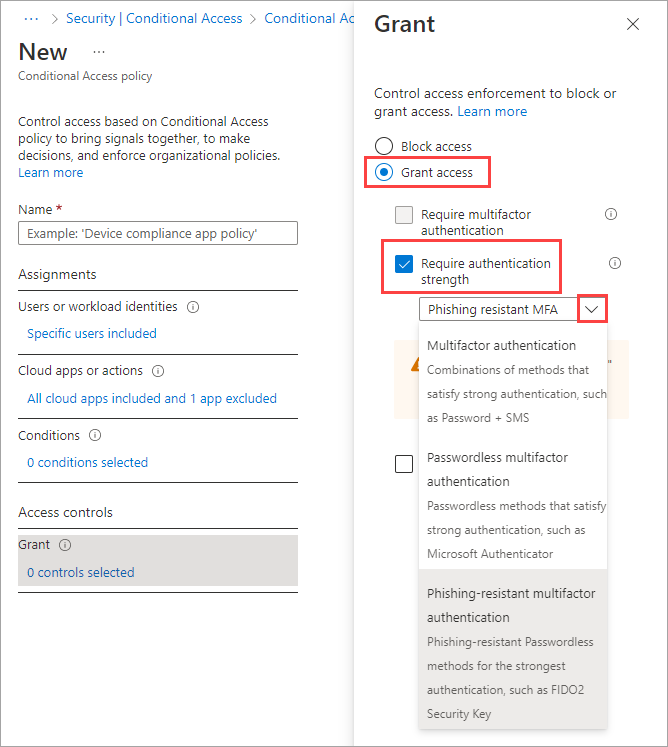

Sous Contrôles d’accès>Octroyer :

- Choisissez Accorder l’accès.

- Sélectionnez Nécessite une force d’authentification, puis sélectionnez la force d’authentification intégrée ou personnalisée dans la liste.

Confirmez vos paramètres et définissez Activer la stratégie sur Rapport seul.

Sélectionnez Créer pour créer votre stratégie.

Une fois que vous confirmez vos paramètres à l’aide du mode Rapport seul, un administrateur peut modifier la position du bouton bascule Activer la stratégie de Rapport seul sur Activé.

Étapes suivantes

Commentaires

Prochainement : Tout au long de l'année 2024, nous supprimerons progressivement les GitHub Issues en tant que mécanisme de retour d'information pour le contenu et nous les remplacerons par un nouveau système de retour d'information. Pour plus d’informations, voir: https://aka.ms/ContentUserFeedback.

Soumettre et afficher des commentaires pour