Choisir la méthode d’authentification adaptée à votre solution d’identité hybride Microsoft Entra

La première étape pour les organisations souhaitant migrer leurs applications vers le cloud est de choisir une méthode d’authentification appropriée. Cette décision ne doit pas être prise à la légère, et ce pour les raisons suivantes :

Il s’agit de la première décision que doit prendre une organisation souhaitant migrer vers le cloud.

La méthode d’authentification est un composant essentiel de la présence d’une organisation dans le cloud. Elle contrôle l’accès à l’ensemble des données et des ressources du cloud.

Elle constitue le fondement sur lequel reposent toutes les autres fonctionnalités avancées en matière de sécurité et d’expérience utilisateur dans Microsoft Entra ID.

L’identité constitue le nouveau plan de contrôle en matière de sécurité informatique et, dès lors, l’authentification permet aux organisations de gérer les accès au cloud. Les organisations ont besoin d’un plan de contrôle d’identité qui renforce leur sécurité et protège leurs applications cloud contre les intrus.

Remarque

Modifier votre méthode d’authentification implique une planification, des tests et de possibles temps d’arrêt. Le déploiement intermédiaire constitue un excellent moyen de tester la migration des utilisateurs de l’authentification de la fédération à l’authentification cloud.

Hors propos

Les organisations qui ne présentent aucune empreinte d’un annuaire local existant ne sont pas concernées par cet article. En général, ces entreprises créent uniquement des identités résidant dans le cloud, ce qui n’exige pas une solution d’identité hybride. Les identités résidant uniquement dans le cloud ne sont pas associées à des identités locales correspondantes.

Méthodes d’authentification

En choisissant la solution d’identité hybride Microsoft Entra comme nouveau plan de contrôle, l’authentification constitue la base de l’accès au cloud. Le choix de la méthode d’authentification est une première décision essentielle dans la configuration d’une solution d’identité hybride Microsoft Entra. La méthode d’authentification que vous choisissez est configurée à l’aide de Microsoft Entra Connect, qui approvisionne également les utilisateurs dans le cloud.

Pour choisir une méthode d’authentification, vous devez prendre en compte l’infrastructure existante, le temps nécessaire à l’implémentation, sa complexité et les coûts associés. Ces facteurs sont différents pour chaque organisation et peuvent varier au fil du temps.

Microsoft Entra ID prend en charge les méthodes d’authentification suivantes pour les solutions d’identité hybride.

Authentification cloud

Lorsque vous choisissez cette méthode d’authentification, Microsoft Entra ID gère le processus de connexion des utilisateurs. Si vous l’associez à une authentification unique (SSO), les utilisateurs peuvent se connecter aux applications cloud sans avoir à retaper leurs informations d’identification. L’authentification cloud propose deux options :

Synchronisation de hachage du mot de passe Microsoft Entra. La façon la plus simple d’activer l’authentification pour les objets annuaire locaux dans Microsoft Entra ID. Elle permet aux utilisateurs d’utiliser les mêmes nom d’utilisateur et mot de passe qu’ils utilisent localement sans avoir à déployer une infrastructure supplémentaire. Certaines fonctionnalités Premium de Microsoft Entra ID, comme Protection des ID Microsoft Entra et Microsoft Entra Domain Services, nécessitent la synchronisation de hachage du mot de passe, quelle que soit la méthode d’authentification choisie.

Remarque

Les mots de passe ne sont jamais stockés en texte clair ni chiffrés avec un algorithme réversible dans Microsoft Entra ID. Pour plus d’informations sur le processus réel de la synchronisation de hachage du mot de passe, consultez Implémenter la synchronisation de hachage du mot de passe avec Microsoft Entra Connect Sync.

Authentification directe Microsoft Entra. Fournit une validation de mot de passe simple pour les services d’authentification Microsoft Entra à l’aide d’un agent logiciel qui s’exécute sur un ou plusieurs serveurs locaux. Les serveurs valident les utilisateurs directement avec votre Active Directory local, ce qui garantit que la validation du mot de passe ne se produit pas dans le cloud.

Cette méthode d’authentification convient pour les entreprises qui, pour des raisons de sécurité, requièrent l’application immédiate d’heures d’ouverture de session, de stratégies de mot de passe et d’états des comptes d’utilisateur locaux. Pour plus d’informations sur le processus réel de l’authentification directe, consultez Connexion de l’utilisateur avec l’authentification directe Microsoft Entra.

Authentification fédérée

Quand vous choisissez cette méthode d’authentification, Microsoft Entra ID délègue le processus d’authentification à un système d’authentification approuvée distinct, par exemple les services de fédération Active Directory (AD FS) local, pour valider le mot de passe de l’utilisateur.

Le système d’authentification peut fournir d’autres exigences d’authentification avancées, par exemple l’authentification multifacteur tierce.

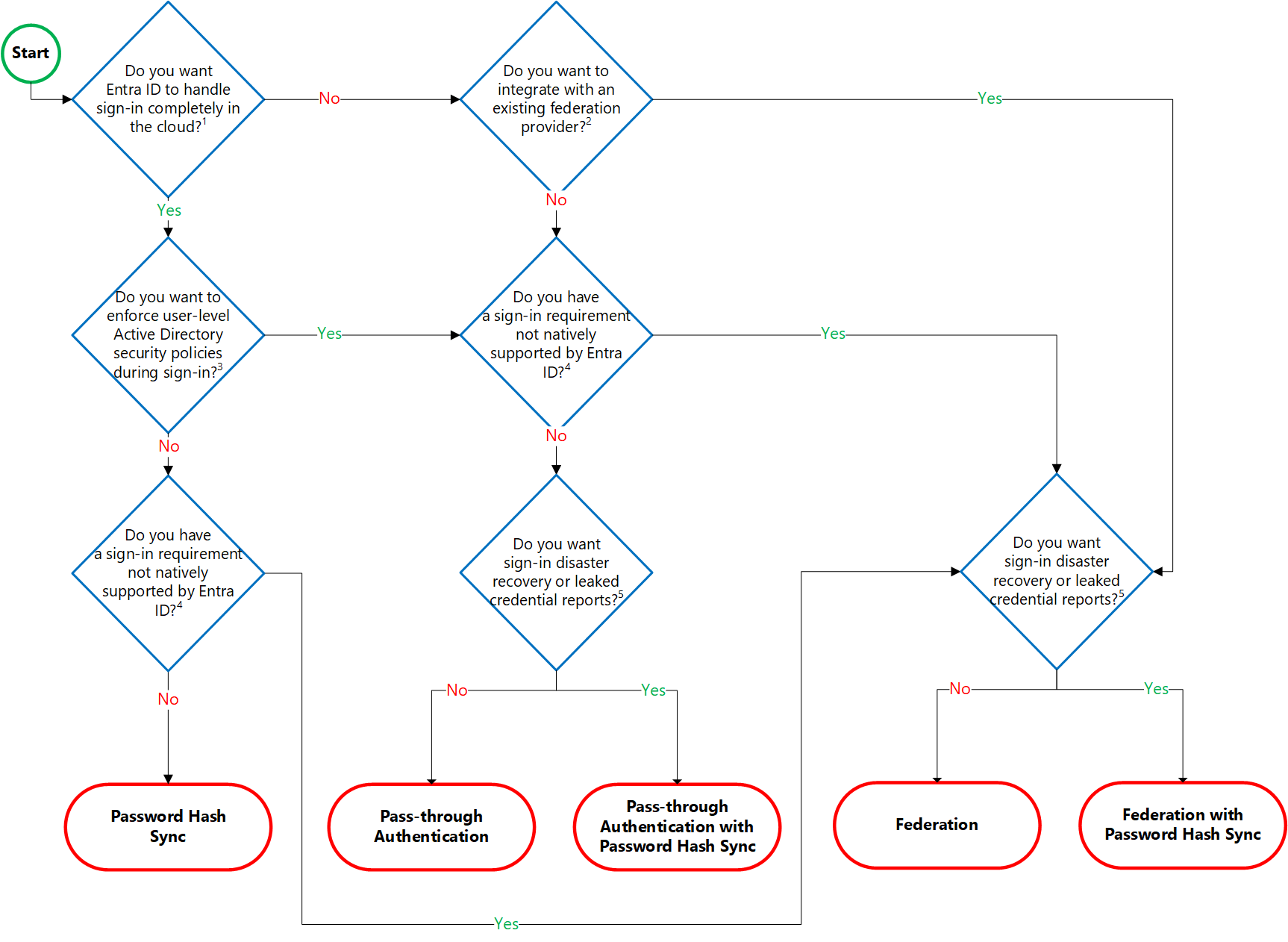

L’arbre de décision présenté dans la section suivante vous aide à déterminer la méthode d’authentification adaptée à vos besoins. Vous pouvez ainsi décider si vous devez déployer une authentification cloud ou une authentification fédérée pour votre solution d’identité hybride Microsoft Entra.

Arbre de décision

Détails relatifs aux questions de décision :

- Microsoft Entra ID peut gérer la connexion des utilisateurs sans s’appuyer sur des composants locaux pour vérifier les mots de passe.

- Microsoft Entra ID peut transférer la connexion des utilisateurs à un fournisseur d’authentification approuvée tel qu’AD FS de Microsoft.

- Si vous devez appliquer des stratégies de sécurité Active Directory au niveau utilisateur, telles que l’expiration de compte, la désactivation de compte, l’expiration de mot de passe, le verrouillage de compte et les heures de connexion à chaque connexion d’utilisateur, Microsoft Entra ID requiert certains composants locaux.

- Fonctionnalités de connexion non prises en charge en mode natif par Microsoft Entra ID :

- Connexion à l’aide d’une solution d’authentification tierce.

- Solution d’authentification locale multisite.

- Quelle que soit la méthode de connexion choisie, pour générer le rapport Utilisateurs avec des informations d’identification divulguées, la protection de l’identité Microsoft Entra nécessite une synchronisation du hachage de mot de passe. Les organisations peuvent basculer vers une synchronisation du hachage de mot de passe si leur méthode de connexion principale échoue alors qu’elle a été configurée avant l’événement d’échec.

Remarque

La protection de l’identité Microsoft Entra requiert des licences Microsoft Entra ID P2.

Considérations détaillées

Authentification cloud : Synchronisation de hachage de mot de passe

Effort. La synchronisation de hachage du mot de passe nécessite le moins d’effort en matière de déploiement, de maintenance et d’infrastructure. Ce niveau d’effort s’applique généralement aux organisations dont les utilisateurs se connectent uniquement à Microsoft 365, à des applications SaaS et à d’autres ressources Microsoft Entra ID basées sur Active Directory. Une fois activée, la synchronisation de hachage du mot de passe fait partie du processus de Microsoft Entra Connect Sync et s’exécute toutes les deux minutes.

Expérience utilisateur. Pour améliorer l’expérience de connexion des utilisateurs, utilisez des appareils joints Microsoft Entra ou des appareils à jonction hybride Microsoft Entra. Si vous ne pouvez pas joindre vos appareils Windows à Microsoft Entra ID, nous vous recommandons de déployer l’authentification unique fluide avec synchronisation de hachage du mot de passe. L’authentification unique transparente élimine les invites inutiles quand les utilisateurs sont connectés.

Scénarios avancés. Si les organisations choisissent de le faire, il est possible d’utiliser des insights à partir d’identités avec des rapports de protection de l’identité Microsoft Entra avec Microsoft Entra ID P2. par exemple le rapport sur les informations d’identification divulguées. Windows Hello Entreprise a des exigences spécifiques quand vous utilisez la synchronisation de hachage du mot de passe. Microsoft Entra Domain Services nécessite la synchronisation de hachage du mot de passe pour fournir aux utilisateurs leurs informations d’identification dans le domaine managé.

Les organisations qui requièrent une authentification multifacteur avec synchronisation de hachage du mot de passe doivent utiliser l’authentification multifacteur Microsoft Entra ou les contrôles personnalisés d’accès conditionnel. Elles ne peuvent pas utiliser des méthodes d’authentification multifacteur tierces ou locales qui reposent sur la fédération.

Remarque

L’accès conditionnel Microsoft Entra nécessite des licences Microsoft Entra ID P1.

Continuité des activités. La synchronisation de hachage du mot de passe avec authentification cloud est un service cloud hautement disponible qui s’adapte à tous les centres de données Microsoft. Pour vous assurer que la synchronisation de hachage du mot de passe ne baisse pas pendant de longues périodes, déployez un second serveur Microsoft Entra Connect en mode de préproduction dans une configuration de secours.

Considérations. À l’heure actuelle, la synchronisation de hachage du mot de passe n’applique pas immédiatement les changements aux états des comptes locaux. Cela signifie qu’un utilisateur a accès aux applications cloud jusqu’à ce que l’état du compte utilisateur soit synchronisé avec Microsoft Entra ID. Pour contourner cette limitation, les organisations peuvent exécuter un nouveau cycle de synchronisation après les mises à jour en bloc effectuées par les administrateurs sur les états des comptes locaux, par exemple la désactivation de comptes.

Remarque

Le mot de passe a expiré et les états de compte verrouillés ne sont pas synchronisés à Microsoft Entra ID avec Microsoft Entra Connect. Lorsque vous modifiez le mot de passe d’un utilisateur et configurez l’indicateur L’utilisateur doit changer de mot de passe à la prochaine ouverture de session, le hachage de mot de passe n’est pas synchronisé à Microsoft Entra ID avec Microsoft Entra Connect, tant que l’utilisateur n’aura pas modifié son mot de passe.

Pour obtenir les étapes de déploiement, consultez Implémentation de la synchronisation de hachage du mot de passe.

Authentification cloud : authentification directe

Effort. L’authentification directe nécessite l’installation d’un ou plusieurs agents légers (trois sont recommandés) sur des serveurs existants. Ces agents doivent avoir accès à vos services AD DS (Active Directory Domain Services) locaux et à vos contrôleurs de domaine AD locaux. Ils doivent disposer d’un accès sortant à Internet et à vos contrôleurs de domaine. Le déploiement des agents dans un réseau de périmètre n’est donc pas pris en charge.

L’authentification directe nécessite un accès réseau sans contrainte aux contrôleurs de domaine. Tout le trafic réseau est chiffré et limité aux demandes d’authentification. Pour plus d’informations sur ce processus, consultez l’immersion dans la sécurité sur l’authentification directe.

Expérience utilisateur. Pour améliorer l’expérience de connexion des utilisateurs, utilisez des appareils joints Microsoft Entra ou des appareils à jonction hybride Microsoft Entra. Si vous ne pouvez pas joindre vos appareils Windows à Microsoft Entra ID, nous vous recommandons de déployer l’authentification unique fluide avec synchronisation de hachage du mot de passe. L’authentification unique transparente élimine les invites inutiles quand les utilisateurs sont connectés.

Scénarios avancés. L’authentification directe applique la stratégie de compte local au moment de la connexion. Par exemple, l’accès est refusé lorsque l’état d’un compte d’utilisateur local indique que le compte est désactivé, verrouillé, que le mot de passe a expiré ou que les heures de connexion associées au compte ne correspondent pas aux heures d’ouverture de session autorisées de l’utilisateur.

Les organisations qui requièrent une authentification multifacteur avec l’authentification directe doivent utiliser l’authentification multifacteur Microsoft Entra ou des contrôles personnalisés d’accès conditionnel. Ces organisations ne peuvent pas utiliser des méthodes d’authentification multifacteur tierces ou locales qui reposent sur la fédération. Les fonctionnalités avancées nécessitent le déploiement de la synchronisation de hachage du mot de passe (que vous choisissiez l’authentification directe ou non). Par exemple, la détection des informations d’identification fuitées de Protection des ID Microsoft Entra.

Continuité des activités. Nous vous recommandons de déployer deux agents d’authentification directe supplémentaires. Ces agents complètent le premier agent sur le serveur Microsoft Entra Connect. Cet autre déploiement garantit la haute disponibilité des demandes d’authentification. Quand trois agents sont déployés et que l’un d’eux est hors service pour maintenance, l’échec d’un agent n’a aucune incidence.

Outre l’authentification directe, le déploiement de la synchronisation de hachage du mot de passe offre un autre avantage. Il sert de méthode d’authentification de secours lorsque la méthode d’authentification principale n’est plus disponible.

Considérations. Vous pouvez utiliser la synchronisation de hachage de mot de passe comme une méthode d’authentification de secours pour l’authentification directe, et les agents ne peuvent pas valider les informations d’identification d’un utilisateur en raison d’un incident local. Le basculement vers la synchronisation de hachage du mot de passe ne se produit pas automatiquement et vous devez utiliser Microsoft Entra Connect pour basculer manuellement la méthode de connexion.

Pour découvrir d’autres considérations sur l’authentification directe, notamment la prise en charge d’ID de connexion de substitution, consultez le forum aux questions.

Pour obtenir les étapes de déploiement à suivre, consultez Implémentation de l’authentification directe.

Authentification fédérée

Effort. L’utilisation d’un système d’authentification fédérée s’appuie sur un système externe de confiance pour authentifier les utilisateurs. Certaines entreprises souhaitent rentabiliser leur investissement et réutiliser leur système fédéré existant avec leur solution d’identité hybride Microsoft Entra. La maintenance et la gestion du système fédéré ne relèvent pas de Microsoft Entra ID. Il appartient à l’organisation d’utiliser le système fédéré pour vérifier qu’il est déployé de manière sécurisée et qu’il peut gérer la charge de l’authentification.

Expérience utilisateur. L’expérience utilisateur de l’authentification fédérée dépend de l’implémentation de fonctionnalités, de la topologie et de la configuration de la batterie de serveurs de fédération. Certaines organisations ont besoin de cette souplesse pour configurer l’accès à la batterie de serveurs de fédération en fonction de leurs exigences en matière de sécurité. Par exemple, il est possible de configurer en interne des utilisateurs connectés et des appareils capables de connecter automatiquement les utilisateurs. Aucune information d’identification n’est donc demandée aux utilisateurs. Cette configuration fonctionne car ils sont déjà connectés à leur appareil. Si nécessaire, certaines fonctionnalités de sécurité avancées compliquent le processus de connexion des utilisateurs.

Scénarios avancés. Une solution d’authentification fédérée est requise lorsque les clients ont une exigence d’authentification non prise en charge par Microsoft Entra ID en mode natif. Affichez des informations détaillées pour vous aider à choisir l’option de connexion adaptée. Examinez les exigences courantes suivantes :

- Les fournisseurs d’authentification multifacteur tiers nécessitent un fournisseur d’identité fédéré.

- Authentification à l’aide de solutions d’authentification tierces. Consultez la liste de compatibilité de la fédération Microsoft Entra.

- Connexion nécessitant un sAMAccountName, par exemple DOMAINE\nomutilisateur, et non avec un nom d’utilisateur principal (UPN) comme user@domain.com.

Continuité des activités. Les systèmes fédérés nécessitent généralement un groupe de serveurs à charge équilibrée, également appelé « batterie de serveurs ». Cette batterie est configurée dans une topologie de réseau interne et de réseau de périmètre pour garantir la haute disponibilité des demandes d’authentification.

Déployez une synchronisation de hachage du mot de passe conjointement avec l’authentification fédérée comme méthode d’authentification de secours quand la méthode d’authentification principale n’est plus disponible, par exemple en cas d’indisponibilité des serveurs locaux. Certaines grandes entreprises exigent une solution de fédération pour prendre en charge plusieurs points d’entrée Internet configurés avec géo-DNS pour les demandes d’authentification à faible latence.

Considérations. Les systèmes fédérés nécessitent généralement un investissement plus important dans l’infrastructure locale. La plupart des organisations choisissent cette option si elles disposent déjà d’une solution de fédération locale et qu’elles sont contraintes d’utiliser un fournisseur d’identité unique pour des raisons commerciales. La fédération est plus difficile à utiliser et à dépanner que les solutions d’authentification cloud.

Avec un domaine non routable qui ne peut pas être vérifié dans Microsoft Entra ID, l’implémentation d’une connexion d’identifiant utilisateur nécessite une configuration supplémentaire. Cette exigence est connue sous le nom de « prise en charge des ID de connexion de substitution ». Pour connaître les limitations et les exigences, consultez Configuration d’un ID de connexion de substitution. Si vous choisissez d’utiliser un fournisseur d’authentification multifacteur tiers avec la fédération, vérifiez qu’il prend en charge WS-Trust pour autoriser les appareils à rejoindre Microsoft Entra ID.

Pour accéder aux étapes de déploiement, consultez Déploiement des serveurs de fédération.

Remarque

Quand vous déployez votre solution d’identité hybride Microsoft Entra, vous devez veiller à implémenter l’une des topologies prises en charge de Microsoft Entra Connect. Pour découvrir les configurations prises en charge et celles qui ne le sont pas, consultez Topologies pour Microsoft Entra Connect.

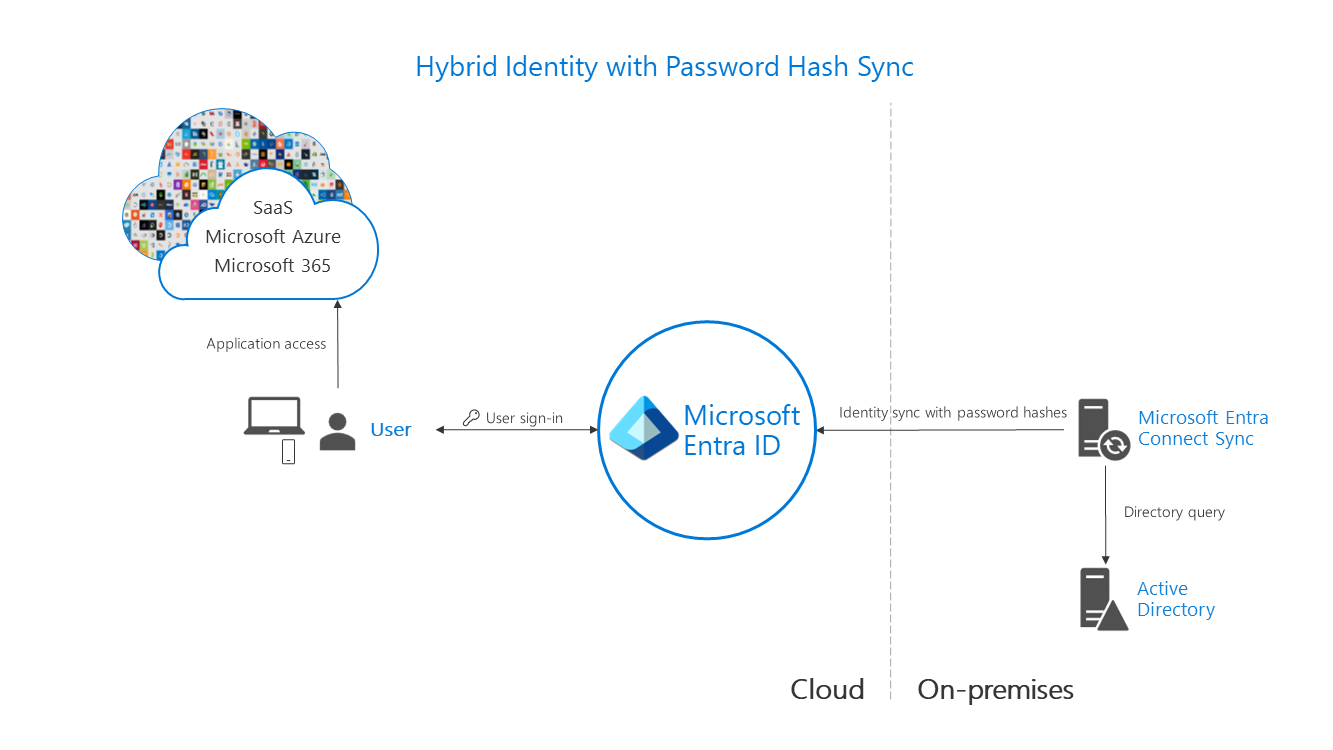

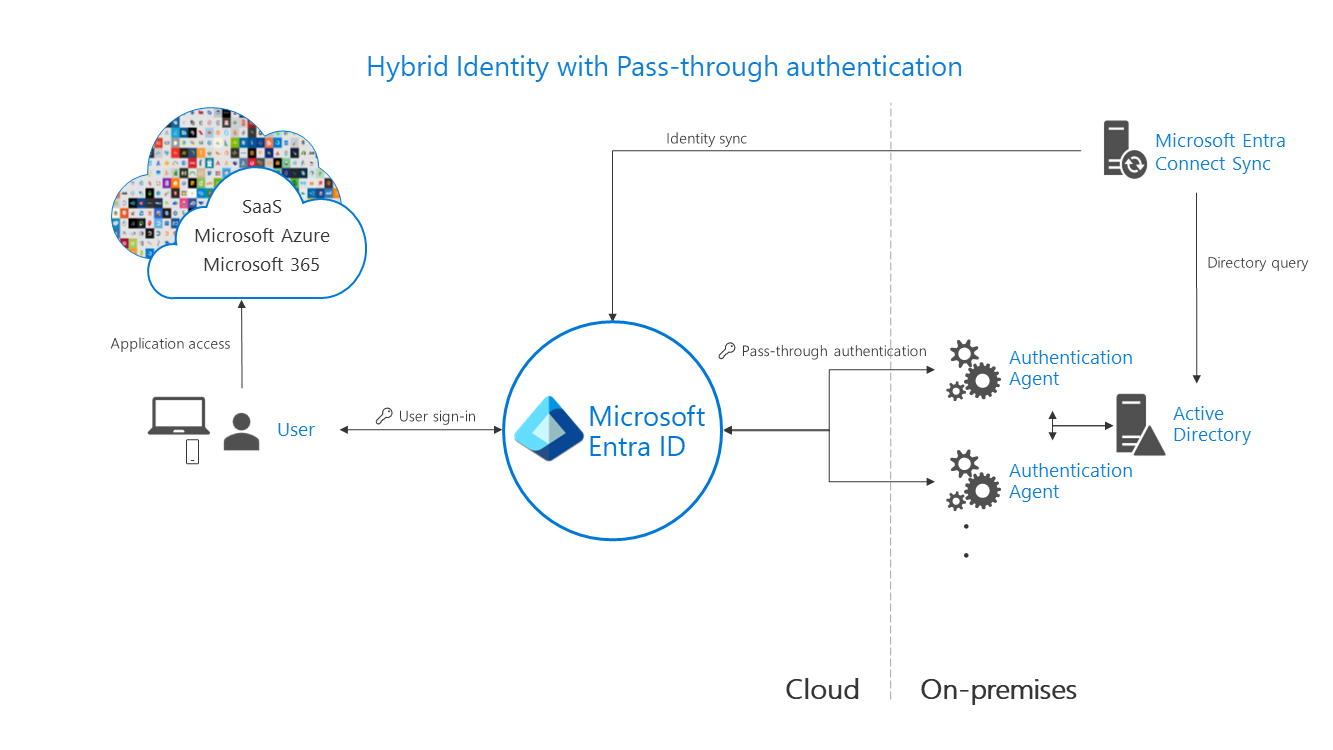

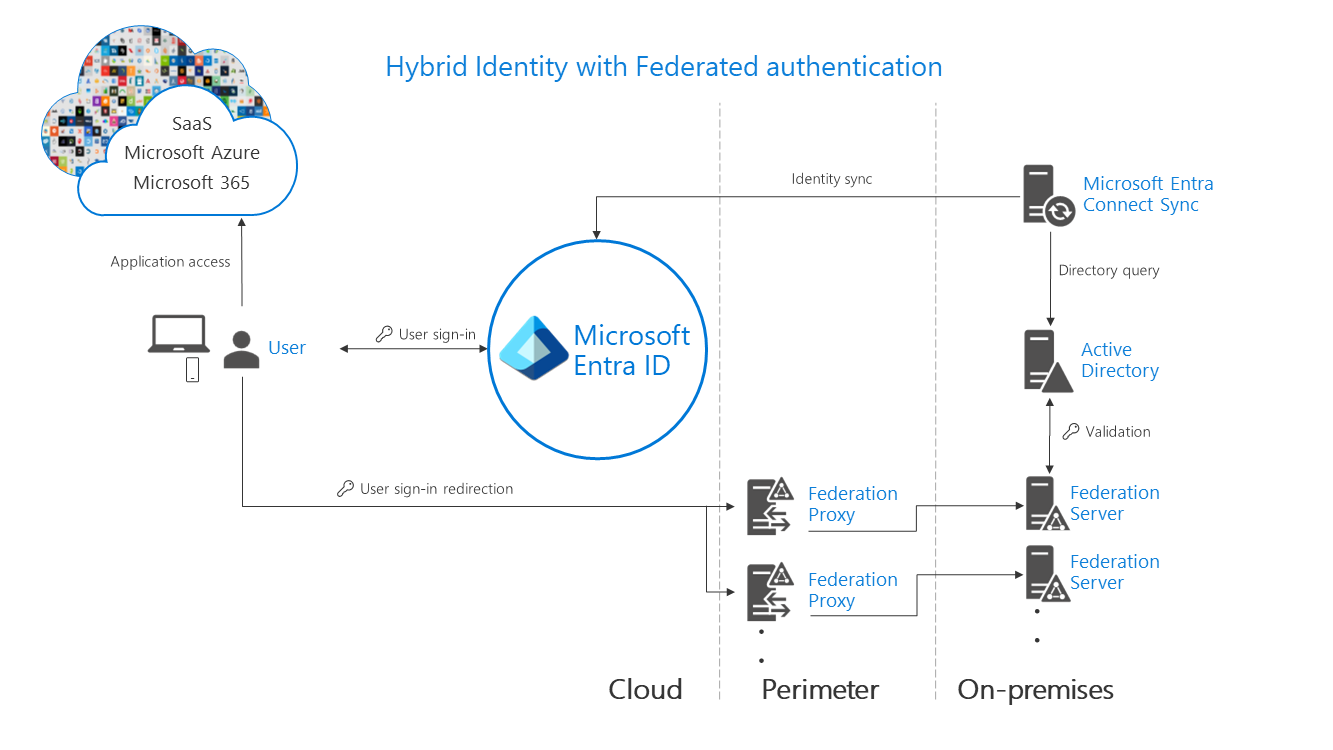

Diagrammes d’architecture

Les diagrammes suivants présentent les composants architecturaux de haut niveau nécessaires pour chaque méthode d’authentification que vous pouvez utiliser avec votre solution d’identité hybride Microsoft Entra. Ils vous offrent une vue d’ensemble pour vous aider à comparer les différences entre les solutions.

Simplicité d’une solution de synchronisation de hachage du mot de passe :

Configuration requise de l’agent d’authentification directe, à l’aide de deux agents pour la redondance :

Composants obligatoires pour la fédération dans le réseau interne et le réseau de périmètre de votre organisation :

Comparaison des méthodes

| Considération | Synchronisation de hachage du mot de passe | Authentification directe | Fédération avec AD FS |

|---|---|---|---|

| Où l’authentification se produit-elle ? | Dans le cloud | Dans le cloud, après un échange de vérification de mot de passe sécurisé avec l’agent d’authentification local | Sur site |

| Quelles sont les exigences liées au serveur local au-delà du système d’approvisionnement Microsoft Entra Connect ? | Aucun | Un serveur par agent d’authentification supplémentaire | Deux ou plusieurs serveurs AD FS Deux ou plusieurs serveurs WAP dans le réseau de périmètre/DMZ |

| Quelles sont les exigences Internet et réseau locales au-delà du système de provisionnement ? | Aucun | Accès Internet sortant à partir des serveurs exécutant des agents d’authentification | Accès Internet entrant pour les serveurs WAP dans le périmètre Accès réseau entrant aux serveurs AD FS à partir des serveurs WAP dans le périmètre Équilibrage de charge réseau |

| Y a-t-il une exigence de certificat TLS/SSL ? | Non | Non | Oui |

| Existe-t-il une solution de supervision de l’intégrité ? | Non requis | État de l’agent fourni par le centre d’administration Microsoft Entra | Microsoft Entra Connect Health |

| Les utilisateurs obtiennent-ils une authentification unique auprès des ressources cloud à partir d’appareils joints au domaine au sein du réseau d’entreprise ? | Oui avec des appareils joints Microsoft Entra, des appareils à jonction hybride Microsoft Entra, le plug-in Microsoft Enterprise Single Sign-On pour les appareils Apple ou l’authentification unique fluide | Oui avec des appareils joints Microsoft Entra, des appareils à jonction hybride Microsoft Entra, le plug-in Microsoft Enterprise Single Sign-On pour les appareils Apple ou l’authentification unique fluide | Oui |

| Quels types de connexion sont pris en charge ? | UserPrincipalName + mot de passe Authentification Windows intégrée avec authentification unique transparente ID de connexion de substitution Appareils joints à Microsoft Entra Appareils connectés hybrides Microsoft Entra Authentification par certificat et carte à puce |

UserPrincipalName + mot de passe Authentification Windows intégrée avec authentification unique transparente ID de connexion de substitution Appareils joints à Microsoft Entra Appareils connectés hybrides Microsoft Entra Authentification par certificat et carte à puce |

UserPrincipalName + mot de passe sAMAccountName + mot de passe Authentification Windows intégrée Authentification par certificat et carte à puce ID de connexion de substitution |

| Windows Hello Entreprise est-il pris en charge ? | Modèle de confiance de clé Faire confiance au Cloud hybride |

Modèle de confiance de clé Faire confiance au Cloud hybride Les deux nécessitent le niveau fonctionnel de domaine Windows Server 2016 |

Modèle de confiance de clé Faire confiance au Cloud hybride Modèle de certificat de confiance |

| Quelles sont les options d’authentification multifacteur ? | Authentification multi-facteur Microsoft Entra Contrôles personnalisés avec accès conditionnel* |

Authentification multi-facteur Microsoft Entra Contrôles personnalisés avec accès conditionnel* |

Authentification multi-facteur Microsoft Entra MFA tiers Contrôles personnalisés avec accès conditionnel* |

| Quels sont les états de compte d’utilisateur pris en charge ? | Comptes désactivés (délai pouvant atteindre 30 minutes) |

Comptes désactivés Compte verrouillé Compte expiré Mot de passe expiré Heures de connexion |

Comptes désactivés Compte verrouillé Compte expiré Mot de passe expiré Heures de connexion |

| Quelles sont les options d’accès conditionnel ? | Accès conditionnel Microsoft Entra, avec Microsoft Entra ID P1 ou P2 | Accès conditionnel Microsoft Entra, avec Microsoft Entra ID P1 ou P2 | Accès conditionnel Microsoft Entra, avec Microsoft Entra ID P1 ou P2 Règles de revendication AD FS |

| Le blocage des protocoles hérités est-il pris en charge ? | Oui | Oui | Oui |

| Pouvez-vous personnaliser le logo, l’image et la description sur les pages de connexion ? | Oui, avec Microsoft Entra ID P1 ou P2 | Oui, avec Microsoft Entra ID P1 ou P2 | Oui |

| Quels sont les scénarios avancés pris en charge ? | Verrouillage de mot de passe intelligent Rapports d’informations d’identification fuitées, avec Microsoft Entra ID P2 |

Verrouillage de mot de passe intelligent | Système d’authentification multisite à faible latence Verrouillage extranet AD FS Intégration aux systèmes d’identité tiers |

Remarque

Les contrôles personnalisés dans l’accès conditionnel Microsoft Entra ne prennent actuellement pas en charge l’inscription d’appareil.

Recommandations

Votre système d’identité garantit à vos utilisateurs l’accès aux applications que vous migrez et rendez accessibles dans le cloud. Utilisez ou activez la synchronisation de hachage du mot de passe, quelle que soit la méthode d’authentification choisie, et ce pour les raisons suivantes :

Haute disponibilité et récupération d’urgence. L’authentification directe et la fédération s’appuient sur une infrastructure locale. Pour l’authentification directe, l’empreinte locale inclut le matériel de serveur et la mise en réseau requis par les agents d’authentification directe. Pour la fédération, l’empreinte locale est encore plus importante. Elle nécessite des serveurs dans votre réseau de périmètre pour rediriger par l’intermédiaire d’un proxy les demandes d’authentification et les serveurs de fédération interne.

Pour éviter des points de défaillance uniques, déployez des serveurs redondants. Cette méthode garantit le traitement des requêtes d’authentification en cas d’échec d’un composant. Du point de vue de l’authentification directe comme de la fédération, il est aussi attendu que les contrôleurs de domaine répondent aux demandes d’authentification, qui peuvent également échouer. L’intégrité de nombreux composants passe par des opérations de maintenance. Si celles-ci ne sont pas planifiées et implémentées correctement, le risque de panne est plus élevé.

Survie à une panne locale. Les conséquences d’une panne locale à la suite d’une cyberattaque ou d’un sinistre peuvent être considérables, de l’atteinte à l’image de marque à la paralysie de l’organisation si celle-ci ne parvient pas à gérer l’attaque. Récemment, de nombreuses organisations ont été victimes d’attaques menées par des programmes malveillants, notamment des ransomwares (rançongiciels), qui ont provoqué la mise hors service de leurs serveurs locaux. Lorsque Microsoft aide les clients à gérer ces types d’attaques, deux catégories d’organisations se dégagent :

Les organisations qui utilisaient précédemment la synchronisation de hachage de mot de passe en plus de l’authentification fédérée ou directe ont modifié leur méthode d’authentification principale pour utiliser la synchronisation de hachage de mot de passe. Ils étaient de nouveau en ligne après quelques heures. En accédant aux e-mails par le biais de Microsoft 365, elles ont pu résoudre les problèmes et accéder à d’autres charges de travail sur le cloud.

Les organisations n’ayant pas auparavant activé la synchronisation de hachage du mot de passe ont dû faire appel à des systèmes de messagerie externes non fiables pour la communication et la résolution des problèmes. Dans ce cas, il leur a fallu des semaines pour restaurer leur infrastructure d’identité locale, avant que les utilisateurs ne puissent se connecter à nouveau aux applications basées sur le Cloud.

ID protection L’un des meilleurs moyens de protéger les utilisateurs dans le cloud est la protection de l’identité Microsoft Entra avec Microsoft Entra ID P2. Microsoft analyse en permanence Internet à la recherche de listes d’utilisateurs et de mots de passe vendues et mises à disposition sur le « dark web » par des utilisateurs malveillants. Microsoft Entra ID peut utiliser ces informations pour vérifier si les noms d’utilisateur et les mots de passe de votre organisation sont compromis. Dès lors, il est primordial d’activer la synchronisation de hachage du mot de passe, et ce quelle que soit la méthode d’authentification vous utilisez (fédérée ou directe). Les informations d’identification divulguées sont présentées sous forme de rapport. Utilisez ces informations pour bloquer ou forcer les utilisateurs à modifier leurs mots de passe lorsqu’ils tentent de se connecter avec des mots de passe divulgués.

Conclusion

Cet article présente les différentes options d’authentification que les organisations peuvent configurer et déployer pour prendre en charge l’accès aux applications cloud. Face à des exigences professionnelles, sécuritaires et techniques variées, les organisations ont le choix entre la synchronisation de hachage du mot de passe, l’authentification directe et la fédération.

Examinez chaque méthode d’authentification. L’effort visant à déployer la solution et l’expérience utilisateur du processus de connexion répondent-ils aux besoins de votre entreprise ? Déterminez également si votre organisation a besoin des scénarios avancés et des fonctionnalités de continuité d’activité de chaque méthode d’authentification. Enfin, vous devez évaluer les considérations relatives à chaque méthode d’authentification pour voir si l’une d’elles empêche l’implémentation de votre choix.

Étapes suivantes

Aujourd’hui, les menaces sont présentes 24 heures sur 24 et proviennent de partout. L’implémentation d’une méthode d’authentification appropriée permet d’atténuer les risques en matière de sécurité et de protéger vos identités.

Démarrez avec Microsoft Entra ID et déployez la solution d’authentification adaptée à votre organisation.

Si vous envisagez de passer de l’authentification fédérée à l’authentification cloud, découvrez plus en détail comment changer la méthode de connexion. Pour vous aider à planifier et à implémenter la migration, utilisez ces plans de déploiement de projet ou envisagez d’utiliser la nouvelle fonctionnalité de Déploiement intermédiaire pour migrer les utilisateurs fédérés vers à l’aide de l’authentification cloud dans une approche intermédiaire.