Voir et corriger les vulnérabilités des conteneurs exécutés sur des clusters Kubernetes (basé sur les risques)

Remarque

Cette page décrit la nouvelle approche basée sur les risques de la gestion des vulnérabilités dans Microsoft Defender pour le cloud. Utilisez-vous le plan CSPM (Cloud Security Posture Management) Defender pour le cloud, vous devez utiliser cette méthode. Pour utiliser l’approche classique du degré de sécurisation, consultez Voir et corriger les vulnérabilités des images exécutées sur vos clusters Kubernetes (degré de sécurisation).

Defender pour le cloud offre à ses clients la possibilité de hiérarchiser la correction des vulnérabilités des conteneurs exécutés sur vos clusters Kubernetes en fonction de l’analyse contextuelle des vulnérabilités dans votre environnement cloud. Dans cet article, nous passons en revue la recommandation Les résultats de l’analyse de vulnérabilité des conteneurs dans Azure doivent être résolus. Pour les autres clouds, consultez les recommandations parallèles dans Évaluations des vulnérabilités pour AWS avec la Gestion des vulnérabilités Microsoft Defender et Évaluations des vulnérabilités pour GCP avec la Gestion des vulnérabilités Microsoft Defender.

Pour fournir des résultats pour la recommandation, Defender pour le cloud utilise la découverte sans agent pour Kubernetes ou le capteur Defender pour créer un inventaire complet de vos clusters Kubernetes et de leurs charges de travail, et met en corrélation cet inventaire avec les rapports de vulnérabilité créés pour vos images de registre. La recommandation montre vos conteneurs en cours d'exécution avec les vulnérabilités associées aux images utilisées par chaque conteneur et les étapes de correction.

Defender for Cloud présente les résultats et les informations connexes sous forme de recommandations, y compris des informations connexes telles que les étapes de correction et les CVE pertinents. Les vulnérabilités identifiées peuvent être affichées pour un ou plusieurs abonnements ou pour une ressource en particulier.

Voir les vulnérabilités d’un conteneur

Pour voir les vulnérabilités d’un conteneur, procédez de la façon suivante :

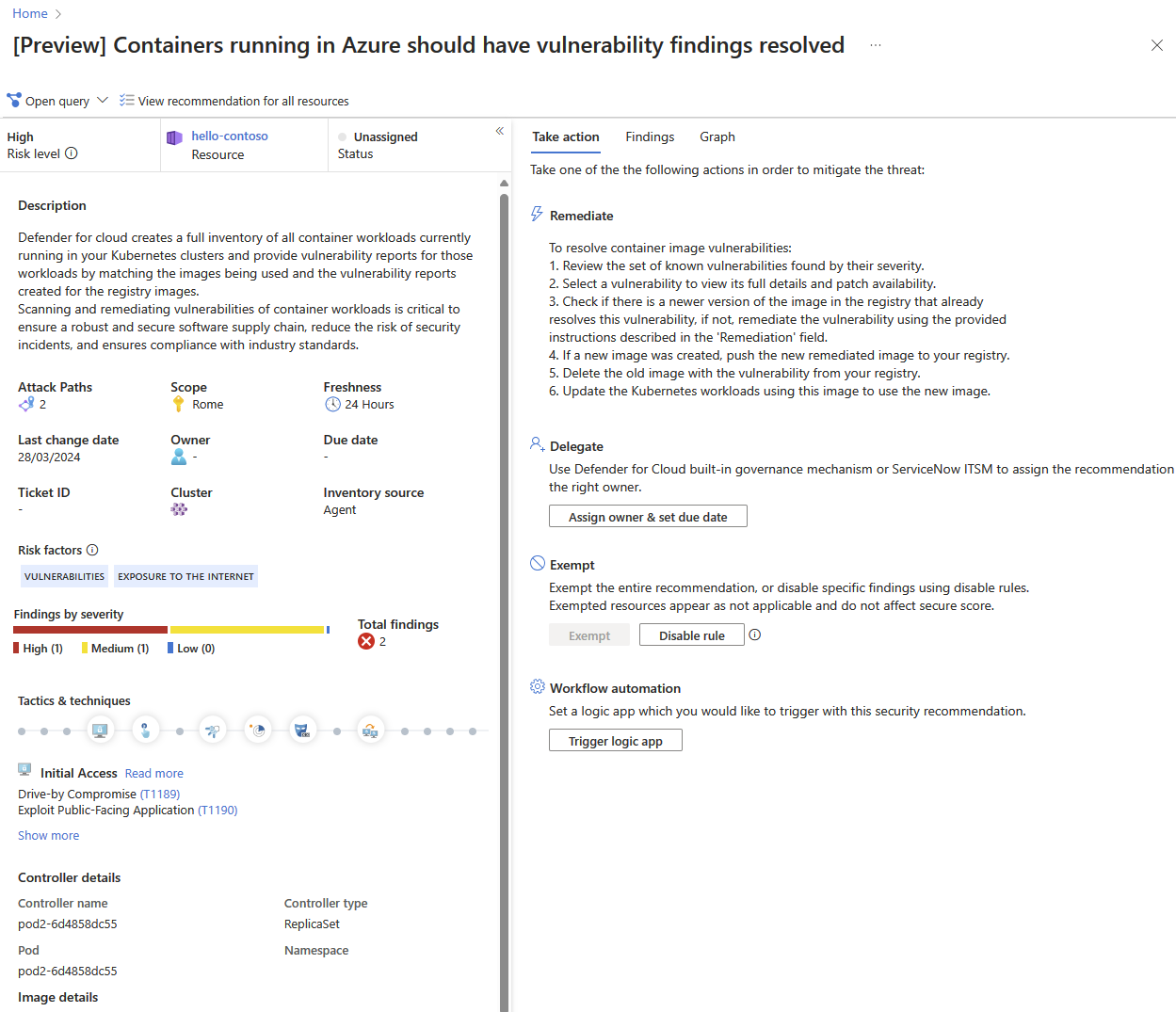

Dans Defender pour le cloud, ouvrez la page Recommandations. Si vous n’êtes pas dans la nouvelle page basée sur les risques, sélectionnez Recommandations par risque dans le menu supérieur. Si des problèmes ont été détectés, vous voyez la recommandation Les résultats de l’analyse de vulnérabilité des conteneurs dans Azure doivent être résolus. Sélectionnez la recommandation.

La page de détails de la recommandation s’ouvre et présente des informations supplémentaires. Ces informations incluent des détails sur votre conteneur vulnérable et les étapes de correction.

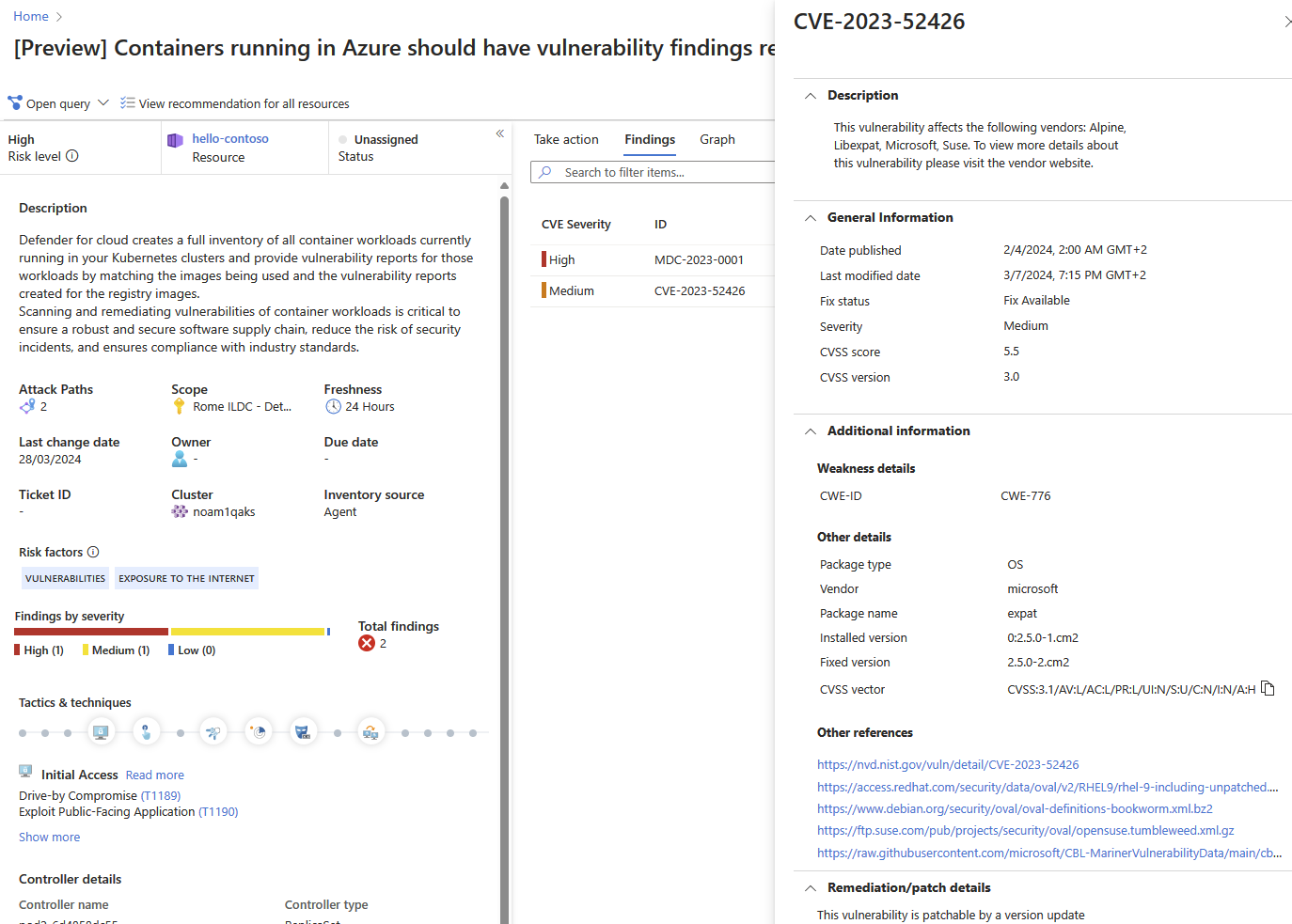

Sélectionnez l’onglet Résultats pour voir la liste des vulnérabilités impactant le conteneur.

Sélectionnez chaque vulnérabilité pour avoir une description détaillée de la vulnérabilité, les conteneurs supplémentaires affectés par cette vulnérabilité, des informations sur la version logicielle qui contribue à résoudre la vulnérabilité, et des liens vers des ressources externes pour aider à la mise à jour corrective de la vulnérabilité.

Pour rechercher tous les conteneurs impactés par une vulnérabilité spécifique, regroupez les recommandations par titre. Pour plus d’informations, consultez Regrouper les recommandations par titre.

Pour plus d’informations sur la correction des vulnérabilités, consultez Recommandations de correction.

Étape suivante

- Découvrez comment visualiser et corriger les vulnérabilités pour les images du registre.

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour