Notes

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Azure DNS Private Resolver est un nouveau service qui vous permet d’interroger des zones privées Azure DNS à partir d’un environnement local, et vice versa, sans déployer de serveurs DNS basés sur des machines virtuelles.

Comment cela fonctionne-t-il ?

Azure DNS Private Resolver nécessite un réseau virtuel Azure. Lorsque vous créez un Azure DNS Private Resolver à l’intérieur d’un réseau virtuel, un ou plusieurs points de terminaison entrants sont établis et peuvent être utilisés comme destination pour les requêtes DNS. Le point de terminaison sortant du résolveur traite les requêtes DNS en fonction d’un ensemble de règles de transfert DNS que vous configurez. Les requêtes DNS lancées dans les réseaux liés à un ensemble de règles peuvent être envoyées à d’autres serveurs DNS.

Vous n’avez pas besoin de changer les paramètres de client DNS sur vos machines virtuelles pour utiliser Azure DNS Private Resolver.

Le processus de requête DNS lors de l’utilisation d’Azure DNS Private Resolver est résumé ci-dessous :

- Le client d’un réseau virtuel émet une requête DNS.

- Si les serveurs DNS de ce réseau virtuel sont spécifiés comme personnalisés, la requête est alors transférée aux adresses IP spécifiées.

- Si les serveurs DNS par défaut (fournis par Azure) sont configurés dans le réseau virtuel et qu’il existe des zones DNS privées liées au même réseau virtuel, ces zones sont consultées.

- Si la requête ne correspond pas à une zone DNS privée liée au réseau virtuel, les liens de réseau virtuel pour les ensembles de règles de transfert DNS sont consultés.

- Si aucun lien d’ensemble de règles n’est présent, Azure DNS est utilisé pour résoudre la requête.

- Si des liens d’ensemble de règles sont présents, les règles de transfert DNS sont évaluées.

- Si une correspondance de suffixe est trouvée, la requête est transmise à l'adresse spécifiée.

- Si plusieurs correspondances sont présentes, le suffixe le plus long est utilisé.

- Si aucune correspondance n’est trouvée, aucun transfert DNS ne se produit et Azure DNS est utilisé pour résoudre la requête.

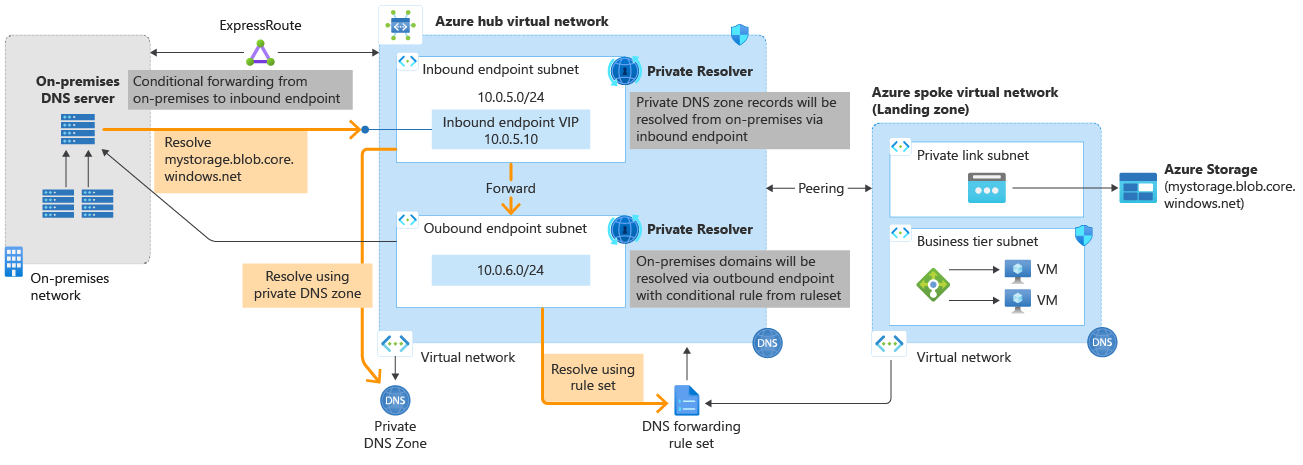

L’architecture d’Azure DNS Private Resolver est résumée dans la figure suivante. La résolution DNS entre les réseaux virtuels Azure et les réseaux locaux nécessite Azure ExpressRoute ou un VPN.

Figure 1 : Architecture d’Azure DNS Private Resolver

Pour plus d’informations sur la création d’un résolveur de DNS privé, voir :

- Démarrage rapide : Créer un résolveur privé Azure DNS en utilisant le portail Azure

- Démarrage rapide : Créer une zone Azure DNS Private Resolver avec Azure PowerShell

Avantages d’Azure DNS Private Resolver

Azure DNS Private Resolver offre les avantages suivants :

- Complètement managé : haute disponibilité intégrée, redondance de zone.

- Réduction des coûts : réduction des coûts d’exploitation et exécution à une fraction du prix des solutions IaaS traditionnelles.

- Accès privé à vos zones DNS privées : transfert conditionnel vers et à partir du site local.

- Scalabilité : haute performance par point de terminaison.

- Compatible avec DevOps : créez vos pipelines avec Terraform, ARM ou Bicep.

Disponibilité régionale

Voir Produits Azure par région - Azure DNS.

Résidence des données

Azure DNS Private Resolver ne déplace pas ou ne stocke pas de données client en dehors de la région dans laquelle il est déployé.

Points de terminaison et ensembles de règles du programme de résolution DNS

Un résumé des points de terminaison et des ensembles de règles du programme de résolution est fourni dans cet article. Si vous souhaitez en savoir plus sur les points de terminaison et les ensembles de règles, veuillez consulter la rubrique Points de terminaison et ensembles de règles Azure DNS Private Resolver.

Points de terminaison entrants

Un point de terminaison entrant permet la résolution de noms depuis un emplacement local ou d’autres emplacements privés via une adresse IP qui fait partie de l’espace d’adressage de votre réseau virtuel privé. Pour résoudre votre zone DNS privée Azure localement, entrez l’adresse IP du point de terminaison entrant dans votre redirecteur conditionnel DNS local. Le redirecteur conditionnel DNS local doit disposer d’une connexion réseau au réseau virtuel.

Le point de terminaison entrant nécessite un sous-réseau dans le réseau virtuel où il est provisionné. Le sous-réseau ne peut être délégué qu’à Microsoft.Network/dnsResolvers et ne peut pas être utilisé pour d’autres services. Les requêtes DNS reçues par le point de terminaison entrant sont dirigées vers Azure. Vous pouvez résoudre les noms dans les scénarios où vous avez des zones DNS privées, y compris des machines virtuelles qui utilisent l’inscription automatique ou les services compatibles avec Private Link.

Remarque

L’adresse IP affectée à un point de terminaison entrant peut être spécifiée en tant que statique ou dynamique. Pour plus d’informations, consultez Adresse IP de point de terminaison statique et dynamique.

Points de terminaison sortants

Un point de terminaison sortant permet la résolution de noms de transfert conditionnel d’Azure vers des environnements locaux, d’autres fournisseurs de cloud ou des serveurs DNS externes. Ce point de terminaison nécessite un sous-réseau dédié dans le réseau virtuel où il est approvisionné, sans aucun autre service en cours d’exécution dans le sous-réseau, et il ne peut être délégué qu’à Microsoft.Network/dnsResolvers. Les requêtes DNS envoyées au point de terminaison sortant seront extraites à partir d’Azure.

Liens de réseau virtuel

Les liens de réseau virtuel activent la résolution de noms pour les réseaux virtuels liés à un point de terminaison sortant avec un ensemble de règles de transfert DNS. Il s’agit d’une relation 1:1.

Ensembles de règles de transfert DNS

Un ensemble de règles de transfert DNS est un groupe de règles de transfert DNS (jusqu’à 1000) qui peuvent être appliquées à un ou plusieurs points de terminaison sortants, ou liées à un ou plusieurs réseaux virtuels. Il s’agit d’une relation 1:N. Les ensembles de règles sont associés à un point de terminaison sortant spécifique. Pour plus d’informations, consultez Ensembles de règles de transfert DNS.

Règles de transfert DNS

Une règle de transfert DNS inclut un ou plusieurs serveurs DNS cibles utilisés pour le transfert conditionnel. Elle est représentée par :

- Un nom de domaine

- Une adresse IP cible

- Un port et protocole cibles (UDP ou TCP)

Restrictions

Les limites suivantes s’appliquent actuellement à Azure DNS Private Resolver :

DNS Private Resolver1

| Ressource | Limite |

|---|---|

| Programmes de résolution privés DNS par abonnement | 15 |

| Points de terminaison entrants par programme de résolution privé DNS | 5 |

| Points de terminaison sortants par résolveur DNS privé | 5 |

| Règles de transfert pour chaque ensemble de règles DNS | 1 000 |

| Liens de réseau virtuel par ensemble de règles de transfert DNS | 500 |

| Points de terminaison sortants par ensemble de règles de transfert DNS | 2 |

| Ensembles de règles de transfert DNS par point de terminaison sortant | 2 |

| Serveurs DNS cibles par règle de transfert | 6 |

| QPS par point de terminaison | 10 000 |

1Différentes limites peuvent être appliquées par le portail Azure jusqu’à ce que celui-ci soit mis à jour. Utilisez PowerShell pour provisionner des éléments jusqu’aux limites les plus récentes.

Restrictions des réseaux virtuels

Les restrictions suivantes s’appliquent aux réseaux virtuels :

- Les réseaux virtuels avec chiffrement activé ne prennent pas en charge Azure DNS Private Resolver.

- Un résolveur DNS ne peut référencer qu’un réseau virtuel présent dans sa région.

- Un réseau virtuel ne peut pas être partagé entre plusieurs résolveurs DNS. Un réseau virtuel ne peut être référencé que par un seul résolveur DNS.

Restrictions des sous-réseaux

Les sous-réseaux utilisés pour le résolveur DNS comportent les limitations suivantes :

- Un sous-réseau doit être au minimum un espace d'adressage /28 ou au maximum un espace d’adressage /24. Un sous-réseau /28 est suffisant pour prendre en charge les limites actuelles du point de terminaison. Une taille de sous-réseau comprise entre /27 et /24 peut offrir de la flexibilité si ces limites changent.

- Un sous-réseau ne peut pas être partagé entre plusieurs points de terminaison de résolveur DNS. Un sous-réseau ne peut être utilisé que par un seul point de terminaison de résolveur DNS.

- Toutes les configurations IP pour un point de terminaison entrant de résolveur DNS doivent référencer le même sous-réseau. Couvrir plusieurs sous-réseaux dans la configuration IP pour un même point de terminaison entrant de résolveur DNS n’est pas autorisée.

- Le sous-réseau utilisé pour le point de terminaison entrant d’un résolveur DNS doit figurer dans le réseau virtuel référencé par le résolveur DNS parent.

- Le sous-réseau ne peut être délégué qu’à Microsoft.Network/dnsResolvers et ne peut pas être utilisé pour d’autres services.

Restrictions des points de terminaison sortants

Les points de terminaison sortants comportent les limitations suivantes :

- Un point de terminaison sortant ne peut pas être supprimé, sauf si le jeu de règles de transfert DNS et les liens de réseau virtuel sous-jacents sont supprimés.

Restrictions relatives aux ensembles de règles

- Les jeux de règles peuvent inclure jusqu’à 1 000 règles.

- La liaison d’ensembles de règles entre des locataires n’est pas prise en charge.

Autres restrictions

- La liaison d’ensembles de règles entre des locataires n’est pas prise en charge.

- Les sous-réseaux IPv6 ne sont pas pris en charge.

- DNS Private Resolver ne prend pas en charge Azure ExpressRoute FastPath.

- Le programme de résolution privé DNS n’est pas compatible avec Azure Lighthouse.

- Pour savoir si Azure Lighthouse est en cours d’utilisation, recherchez les Fournisseurs de services dans le Portail Azure et sélectionnez Offres des fournisseur de services.

Étapes suivantes

- Découvrez comment créer un Azure DNS Private Resolver en utilisant Azure PowerShell ou le portail Azure.

- Découvrez comment résoudre des domaines Azure et locaux à l’aide d’Azure DNS Private Resolver.

- Apprenez-en davantage sur les points de terminaison et ensembles de règles Azure DNS Private Resolver.

- Découvrez comment configurer le basculement DNS en utilisant des résolveurs privés.

- Découvrez comment configurer un service DNS hybride à l’aide de résolveurs privés.

- Découvrez certaines des autres fonctionnalités de réseau clés d’Azure.

- Module Learn : Présentation d’Azure DNS.