Démarrage rapide : Créer un pare-feu Azure et une stratégie de pare-feu - Modèle ARM

Dans ce guide de démarrage rapide, vous utilisez un modèle Azure Resource Manager (modèle ARM) pour créer un pare-feu Azure et une stratégie de pare-feu. La stratégie de pare-feu a une règle d’application qui autorise les connexions à www.microsoft.com et une règle qui autorise les connexions à Windows Update en utilisant la balise de nom de domaine complet WindowsUpdate. Une règle réseau autorise les connexions UDP à un serveur de temps sur 13.86.101.172.

En outre, des groupes IP sont utilisés dans les règles pour définir les adresses IP Source.

Un modèle Azure Resource Manager est un fichier JSON (JavaScript Object Notation) qui définit l’infrastructure et la configuration de votre projet. Le modèle utilise la syntaxe déclarative. Vous décrivez votre déploiement prévu sans écrire la séquence de commandes de programmation pour créer le déploiement.

Pour plus d’informations sur Azure Firewall Manager, consultez Qu’est-ce qu’Azure Firewall Manager ?.

Pour plus d’informations sur le Pare-feu Azure, consultez Qu’est-ce que le Pare-feu Azure ?.

Pour plus d’informations sur les groupes IP, consultez Groupes IP dans le Pare-feu Azure.

Si votre environnement remplit les prérequis et que vous êtes déjà familiarisé avec l’utilisation des modèles ARM, sélectionnez le bouton Déployer sur Azure. Le modèle s’ouvre dans le portail Azure.

Prérequis

- Compte Azure avec un abonnement actif. Créez un compte gratuitement.

Vérifier le modèle

Ce modèle crée un réseau virtuel de type hub, ainsi que les ressources nécessaires au scénario.

Le modèle utilisé dans ce démarrage rapide est tiré des modèles de démarrage rapide Azure.

{

"$schema": "https://schema.management.azure.com/schemas/2019-04-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"metadata": {

"_generator": {

"name": "bicep",

"version": "0.8.9.13224",

"templateHash": "2614956787969031174"

}

},

"parameters": {

"virtualNetworkName": {

"type": "string",

"defaultValue": "[format('vnet{0}', uniqueString(resourceGroup().id))]",

"metadata": {

"description": "Virtual network name"

}

},

"firewallName": {

"type": "string",

"defaultValue": "[format('fw{0}', uniqueString(resourceGroup().id))]",

"metadata": {

"description": "Azure Firewall name"

}

},

"numberOfPublicIPAddresses": {

"type": "int",

"defaultValue": 2,

"maxValue": 100,

"minValue": 1,

"metadata": {

"description": "Number of public IP addresses for the Azure Firewall"

}

},

"availabilityZones": {

"type": "array",

"defaultValue": [],

"metadata": {

"description": "Zone numbers e.g. 1,2,3."

}

},

"location": {

"type": "string",

"defaultValue": "[resourceGroup().location]",

"metadata": {

"description": "Location for all resources."

}

},

"infraIpGroupName": {

"type": "string",

"defaultValue": "[format('{0}-infra-ipgroup-{1}', parameters('location'), uniqueString(resourceGroup().id))]"

},

"workloadIpGroupName": {

"type": "string",

"defaultValue": "[format('{0}-workload-ipgroup-{1}', parameters('location'), uniqueString(resourceGroup().id))]"

},

"firewallPolicyName": {

"type": "string",

"defaultValue": "[format('{0}-firewallPolicy', parameters('firewallName'))]"

}

},

"variables": {

"copy": [

{

"name": "azureFirewallIpConfigurations",

"count": "[length(range(0, parameters('numberOfPublicIPAddresses')))]",

"input": {

"name": "[format('IpConf{0}', range(0, parameters('numberOfPublicIPAddresses'))[copyIndex('azureFirewallIpConfigurations')])]",

"properties": {

"subnet": "[if(equals(range(0, parameters('numberOfPublicIPAddresses'))[copyIndex('azureFirewallIpConfigurations')], 0), json(format('{{\"id\": \"{0}\"}}', variables('azureFirewallSubnetId'))), json('null'))]",

"publicIPAddress": {

"id": "[format('{0}{1}', variables('azureFirewallPublicIpId'), add(range(0, parameters('numberOfPublicIPAddresses'))[copyIndex('azureFirewallIpConfigurations')], 1))]"

}

}

}

}

],

"vnetAddressPrefix": "10.10.0.0/24",

"azureFirewallSubnetPrefix": "10.10.0.0/25",

"publicIPNamePrefix": "publicIP",

"azurepublicIpname": "[variables('publicIPNamePrefix')]",

"azureFirewallSubnetName": "AzureFirewallSubnet",

"azureFirewallSubnetId": "[resourceId('Microsoft.Network/virtualNetworks/subnets', parameters('virtualNetworkName'), variables('azureFirewallSubnetName'))]",

"azureFirewallPublicIpId": "[resourceId('Microsoft.Network/publicIPAddresses', variables('publicIPNamePrefix'))]"

},

"resources": [

{

"type": "Microsoft.Network/ipGroups",

"apiVersion": "2022-01-01",

"name": "[parameters('workloadIpGroupName')]",

"location": "[parameters('location')]",

"properties": {

"ipAddresses": [

"10.20.0.0/24",

"10.30.0.0/24"

]

}

},

{

"type": "Microsoft.Network/ipGroups",

"apiVersion": "2022-01-01",

"name": "[parameters('infraIpGroupName')]",

"location": "[parameters('location')]",

"properties": {

"ipAddresses": [

"10.40.0.0/24",

"10.50.0.0/24"

]

}

},

{

"type": "Microsoft.Network/virtualNetworks",

"apiVersion": "2022-01-01",

"name": "[parameters('virtualNetworkName')]",

"location": "[parameters('location')]",

"tags": {

"displayName": "[parameters('virtualNetworkName')]"

},

"properties": {

"addressSpace": {

"addressPrefixes": [

"[variables('vnetAddressPrefix')]"

]

},

"subnets": [

{

"name": "[variables('azureFirewallSubnetName')]",

"properties": {

"addressPrefix": "[variables('azureFirewallSubnetPrefix')]"

}

}

],

"enableDdosProtection": false

}

},

{

"copy": {

"name": "publicIpAddress",

"count": "[length(range(0, parameters('numberOfPublicIPAddresses')))]"

},

"type": "Microsoft.Network/publicIPAddresses",

"apiVersion": "2022-01-01",

"name": "[format('{0}{1}', variables('azurepublicIpname'), add(range(0, parameters('numberOfPublicIPAddresses'))[copyIndex()], 1))]",

"location": "[parameters('location')]",

"sku": {

"name": "Standard"

},

"properties": {

"publicIPAllocationMethod": "Static",

"publicIPAddressVersion": "IPv4"

}

},

{

"type": "Microsoft.Network/firewallPolicies",

"apiVersion": "2022-01-01",

"name": "[parameters('firewallPolicyName')]",

"location": "[parameters('location')]",

"properties": {

"threatIntelMode": "Alert"

}

},

{

"type": "Microsoft.Network/firewallPolicies/ruleCollectionGroups",

"apiVersion": "2022-01-01",

"name": "[format('{0}/{1}', parameters('firewallPolicyName'), 'DefaultNetworkRuleCollectionGroup')]",

"properties": {

"priority": 200,

"ruleCollections": [

{

"ruleCollectionType": "FirewallPolicyFilterRuleCollection",

"action": {

"type": "Allow"

},

"name": "azure-global-services-nrc",

"priority": 1250,

"rules": [

{

"ruleType": "NetworkRule",

"name": "time-windows",

"ipProtocols": [

"UDP"

],

"destinationAddresses": [

"13.86.101.172"

],

"sourceIpGroups": [

"[resourceId('Microsoft.Network/ipGroups', parameters('workloadIpGroupName'))]",

"[resourceId('Microsoft.Network/ipGroups', parameters('infraIpGroupName'))]"

],

"destinationPorts": [

"123"

]

}

]

}

]

},

"dependsOn": [

"[resourceId('Microsoft.Network/firewallPolicies', parameters('firewallPolicyName'))]",

"[resourceId('Microsoft.Network/ipGroups', parameters('infraIpGroupName'))]",

"[resourceId('Microsoft.Network/ipGroups', parameters('workloadIpGroupName'))]"

]

},

{

"type": "Microsoft.Network/firewallPolicies/ruleCollectionGroups",

"apiVersion": "2022-01-01",

"name": "[format('{0}/{1}', parameters('firewallPolicyName'), 'DefaultApplicationRuleCollectionGroup')]",

"properties": {

"priority": 300,

"ruleCollections": [

{

"ruleCollectionType": "FirewallPolicyFilterRuleCollection",

"name": "global-rule-url-arc",

"priority": 1000,

"action": {

"type": "Allow"

},

"rules": [

{

"ruleType": "ApplicationRule",

"name": "winupdate-rule-01",

"protocols": [

{

"protocolType": "Https",

"port": 443

},

{

"protocolType": "Http",

"port": 80

}

],

"fqdnTags": [

"WindowsUpdate"

],

"terminateTLS": false,

"sourceIpGroups": [

"[resourceId('Microsoft.Network/ipGroups', parameters('workloadIpGroupName'))]",

"[resourceId('Microsoft.Network/ipGroups', parameters('infraIpGroupName'))]"

]

}

]

},

{

"ruleCollectionType": "FirewallPolicyFilterRuleCollection",

"action": {

"type": "Allow"

},

"name": "Global-rules-arc",

"priority": 1202,

"rules": [

{

"ruleType": "ApplicationRule",

"name": "global-rule-01",

"protocols": [

{

"protocolType": "Https",

"port": 443

}

],

"targetFqdns": [

"www.microsoft.com"

],

"terminateTLS": false,

"sourceIpGroups": [

"[resourceId('Microsoft.Network/ipGroups', parameters('workloadIpGroupName'))]",

"[resourceId('Microsoft.Network/ipGroups', parameters('infraIpGroupName'))]"

]

}

]

}

]

},

"dependsOn": [

"[resourceId('Microsoft.Network/firewallPolicies', parameters('firewallPolicyName'))]",

"[resourceId('Microsoft.Network/ipGroups', parameters('infraIpGroupName'))]",

"[resourceId('Microsoft.Network/firewallPolicies/ruleCollectionGroups', parameters('firewallPolicyName'), 'DefaultNetworkRuleCollectionGroup')]",

"[resourceId('Microsoft.Network/ipGroups', parameters('workloadIpGroupName'))]"

]

},

{

"type": "Microsoft.Network/azureFirewalls",

"apiVersion": "2021-03-01",

"name": "[parameters('firewallName')]",

"location": "[parameters('location')]",

"zones": "[if(equals(length(parameters('availabilityZones')), 0), null(), parameters('availabilityZones'))]",

"properties": {

"ipConfigurations": "[variables('azureFirewallIpConfigurations')]",

"firewallPolicy": {

"id": "[resourceId('Microsoft.Network/firewallPolicies', parameters('firewallPolicyName'))]"

}

},

"dependsOn": [

"[resourceId('Microsoft.Network/firewallPolicies/ruleCollectionGroups', parameters('firewallPolicyName'), 'DefaultApplicationRuleCollectionGroup')]",

"[resourceId('Microsoft.Network/firewallPolicies', parameters('firewallPolicyName'))]",

"[resourceId('Microsoft.Network/ipGroups', parameters('infraIpGroupName'))]",

"[resourceId('Microsoft.Network/firewallPolicies/ruleCollectionGroups', parameters('firewallPolicyName'), 'DefaultNetworkRuleCollectionGroup')]",

"publicIpAddress",

"[resourceId('Microsoft.Network/virtualNetworks', parameters('virtualNetworkName'))]",

"[resourceId('Microsoft.Network/ipGroups', parameters('workloadIpGroupName'))]"

]

}

]

}

Plusieurs ressources Azure sont définies dans le modèle :

- Microsoft.Network/ipGroups

- Microsoft.Network/firewallPolicies

- Microsoft.Network/firewallPolicies/ruleCollectionGroups

- Microsoft.Network/azureFirewalls

- Microsoft.Network/virtualNetworks

- Microsoft.Network/publicIPAddresses

Déployer le modèle

Déployez le modèle ARM sur Azure :

Sélectionnez Déployer sur Azure pour vous connecter à Azure et ouvrir le modèle. Le modèle crée un Pare-feu Azure, un réseau WAN virtuel et un hub virtuel, l’infrastructure réseau et deux machines virtuelles.

Dans le portail, dans la page Créer un pare-feu et une stratégie de pare-feu avec des règles et des groupes IP, puis tapez ou sélectionnez les valeurs suivantes :

- Abonnement : Sélectionnez-le dans les abonnements existants.

- Groupe de ressources : Sélectionnez-le parmi les groupes de ressources existants, ou sélectionnez Créer nouveau, puis OK.

- Région : Sélectionnez une région.

- Nom du pare-feu : tapez un nom pour le pare-feu.

Sélectionnez Vérifier + créer, puis Créer. Le déploiement peut prendre 10 minutes ou plus.

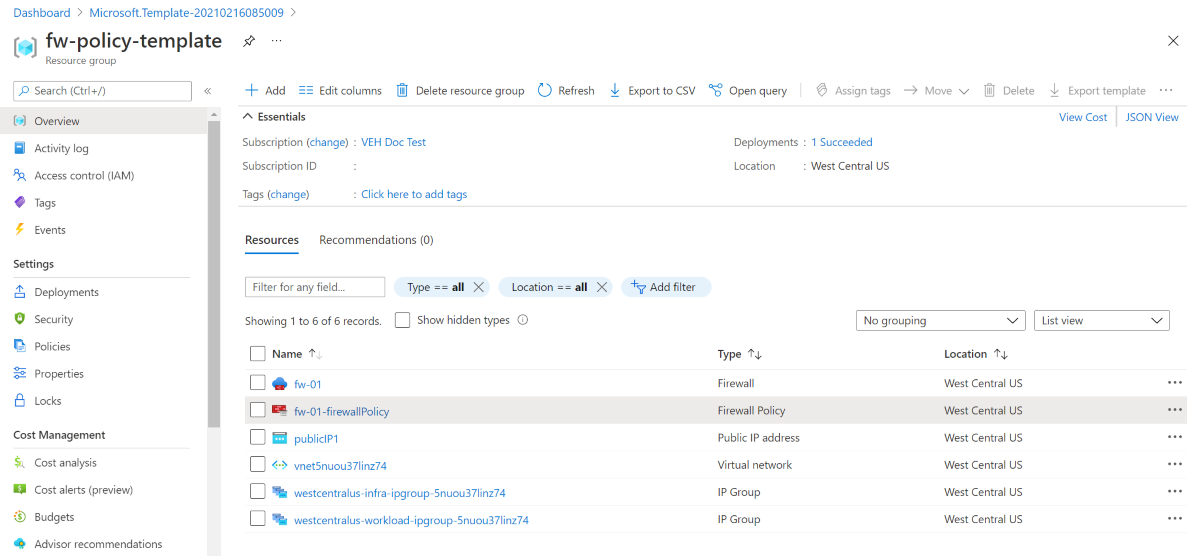

Vérifier les ressources déployées

Une fois le déploiement terminé, vous verrez les ressources similaires suivantes.

Nettoyer les ressources

Quand vous n’avez plus besoin des ressources que vous avez créées avec le pare-feu, supprimez le groupe de ressources. Vous supprimez ainsi le pare-feu et toutes les ressources associées.

Pour supprimer le groupe de ressources, appelez l’applet de commande Remove-AzResourceGroup :

Remove-AzResourceGroup -Name "<your resource group name>"