Établir les connexions de l’indexeur au service Stockage Azure en tant que service approuvé

Dans la Recherche Azure AI, les indexeurs qui accèdent aux blobs Azure peuvent utiliser l’exception de service approuvé pour accéder aux blobs de manière sécurisée. Ce mécanisme offre aux clients dans l’impossibilité d’accorder un accès aux indexeurs en utilisant des règles de pare-feu IP une alternative simple, sécurisée et gratuite pour accéder aux données de comptes de stockage.

Remarque

Si le Stockage Azure se trouve derrière un pare-feu et dans la même région que la Recherche Azure AI, vous ne pouvez pas créer de règle de trafic entrant admettant les demandes de votre service de recherche. La solution de ce scénario permet à la recherche de se connecter comme un service approuvé, comme décrit dans cet article.

Prérequis

Un service de recherche avec une identité managée affectée par le système (voir Vérifier l’identité du service).

Un compte de stockage avec l’option réseau Autoriser les services Microsoft approuvés à accéder à ce compte de stockage (voir Vérifier les paramètres réseau).

Une attribution de rôle Azure dans le Stockage Azure accordant des autorisations à l’identité managée affectée par le système du service de recherche (voir Vérifier les autorisations).

Remarque

Dans la Recherche Azure AI, une connexion de service approuvé est limitée aux blobs et à ADLS Gen2 sur le Stockage Azure. Il n’est pas possible d’avoir des connexions d’indexeur au Stockage Table Azure et à Azure Files.

Une connexion de service approuvé doit utiliser une identité managée affectée par le système. Une identité managée affectée par l’utilisateur n’est actuellement pas prise en charge pour ce scénario.

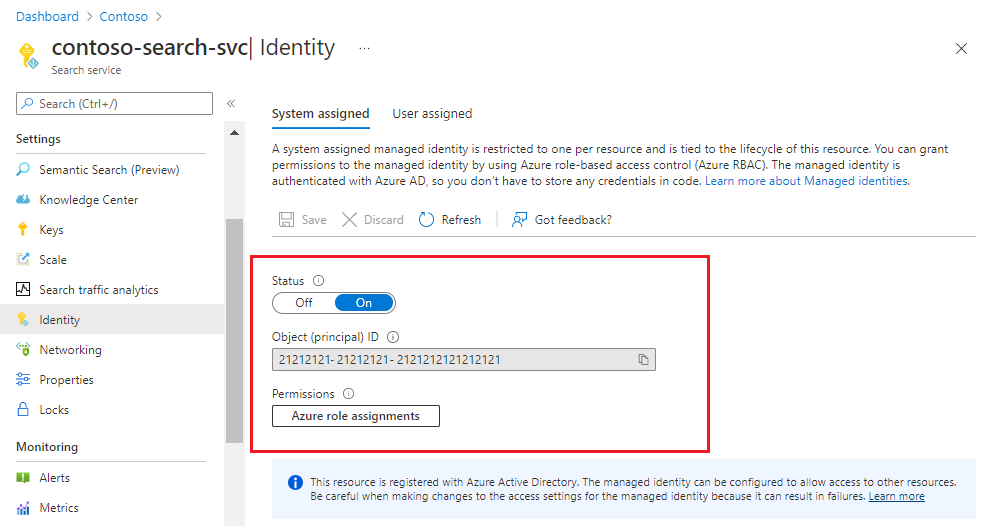

Vérifier l’identité du service

Connectez-vous au Portail Azure, puis trouvez votre service de recherche.

Dans la page Identité, vérifiez qu’une identité affectée par le système est activée. N’oubliez pas que les identités managées affectées par l’utilisateur, actuellement en préversion, ne fonctionnent pas pour une connexion de service approuvé.

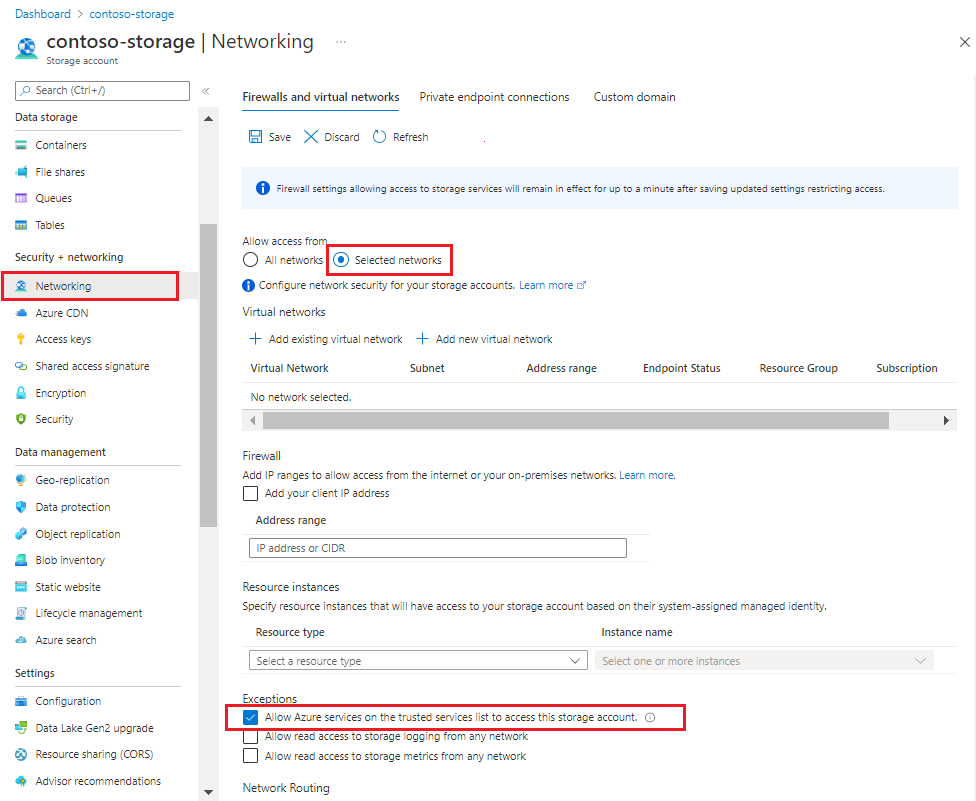

Vérifier les paramètres de réseau

Connectez-vous au portail Azure et recherchez votre compte de stockage.

Dans le menu de navigation gauche, sous Sécurité + réseau, sélectionnez Réseau.

Sous l’onglet Pare-feux et réseaux virtuels, autorisez l’accès depuis des Réseaux sélectionnés.

Faites défiler jusqu’à la section Exceptions.

Vérifiez que la case est cochée pour Autoriser les services Azure dans la liste des services approuvés à accéder à ce compte de stockage.

En supposant que votre service de recherche dispose d’un accès en fonction du rôle au compte de stockage, il peut accéder aux données même lorsque les connexions au Stockage Azure sont sécurisées par des règles de pare-feu IP.

Vérifiez les autorisations

Une identité managée système est un principal de service Microsoft Entra. L’attribution a besoin au minimum du rôle Lecteur des données blob de stockage.

Dans le volet de navigation gauche, sous Contrôle d’accès, affichez toutes les attributions de rôles et vérifiez que Lecteur des données Blob du stockage est affecté à l’identité système du service de recherche.

Ajoutez Contributeur aux données blob de stockage si un accès en écriture est nécessaire.

Les fonctionnalités qui nécessitent un accès en écriture sont la mise en cache des enrichissements, les sessions de débogage et la base de connaissances.

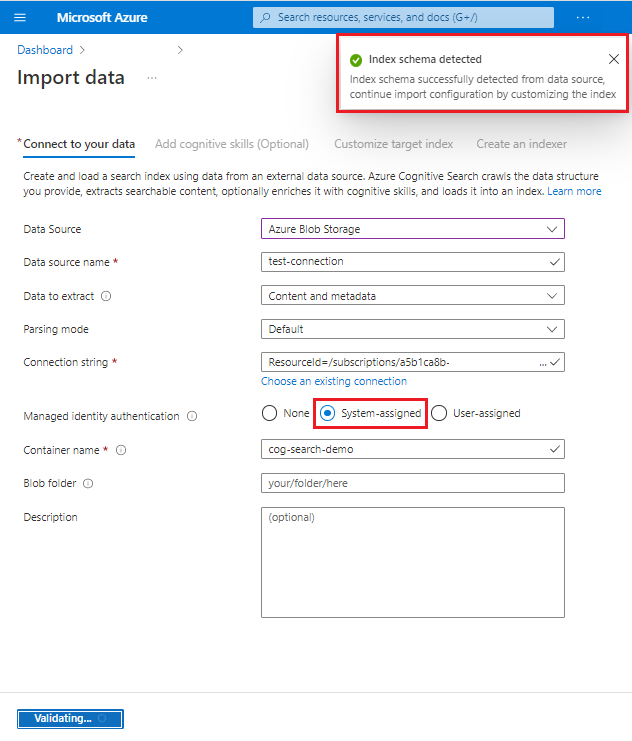

Configurer et tester la connexion

Le moyen le plus simple de tester la connexion est d’exécuter l’Assistant Importation de données.

Démarrez l’Assistant Importation de données en sélectionnant Stockage Blob Azure ou Azure Data Lake Storage Gen2.

Choisissez une connexion à votre compte de stockage, puis sélectionnez Attribué par le système. Sélectionnez Suivant pour appeler une connexion. Si le schéma d’index est détecté, c’est que la connexion a réussi.

Voir aussi

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour