Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

MITRE ATT&CK est un base de connaissances de tactiques et de techniques couramment utilisées par les attaquants. Il est créé et géré en fonction d’observations réelles. De nombreuses organisations utilisent l’base de connaissances MITRE ATT&CK pour développer des modèles de menace et des méthodologies spécifiques afin de vérifier les status de sécurité dans leurs environnements.

Microsoft Sentinel analyse les données ingérées, non seulement pour détecter les menaces et vous aider à examiner, mais aussi pour visualiser la nature et la couverture des status de sécurité de votre organization.

Cet article explique comment utiliser la page MITRE dans Microsoft Sentinel pour afficher les règles d’analyse (détections) déjà actives dans votre espace de travail et les détections que vous pouvez configurer. Utilisez cette page pour comprendre la couverture de sécurité de votre organization en fonction des tactiques et techniques de l’infrastructure MITRE ATT&CK.

Importante

La page MITRE dans Microsoft Sentinel est actuellement en PRÉVERSION. Les conditions supplémentaires de Azure préversion incluent des conditions légales qui s’appliquent aux fonctionnalités Azure qui sont en version bêta, en préversion ou qui ne sont pas encore publiées en disponibilité générale.

Configuration requise

Avant d’afficher la couverture MITRE pour votre organization dans Microsoft Sentinel, vérifiez que vous disposez des conditions préalables suivantes :

- Un Microsoft Sentinel instance actif.

- Autorisations nécessaires pour afficher le contenu dans Microsoft Sentinel. Pour plus d’informations, consultez Rôles et autorisations dans Microsoft Sentinel.

- Connecteurs de données configurés pour ingérer les données de sécurité pertinentes dans Microsoft Sentinel. Pour plus d’informations, consultez connecteurs de données Microsoft Sentinel.

- Règles de requête planifiée actives et règles en quasi-temps réel (NRT) configurées dans Microsoft Sentinel. Pour plus d’informations, consultez Détection des menaces dans Microsoft Sentinel.

- Connaissance du framework MITRE ATT&CK et de ses tactiques et techniques.

Version de l’infrastructure MITRE ATT&CK

Microsoft Sentinel est actuellement aligné sur l’infrastructure MITRE ATT&CK, version 18.

Afficher la couverture MITRE actuelle

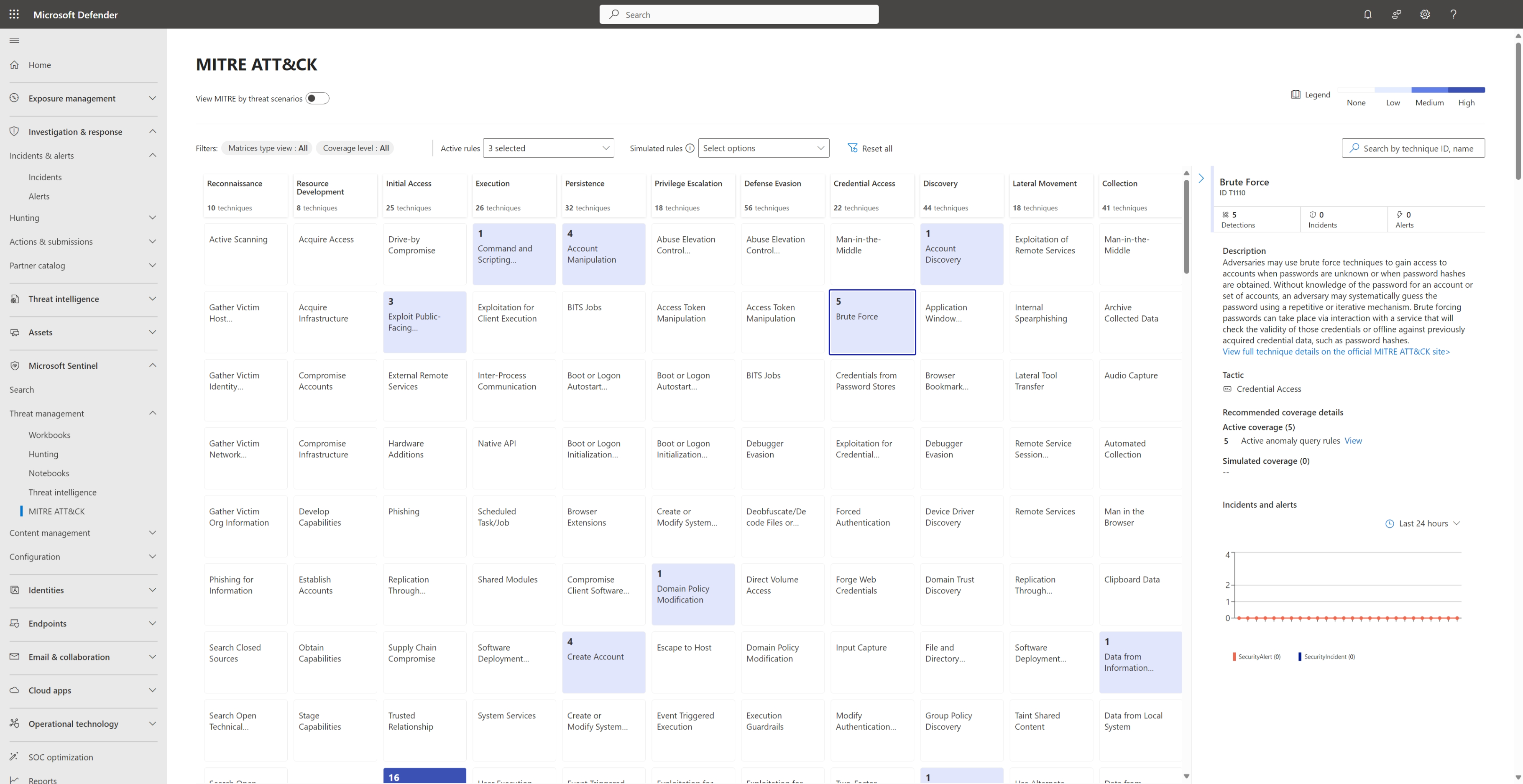

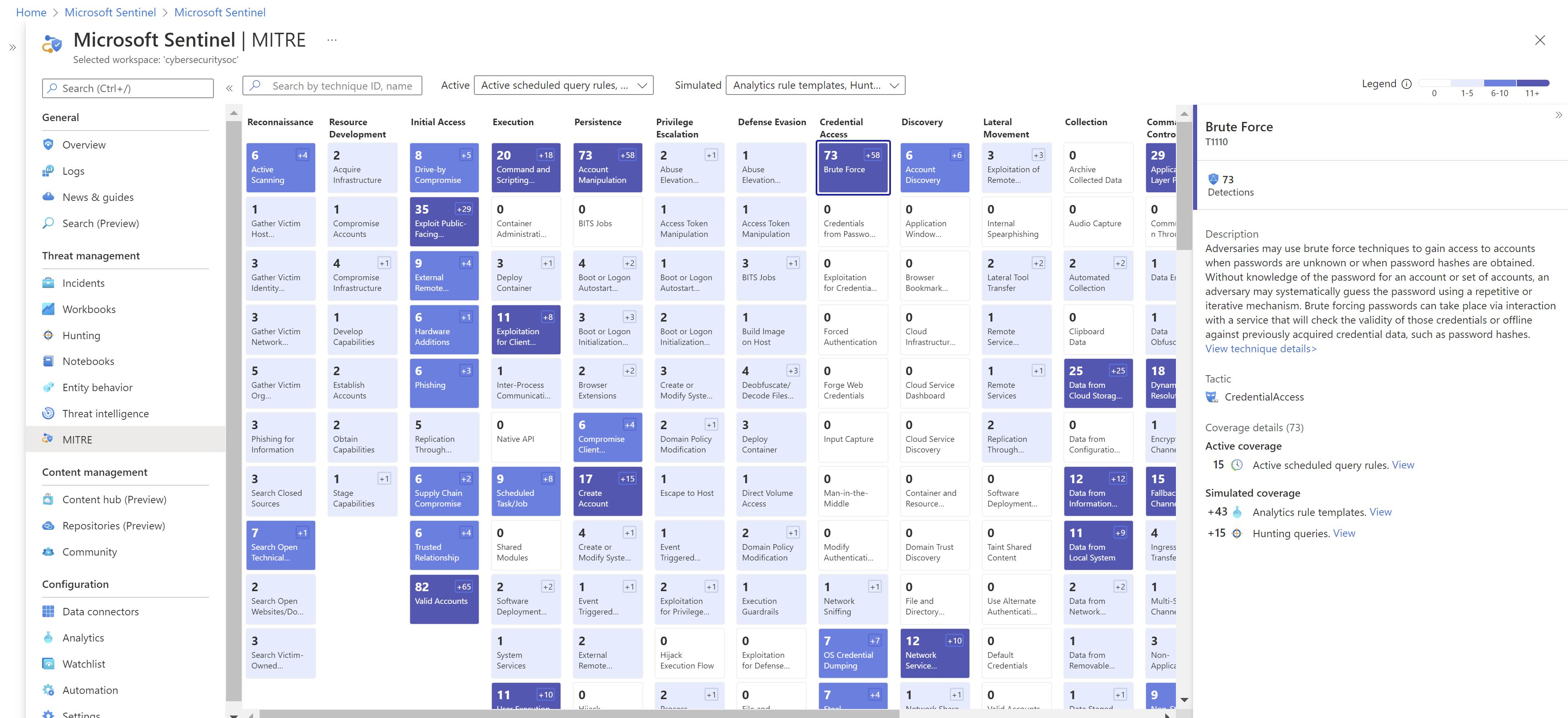

Par défaut, les règles de requête planifiée et de quasi-temps réel (NRT) actuellement actives sont indiquées dans la matrice de couverture.

Pour afficher la couverture MITRE actuelle pour votre organization :

Effectuez l’une des opérations suivantes, en fonction du portail que vous utilisez :

Dans le portail Defender, sélectionnez Microsoft Sentinel > Gestion des menaces > MITRE ATT&CK.

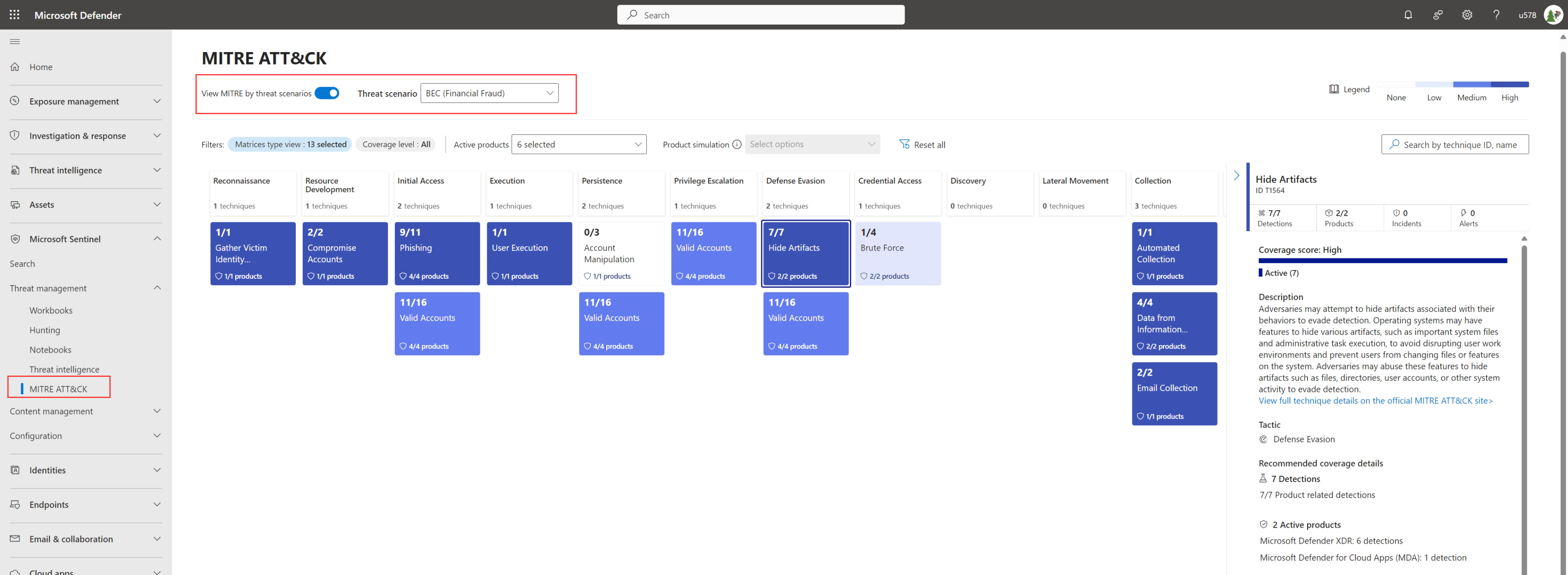

Pour filtrer la page en fonction d’un scénario de menace spécifique, activez l’option Afficher MITRE par scénario de menace , puis sélectionnez un scénario de menace dans le menu déroulant. La page est mise à jour en conséquence. Par exemple :

Utilisez l’une des méthodes suivantes :

Utilisez la légende pour comprendre le nombre de détections actuellement actives dans votre espace de travail pour une technique spécifique.

Utilisez la barre de recherche pour rechercher une technique spécifique dans la matrice, à l’aide du nom ou de l’ID de la technique, afin d’afficher les status de sécurité de votre organization pour la technique sélectionnée.

Sélectionnez une technique spécifique dans la matrice pour afficher plus de détails dans le volet d’informations. À cet emplacement, utilisez les liens pour accéder à l’un des emplacements suivants :

Dans la zone Description, sélectionnez Afficher les détails complets de la technique ... pour plus d’informations sur la technique sélectionnée dans la base de connaissances de l’infrastructure MITRE ATT&CK.

Faites défiler le volet vers le bas et sélectionnez des liens vers l’un des éléments actifs pour accéder à la zone appropriée dans Microsoft Sentinel.

Par exemple, sélectionnez Requêtes de chasse pour accéder à la page Chasse . Vous y voyez une liste filtrée des requêtes de chasse associées à la technique sélectionnée et que vous pouvez configurer dans votre espace de travail.

Sur le portail Defender, le volet d’informations affiche également les détails de la couverture recommandée, notamment le ratio de détections actives et de services de sécurité (produits) par rapport à toutes les détections et services recommandés pour la technique sélectionnée.

Simuler une couverture possible avec les détections disponibles

Dans la matrice de couverture MITRE, la couverture simulée fait référence aux détections qui sont disponibles mais qui ne sont pas actuellement configurées dans votre espace de travail Microsoft Sentinel. Affichez votre couverture simulée pour comprendre les status de sécurité possibles de votre organization si vous avez configuré toutes les détections disponibles.

Dans Microsoft Sentinel, sous Gestion des menaces, sélectionnez MITRE ATT&CK (préversion), puis sélectionnez les éléments du menu Règles simulées pour simuler les status de sécurité possibles de votre organization.

Utilisez les éléments de la matrice de couverture comme vous le feriez autrement pour afficher la couverture simulée pour une technique spécifique.

Utiliser l’infrastructure MITRE ATT&CK dans les règles d’analyse et les incidents

Les règles planifiées avec des techniques MITRE appliquées qui s’exécutent régulièrement dans votre espace de travail Microsoft Sentinel améliorent les status de sécurité de votre organization dans la matrice de couverture MITRE.

Règles d’analyse :

- Lors de la configuration des règles d’analyse, sélectionnez des techniques MITRE spécifiques à appliquer à votre règle.

- Lorsque vous recherchez des règles d’analyse, filtrez les règles affichées par technique pour trouver vos règles plus rapidement.

Pour plus d’informations, consultez Détecter les menaces prêtes à l’emploi et Créer des règles d’analyse personnalisées pour détecter les menaces.

Incidents :

Lorsque des incidents sont créés pour des alertes qui sont exposées par des règles avec des techniques MITRE configurées, les techniques sont également ajoutées aux incidents.

Pour plus d’informations, consultez Examiner les incidents avec Microsoft Sentinel. Si Microsoft Sentinel est intégré au portail Defender, examinez plutôt les incidents dans le portail Microsoft Defender.

Chasse aux menaces :

- Lorsque vous créez une requête de chasse, sélectionnez les tactiques et techniques spécifiques à appliquer à votre requête.

- Lorsque vous recherchez des requêtes de chasse actives, filtrez les requêtes affichées par tactique en sélectionnant un élément dans la liste au-dessus de la grille. Sélectionnez une requête pour afficher les détails de la tactique et de la technique dans le volet d’informations sur le côté.

- Lorsque vous créez des signets, utilisez la technique de mappage héritée de la requête de chasse ou créez votre propre mappage.

Pour plus d’informations, consultez Rechercher les menaces avec Microsoft Sentinel et Effectuer le suivi des données pendant la chasse avec Microsoft Sentinel.

Contenu connexe

Pour plus d’informations, reportez-vous aux rubriques suivantes :