Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Durée estimée : 5 minutes

Déployez votre agent et accordez-lui l’accès à vos ressources Azure.

Ce que vous avez accompli

À la fin de cette étape, votre agent est :

- Déployé dans votre abonnement Azure

- Accès accordé à toutes les ressources que vous avez sélectionnées lors de l’installation (vous pouvez ajouter plus tard)

- Prêt à répondre aux questions sur votre infrastructure

Prerequisites

| Prérequis | Détails |

|---|---|

| Abonnement Azure | Abonnement actif auprès du Microsoft.App fournisseur de ressources inscrit. |

| Permissions | Propriétaire ou Administrateur d’accès utilisateur sur l’abonnement (nécessaire pour attribuer des rôles RBAC à l’identité managée de l’agent). |

| Groupe de ressources | Groupe de ressources existant ou créez-en un pendant l’installation. |

| Accès réseau |

*.azuresre.ai doit être autorisé par le biais de votre pare-feu. Consultez la configuration réseau requise. |

| Région | Votre abonnement doit autoriser la création de ressources en Suède Centre, USA Est 2 ou Australie Est. |

Note

Si le bouton Créer n’est pas disponible ou que le déploiement échoue avec « DeploymentNotFound », inscrivez le fournisseur de ressources :

az provider register --namespace "Microsoft.App"

Essayez ensuite de créer à nouveau l’agent.

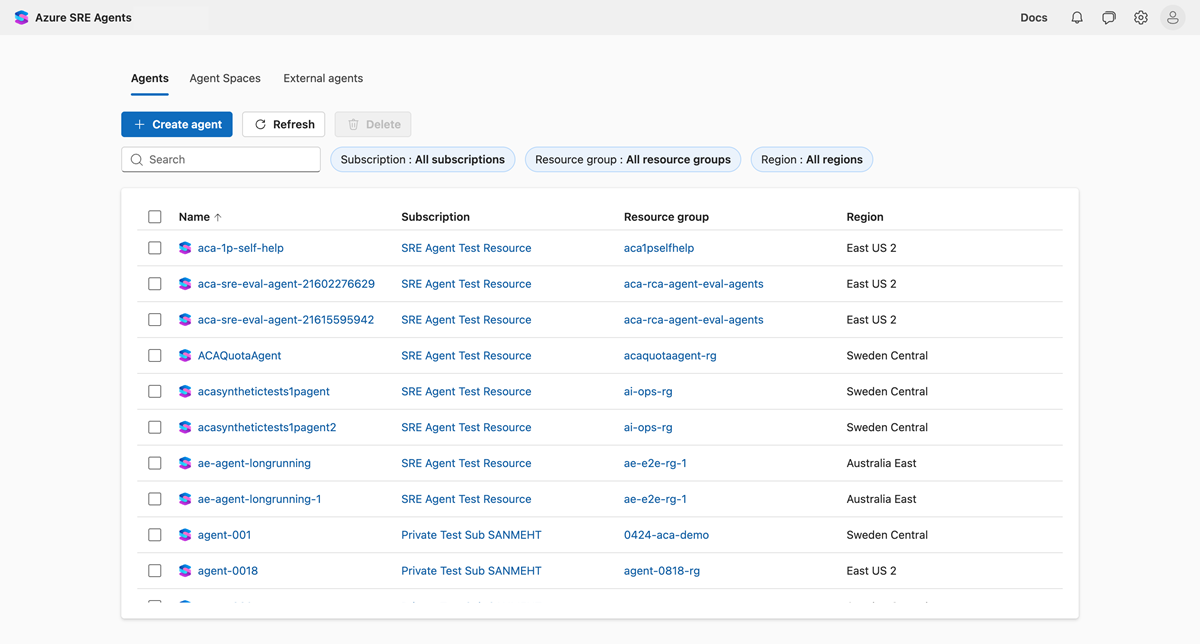

Ouvrir l’assistant de création

Allez à sre.azure.com.

Si vous n’êtes pas connecté, vous voyez la page d’accueil avec une vue d’ensemble des fonctionnalités de l’agent SRE, des exemples de démonstrations et des ressources de prise en main. Sélectionnez Se connecter pour continuer.

Une fois connecté, sélectionnez Créer un agent.

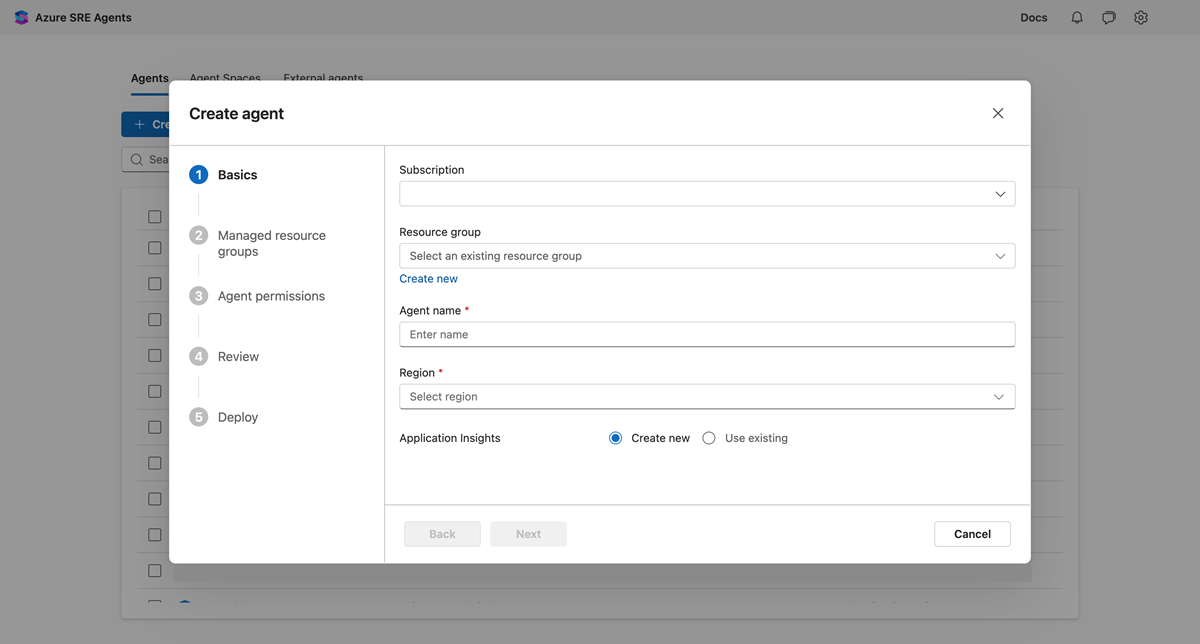

Configurer les bases

Renseignez les champs requis pour votre agent.

| Champ | Que faut-il entrer ? |

|---|---|

| Subscription | Votre abonnement Azure |

| Groupe de ressources | Choisir l’existant ou créer |

| Nom de l’agent | Nom descriptif (par exemple, prod-monitoring) |

| Région | Suède Centre, USA Est 2 ou Australie Est |

| Application Insights | Créer nouveau (recommandé) |

Cliquez sur Suivant.

Sélectionner des groupes de ressources à surveiller (facultatif)

Choisissez les ressources Azure auxquelles votre agent peut accéder. Cette étape est facultative. Vous pouvez l’ignorer et accorder l’accès ultérieurement. Pour plus d’informations, consultez Alternative : Accès au niveau de l’abonnement.

Note

Vous avez besoin d’autorisations Propriétaire ou Administrateur de l’accès utilisateur sur tous les groupes de ressources que vous souhaitez affecter à l’agent.

- Sélectionnez des groupes de ressources qui contiennent vos applications, bases de données ou infrastructure.

- Utilisez des filtres pour rechercher des groupes spécifiques entre les abonnements.

- Sélectionnez plusieurs groupes de ressources en fonction des besoins.

Note

L’agent obtient l’accès en lecture aux ressources de ces groupes, notamment les journaux, les indicateurs et les configurations. Elle ne peut pas apporter de modifications, sauf si vous accordez des autorisations privilégiées ultérieurement.

Conseil / Astuce

Sélectionnez un ou deux groupes de ressources à démarrer, ou ignorez entièrement cette étape. Vous pouvez ajouter d’autres ressources ultérieurement à partir desressources gérées par>.

Cliquez sur Suivant.

Choisir un niveau d’autorisation

Définissez le niveau d’autorisation pour les groupes de ressources managés que vous avez sélectionnés. Si vous avez ignoré l’étape précédente, ces autorisations ne s’appliquent pas encore à quoi que ce soit, mais vous devez toujours effectuer cette étape.

| Niveau | Ce que cela signifie | Quand utiliser |

|---|---|---|

| Lecteur (recommandé) | L’agent peut lire uniquement. Les actions nécessitent votre approbation. | Commencez ici pour obtenir l’option la plus sûre. |

| Privilégié | L’agent peut exécuter des actions approuvées directement. | Après avoir fait confiance à l'agent. |

L’assistant montre quels rôles RBAC Azure sont attribués (Lecteur Log Analytics, Lecteur de surveillance, Utilisateur du cluster AKS, etc.).

Conseil / Astuce

Pour contrôler si les actions s’exécutent automatiquement ou nécessitent une approbation, consultez les modes d’exécution.

Cliquez sur Suivant.

Examiner et déployer

Terminez le processus de déploiement.

- Passez en revue votre configuration.

- Cliquez sur Créer.

- Attendez quelques minutes pour le déploiement.

- Sélectionnez Discuter avec l’agent une fois le déploiement terminé.

Vérifier qu’elle fonctionne

Posez une question à votre agent pour confirmer qu’il peut voir vos ressources.

What Azure resources can you see?

Vous devriez voir un résumé comme « J’ai trouvé 251 ressources sur 3 groupes de ressources, y compris 5 Container Apps, 2 clusters AKS... »

Votre agent affiche également :

- Une table de groupes de ressources avec des groupes surveillés

- Analyse des ressources par type

- Invites suggérées adaptées à vos ressources

Résumé

Votre agent dispose désormais d’un accès en lecture aux ressources de vos groupes de ressources sélectionnés, peut interroger les journaux et les métriques Azure Monitor pour ces ressources et répondre à des questions sur votre infrastructure.

Alternative : Accès au niveau de l’abonnement

Si vous avez ignoré l’étape de sélection du groupe de ressources ou souhaitez un accès plus étendu que celui des groupes de ressources individuels, vous pouvez accorder à l’agent un accès Lecteur sur l’ensemble de votre abonnement.

- Accédez à Paramètres>de base dans votre agent.

- Sélectionnez le lien Identité managée pour l’ouvrir dans le portail Azure.

- Accédez au contrôle d’accès (IAM) de votre abonnement.

- Ajoutez une attribution de rôle Lecteur pour l’identité managée de l’agent.

Cette approche donne à l’agent une visibilité sur toutes les ressources de l’abonnement sans sélectionner de groupes de ressources individuels.

Étape suivante

Contenu connexe

- Autorisations et rôles : modèle d’autorisation détaillé

- Rôles d’utilisateur : qui peut accéder à votre agent et ce qu’il peut faire

- Modes d’exécution : contrôler la quantité d’autonomie dont dispose votre agent

- Régions prises en charge : liste complète des régions disponibles

- Diagnostics d’observabilité Azure : que peut faire votre agent avec l’accès Azure