À propos du VPN de point à site

Une connexion par passerelle VPN point à site (P2S) vous permet de créer une connexion sécurisée à votre réseau virtuel à partir d’un ordinateur de client individuel. Une connexion P2S est établie en étant démarrée à partir de l’ordinateur client. Cette solution est utile pour les télétravailleurs souhaitant se connecter à un réseau virtuel à partir d’un emplacement distant, comme depuis leur domicile ou pendant une conférence. De même, l’utilisation d’un VPN P2S est une solution utile qui constitue une alternative au VPN Site à Site (S2S) lorsqu’un nombre restreint de clients doit se connecter à un réseau virtuel. Les configurations de point à site nécessitent un type de VPN basé sur un itinéraire.

Cet article s’applique au modèle de déploiement actuel. Consultez P2S – Classique pour les déploiements hérités.

Quel protocole est utilisé par le P2S ?

La connexion VPN point à site peut utiliser un des protocoles suivants :

Protocole OpenVPN®, un protocole VPN basé sur SSL/TLS. Une solution VPN TLS peut pénétrer des pare-feu, puisque la plupart des pare-feu ouvrent le port de sortie TCP 443 utilisé par le protocole TLS. Vous pouvez utiliser OpenVPN pour vous connecter à partir d’appareils Android, iOS (11.0 et versions ultérieures), Windows, Linux et Mac (macOS 10.13 et versions ultérieures).

SSTP (Secure Socket Tunneling Protocol) est un protocole VPN propriétaire basé sur le protocole TLS. Une solution VPN TLS peut pénétrer des pare-feu, puisque la plupart des pare-feu ouvrent le port de sortie TCP 443 utilisé par le protocole TLS. SSTP est pris en charge sur les appareils Windows uniquement. Azure prend en charge toutes les versions de Windows disposant de SSTP et prend en charge TLS 1.2 (Windows 8.1 et versions ultérieures).

VPN IKEv2, une solution de VPN IPsec basée sur des normes. Un VPN IKEv2 peut être utilisé pour se connecter à partir d’appareils Mac (macOS 10.11 et versions ultérieures).

Comment les clients VPN P2S sont-ils authentifiés ?

Avant qu’Azure n’accepte une connexion VPN P2S, l’utilisateur doit d’abord s’authentifier. Il existe trois types d’authentification que vous pouvez sélectionner lorsque vous configurez votre passerelle P2S. Les options sont :

- Certificat Azure

- Microsoft Entra ID

- RADIUS et serveur de domaine Active Directory

Vous pouvez sélectionner plusieurs types d’authentification pour votre configuration de passerelle P2S. Si vous sélectionnez plusieurs types d’authentification, le client VPN que vous utilisez doit être pris en charge par au moins un type d’authentification et le type de tunnel correspondant. Par exemple, si vous sélectionnez « IKEv2 et OpenVPN » pour les types de tunnel, et « Microsoft Entra ID et Radius » ou « Microsoft Entra ID et Certificat Azure » pour le type d’authentification, Microsoft Entra ID utilise uniquement le type de tunnel OpenVPN, car il n’est pas pris en charge par IKEv2.

Le tableau suivant présente les mécanismes d’authentification compatibles avec les types de tunnel sélectionnés. Chaque mécanisme nécessite que le logiciel client VPN correspondant sur l’appareil de connexion soit configuré avec les paramètres appropriés disponibles dans les fichiers de configuration du profil client VPN.

| Type de tunnel | Mécanisme d’authentification |

|---|---|

| OpenVPN | Tout sous-ensemble de Microsoft Entra ID, de Radius Auth et de certificat Azure |

| SSTP | Radius Auth/Certificat Azure |

| IKEv2 | Radius Auth/Certificat Azure |

| IKEv2 et OpenVPN | Radius Auth, Certificat Azure, Microsoft Entra ID et Radius Auth, Microsoft Entra ID et Certificat Azure |

| IKEv2 et SSTP | Radius Auth/Certificat Azure |

Authentification par certificat

Lorsque vous configurez votre passerelle P2S pour l’authentification par certificat, vous chargez la clé publique de certificat racine approuvé sur la passerelle Azure. Vous pouvez utiliser un certificat racine qui a été généré à l’aide d’une solution d’entreprise, ou vous pouvez générer un certificat auto-signé.

Pour s’authentifier, chaque client qui se connecte doit avoir un certificat client installé généré à partir du certificat racine approuvé. Cela s’ajoute au logiciel client VPN. La validation du certificat client est effectuée par la passerelle VPN et se produit pendant l’établissement de la connexion VPN P2S.

Workflow de certificat

De façon générale, vous devez effectuer les étapes suivantes pour configurer l’authentification par certificat :

- Activer l’authentification par certificat sur la passerelle P2S, ainsi que les paramètres supplémentaires requis (pool d’adresses client, etc.) et charger les informations sur la clé publique de l’autorité de certification racine.

- Générer et télécharger des fichiers de configuration de profil client VPN (package de configuration de profil).

- Installer le certificat client sur chaque ordinateur client de connexion.

- Configurer le client VPN sur l’ordinateur client à l’aide des paramètres figurant dans le package de configuration du profil VPN.

- Se connecter.

Authentification Microsoft Entra ID

Vous pouvez configurer votre passerelle P2S pour permettre aux utilisateurs VPN de s’authentifier à l’aide d’informations d’identification Microsoft Entra ID. Avec l’authentification Microsoft Entra ID , vous pouvez utiliser les fonctionnalités d’accès conditionnel et d’authentification multifacteur (MFA) de Microsoft Entra pour le VPN. L’authentification Microsoft Entra ID est prise en charge uniquement pour le protocole OpenVPN. Pour s’authentifier et se connecter, les clients doivent utiliser Azure VPN Client.

La passerelle VPN prend désormais en charge un nouvel ID d’application inscrit par Microsoft et les valeurs d’audience correspondantes pour les dernières versions d’Azure VPN Client. Lorsque vous configurez une passerelle VPN P2S à l’aide des nouvelles valeurs d’audience, vous ignorez le processus d’inscription manuelle de l’application Azure VPN Client pour votre locataire Microsoft Entra. L’ID d’application est déjà créé, et votre locataire est automatiquement en mesure de l’utiliser sans étapes d’inscription supplémentaires. Ce processus est plus sécurisé que l’inscription manuelle d’Azure VPN Client, car vous n’avez pas besoin d’autoriser l’application ou d’attribuer des autorisations via le rôle Administrateur général.

Auparavant, vous deviez inscrire (intégrer) manuellement l’application Azure VPN Client auprès de votre locataire Microsoft Entra. L’inscription de l’application cliente crée un ID d’application représentant l’identité de l’application Azure VPN Client, et nécessite l’octroi d’une autorisation à l’aide du rôle Administrateur général. Pour mieux comprendre la différence entre les types d’objets d’application, consultez Comment et pourquoi les applications sont ajoutées à Microsoft Entra ID.

Si possible, nous vous recommandons de configurer de nouvelles passerelles P2S à l’aide de l’ID d’application Azure VPN Client inscrit par Microsoft et de ses valeurs d’audience correspondantes, au lieu d’inscrire manuellement l’application Azure VPN Client auprès de votre locataire. Si vous avez une passerelle VPN Azure configurée précédemment qui utilise l’authentification Microsoft Entra ID, vous pouvez mettre à jour la passerelle et les clients afin de tirer parti du nouvel ID d’application inscrit par Microsoft. La mise à jour de la passerelle P2S avec la nouvelle valeur d’audience est obligatoire si vous souhaitez que des clients Linux se connectent. Azure VPN Client pour Linux n’est pas compatible avec les anciennes valeurs d’audience. Si vous avez une passerelle P2S existante et que vous souhaitez la mettre à jour de façon à utiliser une nouvelle valeur d’audience, consultez Modifier l’audience pour une passerelle VPN P2S.

Considérations et limitations :

Une passerelle VPN P2S ne peut prendre en charge qu’une seule valeur d’audience. Elle ne peut pas prendre en charge plusieurs valeurs d’audience simultanément.

À l’heure actuelle, le nouvel ID d’application inscrit par Microsoft ne prend pas en charge autant de valeurs d’audience que l’ancienne application inscrite manuellement. Si vous avez besoin d’une valeur d’audience pour tout autre chose qu’Azure Public ou Personnalisé, utilisez les anciennes méthode et valeurs enregistrées manuellement.

Azure VPN Client pour Linux n’est pas compatible avec les passerelles P2S configurées pour utiliser les anciennes valeurs d’audience qui s’alignent sur l’application inscrite manuellement. Azure VPN Client pour Linux prend en charge les valeurs d’audience personnalisées.

-

Bien qu’il soit possible qu’Azure VPN Client pour Linux fonctionne sur d’autres distributions et versions Linux, Azure VPN Client pour Linux est pris en charge uniquement sur les versions suivantes :

- Ubuntu 20.04

- Ubuntu 22.04

Azure VPN Client pour macOS et Windows offre une compatibilité descendante avec les passerelles P2S configurées pour utiliser les anciennes valeurs d’audience qui s’alignent sur l’application inscrite manuellement. Vous pouvez également utiliser des valeurs d’audience personnalisées avec ces clients.

Le tableau suivant présente les versions d’Azure VPN Client prises en charge pour chaque ID d’application, et les valeurs d’audience disponibles correspondantes.

| ID d’application | Valeurs d’audience prises en charge | Clients pris en charge |

|---|---|---|

| Inscrit par Microsoft | – Azure Public : c632b3df-fb67-4d84-bdcf-b95ad541b5c8 |

- Linux - Windows - macOS |

| Inscrit manuellement | – Azure Public : 41b23e61-6c1e-4545-b367-cd054e0ed4b4– Azure Government : 51bb15d4-3a4f-4ebf-9dca-40096fe32426– Azure Allemagne : 538ee9e6-310a-468d-afef-ea97365856a9– Microsoft Azure opéré par 21Vianet : 49f817b6-84ae-4cc0-928c-73f27289b3aa |

- Windows - macOS |

| Personnalisée | <custom-app-id> |

- Linux - Windows - macOS |

Workflow Microsoft Entra ID

À un niveau général, vous devez effectuer les étapes suivantes pour configurer l’authentification Microsoft Entra ID :

- Si vous utilisez l’inscription manuelle de l’application, effectuez les étapes nécessaires sur le locataire Entra.

- Activer l’authentification Microsoft Entra ID sur la passerelle P2S, ainsi que les paramètres supplémentaires requis (pool d’adresses client, etc.).

- Générer et télécharger des fichiers de configuration de profil client VPN (package de configuration de profil).

- Télécharger, installer et configurer Azure VPN Client sur l’ordinateur client.

- Se connecter.

Serveur de domaine Azure Active Directory (AD)

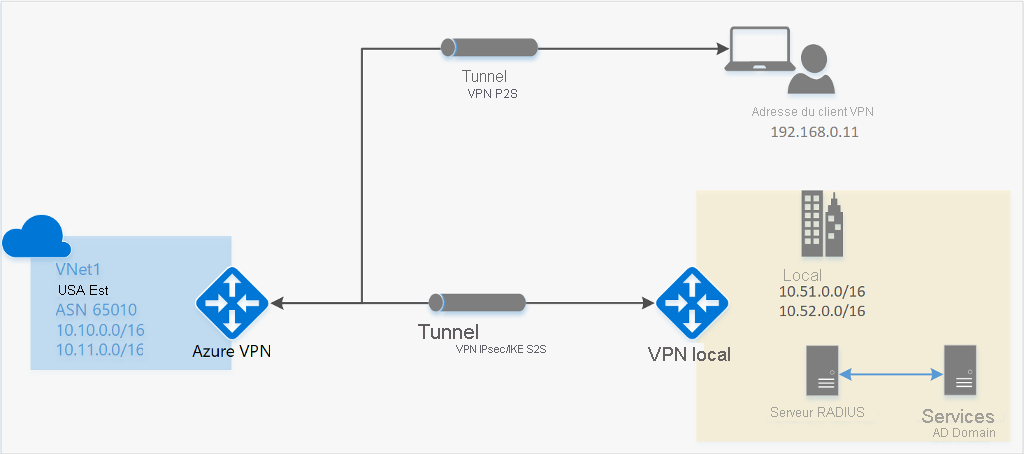

L’authentification de domaine AD permet aux utilisateurs de se connecter à Azure à l’aide des informations d’identification du domaine de l’organisation. Un serveur RADIUS qui s’intègre avec le serveur AD est requis. Les organisations peuvent également utiliser un déploiement RADIUS existant.

Le serveur RADIUS peut être déployé localement ou sur votre réseau virtuel Azure. Lors de l’authentification, la passerelle VPN Azure permet le transfert direct et transfère les messages d’authentification entre le serveur RADIUS et l’appareil de connexion. Par conséquent, l’accessibilité de la passerelle au serveur RADIUS est importante. Si le serveur RADIUS est situé en local, une connexion VPN S2S au site local à partir d’Azure est requise pour établir l’accessibilité.

Le serveur RADIUS peut aussi être intégré aux services de certificat AD. Cela vous permet d’utiliser le serveur RADIUS et le déploiement de certificat d’entreprise pour votre authentification par certificat P2S comme alternative à l’authentification par certificat Azure. L’avantage est que vous n’avez pas besoin de charger les certificats racine et les certificats révoqués sur Azure.

Un serveur RADIUS permet également l’intégration avec d’autres systèmes d’identité externe. Cette opération ouvre de nombreuses options d’authentification pour les VPN P2S, notamment les options de multifacteur.

Pour connaître les étapes de configuration de la passerelle P2S, consultez Configurer P2S – RADIUS.

Quelle est la configuration requise pour les clients ?

Les exigences de configuration du client varient en fonction du client VPN que vous utilisez, du type d’authentification et du protocole. Le tableau suivant présente les clients disponibles et les articles correspondants pour chaque configuration.

| Authentification | Type de tunnel | Système d’exploitation client | Client VPN |

|---|---|---|---|

| Certificat | |||

| IKEv2, SSTP | Windows | Client VPN natif | |

| IKEv2 | macOS | Client VPN natif | |

| IKEv2 | Linux | strongSwan | |

| OpenVPN | Windows | Client VPN Azure Client OpenVPN |

|

| OpenVPN | macOS | Client OpenVPN | |

| OpenVPN | iOS | Client OpenVPN | |

| OpenVPN | Linux | Client VPN Azure Client OpenVPN |

|

| Microsoft Entra ID | |||

| OpenVPN | Windows | Client VPN Azure | |

| OpenVPN | macOS | Client VPN Azure | |

| OpenVPN | Linux | Client VPN Azure |

Quelles références SKU de passerelle prennent en charge les VPN P2S ?

Le tableau suivant montre les références SKU de passerelle par tunnel, connexion et débit. Pour plus d’informations, consultez À propos des références SKU de passerelles.

| VPN Passerelle Génération |

Référence (SKU) | S2S/VNet-to-VNet Tunnels |

P2S Connexions SSTP |

P2S Connexions IKEv2/OpenVPN |

Agrégat Évaluation du débit |

BGP | Redondant interzone | Nombre de machines virtuelles prises en charge dans le réseau virtuel |

|---|---|---|---|---|---|---|---|---|

| Génération1 | De base | Bande passante 10 | Bande passante 128 | Non pris en charge | 100 Mbits/s | Non pris en charge | Non | 200 |

| Génération1 | VpnGw1 | Bande passante 30 | Bande passante 128 | Bande passante 250 | 650 Mbits/s | Pris en charge | Non | 450 |

| Génération1 | VpnGw2 | Bande passante 30 | Bande passante 128 | Bande passante 500 | 1 Gbit/s | Pris en charge | Non | 1300 |

| Génération1 | VpnGw3 | Bande passante 30 | Bande passante 128 | Bande passante 1 000 | 1,25 Gbits/s | Pris en charge | Non | 4000 |

| Génération1 | VpnGw1AZ | Bande passante 30 | Bande passante 128 | Bande passante 250 | 650 Mbits/s | Pris en charge | Oui | 1000 |

| Génération1 | VpnGw2AZ | Bande passante 30 | Bande passante 128 | Bande passante 500 | 1 Gbit/s | Pris en charge | Oui | 2000 |

| Génération1 | VpnGw3AZ | Bande passante 30 | Bande passante 128 | Bande passante 1 000 | 1,25 Gbits/s | Pris en charge | Oui | 5 000 |

| Génération2 | VpnGw2 | Bande passante 30 | Bande passante 128 | Bande passante 500 | 1,25 Gbits/s | Pris en charge | Non | 685 |

| Génération2 | VpnGw3 | Bande passante 30 | Bande passante 128 | Bande passante 1 000 | 2,5 Gbits/s | Prise en charge | Non | 2240 |

| Génération2 | VpnGw4 | Bande passante 100* | Bande passante 128 | Bande passante 5 000 | 5 Gbit/s | Prise en charge | Non | 5300 |

| Génération2 | VpnGw5 | Bande passante 100* | Bande passante 128 | Bande passante 10000 | 10 Gbits/s | Prise en charge | Non | 6700 |

| Génération2 | VpnGw2AZ | Bande passante 30 | Bande passante 128 | Bande passante 500 | 1,25 Gbits/s | Pris en charge | Oui | 2000 |

| Génération2 | VpnGw3AZ | Bande passante 30 | Bande passante 128 | Bande passante 1 000 | 2,5 Gbits/s | Prise en charge | Oui | 3300 |

| Génération2 | VpnGw4AZ | Bande passante 100* | Bande passante 128 | Bande passante 5 000 | 5 Gbit/s | Prise en charge | Oui | 4400 |

| Génération2 | VpnGw5AZ | Bande passante 100* | Bande passante 128 | Bande passante 10000 | 10 Gbits/s | Prise en charge | Oui | 9000 |

Remarque

La référence SKU De base a des limitations et ne prend pas en charge l’authentification IKEv2, IPv6 ou RADIUS. Pour plus d’informations, consultez Paramètres de passerelle VPN.

Quelles stratégies IKE/IPsec sont configurées sur les passerelles VPN pour P2S ?

Les tableaux de cette section affichent les valeurs des stratégies par défaut. Toutefois, ils ne reflètent pas les valeurs prises en charge disponibles pour les stratégies personnalisées. Pour connaître les stratégies personnalisées, consultez les valeurs acceptées répertoriées dans la cmdlet PowerShell New-AzVpnClientIpsecParameter.

IKEv2

| Cipher | Intégrité | PRF | Groupe DH |

|---|---|---|---|

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_24 |

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_14 |

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_ECP384 |

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_ECP256 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_24 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_14 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_ECP384 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_ECP256 |

| AES256 | SHA384 | SHA384 | GROUP_24 |

| AES256 | SHA384 | SHA384 | GROUP_14 |

| AES256 | SHA384 | SHA384 | GROUP_ECP384 |

| AES256 | SHA384 | SHA384 | GROUP_ECP256 |

| AES256 | SHA256 | SHA256 | GROUP_24 |

| AES256 | SHA256 | SHA256 | GROUP_14 |

| AES256 | SHA256 | SHA256 | GROUP_ECP384 |

| AES256 | SHA256 | SHA256 | GROUP_ECP256 |

| AES256 | SHA256 | SHA256 | GROUP_2 |

IPsec

| Cipher | Intégrité | Groupe PFS |

|---|---|---|

| GCM_AES256 | GCM_AES256 | GROUP_NONE |

| GCM_AES256 | GCM_AES256 | GROUP_24 |

| GCM_AES256 | GCM_AES256 | GROUP_14 |

| GCM_AES256 | GCM_AES256 | GROUP_ECP384 |

| GCM_AES256 | GCM_AES256 | GROUP_ECP256 |

| AES256 | SHA256 | GROUP_NONE |

| AES256 | SHA256 | GROUP_24 |

| AES256 | SHA256 | GROUP_14 |

| AES256 | SHA256 | GROUP_ECP384 |

| AES256 | SHA256 | GROUP_ECP256 |

| AES256 | SHA1 | GROUP_NONE |

Quelles stratégies TLS sont configurées sur les passerelles VPN pour P2S ?

TLS

| Stratégies |

|---|

| TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 |

| TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256 |

| TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384 |

| TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256 |

| **TLS_AES_256_GCM_SHA384 |

| **TLS_AES_128_GCM_SHA256 |

**Uniquement pris en charge sur TLS1.3 avec OpenVPN

Comment configurer une connexion P2S ?

Une configuration P2S requiert quelques étapes spécifiques. Les articles suivants vous détaillent les étapes de la configuration P2S courantes.

Supprimer la configuration d’une connexion P2S

Vous pouvez supprimer la configuration d’une connexion à l’aide de PowerShell ou de l’interface CLI. Consultez la FAQ pour obtenir des exemples.

Comment le routage P2S fonctionne-t-il ?

Voir les articles suivants :

FAQ

Il existe plusieurs entrées de FAQ pour point à site. Consultez le FAQ sur la passerelle VPN, en accordant une attention particulière aux sections sur l’authentification par certificat et RADIUS, le cas échéant.

Étapes suivantes

- Configurer une connexion P2S - Authentification par certificat natif Azure

- Configurer une connexion P2S – Authentification Microsoft Entra ID « OpenVPN » est une marque commerciale d’OpenVPN Inc.

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour