Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Importante

Avis de dépréciation : agents SIEM Microsoft Defender for Cloud Apps

Dans le cadre de notre processus de convergence en cours entre Microsoft Defender charges de travail, Microsoft Defender for Cloud Apps agents SIEM seront dépréciés à partir de novembre 2025.

Les agents SIEM Microsoft Defender for Cloud Apps existants continueront de fonctionner tels tels qu’ils sont jusqu’à ce moment-là. Depuis le 19 juin 2025, aucun nouvel agent SIEM ne peut être configuré, mais Microsoft Sentinel’intégration de l’agent (préversion) reste prise en charge et peut toujours être ajoutée.

Nous vous recommandons de passer à des API qui prennent en charge la gestion des activités et des données d’alertes à partir de plusieurs charges de travail. Ces API améliorent la surveillance et la gestion de la sécurité et offrent des fonctionnalités supplémentaires à l’aide des données de plusieurs charges de travail Microsoft Defender.

Pour garantir la continuité et l’accès aux données actuellement disponibles via Microsoft Defender for Cloud Apps agents SIEM, nous vous recommandons de passer aux API prises en charge suivantes :

- Pour les alertes et les activités, consultez : API de streaming Microsoft Defender XDR.

- Pour Microsoft Entra ID événements d’ouverture de session protection, consultez la table IdentityLogonEvents dans le schéma de repérage avancé.

- Pour l’API Alertes de sécurité Microsoft Graph, consultez : Lister les alerts_v2

- Pour afficher Microsoft Defender for Cloud Apps données d’alertes dans l’API Microsoft Defender XDR incidents, consultez API d’incidents Microsoft Defender XDR et le type de ressource incidents

Vous pouvez intégrer Microsoft Defender for Cloud Apps à Microsoft Sentinel (une solution SIEM native cloud et SOAR évolutive) pour permettre une surveillance centralisée des alertes et des données de découverte. L’intégration à Microsoft Sentinel vous permet de mieux protéger vos applications cloud tout en conservant votre workflow de sécurité habituel, en automatisant les procédures de sécurité et en mettant en corrélation les événements basés sur le cloud et locaux.

Les avantages de l’utilisation de Microsoft Sentinel sont les suivants :

- Conservation des données plus longue fournie par Log Analytics.

- Visualisations prêtes à l’emploi.

- Utilisez des outils tels que Microsoft Power BI ou des classeurs Microsoft Sentinel pour créer vos propres visualisations de données de découverte qui répondent aux besoins de votre organisation.

D’autres solutions d’intégration sont les suivantes :

- SIM génériques : intégrez Defender for Cloud Apps à votre serveur SIEM générique. Pour plus d’informations sur l’intégration à un SIEM générique, consultez Intégration siem générique.

- API Microsoft Security Graph : service intermédiaire (ou répartiteur) qui fournit une seule interface programmatique pour connecter plusieurs fournisseurs de sécurité. Pour plus d’informations, consultez Intégrations de solutions de sécurité à l’aide de l’API de sécurité Microsoft Graph.

L’intégration à Microsoft Sentinel inclut la configuration dans les Defender for Cloud Apps et les Microsoft Sentinel.

Configuration requise

Pour l’intégrer à Microsoft Sentinel :

- Vous devez disposer d’une licence Microsoft Sentinel valide

- Vous devez être au moins administrateur de la sécurité dans votre locataire.

Soutien du gouvernement des États-Unis

L’intégration directe Defender for Cloud Apps - Microsoft Sentinel est disponible uniquement pour les clients commerciaux.

Toutefois, toutes les données Defender for Cloud Apps sont disponibles dans Microsoft Defender XDR et sont donc disponibles dans Microsoft Sentinel via le connecteur Microsoft Defender XDR.

Nous recommandons aux clients GCC, GCC High et DoD qui souhaitent voir Defender for Cloud Apps données dans Microsoft Sentinel installer la solution Microsoft Defender XDR.

Pour plus d’informations, reportez-vous aux rubriques suivantes :

- intégration Microsoft Defender XDR à Microsoft Sentinel

- Microsoft Defender for Cloud Apps pour les offres du gouvernement des États-Unis

Intégration à Microsoft Sentinel

Dans le portail Microsoft Defender, sélectionnez Paramètres Applications > cloud.

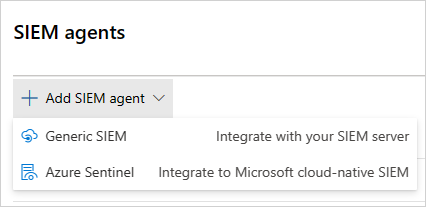

Sous Système, sélectionnez Agents > SIEM Ajouter un agent > SIEM Sentinel. Par exemple :

Remarque

L’option permettant d’ajouter Microsoft Sentinel n’est pas disponible si vous avez déjà effectué l’intégration.

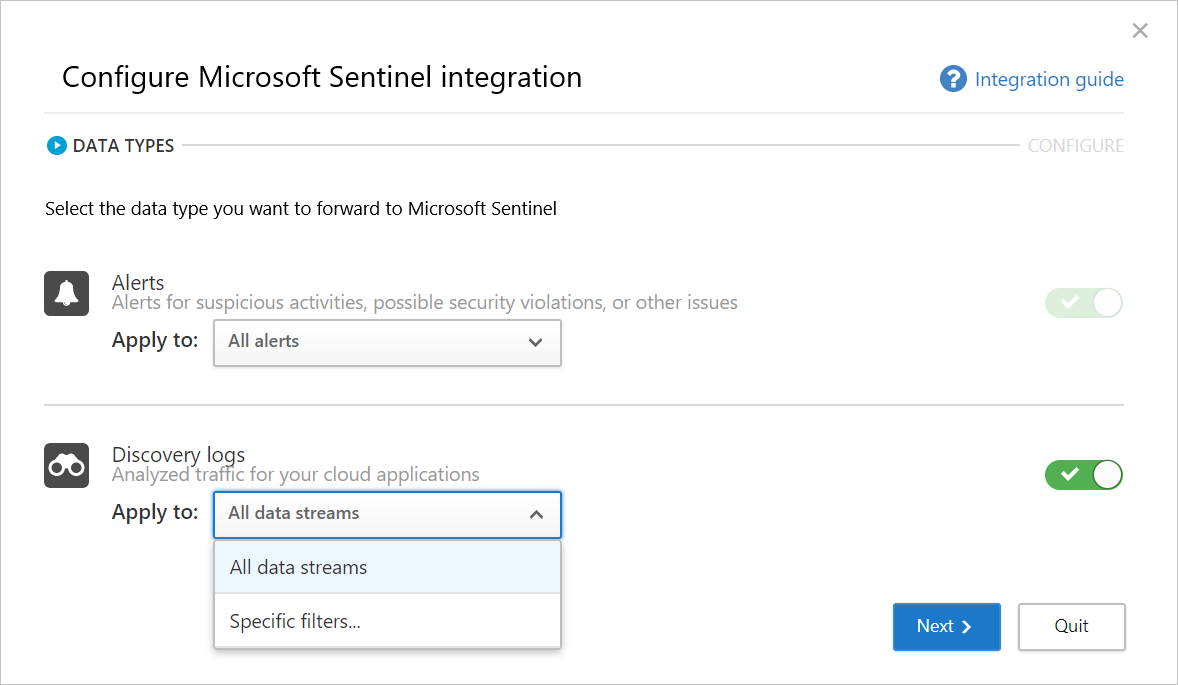

Dans l’Assistant, sélectionnez les types de données que vous souhaitez transférer vers Microsoft Sentinel. Vous pouvez configurer l’intégration comme suit :

- Alertes : les alertes sont automatiquement activées une fois Microsoft Sentinel activée.

- Journaux de découverte : utilisez le curseur pour les activer et les désactiver. Par défaut, tout est sélectionné, puis utilisez la liste déroulante Appliquer à pour filtrer les journaux de découverte envoyés à Microsoft Sentinel.

Par exemple :

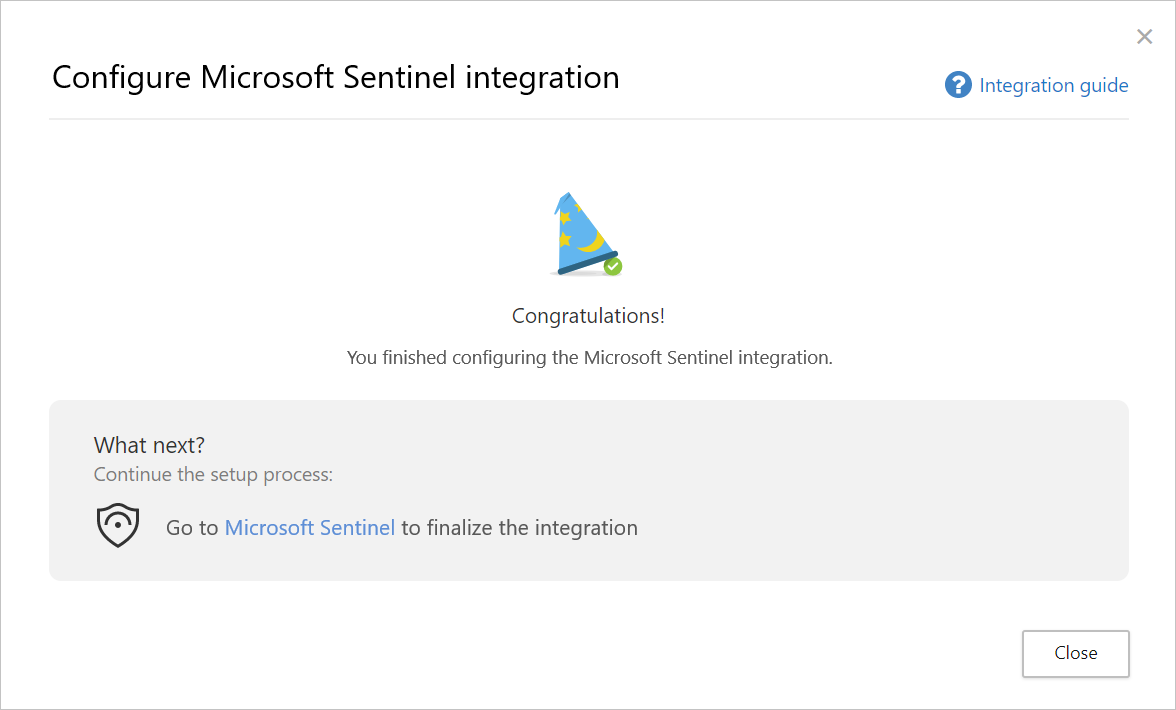

Sélectionnez Suivant, puis continuez à Microsoft Sentinel pour finaliser l’intégration. Pour plus d’informations sur la configuration de Microsoft Sentinel, consultez le connecteur de données Microsoft Sentinel pour Defender for Cloud Apps. Par exemple :

Remarque

Les nouveaux journaux de découverte apparaissent généralement dans Microsoft Sentinel dans les 15 minutes suivant leur configuration dans Defender for Cloud Apps. Toutefois, cela peut prendre plus de temps en fonction des conditions de l’environnement système. Pour plus d’informations, consultez Gérer le délai d’ingestion dans les règles d’analyse.

Alertes et journaux de découverte dans Microsoft Sentinel

Une fois l’intégration terminée, vous pouvez afficher les alertes Defender for Cloud Apps et les journaux de découverte dans Microsoft Sentinel.

Dans Microsoft Sentinel, sous Journaux, sous Security Insights, vous pouvez trouver les journaux pour les types de données Defender for Cloud Apps, comme suit :

| Type de données | Tableau |

|---|---|

| Journaux de découverte | McasShadowItReporting |

| Alertes | SecurityAlert |

Le tableau suivant décrit chaque champ du schéma McasShadowItReporting :

| Champ | Type | Description | Exemples |

|---|---|---|---|

| TenantId | String | ID d’espace de travail | aaaabbbb-0000-cccc-1111-dddd2222eeeeee |

| SourceSystem | String | Système source : valeur statique | Azure |

| TimeGenerated [UTC] | DateTime | Date des données de découverte | 2019-07-23T11:00:35.858Z |

| StreamName | String | Nom du flux spécifique | Service marketing |

| TotalEvents | Entier | Nombre total d’événements par session | 122 |

| BlockedEvents | Entier | Nombre d’événements bloqués | 0 |

| Octets chargés | Entier | Quantité de données chargées | 1,514,874 |

| TotalBytes | Entier | Quantité totale de données | 4,067,785 |

| Octets téléchargés | Entier | Quantité de données téléchargées | 2,552,911 |

| Ipaddress | String | Adresse IP source | 127.0.0.0 |

| UserName | String | Nom d’utilisateur | Raegan@contoso.com |

| EnrichedUserName | String | Nom d’utilisateur enrichi avec Microsoft Entra nom d’utilisateur | Raegan@contoso.com |

| AppName | String | Nom de l’application cloud | Microsoft OneDrive Entreprise |

| Appid | Entier | Identificateur d’application cloud | 15600 |

| AppCategory | String | Catégorie d’application cloud | Stockage cloud |

| Étiquettes d’application | String array | Balises intégrées et personnalisées définies pour l’application | ["sanctionné"] |

| AppScore | Entier | Score de risque de l’application dans une échelle 0-10, 10 étant un score pour une application non risquée | 10 |

| Type | String | Type de journaux – valeur statique | McasShadowItReporting |

Utiliser Power BI avec des données Defender for Cloud Apps dans Microsoft Sentinel

Une fois l’intégration terminée, vous pouvez également utiliser les données Defender for Cloud Apps stockées dans Microsoft Sentinel dans d’autres outils.

Cette section décrit comment utiliser Microsoft Power BI pour mettre en forme et combiner facilement des données afin de créer des rapports et des tableaux de bord qui répondent aux besoins de votre organization.

Pour commencer :

Dans Power BI, importez des requêtes à partir de Microsoft Sentinel pour Defender for Cloud Apps données. Pour plus d’informations, consultez Importer des données de journal Azure Monitor dans Power BI.

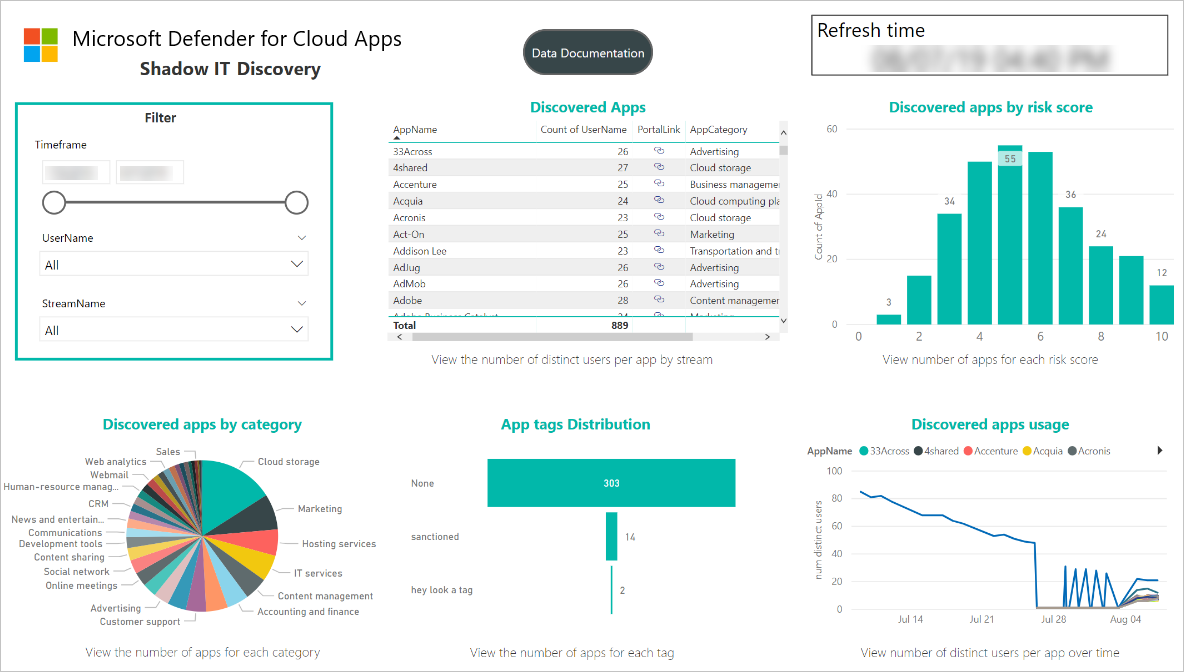

Installez l’application Defender for Cloud Apps Shadow IT Discovery et connectez-la à vos données de journal de découverte pour afficher le tableau de bord Shadow IT Discovery intégré.

Remarque

Actuellement, l’application n’est pas publiée sur Microsoft AppSource. Par conséquent, vous devrez peut-être contacter votre administrateur Power BI pour obtenir les autorisations nécessaires pour installer l’application.

Par exemple :

Si vous le souhaitez, créez des tableaux de bord personnalisés dans Power BI Desktop et ajustez-les pour les adapter aux exigences d’analyse visuelle et de création de rapports de votre organization.

Connecter l’application Defender for Cloud Apps

Dans Power BI, sélectionnez Applications > Application de découverte de l’informatique fantôme .

Dans la page Prise en main de votre nouvelle application , sélectionnez Se connecter. Par exemple :

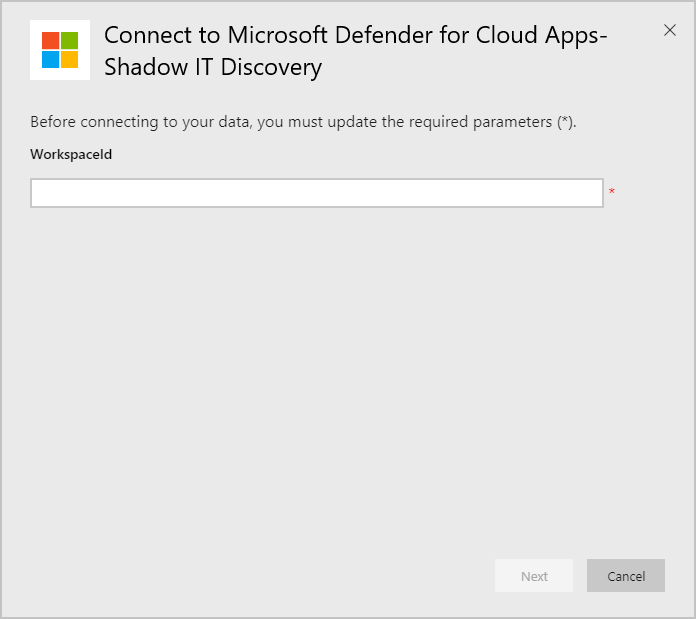

Dans la page ID de l’espace de travail, entrez votre ID d’espace de travail Microsoft Sentinel tel qu’affiché dans la page de vue d’ensemble de Log Analytics, puis sélectionnez Suivant. Par exemple :

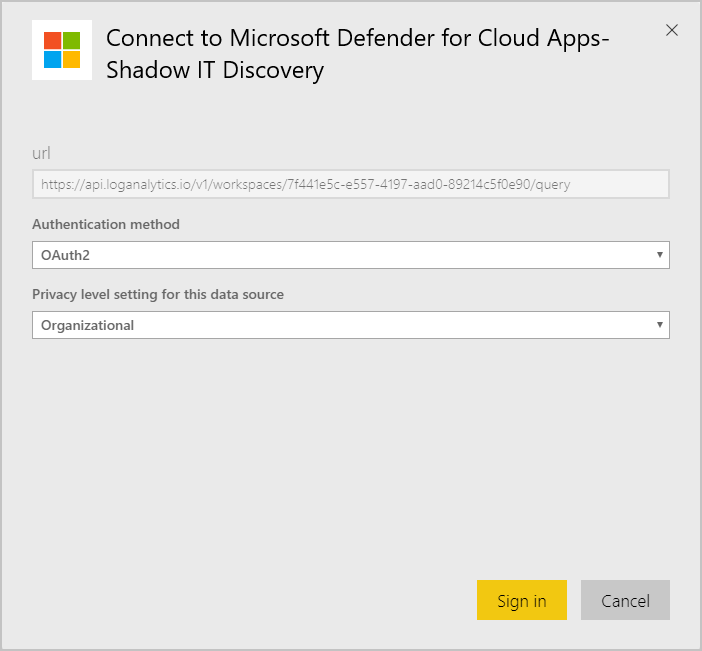

Dans la page d’authentification, spécifiez la méthode d’authentification et le niveau de confidentialité, puis sélectionnez Se connecter. Par exemple :

Après avoir connecté vos données, accédez à l’onglet Jeux de données de l’espace de travail et sélectionnez Actualiser. Cela met à jour le rapport avec vos propres données.

Si vous rencontrez des problèmes, nous sommes là pour vous aider. Pour obtenir de l’aide ou du support pour votre problème de produit, ouvrez un ticket de support.