Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Lorsqu’une interruption d’attaque automatique se déclenche dans Microsoft Defender XDR, vous pouvez afficher les détails sur le risque et l’status d’endiguement des ressources compromises pendant et après le processus. Vous pouvez afficher les détails sur la page de l’incident, qui fournit les détails complets de l’attaque et les status à jour des ressources associées.

Passer en revue le graphique des incidents

Microsoft Defender XDR interruption automatique des attaques est intégrée à la vue des incidents. Passez en revue le graphique des incidents pour obtenir l’intégralité de l’histoire des attaques et évaluer l’impact des interruptions d’attaque et status.

La page d’incident contient les informations suivantes :

- Les incidents perturbés incluent une étiquette pour « Interruption des attaques » et le type de menace spécifique identifié (par exemple, ransomware). Si vous vous abonnez à des Notifications par e-mail d’incident, ces balises apparaissent également dans les e-mails.

- Notification mise en surbrillance sous le titre de l’incident indiquant que l’incident a été interrompu.

- Les utilisateurs suspendus et les appareils autonomes apparaissent avec une étiquette indiquant leur status.

Pour libérer un compte d’utilisateur ou un appareil de l’isolement, sélectionnez la ressource autonome, puis sélectionnez Release from containment pour un appareil ou activez l’utilisateur pour un compte d’utilisateur.

Suivre les actions dans le centre de notifications

Le Centre de notifications (https://security.microsoft.com/action-center) regroupe les actions de correction et de réponse sur vos appareils, les e-mails & le contenu de collaboration et les identités. Les actions répertoriées incluent des actions de correction qui ont été effectuées automatiquement ou manuellement. Vous pouvez afficher les actions d’interruption d’attaque automatique dans le Centre de notifications.

Vous pouvez libérer les ressources contenues, par exemple, activer un compte d’utilisateur bloqué ou libérer un appareil de l’isolement, à partir du volet détails de l’action. Vous pouvez libérer les ressources autonomes après avoir atténué le risque et terminé l’examen d’un incident. Pour plus d’informations sur le centre de notifications, consultez Centre de notifications.

Conseil

Voulez-vous en savoir plus ? Collaborez avec la communauté Sécurité Microsoft dans notre communauté technique : Communauté technique Microsoft Defender XDR.

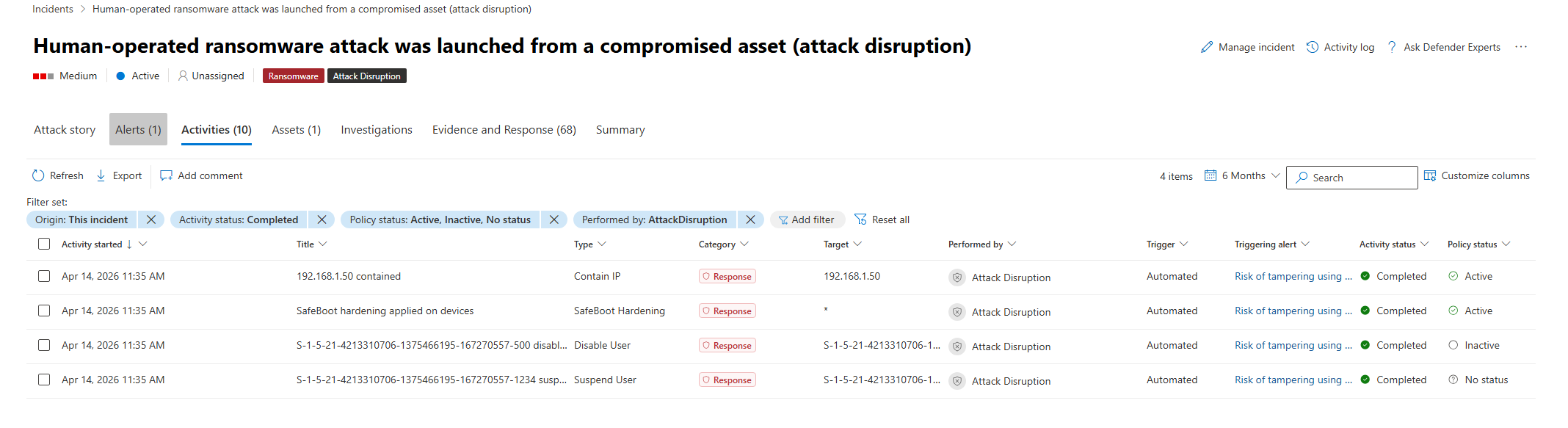

Suivre l’action status dans l’onglet Activités (préversion)

L’onglet Activités de la page Incident vous permet d’afficher les détails liés à un incident spécifique, notamment la date et l’heure de début de l’activité, l’alerte de déclenchement, etc.

La colonne Stratégie status (préversion) dans la liste des activités fournit une liste avec état des actions et stratégies prises dans les incidents, ce qui vous permet de voir la status actuelle de toutes les actions et stratégies pertinentes dans votre environnement. Cela permet de relever le défi du suivi des actions en cours et expirées, en particulier dans les environnements de grande taille avec de nombreux incidents.

Pour afficher toutes les interruptions d’attaque automatique et les actions de protection prédictive prises dans le cadre d’un incident :

Sous l’onglet Activités de l’incident, ajoutez les filtres suivants :

- Sélectionnez 30 jours>Plage personnalisée, puis sélectionnez la période appropriée pour les actions que vous souhaitez examiner.

- Sélectionnez Effectué par , puis AttackDisruption. Ce filtre inclut également des actions de protection prédictives.

- Sélectionnez Activité status, puis Terminé. Cela vous montre la stratégie actuelle status pour les actions qui sont terminées, en filtrant les actions partielles ou en cours.

- Stratégie status : sélectionnez Actif, Inactif et Aucun status (toutes les options sauf Non applicable).

Passez en revue les activités répertoriées. La colonne Stratégie status affiche la status actuelle de la stratégie pour chaque activité. Par exemple, un utilisateur était contenu dans la période spécifiée, mais la stratégie est actuellement inactive. Cela signifie que l’utilisateur n’est plus contenu.

Les états de stratégie suivants sont disponibles :

- Actif : la stratégie est actuellement active et appliquée.

- Inactif : la stratégie a été appliquée précédemment, mais n’est plus active. Par exemple, un utilisateur était contenu mais a depuis été libéré.

- Non applicable : la stratégie status ne s’applique pas à l’action. Par exemple, la status de stratégie ne s’applique pas à une action de non-conservation, car les actions d’annulation de conservation ne sont pas des stratégies, mais plutôt l’inversion d’une action précédente.

- Aucune status : la status de stratégie n’a pas pu être récupérée pour diverses raisons, par exemple, l’action est toujours en cours et la status finale n’est pas encore déterminée.

Cette vue fournit des données uniques sur l’activité et la stratégie status dans la période sélectionnée. Ces données vont au-delà des vues du centre de notifications, qui fournissent un journal historique des actions effectuées, mais ne reflètent pas la status actuelle de ces actions.

Suivre les actions dans la chasse avancée

Vous pouvez utiliser des requêtes spécifiques dans la chasse avancée pour effectuer le suivi de l’appareil ou de l’utilisateur contenant, et désactiver les actions de compte d’utilisateur.

Événements liés à l’endiguement dans la chasse avancée

L’endiguement dans Microsoft Defender pour point de terminaison empêche toute activité d’acteur de menace supplémentaire en bloquant la communication à partir d’entités autonomes. Dans la chasse avancée, la table DeviceEvents journalise les actions de blocage qui résultent de l’endiguement, et non de l’action de confinement initiale elle-même :

Actions de bloc dérivées de l’appareil : ces événements indiquent une activité (telle que la communication réseau) qui a été bloquée parce que l’appareil était contenu :

DeviceEvents | where ActionType contains "ContainedDevice"Actions de blocage dérivées de l’utilisateur : ces événements indiquent l’activité (par exemple, les tentatives de connexion ou d’accès aux ressources) qui a été bloquée parce que l’utilisateur était contenu :

DeviceEvents | where ActionType contains "ContainedUser"

Rechercher la désactivation des actions de compte d’utilisateur

L’interruption des attaques utilise la fonctionnalité d’action de correction de Microsoft Defender pour Identity pour désactiver les comptes. Par défaut, Microsoft Defender pour Identity utilise le compte LocalSystem du contrôleur de domaine pour toutes les actions de correction.

La requête suivante recherche les événements où un contrôleur de domaine a désactivé des comptes d’utilisateur. Cette requête retourne également les comptes d’utilisateur désactivés par interruption automatique des attaques en déclenchant manuellement la désactivation du compte dans Microsoft Defender XDR :

let AllDomainControllers =

DeviceNetworkEvents

| where TimeGenerated > ago(7d)

| where LocalPort == 88

| where LocalIPType == "FourToSixMapping"

| extend DCDevicename = tostring(split(DeviceName,".")[0])

| distinct DCDevicename;

IdentityDirectoryEvents

| where TimeGenerated > ago(90d)

| where ActionType == "Account disabled"

| where Application == "Active Directory"

| extend ACTOR_DEVICE = tolower(tostring(AdditionalFields.["ACTOR.DEVICE"]))

| where isnotempty( ACTOR_DEVICE)

| where ACTOR_DEVICE in (AllDomainControllers)

| project TimeGenerated, TargetAccountUpn, ACTOR_DEVICE

La requête précédente a été adaptée à partir d’une requête Microsoft Defender pour Identity - Interruption d’attaque.