Notes

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Le portail Microsoft Defender présente des alertes corrélées, des ressources, des enquêtes et des preuves provenant de toutes vos ressources dans un incident pour vous donner un aperçu complet de l’étendue d’une attaque.

Dans un incident, vous analysez les alertes, comprenez ce qu’elles signifient et rassemblez les preuves afin de pouvoir concevoir un plan de correction efficace.

Enquête initiale

Avant de vous plonger dans les détails, jetez un coup d’œil aux propriétés et à l’histoire complète de l’attaque de l’incident.

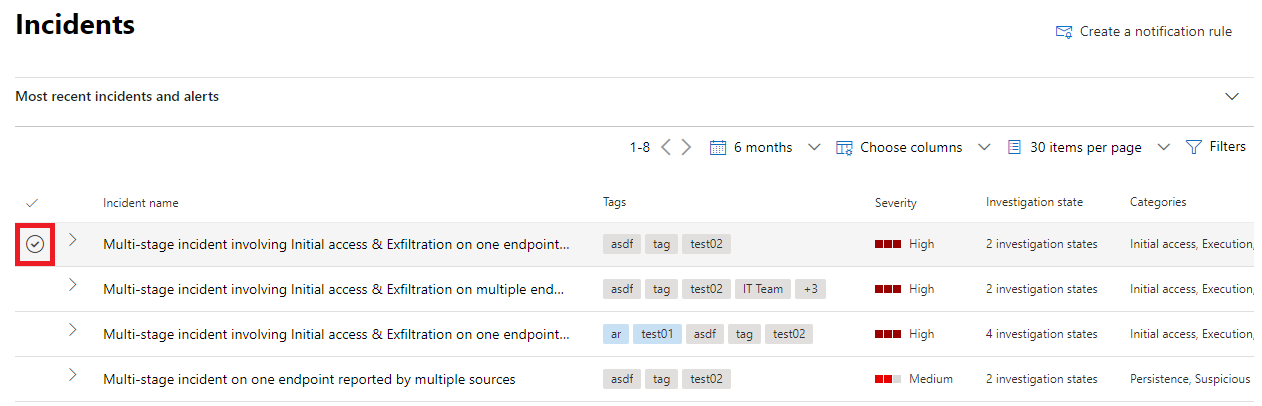

Vous pouvez commencer par sélectionner l’incident dans la colonne de marque case activée. Voici un exemple.

Dans ce cas, un volet récapitulatif s’ouvre avec des informations clés sur l’incident, telles que les détails de l’incident, les actions recommandées et les menaces associées. Voici un exemple.

À partir de là, vous pouvez sélectionner Ouvrir la page d’incident. Cela ouvre la page main de l’incident dans laquelle vous trouverez les informations et les onglets complets du récit d’attaque pour les alertes, les appareils, les utilisateurs, les enquêtes et les preuves. Vous pouvez également ouvrir la page main d’un incident en sélectionnant le nom de l’incident dans la file d’attente des incidents.

Remarque

Les utilisateurs disposant d’un accès provisionné à Microsoft Security Copilot verront le volet Copilot sur le côté droit de l’écran lorsqu’ils ouvrent un incident. Copilot fournit des informations et des recommandations en temps réel pour vous aider à examiner les incidents et à y répondre. Pour plus d’informations, consultez Microsoft Copilot dans Microsoft Defender.

Histoire de l’attaque

Les récits d’attaque vous aident à examiner, examiner et corriger rapidement les attaques tout en affichant l’histoire complète de l’attaque sous le même onglet. Il vous permet également d’examiner les détails de l’entité et de prendre des mesures correctives, telles que la suppression d’un fichier ou l’isolation d’un appareil sans perdre le contexte.

L’histoire de l’attaque est brièvement décrite dans la vidéo suivante.

Dans le récit d’attaque, vous trouverez la page d’alerte et le graphique de l’incident.

La page d’alerte d’incident comprend les sections suivantes :

Récit d’alerte, qui comprend :

- Que s’est-il passé

- Actions prises

- Événements connexes

Propriétés d’alerte dans le volet droit (état, détails, description, etc.)

Notez que toutes les alertes n’auront pas toutes les sous-sections répertoriées dans la section Article sur les alertes .

Le graphique montre l’étendue complète de l’attaque, la façon dont l’attaque s’est propagée sur votre réseau au fil du temps, où elle a commencé et jusqu’où l’attaquant est allé. Il connecte les différentes entités suspectes qui font partie de l’attaque à leurs ressources associées, telles que les utilisateurs, les appareils et les boîtes aux lettres.

À partir du graphique, vous pouvez :

Lisez les alertes et les nœuds sur le graphique tels qu’ils se sont produits au fil du temps pour comprendre la chronologie de l’attaque.

Ouvrez un volet d’entité, ce qui vous permet d’examiner les détails de l’entité et d’agir sur les actions de correction, telles que la suppression d’un fichier ou l’isolation d’un appareil.

Mettez en surbrillance les alertes en fonction de l’entité à laquelle elles sont liées.

Recherchez les informations d’entité d’un appareil, d’un fichier, d’une adresse IP, d’une URL, d’un utilisateur, d’un e-mail, d’une boîte aux lettres ou d’une ressource cloud.

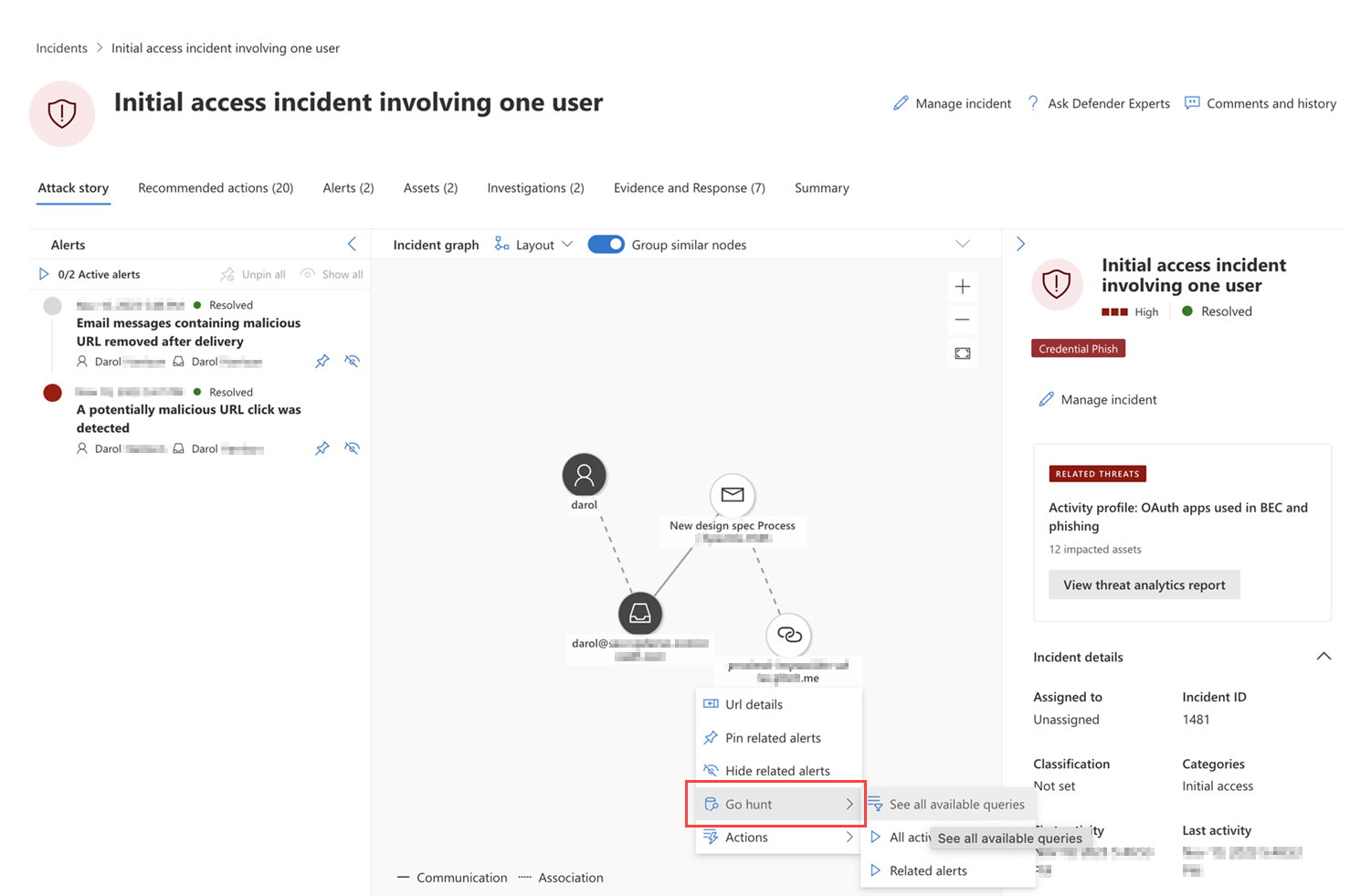

Accédez à la recherche

L’action go hunt tire parti de la fonctionnalité de chasse avancée pour trouver des informations pertinentes sur une entité. La requête go hunt vérifie les tables de schéma pertinentes pour tous les événements ou alertes impliquant l’entité spécifique que vous examinez. Vous pouvez sélectionner l’une des options pour trouver des informations pertinentes sur l’entité :

- Afficher toutes les requêtes disponibles : l’option retourne toutes les requêtes disponibles pour le type d’entité que vous examinez.

- Toutes les activités : la requête retourne toutes les activités associées à une entité, ce qui vous fournit une vue complète du contexte de l’incident.

- Alertes associées : la requête recherche et retourne toutes les alertes de sécurité impliquant une entité spécifique, ce qui garantit que vous ne manquez aucune information.

Les journaux ou alertes résultants peuvent être liés à un incident en sélectionnant un résultat, puis en sélectionnant Lier à l’incident.

Si l’incident ou les alertes associées sont le résultat d’une règle d’analyse que vous avez définie, vous pouvez également sélectionner Exécuter la requête pour afficher les autres résultats associés.

Importante

Certaines informations contenues dans cet article concernent le produit en préversion, qui peut être considérablement modifié avant sa publication commerciale. Microsoft n’offre aucune garantie, explicite ou implicite, concernant les informations fournies ici.

Chemins d’attaque

Remarque

Pour afficher les détails d’un chemin d’attaque, vous devez disposer d’autorisations d’accès en lecture dans le portail Microsoft Defender et de la licence pour Sécurité Microsoft - Gestion de l’exposition.

Pour afficher les détails du chemin d’attaque avec Microsoft Sentinel dans le portail Defender, un rôle lecteur Sentinel est nécessaire. Pour créer de nouveaux chemins d’attaque, le rôle Administrateur de la sécurité est requis.

Le graphique des incidents contient également des informations sur les chemins d’attaque. Ces chemins permettent aux analystes de sécurité d’identifier les autres entités qu’un attaquant est susceptible de cibler ensuite. Pour afficher un chemin d’attaque, vous pouvez cliquer sur une entité dans le graphique des incidents et sélectionner Afficher les chemins d’attaque. Les principaux chemins d’attaque sont affichés dans le graphique des incidents. Voici un exemple.

Pour afficher tous les chemins d’attaque possibles, sélectionnez Afficher tous les chemins d’attaque sur le graphique des incidents. Un volet de menu volant s’ouvre et contient la liste de tous les chemins d’attaque possibles pour l’entité sélectionnée. Les chemins d’attaque peuvent être filtrés en fonction du nom du chemin d’attaque, du point d’entrée, du type de point d’entrée, de la cible, du type de cible et de la criticité de la cible. Voici un exemple.

La sélection d’un chemin d’attaque dans la liste affiche les détails de ce chemin d’attaque, montrant le chemin d’attaque à partir du point d’entrée, les entités possibles impliquées et la cible. La sélection de La carte d’affichage ouvre une nouvelle fenêtre pour afficher le chemin d’attaque dans son intégralité.

Conseil

Pour afficher les détails d’un chemin d’attaque, vous devez disposer d’autorisations pour les charges de travail qui font partie du chemin d’attaque. Par exemple, pour afficher un chemin d’attaque qui inclut un appareil géré, vous devez disposer d’autorisations pour Microsoft Defender pour point de terminaison.

Détails de l’incident

Vous pouvez afficher les détails d’un incident dans le volet droit d’une page d’incident. Les détails de l’incident incluent l’attribution, l’ID, la classification, les catégories et la date et l’heure de la première et de la dernière activité. Il inclut également une description de l’incident, des ressources impactées, des alertes actives et, le cas échéant, les menaces associées, les recommandations, ainsi que le résumé et l’impact des interruptions. Voici un exemple des détails de l’incident où la description de l’incident est mise en surbrillance.

La description de l’incident fournit une brève vue d’ensemble de l’incident. Dans certains cas, la première alerte de l’incident est utilisée comme description de l’incident. Dans ce cas, la description est affichée uniquement dans le portail et n’est pas stockée dans le journal d’activité, les tables de chasse avancées ou les Microsoft Sentinel dans Portail Azure.

Conseil

Microsoft Sentinel clients peuvent également afficher et remplacer la même description d’incident dans le Portail Azure en définissant la description de l’incident via l’API ou l’automatisation.

Alertes

Sous l’onglet Alertes , vous pouvez afficher la file d’attente des alertes liées à l’incident et d’autres informations les concernant, comme les suivantes :

- Gravité des alertes.

- Entités impliquées dans l’alerte.

- Source des alertes (Microsoft Defender pour Identity, Microsoft Defender pour point de terminaison, Microsoft Defender pour Office 365, Defender for Cloud Appset le module complémentaire de gouvernance des applications).

- La raison pour laquelle ils ont été liés.

Voici un exemple.

Par défaut, les alertes sont classées par ordre chronologique pour vous permettre de voir comment l’attaque s’est jouée au fil du temps. Lorsque vous sélectionnez une alerte dans un incident, Microsoft Defender XDR affiche les informations d’alerte spécifiques au contexte de l’incident global.

Vous pouvez voir les événements de l’alerte, les autres alertes déclenchées à l’origine de l’alerte actuelle, ainsi que toutes les entités et activités affectées impliquées dans l’attaque, notamment les appareils, les fichiers, les utilisateurs, les applications cloud et les boîtes aux lettres.

Voici un exemple.

Découvrez comment utiliser la file d’attente d’alertes et les pages d’alerte dans examiner les alertes.

Remarque

Si vous disposez d’un accès provisionné à Gestion des risques internes Microsoft Purview, vous pouvez afficher et gérer les alertes de gestion des risques internes et rechercher les événements de gestion des risques internes dans le portail Microsoft Defender. Pour plus d’informations, consultez Examiner les menaces à risque internes dans le portail Microsoft Defender.

Éléments

Affichez et gérez facilement toutes vos ressources au même endroit avec le nouvel onglet Ressources . Cette vue unifiée inclut les appareils, les utilisateurs, les boîtes aux lettres et les applications.

L’onglet Ressources affiche le nombre total de ressources en regard de son nom. Une liste de différentes catégories avec le nombre de ressources au sein de cette catégorie est présentée lors de la sélection de l’onglet Ressources.

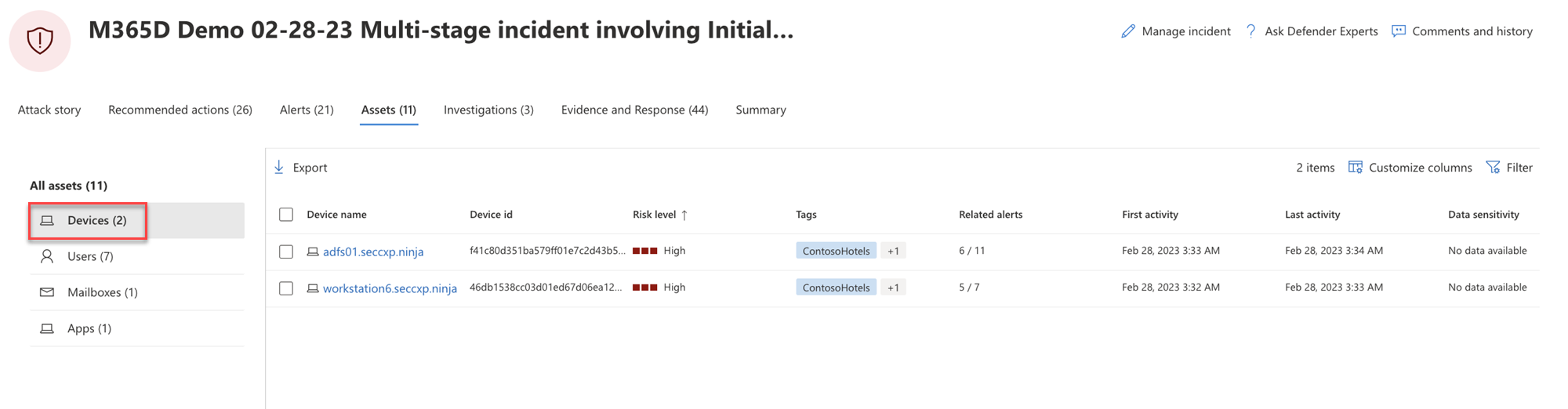

Appareils

La vue Appareils répertorie tous les appareils liés à l’incident. Voici un exemple.

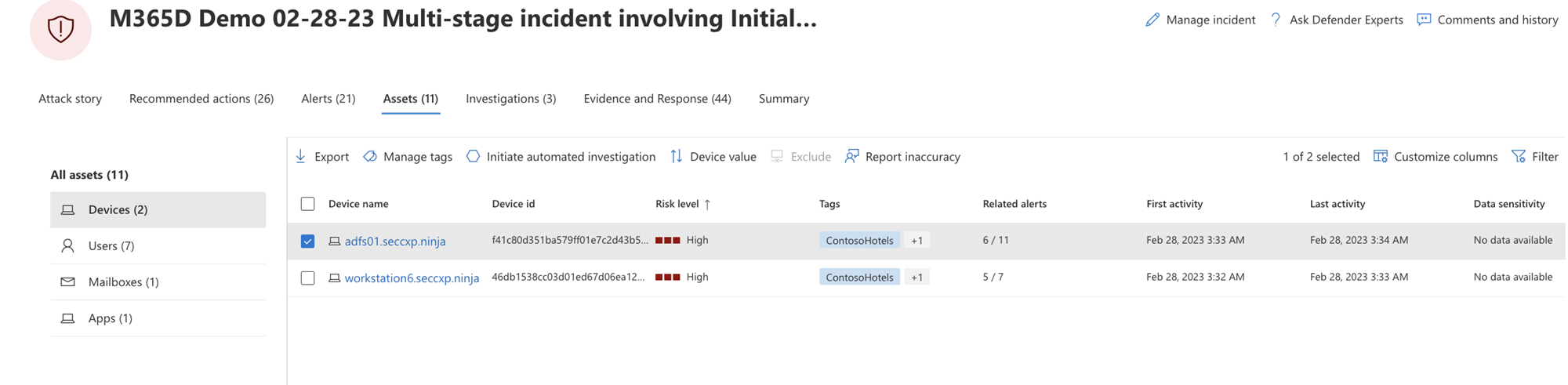

La sélection d’un appareil dans la liste ouvre une barre qui vous permet de gérer l’appareil sélectionné. Vous pouvez rapidement exporter, gérer les étiquettes, lancer une investigation automatisée, etc.

Vous pouvez sélectionner la marque case activée pour un appareil pour afficher les détails de l’appareil, les données d’annuaire, les alertes actives et les utilisateurs connectés. Sélectionnez le nom de l’appareil pour afficher les détails de l’appareil dans l’inventaire des appareils Defender pour point de terminaison. Voici un exemple.

À partir de la page de l’appareil, vous pouvez collecter des informations supplémentaires sur l’appareil, telles que toutes ses alertes, un chronologie et des recommandations de sécurité. Par exemple, à partir de l’onglet Chronologie, vous pouvez faire défiler l’appareil chronologie et afficher tous les événements et comportements observés sur l’ordinateur dans l’ordre chronologique, entrecoupés des alertes déclenchées.

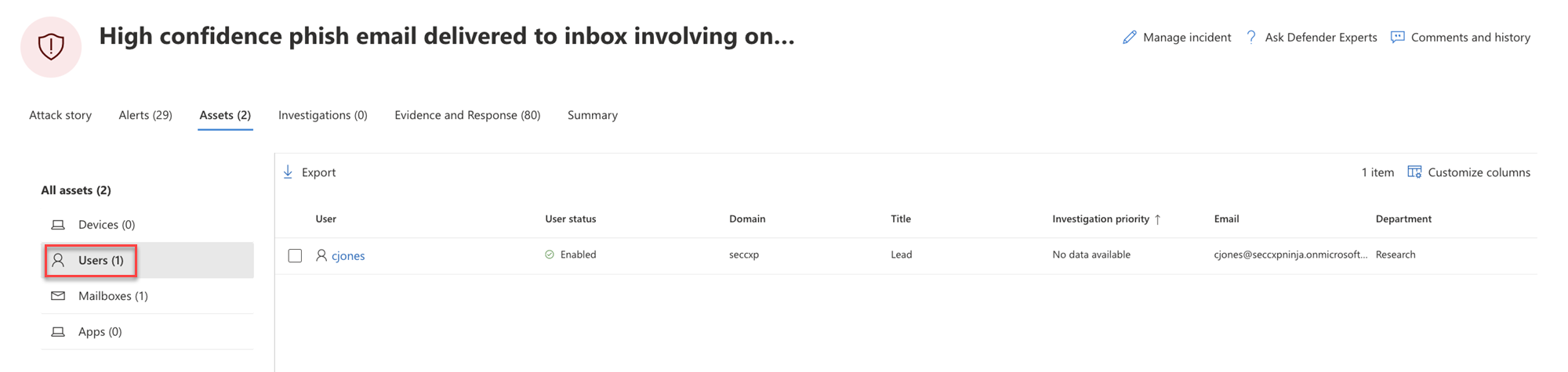

Utilisateurs

La vue Utilisateurs répertorie tous les utilisateurs qui ont été identifiés comme faisant partie ou liés à l’incident. Voici un exemple.

Vous pouvez sélectionner la marque case activée pour un utilisateur afin d’afficher les détails de la menace, de l’exposition et des informations de contact du compte d’utilisateur. Sélectionnez le nom d’utilisateur pour afficher des détails supplémentaires sur le compte d’utilisateur.

Découvrez comment afficher des informations supplémentaires sur les utilisateurs et gérer les utilisateurs d’un incident dans examiner les utilisateurs.

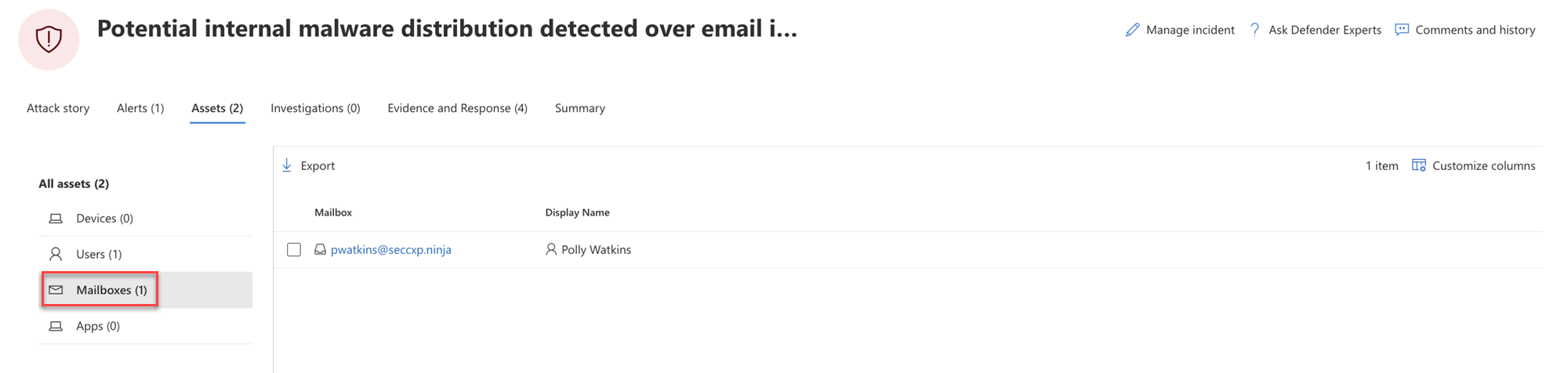

Boîtes aux lettres

L’affichage Boîtes aux lettres répertorie toutes les boîtes aux lettres qui ont été identifiées comme faisant partie ou liées à l’incident. Voici un exemple.

Vous pouvez sélectionner la marque case activée d’une boîte aux lettres pour afficher la liste des alertes actives. Sélectionnez le nom de la boîte aux lettres pour afficher des détails supplémentaires sur la page Explorer pour Defender for Office 365.

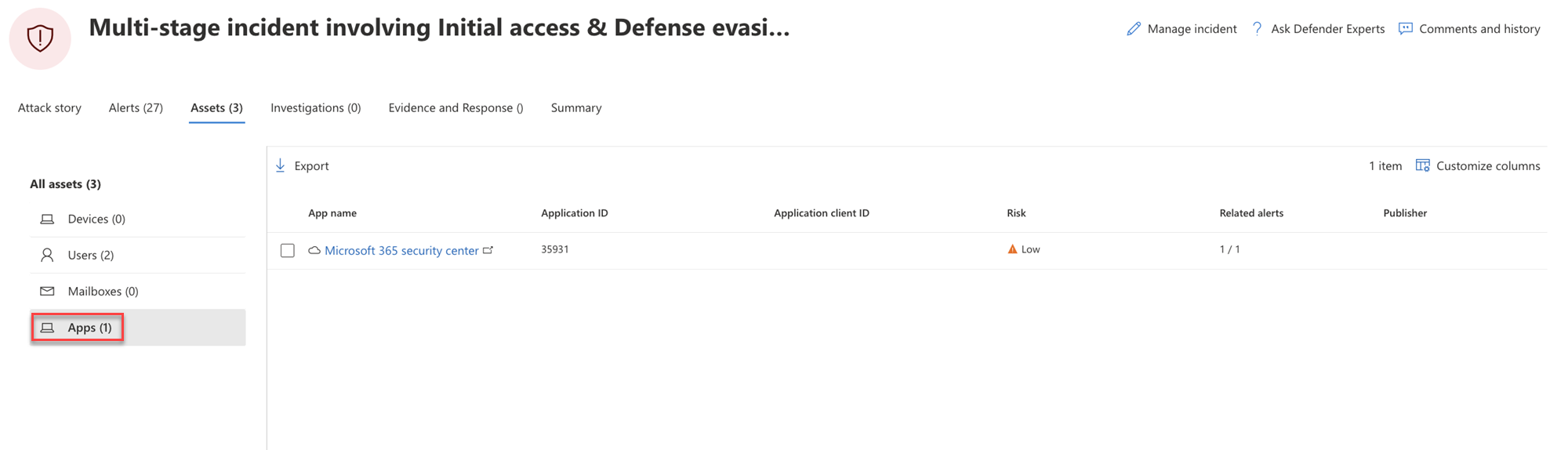

Applications

La vue Applications répertorie toutes les applications identifiées comme faisant partie de l’incident ou liées à celui-ci. Voici un exemple.

Vous pouvez sélectionner la marque case activée pour une application afin d’afficher la liste des alertes actives. Sélectionnez le nom de l’application pour afficher des détails supplémentaires sur la page Explorer pour Defender for Cloud Apps.

Ressources cloud

La vue Ressources cloud répertorie toutes les ressources cloud identifiées comme faisant partie de l’incident ou liées à celui-ci. Voici un exemple.

Vous pouvez sélectionner la marque case activée pour une ressource cloud pour afficher les détails de la ressource et une liste d’alertes actives. Sélectionnez Ouvrir la page des ressources cloud pour afficher des détails supplémentaires et afficher ses détails complets dans Microsoft Defender pour le cloud.

Enquêtes

L’onglet Investigations répertorie toutes les investigations automatisées déclenchées par les alertes dans cet incident. Les investigations automatisées effectuent des actions de correction ou attendent l’approbation des actions par l’analyste, selon la façon dont vous avez configuré vos investigations automatisées pour qu’elles s’exécutent dans Defender pour point de terminaison et Defender for Office 365.

Sélectionnez une investigation pour accéder à sa page de détails pour obtenir des informations complètes sur l’examen et la correction status. Si des actions sont en attente d’approbation dans le cadre de l’examen, elles s’affichent sous l’onglet Actions en attente . Prenez des mesures dans le cadre de la correction des incidents.

Il existe également un onglet Graphe d’investigation qui montre :

- Connexion des alertes aux ressources affectées dans votre organization.

- Quelles entités sont liées aux alertes et comment elles font partie de l’histoire de l’attaque.

- Alertes pour l’incident.

Le graphique d’investigation vous permet de comprendre rapidement l’étendue complète de l’attaque en connectant les différentes entités suspectes qui font partie de l’attaque à leurs ressources associées, telles que les utilisateurs, les appareils et les boîtes aux lettres.

Pour plus d’informations, consultez Investigation et réponse automatisées dans Microsoft Defender XDR.

Preuve et réponse

L’onglet Preuve et réponse affiche tous les événements pris en charge et les entités suspectes dans les alertes de l’incident. Voici un exemple.

Microsoft Defender XDR examine automatiquement tous les événements pris en charge par les incidents et les entités suspectes dans les alertes, en vous fournissant des informations sur les e-mails, fichiers, processus, services, adresses IP et bien plus encore. Cela vous permet de détecter et de bloquer rapidement les menaces potentielles dans l’incident.

Chacune des entités analysées est marquée avec un verdict (Malveillant, Suspect, Propre) et une correction status. Cela vous aide à comprendre la correction status de l’incident entier et les étapes suivantes.

Approuver ou rejeter les actions de correction

Pour les incidents avec un status de correction en attente d’approbation, vous pouvez approuver ou rejeter une action de correction, ouvrir dans Explorer ou Rechercher à partir de l’onglet Preuve et réponse. Voici un exemple.

Résumé

Utilisez la page Résumé pour évaluer l’importance relative de l’incident et accéder rapidement aux alertes associées et aux entités impactées. La page Résumé vous donne un aperçu instantané des principaux éléments à remarquer concernant l’incident.

Les informations sont organisées dans ces sections.

| Section | Description |

|---|---|

| Alertes et catégories | Vue visuelle et numérique de l’avancement de l’attaque par rapport à la chaîne de destruction. Comme avec les autres produits de sécurité Microsoft, Microsoft Defender XDR est aligné sur l’infrastructure MITRE ATT&CK™. La chronologie des alertes indique l’ordre chronologique dans lequel les alertes se sont produites et, pour chacune, leur status et leur nom. |

| Portée | Affiche le nombre d’appareils, d’utilisateurs et de boîtes aux lettres concernés, et répertorie les entités par ordre de niveau de risque et de priorité d’investigation. |

| Alertes | Affiche les alertes impliquées dans l’incident. |

| Évidence | Affiche le nombre d’entités affectées par l’incident. |

| Informations sur l’incident | Affiche les propriétés de l’incident, telles que les balises, les status et la gravité. |

Incidents similaires

Certains incidents peuvent avoir des incidents similaires répertoriés dans la page Incidents similaires . Cette section présente les incidents qui ont des alertes, des entités et d’autres propriétés similaires. Cela peut vous aider à comprendre l’étendue de l’attaque et à identifier d’autres incidents qui peuvent être liés. Voici un exemple.

Conseil

Defender Boxed, une série de cartes présentant les réussites de votre organization en matière de sécurité, les améliorations et les actions de réponse au cours des six derniers mois/année, apparaît pendant une durée limitée pendant les mois de janvier et juillet de chaque année. Découvrez comment partager vos points forts Defender Boxed .

Étapes suivantes

Selon les besoins :

Voir aussi

Conseil

Voulez-vous en savoir plus ? Collaborez avec la communauté Sécurité Microsoft dans notre communauté technique : Communauté technique Microsoft Defender XDR.