Notes

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Microsoft Entra ID Protection fournit aux organisations des rapports qu’elles peuvent utiliser pour investiguer les risques liés à l’identité dans leur environnement. Ces rapports incluent les utilisateurs à risque, les connexions risquées, les identités de charge de travail à risque et les détections de risques. L’examen des événements est essentielle pour mieux comprendre et identifier les points faibles de votre stratégie de sécurité. Tous ces rapports peuvent être exportés au format .CSV ou intégrés à d’autres solutions de sécurité, comme un outil de gestion des informations et des événements de sécurité (Security Information and Event Management, SIEM), pour une analyse détaillée des événements. Les organisations peuvent tirer parti des intégrations Microsoft Defender et Microsoft Graph API pour centraliser les données en les combinant avec d’autres sources.

Parcourir les rapports

Les rapports de risque se trouvent dans le Centre d’administration Microsoft Entra sous Protection d’ID. Vous pouvez accéder directement aux rapports ou visualiser un résumé des informations clés dans le tableau de bord, puis accéder aux rapports détaillés depuis cet emplacement.

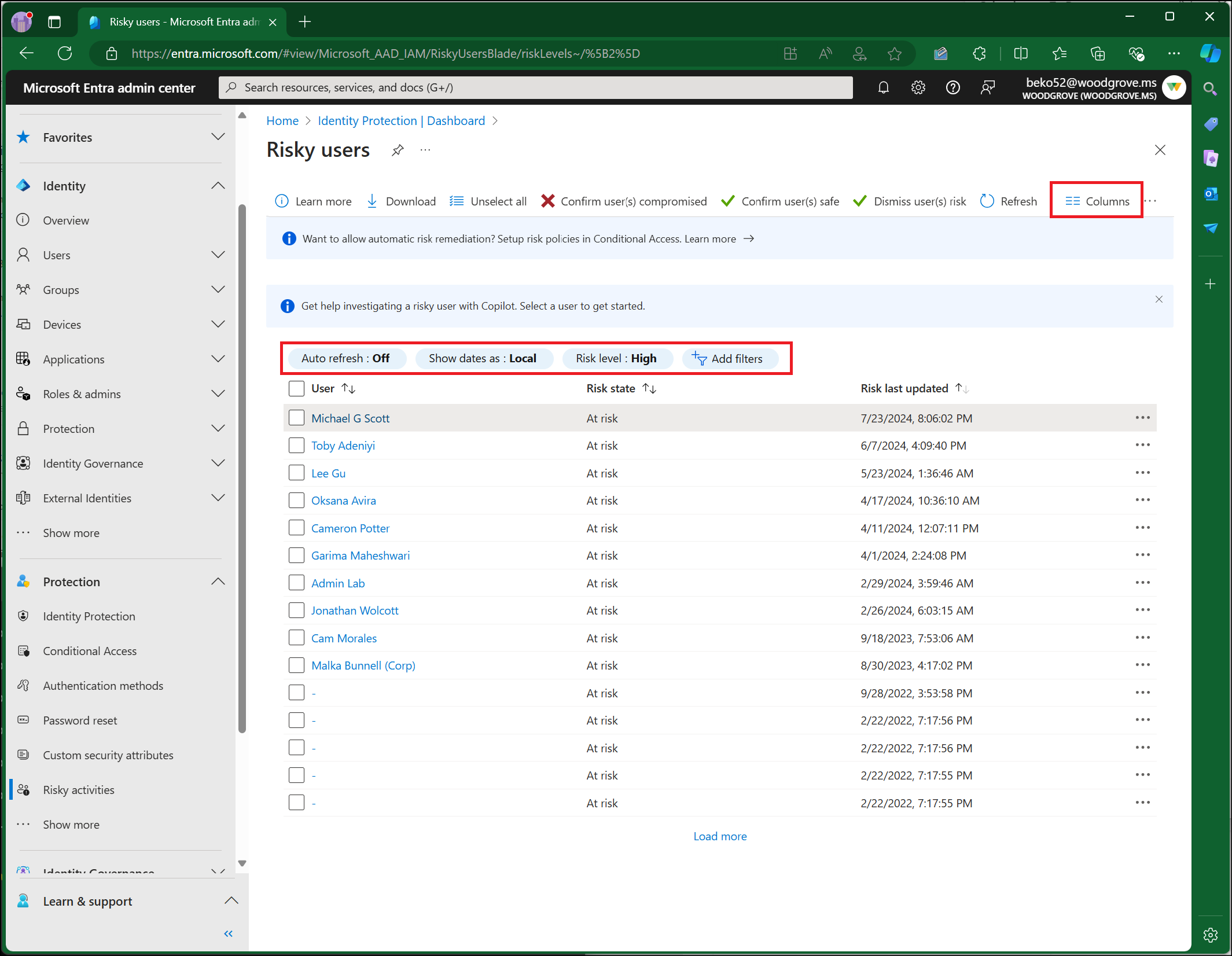

Chaque rapport démarre avec une liste de toutes les détections pour la période indiquée en haut du rapport. Les administrateurs peuvent éventuellement filtrer et ajouter ou supprimer des colonnes en fonction de leurs préférences. Les administrateurs peuvent choisir de télécharger les données au format .CSV ou .JSON pour un traitement ultérieur.

En sélectionnant une ou plusieurs entrées, les administrateurs voient apparaître des options en haut du rapport pour valider ou ignorer les risques. La sélection d’un événement de risque particulier ouvre un volet contenant plus de détails pour faciliter les enquêtes.

Rapport sur les utilisateurs à risque

Le rapport sur les utilisateurs à risque inclut tous les utilisateurs dont les comptes sont ou ont été évalués comme présentant un risque de compromission. Les comptes des utilisateurs à risque doivent être examinés et corrigés pour empêcher tout accès non autorisé aux ressources. Nous recommandons de commencer par les utilisateurs à haut risque en raison de la probabilité élevée de compromission. En savoir plus sur ce que les niveaux signifient

Pourquoi un utilisateur est-il à risque ?

Un utilisateur est considéré comme « à risque » dans les cas suivants :

- Son compte fait l’objet d’une ou plusieurs connexions risquées.

- Un ou plusieurs risques ont été détectés sur son compte (informations d’identification fuitées, par exemple).

Examiner les utilisateurs à risque

Pour afficher et étudier les utilisateurs à risque, accédez au rapport Utilisateurs à risque et utilisez les filtres pour gérer les résultats. Une option en haut de la page permet d’ajouter d’autres colonnes telles que le niveau de risque, le statut et le détail du risque.

Lorsque les administrateurs sélectionnent un utilisateur individuel, le volet détails de l’utilisateur à risque s’affiche. Les informations sur les utilisateurs à risque fournissent des détails comme l’identifiant utilisateur, l’emplacement du bureau, les connexions récentes à risque, les détections sans indicateurs, ainsi que l’historique des incidents de risque. L’onglet Historique des risques présente les événements qui ont conduit à une modification du risque de l’utilisateur au cours des 90 derniers jours. Cette liste comprend des détections de risques qui ont augmenté le risque de l’utilisateur. Des actions correctives de l’utilisateur ou de l’administrateur qui ont diminué le risque peuvent aussi y figurer, telles qu’un utilisateur réinitialisant son mot de passe ou un administrateur ignorant le risque.

Avec Copilot for Security, vous avez accès à un résumé en langage naturel expliquant pourquoi le niveau de risque de l’utilisateur a augmenté, offrant des conseils pour réduire et gérer le risque, ainsi que des liens vers des ressources supplémentaires.

Les informations indiquées dans le rapport Utilisateurs à risque permettent aux administrateurs d’afficher :

- Risque de l’utilisateur qui a été corrigé, ignoré ou qui présente toujours un risque et doit faire l’objet d’une enquête

- Détails sur les détections

- Connexions risquées associées à un utilisateur donné

- Historique des risques

Toute action au niveau de l’utilisateur s’applique à toutes les détections actuellement associées à cet utilisateur. Les administrateurs peuvent prendre des mesures sur les utilisateurs et choisir de :

- Réinitialiser le mot de passe : cette action révoque les sessions actuelles de l’utilisateur.

- Confirmer que l’utilisateur est compromis : cette action est effectuée sur un vrai positif. La Protection des ID définit un risque élevé pour l’utilisateur et ajoute une nouvelle détection, à savoir que l'administrateur a confirmé que cet utilisateur est compromis. L’utilisateur est considéré comme étant à risque jusqu’à ce que des mesures correctives soient prises.

- Confirmer la sécurité de l’utilisateur : cette action est effectuée sur un faux positif. En procédant ainsi, les risques et détections liés à cet utilisateur sont supprimés, et celui-ci est placé en mode d’apprentissage pour réapprendre ses propriétés d’utilisation. Vous pouvez utiliser cette option pour marquer les faux positifs.

- Ignorer le risque utilisateur : cette action est effectuée sur un risque utilisateur positif bénin. Le risque utilisateur identifié est bien réel, mais n’est pas malveillant, comme dans le cas d’un test de pénétration reconnu. Les utilisateurs présentant des profils similaires devront rester soumis à une évaluation des risques dans le futur.

- Bloquer l’utilisateur : cette mesure empêche l’utilisateur de se connecter dans le cas où un attaquant aurait le mot de passe ou la capacité d’utiliser l’authentification multifacteur.

- Examiner avec Microsoft 365 Defender : cette action renvoie les administrateurs au portail Microsoft Defender pour leur permettre de mener une enquête plus approfondie.

Rapport sur les connexions à risque

Le rapport des connexions à risque contient des données filtrables correspondant aux 30 derniers jours (1 mois). La Protection des ID évalue les risques pour tous les flux d’authentification, qu’ils soient interactifs ou non. Le rapport sur les connexions à risque présente les connexions interactives et non interactives. Utilisez le filtre « type de connexion » pour modifier cet affichage.

Les informations indiquées dans le rapport sur les connexions à risque permettent aux administrateurs de trouver :

- Les connexions classées comme étant à risque, celles confirmées comme étant compromises, celles confirmées comme étant sécurisées, celles rejetées ou corrigées.

- Les niveaux de risque en temps réel et agrégés associés aux tentatives de connexion.

- Types de détections déclenchées

- Stratégies d’accès conditionnel appliquées

- Détails MFA

- Informations sur l'appareil

- Informations de l'application

- Informations sur l’emplacement

Les administrateurs peuvent prendre des mesures en cas de connexion à risque et choisir de :

- Confirmer la connexion à risque : cette action confirme que la connexion est un vrai positif. La connexion est considérée comme risquée jusqu’à ce que les étapes de correction soient effectuées.

- Confirmer la sécurité de la connexion : cette action confirme que la connexion est un faux positif. Les connexions similaires ne doivent pas être considérées comme risquées à l’avenir.

- Ignorer le risque de connexion : cette action est utilisée pour un vrai positif bénin. Ce risque de connexion identifié est bien réel, mais n’est pas malveillant, comme dans le cas d’un test de pénétration reconnu ou d’une activité générée par une application autorisée. Les connexions similaires doivent continuer à être évaluées pour le risque à l’avenir.

Pour en savoir plus sur le moment opportun pour prendre chacune de ces mesures, consultez Comment Microsoft utilise mes commentaires sur les risques.

Rapport sur les détections de risques

Le rapport Détections de risque contient des données filtrables correspondant aux 90 derniers jours (trois mois).

Les informations indiquées dans le rapport sur les détections de risques permettent aux administrateurs de trouver :

- Des informations sur chaque détection de risques

- Le type d’attaque basé sur l’infrastructure MITRE ATT&CK

- Les autres risques déclenchés en même temps

- L’emplacement de la tentative de connexion

- Lien vers plus d’informations sur Microsoft Defender for Cloud Apps.

Les administrateurs peuvent ensuite choisir de revenir au rapport des risques ou des connexions de l’utilisateur pour effectuer des actions en fonction des informations recueillies.

Remarque

Notre système peut détecter que l’événement de risque ayant influencé le score utilisateur était un faux positif ou que le risque a été corrigé par des mesures comme l’achèvement d’une authentification multifacteur ou un changement de mot de passe sécurisé. En conséquence, notre système ignorera l’état de risque et le message « L’intelligence artificielle a confirmé que la connexion est sécurisée » s’affichera, excluant cet événement du risque global de l’utilisateur.

Triage initial

Lors du démarrage du triage initial, nous vous recommandons les actions suivantes :

- Consultez le tableau de bord de Protection des ID pour visualiser le nombre d’attaques, le nombre d’utilisateurs à haut risque, ainsi que d’autres métriques clés basées sur les détections dans votre environnement.

- Consultez le classeur d’analyse d’impact pour identifier les scénarios où le risque est présent dans votre environnement et déterminer quand activer des stratégies d’accès basées sur les risques pour gérer les utilisateurs et connexions à haut risque.

- Ajoutez des VPN d’entreprise et des plages d’adresses IP à des emplacements nommés pour réduire les faux positifs.

- Envisagez de créer une base de données des voyageurs connus pour les rapports de voyages organisationnels mis à jour et utilisez-la pour croiser les activités de voyage.

- Passez en revue les journaux pour identifier les activités similaires présentant les mêmes caractéristiques. Cette activité peut indiquer que d’autres comptes ont été compromis.

- Si des caractéristiques communes, comme l’adresse IP, la localisation géographique, ou la réussite/l’échec des connexions, sont identifiées, envisagez de les bloquer via une stratégie d’accès conditionnel.

- Examinez les ressources susceptibles d’être compromises, notamment les téléchargements potentiels de données ou les modifications administratives.

- Activer les stratégies de correction automatique par le biais de l’accès conditionnel

- Vérifiez si l’utilisateur a effectué d’autres activités risquées, telles que le téléchargement d’un grand volume de fichiers à partir d’un nouvel emplacement. Ce comportement est une indication forte d’une compromission possible.

Si vous pensez qu’un attaquant peut emprunter l’identité de l’utilisateur, vous devez exiger une réinitialisation du mot de passe et l’exécution d’une authentification multifacteur, ou bloquer l’utilisateur tout en révoquant les mécanismes d’actualisation et les jetons d’accès.

Cadre d’investigation et de correction des risques

Les organisations peuvent utiliser le cadre d’investigation suivant pour commencer à examiner une activité suspecte. La première étape recommandée est de procéder à une correction automatique, si cela est envisageable. La correction automatique peut s’effectuer par la réinitialisation en libre-service du mot de passe ou par le flux de correction d’une stratégie d’accès conditionnel basée sur les risques.

Si la correction automatique n’est pas une option, un administrateur doit corriger le risque. Selon le scénario, la correction peut consister à réinitialiser le mot de passe, à demander à l’utilisateur de se réinscrire à l’authentification multifacteur, à bloquer l’utilisateur ou à révoquer ses sessions. L’organigramme suivant montre la marche à suivre recommandée lorsqu’un risque est détecté :

Une fois le risque maîtrisé, une enquête plus approfondie peut être nécessaire pour le qualifier comme sûr, compromis ou pour l’ignorer. Pour arriver à une conclusion sûre, il peut être nécessaire de : discuter avec l’utilisateur concerné, examiner les journaux de connexion, consulter les journaux d’audit ou analyser les journaux de risques dans Log Analytics. Les étapes suivantes décrivent les actions recommandées pendant cette phase d’enquête :

- Consultez les journaux et vérifiez si l’activité suspecte est normale pour l’utilisateur donné.

- Analysez les activités antérieures de l’utilisateur, en portant une attention particulière aux propriétés suivantes pour déterminer si elles correspondent à ses habitudes.

- Application

- Appareil : l’appareil est-il inscrit ou conforme ?

- Emplacement : l’utilisateur se rend-il à un autre emplacement ou accède-t-il à des appareils à partir de plusieurs emplacements ?

- Adresse IP

- Chaîne d’agent utilisateur

- Si vous avez accès à d’autres outils de sécurité comme Microsoft Sentinel, recherchez les alertes correspondantes qui pourraient indiquer un problème plus important.

- Les organisations ayant accès à Microsoft 365 Defender peuvent suivre un événement à risque pour un utilisateur via d’autres alertes et incidents associés et via la chaîne MITRE ATT&CK.

- Pour accéder à la fonction d’enquête depuis le rapport Utilisateurs à risque, sélectionnez l’utilisateur, cliquez sur l’ellipse (...) dans la barre d’outils, puis optez pour Examiner avec Microsoft 365 Defender.

- Analysez les activités antérieures de l’utilisateur, en portant une attention particulière aux propriétés suivantes pour déterminer si elles correspondent à ses habitudes.

- Contactez l’utilisateur pour vérifier s’il reconnaît la connexion, en gardant à l’esprit que des méthodes comme l’e-mail ou Teams peuvent être compromises.

- Confirmez les informations dont vous disposez, par exemple :

- Horodatage

- Application

- Appareil

- Emplacement

- Adresse IP

- Confirmez les informations dont vous disposez, par exemple :

- En fonction des résultats de l’enquête, marquez l’utilisateur ou l’ouverture de session comme confirmé compromis, confirmé sûr, ou ignorer le risque.

- Configurez des stratégies d’accès conditionnel basées sur le risque pour empêcher des attaques similaires ou pour combler les lacunes de couverture.

Examiner des détections spécifiques

Veille des menaces Microsoft Entra

Pour examiner une détection de risque dans la Veille des menaces Microsoft Entra, procédez comme suit selon les informations disponibles dans le champ « informations supplémentaires » du volet Détails de la détection de risque.

- Connexion à partir d’une adresse IP suspecte :

- Vérifiez si l’adresse IP présente un comportement suspect dans votre environnement.

- L’adresse IP génère-t-elle un nombre élevé de défaillances pour un utilisateur ou un groupe d’utilisateurs dans votre répertoire ?

- Le trafic de l’adresse IP provient-il d’un protocole ou d’une application inattendus, par exemple de protocoles hérités Exchange ?

- Si l’adresse IP correspond à un fournisseur de services cloud, assurez-vous qu’aucune application d’entreprise légitime ne s’exécute à partir de la même adresse IP.

- Ce compte a été victime d’une attaque par pulvérisation de mot de passe :

- Vérifiez qu’aucun autre utilisateur de votre répertoire n’est la cible de la même attaque.

- Les autres utilisateurs ont-ils des connexions avec des modèles inhabituels similaires dans la connexion détectée dans le même délai d’exécution ? Les attaques par pulvérisation de mots de passe peuvent afficher des modèles inhabituels dans :

- Chaîne d’agent utilisateur

- Application

- Protocole

- Plages d’adresses IP/ASN

- Heure et fréquence des connexions

- Cette détection a été déclenchée par une règle en temps réel :

- Vérifiez qu’aucun autre utilisateur de votre répertoire n’est la cible de la même attaque. Ces informations peuvent être trouvées en utilisant le numéro TI_RI_#### attribué à la règle.

- Les règles en temps réel protègent contre les nouvelles attaques identifiées par la veille des menaces de Microsoft. Si plusieurs utilisateurs de votre répertoire ont été la cible de la même attaque, examinez les modèles inhabituels dans d’autres attributs de la connexion.

Examen des détections de voyage atypiques

- Si vous êtes en mesure de confirmer que l’activité n’a pas été effectuée par un utilisateur légitime :

- Action recommandée: marquez la connexion comme compromise et appelez une réinitialisation de mot de passe si elle n’est pas déjà effectuée par la correction automatique. Bloquer l’utilisateur si l’attaquant a accès à réinitialiser le mot de passe ou effectuer l’authentification multifacteur et réinitialiser le mot de passe.

- Si un utilisateur est connu pour utiliser l’adresse IP dans l’étendue de ses tâches :

- Action recommandée : confirmez la connexion comme sécurisée.

- Si vous êtes en mesure de confirmer que l’utilisateur a récemment voyagé vers la destination mentionnée dans l’alerte :

- Action recommandée : confirmez la connexion comme sécurisée.

- Si vous êtes en mesure de confirmer que la plage d’adresses IP provient d’un VPN approuvé.

- Action recommandée : confirmez la connexion comme sécurisée et ajoutez la plage d’adresses IP VPN aux emplacements nommés dans Microsoft Entra ID et les applications Microsoft Defender pour le cloud.

Enquêter sur les anomalies détectées au niveau des jetons et des émetteurs de jetons

- Si vous êtes en mesure de confirmer que l’activité n’a pas été effectuée par un utilisateur légitime à l’aide d’une combinaison d’alertes à risque, d’emplacement, d’application, d’adresse IP, d’agent utilisateur ou d’autres caractéristiques inattendues pour l’utilisateur :

- Action recommandée: marquez la connexion comme compromise et appelez une réinitialisation de mot de passe si elle n’est pas déjà effectuée par la correction automatique. Bloquez l’utilisateur si un attaquant a accès à la réinitialisation du mot de passe ou à l’exécution d’une tâche.

- Action recommandée : configurez des stratégies d’accès conditionnel basées sur les risquespour exiger la réinitialisation du mot de passe, effectuer l’authentification multifacteur ou bloquer l’accès de toutes les connexions à haut risque.

- Si vous êtes en mesure de confirmer l’emplacement, l’application, l’adresse IP, l’agent utilisateur ou d’autres caractéristiques sont attendues pour l’utilisateur et il n’existe pas d’autres indications de compromission :

- Action recommandée : autorisez l’utilisateur à se corriger automatiquement avec une stratégie de risque d’accès conditionnel ou demandez à un administrateur de confirmer que la connexion est sécurisée.

- Pour plus d’informations sur les détections basées sur les jetons, consultez le billet de blog Tactiques de jeton : comment empêcher, détecter et répondre au vol de jetons cloud et le Guide opérationnel concernant le vol de jetons.

Examen des détections suspectes de navigateur

- Le navigateur n’est pas couramment utilisé par l’utilisateur ou l’activité dans le navigateur ne correspond pas au comportement normal de l’utilisateur.

- Action recommandée : confirmez que la connexion est compromise et demandez une réinitialisation du mot de passe si elle n’a pas déjà été effectuée par l’utilisateur lui-même. Bloquez l’utilisateur si un attaquant a accès à la réinitialisation du mot de passe ou effectuez l’authentification multifacteur.

- Action recommandée : configurez des stratégies d’accès conditionnel basées sur les risquespour exiger la réinitialisation du mot de passe, effectuer l’authentification multifacteur ou bloquer l’accès de toutes les connexions à haut risque.

Examen des détections d’adresses IP malveillantes

- Si vous êtes en mesure de confirmer que l’activité n’a pas été effectuée par un utilisateur légitime :

- Action recommandée : confirmez que la connexion est compromise et demandez une réinitialisation du mot de passe si elle n’a pas déjà été effectuée par l’utilisateur lui-même. Bloquez l’utilisateur si un attaquant a accès à réinitialiser le mot de passe ou effectuez l’authentification multifacteur et réinitialisez le mot de passe et révoquez tous les jetons.

- Action recommandée : configurez des stratégies d’accès conditionnel basées sur les risques pour exiger la réinitialisation du mot de passe ou effectuer l’authentification multifacteur pour toutes les connexions à haut risque.

- Si un utilisateur est connu pour utiliser l’adresse IP dans l’étendue de ses tâches :

- Action recommandée : confirmez la connexion comme sécurisée.

Examen des détections de pulvérisation de mot de passe

- Si vous êtes en mesure de confirmer que l’activité n’a pas été effectuée par un utilisateur légitime :

- Action recommandée: marquez la connexion comme compromise et appelez une réinitialisation de mot de passe si elle n’est pas déjà effectuée par la correction automatique. Bloquez l’utilisateur si un attaquant a accès à réinitialiser le mot de passe ou effectuez l’authentification multifacteur et réinitialisez le mot de passe et révoquez tous les jetons.

- Si un utilisateur est connu pour utiliser l’adresse IP dans l’étendue de ses tâches :

- Action recommandée : confirmez que la connexion est sécurisée.

- Si vous êtes en mesure de confirmer que le compte n’est pas compromis et que vous ne voyez aucun indicateur de force brute ou de pulvérisation de mot de passe contre le compte.

- Action recommandée : autorisez l’utilisateur à se corriger automatiquement avec une stratégie de risque d’accès conditionnel ou demandez à un administrateur de confirmer que la connexion est sécurisée.

- Assurez-vous que le verrouillage intelligent Microsoft Entra est configuré de manière appropriée pour éviter les verrouillages de compte inutiles.

Pour plus d’informations sur les détections de risques de pulvérisation de mots de passe, consultez l’article Examiner la pulvérisation de mots de passe.

Examen des détections d’informations d’identification divulguées

- Si cette détection a identifié des informations d’identification divulguées pour un utilisateur :

- Action recommandée : confirmez que l’utilisateur est compromis et démarrez le processus de réinitialisation de mot de passe si celle-ci n’a pas déjà été effectuée par l’utilisateur. Bloquez l’utilisateur si un attaquant a accès à réinitialiser le mot de passe ou effectuez l’authentification multifacteur et réinitialisez le mot de passe et révoquez tous les jetons.