Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Les flux de synchronisation du journal d’audit se connectent à la Référence de l’API d’activité de gestion Office 365 pour collecter des données de télémétrie, telles que les utilisateurs uniques et les lancements pour les applications. Les flux utilisent une action HTTP pour accéder à l’API. Dans cet article, vous allez configurer l’enregistrement de l’application pour l’action HTTP et les variables d’environnement nécessaires à l’exécution des flux.

Remarque

Le Starter Kit Center of Excellence (CoE) fonctionne sans ces flux. Toutefois, si vous n’utilisez pas les flux, les informations d’utilisation telles que les lancements d’applications et les utilisateurs uniques sont vides dans le tableau de bord Power BI.

Configuration requise

- Suivez les étapes décrites dans Configurer le Kit de démarrage CoE et configurer les composants d’inventaire.

- Créez vos environnements.

- Connectez-vous avec l’identité appropriée.

Conseil

Configurez les flux du journal d’audit uniquement si vous avez choisi les flux de cloud comme mécanisme d’inventaire et de télémétrie.

Avant de configurer les flux du journal d’audit

Avant de commencer, vérifiez que les conditions préalables supplémentaires suivantes sont remplies :

- La recherche dans le journal d’audit Microsoft 365 est activée, comme décrit dans Activer ou désactiver l’audit.

- Votre locataire dispose d’un abonnement qui prend en charge la journalisation d’audit unifiée. Pour en savoir plus, consultez Conseils de Microsoft 365 pour la sécurité et la conformité.

- Autorisations Microsoft Entra pour configurer l’enregistrement de l'application Microsoft Entra. En fonction de votre configuration Microsoft Entra, ces autorisations peuvent être un rôle de Développeur d’applications ou un rôle supérieur. Pour plus d’informations, consultez les rôles avec privilèges minimum par tâche dans Microsoft Entra ID.

Note

Pour accorder des droits à votre application pour accéder aux API de gestion Office 365, vous pouvez utiliser les services d’authentification fournis par les API via Microsoft Entra ID.

Créer une inscription d’application Microsoft Entra pour l’accès à l’API de gestion Office 365

Suivez ces étapes pour configurer une inscription d’application Microsoft Entra pour un appel HTTP dans un flux Power Automate afin de vous connecter au journal d’audit. Pour en savoir plus, consultez Se familiariser avec les API de gestion Office 365.

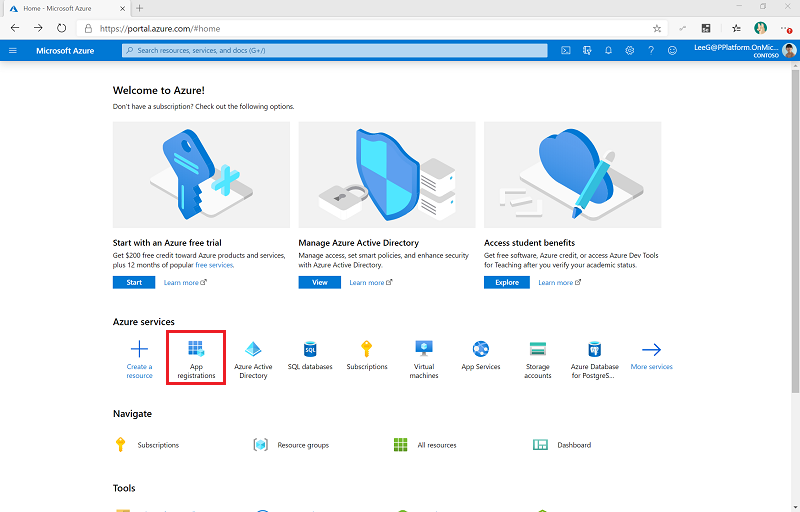

Connectez-vous au portail Azure.

Accédez à Microsoft Entra ID>Inscriptions d’applications.

Sélectionnez + Nouvelle inscription.

Entrez un nom, tel que Microsoft 365 Management, mais ne modifiez aucun autre paramètre. Ensuite, sélectionnez Inscrire.

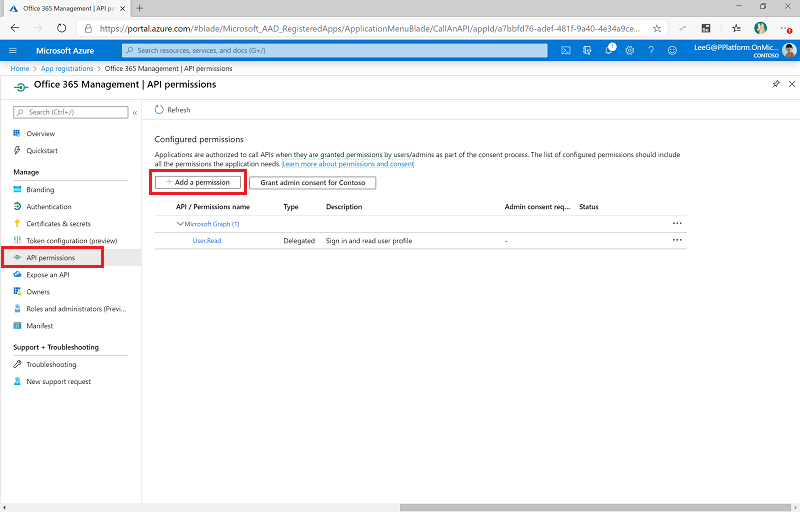

Cliquez sur Autorisations API>+ Ajouter une autorisation.

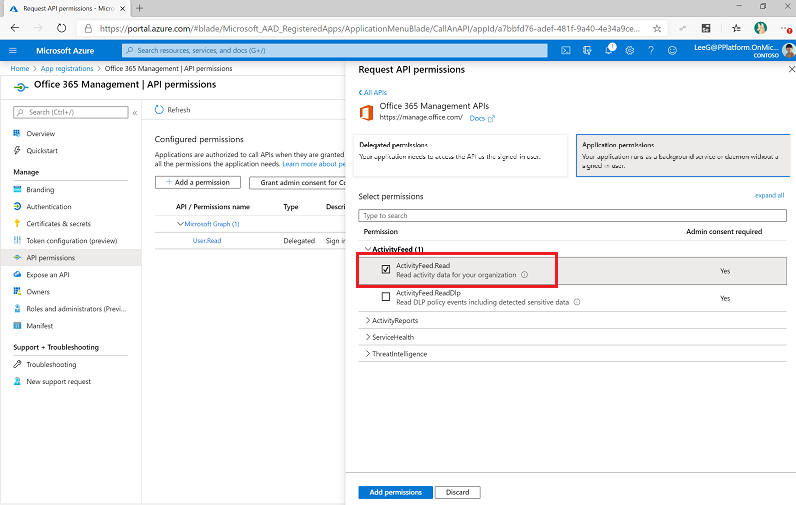

Sélectionnez API de gestion Office 365, et configurez les autorisations comme suit :

Sélectionnez Autorisations d’application, puis sélectionnez ActivityFeed.Read.

Sélectionnez Ajouter des autorisations.

Sélectionnez Accorder un consentement à l’administrateur à <votre organisation>. En savoir plus sur les conditions préalables à la configuration du contenu administrateur.

Les autorisations d’API reflètent maintenant les autorisations ActivityFeed.Read déléguées avec un statut Accordé pour <votre organisation>.

Sélectionnez Certificats et secrets.

Sélectionnez + Nouveau secret client.

Ajoutez une description et une date d’expiration conformément aux stratégies de votre organisation. Sélectionnez ensuite Ajouter.

Copiez et collez l’ID d’application (client) dans un document texte, par exemple un fichier du Bloc-notes.

Sélectionnez Présentation et copiez et collez les valeurs ID d’application (client) et ID de répertoire (client) dans le même document texte.

Important

Veillez à noter l’identificateur global unique (GUID) correspondant à chaque valeur. Vous avez besoin de ces valeurs lorsque vous configurez le connecteur personnalisé.

Mettre à jour les variables d’environnement

Utilisez des variables d’environnement pour choisir l’API de gestion Office 365 héritée ou l’API Graph. Stockez l’ID client et le secret pour l’inscription de l’application dans les variables d’environnement. Selon votre type de cloud pour l’action HTTP, définissez des points de terminaison de service d’audience et d’autorité avec des variables d’environnement. Votre type de cloud peut être commercial, US Government Community Cloud (GCC), US GCC High ou US Department of Defense (DoD). Mettez à jour les nouvelles variables d’environnement avant d’activer les flux.

Vous pouvez stocker l’ID client en texte brut dans la variable d’environnement Journaux d’audit - Clé secrète client. Cependant, nous ne recommandons pas cette approche. Au lieu de cela, créez et stockez la clé secrète client dans Azure Key Vault et référencez-la dans les journaux d’audit - Variable d’environnement Azure Secret client.

Note

Le flux utilisant cette variable d’environnement est configuré avec une condition pour attendre la variable d’environnement Journaux d’audit - Clé secrète client ou Journaux d’audit - Clé secrète Azure client. Toutefois, vous n’avez pas besoin de modifier le flux pour utiliser Azure Key Vault.

| Nom | Description | Valeur |

|---|---|---|

| Journaux d’audit - Utiliser l’API Graph | Paramètre qui contrôle si l’API Graph doit être utilisée pour interroger des événements. | Non (par défaut) Le flux de synchronisation utilise l’API de gestion Office 365 héritée. |

| Journaux d’audit - Audience | Le paramètre d’audience pour les appels HTTP. |

|

| Journaux d’audit - Autorité | Le champ d’autorité dans les appels HTTP. |

|

| Journaux d’audit - ClientID | ID client de l’inscription d’application. | ID client de l’application à partir de l’étape Créer une inscription d’application Microsoft Entra pour l’accès à l’API de gestion Office 365. |

| Journaux d’audit - Secret client | Secret client de l’inscription d’application (pas l’ID secret, mais la valeur réelle) en texte brut. | Clé secrète client de l’application à partir de l’étape Créer une inscription d’application Microsoft Entra pour l’accès à l’API de gestion Office 365. Si vous utilisez Azure Key Vault pour stocker votre ID client et votre clé secrète, laissez cette variable vide. |

| Journaux d’audit - Secret client Azure | Référence Azure Key Vault de la clé secrète client d’inscription d’application. | Référence Azure Key Vault pour la clé secrète client de l’application à partir de l’étape Créer une inscription d’application Microsoft Entra pour l’accès à l’API de gestion Office 365. Si vous stockez votre ID client en texte brut dans la variable d’environnement Journaux d’audit – Clé secrète client, laissez cette variable vide. Cette variable attend la référence Azure Key Vault, pas la clé secrète. Pour en savoir plus, voir Utiliser les variables d’environnement pour les secrets Azure Key Vault. |

Démarrer un abonnement au contenu du journal d’audit

Accédez à make.powerapps.com.

Sélectionnez Solutions.

Ouvrez la solution Center of Excellence - Composants principaux.

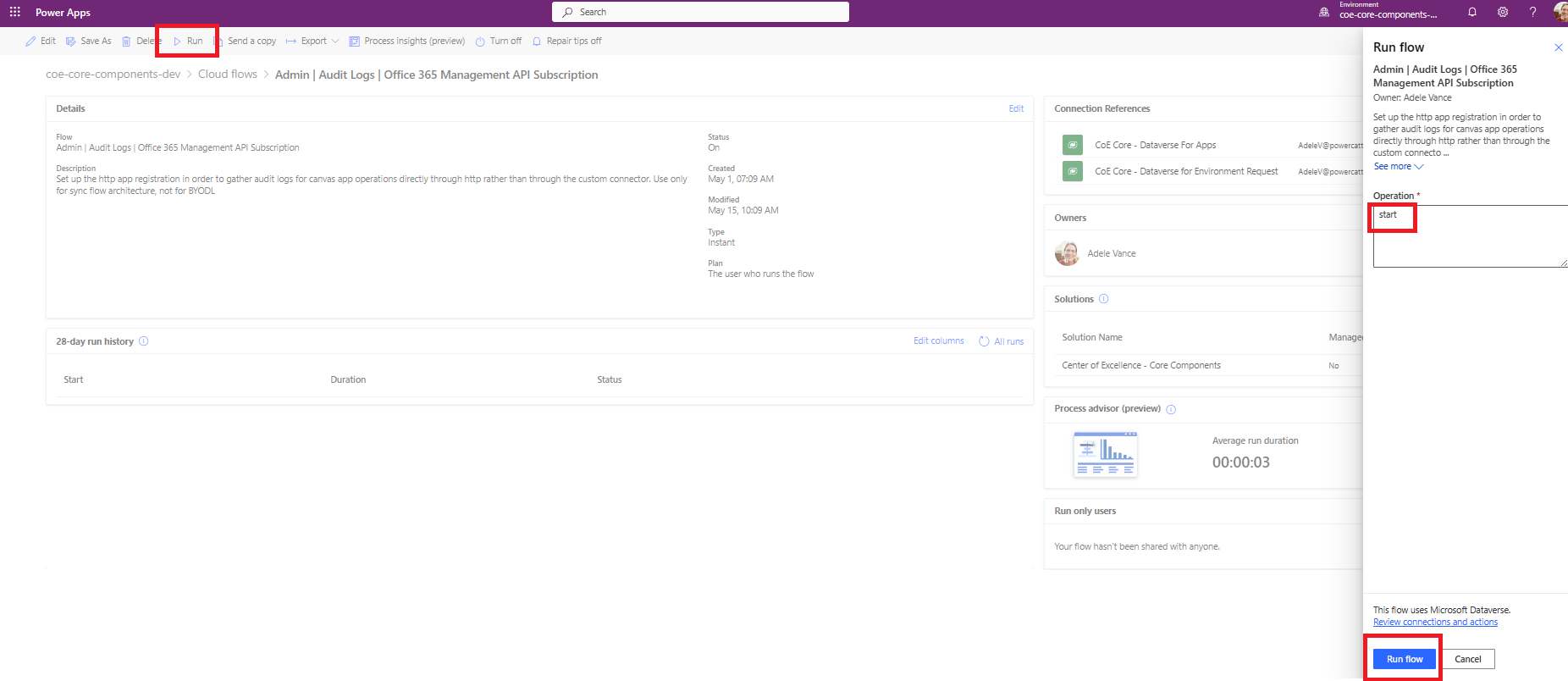

Activez le flux Administrateur | Journaux d’audit | Abonnement à l’API de gestion Office 365. Exécutez le flux en entrant start comme opération à exécuter.

Ouvrez le flux et vérifiez que l’action de démarrage de l’abonnement a réussi.

Important

Si vous avez déjà activé l’abonnement, vous voyez un message (400) L’abonnement est déjà activé. Ce message signifie que l’abonnement est déjà activé. Vous pouvez ignorer ce message et poursuivre la configuration.

Si vous ne voyez pas le message précédent ou une réponse (200), la demande a probablement échoué. Il peut y avoir une erreur dans votre configuration qui empêche le flux de fonctionner. Les problèmes courants à vérifier sont les suivants :

- Les journaux d’audit sont-ils activés et avez-vous l’autorisation d’afficher les journaux d’audit ? Testez si les journaux d’activité sont activés en recherchant dans Microsoft Purview Compliance Manager.

- Avez-vous activé le journal d’audit récemment ? Si tel est le cas, réessayez dans quelques minutes pour donner au journal d’audit le temps de s’activer.

- Vérifiez que vous avez correctement suivi les étapes décrites dans Créer une inscription d’application Microsoft Entra pour l’accès à l’API Gestion Office 365.

- Vérifiez que vous avez correctement mis à jour les variables d’environnement pour ces flux.

Activer les flux

Accédez à make.powerapps.com.

Sélectionnez Solutions.

Ouvrez la solution Center of Excellence - Composants principaux.

Activez le flux Administrateur | Journaux d’audit | Mettre à jour les données (V2). Ce flux met à jour la table Power Apps avec des informations sur le dernier lancement. Il ajoute également des métadonnées aux enregistrements du journal d’audit.

Activez le flux Administrateur | Journaux d’audit | Synchroniser les journaux d’audit (V2). Ce flux s’exécute selon un calendrier horaire et recueille les événements du journal d’audit dans la table Journal d’audit.

Fournir des commentaires

Si vous rencontrez un problème avec le Kit de démarrage CoE, déposez un bogue sur la solution à aka.ms/coe-starter-kit-issues.