Crear Azure Key Vault para envolver Power Apps

Para asinar automaticamente o teu paquete Android ou iOS de aplicacións para móbiles durante o Paso 2 do asistente de ajuste, é necesario ten Azure Key Vault configurado. Azure Key Vault é un servizo baseado na nube deseñado para ofrecer unha solución de almacenamento segura de segredos, que pode incluír certificados, contrasinais, claves e outra información confidencial. Para obter máis información sobre Azure Key Vault, consulte Introdución a Azure Key Vault.

Neste artigo, aprenderá a utilizar un Azure Key Vault existente ou a crear un novo portal de Azure.

Requisitos previos

- Microsoft Entra subscrición para crear Key Vault.

- Acceso de administrador para o seu inquilino.

- Debes ter unha conta de Apple inscrita no Programa de desenvolvedores de Apple ou no programa de desenvolvedores de empresas de Apple.

- Cree un certificado de distribución ou un Perfil de aprovisionamento ad-hoc ou perfil de aprovisionamento empresarial.

Cree Azure Key Vault e configure o URI de Key Vault

Para crear un novo principal de servizo de Azure para a aplicación 1P Microsoft Entra (WrapKeyVaultAccessApp) 4e1f8dc5-5a42-45ce-a096-700fa485ba20 , inicie sesión no seu inquilino como administrador. A continuación, execute o seguinte script en PowerShell:

Connect-AzureAD -TenantId <your tenant ID>

New-AzureADServicePrincipal -AppId 4e1f8dc5-5a42-45ce-a096-700fa485ba20 -DisplayName "Wrap KeyVault Access App"Siga estes pasos para asegurarse de que o principal de servizo que representa a súa aplicación, como a aplicación Wrap Key Vault Access, teña os permisos de acceso necesarios, engádelle unha asignación de funcións de lector no Control de acceso (IAM) da túa subscrición predeterminada. Isto tamén debería estar presente no Eu son tanto da subscrición como do Key Vault.

Na parte esquerda, selecciona a pestana Control de acceso (IAM) e despois selecciona Engadir > Engadir asignación de función</a24 a26>.

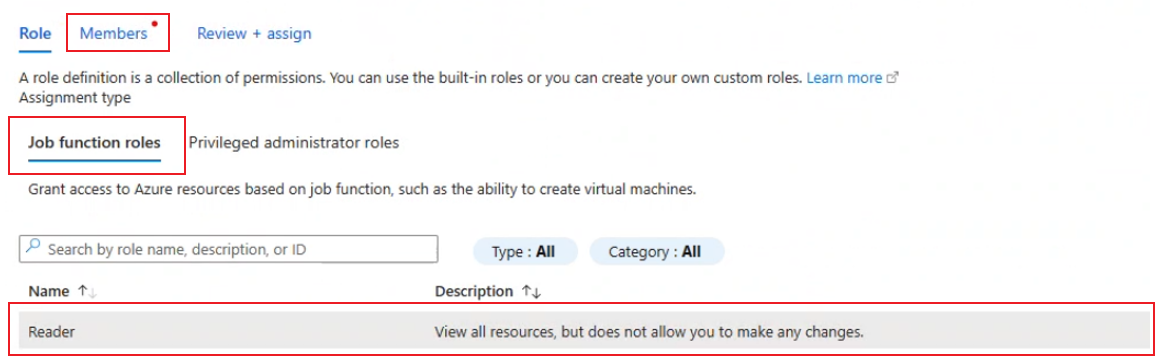

Seleccione a pestana Membros e, a continuación, seleccione Funcións de funcións de traballo. Asegúrate de seleccionar a función Lector .

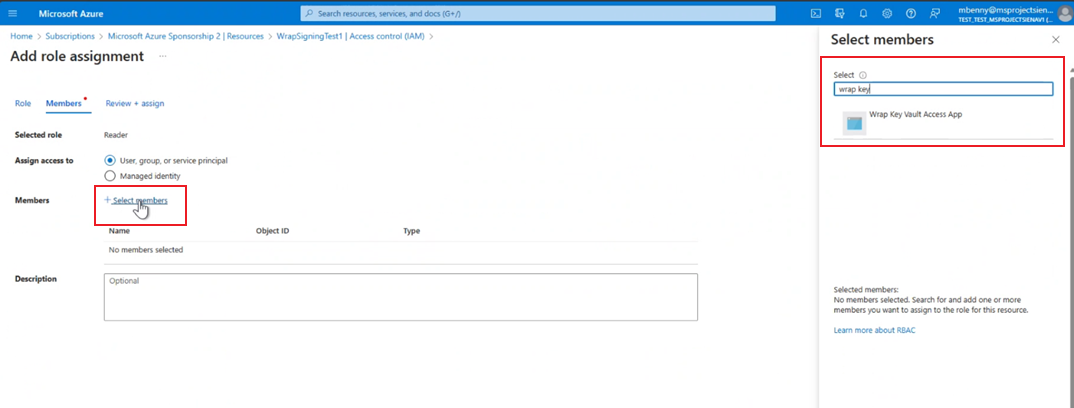

Na pestana Membros, seleccione Seleccionar membro e, na caixa de texto da dereita, introduza Envolve a aplicación Key Vault Access e búscaa.

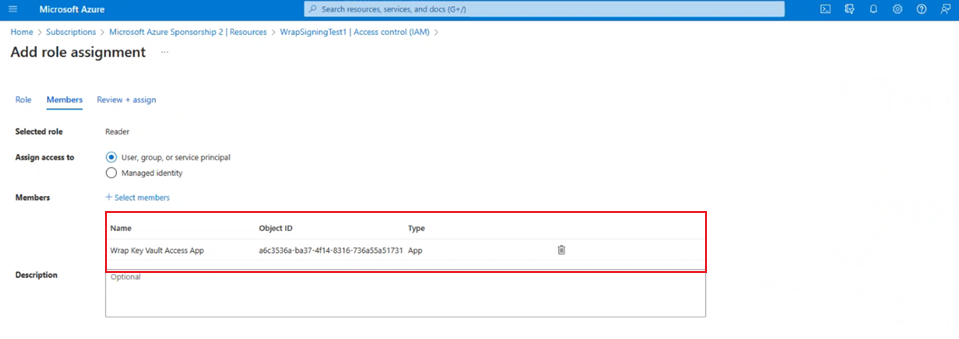

Seleccione Envolver a aplicación de acceso ao almacén de claves e, a continuación, seleccione Revisar + asignar para asignar a Lector papel.

Crear ou acceder a Key Vault existente. Asegúrate de que este Key Vault estea na subscrición predeterminada do teu inquilino. Máis información: Cree unha bóveda de claves mediante o portal de Azure.

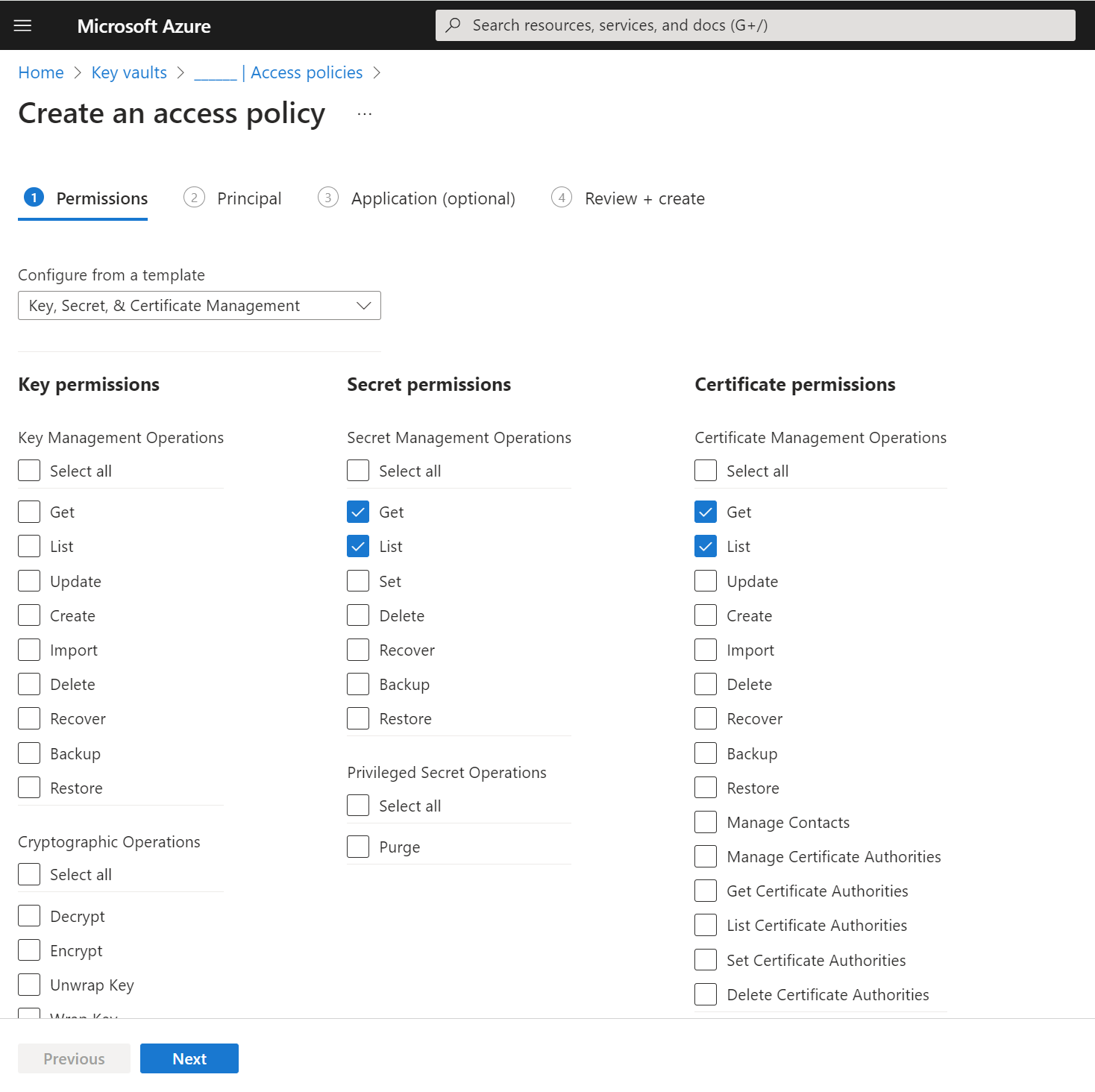

Engade políticas de acceso para Key Vault. Para Permisos secretos e Permisos de certificado asegúrese de que Obter e Lista Seleccionáronse os permisos.

Escolle unha das seguintes opcións en función do teu dispositivo:

Android

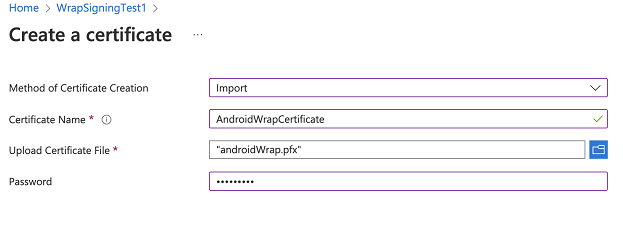

Xera o ficheiro .pfx e, a continuación, proceda a cargalo na sección de certificados do Key Vault. Máis información: Xerar claves

Nota

Asegúrate de que o nome do certificado estea incluído no paso da etiqueta e de que o contrasinal coincide co introducido para o parámetro de paso de tenda utilizado para crear o ficheiro .pfx durante o paso 2.

iOS

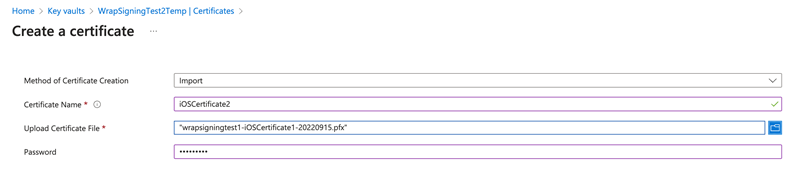

- Seleccione o .cer na aplicación Keychain Access para instalalo. Para obter máis información, consulte Crear o certificado de distribución.

- Fai clic co botón dereito no ficheiro de certificado para exportar o ficheiro como ficheiro .p12, selecciona Exportar e, a continuación, selecciona o formato de ficheiro .p12.

- A iOS extensión de certificado (.p12) debería renomearse a .pfx xa que é o formato aceptado por Key Vault

Nota

Cando cargues a Key Vault, terás que proporcionar o contrasinal que definiches no paso anterior para o ficheiro .p12.

Cree o perfil de aprovisionamento e execute este comando para codificalo en base64:

- Mac:

base64 -i example.mobileprovision - Windows:

certutil -encode data.txt tmp.b64

- Mac:

Carga a

base64cadea obtida no paso anterior ao segredo de Key Vault. A continuación, cargue o ficheiro .pfx no Key Vault Certificate.

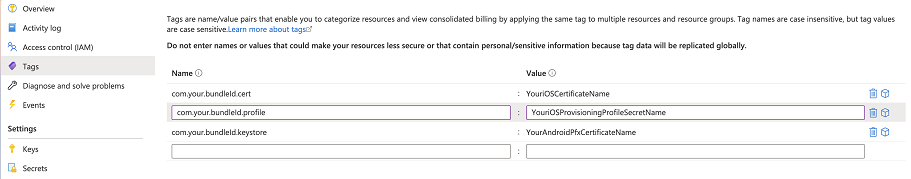

Unha vez que se creen e carguen os certificados iOS ou Android , engade tres etiquetas co nome como ID do paquete e o valor correspondente ao nome dos certificados cargados.

Resolución de problemas

Para solucionar problemas, consulta Solución de problemas coa función de axuste Power Apps.

Consulte tamén

Comentarios

Proximamente: Ao longo de 2024, retiraremos gradualmente GitHub Issues como mecanismo de comentarios sobre o contido e substituirémolo por un novo sistema de comentarios. Para obter máis información, consulte: https://aka.ms/ContentUserFeedback.

Enviar e ver os comentarios