Nota

O acceso a esta páxina require autorización. Pode tentar iniciar sesión ou modificar os directorios.

O acceso a esta páxina require autorización. Pode tentar modificar os directorios.

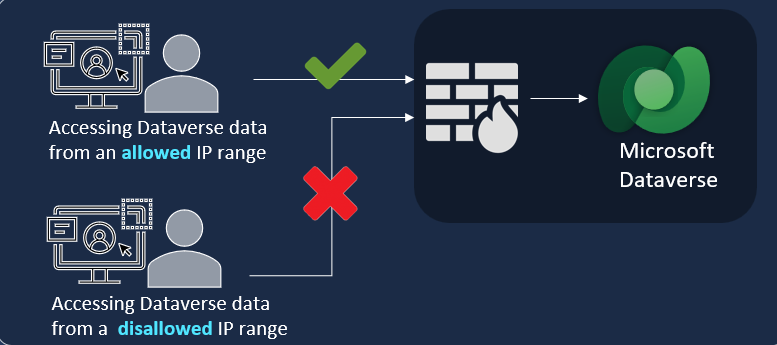

O cortafuegos IP protexe os datos da túa organización garantindo que os usuarios só poidan acceder desde localizacións IP permitidas. Microsoft Dataverse O cortafuegos IP analiza o enderezo IP de cada solicitude en tempo real. Por exemplo, podes activar o cortafuegos IP no teu entorno de produción e definir os enderezos IP permitidos nos rangos asociados ás localizacións da túa oficina e non en ningunha localización IP externa, como unha cafetería. Dataverse Se un usuario tenta acceder a recursos da organización desde unha cafetería, Dataverse denega o acceso en tempo real.

Vantaxes principais

Activar o cortafuegos IP nos seus entornos ofrece varias vantaxes clave. Power Platform

- Mitigar as ameazas internas como a exfiltración de datos: Un usuario malicioso que intente descargar datos Dataverse usando unha ferramenta cliente como Excel ou Power BI desde unha localización IP non permitida non poderá facelo en tempo real.

- Evitar ataques de reprodución de tokens: Se un usuario rouba un token de acceso e tenta usalo para acceder Dataverse desde fóra dos rangos IP permitidos, Dataverse denega o intento en tempo real.

A protección do cortafuegos IP funciona tanto en escenarios interactivos como non interactivos.

Como funciona o cortafuegos IP?

Cando se realiza unha solicitude a Dataverse, o enderezo IP da solicitude avalíase en tempo real cos intervalos de IP configurados para o Power Platform ambiente. Se o enderezo IP está dentro dos rangos permitidos, a solicitude está permitida. Se o enderezo IP está fóra dos rangos de IP configurados para o ambiente, o cortafuegos IP rexeita a solicitude cunha mensaxe de erro: A solicitude que estás a tentar realizar foi rexeitada porque o acceso ao teu enderezo IP está bloqueado. Ponte en contacto co teu administrador para obter máis información.

Requisitos previos

- O cortafuegos IP é unha funcionalidade de Entornos xestionados.

- Debes ter un rol de administrador para activar ou desactivar o cortafuegos IP. Power Platform

Activar o cortafuegos IP

Podes activar o cortafuegos IP nun ambiente usando o centro de administración ou a API de OData. Power Platform Power Platform Dataverse

Activar o cortafuegos IP usando o Power Platform centro de administración

Inicia sesión no Power Platform centro de administración como administrador.

No panel de navegación, selecciona Seguridade.

No panel Seguridade , seleccione Identidade e acceso.

Na páxina Xestión de identidade e acceso , seleccione Cortafogos IP.

No panel Configurar firewall IP , seleccione un ambiente. Despois, selecciona Configurar cortafuegos IP.

No panel Configurar cortafuegos IP para este entorno , seleccione Cortafuegos IP en Activado.

En Lista de enderezos IP permitidos, especifique os rangos de IP permitidos no formato de enrutamento entre dominios sen clases (CIDR) segundo a RFC 4632. Se tes varios rangos de IP, sepáraos cunha coma. Este campo acepta ata 4000 caracteres alfanuméricos e permite un máximo de 200 intervalos de IP. Os enderezos IPv6 permítense tanto en formato hexadecimal como comprimido.

Selecciona outras configuracións avanzadas, segundo corresponda:

- Lista de etiquetas de servizo permitidas: Na lista, seleccione etiquetas de servizo que poidan omitir as restricións do cortafuegos IP.

- Permitir o acceso aos servizos de confianza de Microsoft: Esta configuración permite que os servizos de confianza de Microsoft, como a monitorización e asistencia ao usuario etc., omitan as restricións do firewall IP para acceder ao Power Platform ambiente Dataverse. Activado de maneira predefinida.

- Permitir o acceso a todos os usuarios da aplicación: Esta configuración permite a todos os usuarios da aplicación o acceso de terceiros e propios ás Dataverse API. Activado de maneira predefinida. Se borras este valor, só bloquearás os usuarios de aplicacións de terceiros.

- Activar o cortafuegos IP no modo só de auditoría: Esta configuración activa o cortafuegos IP pero permite as solicitudes independentemente do seu enderezo IP. Activado de maneira predefinida.

- Enderezos IP de proxy inverso: Se a súa organización ten proxies inversos configurados, introduza os enderezos IP separados por comas. A configuración do proxy inverso aplícase tanto á vinculación de cookies baseada en IP como ao cortafuegos IP. Ponte en contacto co administrador da túa rede para obter os enderezos IP do proxy inverso.

Nota

O proxy inverso debe estar configurado para enviar os enderezos IP dos clientes do usuario na cabeceira reenviado .

Seleccione Gardar.

Activar o firewall IP a nivel de grupo de ambientes

Para configurar a configuración do firewall IP a nivel de grupo de ambientes, siga estes pasos. Inicie sesión no Centro de administración de Power Platform.

No panel de navegación, selecciona Seguridade.

No panel Seguridade , seleccione Identidade e acceso.

Seleccione un panel de firewall IP.

No panel que se mostra, seleccione a lapela Grupos de ambientes á que desexa aplicar a configuración de seguranza. A continuación, seleccione Configurar firewall IP.

No panel Configurar cortafuegos IP , selecciona Cortafuegos IP en Activado.

En Lista de enderezos IP permitidos, especifique os rangos de IP permitidos no formato de enrutamento entre dominios sen clases (CIDR) segundo a RFC 4632. Se tes varios rangos de IP, sepáraos cunha coma. Este campo acepta ata 4000 caracteres alfanuméricos e permite un máximo de 200 intervalos de IP. Os enderezos IPv6 permítense tanto en formato hexadecimal como comprimido.

Selecciona outras configuracións avanzadas, segundo corresponda:

- Lista de etiquetas de servizo permitidas: Na lista, seleccione etiquetas de servizo que poidan omitir as restricións do cortafuegos IP.

- Permitir o acceso aos servizos de confianza de Microsoft: Esta configuración permite que os servizos de confianza de Microsoft, como a monitorización e asistencia ao usuario etc., omitan as restricións do firewall IP para acceder ao Power Platform ambiente Dataverse. Activado de maneira predefinida.

- Permitir o acceso a todos os usuarios da aplicación: Esta configuración permite a todos os usuarios da aplicación o acceso de terceiros e propios ás Dataverse API. Activado de maneira predefinida. Se borras este valor, só bloquearás os usuarios de aplicacións de terceiros.

- Activar o cortafuegos IP no modo só de auditoría: Esta configuración activa o cortafuegos IP pero permite as solicitudes independentemente do seu enderezo IP. Activado de maneira predefinida.

- Enderezos IP de proxy inverso: Se a súa organización ten proxies inversos configurados, introduza os enderezos IP separados por comas. A configuración do proxy inverso aplícase tanto á vinculación de cookies baseada en IP como ao cortafuegos IP. Ponte en contacto co administrador da túa rede para obter os enderezos IP do proxy inverso.

Seleccione Gardar.

Nota

O proxy inverso debe estar configurado para enviar os enderezos IP dos clientes do usuario na cabeceira reenviado .

A configuración seleccionada aplícase a todos os entornos dese grupo de entornos.

Activar o cortafuegos IP usando a API de OData Dataverse

Podes usar a API de OData para recuperar e modificar valores dentro dun ambiente. Dataverse Power Platform Para obter unha guía detallada, consulte Consulta de datos mediante a API web e Actualización e eliminación de filas de táboa mediante a API web (Microsoft Dataverse).

Tes a flexibilidade de escoller as ferramentas que prefires. Emprega a seguinte documentación para recuperar e modificar valores a través da Dataverse API de OData:

Configurar o firewall IP mediante a API de OData

PATCH https://{yourorg}.api.crm*.dynamics.com/api/data/v9.2/organizations({yourorgID})

HTTP/1.1

Content-Type: application/json

OData-MaxVersion: 4.0

OData-Version: 4.0

Carga útil

[

{

"enableipbasedfirewallrule": true,

"allowediprangeforfirewall": "18.205.0.0/24,21.200.0.0/16",

"enableipbasedfirewallruleinauditmode": true,

"allowedservicetagsforfirewall": "AppService,ActionGroup,ApiManagement,AppConfiguration,AppServiceManagement,ApplicationInsightsAvailability,AutonomousDevelopmentPlatform,AzureActiveDirectory,AzureAdvancedThreatProtection,AzureArcInfrastructure,AzureAttestation,AzureBackup,AzureBotService",

"allowapplicationuseraccess": true,

"allowmicrosofttrustedservicetags": true

}

]

enableipbasedfirewallrule– Active a funcionalidade definindo o valor en true ou desactívea definindo o valor en false.allowediprangeforfirewall— Enumerar os rangos de enderezos IP que deberían estar permitidos. Proporcióneos en notación CIDR, separados por unha coma.Importante

Asegúrate de que os nomes das etiquetas de servizo coincidan exactamente co que ves na páxina de configuración do cortafuegos IP. Se hai algunha discrepancia, é posible que as restricións de IP non funcionen correctamente.

enableipbasedfirewallruleinauditmode– Un valor de true indica o modo só de auditoría, mentres que un valor de false indica o modo de aplicación.allowedservicetagsforfirewall– Liste as etiquetas de servizo que deberían estar permitidas, separadas por unha coma. Se non queres configurar ningunha etiqueta de servizo, deixa o valor nulo.allowapplicationuseraccess– O valor predefinido é true.allowmicrosofttrustedservicetags– O valor predefinido é true.

Importante

Cando as opcións Permitir o acceso aos servizos de confianza de Microsoft e Permitir o acceso a todos os usuarios da aplicación están desactivadas, é posible que algúns servizos que usan Dataverse, como os Power Automate fluxos, deixen de funcionar.

Proba o cortafuegos IP

Deberías probar o cortafuegos IP para verificar que funciona.

Desde un enderezo IP que non estea na lista de enderezos IP permitidos para o ambiente, navegue ata o URI do seu ambiente. Power Platform

A túa solicitude debería ser rexeitada cunha mensaxe que diga: "A solicitude que estás a tentar facer foi rexeitada porque o acceso ao teu enderezo IP está bloqueado". Ponte en contacto co teu administrador para obter máis información.

Desde un enderezo IP que estea na lista de enderezos IP permitidos para o ambiente, navega ata o URI do teu ambiente. Power Platform

Deberías ter acceso ao ambiente definido polo teu rol de seguranza.

Deberías probar primeiro o cortafuegos IP no teu ambiente de probas e, a continuación, o modo só de auditoría no ambiente de produción antes de aplicar o cortafuegos IP no teu ambiente de produción.

Nota

Por defecto, o punto final de TDS está activado no entorno. Power Platform

Filtrado de SPN para usuarios de aplicacións

A funcionalidade de cortafuegos IP de Power Platform permite aos administradores restrinxir o acceso a entornos segundo os intervalos de enderezos IP. Para escenarios nos que usuarios específicos da aplicación (nomes principais de servizo ou SPN) precisen omitir estas restricións, pode activar o filtrado de SPN mediante unha abordaxe baseada en API.

Pasos para activar o filtrado SPN

- Engadir o usuario da aplicación. Se aínda non o engadiu, engada o usuario da aplicación ao ambiente de destino e asígnelle os roles de seguranza axeitados. Exemplo: Engadir o usuario da aplicación co ID 123 e o nome TestSPN ao ambiente e asignar os roles necesarios

- Recuperar o ID de usuario do sistema.

Usa a seguinte chamada á API para obter o

systemuseridpara o usuario da aplicación:

GET https://{root-url}/api/data/v9.0/systemusers?$filter=applicationid eq {application-id}&$select=systemuserid

HTTP/1.1

Content-Type: application/json

OData-MaxVersion: 4.0

OData-Version: 4.0

- Engadir ao usuario da aplicación á lista de permisos.

POST https://{yourorg}.api.crm*.dynamics.com/api/data/v9.2/systemusers(SystemuserID)

HTTP/1.1

Content-Type: application/json

OData-MaxVersion: 4.0

OData-Version: 4.0

Carga útil

[

{

"isallowedbyipfirewall": true

}

]

- Configurar os axustes do cortafuegos IP no PPAC. Vaia ao Centro de administración (PPAC) e configure os axustes do firewall IP. Power Platform Asegúrate de que a opción "Permitir o acceso a todos os usuarios da aplicación" non estea marcada para aplicar o filtrado.

Requisitos de licenza para o cortafuegos IP

O cortafuegos IP só se aplica en entornos que están activados para entornos xestionados. Os entornos xestionados inclúense como un dereito nas licenzas independentes Power Apps, Power Automate, Microsoft Copilot Studio, Power Pages e de Dynamics 365 que outorgan dereitos de uso premium. Obtén máis información sobre as *licenzas de entornos xestionados* coa *visión xeral das licenzas para*. ... Microsoft Power Platform

Ademais, o acceso ao uso do cortafuegos IP para Dataverse require que os usuarios dos entornos onde se aplica o cortafuegos IP teñan unha destas subscricións:

- Microsoft 365 ou Office 365 A5/E5/G5

- Cumprimento de Microsoft 365 A5/E5/F5/G5

- Seguranza e cumprimento de Microsoft 365 F5

- Protección e regulación da información de Microsoft 365 A5/E5/F5/G5

- Xestión de riscos internos de Microsoft 365 A5/E5/F5/G5

Máis información sobre as licenzas Microsoft 365

Preguntas máis frecuentes

Que abrangue o cortafuegos IP en Power Platform?

O cortafuegos IP é compatible en calquera Power Platform ambiente que inclúa Dataverse.

Canto tempo tarda en facerse efectivo un cambio na lista de enderezos IP?

Os cambios na lista de enderezos ou rangos IP permitidos adoitan ter efecto nuns 5-10 minutos.

Esta función funciona en tempo real?

A protección do cortafuegos IP funciona en tempo real. Dado que a funcionalidade funciona na capa de rede, avalía a solicitude despois de que se complete a solicitude de autenticación.

Esta función está activada por defecto en todos os ambientes?

O cortafuegos IP non está activado por defecto. O administrador debe activalo para os entornos xestionados. Power Platform

Que é o modo só de auditoría?

No modo só de auditoría, o firewall IP identifica os enderezos IP que realizan chamadas ao ambiente e permíteos todos, estean ou non dentro dun rango permitido. É útil cando se configuran restricións nun entorno. Power Platform Recomendámosche que actives o modo só de auditoría durante polo menos unha semana e que o desactives só despois de revisar coidadosamente os rexistros de auditoría.

Está dispoñible esta funcionalidade en todos os entornos?

O cortafuegos IP só está dispoñible para *entornos xestionados*. ...

Hai algún límite no número de enderezos IP que podo engadir na caixa de texto Enderezo IP?

Podes engadir ata 200 intervalos de enderezos IP en formato CIDR segundo a RFC 4632, separados por comas. ...

Que debo facer se as solicitudes para Dataverse comezan a fallar?

Unha configuración incorrecta dos rangos de IP para o firewall de IP pode estar a causar este problema. Podes comprobar e verificar os intervalos de IP na páxina de configuración do firewall de IP. Recomendámosche que actives o cortafuegos IP no modo só de auditoría antes de aplicalo.

Como descargo o rexistro de auditoría para o modo só de auditoría?

Usa a API de OData para descargar os datos do rexistro de auditoría en formato JSON. Dataverse O formato da API do rexistro de auditoría é:

https://[orgURI]/api/data/v9.1/audits?$select=createdon,changedata,action&$filter=action%20eq%20118&$orderby=createdon%20desc&$top=1

- Substitúa [orgURI] polo URI do ambiente Dataverse .

- Define o valor da acción en 118 para este evento.

- Define o número de elementos que se devolverán en top=1 ou especifica o número que queres devolver.

Os meus fluxos non funcionan como se esperaba despois de configurar o cortafuegos IP no meu entorno. Power Automate Power Platform Que debo facer?

Na configuración do cortafuegos IP, permita as etiquetas de servizo que aparecen en Enderezos IP de saída de conectores xestionados.

Configurei o enderezo proxy inverso correctamente, pero o firewall IP non funciona. Que debo facer?

Asegúrate de que o teu proxy inverso estea configurado para enviar o enderezo IP do cliente na cabeceira reenviada.

A funcionalidade de auditoría do firewall IP non funciona no meu entorno. Que debo facer?

Os rexistros de auditoría do firewall IP non son compatibles cos arrendatarios habilitados para as claves de cifrado bring-your-own-key (BYOK) . Se o teu arrendatario ten activada a opción de traer a túa propia chave, todos os entornos dun arrendatario habilitado para BYOK están bloqueados só para SQL, polo que os rexistros de auditoría só se poden almacenar en SQL. Recomendámosche que migres a clave xestionada polo cliente. Para migrar de BYOK a unha chave xestionada polo cliente (CMKv2), siga os pasos de Migrar entornos de BYOK (BYOK) a chave xestionada polo cliente.

O firewall IP admite rangos de IP IPv6?

Si, o firewall IP admite intervalos de enderezos IP IPv6.